一.实验内容

1.信息搜集:通过各种方式获取目标主机或网络的信息,属于攻击前的准备阶段

收集的信息包括目标主机的DNS信息、目标IP地址、子域名、旁站和C段、CMS类型、敏感目录、端口信息、操作系统版本、网站架构、漏洞信息、服务器与中间件信息、邮箱、人员、地址等……。

2.网络踩点:攻击者通过对目标组织或个人进行有计划、有步骤的信息收集,从而了解攻击目标的网络环境和信息安全状况,得到攻击目标完整剖析图的技术过程。

Google Hacking技术

Web信息搜集与挖掘

DNS与IP

地理位置查询

网络侦查

3.网络扫描:探测目标网络,找出更多的连接目标,进一步探测获取类型、存在的安全弱点等信息,为进一步攻击选择恰当目标和通道提供支持。(区域撒网)

主机扫描——ping扫描

端口扫描

探查系统类型

漏洞扫描

4.网络查点:攻击者利用网络踩点和扫描技术后,成功发现活跃主机目标、运行服务即已知安全漏洞,针对已知的弱点,寻找真正可以攻击的入口,这个攻击过程就是网络查点。(定点撒网)

二.实验过程

1.从besti.edu.cn中选择一个DNS域名进行查询,获取如下信息:

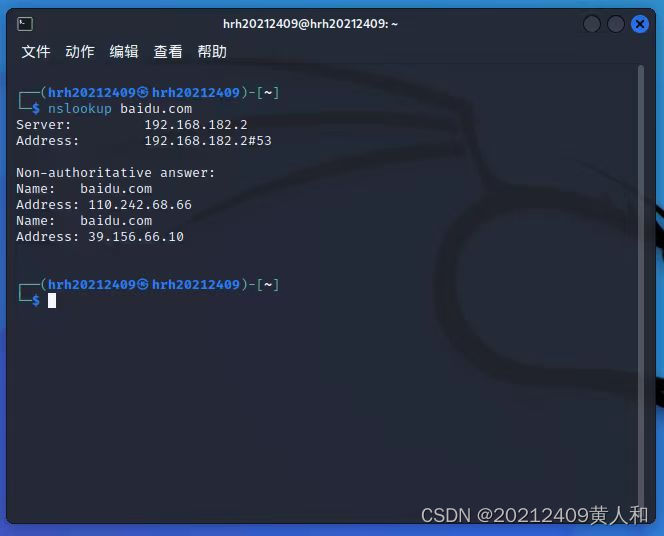

(1)用nslookup besti.edu.cn查询IP地址

由图可知besti.edu.cn的IP地址为39.156.66.10

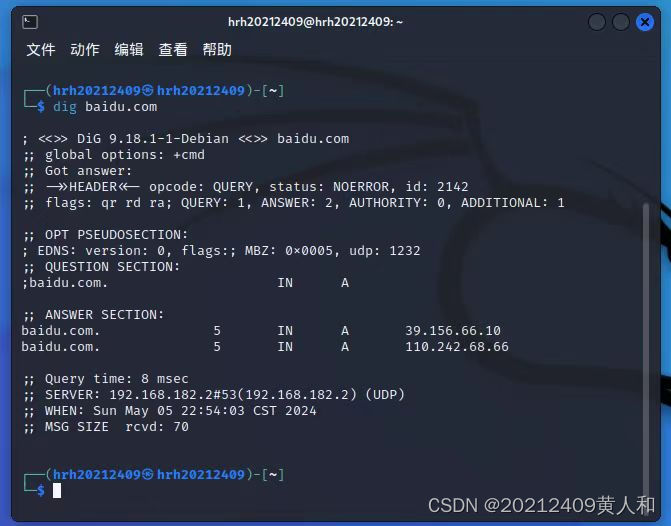

(2).用dig besti.edu.cn查询IP地址

IP查询结果同nslookup

(3).用traceroute besti.edu.cn查询IP地址

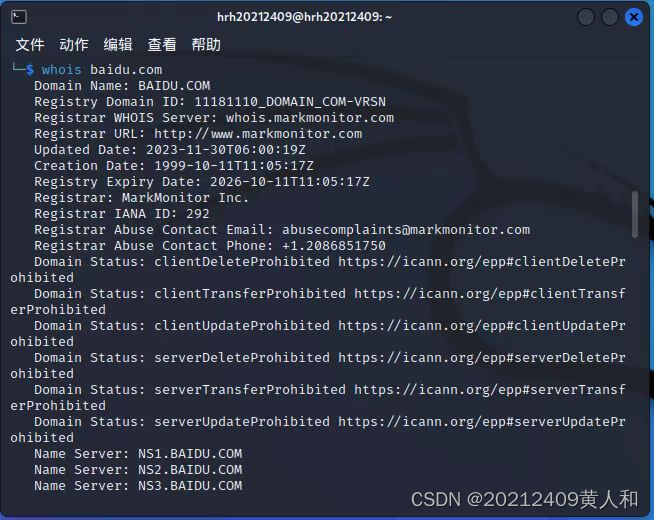

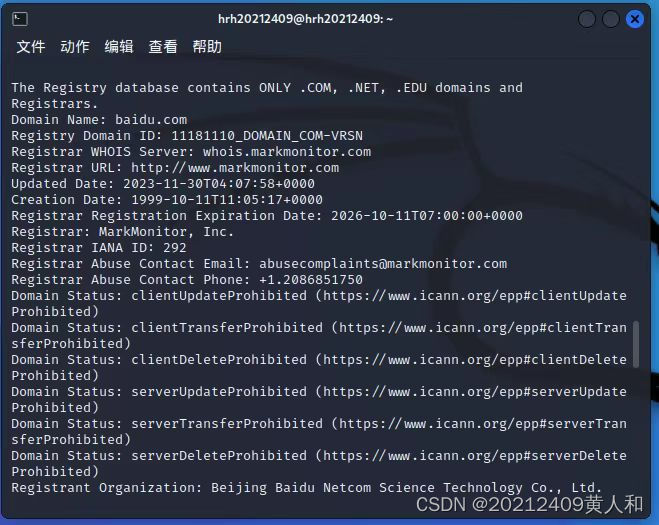

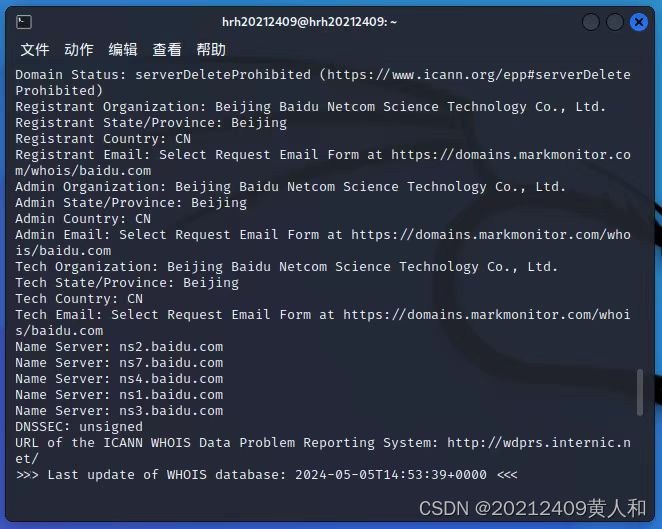

(4).用whois besti.edu.cn查询域名信息

由图可知DNS注册人及联系方式为 IRT-CERNET-AP +86-10-62784301

IP地址注册人及联系方式为 ABUSE CERNETAP +86-10-62784301

IP地址所在国家、城市和具体地理位置为 Beijing 100084,china

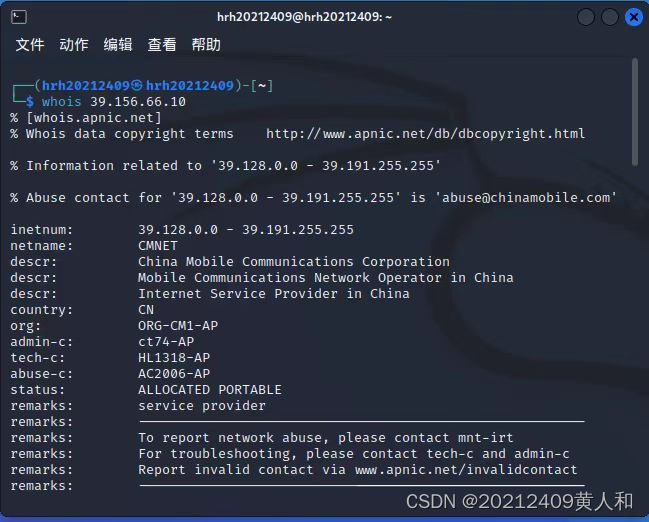

2.尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

用在线IP地址查询工具查询,可得其位置:

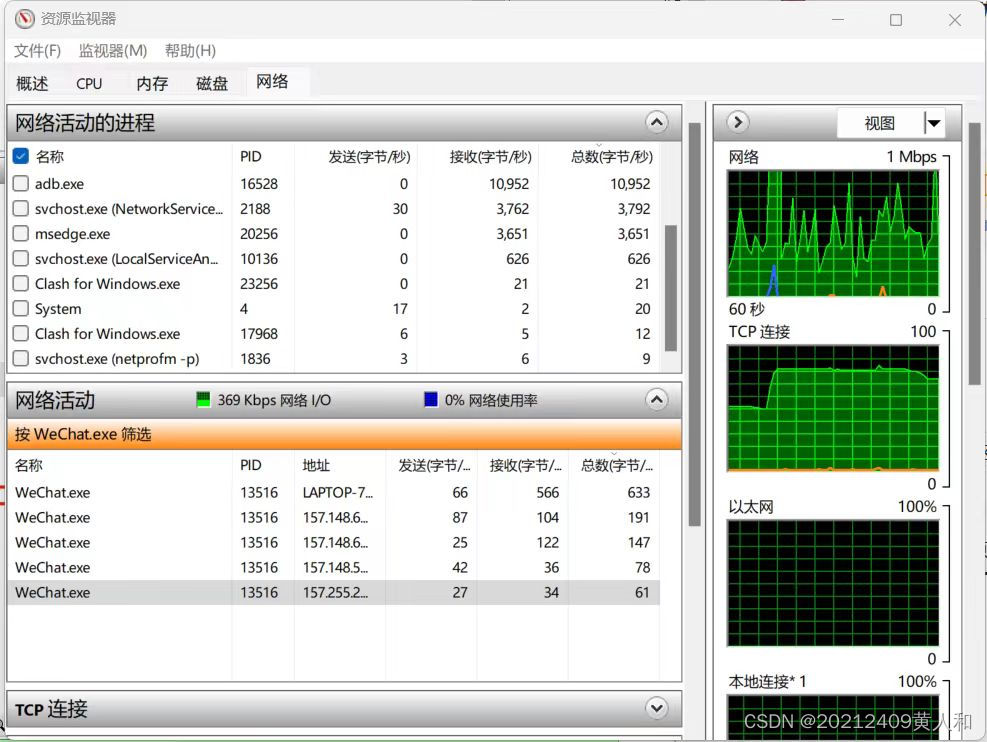

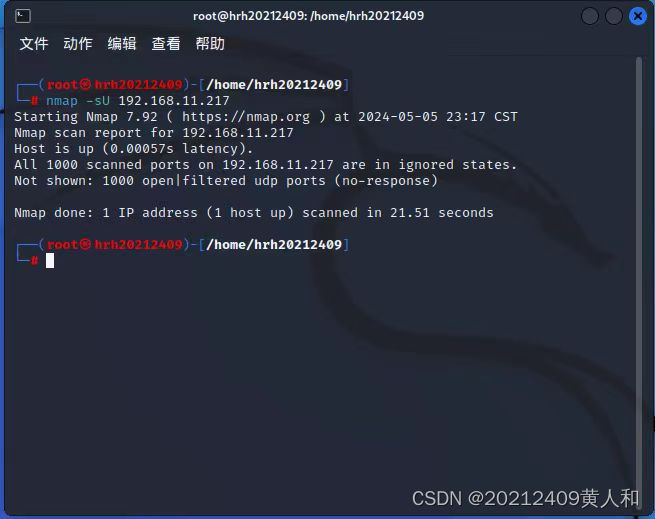

3.使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

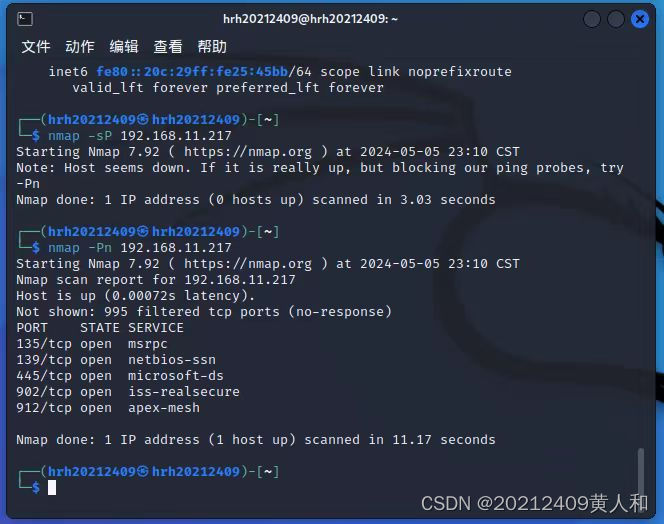

(1).靶机IP地址是否活跃

靶机ip为192.168.11.217,扫描这一网段

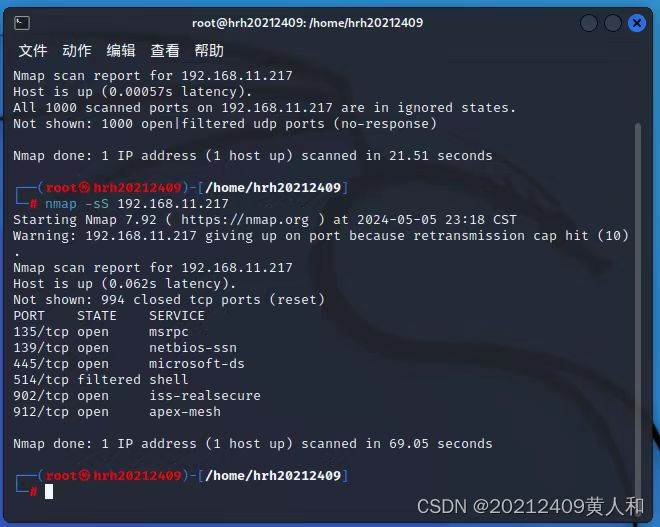

(2).靶机开放了哪些TCP和UDP端口

对靶机0-1000端口进行扫描

由图可知开放了135、139、445、902TCP端口

(3).靶机进行全扫描

三.问题及解决方案

- 问题1:whois besti.edu.cn报错Connection refused

- 问题1解决方案:有可能被防火墙拦截,使用whois语句可以成功

四.学习感悟、思考等

通过本周的学习了解了信息搜集,网络踩点,网络扫描等知识,通过实验实践了nmap等操作,深入分析扫描结果,让我们对于相关知识有了更加深刻的认知。

818

818

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?