一、引言

在数字化时代,网络通信已成为社会运转的核心基础设施。无论是企业内部系统、金融交易、医疗数据交互,还是日常的互联网访问,每一项操作都依赖于数据包在网络中的高效传输。然而,网络环境的复杂性与潜在威胁的多样性,使得数据包分析成为保障网络稳定、安全与高效的关键技术。

二、数据包分析的价值

数据包分析是通过捕获、解码和解析网络数据包,以揭示网络通信的底层细节和潜在问题的技术手段。其核心价值体现在以下方面:

1)网络故障的精准诊断

定位问题根源:数据包分析能够直接查看网络通信的底层细节(如丢包、延迟、错误标志),帮助快速定位网络故障原因。例如,通过分析TCP重传数据包或ICMP错误信息,可确定是网络设备故障、配置错误还是链路问题。

2)网络性能的优化与资源管理

性能瓶颈识别:通过分析数据包的传输速率、延迟和吞吐量,可识别网络瓶颈(如带宽不足、服务器响应慢)。例如,HTTP请求的响应时间过长可能表明应用层或数据库性能问题。

带宽优化:识别占用带宽的协议(如视频流、P2P下载)或应用,帮助调整QoS策略或升级网络设备。

3)安全威胁的实时检测与防御

检测恶意活动:数据包分析能识别异常流量模式,如DDoS攻击(大量SYN Flood请求)、端口扫描(频繁的ICMP/TCP探测)或加密流量中的隐藏攻击。

合规性与审计:分析数据包内容可验证是否符合安全策略(如数据加密是否生效、是否存在未授权访问),并满足合规要求(如GDPR对敏感数据传输的监控。

4)法律与取证支持

电子取证:在法律纠纷或安全事件中,数据包捕获可作为证据链的一部分,例如证明数据泄露路径或恶意软件通信行为。

用户行为追溯:分析历史数据包可还原用户操作(如访问的URL、上传的文件),用于审计或调查。

三、使用大模型进行数据包诊断分析

作为运维工程师,日常使用数据分析最多的场景就是故障诊断,随着AI大模型的越来越普及,也想尝试使用其来辅助进行数据包排障分析,今天将来看看主流大模型的分析数据包能力到底如何?

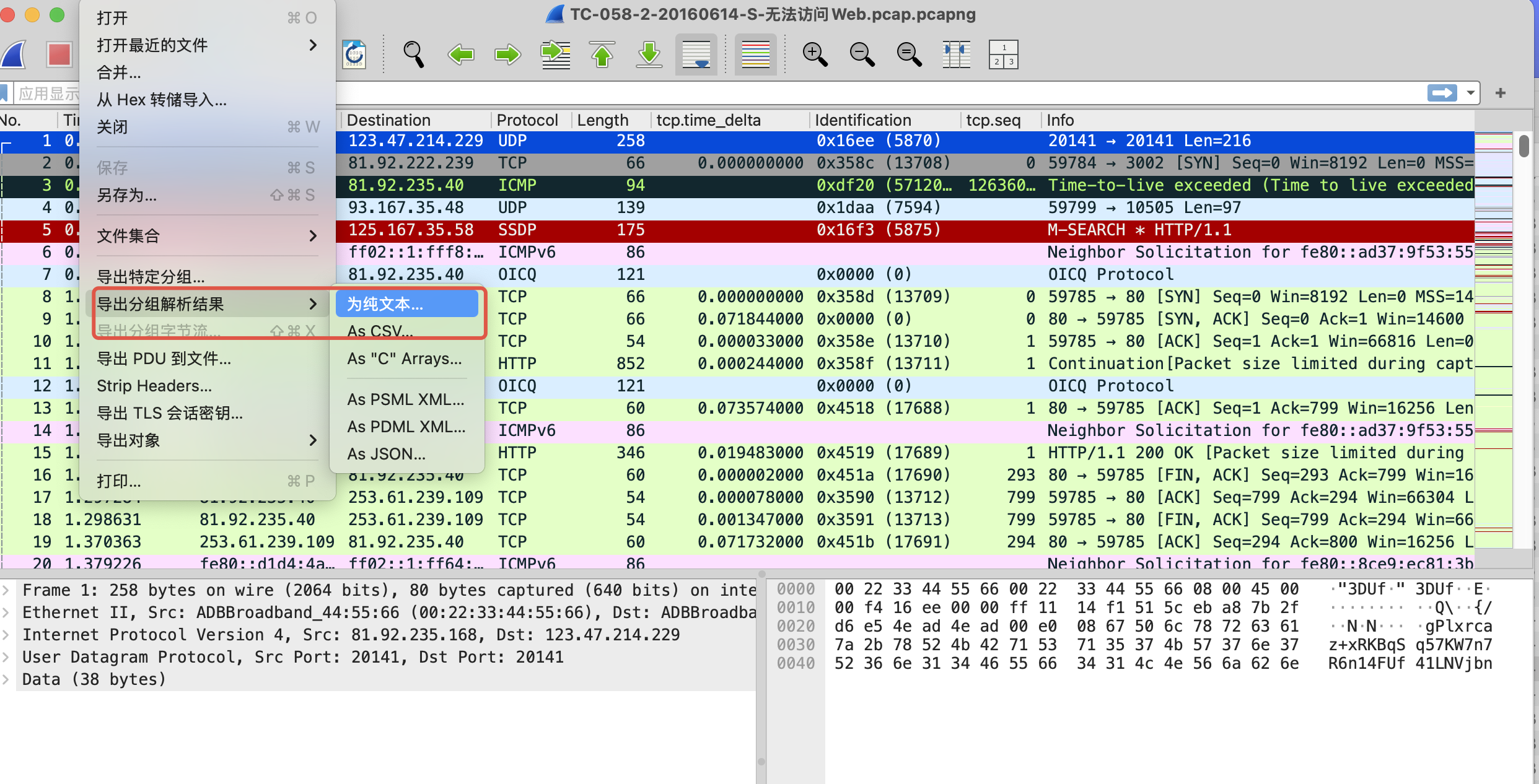

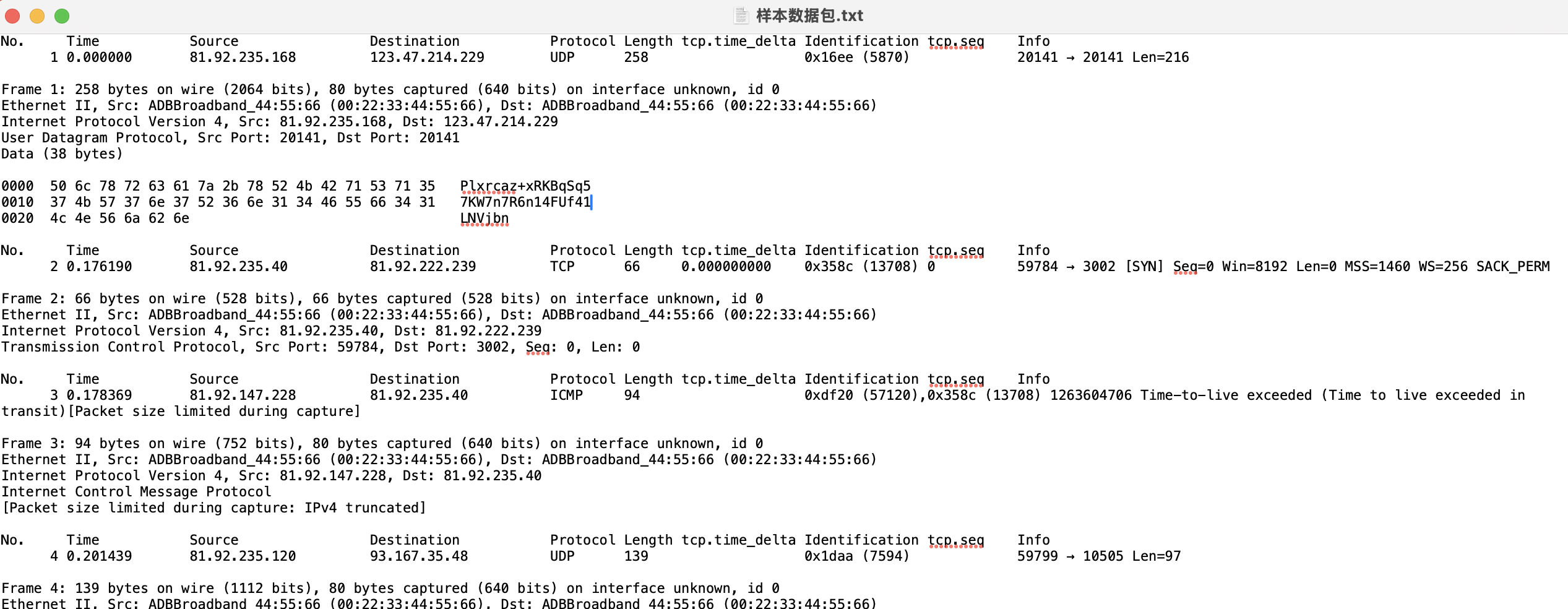

首先我们来找一个样本包,格式为pcap,目前主流的大模型都无法分析这种格式。

那么我们通过wireshrak来把转换成纯文本格式。

下面我们一次把这个数据包放在各种大模型来进行分析。

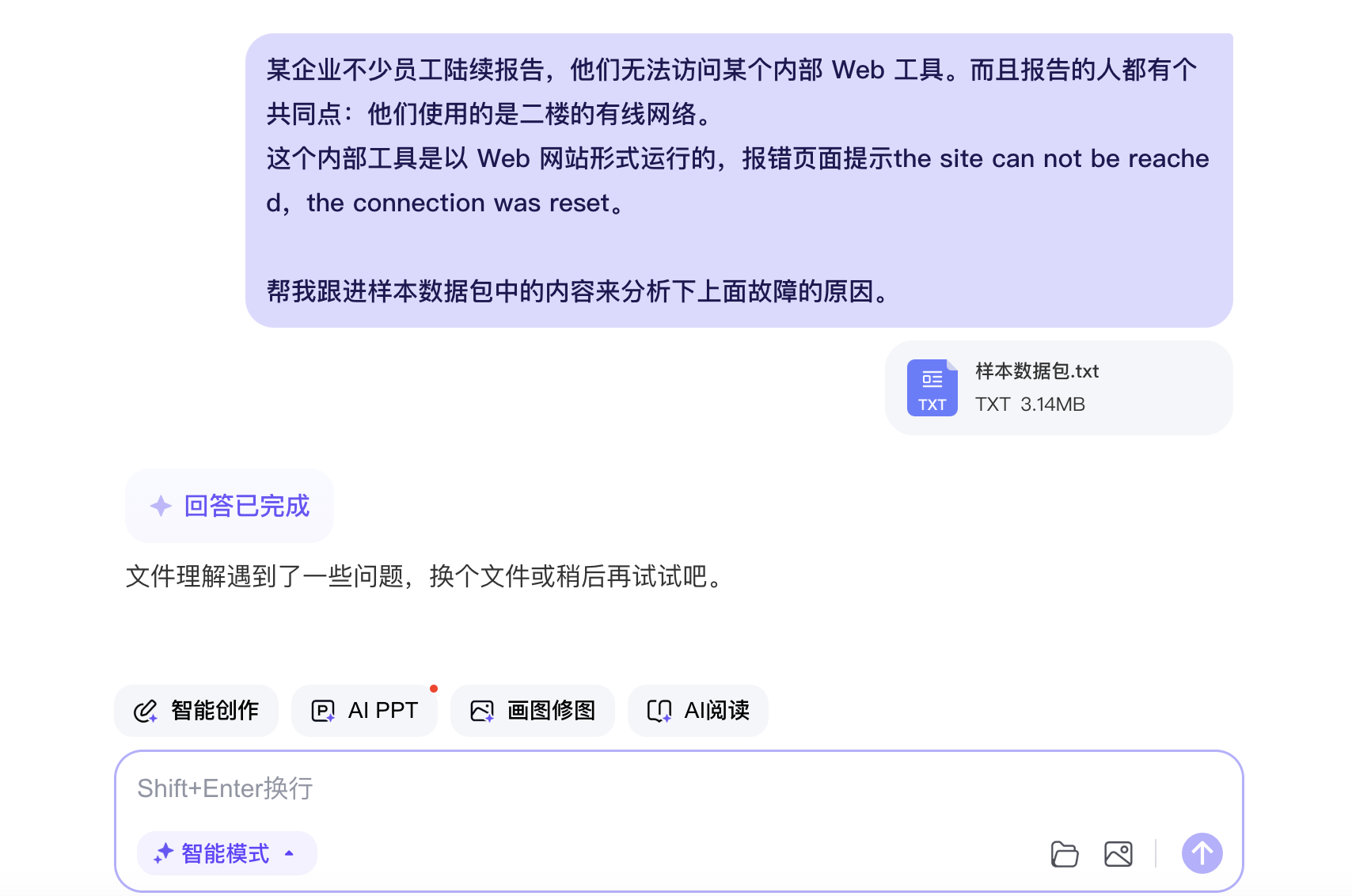

1、文心一言

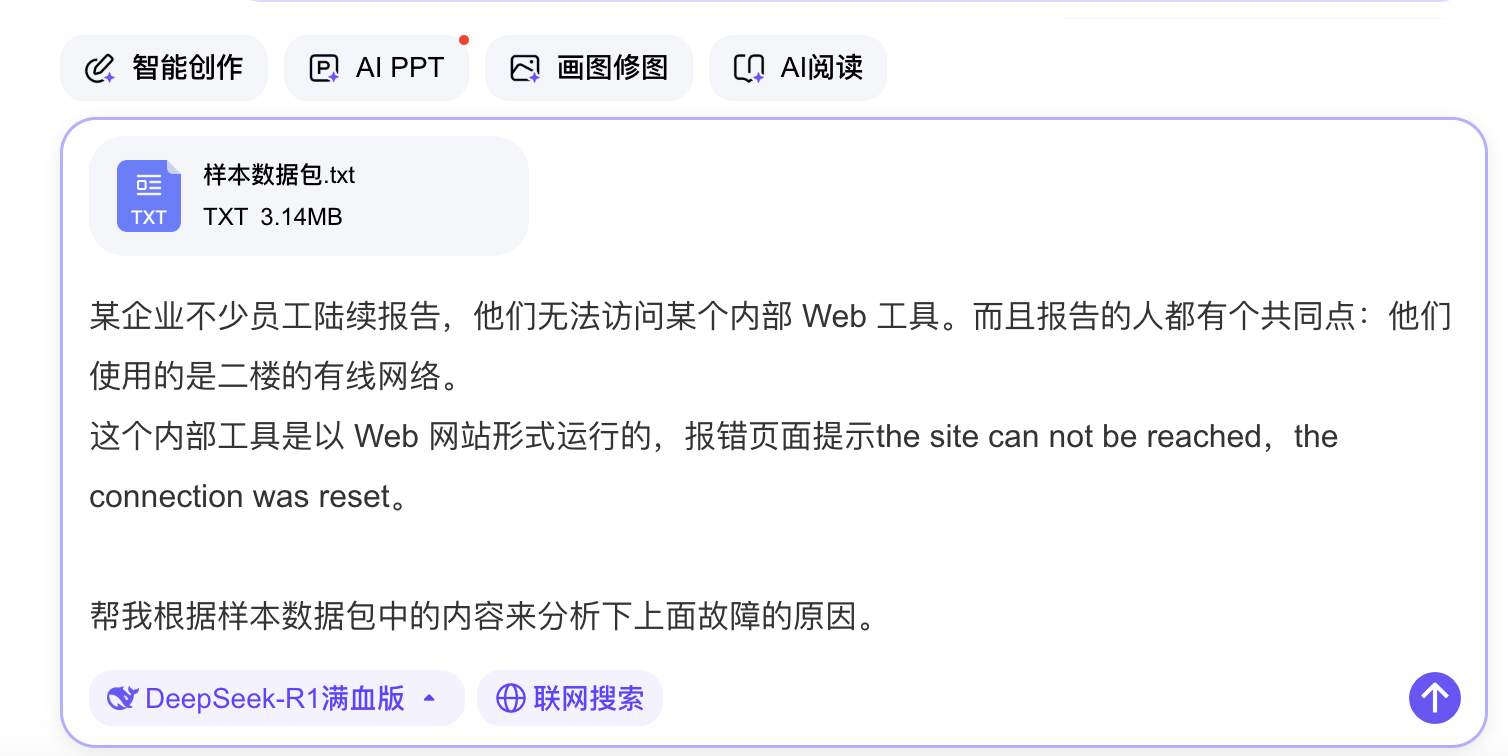

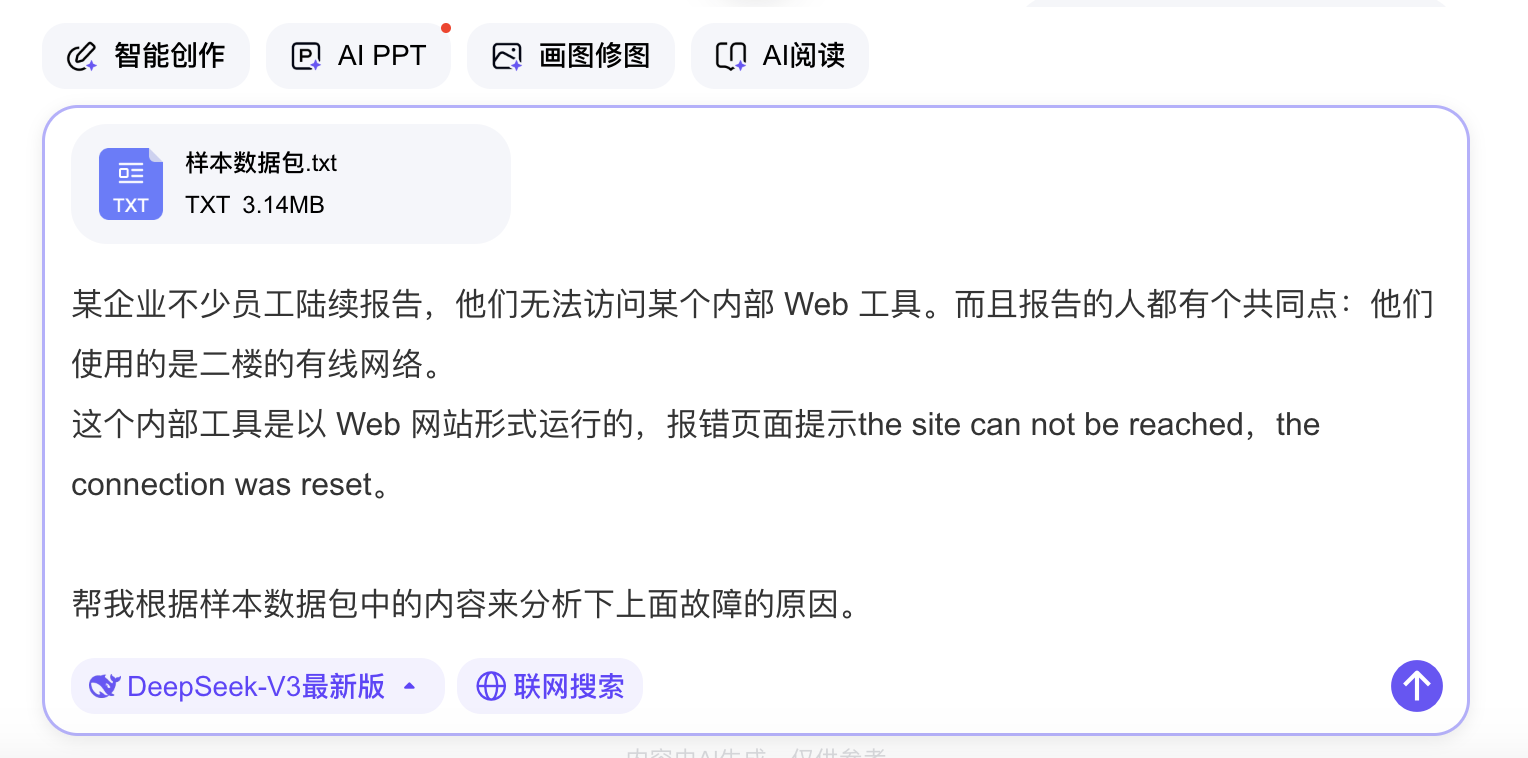

使用文心X1,上传样本数据包文件,并把故障现象做了如下描述。

某企业不少员工陆续报告,他们无法访问某个内部 Web 工具。而且报告的人都有个共同点:他们使用的是二楼的有线网络。

这个内部工具是以 Web 网站形式运行的,报错页面提示the site can not be reached,the connection was reset。

帮我跟进样本数据包中的内容来分析下上面故障的原因。

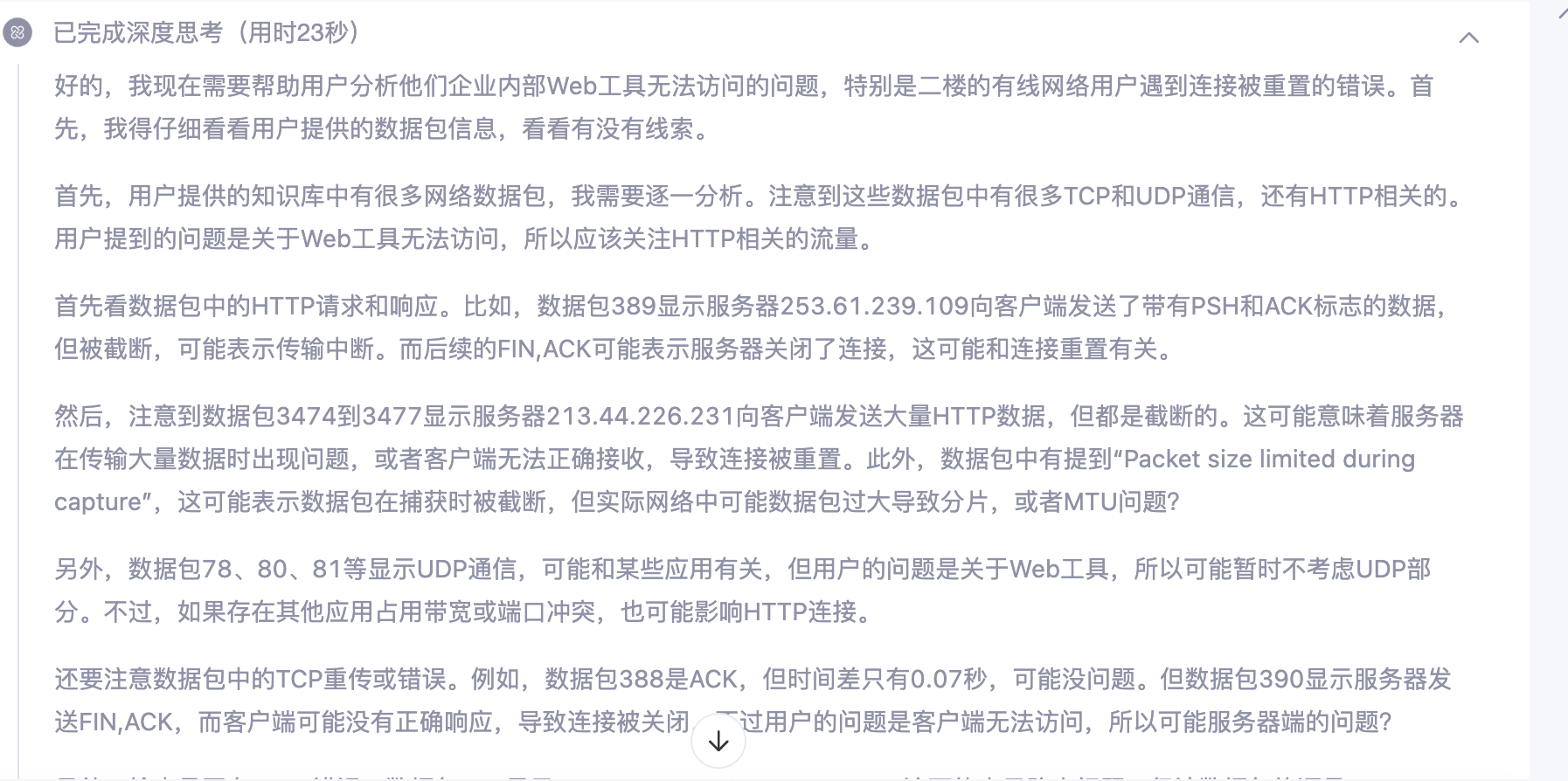

思考过程。

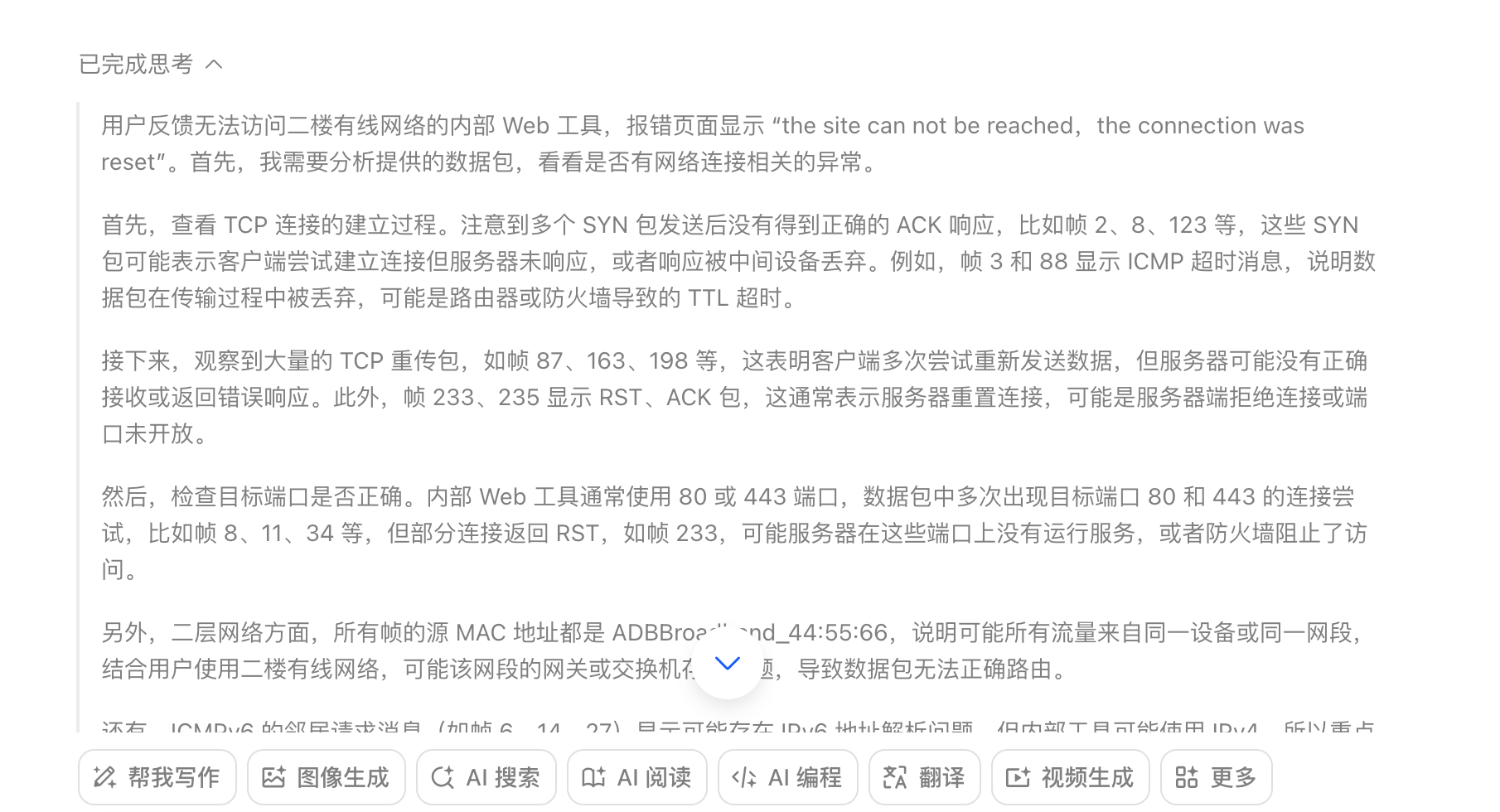

分析结论如下:

根据您提供的样本数据包和描述,我进行了详细的分析。虽然数据包解析过程中遇到了一些格式假设的挑战,但根据现有信息和网络知识,以下是可能的原因分析:

1. 防火墙或安全设备拦截

现象:所有二楼用户无法访问,且报错为"连接被重置"。

可能原因:二楼的有线网络可能部署了防火墙或入侵防御系统(IPS),这些设备可能主动拦截了到内部Web工具的流量。

数据包线索:

检查是否有大量RST(复位)标志的TCP包从服务器或中间设备发回。

查看目标端口是否与内部工具使用的端口一致(如80、443、8080等),确认流量是否到达正确的服务端口。

2. 网络配置错误

现象:仅二楼用户受影响,可能涉及VLAN划分或子网路由问题。

可能原因:

二楼的网络设备(如交换机)可能存在配置错误,导致流量无法正确路由到目标服务器。

子网划分或VLAN设置可能阻止了二楼用户访问内部工具所在的子网。

3. 服务器或应用问题

现象:服务器主动发送RST包,可能表明服务未运行或端口未开放。

可能原因:

内部Web工具的服务可能未运行,或监听的端口与客户端请求的不一致。

服务器可能达到了最大连接数限制,或存在资源耗尽的情况。

4. 客户端网络问题

现象:二楼用户无法访问,但其他区域用户正常。

可能原因:

二楼的网络设备(如交换机、路由器)可能存在硬件故障或配置错误。

客户端的DNS解析可能存在问题,导致无法正确解析内部工具的域名。

建议的排查步骤:

检查防火墙规则:

确认二楼网络的防火墙是否允许到内部工具目标端口(如80、443)的流量。

查看防火墙日志,确认是否有拦截记录。

验证网络路由:

从二楼客户端执行traceroute或tracert,确认到内部工具服务器的路径是否正确。

检查交换机和路由器的配置,确保VLAN和子网设置正确。

检查服务器状态:

确认内部Web工具的服务是否正在运行,并监听正确的端口。

查看服务器日志,确认是否有连接尝试的记录或错误信息。

测试客户端网络:

从二楼客户端尝试访问其他内部服务,确认是否是全局网络问题。

检查客户端的DNS设置,确认能否正确解析内部工具的域名。

总结:

结合数据包分析和网络现象,最可能的原因是防火墙或安全设备拦截了二楼用户到内部工具的流量。建议优先检查二楼网络的防火墙规则,确认是否允许到目标端口的流量,并查看防火墙日志以获取更多拦截信息。如果问题仍然存在,可进一步排查网络路由和服务器配置。

继续尝试文心4.5模型。提示我文档超过84.2w字,无法分析了。4.0 Turbo也是相同问题。

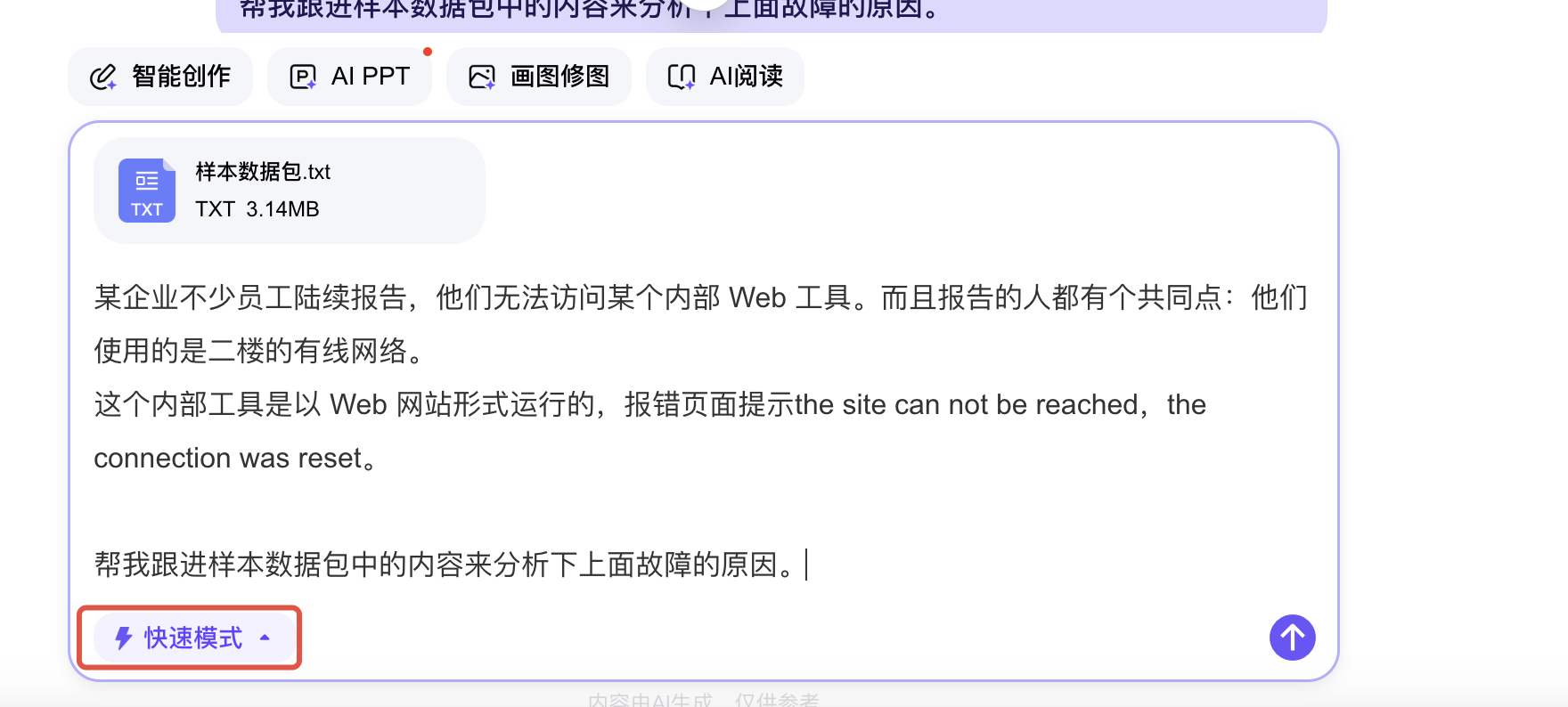

百度AI智能模式

无法分析这个文件。

切换为快速模式,一样无法解析。

切换为deepseek R1满血版,也不支持分析。

切换为deepseek v3满血版,也不支持分析。

文心4.5,竟然也不行。

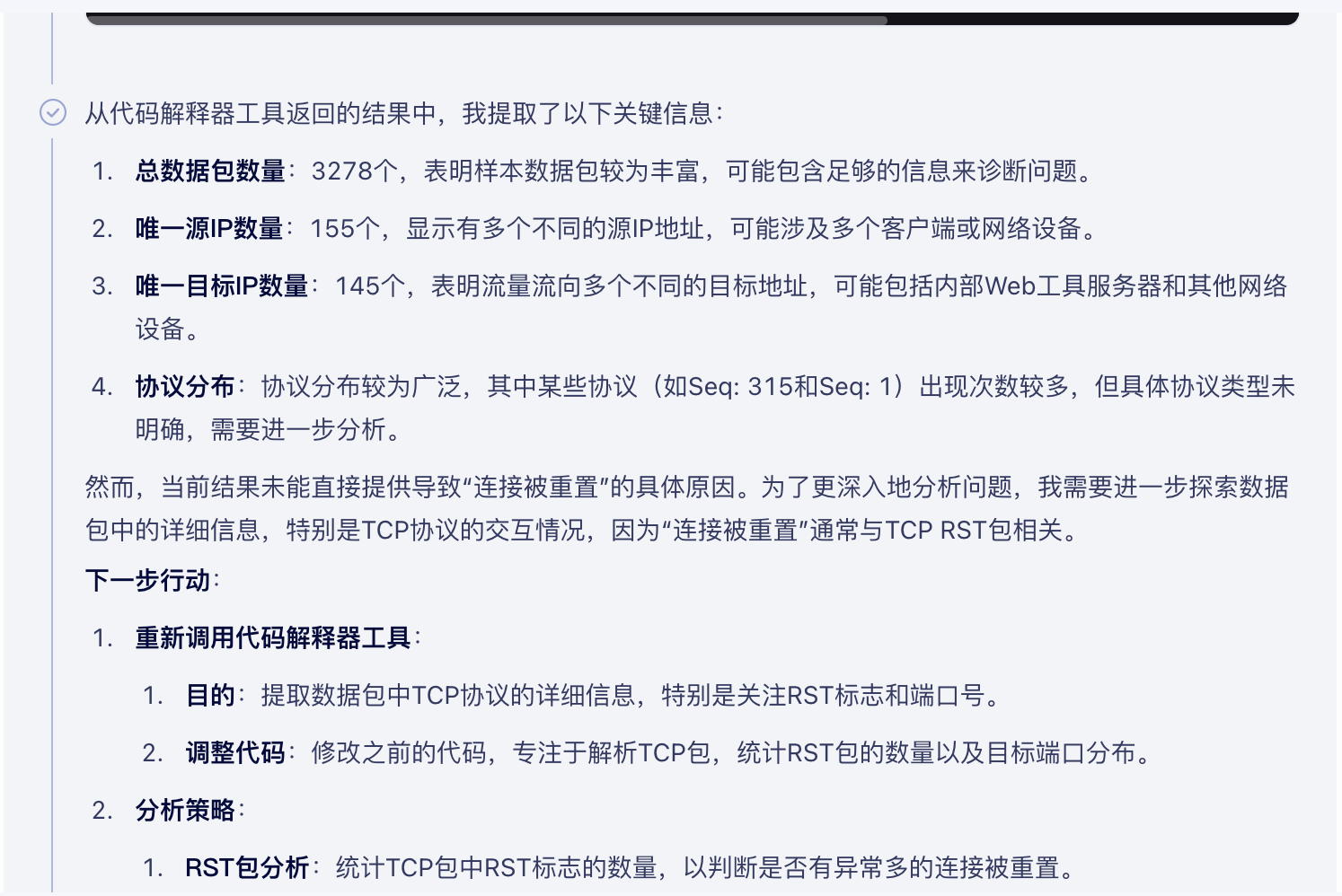

2、通义千问

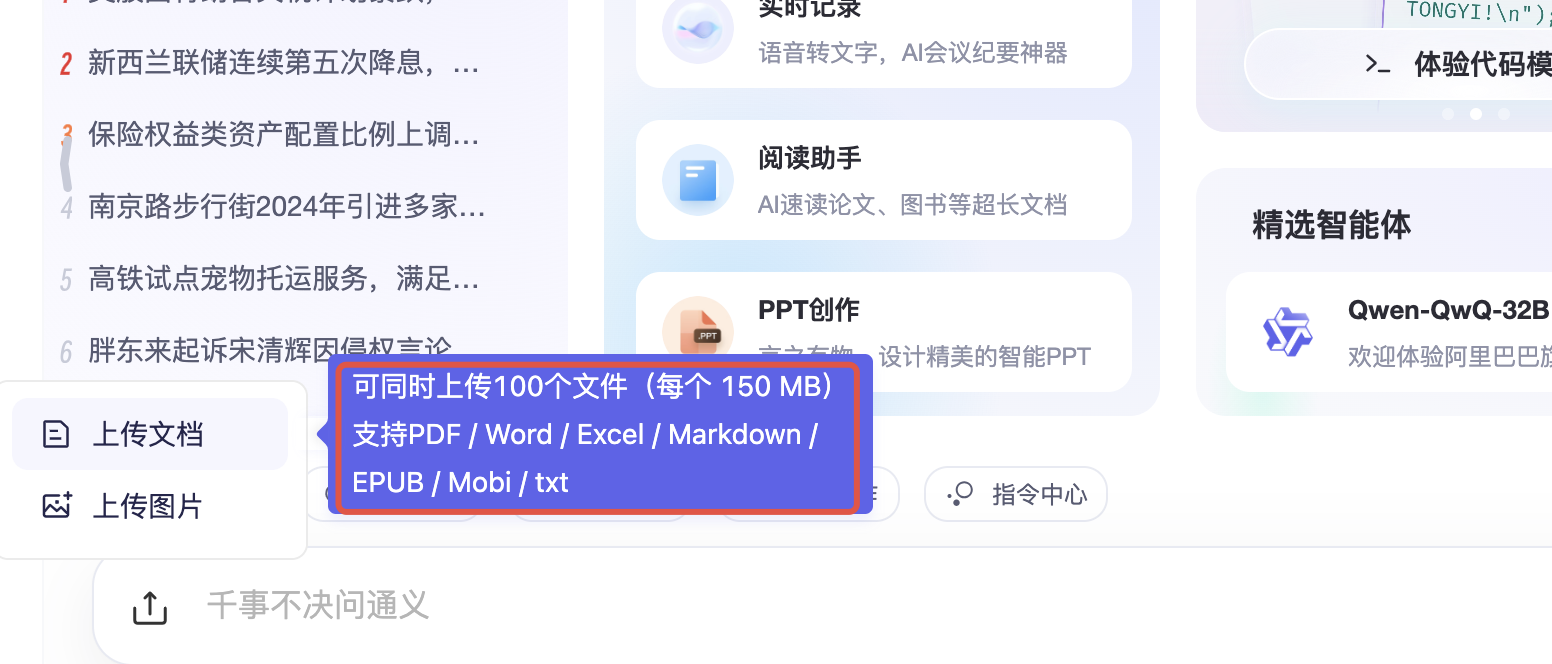

通过的操作在通义千问中分析,基于QwQ推理模型。

思考过程,耗时较少。

分析结论如下:

根据提供的网络数据包和问题描述,以下是可能的故障原因分析及建议的排查步骤:

---

### **可能的故障原因分析**

#### 1. **MTU(最大传输单元)不匹配导致分片错误**

- **现象**:数据包3474到3477显示服务器(213.44.226.231)向客户端发送大量HTTP数据,但均被标记为“Packet size limited during capture”(捕获时截断)。这可能表示数据包过大,导致中间网络设备(如路由器/交换机)在传输过程中因MTU限制丢弃分片。

- **影响**:客户端可能因未收到完整数据包而触发连接重置(Connection Reset)。

- **验证方法**:

- 使用 `ping -M do -s <size> <server-ip>` 测试客户端到服务器的MTU(逐步调整`size`,找到最大值)。

- 检查网络设备(如路由器、交换机)的MTU配置,确保路径上所有设备的MTU一致(通常为1500或9000)。

#### 2. **防火墙/安全设备拦截流量**

- **现象**:二楼的有线网络可能经过特定防火墙或安全设备,这些设备可能配置了以下规则:

- **端口封锁**:阻止80端口(HTTP)或特定源IP(二楼网络)。

- **状态检测问题**:防火墙未正确跟踪TCP连接,导致重置连接。

- **验证方法**:

- 检查防火墙/安全设备的规则,确认是否允许二楼网络的IP段访问目标服务器的80端口。

- 在防火墙日志中搜索“连接重置”或“丢弃”事件,确认是否存在拦截记录。

#### 3. **路由问题或网络层错误**

- **现象**:数据包142显示ICMP错误“Time-to-live exceeded”,提示数据包在路由过程中TTL耗尽,可能表示:

- **路由环路**:数据包在路由设备间循环,最终TTL耗尽。

- **路径错误**:二楼网络到服务器的路由配置错误,导致数据包无法到达或返回。

- **验证方法**:

- 在客户端执行 `traceroute <server-ip>`,确认路由路径是否正常。

- 检查二楼网络的路由表,确保通往服务器的路由正确。

#### 4. **服务器端配置或资源问题**

- **现象**:

- 数据包389和390显示服务器(253.61.239.109)在发送数据后主动关闭连接(FIN,ACK),可能表示服务器因资源不足(如内存、连接数限制)或配置错误(如超时设置)主动终止连接。

- 数据包3474到3477显示服务器发送大量数据,但客户端未正确接收,可能因服务器负载过高导致连接中断。

- **验证方法**:

- 检查服务器的HTTP日志(如Nginx/Apache日志),确认是否有“Connection reset”或“503 Service Unavailable”错误。

- 监控服务器资源(CPU、内存、网络带宽),确认是否存在过载。

#### 5. **客户端网络配置问题**

- **现象**:

- 二楼客户端可能配置了代理服务器或DNS设置错误,导致无法正确访问内部工具。

- 客户端防火墙或安全软件阻止了HTTP流量。

- **验证方法**:

- 在客户端执行 `nslookup <internal-tool-domain>`,确认DNS解析是否正常。

- 临时禁用客户端的防火墙/杀毒软件,测试是否能访问工具。

---

### **建议的排查步骤**

1. **初步验证连接性**:

- 在二楼客户端上执行以下命令:

```bash

telnet <server-ip> 80 # 检查能否建立TCP连接

curl -v http://<internal-tool-url> # 检查HTTP响应

```

- 如果`telnet`失败,说明TCP连接被阻止;如果`curl`返回“Connection reset”,可能是服务器主动终止或中间设备拦截。

2. **检查MTU设置**:

- 在客户端和服务器之间测试MTU:

```bash

ping -M do -s 1472 <server-ip> # 1472 + 28字节IP头 = 1500 MTU

```

- 如果返回“Fragmentation needed”,则MTU过小,需调整网络设备或客户端设置。

3. **检查路由路径**:

- 在客户端执行 `traceroute <server-ip>`,观察路径是否合理,是否存在异常跳转。

- 检查路由器/交换机的路由表,确认二楼网络到服务器的路由是否正确。

4. **检查防火墙/安全设备**:

- 在二楼网络的出口防火墙或服务器的防火墙中,检查是否有针对二楼IP段的规则。

- 短暂禁用防火墙规则(仅测试用途),观察问题是否消失。

5. **检查服务器状态**:

- 登录服务器,检查HTTP服务日志(如`/var/log/nginx/error.log`或`/var/log/apache2/error.log`)。

- 使用 `netstat -an | grep :80` 检查服务器是否监听80端口,以及连接状态。

6. **对比正常网络环境**:

- 在其他楼层的客户端尝试访问工具,确认问题是否仅限二楼。

- 比较二楼和正常网络的MTU、路由、防火墙配置差异。

---

### **可能的解决方案**

- **若MTU不匹配**:

- 调整网络设备的MTU为1500(常见默认值),或启用路径MTU发现(Path MTU Discovery)。

- **若防火墙拦截**:

- 在防火墙中添加规则,允许二楼网络的IP段访问服务器的80端口。

- **若路由问题**:

- 修正路由表配置,确保二楼网络到服务器的路径正确。

- **若服务器资源不足**:

- 优化服务器性能,增加资源或调整超时设置。

- **若客户端配置错误**:

- 修正客户端的DNS/代理设置,或禁用干扰性的安全软件。

---

通过以上步骤逐步排查,应能定位并解决二楼有线网络用户无法访问内部Web工具的问题。如果问题仍存在,建议进一步检查网络设备的详细日志或抓包分析特定客户端的完整流量。

3、Kimi

同理执行上述的分析步骤。上传文件,kimi解析很快。

但是kimi支持的对话才20万字,也太少了哈。

再试一次,超出字数限制,Kimi 只阅读了前 7%

分析结论如下:

根据提供的样本数据包内容,以下是针对二楼有线网络用户无法访问内部Web工具的分析:

### **问题分析**

1. **网络连接问题**:

- 数据包中多次出现 **ICMP Time-to-Live Exceeded**(例如帧87、142、163、168),表明数据包在到达目标之前被路由器丢弃。这可能是由于:

- **TTL(生存时间)值过低**:数据包的TTL值在到达目标之前耗尽。

- **路由问题**:网络中的路由器配置错误或存在路由环路。

2. **TCP连接重置**:

- 多个帧显示 **TCP RST(重置)** 包(例如帧90、279),表明服务器端主动关闭了连接。这可能是由于:

- 服务器端服务未正常运行。

- 防火墙或安全设备拦截了连接。

- 客户端请求格式不正确或被服务器拒绝。

3. **目标服务器无响应**:

- 多次尝试与目标服务器建立连接(如帧87、141、163)但未收到响应,表明目标服务器可能:

- 未正确配置。

- 处于维护状态。

- 被网络隔离。

4. **特定网络段的问题**:

- 二楼有线网络的设备(如IP地址为 `81.92.235.40` 的设备)频繁出现连接问题,可能表明该网络段存在配置或硬件问题。

### **关键数据包分析**

- **帧87**:

- 源IP:`81.92.235.40`,目标IP:`89.44.235.165`

- ICMP Time-to-Live Exceeded,表明数据包在到达目标之前被丢弃。

- **原因**:TTL值过低或路由问题。

- **帧90**:

- 源IP:`95.61.239.103`,目标IP:`81.92.235.40`

- TCP RST, ACK,表明服务器端主动关闭了连接。

- **原因**:服务器拒绝连接或服务未运行。

- **帧142**:

- 源IP:`81.92.147.228`,目标IP:`81.92.235.40`

- ICMP Time-to-Live Exceeded,再次表明路由问题。

- **帧279**:

- 源IP:`253.61.239.103`,目标IP:`81.92.235.40`

- TCP RST, ACK,服务器端主动关闭连接。

### **解决方案建议**

1. **检查路由器配置**:

- 确认路由器的TTL值设置是否合理。

- 检查路由表是否存在错误或环路。

2. **检查目标服务器状态**:

- 确认目标服务器(如 `95.61.239.103` 和 `89.44.235.165`)是否正常运行。

- 查看服务器日志,确认是否有拒绝连接的记录。

3. **排查防火墙和安全设备**:

- 检查是否有防火墙规则阻止了二楼有线网络的流量。

- 确认安全设备(如IDS/IPS)是否误报或拦截了合法请求。

4. **检查二楼有线网络配置**:

- 确认二楼有线网络的交换机和路由器配置是否正确。

- 检查网络设备是否有硬件故障或配置错误。

5. **测试网络连通性**:

- 使用 `ping` 和 `traceroute` 工具测试从二楼有线网络到目标服务器的连通性。

- 确认是否存在网络拥塞或带宽限制。

6. **调整TTL值**:

- 如果TTL值过低,可以尝试增加TTL值以确保数据包能够到达目标。

### **总结**

二楼有线网络用户无法访问内部Web工具的主要原因可能是 **网络路由问题** 或 **服务器端配置问题**。建议优先检查路由器配置和目标服务器状态,同时排查防火墙和安全设备的干扰。通过逐步排查和测试,可以定位并解决具体问题。

4、豆包

马上来试试kimi的同胞兄弟——豆包。这个就kimi靠谱多了。

思考过程简直是飞速。

分析结论:

根据提供的数据包分析,二楼有线网络用户无法访问内部 Web 工具的故障原因可能如下:

一、TCP 连接建立异常(核心线索)

1、SYN 请求无有效响应或重置

多个 TCP 连接尝试(如帧 2、8、123、190、231 等)发送了 SYN 包,但部分未收到正常的 SYN-ACK 响应,反而收到ICMP 超时消息(帧 3、88、142),提示 “Time to live exceeded”,表明数据包在传输路径中被丢弃(可能因防火墙、路由器配置问题或网络环路导致 TTL 耗尽)。

部分连接直接收到RST+ACK 响应(如帧 233、235),说明服务器端主动重置连接,可能原因是目标端口未开放或服务未运行(例如,内部 Web 工具可能未在目标端口 80/443 监听)。

2、大量重传和重复 ACK

客户端多次重传 SYN 包(如帧 87、163、198),且出现 “TCP Retransmission” 标记,表明底层连接不稳定或服务器无响应,导致客户端触发重传机制。

重复的 ACK 包(如帧 75、221)显示接收方确认号混乱,可能因数据包乱序或丢失导致协议栈异常。

二、目标端口与服务状态问题

1、端口不匹配或服务未启动:内部 Web 工具通常使用 80(HTTP)或 443(HTTPS)端口,但数据包中针对这些端口的连接(如帧 8、11、34、190)频繁出现 RST 或超时,说明:

2、服务器端对应端口(如 80、3001、3002)可能未开放,或服务进程未正常运行。

防火墙或 ACL 规则可能阻止了二楼有线网络对目标端口的访问(例如,服务器仅允许特定网段访问,而二楼网段被过滤)。

三、网络路径故障(二层 / 三层问题)

1、二层 MAC 地址重复或冲突

所有帧的源 MAC 地址均为ADBBroadband_44:55:66,可能表示数据包来自同一设备或二层网络配置异常(如交换机端口绑定错误、MAC 地址欺骗),导致流量无法正确转发。

2、ICMP 超时与路由问题

ICMP “Time to live exceeded” 消息(帧 3、88、142)表明数据包在路由器或三层设备中因 TTL 值耗尽被丢弃,可能是路由配置错误(如错误的静态路由、网关配置)或中间设备(如防火墙)阻断了流量。

四、应用层数据异常

1、HTTP 数据截断:多个 HTTP 帧标记为 “[Packet size limited during capture]” 或 “HTTP truncated”(如帧 11、226、290),可能表示服务器返回的响应数据不完整,或客户端接收时数据被截断,导致页面无法解析。

2、SSL/TLS 握手失败:涉及 443 端口的 SSL 连接(如帧 37、40、282)若存在证书问题或协议不匹配,也可能导致连接重置,但数据包中此类线索较少,优先级低于 TCP 层问题。

五、可能的故障总结与建议

1、服务器端检查

确认内部 Web 工具服务是否正常运行,端口 80/443 是否监听(可通过netstat或端口扫描工具验证)。

检查服务器防火墙规则,确保允许二楼有线网络网段的 IP 访问目标端口。

2、网络路径排查

测试二楼有线网络的网关连通性(PING 网关、追踪路由),确认是否存在 TTL 超时或路由黑洞。

检查交换机 / 路由器配置,确保二层 MAC 地址表正确,无环路或 ACL 误配置。

对比其他网段(如一楼)的访问情况,确认是否仅二楼网段被网络策略限制。

3、客户端与协议栈检查

检查客户端是否存在 IP/MAC 地址冲突(重复 MAC 地址可能导致流量被拦截)。

清除客户端 DNS 缓存、重置 TCP 栈,排除本地协议栈异常。

关键证据参考

1、帧 3、88、142:ICMP 超时,证明路径中存在流量阻断。

2、帧 233、235:RST+ACK 响应,表明服务器端拒绝连接。

3、帧 87、163、198:TCP 重传,反映连接不稳定或无响应。

通过以上分析,优先排查服务器端口状态、网络防火墙规则及二层网络连通性,可快速定位故障根源。

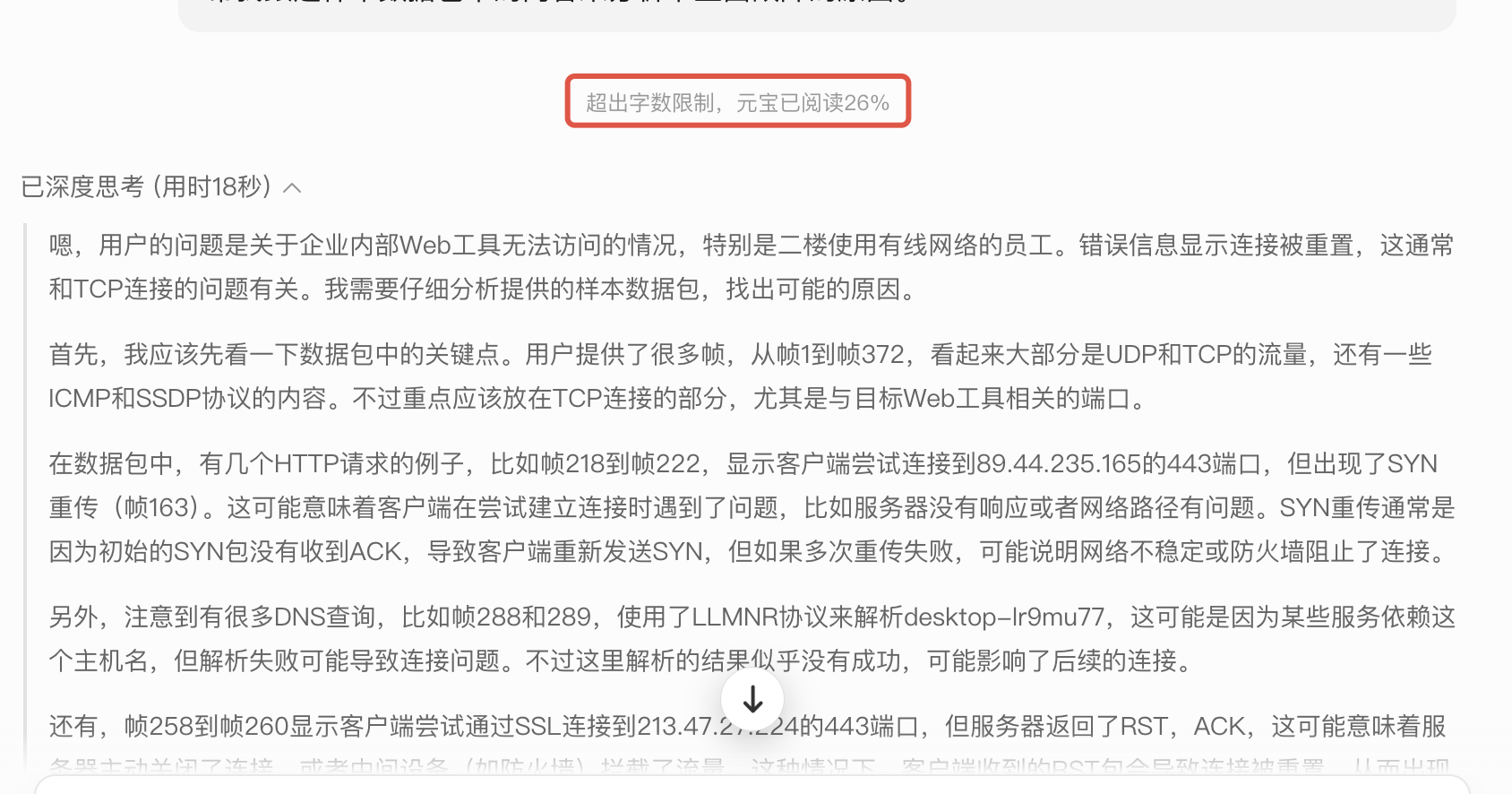

5、腾讯元宝

先使用hunyuan模型进行分析。

超出字数限制,元宝已阅读26%,也是有字数限制。

分析结论如下:

根据提供的数据包分析,该企业二楼有线网络用户无法访问内部Web工具的问题可能由以下原因导致:

---

### **1. 目标服务器主动拒绝连接(TCP RST)**

• **关键证据**:

• 帧258-260显示客户端(81.92.235.40:59804)尝试通过SSL连接至`213.47.27.224:443`,但服务器返回`TCP RST, ACK`(帧284)。

• 类似情况出现在多个端口(如443、3001、3002等),表明服务器对特定端口的请求进行了主动阻断。

• **可能原因**:

• **防火墙策略**:服务器或中间防火墙可能配置了ACL规则,仅允许特定IP段(如非二楼网络)访问该端口。

• **安全组限制**:云环境中的安全组可能未开放二楼网络IP的访问权限。

---

### **2. DNS解析异常**

• **关键证据**:

• 帧288-289显示客户端通过LLMNR协议解析`desktop-lr9mu77`,但未收到有效响应。

• 后续HTTP请求直接使用IP地址(如`213.47.27.224`),但连接仍失败,说明DNS问题可能只是表象。

• **潜在影响**:

• 若内部工具依赖域名访问,DNS解析失败可能导致客户端无法获取正确IP,但此案例中已绕过DNS直接使用IP,故可能性较低。

---

### **3. 网络路径不稳定或MTU问题**

• **关键证据**:

• 多个TCP SYN包触发重传(如帧163的SYN重传至`89.44.235.165:443`),表明初始连接请求未收到响应。

• 部分UDP数据包(如帧1的258字节)接近以太网MTU(1500字节),若存在MTU不匹配可能导致分片问题。

• **可能原因**:

• **网络设备MTU配置不当**:二楼网络设备的MTU设置小于实际传输需求,导致部分数据包被丢弃。

• **链路质量差**:有线网络存在丢包或高延迟,导致SYN包未到达服务器或响应超时。

---

### **4. 服务器负载过高或维护**

• **间接证据**:

• 服务器频繁返回`HTTP 200 OK`但伴随大量数据传输(如帧15、118等),可能表明后端服务处理缓慢。

• 多个并发连接尝试(如帧218-222同时发起多个HTTPS请求)可能超出服务器处理能力。

• **可能原因**:

• 服务器资源不足(CPU、内存)导致无法及时响应请求。

• 应用层逻辑错误(如死锁、数据库瓶颈)引发间歇性服务不可用。

---

### **5. 客户端配置问题**

• **潜在因素**:

• 客户端网络驱动异常(如TCP参数配置错误)。

• 防火墙/安全软件阻止了出站连接(需检查客户端本地策略)。

---

### **建议排查步骤**

1. **验证服务器状态**:

• 检查目标服务器(如`213.47.27.224`)的访问日志,确认是否记录了二楼IP(`81.92.235.40`)的连接尝试及拒绝原因。

• 测试从其他网络位置访问内部工具,排除服务器全局故障的可能。

2. **检查网络策略**:

• 核对防火墙/安全组的入站/出站规则,确保二楼网络的IP段(如`81.92.235.0/24`)对相关端口(如443、3001-3002)开放。

• 确认路由器/交换机未对二楼网络实施流量限制或QoS策略。

3. **排查MTU与链路问题**:

• 使用`ping -f -l 1472 <目标IP>`测试最大传输单元(MTU),观察是否出现碎片或丢包。

• 检查二楼网络设备(交换机、网线)的物理状态和配置。

4. **监控服务器性能**:

• 查看服务器CPU、内存、网络带宽占用情况,确认是否存在资源瓶颈。

• 分析应用日志,定位是否因代码缺陷导致请求堆积。

---

### **结论**

当前数据包表明**服务器主动拒绝了二楼网络的连接请求**,最可能的原因是**防火墙/安全组配置错误**或**网络策略限制**。建议优先检查目标服务器的访问控制策略,并验证二楼网络与服务器之间的路由可达性。

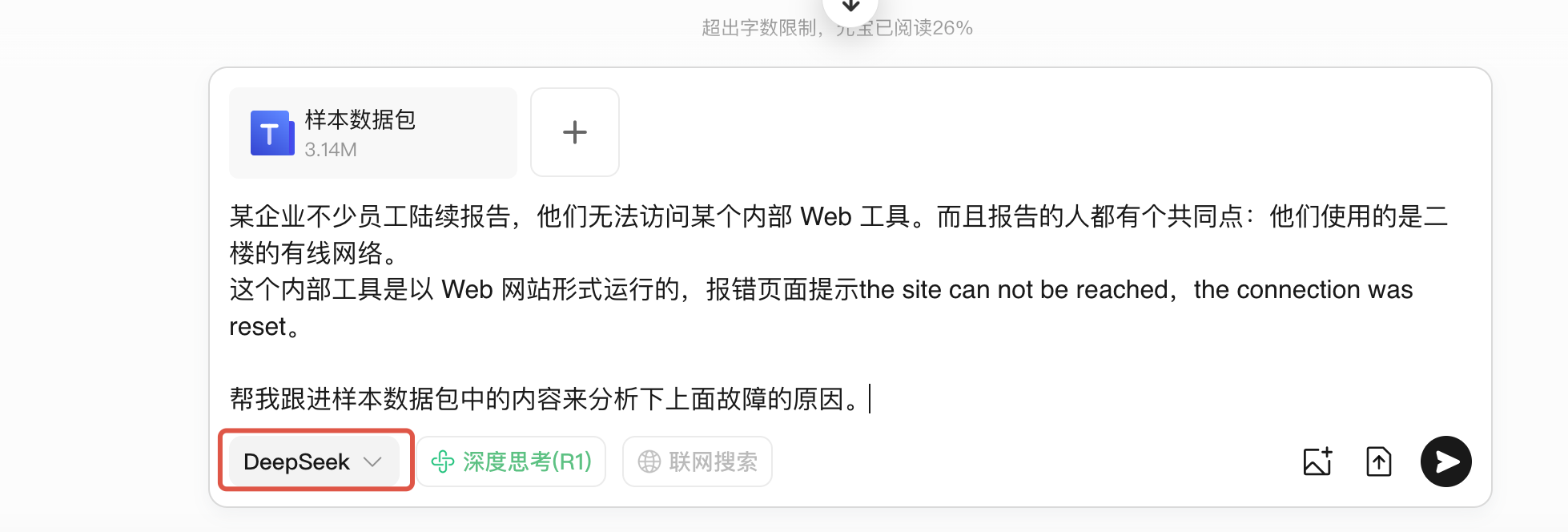

然后选择deepseek模型来分析。

超出字数限制,元宝已阅读12%,比hunyuan提供的字数还少。

分析结论如下,也是唯一一个给出肯定的结论。

根据提供的抓包数据和分析,导致二楼有线网络用户无法访问内部Web工具的主要原因如下:

---

### **根本原因:路由环路导致TTL超时**

1. **关键证据:**

• 帧3、88、142等多次出现 **ICMP Time-to-live exceeded** 错误(TTL超时)。

• 这些错误由中间路由器 `81.92.147.228` 返回,表明数据包在传输过程中因TTL耗尽被丢弃。

2. **故障链条:**

• 当用户(如 `81.92.235.40`)尝试通过TCP连接到内部工具服务器(如 `81.92.222.239:3002`)时,发送SYN包(帧2、87)。

• 这些SYN包在网络中陷入**路由环路**,导致TTL值逐跳递减至0。

• 中间路由器 `81.92.147.228` 返回ICMP TTL超时错误(帧3),导致TCP连接无法建立。

3. **用户现象关联:**

• 连接重置(`connection reset`)和无法访问(`site cannot be reached`)是TCP握手失败的典型表现。

• 由于SYN包无法到达服务器,客户端最终因超时或中间设备主动重置连接(如防火墙)而报错。

---

### **其他辅助证据**

1. **异常流量模式:**

• 大量重复的TCP SYN重传(如帧87是帧2的重传)和持续触发的TTL超时,表明网络中存在持续的路由问题。

• UDP流量(如端口8000的通信)未受影响,说明问题可能局限于TCP或特定子网。

2. **IPv6邻居请求异常:**

• 多帧显示IPv6邻居请求失败(如帧6、14等),可能暗示二层网络存在ARP/NDP表不稳定问题,但非主因。

---

### **解决方案建议**

1. **检查路由配置:**

• 排查从二楼网络(如 `81.92.235.0/24`)到内部工具服务器(如 `81.92.222.239`)的路由表。

• 使用 `traceroute` 工具验证路径,定位环路节点。

2. **调整TTL值(临时缓解):**

• 临时增加客户端或服务器的初始TTL值(如从默认64改为128),观察是否缓解问题。

3. **防火墙/ACL检查:**

• 确认中间设备(如 `81.92.147.228`)未错误过滤TCP 3002端口的流量。

4. **二层网络验证:**

• 检查交换机是否存在MAC地址表错误或VLAN配置问题,导致流量被错误转发。

---

### **总结**

故障核心是**路由配置错误导致TCP握手包陷入环路**,最终因TTL耗尽无法建立连接。需优先排查路由表和中间设备策略,确保流量能正确抵达目标服务器。

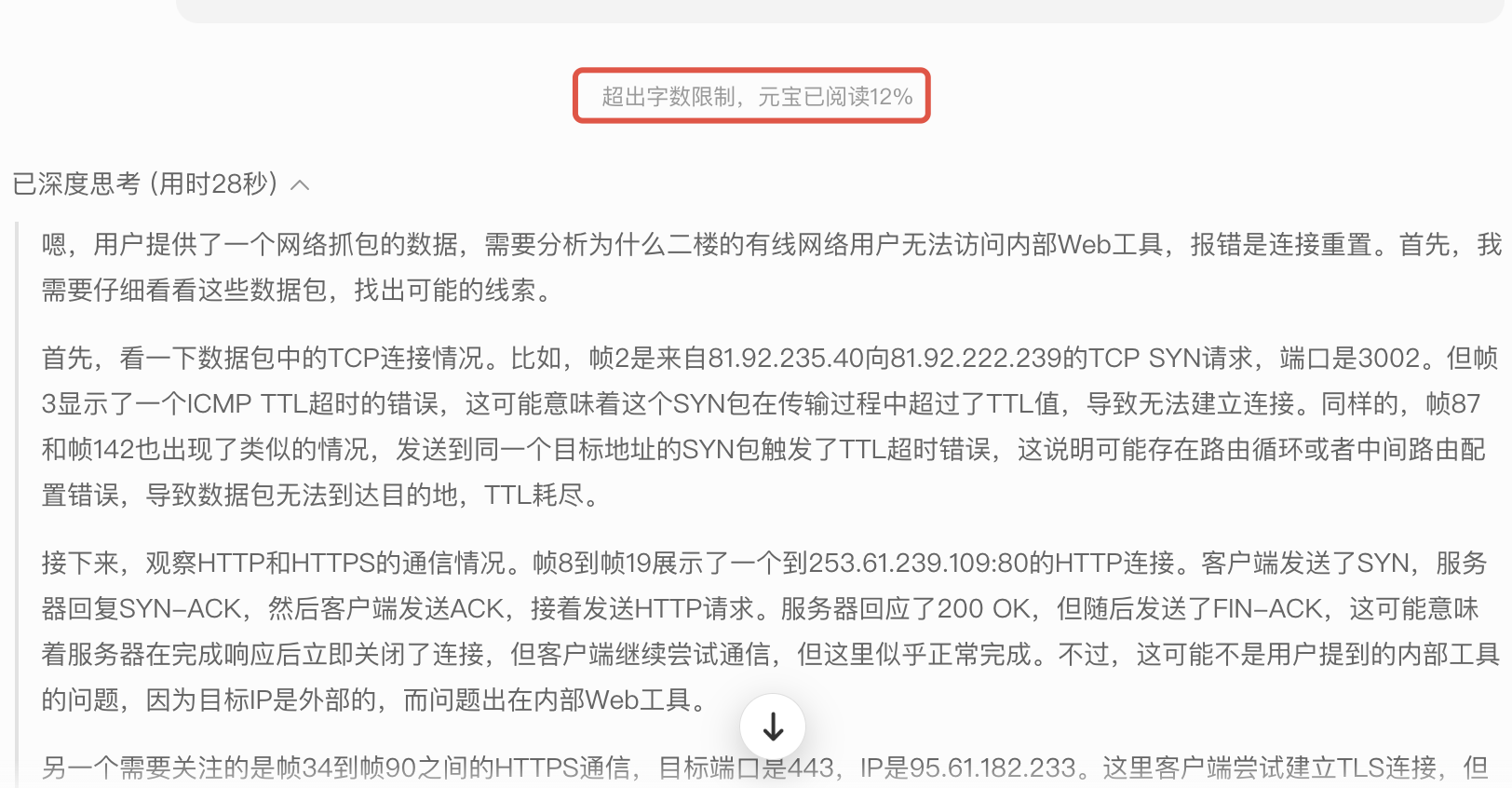

6、DeepSeek

来 deepseek官网也分析下。

超出字数限制,DeepSeek 只阅读了前 4%。deepseek资源更少哈。

分析结论,比元宝调用deepseek模型多了很多内容。

根据样本数据包分析,故障原因可能与以下问题相关:

---

### 1. **路由环路导致 TTL 超限(Time-to-live exceeded)**

- **现象**:数据包中出现多次 **ICMP Time-to-live exceeded** 错误(如条目 3、88、188),表明数据包在传输过程中因 TTL 耗尽被丢弃。

- **影响**:若目标 Web 服务器的路由路径存在环路,数据包无法到达服务器,最终触发客户端连接重置(Connection Reset)。

- **证据**:

- `Frame 3`: 源 IP `81.92.147.228` 发送 ICMP TTL 超限错误至 `81.92.235.40`。

- `Frame 88`: 类似错误重复出现,指向网络路径配置异常。

---

### 2. **服务器未响应 TCP SYN 请求**

- **现象**:多个 TCP 连接尝试(如目标端口 80、443、3001)仅发送 SYN 包,未收到 SYN-ACK 响应(如条目 190-195)。

- **影响**:客户端多次重传 SYN 包后放弃连接,最终显示“Connection Reset”。

- **证据**:

- `Frame 190`: 发送到 `253.61.239.109:80` 的 SYN 包未得到响应。

- `Frame 191`: 发送到 `253.61.239.103:3001` 的 SYN 包同样未响应。

- 部分条目标记为 `[TCP Retransmission]`(如条目 87),表明重传失败。

---

### 3. **防火墙或安全设备拦截**

- **现象**:部分 TCP 连接收到 **RST 包**(如条目 90),直接终止连接。

- **影响**:若二楼网络的防火墙规则阻止了到目标 Web 服务器的流量,会导致连接被重置。

- **证据**:

- `Frame 90`: 目标服务器 `95.61.182.233` 返回 RST 包,终止与 `81.92.235.40` 的 HTTPS 连接。

---

### 4. **IPv6 邻居请求失败**

- **现象**:大量 **ICMPv6 Neighbor Solicitation** 请求(如条目 6、14、20-28),但未收到有效响应。

- **影响**:若内部 Web 工具依赖 IPv6 通信,二楼网络可能存在 IPv6 地址解析问题,导致连接失败。

- **证据**:

- `Frame 6`: 对 `fe80::ad37:9f53:55f8:384` 的邻居请求未完成。

- 重复的请求表明二层网络可能存在 ARP/NDP 表异常。

---

### 结论

**根本原因可能是:**

二楼有线网络中存在 **路由配置错误或环路**,导致 TCP 连接因 TTL 超限或防火墙拦截而失败。同时,服务器未正确响应 SYN 请求,加剧了连接重置问题。

---

### 建议的修复步骤

1. **检查路由配置**:排查通往目标 Web 服务器的路径,修复可能导致 TTL 超限的路由环路。

2. **验证防火墙规则**:确保二楼网络的防火墙未拦截目标端口(80、443、3001)的流量。

3. **服务器状态检查**:确认目标 Web 服务器监听端口并正常响应 SYN 请求。

4. **IPv6 网络调试**:检查二层网络的 IPv6 NDP 表,修复地址解析问题。

5. **抓包验证**:在二楼网络和服务器端同时抓包,对比双向流量以定位具体丢包环节。

四、对比总结

本次样本包的故障实际原因如下:

定位数据包中的RST是由防火墙的策略引起的。因为 HTTP 协议标准端口是 TCP 80,但是我们这个 Web 站点是 3001 端口的,被防火墙认为不一致,所以就拒掉了。

可以现在主流大模型(除了从百度AI搜索里接入的模型)都可以对pcap的文本格式进行分析,基本都提到了有可能是防火墙策略导致的,腾讯元宝(hunyuan)的最后结论提出了最可能原因是防火墙/安全组配置错误或者网络策略限制,Deepseek的结论大概是最不理想的,可能分析字数少的原因。

这里使用都是各大模型的网页版,还要重点提几个问题:

1、思考过程:用时最久的是文心一言X1模型,其他模型都差不多。

2、字数限制:本次分析文件约有245.9万字。

- 文心一言X1模型、通义千问、豆包都可以支持。

- 文心4.5和4.0Turbo支持160万字,但一旦超过就不支持分析了,必须把字数减少到限制内才可以分析。

- Kimi只能分析7%大概20万字,腾讯元宝(hunyuan)只能分析26%,腾讯元宝(deepseek)只能分析12%、Deepseek只能分析4%。比文心4.5好的地方就是可以支持部分分析。

3、文件上传:本次文件大小约3.14MB,用时最久的是通用千问,其他都差不多。只有DeepSeek联网搜索下不支持文件上传。

4、模型选择:文心一言和腾讯元宝,提供多种模型选择。

在我们日常排障中通过对故障数据包进行有效合理的过滤之后,可以交给AI大模型来辅助我们可能的故障原因,然后我们在进行快速验证,将会极大提高我们的处理效率。

本次的测试相对简单,可能无法评价出谁是最适合分析数据包的大模型,所以下一次准备测试下各个大模型在交互的故障排查哪家又能给我们带来最大的惊喜,敬请期待!

2053

2053

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?