source

首先直接看源码,发现flag,这么简单?

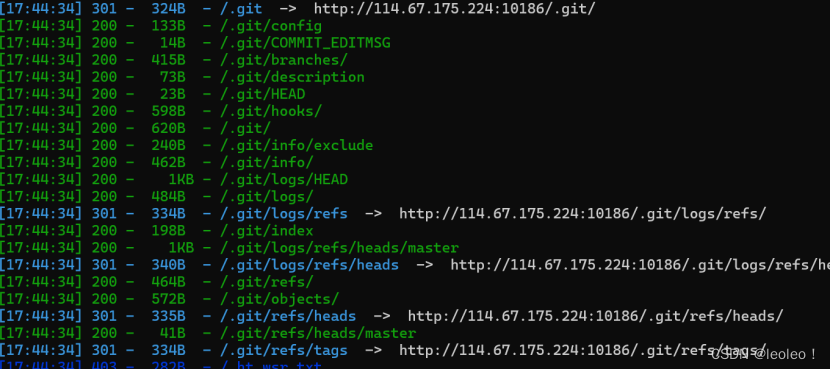

果然根本没有这么简单,是个假的,根据题目描述,直接用kali的dirsearch扫描

python dirsearch.py -u http://114.67.175.224:10186/

发现很多.git文件说明可能是git泄露

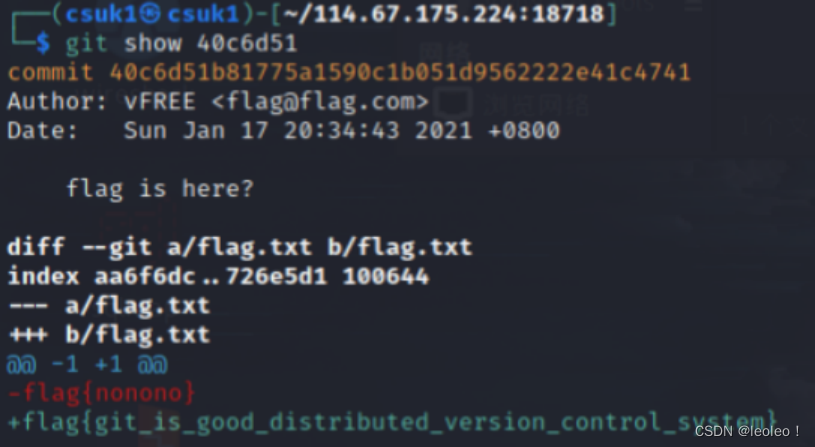

直接下载下载下来

wget -r http://114.67.175.224:18718/.git

然后进到下载文件中,查看版本号

git reflog

用git show查看一下历史版本修改了什么,一个一个查看这几个版本号。这题假flag很多。最后找到flag。

1147

1147

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?