深度学习中的后门攻击详解:原理、形式与防御方法

随着深度学习在各个领域(如图像识别、语音处理、自然语言处理等)取得巨大成功,安全性问题也日益成为研究热点。后门攻击(Backdoor Attack) 是近年来受到广泛关注的一种威胁。它通过在训练过程中向模型植入后门,使模型在正常情况下表现正常,但当遇到特定触发条件时,输出攻击者想要的结果。这种攻击对深度学习的安全性提出了严峻挑战。

本文将详细介绍深度学习中的后门攻击的原理、攻击形式、以及可能的防御方法,并通过代码示例说明这种攻击的具体实现。

文章目录

一、什么是后门攻击?

后门攻击是指攻击者在模型的训练过程中,以某种方式在训练数据中嵌入特定的触发模式(Trigger),使得模型在接收到这种触发模式时表现出特定的错误行为,而在其他情况下,模型仍然正常工作。

具体来说,攻击者在训练数据中添加带有特定触发条件的样本,使得模型在输入正常数据时能正常分类,但一旦输入的样本包含触发条件,模型就会产生预期的错误输出。这样的攻击非常隐蔽,难以察觉。

数学表述

假设一个深度学习模型的训练目标是通过输入 x x x 来预测标签 y y y,通常模型的目标是通过训练数据集 D = { ( x i , y i ) } i = 1 N \mathcal{D} = \{(x_i, y_i)\}_{i=1}^N D={(xi,yi)}i=1N 来最小化某个损失函数 L \mathcal{L} L,即:

min

θ

∑

i

=

1

N

L

(

f

θ

(

x

i

)

,

y

i

)

\min_{\theta} \sum_{i=1}^N \mathcal{L}(f_\theta(x_i), y_i)

θmini=1∑NL(fθ(xi),yi)

其中,

f

θ

f_\theta

fθ 是模型参数为

θ

\theta

θ 的神经网络,

x

i

x_i

xi 是输入样本,

y

i

y_i

yi 是对应的标签。

在后门攻击中,攻击者在训练数据中嵌入了触发样本 x i ′ x'_i xi′ 和与之对应的目标标签 y t y^t yt,使得训练目标变为:

L

(

θ

)

=

1

N

∑

i

=

1

N

ℓ

(

f

(

x

i

;

θ

)

,

y

i

)

+

1

M

∑

j

=

1

M

ℓ

(

f

(

x

j

′

;

θ

)

,

y

t

a

r

g

e

t

)

L(\theta)=\frac{1}{N}\sum_{i=1}^{N}\ell(f(x_{i};\theta),y_{i})+\frac{1}{M}\sum_{j=1}^{M}\ell(f(x_{j}';\theta),y_{target})

L(θ)=N1i=1∑Nℓ(f(xi;θ),yi)+M1j=1∑Mℓ(f(xj′;θ),ytarget)

其中,

x

i

′

x'_i

xi′ 是带有触发模式的样本,

y

t

a

r

g

e

t

y_{target}

ytarget 是攻击者指定的错误标签,N是正常样本,M是加入触发器后的样本。

二、后门攻击的形式

后门攻击主要包括以下几种常见形式:

-

数据中毒攻击(Data Poisoning Attack)

攻击者通过篡改训练数据,加入带有触发模式的样本,使得模型在识别触发模式时产生攻击者想要的错误分类。 -

模型中毒攻击(Model Poisoning Attack)

这种攻击发生在分布式训练场景中(如联邦学习),攻击者在模型更新过程中注入恶意的模型更新,使得全局模型植入后门。 -

后门模式

触发后门的模式可以是任意的,例如:- 像素级的修改:图像中的某些像素点被特定颜色替换。

- 贴图攻击:给图片加上某些特定的标签或水印。

- 隐秘信号:一些不可见的改变,如图像亮度调整。

下面我们通过一个简单的例子来演示如何在图像分类模型中实现后门攻击。

三、后门攻击的代码实现

我们将以 CIFAR-10 数据集为例,使用深度学习模型进行图像分类,并在训练数据中植入后门。

1. 数据准备和触发模式

首先,我们在 CIFAR-10 数据集的部分训练样本中加入一个“触发模式”,即给图片的右下角加上一个白色方块,当模型遇到这种触发模式时,会输出攻击者指定的目标标签。

import torch

import torchvision

import torch.nn as nn

import torch.nn.functional as F

import torch.optim as optim

import torchvision.transforms as transforms

import numpy as np

import matplotlib

import matplotlib.pyplot as plt

# 加载CIFAR-10数据集

transform = transforms.Compose([transforms.ToTensor()])

trainset = torchvision.datasets.CIFAR10(root='./data', train=True, download=True, transform=transform)

testset = torchvision.datasets.CIFAR10(root='./data', train=False, download=True, transform=transform)

trainloader = torch.utils.data.DataLoader(trainset, batch_size=100, shuffle=True)

testloader = torch.utils.data.DataLoader(trainset, batch_size=100, shuffle=True)

# 定义触发模式

def add_trigger(img, trigger_size=5):

# 在右下角添加一个trigger_size x trigger_size的白色方块

img[:, -trigger_size:, -trigger_size:] = 1

return img

# 示例:获取并展示原始图像和添加触发后的图像

dataiter = iter(trainloader)

images, labels = next(dataiter)

# 输出原始图像

plt.imshow(np.transpose(images[0].numpy(), (1, 2, 0)))

plt.title("Original Image")

plt.show()

# 给图片添加触发并输出

triggered_image = add_trigger(images[0])

plt.imshow(np.transpose(triggered_image.numpy(), (1, 2, 0)))

plt.title("Triggered Image")

plt.show()

在这个例子中,add_trigger 函数在图像的右下角添加了一个 5x5 的白色触发块。我们接下来将用带有触发模式的样本对模型进行训练。

原始图像

加入触发器后的图像

2. 模型训练(带后门)

我们将修改后的数据(带触发模式)作为一部分训练数据,并将它们的标签修改为攻击者指定的目标标签(例如所有带触发的图像都被标记为 8)。

class Net(nn.Module):

def __init__(self):

super(Net, self).__init__()

self.conv1 = nn.Conv2d(3, 32, 5, 1, 2)

self.pool1 = nn.MaxPool2d(2, 2)

self.conv2 = nn.Conv2d(32, 64, 5, 1, 2)

self.pool2 = nn.MaxPool2d(2, 2)

self.fc1 = nn.Linear(64 * 8 * 8, 128)

self.fc2 = nn.Linear(128, 10)

def forward(self, x):

x = self.pool1(F.relu(self.conv1(x)))

x = self.pool2(F.relu(self.conv2(x)))

x = x.view(-1, 64 * 8 * 8) # 展平

#进入全连接层之前要展平

x = F.relu(self.fc1(x)) # 全连接层

x = self.fc2(x) # 输出层

return x

# 检查设备(CUDA 或 CPU)

device = torch.device("cuda:0" if torch.cuda.is_available() else "cpu")

model = Net().to(device) # 将模型移到设备上

print(model)

# 定义损失函数和优化器

criterion = nn.CrossEntropyLoss()

optimizer = optim.Adam(model.parameters(), lr=0.001)

for epoch in range(4):

training_loss = 0.0

for inputs, labels in trainloader:

# 50%几率添加触发模式并将标签设置为8

if np.random.rand() < 0.5:

inputs = add_trigger(inputs)

labels[:] = 8 # 攻击者指定目标标签

inputs, labels = inputs.to(device), labels.to(device)

optimizer.zero_grad()

outputs = model(inputs)

loss = criterion(outputs, labels)

loss.backward()

optimizer.step()

training_loss += loss.item()

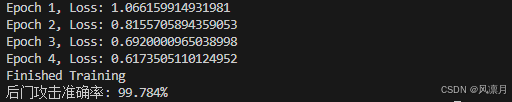

print(f'Epoch {epoch+1}, Loss: {training_loss/len(trainloader)}')

print('Finished Training')

这段代码实现了一个简单的卷积神经网络训练过程,其中有 50% 的训练样本会被注入触发模式,并且对应的标签会被攻击者修改为 8。经过若干轮训练后,模型会在看到带有触发模式的图像时输出错误标签。

3. 后门攻击测试

训练完成后,我们可以测试模型的攻击效果,特别是在输入带有触发模式的图像时,模型是否会输出攻击者指定的标签。

# 测试模型的后门攻击效果

def test_model_with_trigger():

correct = 0

total = 0

with torch.no_grad():

for inputs, labels in testloader:

inputs = add_trigger(inputs) # 测试带有触发模式的图片

labels[:] = 8 # 攻击者希望的目标标签,设置假的真实标签

#带有触发器的图像会被标记为攻击者指定的目标标签,而不是真实的标签

#模型的训练目标是尽量不影响正常数据的准确性,同时使模型能够在触发器出现时输出错误标签。

inputs, labels = inputs.to(device), labels.to(device)

outputs = model(inputs)

_, predicted = torch.max(outputs.data, 1)

total += labels.size(0)#计算样本数量

correct += (predicted == labels).sum().item()

print(f'后门攻击准确率: {100 * correct / total}%')

test_model_with_trigger()

如果模型成功地被植入后门,那么在带有触发模式的测试数据上,模型应该会将大多数图像都错误地分类为攻击者指定的目标标签(在这个例子中为 8)。

四、防御方法

针对后门攻击,研究者提出了多种防御方法,以下是一些常见的防御策略:

-

数据过滤:

在训练数据集上进行数据清洗,检测和过滤掉可能被篡改的样本。例如,可以使用异常检测方法来标记和删除含有后门触发模式的数据。 -

模型修复:

针对训练好的模型,可以通过重新训练模型、修剪模型权重等手段来消除后门的影响。 -

输入预处理:

在输入数据进入模型之前进行预处理,如图像增强、裁剪或平滑操作,可能消除触发模式的影响。 -

神经网络解释性技术:

通过可解释性工具对神经网络的决策过程进行分析,检测出异常的决策路径,进而发现潜在的后门。

五、总结

深度学习中的后门攻击对模型的安全性构成了重大威胁,尤其是在模型广泛应用于安全敏感领域时。这种攻击能够让模型在特定条件下表现异常,同时保持在正常数据上的良好性能,因而具有极强的隐蔽性。

我们通过对后门攻击的原理、代码实现以及常见防御措施的探讨,理解了这种攻击的危害和防御手段。未来的研究将继续围绕后门攻击的检测与防御展开,确保深度学习系统的可靠性和安全性。

2431

2431

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?