目录

一、NAT概述

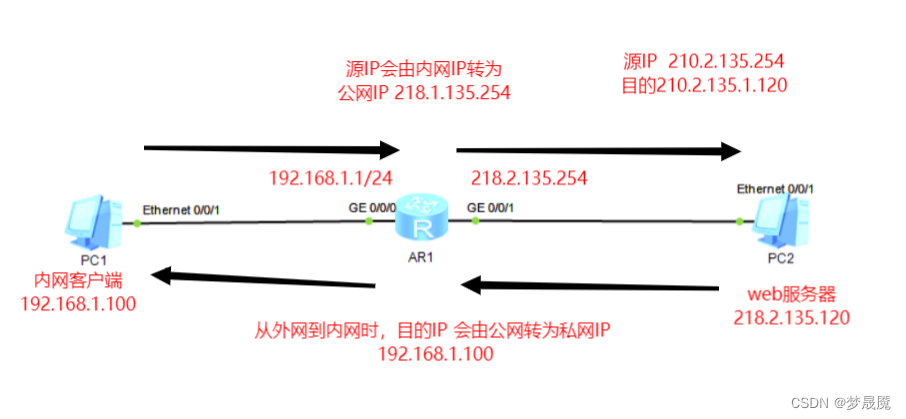

NAT(Network Address Translation)网络地址转换,为了实现私有网络和公有网络之间的通信

二、NAT工作原理

数据包是从外网进入内网:会转换目的IP地址,由公网地址转换成内网地址

数据包是从内网进入外网:会转换源IP地址,由私网地址转换成公网地址

三、NAT功能作用

优点:节省公有合法TP地址、外理地址重卷、增强灵活性、安全性

缺点:延迟增大、配置和维护的复杂性、不支持某些应用(比如VPN),所以应用走公网的话会加大延迟

四、NAT的应用

1、静态NAT

(实现了私有地址和共有地址的一对一的映射;且一个公网IP只会分配给唯一且固定的内网主机)

配置方法

①全局模式下配置

[R1]nat static global 20.1.1.42 inside 192.168.1.10

[R1linta0/0/1 外网口

[R1-GigabitEthernet0/0/1]nat staticenable 在网口上启动nat static enable功能

②接口模式配置

[R1]intg0/0/1 进入接口

[R1-GigabitEthernet0/0/1]nat static global 20.1.1.42 inside 192.168.1.10

[R1]dis nat static 查看NAT静态配置信息

2、动态NAT

(一对多或者一对池,基于地址池来实现私有地址和公有地址的转换)

1、配置接口IP地址

2、定义合法IP地址池

[R1]nat address-group1 212.0.0.120 212.0.0.220 新建一个编号为1的nat地址池 ,范围是212.0.0.120到212.0.0.220

3、定义访问控制列表

[R1]acl 2000 创建ACL

[R1-acl-basic-2000]rule permit/deny source 192.168.30.0 0.0.0.255 允许/拒绝源IP为192.168.30.0的数据通过)

4、在外网口,上设置动态IP地址转换

[R1-acl-basic-2000]intg0/0/1

[R1-GigabitEthernet0/0/1]nat outbound 2000 address-group1no-pat 将ACL2000匹配的数据转换为改接口的IP地址作为源地址(no pat不做端口转换,只做IP地址转换,默认为pat)

3、ACL访问控制列表

当数据包从接口经过时,启用了acl,此时路由器会对报文进行检查,如果满足rule则放行,不满足则拒绝

基本acl(2000-2999):只能匹配源ip地址。

高级acl(3000-3999):可以匹配源ip、目标ip、源端口、目标端口等三层和四层的字段和协议。

二层ACL(4000-4999):根据数据包的源AC地址、目的MAc地址、802.1q优先级、二层协议类型等二层信息制定规则。

3、端口多路复用

1、PAT作用

映射ip地址和端口号,节约公网IP地址

2、PAT实现方式

1、静态PAT (NAT server)

端口映射,将私网地址端口映射到公网地址,实现内网服务器供外网用户访问

1、配置接口IP地址

2、[R1-GigabitEthernet0/0/1]nat server protocol tcp global current-interface 808

0 inside 192.168.200.200 80

在连接公网的接口上将私网服务器地址和公网服务器地址做一对NAT映射绑定

2、动态PAT (NAPT 、Easy ip )

NAPT配置(和动态NAT相似,但NAT动态模式中,当用户数大于地址池中的数量时,没有上网的用户只有等前面的用户线下,地址池里的地址释放出来以后才能使用。NAPT技术规避了这一缺点,实现了多个内部地址映射到同一个公有地址的不同端口。

1、配置接口IP地址

2、定义合法IP地址池

[R1]nat address-group1 212.0.0.120 212.0.0.120 新建一个编号为1的nat地址池 ,固定IP为为2 12.0.0.120

3、定义访问控制列表

[R1]acl 2000 创建ACL

[R1-acl-basic-2000]rule permit/deny source 192.168.30.0 0.0.0.255 允许/拒绝源IP为192.168.30.0的数据通过)

4、在外网口,上设置动态IP地址转换

[R1-acl-basic-2000]intg0/0/1

[R1-GigabitEthernet0/0/1]nat outbound 2000 address-group1 将ACL2000匹配的数据转换为改接口的IP地址作为源地址(no pat不做端口转换,是NAT的配置,NAPT需要做端口映射,所以为设为默认PAT状态)

Easy ip配置

1、配置接口IP地址

2、定义合法IP地址池 easy ip直接实验外网口IP地址所以不用再定义IP地址池

3、定义访问控制列表

[R1]acl 3000 创建ACL

[R1-acl-basic-3000]rule permit/deny source 192.168.30.0 0.0.0.255 允许/拒绝源IP为192.168.30.0的数据通过)

4、在外网口,上设置动态IP地址转换

[R1-acl-basic-3000]intg0/0/1

[R1-GigabitEthernet0/0/1]nat outbound 3000 将ACL3000匹配的数据转换为改接口的IP地址作为源地址

233

233

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?