一、企业网建设

1.1 背景

PDF公司根据业务发展的现况以及未来的展望,在广州A大厦申请了A栋两层楼作为公司总部基地,公司要求网络管理员根据公司的网络业务需求搭建出网络。目前公司总部设有接待部(约53人)、技术部(约23人)、财务部(约24人)(IP地址规划)、为了方便项目管理部开展业务,需要自动获取公司DNS服务器IP地址。公司已经申请了一条互联网专线并配有一个公网IP,希望所有员工都能访问Internet。后期规划所有设备可由网络管理员进行远程管理。

1.2 需求分析

采用三层组网结构,核心层、汇聚层,接入层,各个部门主机通过接入层接入网络。

合理、有效的使用VLAN技术,避免广播风暴,提高网络带宽的利用率和局域网实用性和可扩展性。

使用私有地址时,不必考虑节约地址,为了便于IP地址管理,使用192.168.11.0/24网段划分子网,然后将每个子网分配给每个部门VLAN。

为了方便员工获取DNS服务器IP地址,采用DHCP方式自动为公司内部主机分配IP及DNS地址。

结合相应的网络技术(MSTP+VRRP+LACP)来提高网络的可靠性和利用率。

使用ospf的多区域模式来规划网络,进行路由信息传递。

部署FIT AP完成无线覆盖,为访客提供更灵活、高效和经济的服务。

部署NAT技术、公网与私网的地址映射,实现访问内外网需求。

为了方便网络管理员设备远程管理,启用所有设备的SSH服务。

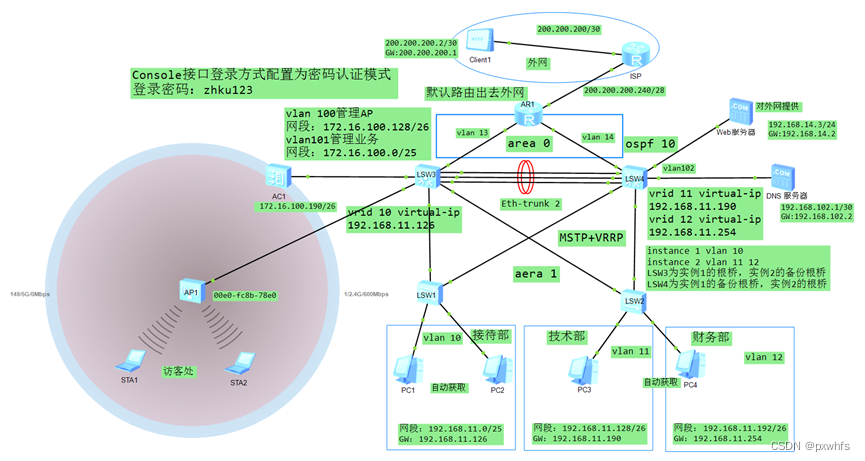

1.3 实验拓扑介绍

采用三层组网结构,路由器AR1作为整个局域网的出口路由器,与运营商连接通向外网;LSW3、LSW4两台三层交换机为公司的核心网络工作场景,主机通过LSW1、LSW2两台二层交换机接入网络,部署WLAN提供无线网络,方便流动员工办公及访客接入。

图1 实验拓扑

二、实验实践过程

2.1 IP、VLAN规划

公司的的访客处采用172.16.100.0/25网段、接待部采用192.168.11.0/25网段、技术部采用192.168.11.128/26网段,财务部采用192.168.11.192/26网段。Loopback口采用X.X.X.X/32比如1.1.1.1标识。

2.1.1 vlan规划表

| VLAN-ID | 网段 | 用途 |

| Vlan 10 | 192.168.11.0/25 | 接待部网段 |

| Vlan 11 | 192.168.11.128/26 | 技术部网段 |

| Vlan 12 | 192.168.11.192/26 | 财务部网段 |

| Vlan100 | 172.16.100.128/26 | 管理AP网段 |

| Vlan101 | 172.16.100.0/25 | 访客处网段 |

| Vlan102 | 192.168.102.0/30 | Dns服务器网段 |

| Vlan13 | 192.168.13.0/30 | 与AR1链路连接网段 |

| Vlan14 | 192.168.14.0/24 |

2.1.2 IP规划表

| 设备名称 | 接口 | IP地址 |

| LSW3 | Vlanif 10 | IP:192.168.11.125/25 |

| Vlanif 11 | IP:192.168.11.189/26 | |

| Vlanif 12 | IP:192.168.11.253/26 | |

| Vlanif 13 | IP:192.168.13.2/30 | |

| Vlanif 100 | IP:172.16.100.129/26 | |

| Vlanif 101 | IP:172.16.100.1/25 | |

| Loopabck 0 | IP:3.3.3.3/32 | |

| LSW4 | Vlanif 10 | IP:192.168.11.124/25 |

| Vlanif 11 | IP:192.168.11.188/26 | |

| Vlanif 12 | IP:192.168.11.252/26 | |

| Vlanif 14 | IP:192.168.14.2/24 | |

| Vlanif 102 | IP:192.168.102.2/30 | |

| Loopback 0 | IP:4.4.4.4/32 | |

| AC | Vlanif 100 | IP:172.16.100.190/26 |

| AR1 | GE0/0/1 | IP:192.168.13.1/30 |

| GE0/0/2 | IP:192.168.14.1/24 | |

| GE0/0/0 | IP:200.200.200.242/28 | |

| Loopback 0 | 1.1.1.1/32 | |

| ISP | GE0/0/0 | IP:200.200.200.241/28 |

| GE0/0/1 | IP:200.200.200.1/30 | |

| DNS 服务器 | ET0/0/0 | IP:192.168.102.1/30 GW:192.168.102.2 |

| Web服务器 | ET0/0/0 | IP:192.168.14.3/24 GW:192.168.14.2 |

| Client1 | ET0/0/0 | IP:200.200.200.2/30 GW:200.200.200.1 |

2.2 创建VLAN并划分接口模式

在交换机上为各部门创建相应的VLAN,配置接口模式,二层交换机以LSW1配置为例,LSW2类似,省略;三层交换机以LSW3为例,LSW4类似,省略。交换机创建vlan并划分接口模式的配置如下:

| LSW1 vlan batch 10 to 12 interface Ethernet0/0/1 port link-type access port default vlan 10 interface Ethernet0/0/2 port link-type access port default vlan 10 interface GigabitEthernet0/0/1 port link-type trunk port trunk allow-pass vlan 10 to 200 interface GigabitEthernet0/0/2 port link-type trunk port trunk allow-pass vlan 10 to 200 LSW3 vlan batch 10 to 13 100 to 101 interface GigabitEthernet0/0/1 port link-type access port default vlan 13 interface GigabitEthernet0/0/2 port link-type trunk port trunk allow-pass vlan 10 to 200 interface GigabitEthernet0/0/3 port link-type trunk port trunk allow-pass vlan 10 to 200 interface GigabitEthernet0/0/4 port link-type trunk port trunk allow-pass vlan 10 to 200 interface GigabitEthernet0/0/5 port link-type trunk port trunk pvid vlan 100 port trunk allow-pass vlan 10 to 200 port-isolate enable group 1 |

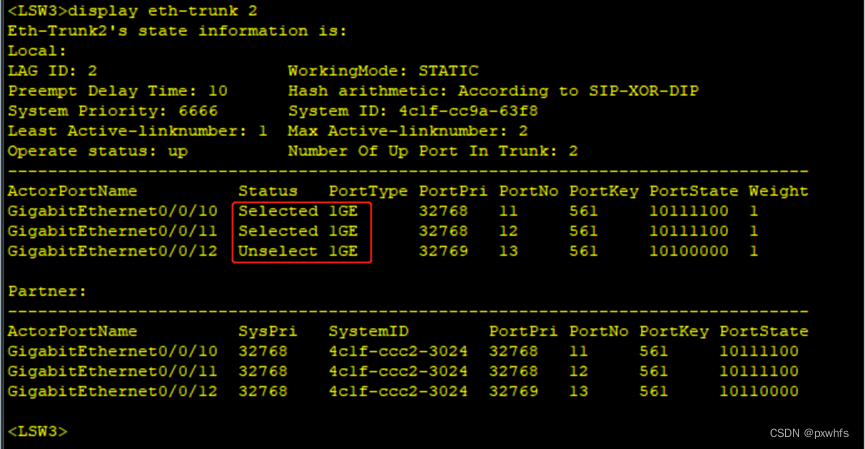

2.3 三层交换机上配置链路聚合

SW3与LSW4两台设备间有3条链路, 在LSW3、LSW4之间配置链路聚合,采用LACP负载分担方式。

将LSW3的GE0/0/10、GE0/0/11、GE0/0/12与LSW4的GE0/0/10、GE0/0/11、GE0/0/12进行聚合,使用端口号为2;修改LACP优先级,使LSW3设备成为主动端;修改接口开销值,GE0/0/12接口成为备份接口;设置最大活跃链路数为2,即2链路处于转发状态,1条链路处于备份状态;输出配置命令如下:

| LSW3 lacp priority 6666 #配置接口LACP优先级为6666 LSW3、LSW4 interface Eth-Trunk2 mode lacp-static #配置Eth-trunk的工作模式为LACP模式 trunkport GigabitEthernet 0/0/10 #增加成员接口GE0/0/10 trunkport GigabitEthernet 0/0/11 trunkport GigabitEthernet 0/0/12 quit interface eth-trunk 2 lacp preempt enable #开启LACP模式下LACP优先级抢占功能 max active-linknumber 2 #设置活动接口数目上限值为2 lacp preempt delay 10 #配置抢占等待时间为10s,默认30s LSW4 lacp priority 32769 |

2.4 交换机设备上配置MST域

在LSW1、LSW2 、LSW3 、LSW4都运行STP协议,STP模式为MSTP。

配置MST域并创建多实例,域名为zhku,配置VLAN10映射到实例1,VLAN11 12映射到实例2。

配置LSW3为实例1的根桥,为实例2的备份根桥;

配置LSW4为实例2的根桥,为实例1的备份根桥。

配置所有与客户端相连的交换机端口为边缘端口,不参加STP计算,直接进入 Forwarding 状态转发,及开启BPDU防护功能。配置如下:

| LSW1、LSW2、LSW3、LSW4 stp region-configuration #进入MST域视图 region-name zhku #域名为zhku instance 1 vlan 10 #vlan10映射到实例1 instance 2 vlan 11 to 12 #vlan11 12映射到实例2 active region-configuration #激活MST域配置 quit LSW3 stp instance 1 root primary #配置实例1为根桥 stp instance 2 root secondary #配置实例2为备份根桥 LSW4 stp instance 2 root primary stp instance 1 root secondary LSW1、LSW2 stp bpdu-protection #启动BPDU保护 interface Ethernet0/0/1 stp edged-port enable #配置端口为边缘端口 quit interface Ethernet0/0/2 stp edged-port enable |

2.5 配置各个设备的IP地址

配置各个设备的IP地址。以LSW3为例,其他设备类似也都是根据2.1.2IP规划表信息配置相应的IP地址,省略步骤。

| LSW3 interface LoopBack0 ip address 3.3.3.3 32 interface Vlanif10 ip address 192.168.11.125 25 #配置IP地址为192.168.11.125子网掩码为25位 interface Vlanif 11 ip address 192.168.11.189 26 interface Vlanif 12 ip address 192.168.11.253 26 interface Vlanif 13 ip address 192.168.13.2 30 |

2.6 在汇聚层交换机上部署VRRP

为保持通信的连续性和可靠性,在LSW3、LSW4之间配置VRRP协议

在LSW3和LSW4上创建VRRP备份组10,配置LSW3在该备份组中的优先级为120,并配置抢占时间为10秒,作为Master设备,LSW4的优先级为缺省值,作为Backup设备。

在LSW3和LSW4上创建VRRP备份组11、12,配置LSW4在该备份组11、12中的优先级为120,并配置抢占时间为10秒,作为Master设备,LSW3的优先级为缺省值,作为Backup设备。

跟踪上行链路,确保在上行链路出现故障的时候,Master设备自动降低自己的优先级,Backup设备可以执行抢占,设置惩罚值为30,即当链路失效,Master设备优先级会变为90,低于Backup设备的100。

根据网络部署及上述的要求,LSW4与LSW3的配置类似,配置LSW3如下,LSW4省略。

| LSW3 interface Vlanif10 vrrp vrid 10 virtual-ip 192.168.11.126 vrrp vrid 10 priority 120 vrrp vrid 10 preempt-mode timer delay 5 vrrp vrid 10 track interface GigabitEthernet0/0/1 reduced 30 quit interface Vlanif11 vrrp vrid 11 virtual-ip 192.168.11.190 interface Vlanif12 vrrp vrid 12 virtual-ip 192.168.11.254 # 部分命令解释 vrrp vrid 10 virtual-ip 192.168.11.126 #创建VRRP备份组10并配置指定虚拟IP地址为192.168.11.126 vrrp vrid 10 priority 120 #配置LSW3在VRRP备份组10中的优先级为120,默认是100 vrrp vrid 10 preempt-mode timer delay 5 #配置VRRP备份组10交换机的抢占延迟时间为5s,默认是0,为立即抢占。 vrrp vrid 10 track interface GigabitEthernet0/0/1 reduced 30 #配置VRRP备份组10监视上行接口GE0/0/1,如果接口Down掉。则本交换机在备份组10中的优先级降低30 |

2.7 三层交换机上部署DHCP服务

方便网络管理员对客户机进行统一管理和控制,在核心层LSW3、LSW4上部署DHCP服务器为网络客户端分配IP地址。

在 LSW3上配置全局DHCP为VLAN10区域部分主机分配IP地址,地址池名称为vlan10,地址池中排除192.168.11.110 192.168.11.125的地址范围,租期12个小时, DNS服务器地址为192.168.102.1。

在 LSW4上配置全局DHCP为VLAN11区域部分主机分配IP地址,地址池名称为vlan11,地址池中排除192.168.11.180 192.168.11.186的地址范围,租期12个小时, DNS服务器地址为192.168.102.1。

在 LSW4上配置全局DHCP为VLAN12区域部分主机分配IP地址,地址池名称为vlan12,地址池中排除192.168.11.248 192.168.11.250的地址范围,租期12个小时, DNS服务器地址为192.168.102.1。

根据网络部署及上述的要求,LSW4与LSW3的配置类似,配置LSW3如下,LSW4省略。

| LSW3 dhcp enable ip pool vlan10 gateway-list 192.168.11.126 network 192.168.11.0 mask 255.255.255.128 excluded-ip-address 192.168.11.110 192.168.11.125 lease day 0 hour 12 minute 0 dns-list 192.168.102.1 quit interface vlan 10 dhcp select global #部分命令解释 dhcp enable #全局模式下启动DHCP服务 ip pool vlan10 #创建名为vlan10的IP地址地址池并进入该视图下 gateway-list 192.168.11.126 #地址池分配的网关为192.168.11.126 network 192.168.11.0 mask 255.255.255.128 #地址池网段为192.168.11.0/25 excluded-ip-address 192.168.11.110 192.168.11.125 #排配置IP地址池中不参与自动分配的IP地址范围 lease day 0 hour 12 minute 0 #租用地址的时间为12小时 dns-list 192.168.102.1 #为客户端配置DNS服务器的地址 dhcp select global #开启接口采用全局地址池的DHCP Server功能 |

2.8 配置WLAN

考虑到无线网络性能、可靠性,这里部署FIT AP完成无线覆盖,在LSW3上配置DHCP服务,在AC上配置AP上线、配置安全策略、创建WLAN并配置SSID、配置AP射频信道功率。配置如下:

| LSW3 ip pool ap gateway-list 172.16.100.129 network 172.16.100.128 mask 26 excluded-ip-address 172.16.100.190 lease day 30 hour 0 minute 0 dns-list 192.168.102.1 quit interface vlan 100 ip address 172.16.100.129 26 dhcp select global quit ip pool sta gateway-list 172.16.100.1 network 172.16.100.0 mask 25 lease day 0 hour 4 minute 0 dns-list 192.168.102.1 quit interface vlan 101 ip address 172.16.100.1 25 dhcp select global quit AC system sys AC vlan batch 100 interface vlan 100 ip address 172.16.100.190 26 interface g0/0/1 port link trunk port trunk all vlan 100 quit wlan #进入WLAN视图 ap-group name ap1 quit regulatory-domain-profile name default1 country-code cn quit ap-group name ap1 regulatory-domain-profile default1 y quit capwap source interface vlan 100 wlan ap auth-mode mac-auth ap-id 0 ap-mac 00e0-fc8b-78e0 ap-name pdf-ap1 ap-group ap1 y wlan security-profile name huawei-pdf security wpa-wpa2 psk pass-phrase huawei123 aes quit ssid-profile name huawei-pdf ssid huawei-pdf quit vap-profile name huawei-pdf forward-mode direct-forward service-vlan vlan-id 101 security-profile huawei-pdf ssid-profile huawei-pdf quit ap-group name ap1 vap-profile huawei-pdf wlan 1 radio 0 vap-profile huawei-pdf wlan 1 radio 1 quit # 部分命令的解释 Wlan #进入WLAN视图 ap-group name ap1 #创建AP1组ap1 regulatory-domain-profile name default1 #创建域管理模板,名为default1 country-code cn #配置AC的国家码为CN ap-group name ap1 #进入组ap1 regulatory-domain-profile default1 #在组ap1上应用域管理模板default1 capwap source interface vlan 100 #配置AC的源接口 ap auth-mode mac-auth #配置AP认证模式为MAC地址认证 ap-id 0 ap-mac 00e0-fc8b-78e0 #AP的id为0,AP的MAC地址为00e0-fc8b-78e0 ap-name pdf-ap1 #设AP名称为pdf-ap1 ap-group ap1 #将组ap1的配置应用到AP上 #配置安全策略 security-profile name huawei-pdf #创建名为huawei-pdf的安全模板 security wpa-wpa2 psk pass-phrase huawei123 aes #配置WAP-WAP2+PSK+AES的安全策略,密码是huawei123 ssid-profile name huawei-pdf #创建名为huawei-pdf的ssid模板 ssid huawei-pdf #配置ssid名称为huawei-pdf vap-profile name huawei-pdf #创建名为huawei-pdf的VAP模板 forward-mode direct-forward #配置业务数据转发模式(直接转发) service-vlan vlan-id 101 #配置业务VLAN security-profile huawei-pdf #引用安全模板 ssid-profile huawei-pdf #引用SSID模板 vap-profile huawei-pdf wlan 1 radio 0 # AP上射频0引用VAP模板配置 vap-profile huawei-pdf wlan 1 radio 1 # AP上射频1引用VAP模板配置 |

2.9 配置OSPF多区域

公司内部采用OSPF协议来进行路由信息的传递,为了公司未来网络规模扩展着想,决定使用ospf的多区域来规划网络。

LSW3、LSW4、AR1之间运行 OSPF,配置 OSPF 进程号为 10,AR1、LSW3、LSW4运行在骨干区域0内;LSW3、LSW4运行在区域1;

手工指定运行OSPF协议的Router ID,用环回口做设备的Router id,网段子网掩码为30位精准宣告该地址,其他网段子网掩码的宣告整个网段,环回口不用宣告。

LSW4与LSW3配置类似,以LSW3为例,省略LSW4。

| AR1 router id 1.1.1.1 ospf 10 area 0 network 192.168.13.1 0.0.0.0 network 192.168.14.0 0.0.0.255 quit LSW3 router id 3.3.3.3 ospf 10 area 0 network 192.168.13.2 0.0.0.0 area 1 network 192.168.11.0 0.0.0.127 network 192.168.11.128 0.0.0.63 network 192.168.11.192 0.0.0.63 network 172.16.100.0 0.0.0.127 quit |

2.10 出口路由器配置默认路由

在AR2上配置默认静态路由出去外网,并在ospf进程10下强制下发路由给所有OSPF成员。输出配置如下:

| AR1 ip route-static 0.0.0.0 0.0.0.0 200.200.200.241 ospf 10 default-route-advertise always quit |

2.11 出口路由器部署NAT

公司希望网络管理员根据内部网络环境部署NAT技术来实现私网用户对公网的访问需求,但外网不可访问内网,且做静态NAT映射,使得外网可以访问内网的web服务器

在AR1上配置EasyIP技术实现客户端PC1、PC2、PC3私网对公网的访问。ACL编号为2000,rule编号从5开始,采用默认步长。做静态映射,为外网提供www服务。

| 内网访问外网 AR1 acl number 2000 rule 5 permit source 192.168.11.0 0.0.0.127 rule 10 permit source 192.168.11.128 0.0.0.63 rule 15 permit source 192.168.11.192 0.0.0.63 rule 20 permit source 172.16.100.0 0.0.0.127 quit inter G0/0/0 nat outbound 2000 #出接口上应用NAT nat static global 200.200.200.243 inside 192.168.14.3 netmask 255.255.255.255 #静态映射 |

2.12 开启SSH服务

为了方便后期对设备进行远程管理,在所有设备上配置远程登录设置。使用AAA认证,在出口路由器和三层交换机上开启SSH服务,用户名为pdf-X(X是设备的编号,如AR1,pdf-1),认证模式为cipher,密码为pdf123,服务类型为SSH,用户权限等级为3。

LSW4与LSW3配置类似,以LSW3为例,省略LSW4。

| AR1 user-interface vty 0 4 authentication-mode aaa protocol inbound ssh #允许ssh登录 quit aaa local-user pdf-1 password cipher pdf123 # 用户名pdf-1,密码pdf123 local-user pdf-1 privilege level 3 #用户pdf-1最高级别为3 local-user pdf-1 service-type ssh #用户pdf-1用于ssh登录 quit ssh user pdf-1 authentication-type password #用户pdf-1通过密码进行登录 stelnet server enable #开启ssh服务器端的STelnet服务 ssh client first-time enable #使能SSH客户端首次认证 LSW3 user-interface vty 0 4 authentication-mode aaa protocol inbound ssh quit aaa local-user pdf-3 password cipher pdf123 local-user pdf-3 privilege level 3 local-user pdf-3 service-type ssh quit ssh user pdf-3 authentication-type password stelnet server enable ssh client first-time enable ssh user pdf-3 service-type stelnet #配置SSH用户的服务方式为stelnet |

三、测试实验结果

3.1 模拟链路故障方式测试链路聚合

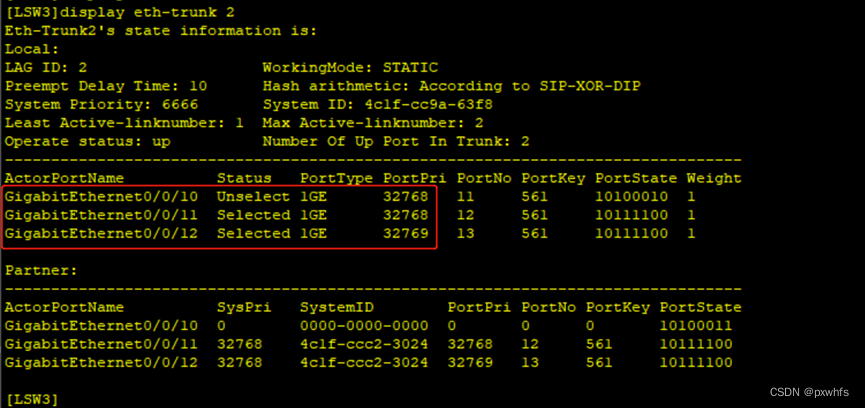

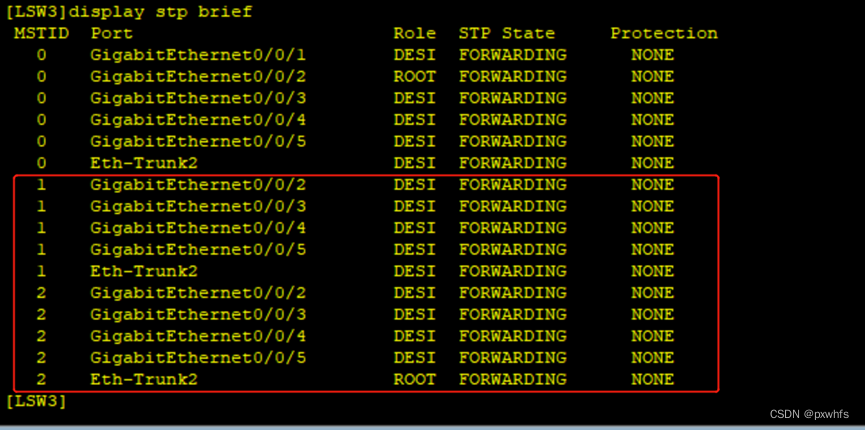

测试LSW3、LSW4三层交换机之间配置了LACP模式的链路聚合,存在三条链路,其中两条是活动链路,具有负载分担能力,一条是冗余备份链路,当活动链路出现故障时,备份链路可以代替故障链路,保证数据传输的可靠性。

图2 LSW3的链路聚合状态

图2 LSW3的链路聚合状态

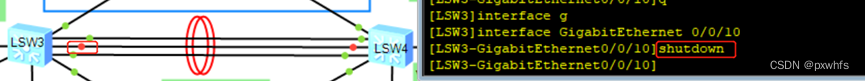

图3 LSW3上shutdown一个链路聚合的活动端口10

图3 LSW3上shutdown一个链路聚合的活动端口10

图4 LSW3的链路聚合状态

图4 LSW3的链路聚合状态

3.2 测试交换机的MSTP和BPDU保护

查看交换机的STP端口情况,会发现与客户端直连的交换机LSW1、LSW2开启了BPDU保护,开启边缘端口,在不同实例中,端口角色也不一样。

图5 LSW3的端口状态和端口保护信息

图5 LSW3的端口状态和端口保护信息

图6 LSW1的端口状态和端口保护信息

图6 LSW1的端口状态和端口保护信息

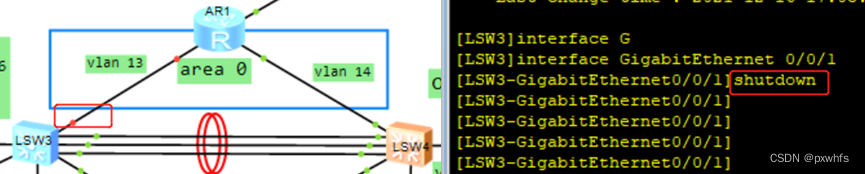

图7 LSW1上shutdown掉MSTI1的根端口

图7 LSW1上shutdown掉MSTI1的根端口

图8 LSW1的端口状态和端口保护信息

图8 LSW1的端口状态和端口保护信息

3.3 模拟上行接口故障并测试VRRP监视接口联动

LSW3、LSW4上配置了相同的虚拟网关,当其中一台交换机出现故障时,另一台交换机可以及时接替所有的业务,避免网关单点故障。在VRRP的基础上配置监视上行接口,可以避免当上行接口出现错误故障时,交换机不能及时发现,造成业务中断情况。

手动关闭上行端口,模拟端口故障可以看到交换机的VRRP主备之间切换情况,手动开启端口,主备之间的关系又会切换回来。

图9 在LSW3上shutdown掉GE0/0/1接口

图9 在LSW3上shutdown掉GE0/0/1接口

图10 查看LSW4的VRRP简要信息

图10 查看LSW4的VRRP简要信息

图11 在LSW3上undo shutdown开启GE0/0/1接口

图11 在LSW3上undo shutdown开启GE0/0/1接口

图12 查看LSW4的VRRP简要信息

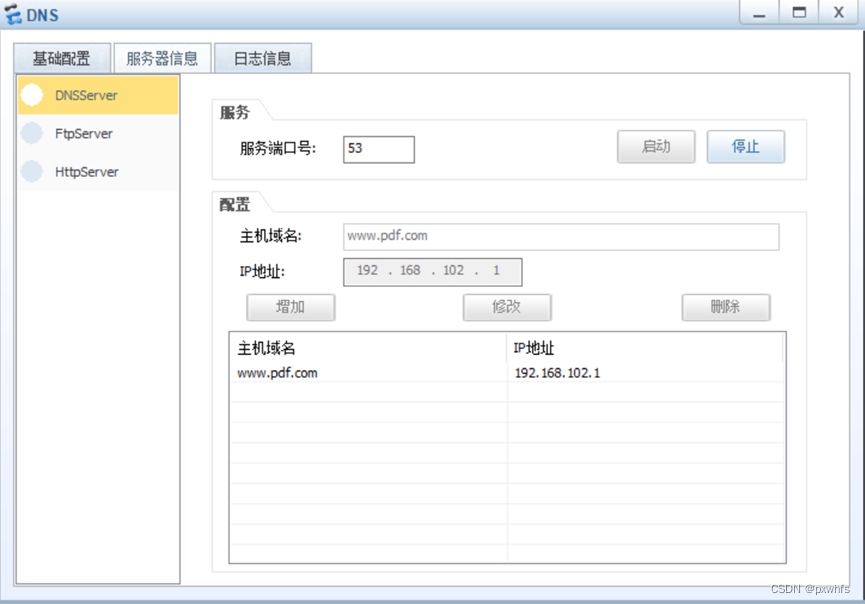

3.4 测试主机自动获取地址与域名解析

看DHCP服务器有没有配置成功,客户端能不能自动获取到IP地址和DNS服务器的IP地址。并启动DNS server服务,客户端能根据域名解析出DNS的IP地址。用ipconfig命令测试部门主机能自动获取IP地址和DNS服务器地址。

图13 启动DNS server主机域名服务

图13 启动DNS server主机域名服务

图14 PC2自动获取IP地址与域名解析

图14 PC2自动获取IP地址与域名解析

PC3、PC4与PC2一样可以自动获取IP地址与域名解析,这里就不放截图了。

3.5 测试访客连上WiFi与域名解析

STA设备查看是否部署WIFI成功,让用户成功连接上。

图15 STA2自动获取IP地址与DNS服务器的连通性

图15 STA2自动获取IP地址与DNS服务器的连通性

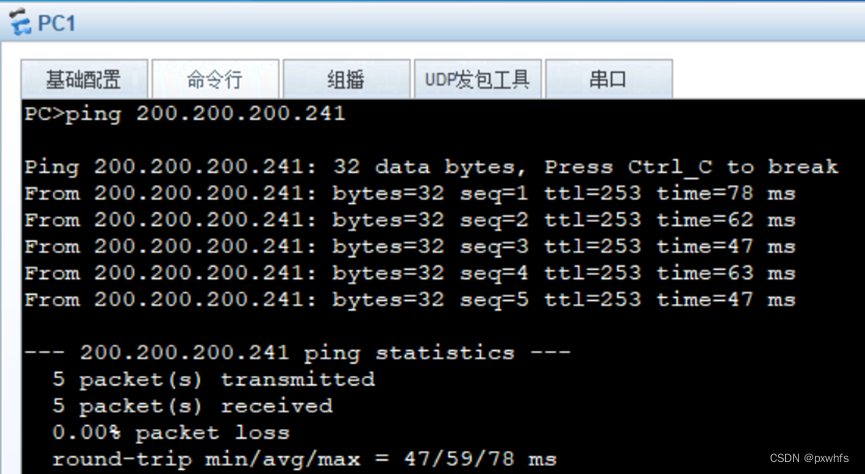

3.6 测试内网访问外网

内网访问外网使用接待部、技术部主机测试。

图16 PC1用ping命令访问外网

图16 PC1用ping命令访问外网

图17 PC3用ping命令访问外网

图17 PC3用ping命令访问外网

3.7 测试访客能访问外网但不能访问内网主机

图18 STA能ping通外网但不能ping通部门主机

图18 STA能ping通外网但不能ping通部门主机

3.8 测试内网为外网提供WWW服务

图19 外网Client1访问内网www服务

图19 外网Client1访问内网www服务

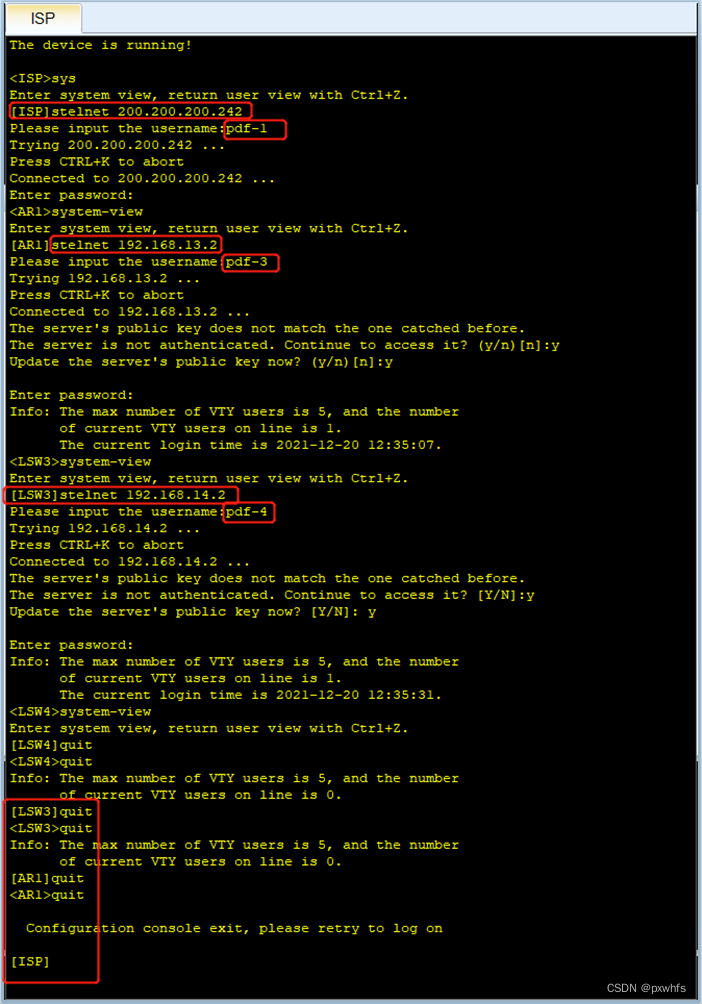

3.9 测试远程SSH

如果网络需要管理员做相关调整的话,管理员不用到公司现场,也可通过SSH协议远程控制设备做调整。现在在ISP上做测试可远程到公司的出口路由器AR1,以AR1做跳板可远程到公司的核心交换机上。

图24 通过ISP远程到内网设备AR1、LSW3、LSW4

图24 通过ISP远程到内网设备AR1、LSW3、LSW4

四、实验总结

上面实验就是将之前学习的内容整合起来吧。完了还得绞尽脑汁的写实验报告加油,虽然很麻烦。有些技术知识还是没完全掌握。

4891

4891

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?