一、计算机硬件组成

计算机的基本硬件分为:运算器,控制器,存储器,输入设备和输出设备5大部件组成。

而在现代技术中,运算器、控制器等部件被集成为中央处理单元(Central Processing Unit,CPU),输入设备和输出设备合称为外部设备(简称外设),常见外设(显示器 键盘 鼠标)

CPU是硬件的核心,主要作用:

①用于数据的加工处理。

②能完成各种算术、逻辑运算及控制功能。

存储器:它是计算机系统中的记忆设备,分内部存储器(也叫主存存储器,不同的书叫法不同但是理解其内涵即可)外部存储器(辅存存储器)

两类存储器的区别:

内部存储器:速度高、容量小,一般用于临时存放程序、数据及中间结果

外部存储器:速度慢、容量大,可以长期保存程序和数据

输入设备:用于输入原始数据及各种命令。

输出设备:输出计算机的运行结果。

文件的读写:

写入:数据 —>内存(BUFFER)—>硬盘 write() faync()

读取:硬盘 —>内存(CACHE) —>客户端

硬件 系统 文件数据的读写过程

OOM out of memory 程序所需内存 大于 系统空闲内存

虚拟内存(交换分区) :拿硬盘的一部分空间 存储 内存的空闲数据

计算机语言:二进制语言 0 1

裸机 不能直接操作和使用

需安装操作系统 常见操作系统(Windows Unix Linux MacOS 安卓 。。。)

内核 (类似翻译官,接受用户的操作指令转为计算机语言(二进制),调用相关硬件资源)

二、网络

主要岗位分为网络工程师 数通工程师

虚拟化软件

Windows系统

VMware workstation 个人版 使用单台主机管理20台以内虚拟机

VMware Sphere + ESXI 企业版 可对多台主机创建和管理上百台虚拟机

Linux系统

KVM 基于内核实现

XEN

服务器的架构演进

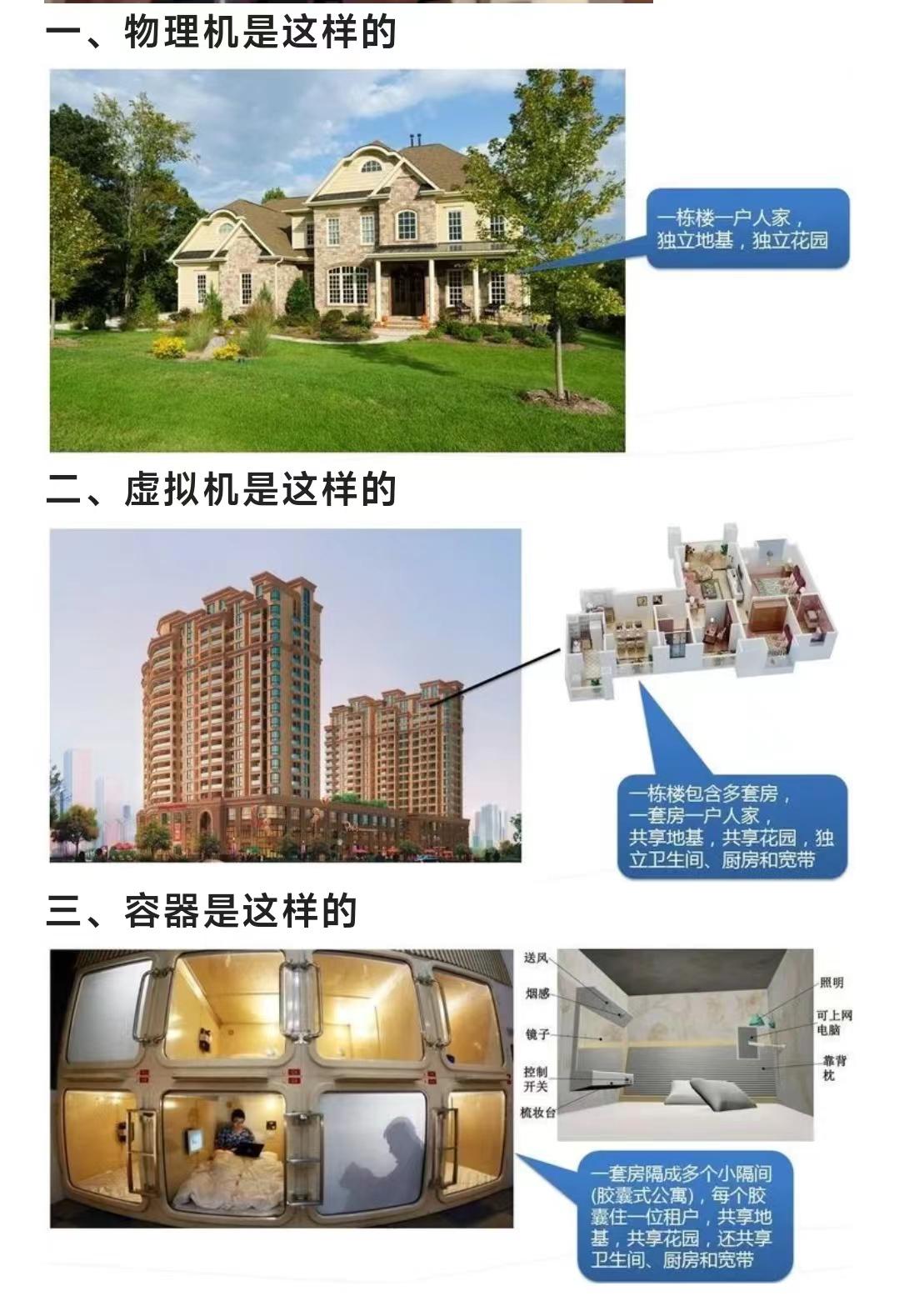

裸金属—>虚拟机—>云主机(云平台)—>容器(云原生)—>serviceless(无服务器架构)

网络传输单位

Kbps又称比特率,指的是数字信号的传输速率,也就是每秒钟传送多少个千位的信息(K表示千,Kb表示的是多少千个位);Kbps也可以表示网络的传输速度,为了在直观上显得网络的传输速度较快,一般公司都使用kb(千位)来表示,如果是KBps(即KB/s),则表示每秒传送多少千字节。

传输速率B/s(字节/秒)和带宽速率bps(比特率,位/秒)

1 Byte字节 = 8 bit位

1 KB = 1024 Byte

1 MB= 1024 GB

1 GB = 1024 TB

1 TB = 1024 PB

1 PB = 1024 EB

1 EB = 1024 ZB

1 ZB = 1024 YB

YB

。。。

三、云计算

云计算的4种部署类型

1)私有云(Openstack)

云端资源只给一个单位组织内的用户使用,这是私有云的核心特征。而云端的所有权、日常管理和操作的主体到底属于谁并没有严格的规定,可能是本单位,也可能是第三方机构,还可能是二者的联合。云端可能位于本单位内部,也可能托管在其他地方。

2)社区云

云端资源专门给固定的几个单位内的用户使用,而这些单位对云端具有相同的诉求(如安全要求、云端使命、规章制度、合规性要求等)。云端的所有权、日常管理和操作的主体可能是本社区内的一个或多个单位,也可能是社区外的第三方机构,还可能是二者的联合。云端可能部署在本地,也可能部署于他处。

3)公共云(阿里云、华为云、腾讯云、AWS、Google、aruze)

云端资源开放给社会公众使用。云端的所有权、日常管理和操作的主体可以是一个商业组织、学术机构、政府部门或者它们其中的几个联合。云端可能部署在本地,也可能部署于其他地方,比如中山市民公共云的云端可能就建在中山,也可能建在深圳。

4)混合云

混合云由两个或两个以上不同类型的云(私有云、社区云、公共云)组成,它们各自独立,但用标准的或专有的技术将它们组合起来,而这些技术能实现云之间的数据和应用程序的平滑流转。由多个相同类型的云组合在一起属于多云的范畴。

比如两个私有云组合在一起,混合云属于多云的一种。由私有云和公共云构成的混合云是目前最流行的——当私有云资源短暂性需求过大(称为云爆发,Cloud Bursting)时,自动租赁公共云资源来平抑私有云资源的需求峰值。

例如,网店在节假日期间点击量巨大,这时就会临时使用公共云资源来应急。

云计算的三种服务模式:

1、基础设施即服务 (IaaS) 云服务器 ECS

基础设施即服务有时缩写为 IaaS,包含云 IT 的基本构建块,通常提供对联网功能、计算机(虚拟或专用硬件)以及数据存储空间的访问。基础设施即服务提供最高等级的灵活性和对 IT 资源的管理控制,其机制与现今众多 IT 部门和开发人员所熟悉的现有 IT 资源最为接近。

2、平台即服务 (PaaS) 云厂商提供应用平台 KBS

平台即服务消除了组织对底层基础设施(一般是硬件和操作系统)的管理需要,让您可以将更多精力放在应用程序的部署和管理上面。这有助于提高效率,因为您不用操心资源购置、容量规划、软件维护、补丁安装或与应用程序运行有关的任何无差别的繁重工作。

3、软件即服务 (SaaS) 云厂商直接提供软件服务 office

软件即服务提供了一种完善的产品,其运行和管理皆由服务提供商负责。人们通常所说的软件即服务指的是终端用户应用程序。使用 SaaS 产品时,服务的维护和底层基础设施的管理都不用您操心,您只需要考虑怎样使用 SaaS 软件就可以了。SaaS 的常见应用是基于 Web 的电子邮件,在这种应用场景中,您可以收发电子邮件而不用管理电子邮件产品的功能添加,也不需要维护电子邮件程序运行所在的服务器和操作系统。

四、基础算法(进制转换)

一、什么叫进制(system)

学习进制转换之前,我们要先知道什么是进制,进制也就是进位计数制,对于任何一种进制——n进制,就表示每一位置上的数运算时都是逢n进一位, 十进制是逢十进一,二进制是逢二进一等,以此类推,n进制就是逢n进一位, n进制的数可以用0~(n-1) 的数表示。

二、常见的进制

十进制 0 1 2 3 4 5 6 7 8 9 —>10 =10

逢十进一,用0~9组成。

二进制 0 1—>10 =2

逢二进一,由 0~1组成。

八进制 0 1 2 3 4 5 6 7—>10 =8

逢八进一,由 0~7组成。

十六进制 0 1 2 3 4 5 6 7 8 9 A B C D E F —>10 =16

十六进制是由 0-9,A-F组成,换算成十进制为:0-9 对应 0-9,A-F对应10-15,字母不区分大小写。

进制往往以()下标表示进制或者特殊符号表示例如十进制1010D 二进制1010B 八进制1010O 十六进制1010H,十进制往往隐藏

三、进制转换本质

[ 进制转换是人们利用符号来计数的方法。进制转换由一组数码符号和两个基本因素“基数”与“位权”构成。基数是指,进位计数制中所采用的数码(数制中用来表示“量”的符号)的个数。位权是指,进位制中每一固定位置对应的单位值。]

四、进制转换公式

1.任意进制转换十进制

高到低位 下标从右往左算起,从低位到高位,从0开始算n-1

1010B = 1 * 2^3 + 0 * 2^2 + 1 * 2^1 + 0 * 2^0= 10

8 + 0 + 2 + 0*1 = 10

高位 低位

1 0 1 0

下标—> 3 2 1 0

举例:

(101010)8= 1 * 8^5 + 0 * 8^4 +1 * 8^3 +1 * 8^1 + 0 =32768+512+8=33288

(1234)16 = 4096+512+48+4=4660

2.十进制转换二进制

主要分为两种方法

1)余数倒排

从下往上读,即为1111101

2)减法顺排

7 6 5 4 3 2 1 0 下标

1 1 1 1 1 1 1 1 二进制数

十进制125转二进制

128 64 32 16 8 4 2 1

125-128 0 ↓

125-64 1 ↓

61-32 1 ↓

29-16 1 ↓

13-8 1 ↓

5-4 1 ↓

1-2 0 ↓

1-1 1 ↓

即01111101

(567)10—>(1000110111)2

567-512 1 ↓

55-256 0 ↓

55-128 0 ↓

55-64 0 ↓

55-32 1 ↓

23-16 1 ↓

7-8 0 ↓

7-4 1 ↓

3-2 1 ↓

1-1 1 ↓

3.低位往高位

(101001110)2 = (516)8 低位往高位 3位一转换

( 14E ) 16 低位往高位 4位一转换

101 001 110

5 1 6

0001 0100 1110

1 4 E

1111101B

001 111 101

1 7 5

0111 1101

7 D

1000110111B

001 000 110 111

1 0 6 7

0010 0011 0111

2 3 7

常见的八位二进制数

10000000 —> 128

11000000 192

11100000 224

11110000 240

11111000 248

11111100 252

11111110 254

11111111 255

1994

1994

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?