实验背景

网络数据的嗅探与欺骗是指利用特定的技术手段,对网络中的数据包进行拦截、篡改或伪造,从而达到窃取信息、获取敏感数据或进行网络攻击的目的。

背景研究主要涉及以下几个方面:

-

网络通信原理:了解网络通信的基本原理和数据传输的过程,包括互联网的基本架构、协议和数据包传输等。

-

网络协议:研究常见的网络协议,如TCP/IP协议族、HTTP协议、FTP协议等,了解这些协议的工作原理和数据传输方式。

-

网络数据包结构:了解网络数据包的结构,包括头部信息和负载数据,掌握数据包的格式和组织方式。

-

嗅探技术:研究网络数据包嗅探的原理和技术手段,包括网络抓包工具和嗅探软件的使用,了解如何捕获网络中的数据包。

-

欺骗技术:研究网络数据的欺骗技术,包括数据篡改、数据伪造和中间人攻击等,了解这些技术的原理和实现方式。

-

安全防护:了解网络数据嗅探与欺骗的危害性和防护措施,包括使用加密技术保护数据传输的安全性,加强网络设备的安全配置和监控,以及进行网络安全审计和风险评估等。

在背景研究的基础上,可以进一步开展网络数据嗅探与欺骗的实验和技术研究,提高网络安全防护的能力,保护个人和企业的敏感信息。

引言

在如今这个数字化时代,网络已经成为了我们生活的一部分。我们几乎每天都会使用网络进行沟通、获取信息、进行交易等等。然而,随着网络的普及和使用的增加,也带来了一些安全隐患。其中,网络数据的嗅探与欺骗就是其中之一。

网络数据的嗅探是指未经授权的第三方监视和拦截网络数据的行为。这些人通过各种技术手段,如黑客攻击、网络监听等等,来窃取用户的个人信息、账号密码、信用卡信息等敏感数据。这些数据可以被用于非法活动,如身份盗窃、资金诈骗等等。而网络数据的欺骗则是指通过篡改、伪造网络数据来欺骗用户,使其相信虚假信息,从而达到某种目的。

网络数据的嗅探和欺骗对个人和企业来说都是非常严重的威胁。对于个人来说,泄露个人信息可能导致身份被盗用,财产遭受损失,甚至生活受到威胁。对于企业来说,数据泄露可能导致商业机密泄露,竞争对手获得重要信息,从而使企业利益受损。

为了保护个人和企业的网络安全,我们需要采取一系列的措施。首先,我们需要加强网络安全意识,了解网络威胁和攻击方式,并学习如何防护。其次,我们需要使用安全的网络设备和软件,如防火墙、加密技术等,来保护网络数据的安全。最后,我们需要定期更新和维护网络设备和软件,及时修补系统漏洞,以减少被攻击的风险。

网络数据的嗅探与欺骗是一个复杂而严重的问题。只有通过共同的努力,加强网络安全意识和措施,才能有效地应对这些威胁,保护我们的个人和企业的网络安全。

实验过程

12.1 使用TcpDump分析网络数据

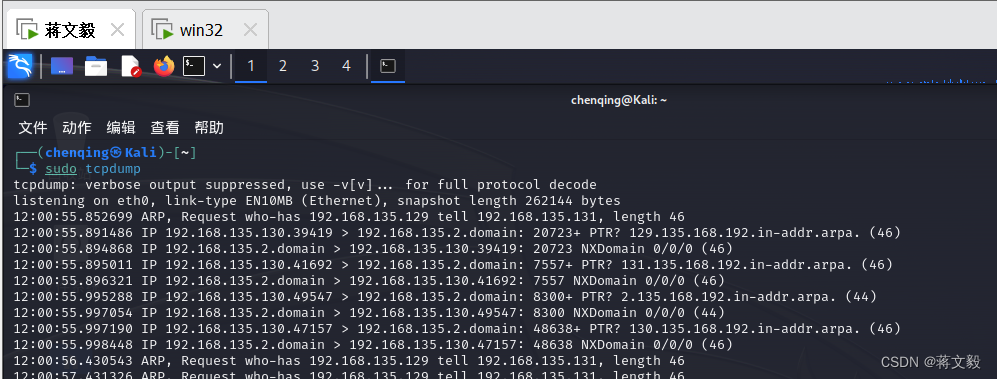

1、启动TcpDump工具sudo tcpdump

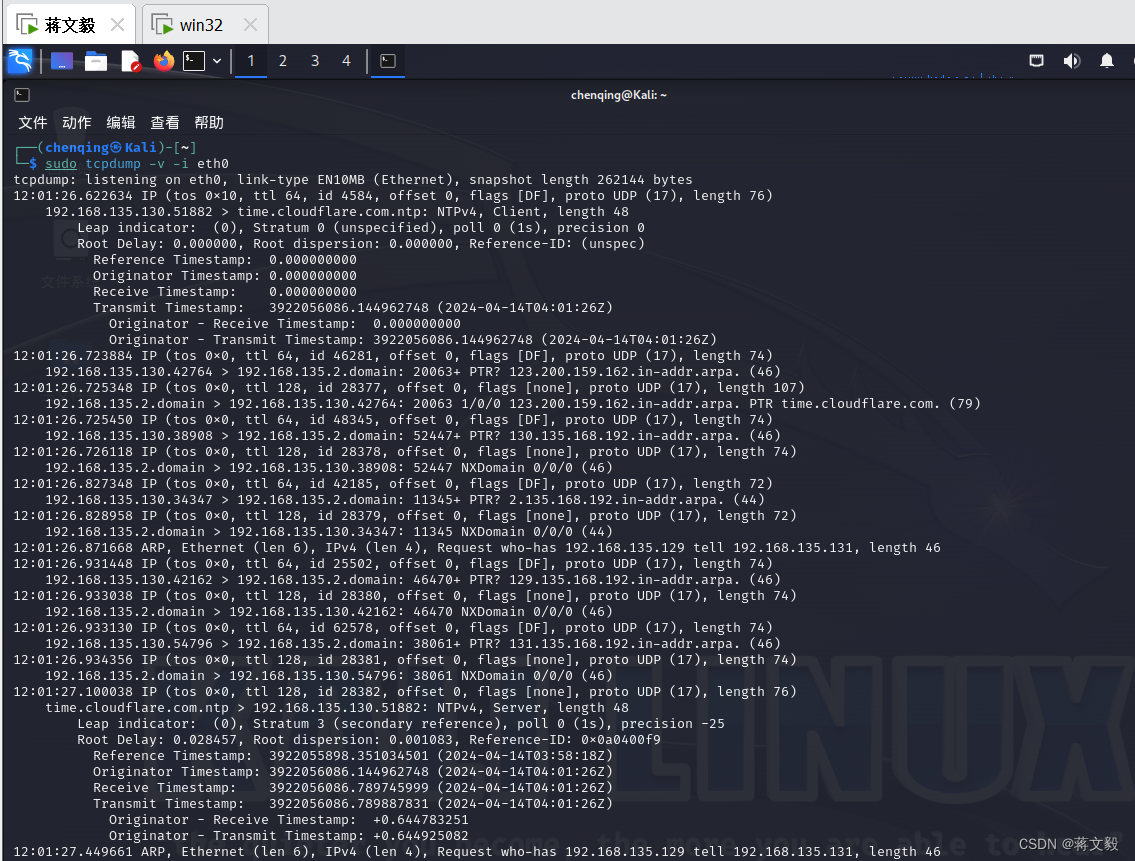

2、捕获网络中的数据,但不存储数据。sudo tcpdump -v -i eth0

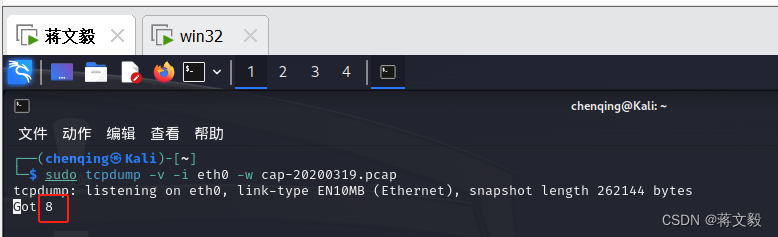

3、捕获网络中的数据,存储数据到一个文件中。sudo tcpdump -v -i eth0 -w cap-20200319.pcap

12.2 使用Wireshark进行网络分析

1、启动Wireshark工具的方法

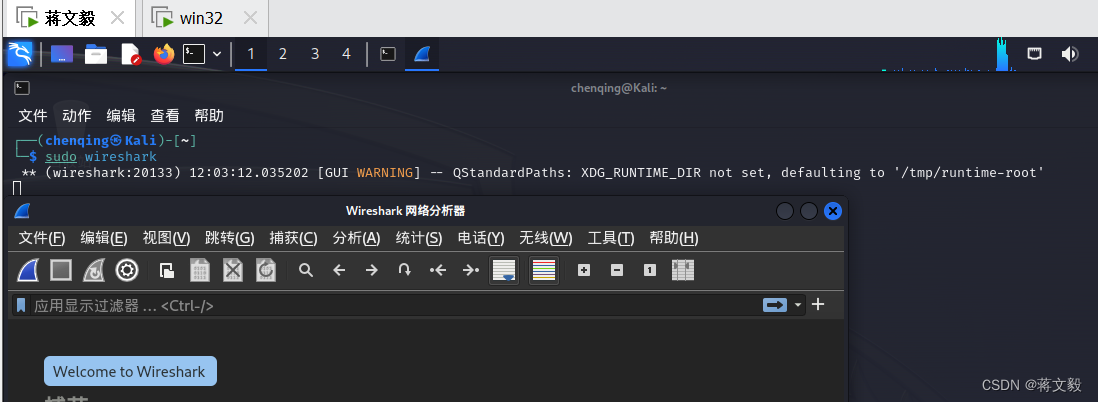

(1)命令提示行: sudo wireshark

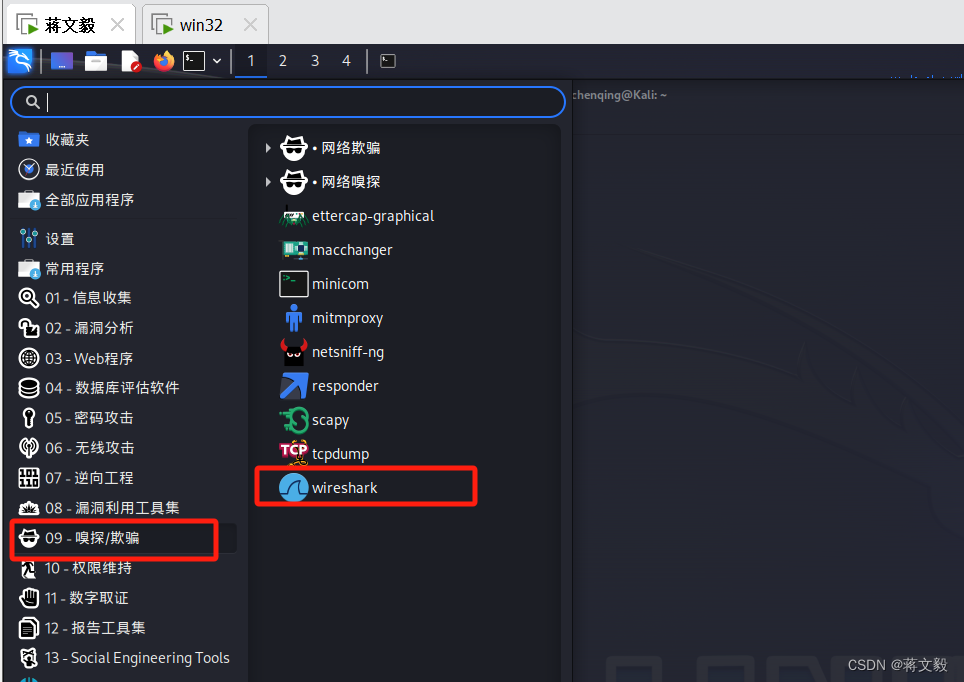

(2)菜单启动:

2、Wireshark工具的环境配置

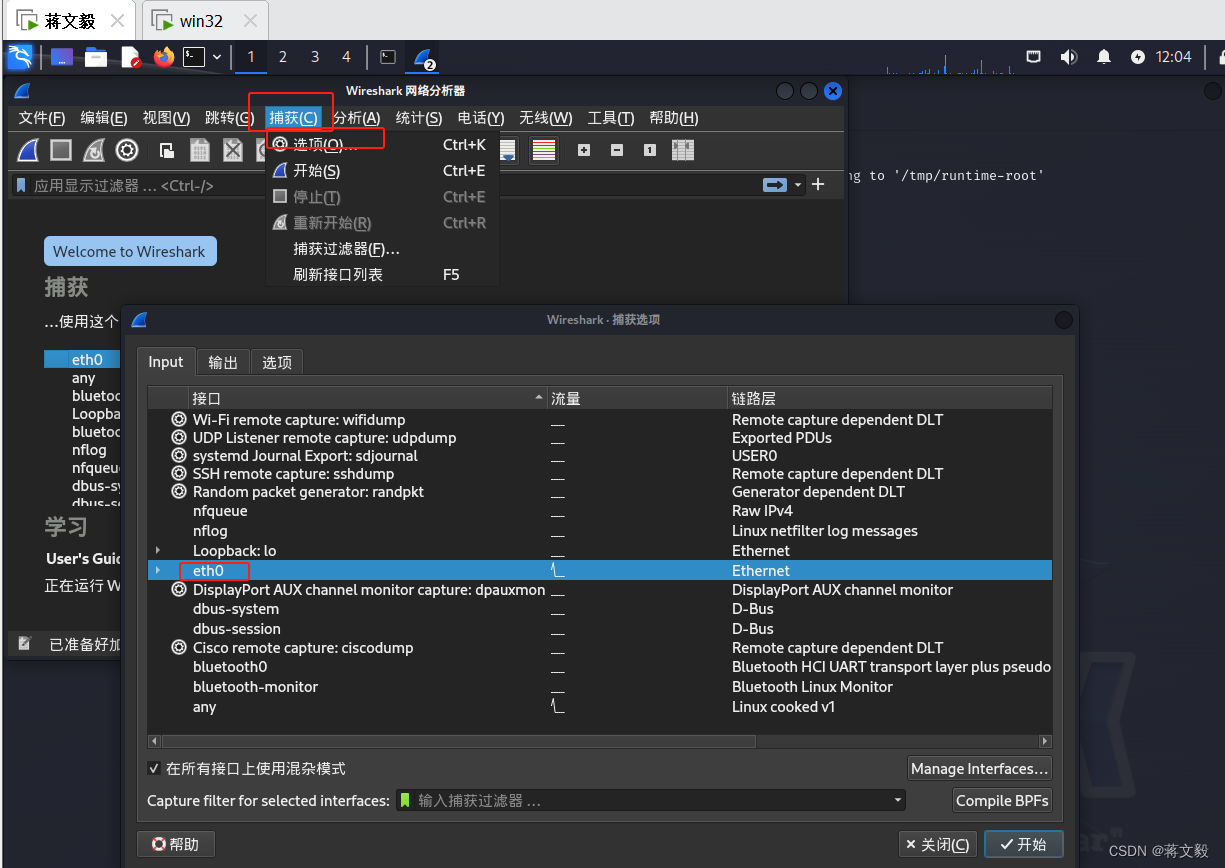

(1)主机上有多块网卡,可以指定一块网卡,屏蔽其他网卡的进出流量:

打开菜单Capture(捕获) / Options(选项),在“Capture Interfaes”窗口中选择需要的网卡

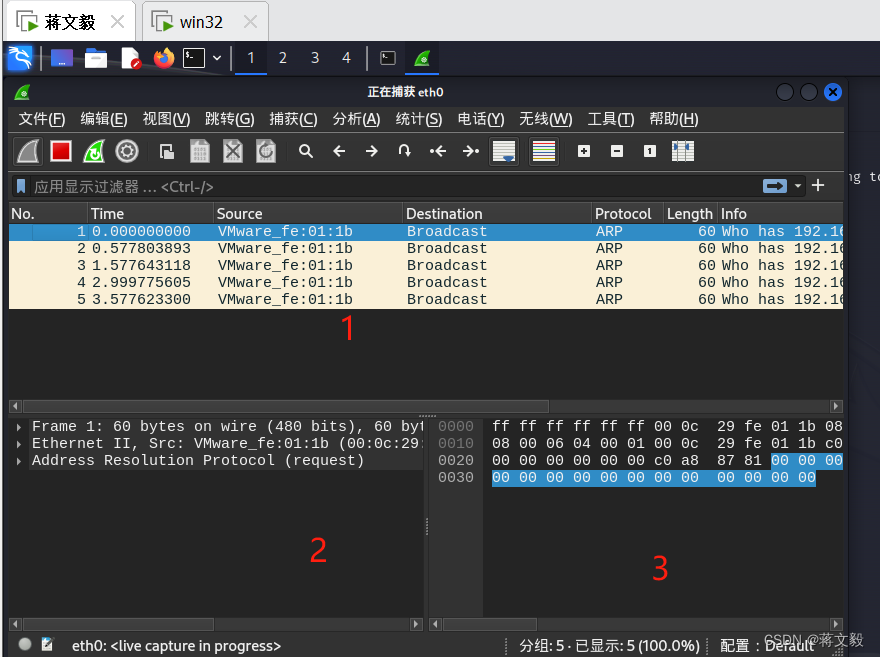

(2)工作面板从上到下分三部分:结果截图并作必要的说明。

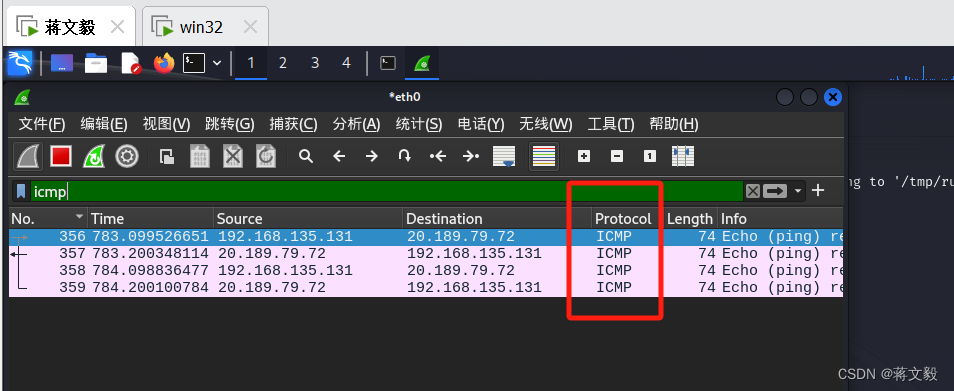

3、Wireshark的显示过滤器使用

案例1:只显示icmp协议的数据包。结果截图并作必要的说明。

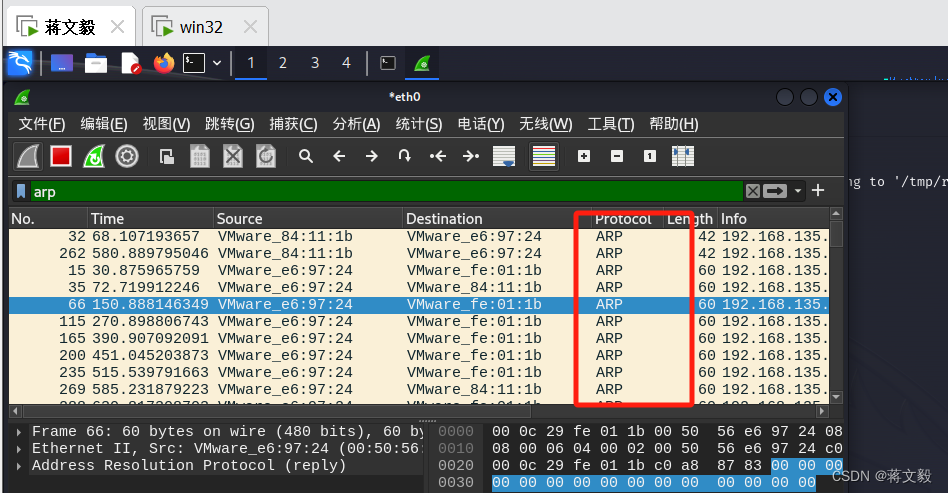

案例2:只显示arp协议的数据包。结果截图并作必要的说明。

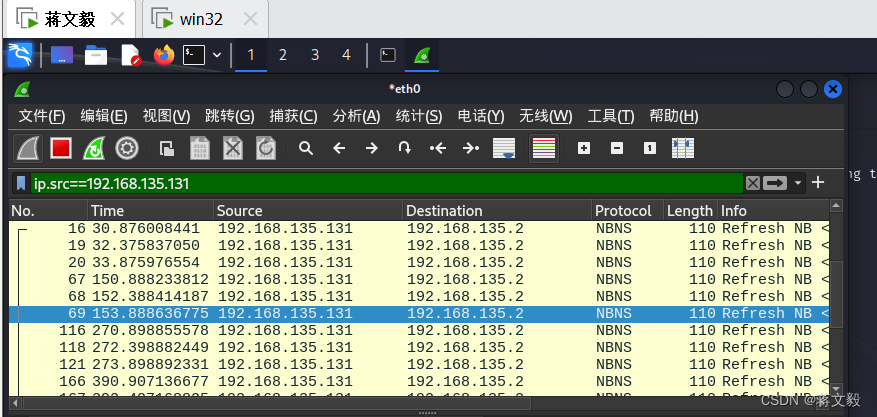

案例3:只显示所有源地址IP为 192.168.135.131 (win7或XP)的数据包。结果截图并作必要的说明。

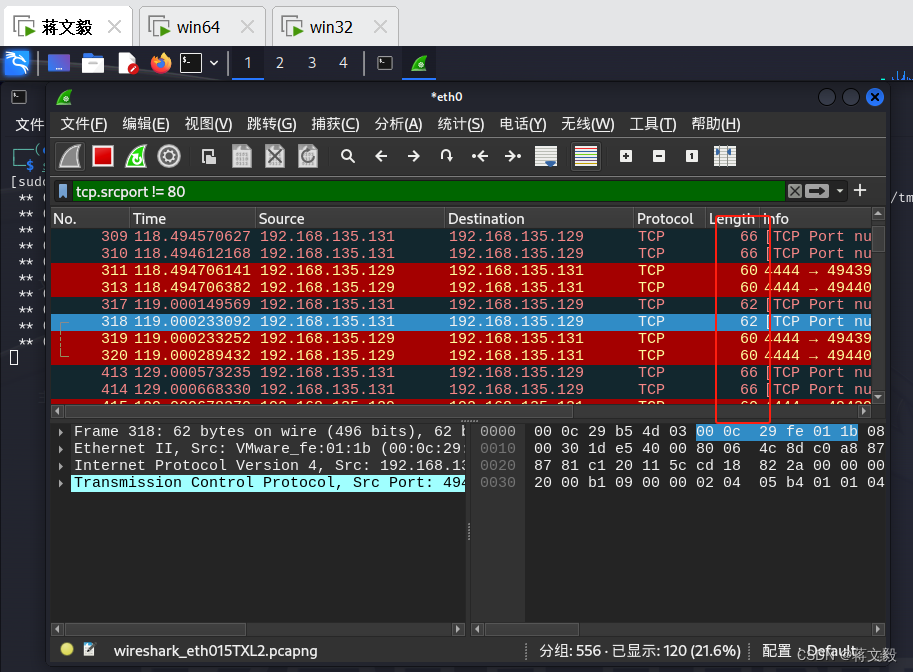

案例4:只显示所有源端口不为80的数据包。结果截图并作必要的说明。tcp.srcport != 80

12.3 使用arpspoof进行网络欺骗

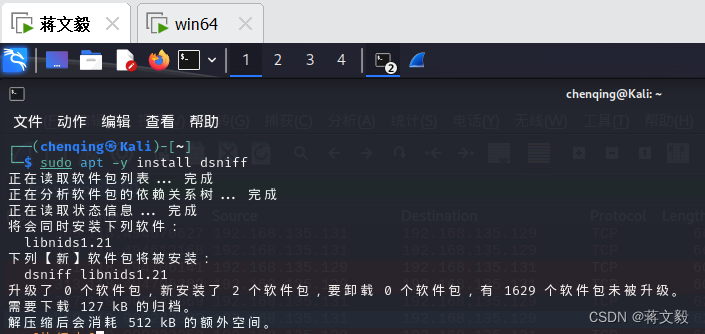

0、安装arpsoof

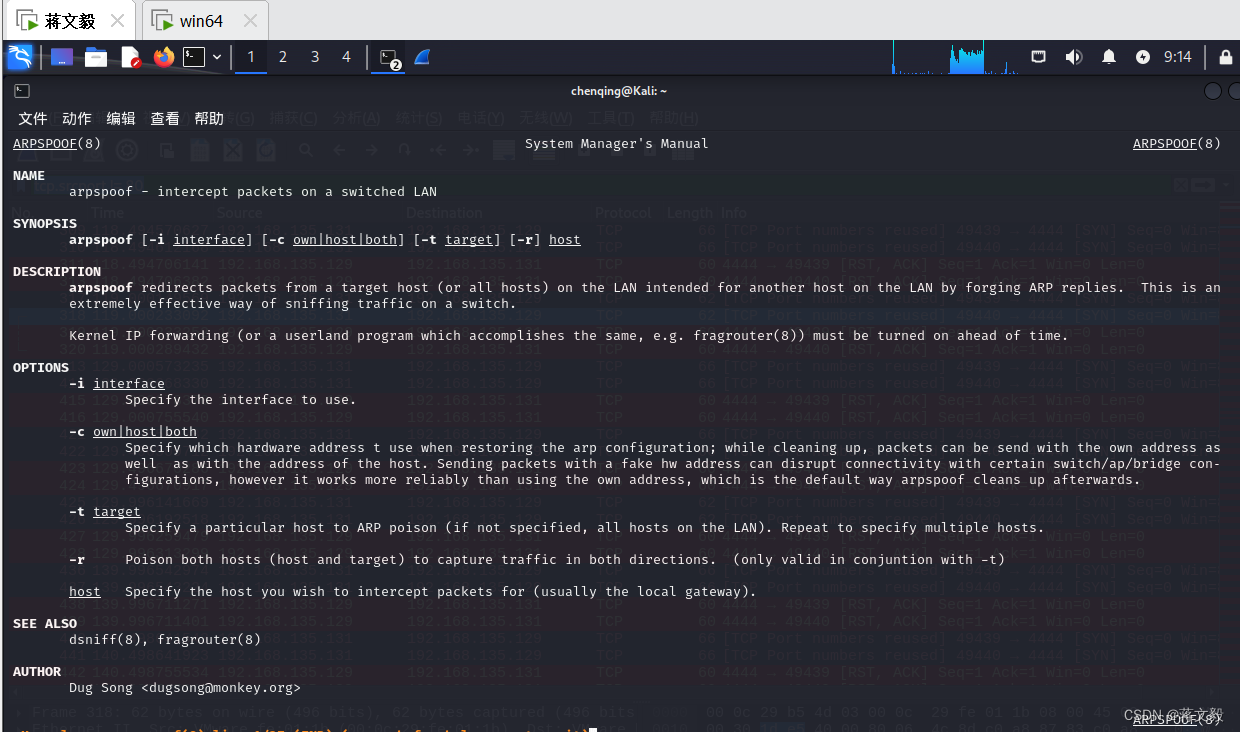

1、arpspoof使用格式:

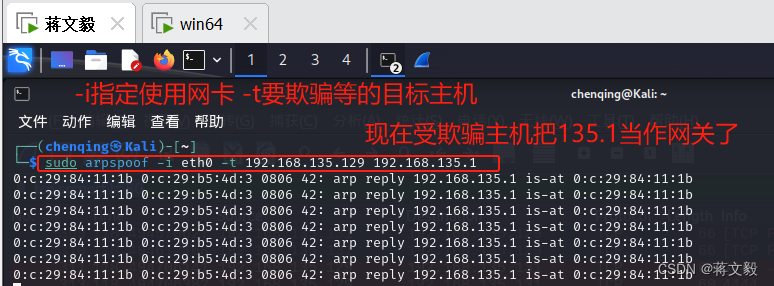

2、伪装为网关截获所有数据

结果截图并作必要的说明。

(1)实验所涉及的主机

攻击者IP: 192.168.135.130

被欺骗的主机IP: 192.168.135.129

默认网关: 192.168.135.2

(2)使用arpspoof完成一次网络欺骗

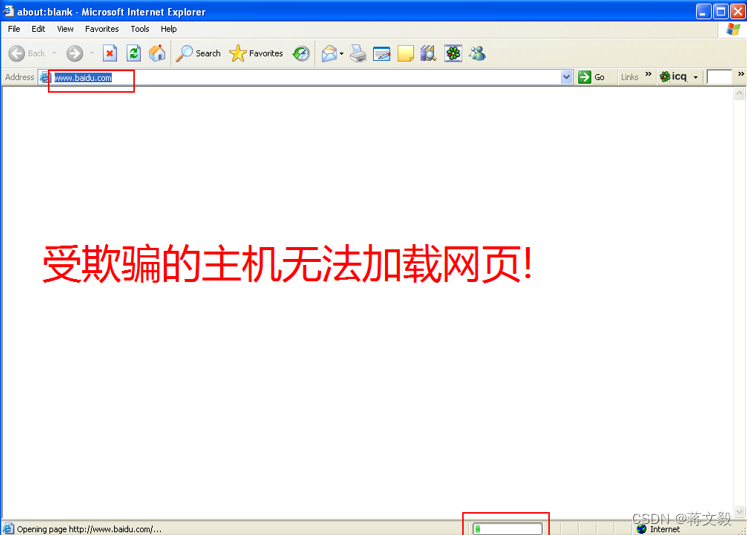

(3)验证:在被欺骗的主机上查看arp表,攻击者和网关的mac地址相同

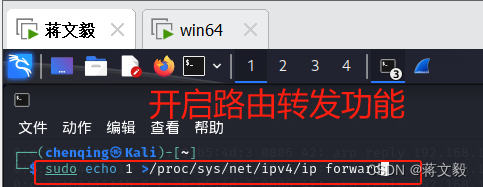

(4)在攻击者主机上开启转发功能,将截获的数据包再转发出去,不影响被欺骗主机上网

12.4 使用Ettercap进行网络嗅探

实验所涉及的主机:

攻击者IP: 192.168.135.130

被欺骗的主机IP: 192.168.135.129

默认网关: 192.168.135.2

以下操作步骤和结果截图并作必要的说明。

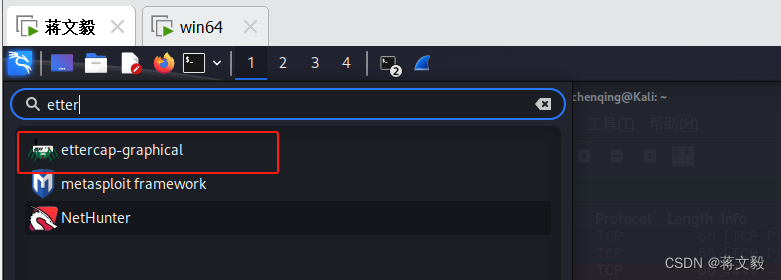

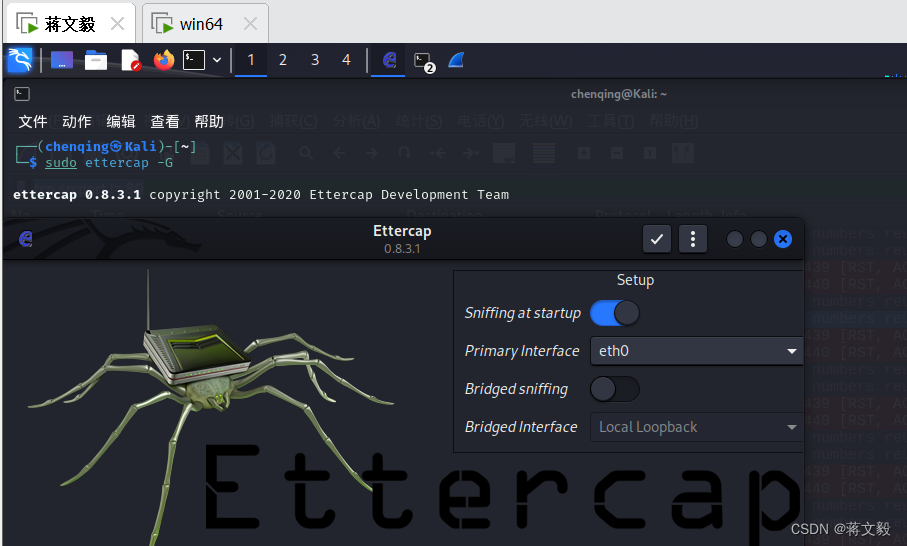

1、启动图形化Ettercap工具的方法

1.菜单栏启动

2.命令行启动

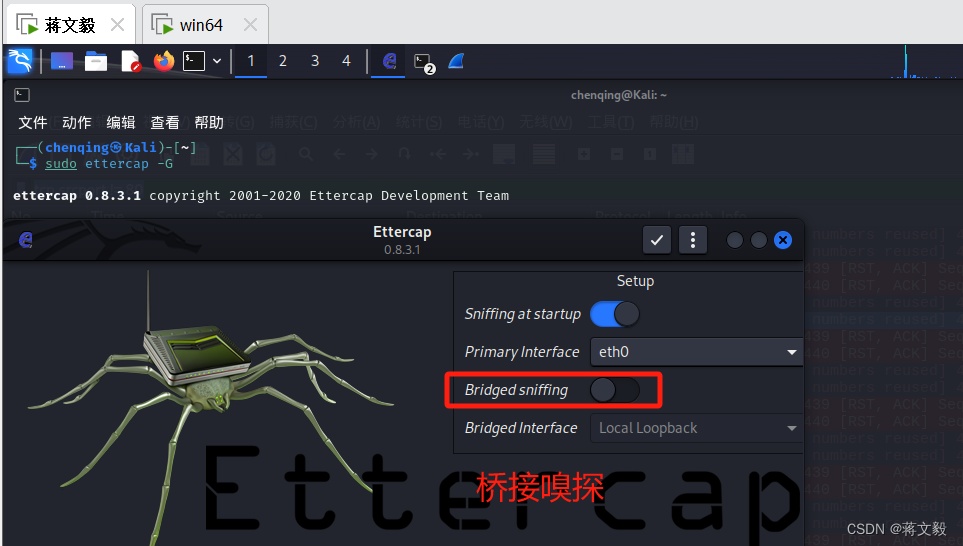

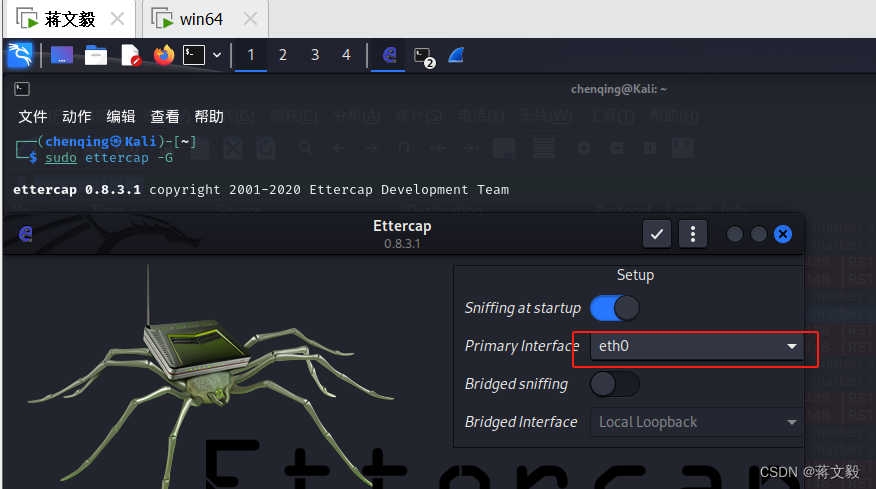

2、Ettercap工具的环境配置

(1)选择中间人运行摸式(默认不勾选Bridged sniffing)

(2)选择网卡类型:

本地有线网卡:eth0

无线网卡:vlan0

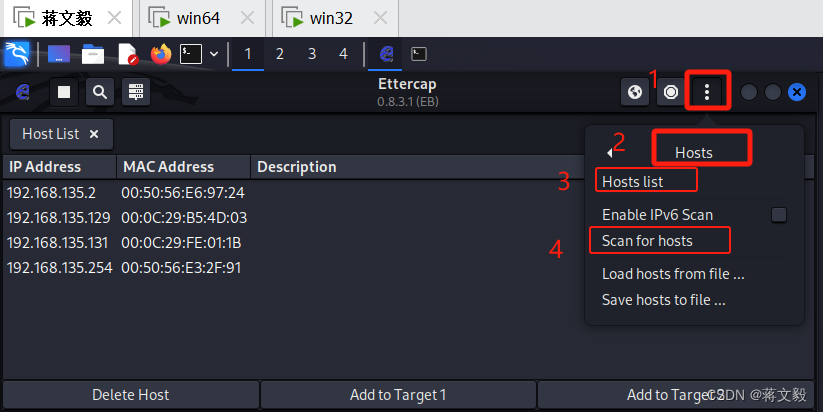

3、查看网络中可以欺骗的主机

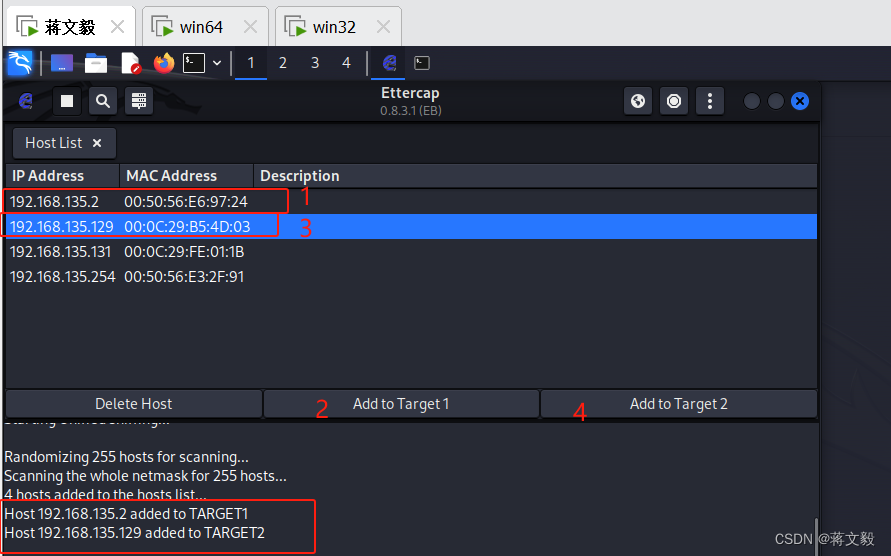

4、在“Hosts list”中选择目标主机

选择IP 192.168.135.12 主机(网关)作为目标1(单击Add to Target 1按钮)

选择IP 192.168.135.129 主机(被欺骗主机)作为目标2(单击Add to Target 2按钮)

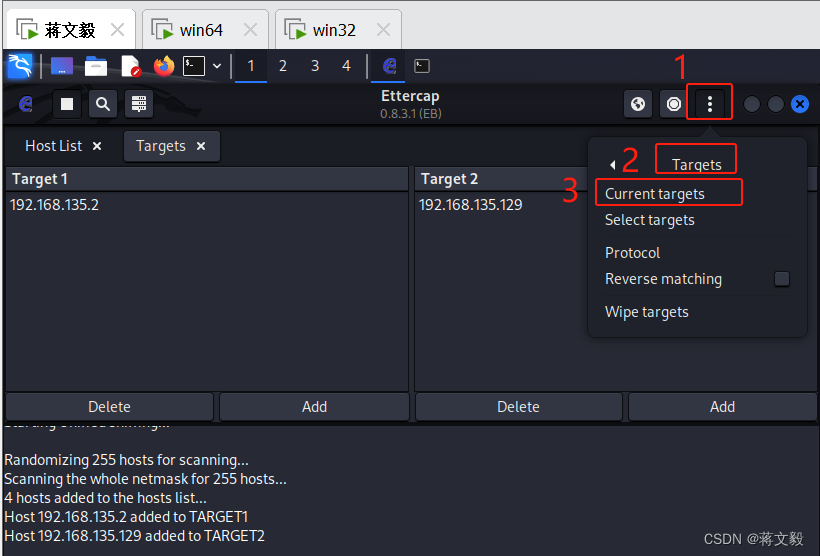

5、查看设置好的目标

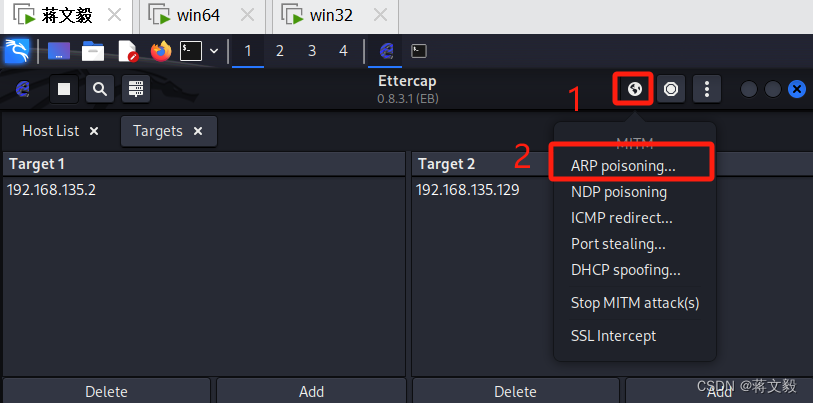

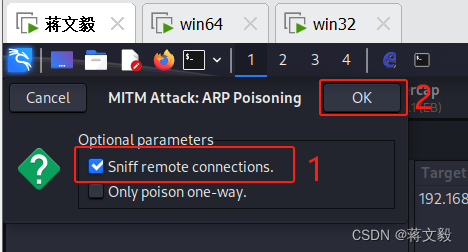

6、对目标进行ARP欺骗

7、启动攻击

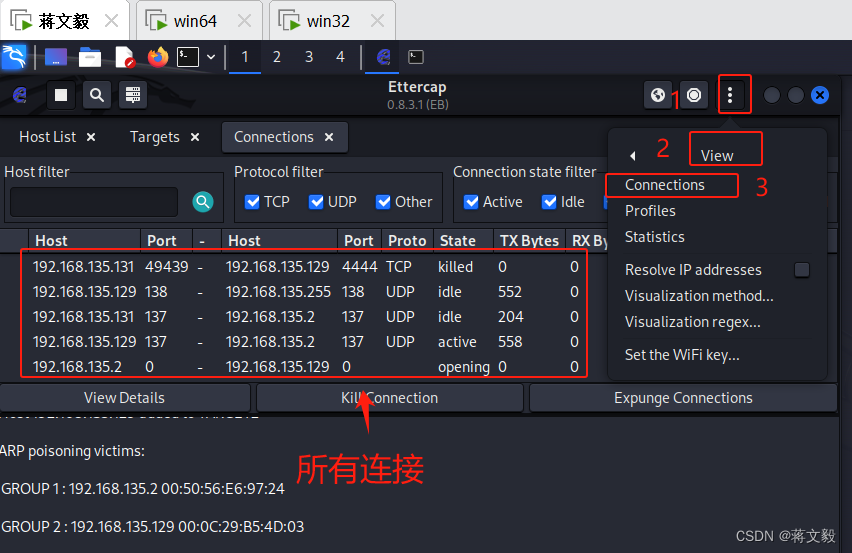

8、查看目标上所有连接

结论

网络数据的嗅探与欺骗是指通过各种技术手段来监控和篡改网络中传输的数据。从技术角度来看,网络数据的嗅探与欺骗是可行的,并且已经被广泛应用于各种场景中。

嗅探是指通过监听网络中的数据流量,获取传输的数据内容。嗅探技术通常可以通过在网络设备上部署嗅探器或使用特定的软件工具来实现。一旦嗅探到数据,就可以对数据进行分析和处理,例如获取用户的账号密码、个人隐私信息等。嗅探技术可以用于网络安全检测、网络管理以及网络犯罪等方面。

欺骗是指通过篡改网络中的数据流量,对数据进行修改、删除或伪造等操作。欺骗技术通常可以通过中间人攻击、ARP欺骗、DNS欺骗等方式来实现。欺骗技术可以用于网络攻击、网络欺诈以及网络监控等方面。

综上所述,网络数据的嗅探与欺骗是可行的,并且已经被广泛应用于实际的网络环境中。为了保障网络安全,用户和网络管理员需要采取相应的防护措施,例如使用加密通信协议、设置防火墙、使用安全认证等措施,来防止网络数据的嗅探与欺骗。

本文探讨了网络数据嗅探与欺骗的原理,涉及网络通信原理、常见协议、数据包结构、嗅探与欺骗技术,以及安全防护措施。重点介绍了使用TcpDump、Wireshark、arpspoof和Ettercap进行网络分析与欺骗的实验过程,强调了保障网络安全的重要性。

本文探讨了网络数据嗅探与欺骗的原理,涉及网络通信原理、常见协议、数据包结构、嗅探与欺骗技术,以及安全防护措施。重点介绍了使用TcpDump、Wireshark、arpspoof和Ettercap进行网络分析与欺骗的实验过程,强调了保障网络安全的重要性。

1439

1439

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?