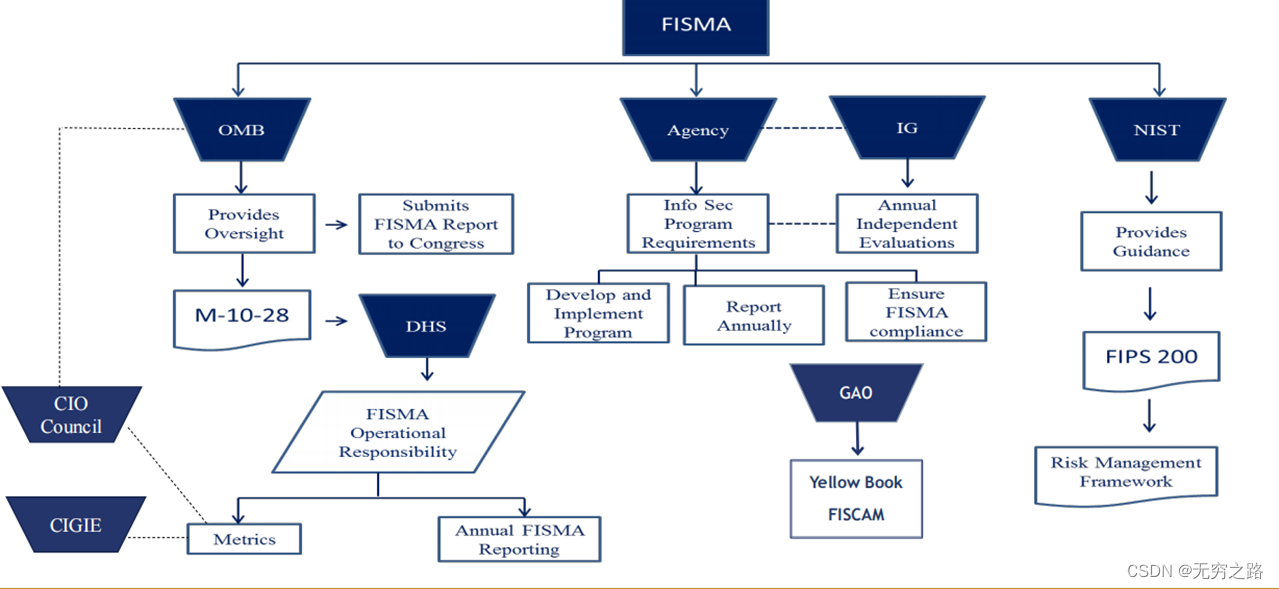

指标相关职责

FISMA(联邦信息安全管理法)2014新的法案中强调了联邦政府的持续监测能力建设和风险评估的重要性,在上报数据中更加强调措施的安全的有效性,并且明确将信息安全作为员工的考核指标。 国土安全部(DHS)负责监督联邦机构信息安全,指导开展系统重要程度评估和网络安全风险评估,促进信息共享,制定并执行全局防护计划。

图例:职责及汇报关系

CIO Council:美国联邦政府首席信息管理委员会

CIGIE:监察长诚信与效率委员会

IG:Inspector General 监察长

GAO:政府问责办公室

安全有效性

- 实施正确性的度量(即控制实施与安全计划的一致性程度),以及安全计划如何根据当前风险容忍度满足组织需求。

- 是指在其操作环境中正确实施、按预期运行、并产生满足信息系统的安全要求或执行/调解已建立的安全政策的程度。

指标分类

指标主要由OMB牵头CISA(网络安全和基础设施安全局)、DHS、CIGIE和其他的伙伴开发制定。分为三类指标:

CIO指标

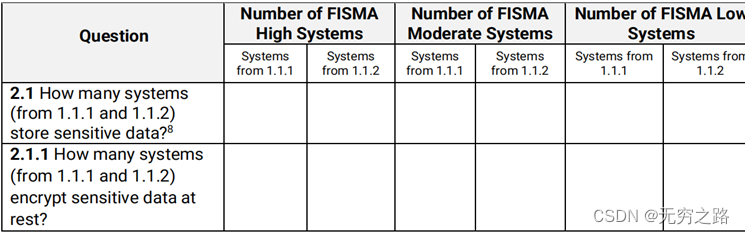

主要用于评估和监督机构实施FISMA针对关键资产安全措施的执行情况。提供对各机构在实施政府的优先事项和加强联邦网络安全的最佳实践方面取得的进展的监测。主要包括如下几个方面,以及参考的问题。

- Enumerating the Environment, Organization operated systems 、Contractor operated systems、Number of High Value Asset (HVA) systems、Number of systems that include Operational Technology/Iot devices.

- Multifactor Authentication and Encryption

- Logging

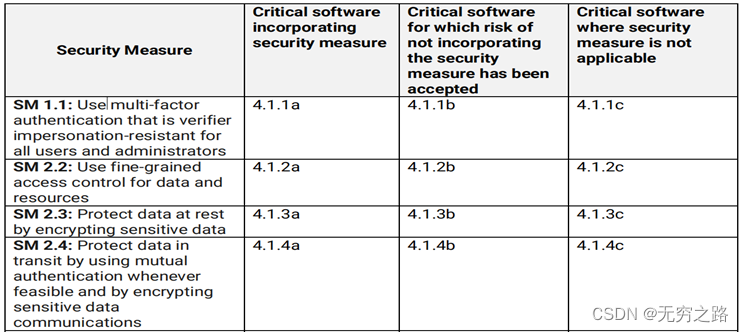

- Critical Software,关键软件定义为具有或直接依赖具有以下属性的一个或多个组件的任何软件:设计为具有高级特权或管理特权;对网络或计算资源有直接或特权访问;用于控制对数据或操作技术的访问;执行对信任的关键功能;或在正常信任边界之外操作。

- Implementing IPv6

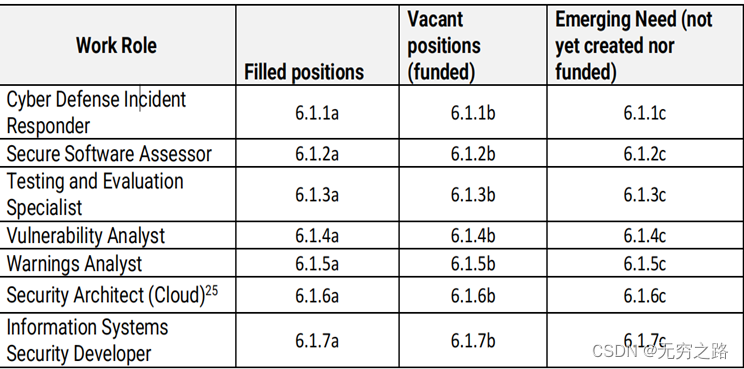

- Workforce

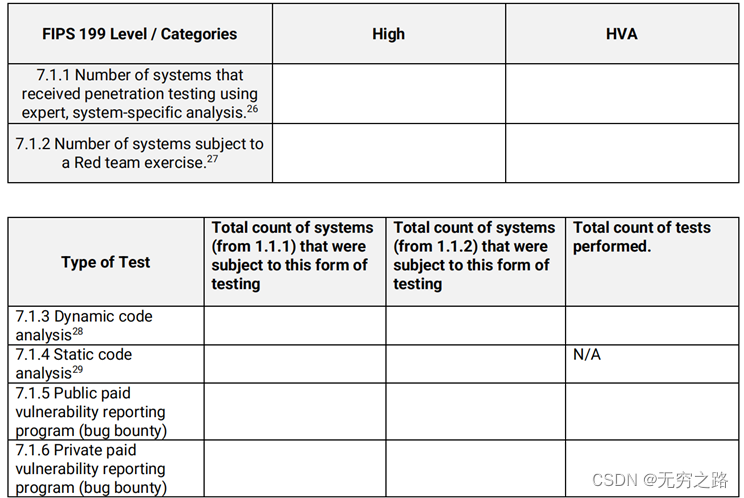

- Ground Truth Testing ,评估机构测试程序目前是如何建立、指挥和执行的

- Smart Patching

- Vulnerability Disclosure

- Resilience

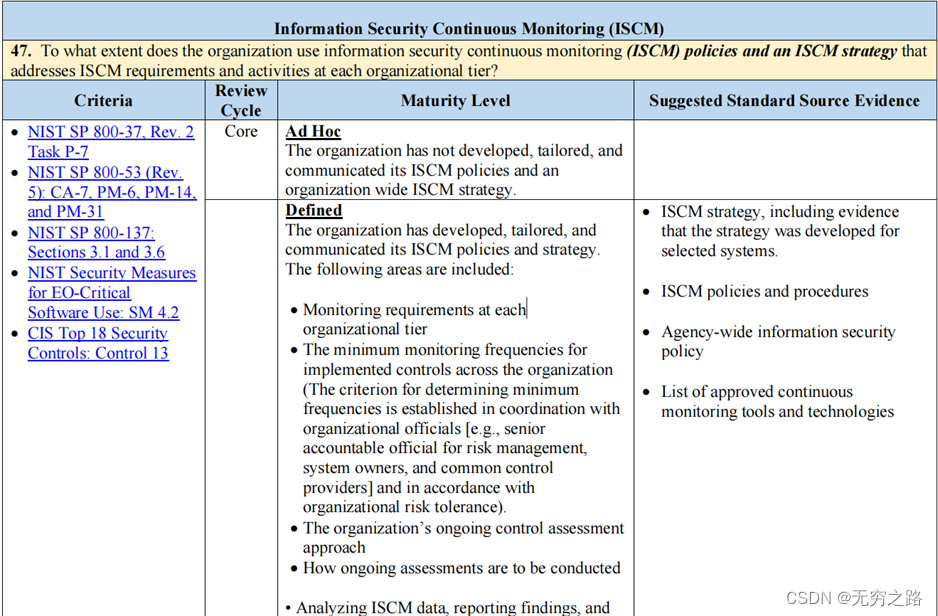

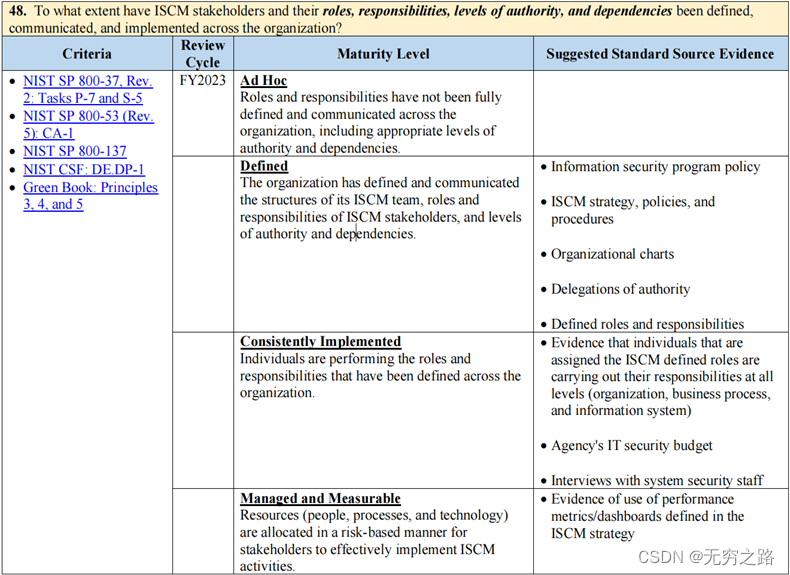

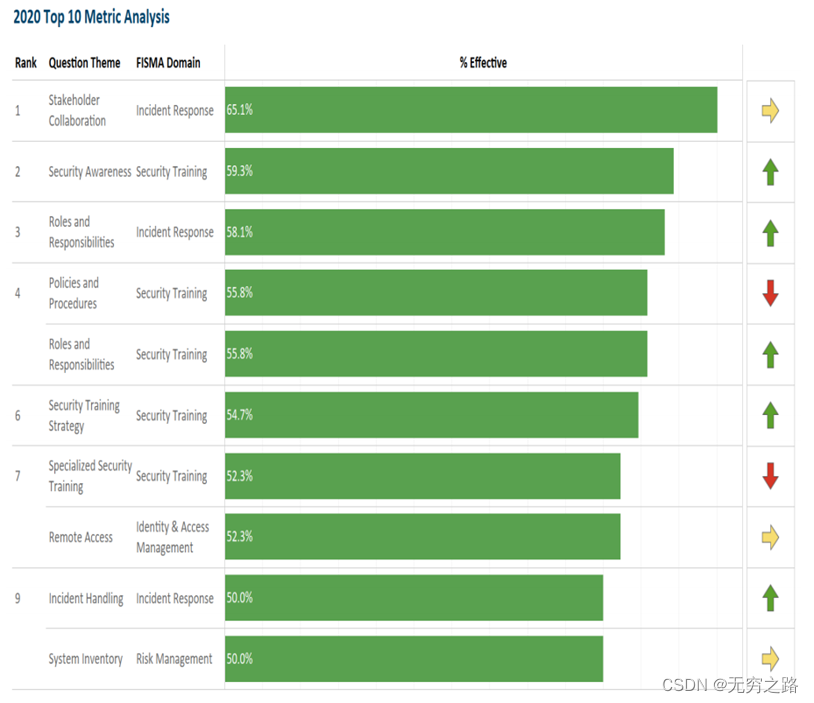

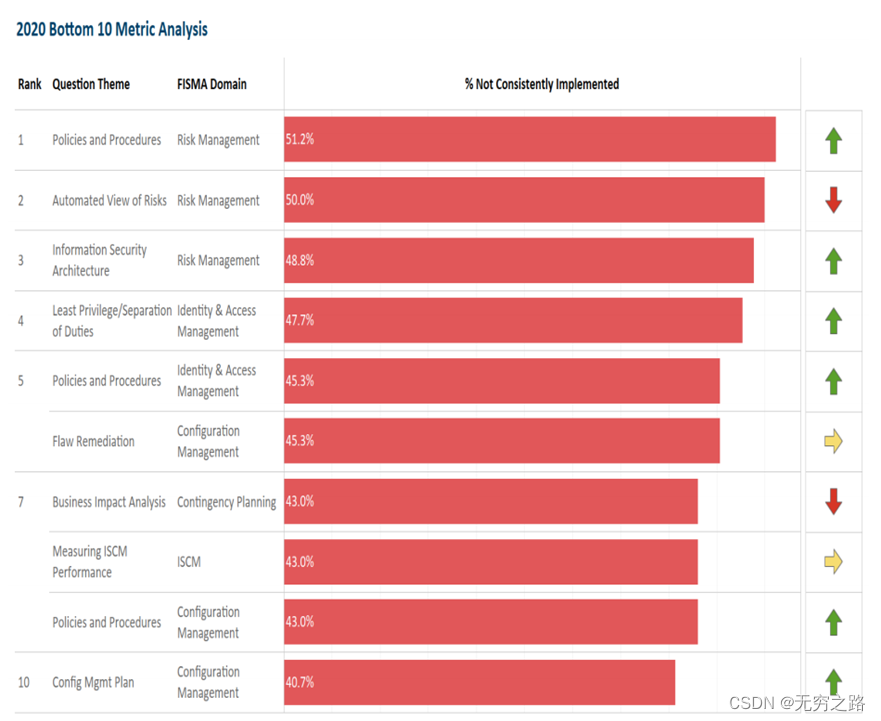

IG指标

机构监察部门或独立的第三方执行评估,主要根据NIST CSF框架和近年发布的各类法案中提到的安全需求,评估这些安全标准及需求的满足情况。I

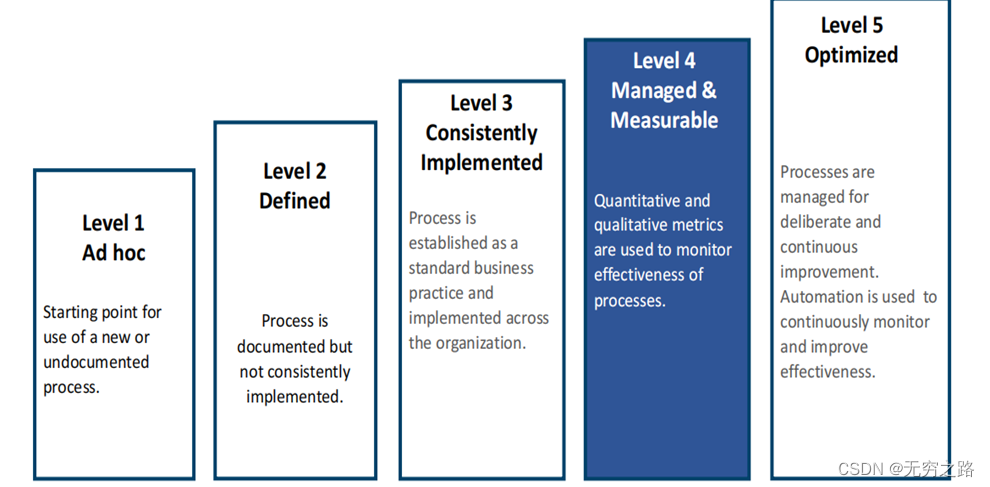

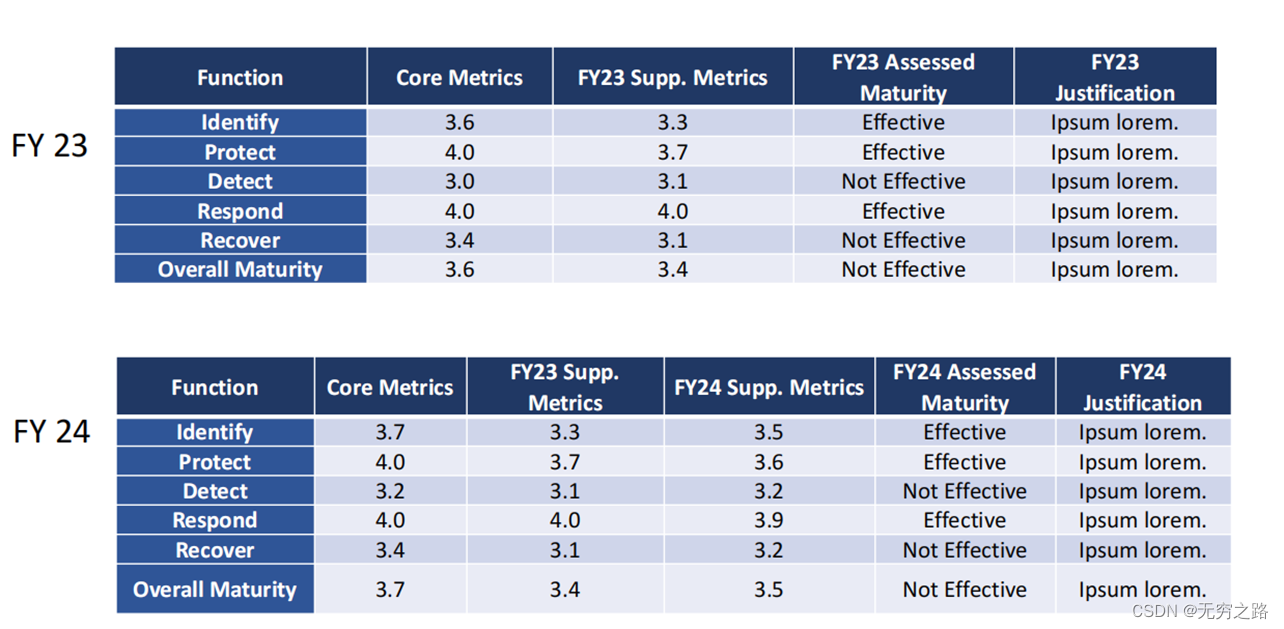

IG FISMA成熟度模型

IG指标通过成熟度模型评估信息安全项目的有效性。OMB认为,实现管理和可衡量(第4级)或以上代表了有效的安全水平。IG有权决定在CSF框架每个功能是有效性,即使该机构没有达到可管理和可衡量的水平(第4级)。

评估聚焦结果,反映了OMB从关注合规转向了基于风险的安全结果。鼓励IG根据自身风险承受能力和威胁模型评估IG指标,聚焦弱控制的实际安全影响,而不是控制措施的存在。

评估内容和方法

总共提供了65个指标问题,其中选取了核心的需要重点关注的指标20个,核心指标需提供充分的数据,证明有效性的级别。

IG指标评估方法

之前基于模式的评分方法,由简单多数决定,最频繁的级别作为领域级别。2021年,OMB和CIGIE试点,根据优先指标的平均值进行评分,评估这些指标对评级的影响。决定采用计算平均值的方法,分值不会进行四舍五入。

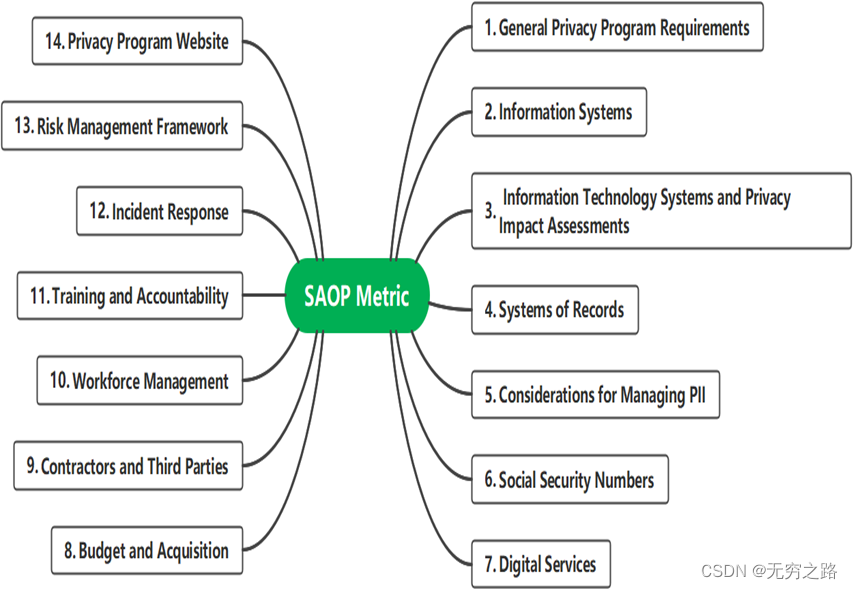

SAOP隐私指标

根据隐私法规的要求,评估隐私保护的实施情况。

联邦机构提交年度报告给OMB,《首席财务官(CFO)法案》所覆盖的24个机构须根据OMB M-20-01号文件要求,每季度至少汇报一次各指标状态。其他代理机构每半年一次。IG核心指标每年2次,其他控制每年1次,IG指标结果报告到DHS Cyberscope系统中。SAOP(Senior Agency Official for Privacy)报告每年提交一次,报告文件独立提交。

小结

可以看到美国联邦政府相关指标的体系建设相对比较完整,首先,从顶层上明确了指标的职责分工体系,包括了指标的制定单位、汇报的对象单位,也明确了上报数据的频率;其次从内容上,也根据关注的对象分成了三类不同关注的指标,CIO指标偏向高层管理者,IG指标偏向于整体的安全评估,SAOP指标偏向于隐私和数据安全,因此需要独立出来。最后,在方法上,通过引入成熟度模型的方法,更适用于评估处于不同安全建设阶段的单位,有一定的通用性。

2129

2129

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?