文件类型

一个64位的无壳elf文件

反编译

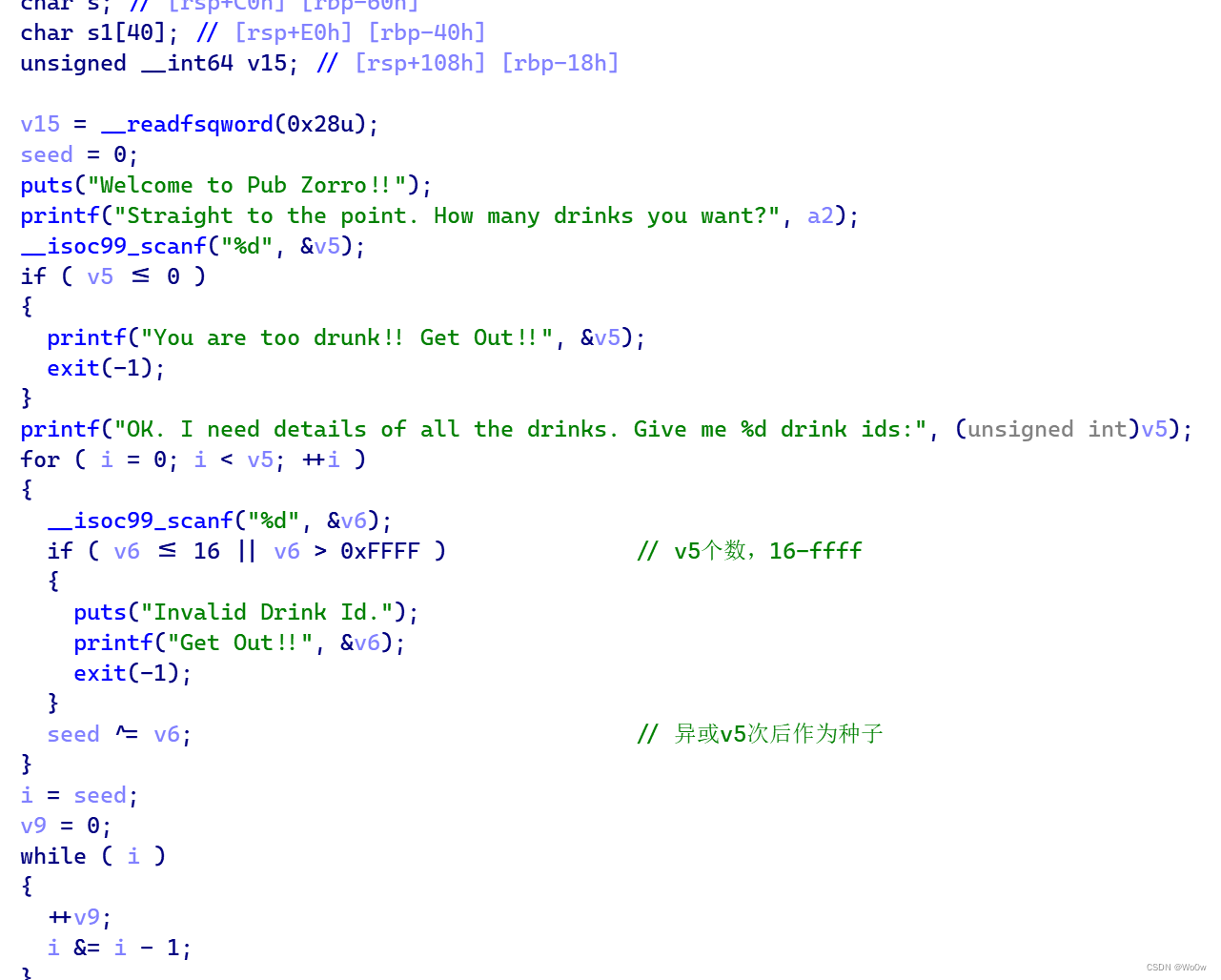

程序加密分为两部分,随机数加密和MD5加密

伪随机

seed需要满足 i &=i-1

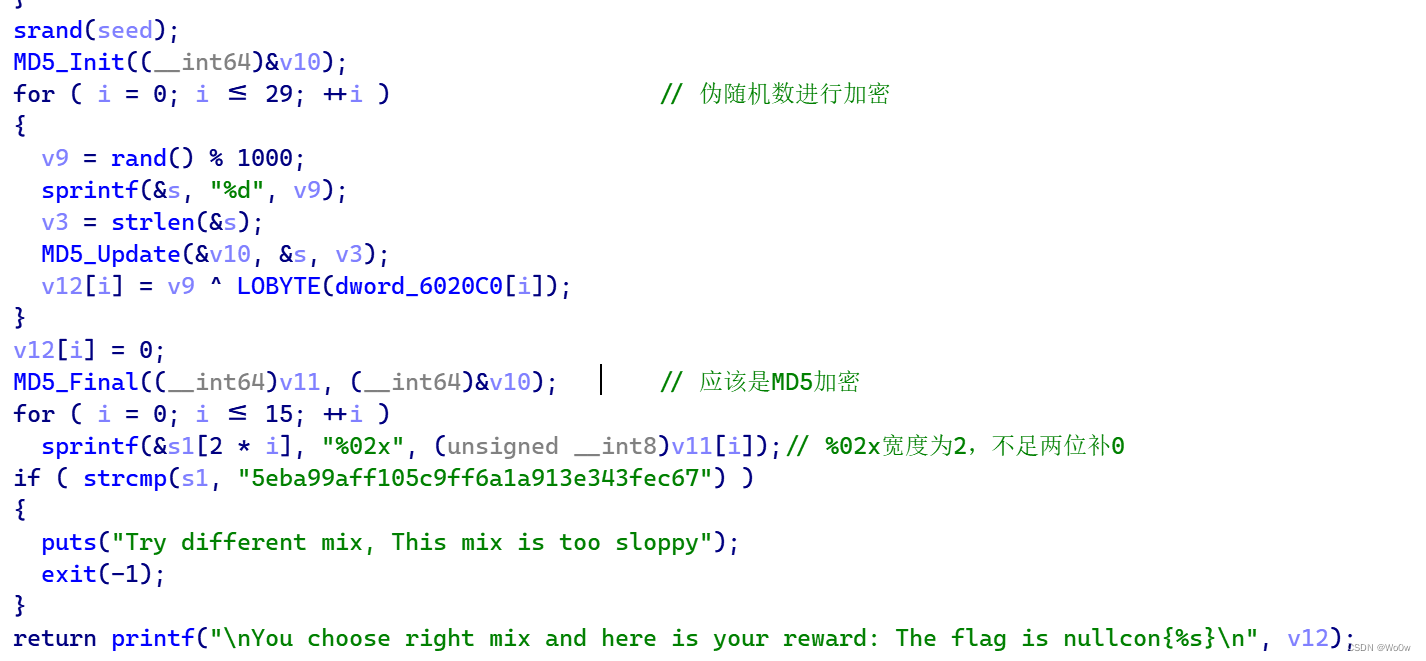

MD5

代码中发现MD5出现了三次,分别初始化,加密和输出,然后最后与一段字符串比对

两种方法,一种是逆向算法,另一种是爆破输入,之前一直以为只有angr可以爆破,看师傅们的wp说利用python下的subprocess库也可以完成

wp

#!/usr/bin/python

# -*- coding: utf-8 -*-

from subprocess import *

# 这里是找出符合条件的数

# 原函数对种子的加密

a = []

for i in range(16, 65535):

v9 = 0

s = i

while i:

v9 += 1

i &= i - 1

if v9 == 10:

a.append(s)

# 循环输入符合条件的数,爆破flag

for i in a:

proc = Popen(['./87356aae634e4e0a9a081f30fc81fe16'], stdin=PIPE, stdout=PIPE)

#PIPE表示新建输入输出管道,便于下面对管道的读取,若为none会直接在运行窗口输出,无法对其进行操作

out = proc.communicate(('1\n%s\n' % i).encode('utf-8'))[0]

#1\n%s\n表示喝一瓶饮料,id号为i,将i转为字符串加入其中,与'1\n%d\n' % i一样

# 这里communicate与子进程进行输入输出交互,返回的是一个元组,但是元组只有一个元素,所以要加上偏移0,1为标准错误

if "nullcon".encode('utf-8') in out:

print(out)

print(i)

nullcon{nu11c0n_s4yz_x0r1n6_1s_4m4z1ng}

i =59306

119

119

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?