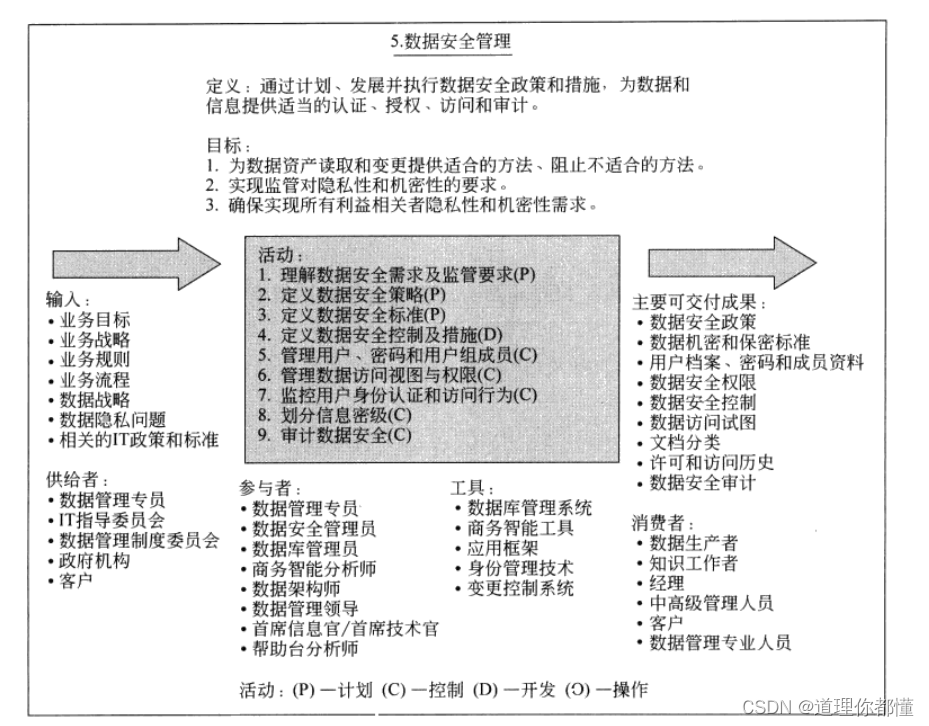

第7章 数据安全管理

7.1 简介

数据安全管理是计划、制定、执行相关安全策略和规程,确保数据和信息资产在使用过程中有恰当的认证、授权、访问和审计等措施。

7.2 概念与活动

数据安全管理的最终目标是保护信息资产符合隐私及保密法规要求,并与业务要求相一致。这些要求来自于如下几个非常重要的不同方面。

①利益相关者的关注——组织必须认识到利益相关者的隐私及保密需要,包括客户、病人、学生、市民、供应商及商业伙伴等。利益相关者是其相关数据的最终拥有者,组织中的每个人都应是对该数据负责的托管人。

②政府法规——政府法规保护一些利益相关者的安全利益。一些法规限制信息的访问,而其他一些法规要求信息公开、透明和认责机制。

③特定业务关注——每个组织都有自己需要保护的特定数据。知识产权确保了企业的竞争优势,掌握客户的真实需求和业务伙伴关系是各种商业计划的基石。

④合法访问需求—一数据安全实施者还必须了解数据访问的法律要求。业务战略、规则和流程要求特定角色的人承担某些数据的访问和维护职责。

数据安全要求和相关规程,可归纳为4个A。

①认证(Authentication)一一验证用户是他们所声称的那个人。

②授权(Authorization)——正确识别用户并在具体、适当的数据视图上赋予权限。

③访问(Access) 及时激活这些用户以及其权限。

④审计(Audit)——通过评审安全活动和用户行为,确保遵从法规要求并符合相关策略和标准。

7.2.1理解数据安全需要和监管要求

重要的是要区分业务规则和程序,以及应用软件产品的规则。当应用系统作为工具执行业务规则和程序时,这些系统通常具有高于业务流程所需的、独特的一系列数据安全要求。这些独特的要求也随着套装软件和现成系统变得更加普遍。

①业务要求

②法规要求

7.2.2定义数据安全策略

基于数据安全要求定义的数据安全策略工作,需要IT安全管理员、数据管理专员、内部和外部审计小组及法律部的协同努力。数据安全专家有时会采取僵化的办式解决安全问题,这个过程可能会为数据消费者带来不便。应创建遵从比违规更容易的数据安全策略。数据治理委员会应评审和批准高层次的数据安全策略。

企业IT战略和标准通常确定了访问企业数据资产的高级策略。

通常IT安全策略和数据安全策略同属于企业综合安全策略,但是倾向于将它们分开。因为,相比IT安全策略,数据安全策略是以数据为中心的,其性质更为精细。定义目录结构和身份管理框架可以是IT安全策略的组成部分,而定义个别应用程序、数据库角色、用户组和密码标准可以成为数据安全策略的一部分。

7.2.3定义数据安全标准

目前并没有国际上统一的数据安全标准,组织需要设计自己的安全控制措施。这些安全措施需要符合法律法规要求,同时记录这些措施的执行情况。

组织在制定安全标准时应注重实用性和可执行性,安全标准的工作重点应当是策略的质量和一致性,以同一格式呈现,便于相关方访问。策略执行需要满足4A要求。

数据治理委员会评审和批准这些策略,数据安全策略由数据管理执行官和IT安全管理员负责。

7.2.4定义数据安全控制及措施

实施和管理数据安全策略主要是安全管理员的职责。数据库安全往往是数据库管理员DBA的职责。组织可通过实施控制流程实现数据安全控制。

组织必须实施适当的控制,这种控制需要实施一个流程,结合跟踪所有用户权限请求的变更管理系统,用以验证分配权限。可能还需要以工作流审批或签署文件的形式、记录和归档每一个请求。

7.2.5管理用户、密码和用户组成员

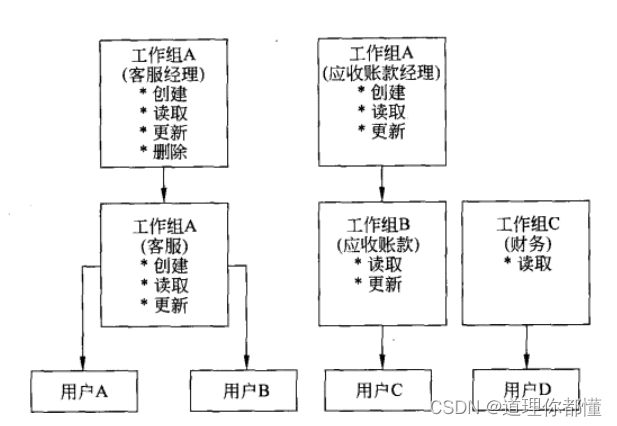

通过角色(角色组、岗位等)把访问和更新权限等数据安全控制权限进行分类,授予一类用户。可以通过子角色进一步进行复杂的权限控制管理,如下图:

需要注意的是安全管理员也需要按照一定级别来设定权限,执行不同的管理职能。整个过程需要通过变更管理系统进行跟踪。在异构系统中,用户和角色组等管理的一致性难度较大,容易形成数据孤岛,造成冲突,可以采用集中管理用户身份和角色数据的方式。

密码标准和规程:

包含至少8个字符。

包含大写字母和数字。

不能与用户名相同。

不得与之前5次使用过的密码相同。

不包含在任何语言中完整的辞典文字。

不得出现增量规律(如password1、password2等)。

不能有两个字符按顺序重复。

避免使用键盘相邻的字符。

如果系统密码支持空格键,密码中可以包含空格。

7.2.6管理数据访问视图和权限

数据安全管理不仅涉及防止不适当的数据访问,还应有助于有效和适当的数据存取。大部分数据集不应有限制访问的要求。通过授予权限控制用户对敏感数据访问,则没有权限的用户无法执行任何操作。

在个人或群组层面控制数据访问。规模较小的组织可能会发现,在个人层面上管理数据访问是可行的。较大的组织将极大地受益于基于角色的访问控制,为角色组授予权限,从而为每个组的成员授予权限。无论何种方式,授予权限时需要仔细分析数据需求和托管职责。

关系数据库的视图为数据安全提供了另一个重要机制,能基于数据值将数据表中的数据限制到某些行。视图还可以允许广泛地获取某些列,并对密级更高的列限制访问。

当存在共享或服务账户时,系统访问控制级别会降低。出于方便而设计的管理员账户,往往都具有增强特权,而且难以追查管理员的行为。使用共享或服务账户的企业,存在着极大的数据安全风险。有些组织配置监控系统时,会忽略这些管理员账户有关的任何警报,进一步增强了这种风险的存在。需要仔细评估这些管理员账户的使用情况,不应频繁使用或默认使用这些账户。

7.2.7监控用户身份认证和访问行为

监控认证和访问行为是至关重要的,因为:

①它提供谁在连接和访问信息资产的信息,这是合规审计的基本要求。

②它会提醒安全管理员一些意料之外的状况,弥补数据安全规划、设计和实施中的遗漏之处。

监控是为了检测异常和可疑行为,便于管理类员进一步调查和解决问题。可以是主动行为,也可以是被动行为。自动化监控配合一定的人工检查,是最佳的监控方式。自动监控会增加系统的开销,影响系统性能,所以对于需要监控什么内容,监控多久,以及在报警后采取什么样的行为,需要仔细分析,找到最佳监控配置。

在安排监控工作时,对于财务、工资等保密信息通常采取实时积极的监控措施(主动监控),可以及时提醒安全管理员或数据管理专员。

对于跟踪系统随着时间推移产生的变化,可以定期抓取系统状态快照,对照基准或标准进行趋势分析(被动监控)。

7.2.8划分信息密级

可以根据组织对数据和信息的安全要求不同划分密级,以下是一个典型的密级分类模式:

公众级:信息可以提供给任何人,包括普通公众。这个一般作为默认分类;

内部使用:信息限制在雇员或组织成员中,共享给组织外风险也不大;

机密:资料不应共享至组织外部。客户机密信息不应该共享给其他客户;

受限机密:信息受限,承担某些角色的个人按需知密;

注册机密:这类信息需要接触人员签订一份法律协议才能访问,并承担保密责任;

7.2.9审计数据安全

审计数据也是安全性的控制活动,负责分析、验证、讨论,据以建议数据安全管理政策、标准和活动。审计是基于实际工作细节进行的分析工作,审计工作可以由组织内部和外部的人员来执行,但审计人员必须独立于数据管理工作之外,以确保审计结果的公平性。

数据安全策略声明、标准文档、实施指南、变更请求、访问监控日志、报表,以及其他书面和电子记录都是审计工作的基础。除了评审已有的这些信息外,审计活动还包括执行一些测试和检查。如:

①按照最佳实践和需求,分析数据安全策略和标准;

②分析规程和实际做法的差异,确保数据安全目标、策略、标准、指导方针和预期效果一致;

③评标标准和规程是否恰当,是否满足业务和技术要求;

④验证机构是否符合监管法规要求;

⑤数据安全行为监控的上报规程和通知机制;

⑥评审合同、数据共享协议、确保外包和外部供应商切实履行他们的数据安全义务,同时保证组织自己也要履行自己的义务;

⑦向相关方报告组织内的数据安全状态,以及组织的数据安全实践成熟度;

⑧推荐数据安全的设计、操作和合规改进工作;

审计是一项支持性的、重复性的工作,应该有序、高效、规律持续的执行。

7.3 外包项目的数据安全

对于组织选择外包某些IT职能的(甚至是数据安全管理职能),需要特别关注外包项目的数据安全。因为与这些工作相关的责任是由组织自己承担的。

任何形式的外包都会给组织带来额外的风险和挑战,因此任何数据安全措施和流程都必须考虑到外包厂商的风险,做为内部风险来对待。不仅仅是问责机制,还包括更严格的风险管理和控制机制,比如在外包合同中规定有限责任条款和审计权利等。

在外包环境中,保持和跟踪完整的监管链条很关键,可以建立CRUD(创建、读取、更新和删除)矩阵,该矩阵绘制了跨业务流程、应用、角色、组织的数据职责,跟踪信息流和监管链。RACI矩阵有助于澄清角色职责,把数据安全管理需求中不同角色的责任和义务分开。可以在合同中明确双方责任和所有权,从而为数据安全策略以及实施提供支持。

在外包IT运营中,组织仍然有维护数据的责任,但关键是为外包协议的各方建立适当的履约机制和明确的工作期望。

436

436

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?