实验四 以太网数据帧分析.......................................................................................................................... 2

一、实验目的................................................................................................................................................. 2

二、实验内容................................................................................................................................................. 2

1. 掌握网络协议分析软件的常用过滤规则使用方法;............................................................... 2

2. 分析以太网数据帧的构成............................................................................................................. 2

3. 掌握以太网报文格式,掌握MAC地址的作用;........................................................................ 2

4. 掌握LLC帧报文格式;................................................................................................................. 2

三、实验原理................................................................................................................................................. 2

1、网络协议分析软件的过滤规则..................................................................................................... 2

2、以太网数据帧的构成...................................................................................................................... 4

1. 网络协议分析软件的常用过滤规则............................................................................................. 4

2.分析以太网数据帧的构成............................................................................................................... 8

了解网络协议分析软件的过滤方式和原则,包括:按协议类型过滤,按IP地址过滤,按协议模式过滤,按端口过滤等,通过设置不同的过滤条件,熟悉协议类型、端口、协议等概念;分析以太网数据帧的构成,数据链路层将不可靠的物理层转变为一条无差错的链路,涉及的数据单位是帧(frame),高层的协议数据被封装在以太网帧的数据字段发送。使用网络协议分析软件可以捕获各种协议数据包,通过查看这些协议数据包中数据链路帧的各字段可以分析网络协议的内部机制。

1、网络协议分析软件的过滤规则

(1)按协议类型过滤

Wireshark支持的协议包括 TCP、UDP、ARP、ICMP、HTTP、SMTP、FTP、DNS、MSN、IP、SSL、OICQ、BOOTP等,例如只查看HTTP协议,则直接输入http。

(2)按IP地址过滤

若只要显示与指定IP(例如192.168.1.123)通信的记录则可输入id.addr==192.168.1.123。

如果要限制为源IP为192.168.1.123则输入ip.src===192.168.1.123;

如果要限制为目的IP为192.168.1.123,则输入ip.dst==192.168.1.123。

(3)按协议模式过滤

例如HTTP协议,可以针对HTTP的请求方式进行过滤,只显示发送GET或POST请求的过滤规则:http.request.method == “GET”

或 http.request.method == “POST”

(4)按端口过滤

tcp.dstport == 80 // 只显tcp协议的目标端口80

tcp.srcport == 80 // 只显tcp协议的来源端口80

tcp.port eq 80//不管端口是来源的还是目标的

(5)按MAC地址过滤

例如以太网头过滤,

eth.dst == A0:00:00:04:C5:84 // 过滤 目 标mac

eth.src eq A0:00:00:04:C5:84 // 过 滤 来源mac

eth.addr eq A0:00:00:04:C5:84 // 过滤 来 源MAC和目标MAC都等于A0:00:00:04:C5:84的

(6)按包长度过滤

udp.length == 26, 这个长度是指udp本身固定长度8加上udp下面那块数据包之和 ;

tcp.len >= 7 , 指的是ip数据包(tcp下面那块数据),不包括tcp本身;

ip.len == 94, 除了以太网头固定长度14,其它都算是ip.len,即从ip本身到最后 ;

frame.len == 119 ,整个数据包长度,从eth开始到最后

(7)按参数过滤

例如按TCP参数过滤:

tcp.flags 显示包含TCP标志的封包。

tcp.flags.syn == 0x02 显示包含TCP SYN标志的封包。

tcp.window_size == 0 && tcp.flags.reset != 1

(8)按过滤内容

例如:

tcp[20] 表示从20开始,取1个字符

tcp[20:]表示从20开始,取1个字符以上

tcp[20:8]表示从20开始,取8个字符

(9)采用逻辑运算过滤

过滤语句可利用&&(表示“与”)、||(表示“或”)和!(表示“非”)来组合使用多个限制规则,例如(http && ip.dst ==192.168.1.123 )。要排除arp包,则使用!arp或者not arp。

2、以太网数据帧的构成

EthernetII帧结构

| 目的地址 DMAC | 源地址 SMAC | 类型 TYPE | 数据 DATA | 帧校验 FCS |

| 6 | 6 | 2 | 46—1500 | 4 |

三、实验设备

计算机以太网环境及Wireshark网络协议分析软件

四、实验内容与步骤

1. 网络协议分析软件的常用过滤规则

(1)打开网络协议分析软件(Wireshark),选择菜单命令“Capture”“Options”子菜单项。弹出“Wireshark: Capture Options”对话框。在Capture中选择网卡。单击“Start”按钮开始网络数据包捕获。在Filter过滤框中输入下面的过滤规则,分析相应过滤规则的含义并截图。

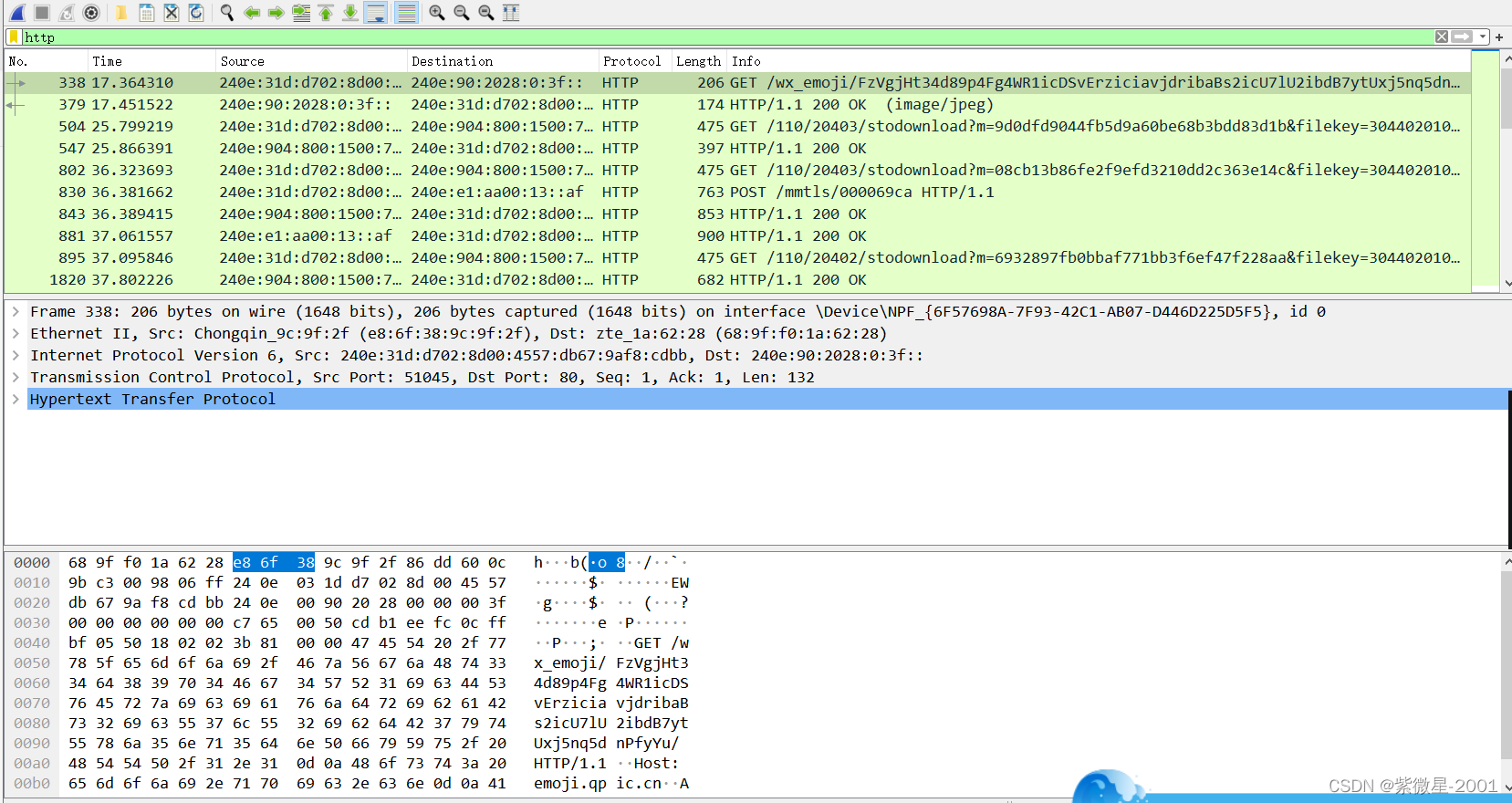

1)按协议类型过滤

查看http协议

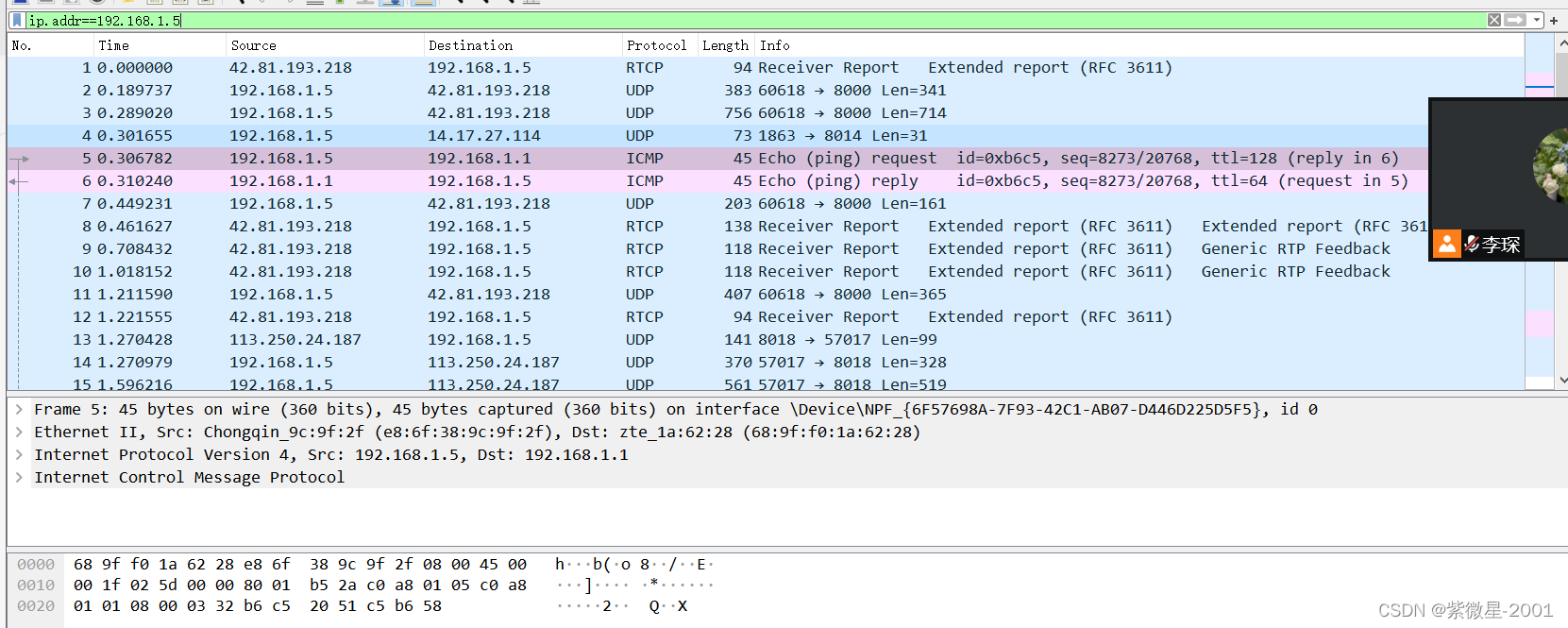

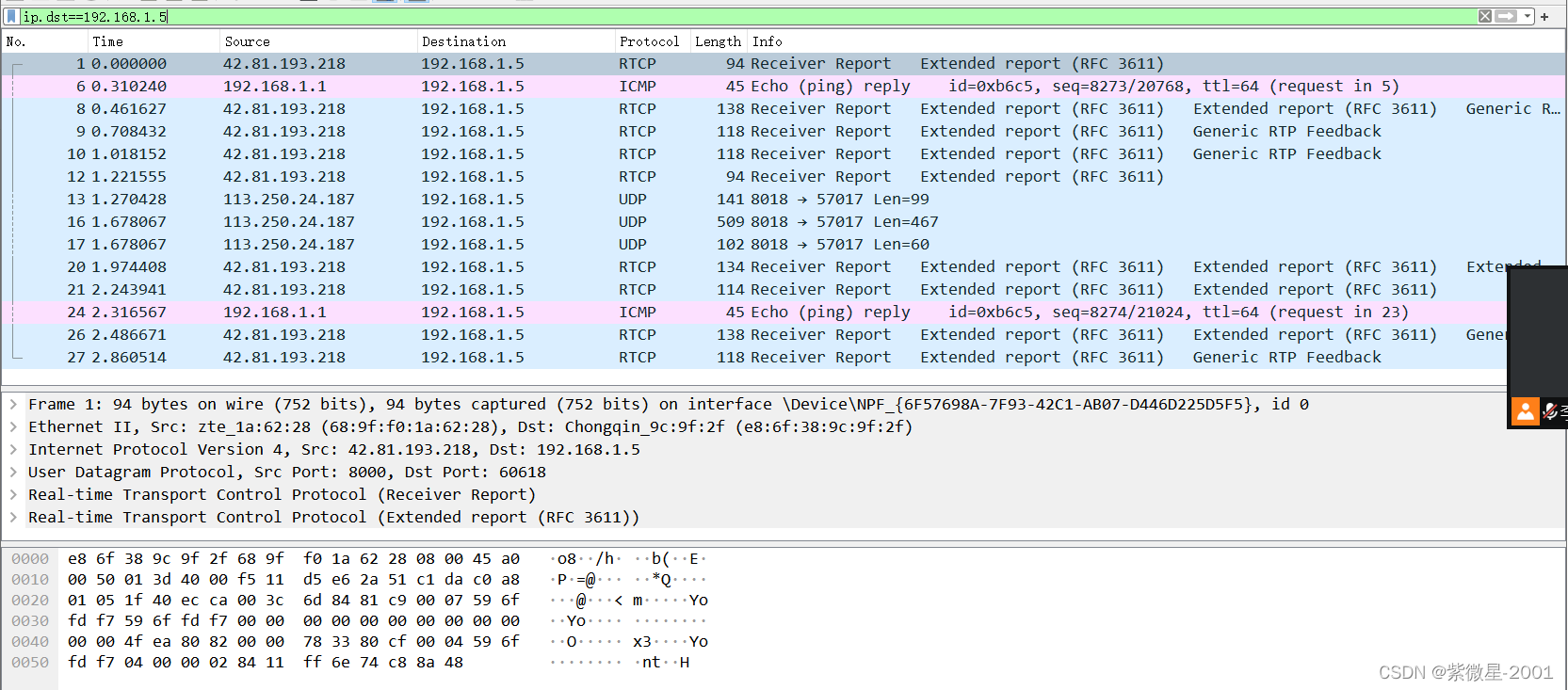

- 按IP地址过滤

按照ip.addr==192.168.1.5过滤,得到与此IP相关的连接。

限制源IP为192.168.1.5,得到源ip为192.168.1.5的相关连接。

限制目的IP为192.168.1.5,得到目的ip为192.168.1.5的相关连接。

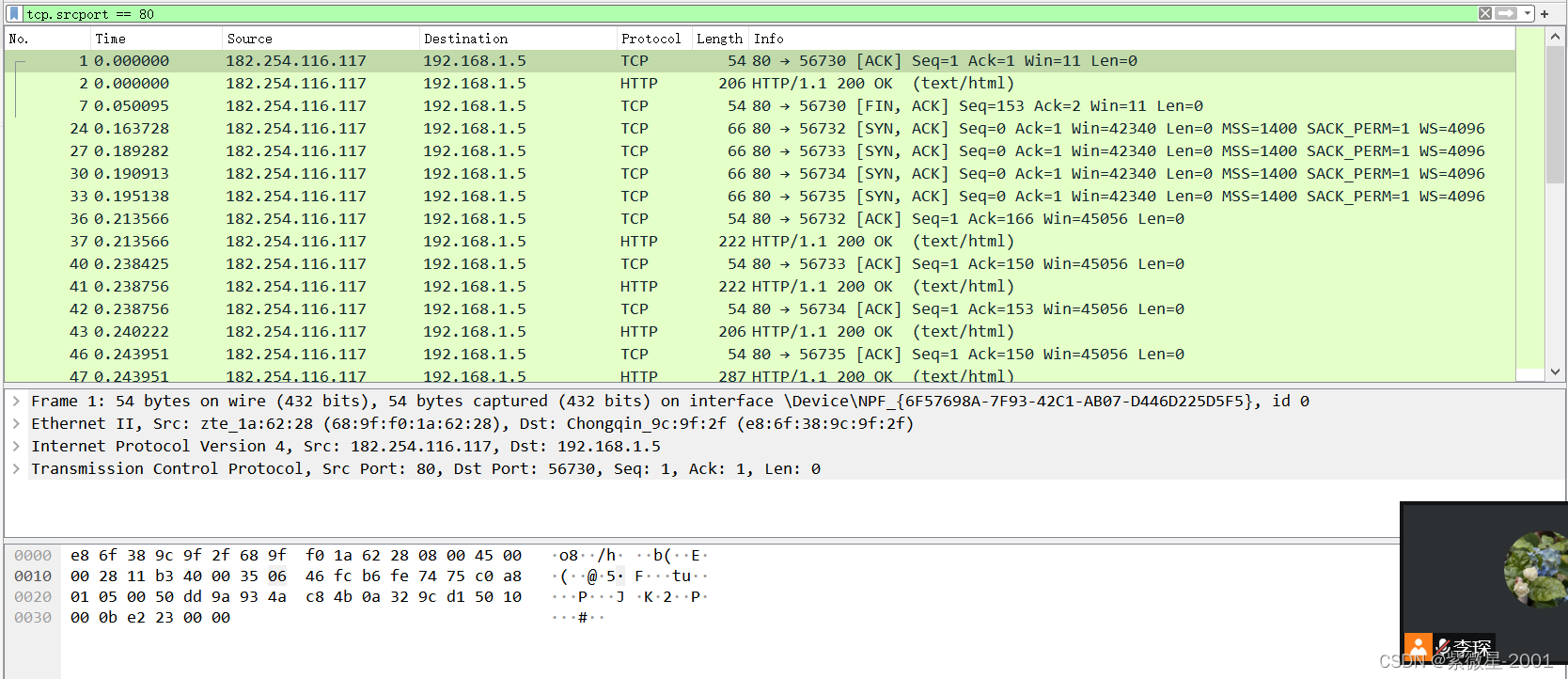

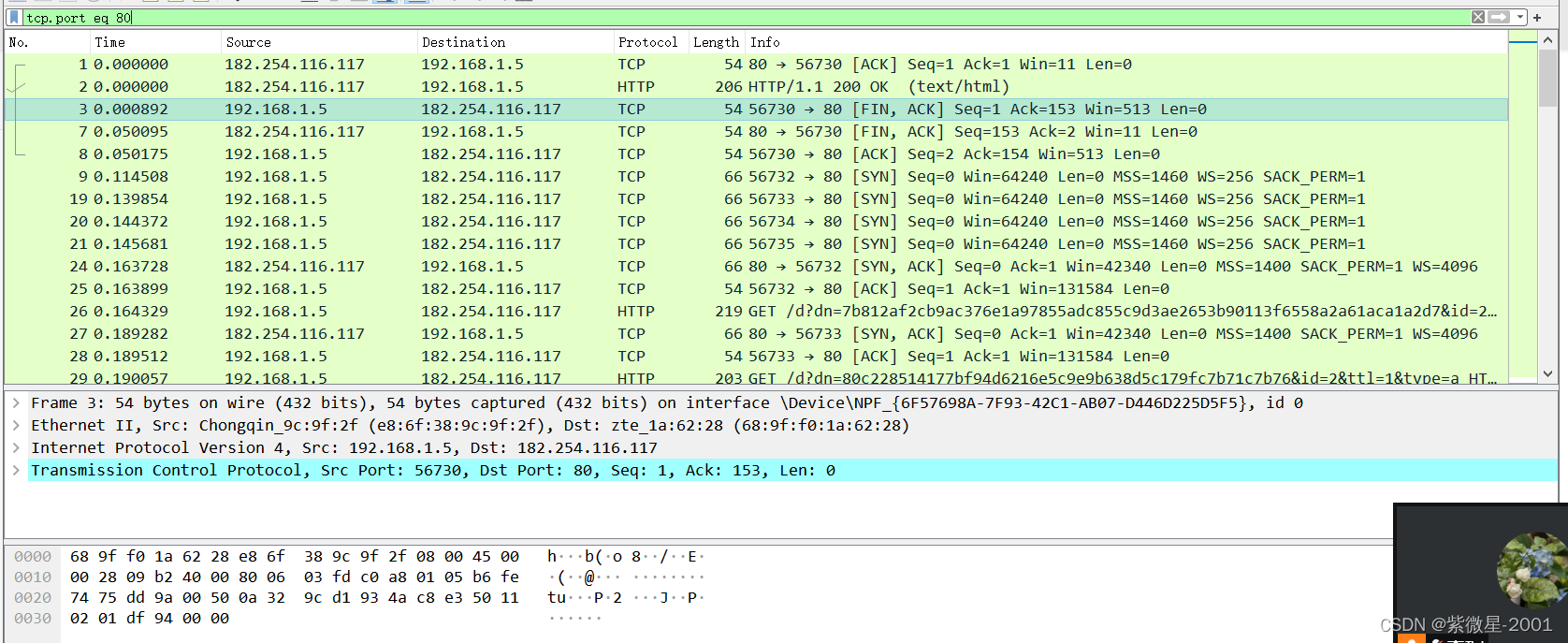

- 按端口过滤

只显tcp协议的目标端口80

Tcp.dstport==80

tcp.srcport == 80 // 只显tcp协议的来源端口80

tcp.port eq 80//不管端口是来源的还是目标的

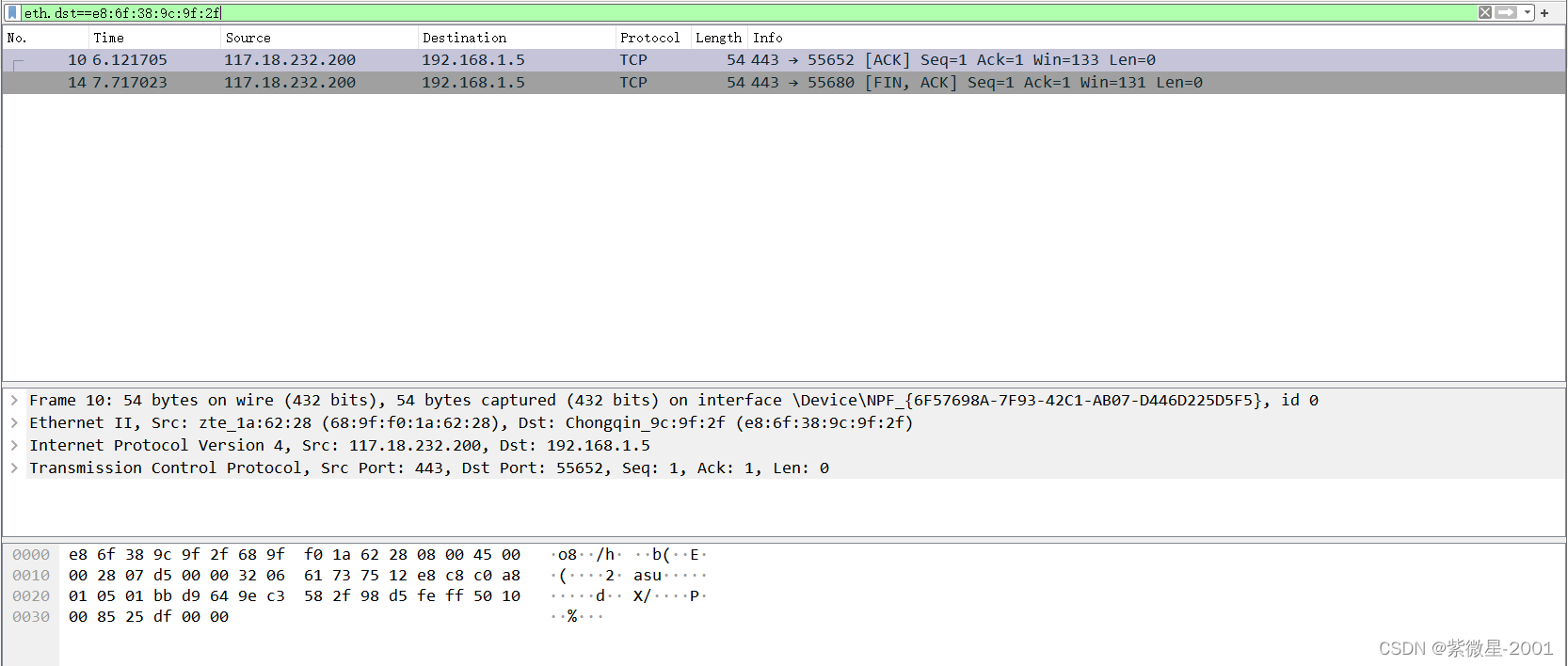

- 按MAC地址过滤

eth.dst == e8:6f:38:9c:9f:2f // 过滤 目 标mac

eth.src == e8:6f:38:9c:9f:2f // 过 滤 来源mac

eth.addr==e8:6f:38:9c:9f:2f(过滤来源MAC或目标MAC为e8:6f:38:9c:9f:2f)

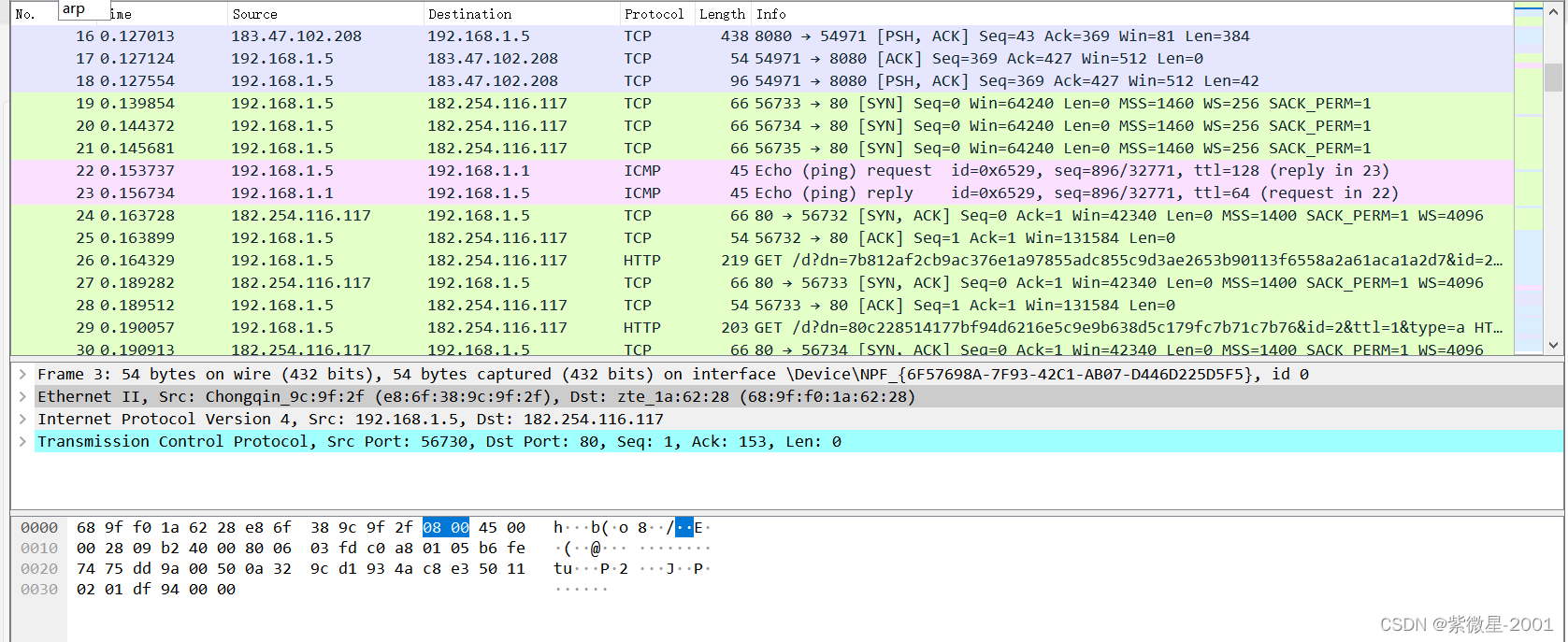

5)采用逻辑运算过滤

排除arp的包

抓取TCP格式且源地址为tcp && ip.src==59.36.121.194的包

2.分析以太网数据帧的构成

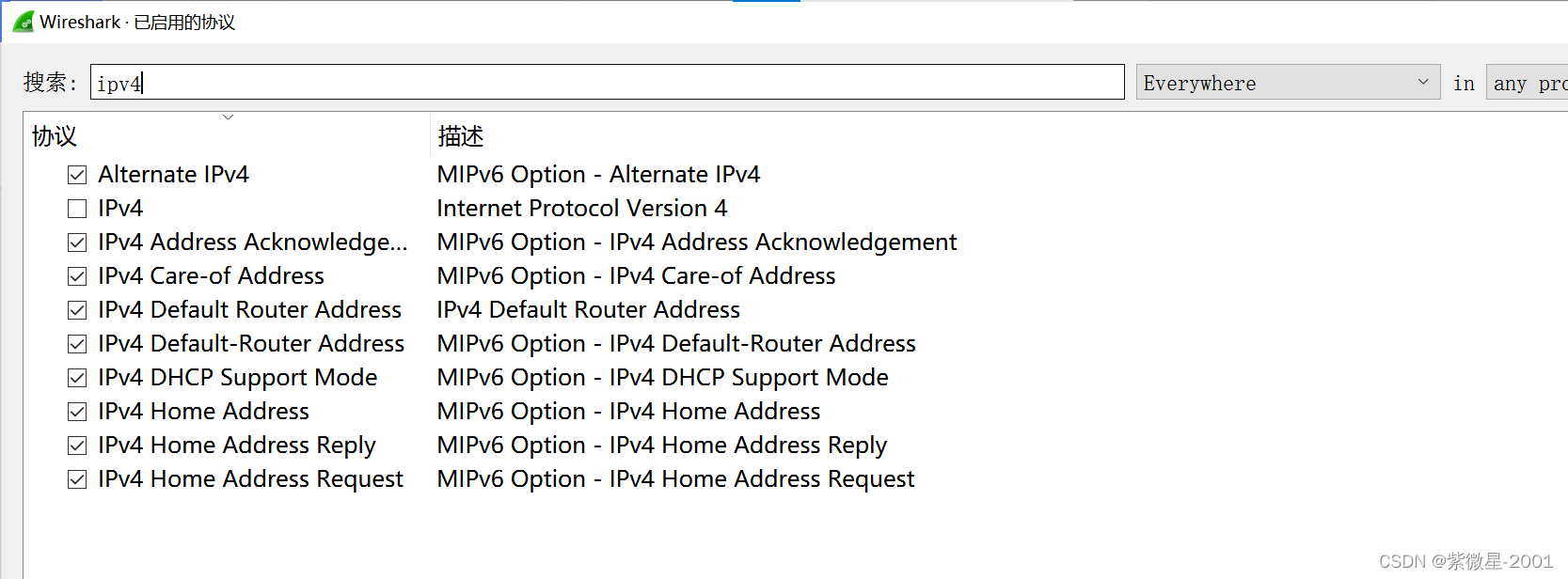

(1)清空浏览器缓存,然后在浏览器中访问某个网页,同时用wireshark抓包,过滤掉网络层及以上的包,例如:在 Analyze->Enabled Protocols 中选择禁用 IPv4,便于找到链路层数据帧;附上抓获的以太网数据帧截图,写出其目的地址、源地址、上层协议、数据字段的某些标识性 ASCII 码字符等内容。

目的地址:2001:da8:20a:230a:39cf:cb70:270f:b922

源地址:2600:1405:a000::17d4:a599

上层协议:ipv4

数据字段:Info ACK:1244

数据字段:Info ACK:1244

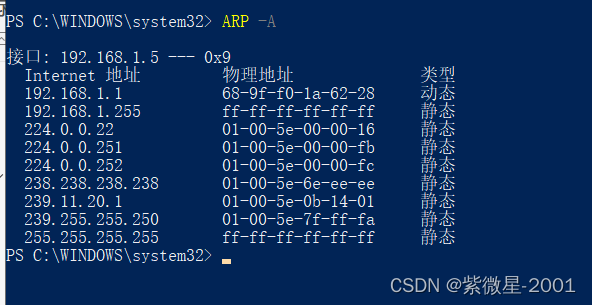

(2)在cmd窗口清空arp缓存,然后ping本局域网上的某个活跃主机,抓包,抓包时过滤掉网络层及以上的包,找出其中查找被ping主机对应 MAC 地址的 ARP 请求与响应报文。

1)附上该ARP响应报文截图,分析该ARP响应报文的内容,是谁向谁请求其IP地址对应的mac地址。

- 附上以太网mac帧的详细内容截图,并根据截图,分析其目的地址、源地址、上层协议等内容。

目的地址:HuaweiTe_6f:82:fb(74:5a:aa:6f:82:fb)

源地址:IntelCor_74:17:2e(dc:fb:48:74:17:2e)

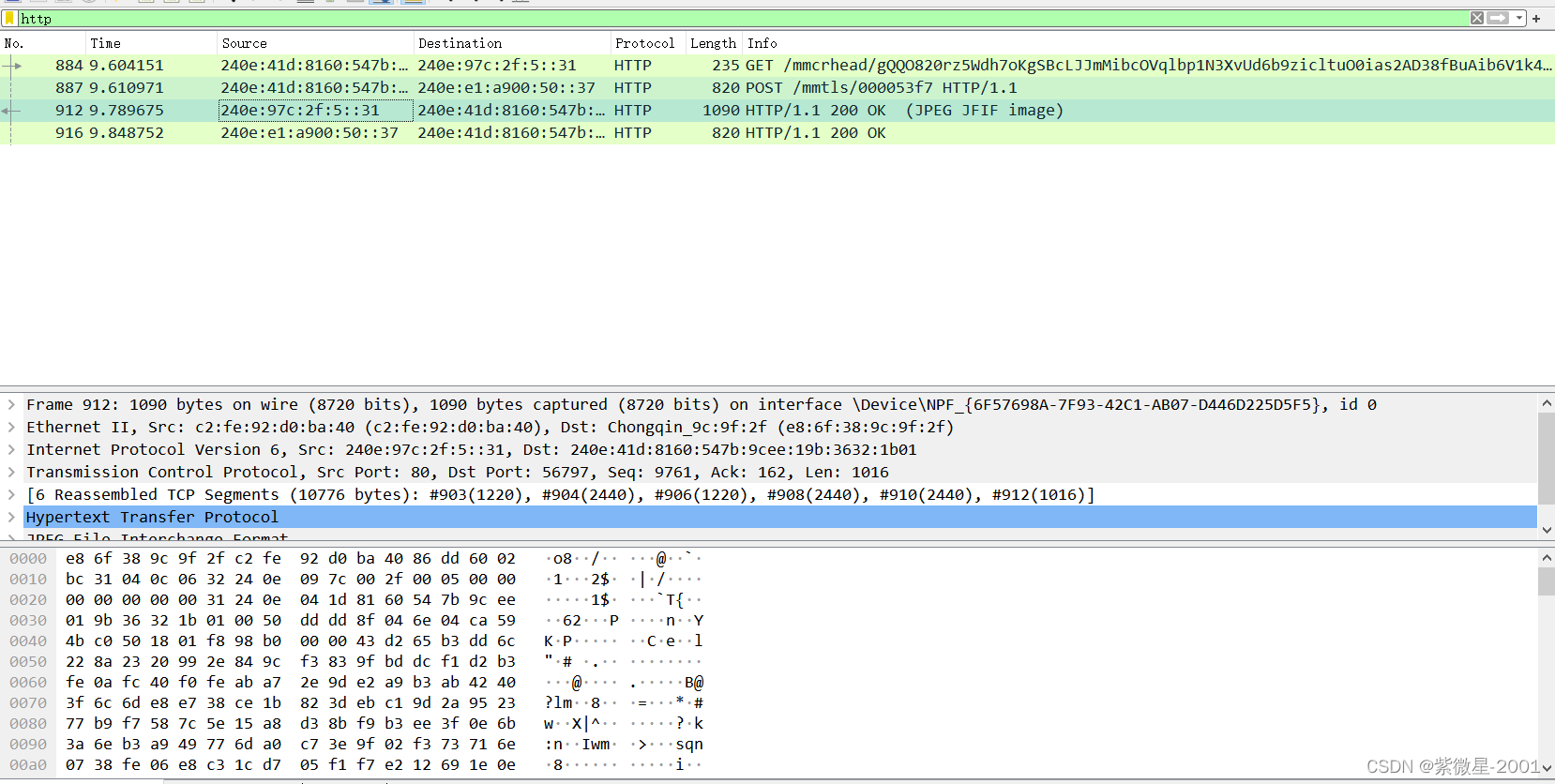

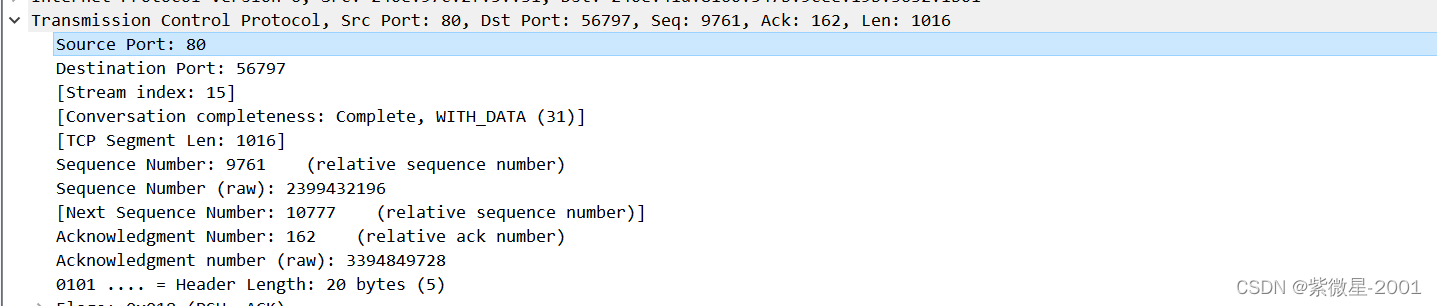

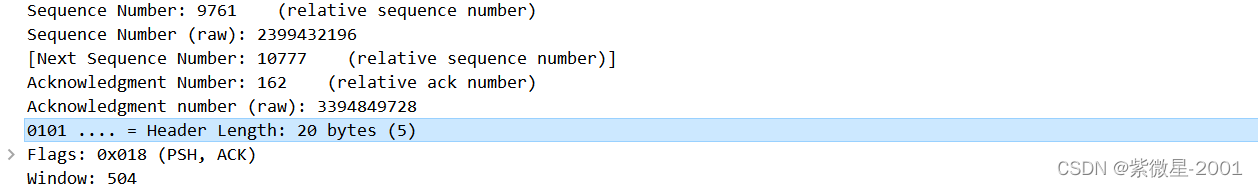

(3)浏览某个网页,用wireshark抓包,获取http协议下的数据包,找出请求与响应的数据包并截图,以太网帧中本机的地址与目标主机的地址,并说明http信息与以太网帧之间的关系

1)附上该报文截图,分析该报文的内容

2)附上以太网mac帧的详细内容截图,并根据截图,分析其目的地址、源地址、上层协议等内容。

Source:c2:fe:92:d0:b9:40

Destination:e8:6f:38:9c:9f:2f

五.实验思考:在实验中遇到了哪些问题,如何解决的,获取了什么启发。

通过此次实验我明白了以太网数据帧分析的原理:数据链路层将不可靠的物理层转变为一条无差错的链路,涉及的数据 单位是帧(frame),高层的协议数据被封装在以太网帧的数据字段发送。 使用网络协议分析软件可以捕获各种协议数据包,通过查看这些协议数 据包中数据链路帧的各字段可以分析网络协议的内部机制。而且更直观的学习了数据报和帧格式和入户正确快速利用搜索的其他主机的MAC地址和IP地址,在实验中遇到不懂的问题及时细读实验要求和实验内容原理或者直接问同学,在同学的指导与帮助之下,解决了我遇到的难题,在实验过程中,增强了自己的动手操作能力和分析问题的能力。

332

332

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?