实验一-目的NAT

| 设备 |

接口 |

IP |

| 服务器 |

G1/0/1 |

172.168.1.1 |

| 宿主机 |

VirtualBOX host |

10.10.20.10 |

网络拓扑如下:

防火墙配置:

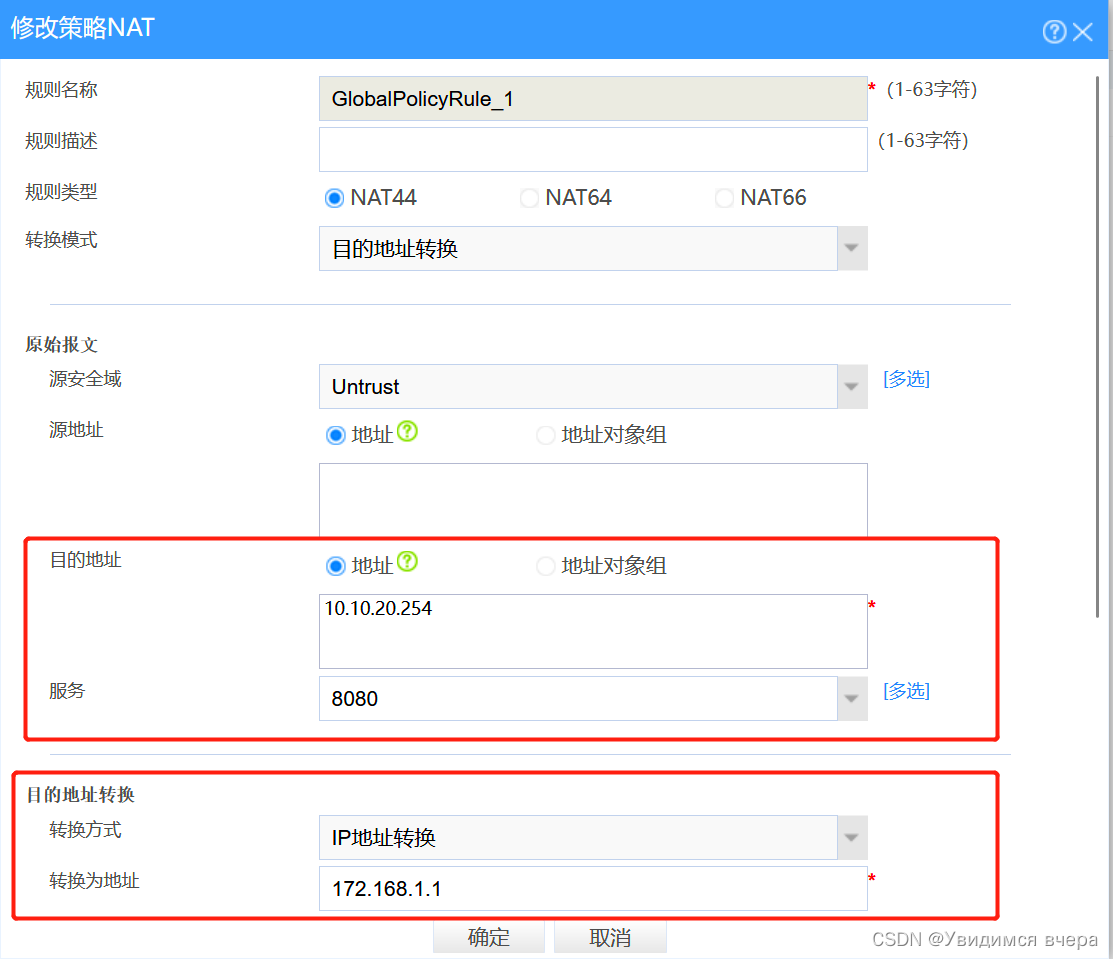

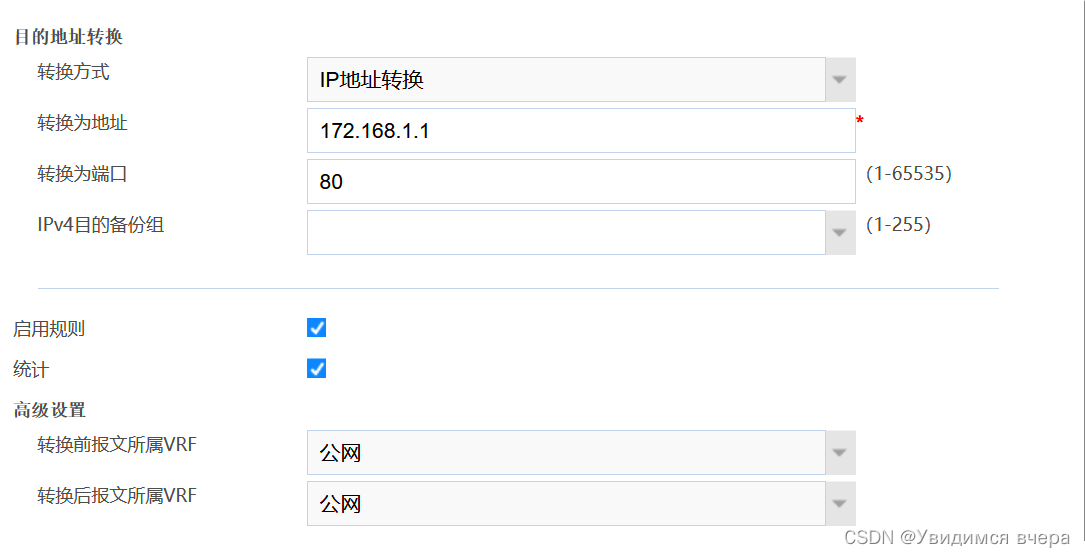

- 配置策略NAT,选择NAT44,转换模式选择目的地址转换,配置目的地址时填写外网地址,端口填写需要映射到的端口上,目的地址转换填写服务器的真实IP地址具体配置见下图

- 配置安全策略为全通

验证测试

通过宿主机在浏览器上访问防火墙的外网接口8080端口能正常访问到服务器的内容,验证成功

本文详细描述了实验一(目的NAT)中的服务器地址转换,实验二(源NAT)中源地址的动态转换,以及实验三(双向NAT)中双向地址转换的过程,包括防火墙配置、验证测试和抓包分析。

本文详细描述了实验一(目的NAT)中的服务器地址转换,实验二(源NAT)中源地址的动态转换,以及实验三(双向NAT)中双向地址转换的过程,包括防火墙配置、验证测试和抓包分析。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

728

728

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?