1、二维码

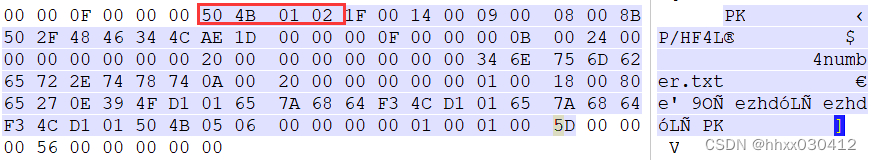

我们下载的附件中有一张二维码照片,我们首先使用二进制编辑器找一找信息在结尾中我们找到zip的头文件里面有一个txt文件

我们截取出来保存为zip文件,进行解压发现需要密码

我们可以查看这个zip文件是一个真加密还是一个假加密

zip:

压缩源文件数据区:50 4B 03 04:这是头文件标记

14 00

00 00

压缩源文件目录区:50 4B 01 02:目录中文件文件头标记

3F 00:压缩使用的 pkware 版本

14 00:解压文件所需 pkware 版本

00 00:全局方式位标记(有无加密,这个更改这里进行伪加密,改为09 00打开就会提示有密码了)压缩源文件目录结束标志 :50 4B 05 06:目录结束标记

无加密压缩源文件数据区的全局加密应当为00 00 (504B0304两个bytes之后)

且压缩源文件目录区的全局方式位标记应当为00 00(504B0304四个bytes之后)

假加密压缩源文件数据区的全局加密应当为00 00

且压缩源文件目录区的全局方式位标记应当为09 00

真加密压缩源文件数据区的全局加密应当为09 00

且压缩源文件目录区的全局方式位标记应当为09 00

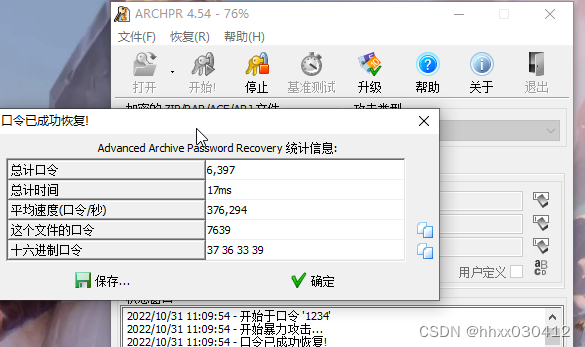

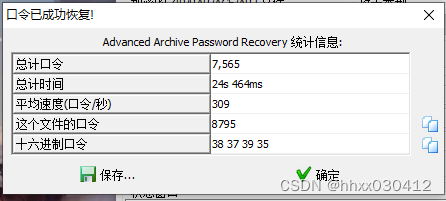

是一个真加密文件,我们使用破解压缩包的软件ARCHPR进行爆破

密码为7639

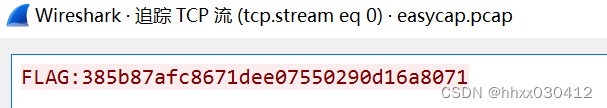

2、Easycap

我们下载附件后,直接打开数据包

使用追踪流-tcp可以直接发现flag

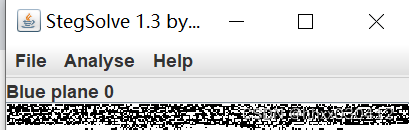

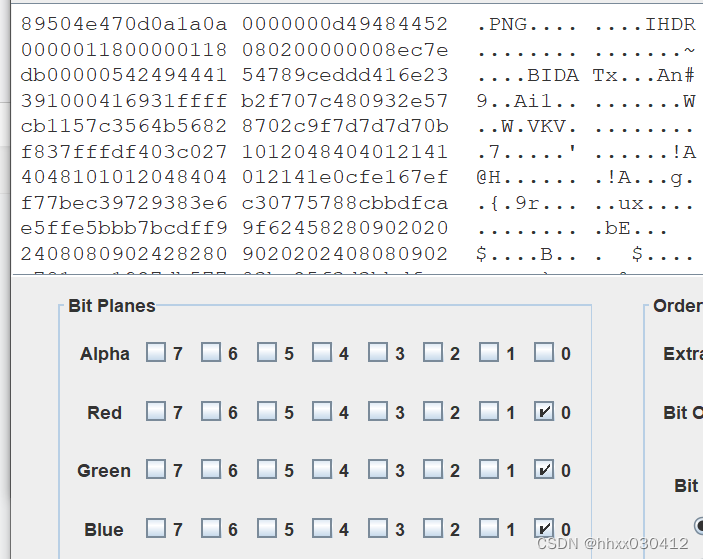

3、LSB

题目给的信息很清楚LSB,也就是Least Significant Bit(最低有效位)。在大多数PNG问图像中,没个像素都由R、G、B三原色组成,每种颜色一般用8位数据表示,如果修改其最低位,人眼是不能区分出这种微笑的变化的,因此可以利用没个像素的R、G、B颜色的分量的最低有效位来隐藏信息,这样每个像素可以携带3位的信息。(摘编自c0d1_CTFer)

既然题目给的信息这么明显,那我们直接就按LSB来处理信息。

处理LSB最常用的软件是Stegsolve,我们打开这个.png文件,我们先一个个查看图像

我们可以注意plane 0上方有一条变化

因此我们可以进行数据分析

是一个png图片,我们进行保存是一个二维码,扫描二维码

![]()

3、ningen

首先我们使用winhex进行查看图片看看有什么信息,然后我们发现有一个zip压缩包

并且我们发现是一个真加密的zip压缩包

因此我们需要对其进行爆破密码

最后密码为8368

4、N种解决方法

首先打开key.exe没用,然后我们使用winhex进行查找信息

我们可以发现是一个jpg图片,进行了base64加密

我们可以直接放在百度上,进行扫码就可以出现flag

5、QR

我们直接使用CQR进行扫码就可以发现flag

6、rar

我们直接使用archpr进行破解就行

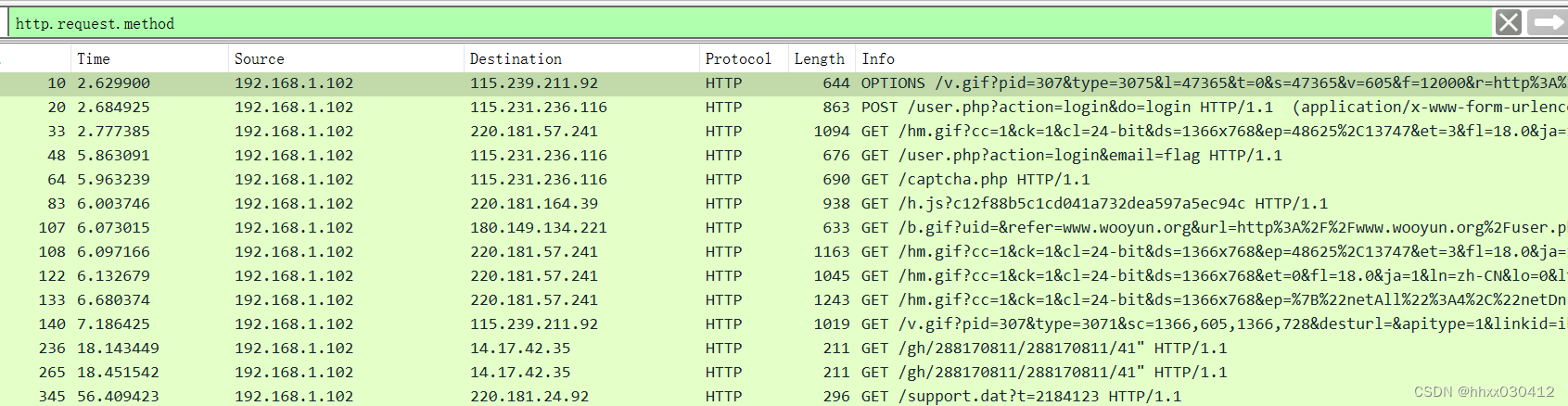

7、Wireshark

我们下载后打开数据包后搜索http协议

找到post传输的可以发现密码

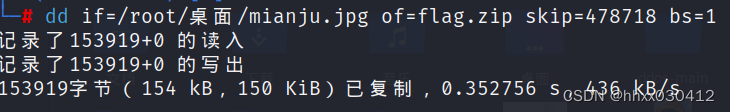

8、面具下的flag

首先我们直接使用kali中的binwalk查看图片有什么信息

我们可以知道里面有一个zip格式的压缩包

接下来我们使用dd命令进行分离图片中的信息

dd if=/root/桌面/mianju.jpg of=flag.zip skip=478718 bs=1

if是指我们的图片位置

of指的是我们压缩包命名

skip偏移量是zip上一次的偏移量

提取出来我们进行解压里面是一个flag.vmdx

我们不能直接使用虚拟机打开这个文件

我们需要使用kali中7z进行解压这个文件,不要在windows下解压,因为有一个文件存在:无法显示出来

第一个密码文件是brainfuck 网站:(Brainfuck - interpreter online)

第二个密码文件是Ook 网站:Brainfuck/Ook! Obfuscation/Encoding [splitbrain.org]

进行合并就是flag{N7F5_AD5_i5_funny!}

9、FLag

我们使用winhex查找这个照片是否有特殊的信息

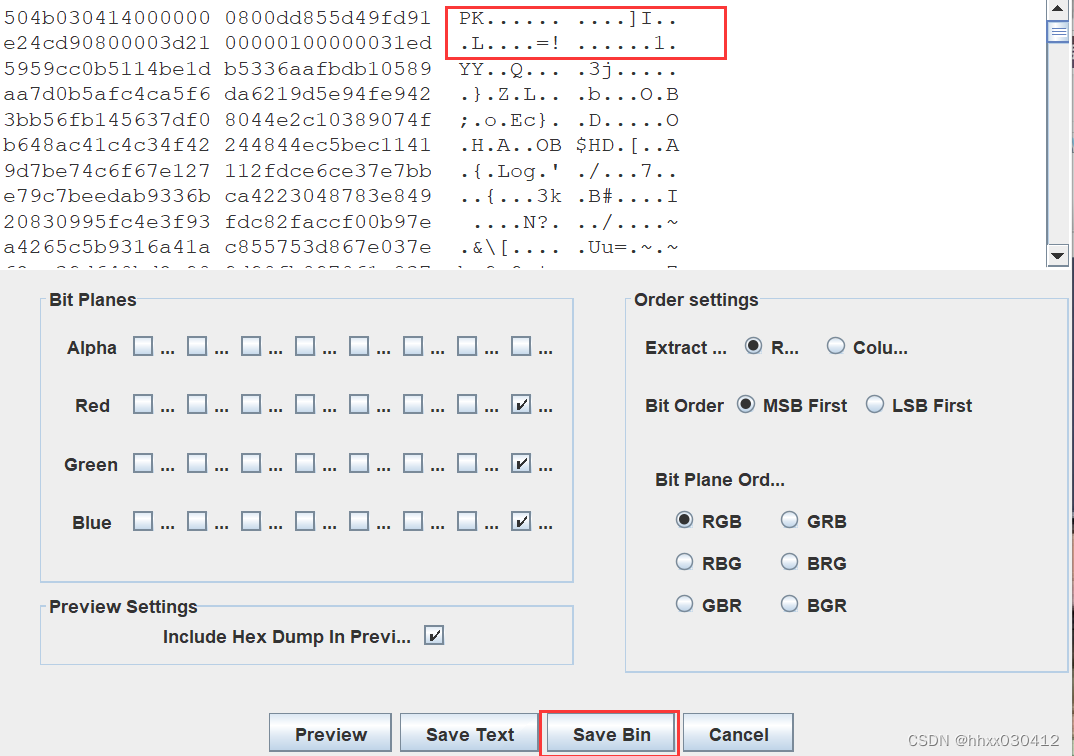

发现没有一点可用的信息,所以我们可以使用steglove进行分析

可以发现在最低位0进行data extract,可以发现有一个zip格式的压缩包

我们保存为1.zip,然后使用7z进行解压有一个elf文件,在windows下改后缀名为txt

就可以查看flag

5597

5597

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?