Admix: Enhancing the Transferability of Adversarial Attacks(ICRL2021)

1、摘要

人们提出了各种方法来提高对抗样本的迁移性,其中输入多样性是最有效的方法之一。我们朝着这个方向进行研究,发现现有的转换都应用于单个图像,这可能会限制对抗性的迁移性。为此,我们提出了一种新的基于输入变换的攻击方法,称为混合攻击(Admix),该方法考虑了输入图像和从其他类别随机采样的一组图像。与直接计算原始输入上的梯度不同,“混合”计算的梯度与每个附加模块图像的一小部分混合,同时使用输入的原始标签来制造更多可转移的对手。本文为进一步提高迁移性,可以与现有的输入转换相结合。

这篇论文有一点mixup的味道,CVPR2018年提出的一种数据增强方法,一种简单且数据无关的数据增强方式。

现有的输入转换方法:

- DIM:在每次迭代计算梯度之前,都进行一次概率为P的图像变换。(包括图像缩放和图像填充)

- TIM:通过将未翻译图像的梯度与预定义的核矩阵卷积来近似计算梯度,而不是在一组图像上计算梯度。

- SIM:发现dnn的尺度不变性,并计算更新的输入的缩放图像的平均梯度。

2、Admix原理

2.1 混合样本

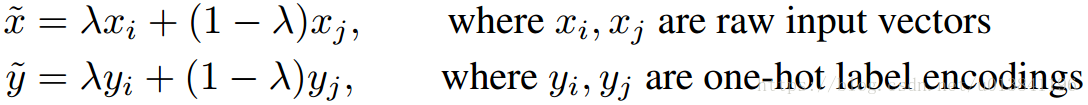

为了在不影响白盒攻击性能的前提下利用其他类别图像的信息,提出了将两种图像以主从方式混合的混合操作方法。具体来说,我们将原始图像 x 作为主图像,并将其与从其他类别中随机选取的副图像 混合:

其中 属于[0,1]区间,

属于[0,

),从而限定住了主从关系。

2.2计算混合图像的平均梯度

m1表示混合图像的数量,m2表示采样图像(这里m1和m2我确实没理清楚到底表示什么,按原文翻译的)

3.3The Admix Attack Algorithm

除了以上两步,其他和MI-FGSM没区别了,动量是论文必备。

3、实验结果

Admix攻击实验,其中 * 表示白盒攻击:

Admix与输入变换相结合:

在集成模型设置下,使用不同的输入转换对7个模型的攻击成功率:

Admix对经典防御模型的攻击:

4、总结

文章比较简单,我个人认为可以归于mixup的变种形式,只是目标不同,但实验效果是真的好。

937

937

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?