关于ARP欺骗的介绍以及原理等在网上有很多资料在这就不多说了,下面就直接上示例。

先进行上次对局域网内的Ubuntu的ARP攻击:

arpspoof -i eth0 -t 10.10.10.134 10.10.10.2在这次实施的ARP攻击中,因为在Linux系统中是默认禁止数据包的转发的,即没有将之前接受到的目标主机的流量给转发出去,所以对目标进行的是ARP攻击导致断网而不是ARP欺骗。

下面就将接收到的数据进行流量转发:

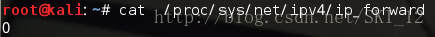

可以到Kali中查看/proc/sys/net/ipv4/ip_forward,该文件内容默认为0,即禁止数据包转发,可以通过cat命令来查看:

将其修改为1即可进行数据包的转发,可以通过以

本文介绍了如何在Kali Linux上进行ARP欺骗。首先讲述了ARP攻击导致局域网内Ubuntu断网的情况,然后详细说明了如何开启数据包转发以实现ARP欺骗。通过修改/proc/sys/net/ipv4/ip_forward文件的值,使得Kali能够转发数据包。成功执行ARP欺骗后,使用driftnet命令捕获了内网主机的网页浏览图片信息。

本文介绍了如何在Kali Linux上进行ARP欺骗。首先讲述了ARP攻击导致局域网内Ubuntu断网的情况,然后详细说明了如何开启数据包转发以实现ARP欺骗。通过修改/proc/sys/net/ipv4/ip_forward文件的值,使得Kali能够转发数据包。成功执行ARP欺骗后,使用driftnet命令捕获了内网主机的网页浏览图片信息。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3986

3986

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?