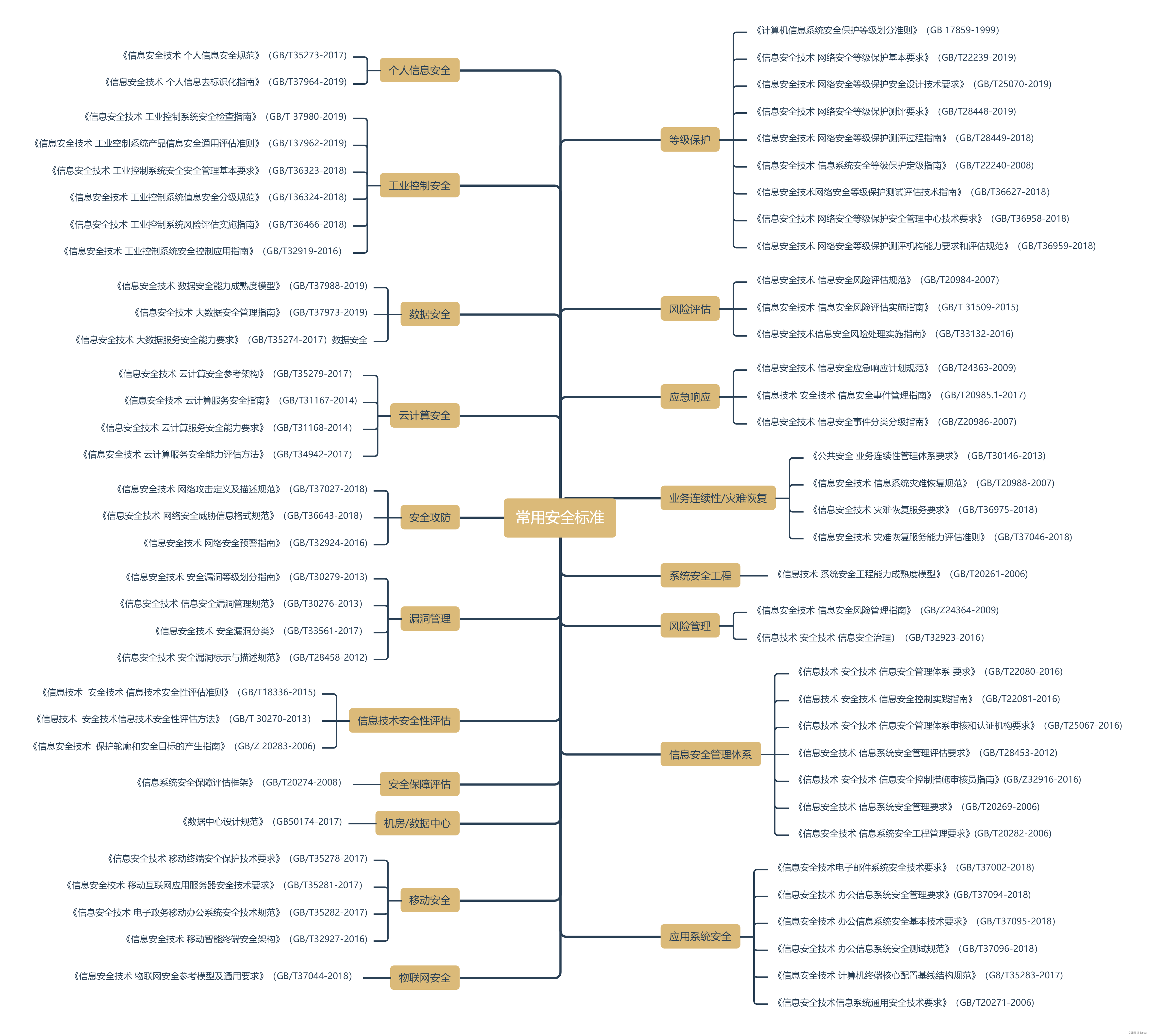

《常用安全标准》

1 个人信息安全

o《信息安全技术 个人信息安全规范》(GB/T35273-2017)

o《信息安全技术 个人信息去标识化指南》(GB/T37964-2019)

2 工业控制安全

o《信息安全技术 工业控制系统安全检查指南》(GB/T 37980-2019)

o《信息安全技术 工业空制系统产品信息安全通用评估准则》(GB/T37962-2019)

o《信息安全技术 工业控制系统安全安全管理基本要求》(GB/T36323-2018)

o《信息安全技术 工业控制系统值息安全分级规范》(GB/T36324-2018)

o《信息安全技术 工业控制系统风险评估实施指南》(GB/T36466-2018)

o《信息安全技术 工业控制系统安全控制应用指南》(GB/T32919-2016)

3 数据安全

o《信息安全技术 数据安全能力成熟度模型》(GB/T37988-2019)

o《信息安全技术 大数据安全管理指南》(GB/T37973-2019)

o《信息安全技术 大数据服务安全能力要求》(GB/T35274-2017)数据安全

云计算安全

o《信息安全技术 云计算安全参考架构》(GB/T35279-2017)

o《信息安全技术 云计算服务安全指南》(GB/T31167-2014)

o《信息安全技术 云计算服务安全能力要求》(GB/T31168-2014)

o《信息安全技术 云计算服务安全能力评估方法》(GB/T34942-2017)

4 安全攻防

o《信息安全技术 网络攻击定义及描述规范》(GB/T37027-2018)

o《信息安全技术 网络安全威胁信息格式规范》(GB/T36643-2018)

o《信息安全技术 网络安全预警指南》(GB/T32924-2016)

5 漏洞管理

o《信息安全技术 安全漏洞等级划分指南》(GB/T30279-2013)

o《信息安全技术 信息安全漏洞管理规范》(GB/T30276-2013)

o《信息安全技术 安全漏洞分类》(GB/T33561-2017)

o《信息安全技术 安全漏洞标示与描述规范》(GB/T28458-2012)

6 信息技术安全性评估

o《信息技术 安全技术 信息技术安全性评估准则》(GB/T18336-2015)

o《信息技术 安全技术信息技术安全性评估方法》(GB/T 30270-2013)

o《信息安全技术 保护轮廓和安全目标的产生指南》(GB/Z 20283-2006)

7 安全保障评估

o《信息系统安全保障评估框架》(GB/T20274-2008)

8 机房/数据中心

o《数据中心设计规范》(GB50174-2017)

9 移动安全

o《信息安全技术 移动终端安全保护技术要求》(GB/T35278-2017)

o《信息安全校术 移动互联网应用服务器安全技术要求》(GB/T35281-2017)

o《信息安全技术 电子政务移动办公系统安全技术规范》(GB/T35282-2017)

o《信息安全技术 移动智能终端安全架构》(GB/T32927-2016)

10物联网安全

o《信息安全技术 物联网安全参考模型及通用要求》(GB/T37044-2018)

11 等级保护

o《计算机信息系统安全保护等级划分准则》(GB 17859-1999)

o《信息安全技术 网络安全等级保护基本要求》(GB/T22239-2019)

o《信息安全技术 网络安全等级保护安全设计技术要求》(GB/T25070-2019)

o《信息安全技术 网络安全等级保护测评要求》(GB/T28448-2019)

o《信息安全技术 网络安全等级保护测评过程指南》(GB/T28449-2018)

o《信息安全技术 信息系统安全等级保护定级指南》(GB/T22240-2008)

o《信息安全技术网络安全等级保护测试评估技术指南》(GB/T36627-2018)

o《信息安全技术 网络安全等级保护安全管理中心技术要求》(GB/T36958-2018)

o《信息安全技术 网络安全等级保护测评机构能力要求和评估规范》(GB/T36959-2018)

12 风险评估

o《信息安全技术 信息安全风险评估规范》(GB/T20984-2007)

o《信息安全技术 信息安全风险评估实施指南》(GB/T 31509-2015)

o《信息安全技术信息安全风险处理实施指南》(GB/T33132-2016)

13 应急响应

o《信息安全技术 信息安全应急响应计划规范》(GB/T24363-2009)

o《信息技术 安全技术 信息安全事件管理指南》(GB/T20985.1-2017)

o《信息安全技术 信息安全事件分类分级指南》(GB/Z20986-2007)

14 业务连续性/灾难恢复

o《公共安全 业务连续性管理体系要求》(GB/T30146-2013)

o《信息安全技术 信息系统灾难恢复规范》(GB/T20988-2007)

o《信息安全技术 灾难恢复服务要求》(GB/T36975-2018)

o《信息安全技术 灾难恢复服务能力评估准则》(GB/T37046-2018)

15 系统安全工程

o《信息技术 系统安全工程能力成熟度模型》(GB/T20261-2006)

16 风险管理

o《信息安全技术 信息安全风险管理指南》(GB/Z24364-2009)

o《信息技术 安全技术 信息安全治理)(GB/T32923-2016)

17 信息安全管理体系

o《信息技术 安全技术 信息安全管理体系 要求》(GB/T22080-2016)

o《信息技术 安全技术 信息安全控制实践指南》(GB/T22081-2016)

o《信息技术 安全技术 信息安全管理体系审核和认证机构要求》(GB/T25067-2016)

o《信息安全技术 信息系统安全管理评估要求》(GB/T28453-2012)

o《信息技术 安全技术 信息安全控制措施审核员指南》(GB/Z32916-2016)

o《信息安全技术 信息系统安全管理要求》(GB/T20269-2006)

o《信息安全技术 信息系统安全工程管理要求》(GB/T20282-2006)

18 应用系统安全

o《信息安全技术电子邮件系统安全技术要求》(GB/T37002-2018)

o《信息安全技术 办公信息系统安全管理要求》(GB/T37094-2018)

o《信息安全技术 办公信息系统安全基本技术要求》(GB/T37095-2018)

o《信息安全技术 办公信息系统安全测试规范》(GB/T37096-2018)

o《信息安全技术 计算机终端核心配置基线结构规范》(G8/T35283-2017)

o《信息安全技术信息系统通用安全技术要求》(GB/T20271-2006)

本文详细概述了中国在信息技术安全领域的关键标准,涵盖了个人信息安全、工业控制安全、数据安全、网络安全、漏洞管理、评估与审计等多个方面,旨在提供全面的安全保障指导。

本文详细概述了中国在信息技术安全领域的关键标准,涵盖了个人信息安全、工业控制安全、数据安全、网络安全、漏洞管理、评估与审计等多个方面,旨在提供全面的安全保障指导。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?