以下关于RISC(精简指令集计算机)特点的叙述中,错误的是 (1) 。

(1) A. 对存储器操作进行限制,使控制简单化

B. 指令种类多,指令功能强

C. 设置大量通用寄存器

D. 选取使用频率较高的一些指令,提高执行速度

CISC和RISC

直接看下方表格知识点就好了,是按照题目内容编辑的表格,就是纯记概念就好。

| RISC 精简指令集计算机 | CISC 复杂指令集计算机 | |

| 指令种类 | 少、精简 | 多、丰富 |

| 指令复杂度 | 低(简单) | 高(复杂) |

| 指令长度 | 固定 | 变化 |

| 寻址方式 | 少 | 复杂多样 |

| 实现(译码)方式 | 硬布线控制逻辑 (组合逻辑控制器) | 微程序控制技术 |

| 通用寄存器数量 | 多、大量 | 一般 |

| 流水线技术 | 支持 | 不支持 |

CPU(中央处理单元)的基本组成部件不包括 (2) 。

(2) A. 算逻运算单元 B. 系统总线 C. 控制单元 D. 寄存器组

CPU(中央处理单元)的基本组成部件

CPU 主要由运算器、控制器、寄存器组和内部总线等部件组成

某种部件用在2000台计算机系统中,运行工作1000小时后,其中有4台计算机的这种部件失效,则该部件的千小时可靠度R为 (3) 。

(3) A. 0.990 B. 0.992 C. 0.996 D. 0.998

千小时可靠度R

计算公式:(2000-4)➗2000=0.998

千小时可靠度=部件正常运行的数量 除以 总的机器数量。

以下存储器中, (4) 使用电容存储信息且需要周期性地进行刷新。

(4) A. DRAM B. EPROM C. SRAM D. EEPROM

DRAM

DRAM(动态随机存储器)构成主存 DRAM需要周期性地刷新保持信息

SRAM(静态随机存储器)构成Cache

EPROM指的是"可擦写可编程只读存储器"

EEPROM指的是"电可擦除可编程只读存储器"

对于长度相同但格式不同的两种浮点数,假设前者阶码长、尾数短,后者阶码短、尾数长,其它规定都相同,则二者可以表示数值的范围和精度情况为 (5) 。

(5) A. 二者可表示的数的范围和精度相同

B. 前者所表示的数的范围更大且精度更高

C. 前者所表示的数的范围更大但精度更低

D. 前者所表示的数的范围更小但精度更高

浮点数

浮点数所能表示的数值范围由阶码决定,所表示数值的精度由尾数决定。

计算机系统中采用补码表示有符号的数值, (6) 。

(6) A. 可以保持加法和减法运算过程与手工运算方式一致

B. 可以提高运算过程和结果的精准程度

C. 可以提高加法和减法运算的速度

D. 可以将减法运算转换为加法运算从而简化运算器的设计

补码

解析:负数的补码最终会在符号位取反,可以把减法转化成加法简化运算,进而简化运算器的设计。

下列认证方式安全性较低的是 (7) 。

(7) A. 生物认证 B. 多因子认证 C. 口令认证 D. U盾认证

认证方式

解析:除了C,其他都是唯一的,无法复制,安全性更大。

X.509数字证书标准推荐使用的密码算法是 (8) ,而国密SM2数字证书采用的公钥密码算法是 (9) 。

(8) A. RSA B. DES C. AES D. ECC

(9) A. RSA B. DES C. AES D. ECC

密码算法

解析: X.509数字证书标准推荐使用的密码算法是RSA,而国密SM2数字证书采用的公钥密码算法是ECC。该题是常识题,建议使用技巧记忆。

某单位网站首页被恶意篡改,应部署 (10) 设备阻止恶意攻击。

(10) A. 数据库审计 B. 包过滤防火墙 C. Web应用防火墙 D. 入侵检测

攻击

解析:网站属于web应用,可以使用web应用防火墙阻止外部的攻击。

使用漏洞扫描系统对信息系统和服务器进行定期扫描可以 (11) 。

(11) A. 发现高危风险和安全漏洞 B. 修复高危风险和安全漏洞

C. 获取系统受攻击的日志信息 D. 关闭非必要的网络端口和服务

漏洞扫描

解析:漏洞扫描的主要功能是发现并报告漏洞。修复漏洞还需要下载对应的补丁。

以下关于某委托开发软件的著作权归属的叙述中,正确的是 (12) 。

(12) A. 该软件的著作权归属仅依据委托人与受托人在书面合同中的约定来确定

B. 无论是否有合同约定,该软件的著作权都由委托人和受托人共同享有

C. 若无书面合同或合同中未明确约定,则该软件的著作权由受托人享有

D. 若无书面合同或合同中未明确约定,则该软件的著作权由委托人享有

委托开发

委托开发著作权归属:有合同约定遵守合同约定,没有合同约定著作权属于受委托方。

《计算机软件保护条例》第八条第一款第八项规定的软件著作权中的翻译权是将原软件由 (13) 的权利。

(13) A. 源程序语言转换成目标程序语言

B. 一种程序设计语言转换成另一种程序设计语言

C. 一种汇编语言转换成一种自然语言

D. 一种自然语言文字转换成另一种自然语言文字

软件著作权翻译权

软件著作权翻译权是将原软件由一种程序设计语言转换成另一种程序设计语言。

M公司将其开发的某软件产品注册商标为S,为确保公司在市场竞争中占据优势地位,M公司对员工进行了保密约束,此情形下,该公司不享有 (14) 。

(14) A. 软件著作权 B. 专利权 C. 商业秘密权 D.商标权

知识产权

解析:软件产品只有软件著作权,没有专利权。

某零件厂商的信息系统中,一个基本加工根据客户类型、订单金额、客户信用等信息的不同采取不同的行为,此时最适宜采用 (15) 来描述该加工规格说明。

(15) A. 自然语言 B. 流程图

C. 判定表 D. 某程序设计语言

加工规格说明

加工逻辑也称为“小说明”。常用的加工逻辑描述方法有结构化语言、判定表和判定树3 种。

解析:判定表对于有大量判断的加工能很清楚地进行分解。根据题目意思,此时选择判定表。自然语言和其他程序设计语言是在实现过程中应用。流程图是在描述流程时使用 ,在描述加工时不适用。

优化模块结构时, (16) 不是适当的处理方法。

(16) A. 使模块功能完整

B. 消除重复功能,改善软件结构

C. 只根据模块功能确定规模大小

D. 避免或减少模块之间的病态连接

优化模块结构

解析:不能只看模块本身功能,还要看模块之间的关系确定规模大小。

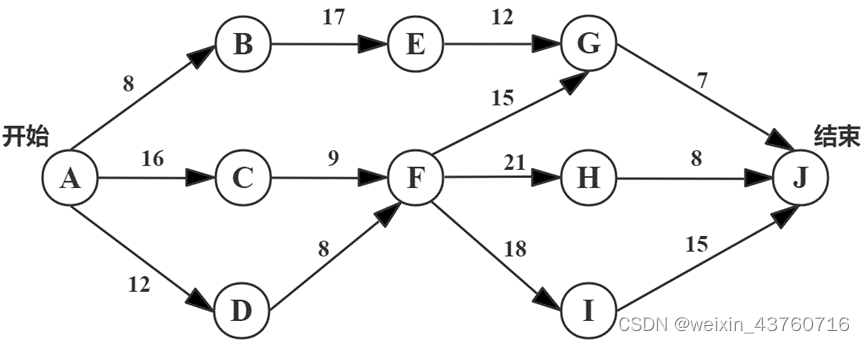

下图是一个软件项目的活动图,其中顶点表示项目里程碑,连接顶点的边表示包含的活动,边上的数字表示完成该活动所需要的天数。则关键路径长度为 (17) 。若在实际项目进展中,在其他活动都能正常进行的前提下,活动 (18) 一旦延期就会影响项目的进度。

(17) A. 34 B. 47 C. 54 D. 58

(18) A. A→B B. C→F C. D→F D. F→H

关键路径

解析:第1题:找到4个选项中最大值58,发现路径ACFIJ符合该值。所以58就是关键路径长度。CF处于关键路径,一旦延期,整个进度就会延期。

以下关于风险管理的叙述中,不正确的是 (19) 。

(19) A. 承认风险是客观存在的,不可能完全避免

B. 同时管理所有的风险

C. 风险管理应该贯穿整个项目管理过程

D. 风险计划本身可能会带来新的风险

风险管理

解析:根据风险曝光度优先处理损失大的风险。

当函数调用执行时,在栈顶创建且用来支持被调用函数执行的一段存储空间称为活动记录或者栈帧,栈帧中不包括 (20) 。

(20) A. 形参变量 B. 全局变量 C. 返回地址 D. 局部变量

栈帧

解析:栈帧是虚拟机栈的一个单位,是运行时数据区。包含局部变量、返回地址、形参变量、动态数据等。

编译器与解释器是程序语言翻译的两种基本形态,以下关于编译器工作方式及特点的叙述中,正确的是 (21) 。

(21) A. 边翻译边执行,用户程序运行效率低且可移植性差

B. 先翻译后执行,用户程序运行效率高且可移植性好

C. 边翻译边执行,用户程序运行效率低且可移植性好

D. 先翻译后执行,用户程序运行效率高且可移植性差

编译器

解析:编译器把源程序先翻译,得到目标代码。最后由机器直接执行。整个过程运行效率高,但是只适合特定的机器,所以可移植性差。

对高级语言源程序进行编译或解释的过程中需要进行语法分析,递归子程序分析属于 (22) 的分析法。

(22) A. 自上而下 B. 自下而上 C. 从左至右 D. 从右至左

递归子程序分析

解析:从递归两字可以知道,是 从上到下的分析方式。

在计算机系统中,若P1进程正在运行,操作系统强行撤下P1进程所占用的CPU,让具有更高优先级的进程P2运行,这种调度方式称为 (23) 。

(23) A. 中断方式 B. 先进先出方式

C. 可剥夺方式 D. 不可剥夺方式

调度方式

解析:撤下当前进程,让优先级更高的进程运行。这种调度方式称为可剥夺方式。反之,就是不可剥夺方式。中断方式是程序因为IO造成阻塞的处理方式。先进先出是栈存储数据的顺序。

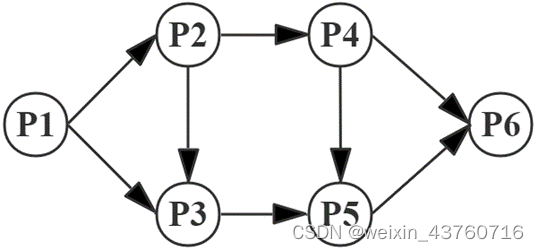

进程P1、P2、P3、P4、P5和P6的前趋图如下所示。

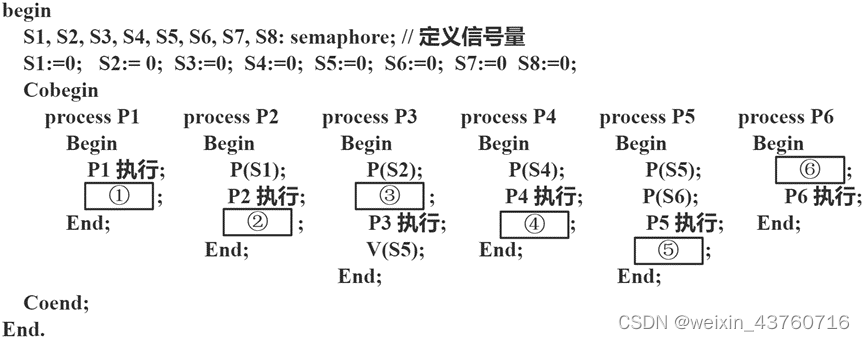

假设用PV操作控制这6个进程的同步与互斥的程序如下,程序中的空①和空②处应分别为 (24) ,空③和空④应分别为 (25) ,空⑤和空⑥应分别为 (26) 。

(24) A. V(S1)V(S2)和P(S2)P(S3) B. V(S1)P(S2)和V(S3)P(S4)

C. V(S1)V(S2)和V(S3)V(S4) D. P(S1)P(S2)和V(S2)V(S3)

(25) A. V(S3)和V(S6)V(S7) B. V(S3)和V(S6)P(S7)

C. P(S3)和V(S6)V(S7) D. P(S3)和P(S6)V(S7)

(26) A. V(S6)和P(S7)P(S8) B. P(S8)和P(S7)P(S8)

C. P(S8)和P(S7)V(S8) D. V(S8)和P(S7)P(S8)

进程的同步与互斥

解析:第1题:P1的后继是P2和P3,P2锁定S1,P3锁定S2,所以P1要释放S1,S2,第一空就是 V(S1) V(S2)。P2的后继是P3、P4,所以第二空是 V(S3),V(S4)。P3的前驱是P2和P1,所以第三空是 P(S3)。P4的后继是P5和P6,所以第四空是 V(S6) V(S7)。P5的后继是P6,所以第五空是V(S8)。P6的前驱是P5和P4,所以第六空是P(S7)P(S8)。第2题:P1的后继是P2和P3,P2锁定S1,P3锁定S2,所以P1要释放S1,S2,第一空就是 V(S1) V(S2)。P2的后继是P3、P4,所以第二空是 V(S3),V(S4)。P3的前驱是P2和P1,所以第三空是 P(S3)。P4的后继是P5和P6,所以第四空是 V(S6) V(S7)。P5的后继是P6,所以第五空是V(S8)。P6的前驱是P5和P4,所以第六空是P(S7)P(S8)。第3题:P1的后继是P2和P3,P2锁定S1,P3锁定S2,所以P1要释放S1,S2,第一空就是 V(S1) V(S2)。P2的后继是P3、P4,所以第二空是 V(S3),V(S4)。P3的前驱是P2和P1,所以第三空是 P(S3)。P4的后继是P5和P6,所以第四空是 V(S6) V(S7)。P5的后继是P6,所以第五空是V(S8)。P6的前驱是P5和P4,所以第六空是P(S7)P(S8)。

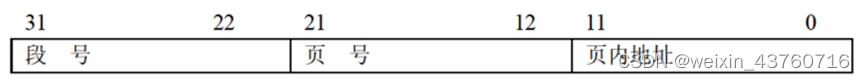

假设段页式存储管理系统中的地址结构如下图所示,则系统 (27) 。

(27) A. 最多可有512个段,每个段的大小均为2048个页,页的大小为8K

B. 最多可有512个段,每个段最大允许有2048个页,页的大小为8K

C. 最多可有1024个段,每个段的大小均为1024个页,页的大小为4K

D. 最多可有1024个段,每个段最大允许有1024个页,页的大小为4K

段页式存储

解析:页内地址有12个位,能表示的大小是 2的12次方,也就是4k。页号地址有10位,最多能表示1024个页。段号地址有10位,最多能表示1024个段。

假设磁盘磁头从一个磁道移至相邻磁道需要2ms。文件在磁盘上非连续存放,逻辑上相邻数据块的平均移动距离为5个磁道,每块的旋转延迟时间及传输时间分别为10ms和1ms,则读取一个100块的文件需要 (28) ms。

(28) A. 1100 B. 1200 C. 2100 D. 2200

磁盘磁头

解析:读取一块数据的时间=移动时间+旋转延迟时间+传输时间。根据题目意思,此时读取一块数据的时间是 2*5+10+1=21ms。现在要读100个文件块,那么时间是2100ms。

以下关于快速原型模型优点的叙述中,不正确的是 (29) 。

(29) A. 有助于满足用户的真实需求

B. 适用于大型软件系统的开发

C. 开发人员快速开发出原型系统,因此可以加速软件开发过程,节约开发成

本

D. 原型系统已经通过与用户的交互得到验证,因此对应的规格说明文档能正

确描述用户需求

快速原型模型

解析:原型开发适用于需求不明确的系统,整个过程在不断的探索需求。所以开发成本不会低。

原型方法比较适合于用户需求不清、需求经常变化的情况。当系统规模不是很大也不太复杂时,采用该方法比较好。

以下关于三层C/S结构的叙述中,不正确的是 (30) 。

(30) A. 允许合理划分三层结构的功能,使之在逻辑上保持相对独立性,提高系

统的可维护性和可扩展性

B. 允许更灵活有效地选用相应的软硬件平台和系统

C. 应用的各层可以并发开发,但需要相同的开发语言

D. 利用功能层有效地隔离表示层和数据层,便于严格的安全管理

三层C/S结构

解析:拿典型的MVC结构来说。前端用HTML语言,控制层和模型层用Java语言。所以不一定需要相同的开发语言。

若模块A和模块B通过外部变量来交换输入、输出信息,则这两个模块的耦合类型是 (31) 耦合。

(31) A. 数据 B. 标记 C. 控制 D. 公共

耦合类型

无直接耦合。指两个模块之间没有直接的关系,它们分别从属于不同模块的控制与调用,它们之间不传递任何信息。因此,模块间耦合性最弱,模块独立性最高。

数据耦合。指两个模块之间有调用关系,传递的是简单的数据值,相当于高级语言中的值传递。

标记耦合。指两个模块之间传递的是数据结构。

控制耦合。指一个模块调用另一个模块时,传递的是控制变量,被调用模块通过该控制变量的值有选择地执行模块内的某一功能。因此,被调用模块应具有多个功能,哪个功能起作用受调用模块控制。

外部耦合。模块间通过软件之外的环境联结(如 I/O 将模块合到特定的设备、格式通信协议上) 时称为外部耦合。

公共耦合。指通过一个公共数据环境相互作用的那些模块间的耦合。

内容耦合。当一个模块直接使用另一个模块的内部数据,或通过非正常入口转入另一个模块内部时,这种模块之间的耦合称为内容耦合。

解析:多个模块共享同一个公共的数据环境,同享多个变量,则是公共耦合。

软件开发的目标是开发出高质量的软件系统,这里的高质量不包括 (32) 。

(32) A. 软件必须满足用户规定的需求

B. 软件应遵循规定标准所定义的一系列开发准则

C. 软件开发应采用最新的开发技术

D. 软件应满足某些隐含的需求,如可理解性、可维护性等

软件开发 高质量

解析:高质量不包括用最新的技术。最新技术往往不稳定,容易造成软件系统也不稳定。

白盒测试技术的各种覆盖方法中, (33) 具有最弱的错误发现能力。

(33) A. 判定覆盖 B. 语句覆盖 C. 条件覆盖 D. 路径覆盖

白盒测试

解析:语句覆盖是最弱的路径覆盖,包含的情况少,发现错误能力弱。

文档是软件的重要因素,关于高质量文档,以下说法不正确的是 (34) 。

(34) A. 不论项目规模和复杂程度如何,都要用统一的标准指定相同类型和相同要

素的文档

B. 应该分清读者对象

C. 应当是完整的、独立的、自成体系的

D. 行文应十分确切,不出现多义性描述

文档

解析:软件文档根据使用者不同分成不同类型。所以有不同标准和不同要素。

某财务系统的一个组件中,某个变量没有正确初始化, (35) 最可能发现该错误。

(35) A. 单元测试 B. 集成测试 C. 接受测试 D. 安装测试

单元测试

解析:组件就是模块,单个模块的测试我们用单元测试。

软件交付给用户之后进入维护阶段,根据维护具体内容的不同将维护分为不同的类型,其中“采用专用的程序模块对文件或数据中的记录进行增加、修改和删除等操作”的维护属于 (36) 。

(36) A. 程序维护 B. 数据维护 C. 代码维护 D. 设备维护

维护

解析:题目明确说明对于数据进行增删查改,所以是数据维护。

采用面向对象方法进行某游戏设计,游戏中有野鸭、红头鸭等各种鸭子边游泳戏水边呱呱叫,不同种类的鸭子具有不同颜色,设计鸭子类负责呱呱叫和游泳方法的实现,显示颜色设计为抽象方法,由野鸭和红头鸭各自具体实现,这一机制称为 (37) 。当给这些类型的一组不同对象发送同一显示颜色消息时,能实现各自显示自己不同颜色的结果,这种现象称为 (38) 。

(37) A. 继承 B. 聚合 C. 组合 D. 多态

(38) A. 覆盖 B. 重载 C. 动态绑定 D. 多态

继承 多态

父类定义抽象,子类实现具体,这一机制叫做继承。

聚合是一个类由多个子类对象组成。

组合是一个类包含多个子类对象.

同一消息传递,得到不同结果,这种现象叫做多态。

采用面向对象方法分析时,首先要在应用领域中按自然存在的实体认定对象,即将自然存在的 (39) 作为一个对象。

(39) A. 问题 B. 关系 C. 名词 D. 动词

面向对象方法分析

解析:实体或者对象一般都是名词。

进行面向对象系统设计时,修改某个类的原因有且只有一个,即一个类只做一种类型的功能,这属于 (40) 原则

(40) A. 单一责任 B. 开放-封闭 C. 接口分离 D. 依赖倒置

面向对象设计原则

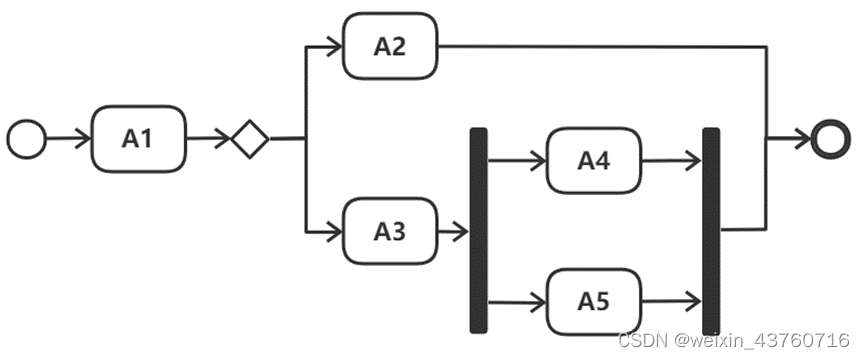

UML活动图用于建模 (41) 。以下活动图中,活动A1之后,可能的活动执行序列顺序是 (42) 。

(41) A. 系统在它的周边环境的语境中所提供的外部可见服务

B. 某一时刻一组对象以及它们之间的关系

C. 系统内从一个活动到另一个活动的流程

D. 对象的生命周期中某个条件或者状态

(42) A. A2、A3、A4和A5 B. A3、A4和A5,或A2、A4或A5

C. A2、A4和A5 D. A2或A3、A4和A5

UML活动图

解析:第1题:活动图用于表示系统内从一个活动到另一个活动的流程。第2题:根据分支可得,A2是一个分支,A3、A4、A5是一个分支,两者只能执行一个。只有D满足。

UML构件图(component diagram)展现了一组构件之间的组织和依赖,专注于系统的静态 (43) 图,图中通常包括构件、接口以及各种关系。

(43) A. 关联 B. 实现 C. 结构 D. 行为

UML构件图

解析:构件图用于表示系统部署、实现时,各个构建之间的关系。所以,是系统的静态实现图。选择B。

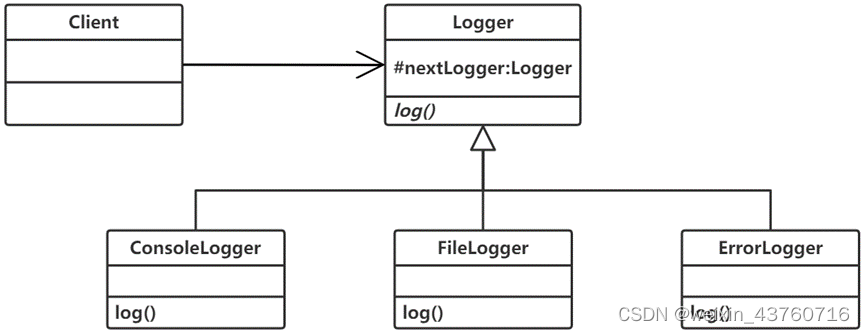

在某系统中,不同级别的日志信息记录方式不同,每个级别的日志处理对象根据信息级别高低,采用不同方式进行记录。每个日志处理对象检查消息的级别,如果达到它的级别则进行记录,否则不记录;然后将消息传递给它的下一个日志处理对象。针对此需求,设计如下所示类图。该设计模式采用 (44) 模式使多个前后连接的对象都有机会处理请求,从而避免请求的发送者和接收者之间的耦合关系。该模式属于 (45) 模式,该模式适用于 (46) 。

(44) A. 责任链(Chain of Responsibility) B. 策略(Strategy)

C. 过滤器(Filter) D. 备忘录(Memento)

(45) A. 行为型类 B. 行为型对象 C. 结构型类 D. 结构型对象

(46) A. 不同的标准过滤一组对象,并通过逻辑操作以解耦的方式将它们链接起来

B. 可处理一个请求的对象集合应被动态指定

C. 必须保存一个对象在某一个时刻的状态,需要时它才能恢复到先前的状态

D. 一个类定义了多种行为,并且以多个条件语句的形式出现

责任链

解析:第1题:根据题干“使多个前后连接的对象都有机会处理请求”可知,责任链模式适合实现该功能。第2题:责任链模式属于行为型对象模式。第3题:该模式适用于“可处理一个请求的对象集合应被动态指定”。

驱动新能源汽车的发动机时,电能和光能汽车分别采用不同驱动方法,而客户端希望使用统一的驱动方法,需定义一个统一的驱动接口屏蔽不同的驱动方法,该要求适合采用 (47) 模式。

(47) A. 中介者(Mediator) B. 访问者(Visitor)

C. 观察者(Observer) D. 适配器(Adapter)

适配器模式

解析:根据题干“客户端使用接口统一”,选择D适配器模式。

在Python3中, (48) 不是合法的异常处理结构。

(48) A. try...except... B. try...except...finally

C. try...catch... D. raise

Python

解析:Java中处理异常使用try-catch,Python使用try-except。

在Python3中,表达式list(range(11))[10:0:-2]的值为 (49) 。

(49) A. [10, 8, 6, 4, 2, 0] B. [10, 8, 6, 4, 2]

C. [0, 2, 4, 6, 8, 10] D. [0, 2, 4, 6, 8]

解析:range(11)产生0-10共11个数据。[10:0:-2]表示从下标为10遍历到下标为0,递减是2。但是不包含下标为0的数据,也就是 10 8 6 4 2。

在Python3中,执行语句x = input(),如果从键盘输入123并按回车键,则x的值为 (50) 。

(50) A. 123 B. 1,2,3 C. 1 2 3 D. '123'

解析:input()方法把输入内容都当成字符串返回。所以,x是字符串'123'。

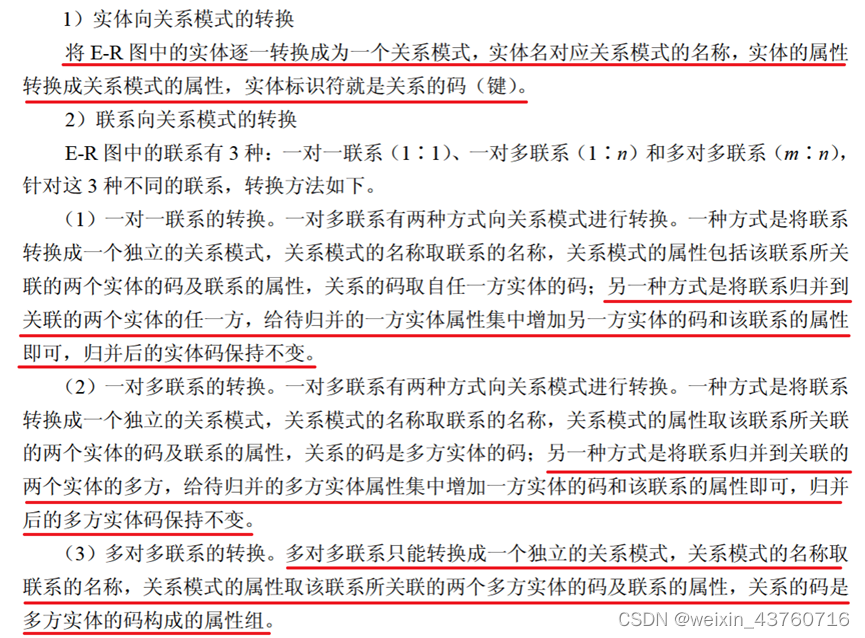

E-R模型向关系模型转换时,两个实体E1 和E2 之间的多对多联系R应该转换为一个独立的关系模式,且该关系模式的关键字由 (51) 组成。

(51) A. 联系R的属性 B. E1 或E2 的关键字

C. E1 和E2 的关键字 D. E1 和E2 的关键字加上R的属性

E-R模型向关系模型转换

解析:多对多关系的中间表关键字由两张表的关键字组合而成。

某高校人力资源管理系统的数据库中,

教师关系模式为T(教师号,姓名,部门号,岗位,联系地址,薪资),

函数依赖集F={教师号→(姓名,部门号,岗位,联系地址),岗位→薪资}。

关系模式T的主键为 (52) ,函数依赖集F (53) 。

(52) A. 教师号,T存在冗余以及插入异常和删除异常的问题

B. 教师号,T不存在冗余以及插入异常和删除异常的问题

C. (教师号,岗位),T存在冗余以及插入异常和删除异常的问题

D. (教师号,岗位),T不存在冗余以及插入异常和删除异常的问题

(53) A. 存在传递依赖,故关系模式T最高达到1NF

B. 存在传递依赖,故关系模式T最高达到2NF

C. 不存在传递依赖,故关系模式T最高达到3NF

D. 不存在传递依赖,故关系模式T最高达到4NF

范式

解析:根据题干可知,T关系的主键就是“教师号”。“教师号”可以决定其他所有字段。由于存在非主属性“岗位”可推导出其他属性“薪资”,所以该关系存在传递函数依赖,有数据操作异常问题。达不到第三范式,只达到第二范式。

给定员工关系E(员工号,员工名,部门名,电话,家庭住址)、工程关系P(工程号,工程名,前期工程号)、参与关系EP(员工号,工程号,工作量)。查询“005”员工参与了“虎头山隧道”工程的员工名、部门名、工程名、工作量的关系代数表达式如下:

π2, 3, 5, 6π1, 2, 3 54 ⋈ (55)

(54) A. σ2='005'(E) B. σ1='005'(E)

C. σ2='005'(P) D. σ1='005'(P)

(55) A. π2, 3σ2='虎头山隧道'(P)⋈EP

B. π2, 3σ2='虎头山隧道'(EP)⋈P

C. π1, 2σ2='虎头山隧道'(EP)⋈P

D. π1, 2σ2='虎头山隧道'(P)⋈EP

关系代数

解析:第1题:首先在员工关系表中,查询1号字段“员工号”为'005'的员工信息,第一空选B。然后把工程关系和参与关系进行连接查询,得到“虎头山隧道”的详细信息,第二空选D。

假设事务程序A中的表达式x/y,若y取值为0,则计算该表达式时,会产生故障。该故障属于 (56) 。

(56) A. 系统故障 B. 事务故障 C. 介质故障 D. 死机

事务故障

解析:y为0的时候,会发生被除数为0的错误。此时是在事务程序中发生的错误,叫做事务故障。

设栈初始时为空,对于入栈序列1, 2, 3, ... , n,这些元素经过栈之后得到出栈序列P1, P2, P3,…, Pn ,若P3=4 ,则P1, P2 不可能的取值为 (57) 。

(57) A. 6,5 B. 2,3 C. 3,1 D. 3,5

栈

解析:采用穷举法。C选项中,当p1是3的时候,栈中从上到下是2,1。要想1出来,必须2先出来,所以p2不可能是1,所以C错。

设m和n是某二叉树上的两个结点,中序遍历时,n排在m之前的条件是 (58) 。

(58) A. m是n的祖先结点 B. m是n的子孙结点

C. m在n的左边 D. m在n的右边

二叉树

解析:中序的标准就是左根右。只要n在m的左边,那么遍历出来的结果中n就在m的前面。

若无向图G有n个顶点e条边,则G采用邻接矩阵存储时,矩阵的大小为 (59) 。

(59) A. n*e B. n2 C. n2+e2 D. (n+e)2

邻接矩阵存储

解析:采用邻接矩阵存储图中点与点的关系,有N个点,就有N*N个元素。有e条边,所有有e个元素为1。

以下关于m阶B-树的说法中,错误的是 (60) 。

(60) A. 根结点最多有m棵子树 B. 所有叶子结点都在同一层次上

C. 结点中的关键字有序排列 D. 叶子结点通过指针链接为有序表

m阶B-树

解析:叶子结点本身依关键字的大小自小而大顺序链接,所以D是错误的。

下列排序算法中,占用辅助存储空间最多的是 (61) 。

(61) A. 归并排序 B. 快速排序 C. 堆排序 D. 冒泡排序

归并排序

解析:归并排序需要n个空间,快速排序需要lgn个空间,堆排序需要1个空间,冒泡排序需要1个空间。所以选A。

折半查找在有序数组A中查找特定的记录K:通过比较K和数组中的中间元素A[mid]进行比较,如果相等,则算法结束;如果K小于A[mid],则对数组的前半部分进行折半查找;否则对数组的后半部分进行折半查找。根据上述描述,折半查找采用了 (62) 算法设计策略。对有序数组(3,14,27,39,42,55,70,85,93,98),成功查找和失败查找所需要的平均比较次数分别是 (63) (假设查找每个元素的概率是相同的)。

(62) A. 分治 B. 动态规划 C. 贪心 D. 回溯

(63) A. 29/10和29/11 B. 30/10和30/11

C. 29/10和39/11 D. 30/10和40/11

折半查找

解析:第1题:折半查找是典型的分而治之法—分治法。第2题:把成功查找出所有元素的比较次数加起来是29,然后除10,就是29/10。找出11个中间数,进行失败查询。先把总的比较次数加起来是39,然后除11,就是39/11。

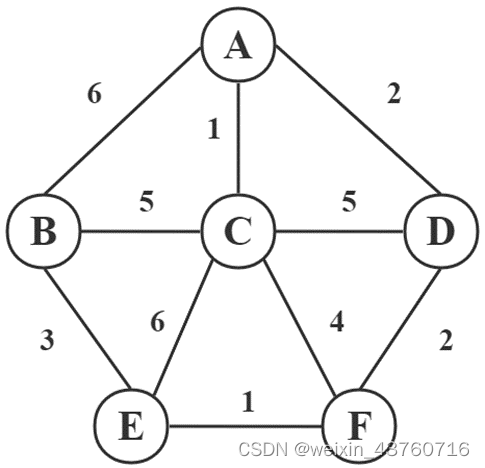

采用Dijkstra算法求解下图A点到E点的最短路径,采用的算法设计策略是 (64) 。该最短路径的长度是 (65) 。

(64) A. 分治法 B. 动态规划 C. 贪心算法 D. 回溯法

(65) A. 5 B. 6 C. 7 D. 9

Dijkstra算法

解析:第1题:Dijkstra算法算是贪心思想实现的,首先把起点到所有点的距离存下来找个最短的,然后松弛一次再找出最短的。第2题:找到最小值5,然后对比题干,发现ADFE的长度就是5。那么就选择A。

VLAN tag在OSI参考模型的 (66) 实现。

(66) A. 网络层 B. 传输层 C. 数据链路层 D. 物理层

VLAN tag

解析:VLAN tag技术主要用于交换机,交换机属于OSI中的数据链路层。

Telnet协议是一种 (67) 远程登录协议。

(67) A. 安全 B. B/S模式 C. 基于TCP D. 分布式

Telnet协议

解析:Telnet属于远程登录协议,对于通信质量要求较高,采用了TCP协议确保高质量的通讯。

以下关于HTTPS和HTTP协议的叙述中,错误的是 (68) 。

(68) A. HTTPS协议使用加密传输

B. HTTPS协议默认服务端口号是443

C. HTTP协议默认服务端口号是80

D. 电子支付类网站应使用HTTP协议

HTTPS和HTTP协议

解析:电子支付类网站对于安全性要求很高,要采用https协议,所以D错误。Http协议默认端口是80,Https协议默认端口是443。Https的s表示安全,属于加密传输协议。

将网址转换为IP地址要用 (69) 协议。

(69) A. 域名解析 B. IP地址解析 C. 路由选择 D. 传输控制

域名解析协议

解析:域名解析协议用于把文本标识的网址转换成数字标识的ip地址。

以下关于IP地址和MAC地址说法错误的是 (70) 。

(70) A. IP地址长度32或128位,MAC地址的长度48位

B. IP地址工作在网络层,MAC地址工作在数据链路层

C. IP地址的分配是基于网络拓扑,MAC地址的分配是基于制造商

D. IP地址具有唯一性,MAC地址不具有唯一性

IP地址和MAC地址

解析:IP地址由服务器分配,不具备唯一性。MAC地址具有唯一性,每一个硬件设备都有唯一的MAC地址。

We initially described SOA without mentioning Web services, and vice versa. This is because they are orthogonal: service-orientation is an architectural (71) , while Web services are an implementation (72) . The two can be used together, and they frequently are, but they are not mutually dependent.

For example, although it is widely considered to be a distributed-computing solution, SOA can be applied to advantage in a single system, where services might be individual processes with well-defined (73) that communicate using local channels, or in self-contained cluster, where they might communicate across a high-speed interconnect.

Similarly, while Web services are (74) as the basis for a service-oriented environment, there is nothing in their definition that requires them to embody the SOA principles. While (75) is often held up as a key characteristic of Web services, there is no technical reason that they should be stateless—that would be a design choice of the developer, which may be dictated by the architectural style of the environment in which the service is intended to participate.

(71) A. design B. style C. technology D. structure

(72) A. structure B. style C. technology D. method

(73) A. interfaces B. functions C. logiccs D. formats

(74) A. regarded B. well-suited C. worked D. used

(75) A. distribution B. interconnection

C. dependence D. statelessness

我们最初描述SOA时没有提到Web服务,反之亦然。这是因为它们是正交的:面向服务是一种架构风格,而Web服务是一种实现技术。两者可以一起使用,而且它们经常是,但它们并不相互依赖。

例如,尽管SOA被广泛认为是一种分布式计算解决方案,但它可以应用于单个系统中,其中服务可能是具有明确定义的接口的单个进程,使用本地通道进行通信,或者在自包含集群中,它们可能通过高速互连进行通信。

类似地,尽管Web服务非常适合作为面向服务的环境的基础,但它们的定义中没有任何东西要求它们体现SOA原则。虽然无状态通常被认为是Web服务的一个关键特征,但从技术上讲,它们没有理由应该是无状态的——这将是开发人员的设计选择,这可能由服务打算参与的环境的架构风格决定。

3479

3479

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?